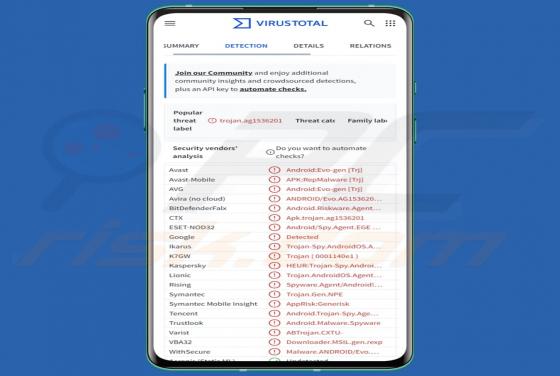

BirdCall Backdoor (Android)

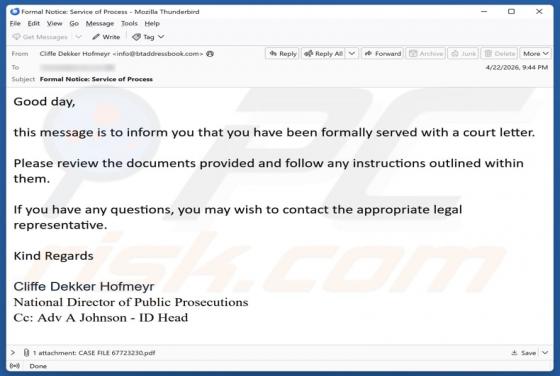

BirdCall è un malware classificato come backdoor. Prende di mira gli utenti Android e viene distribuito tramite una piattaforma di gioco compromessa. È noto che BirdCall è stato precedentemente utilizzato in attacchi mirati agli utenti Windows. BirdCall viene utilizzato principalmente per rubare in