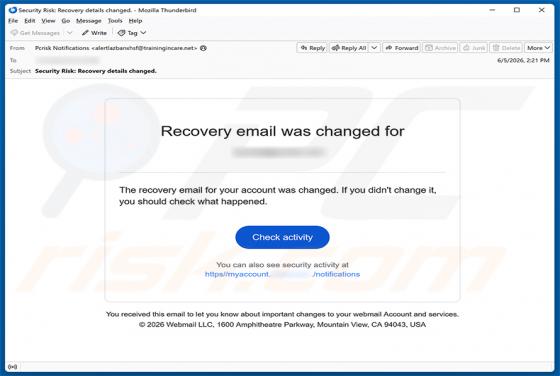

Recovery Email Was Changed truffa

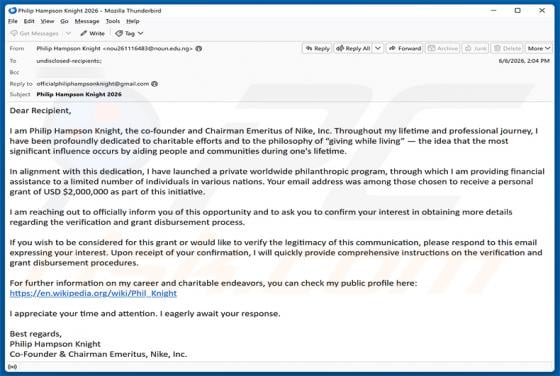

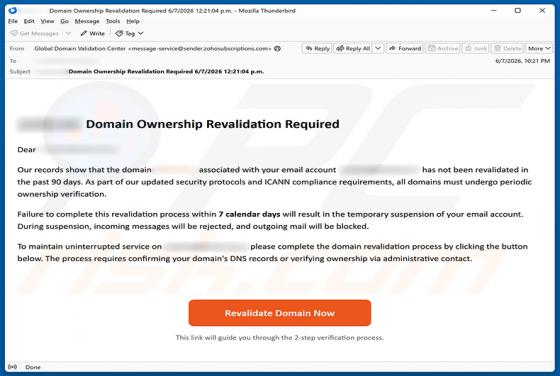

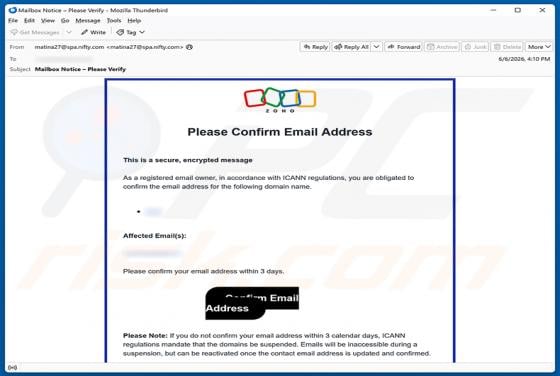

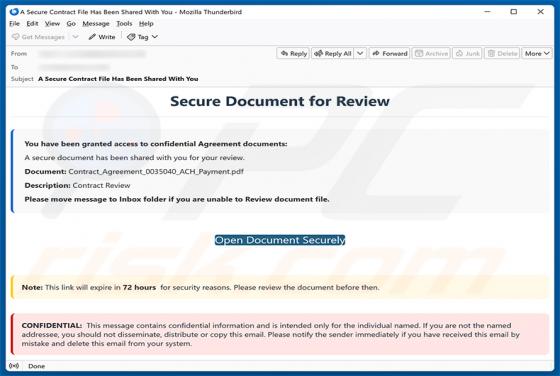

Abbiamo esaminato questa email e determinato che si tratta di una truffa di phishing. Camuffata come un avviso di sicurezza da un servizio di webmail, afferma falsamente che l'indirizzo email di recupero del destinatario è stato modificato. I truffatori la utilizzano per indurre i destinatari a fo