Lalia Ransomware

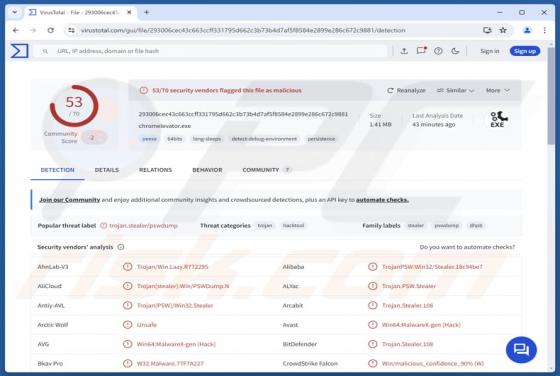

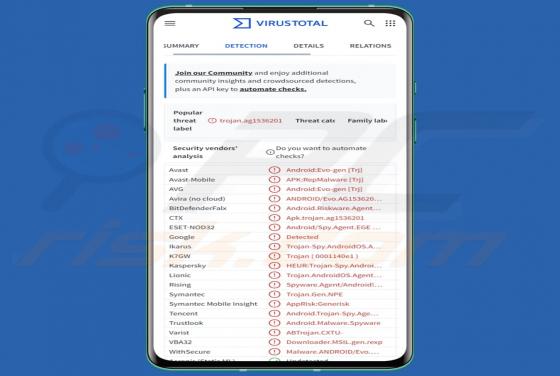

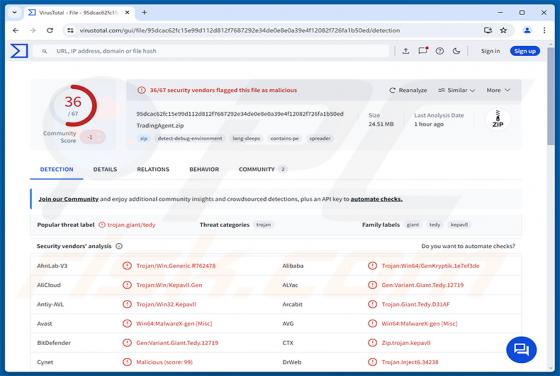

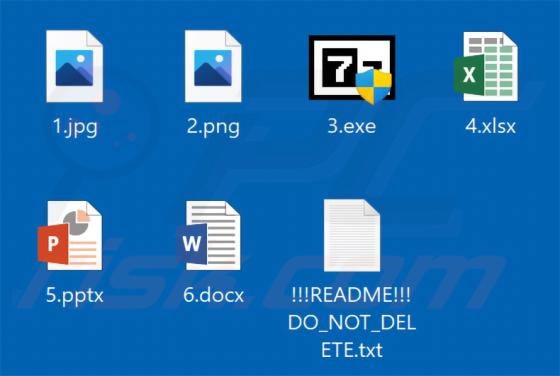

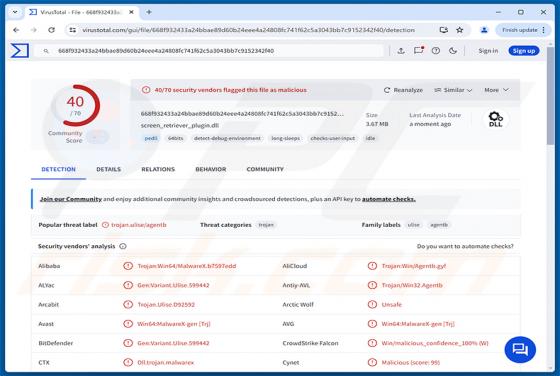

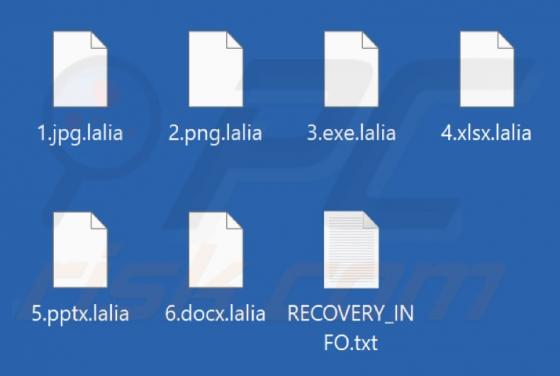

Lalia è un ransomware che abbiamo scoperto analizzando campioni di malware caricati su VirusTotal. Una volta che un dispositivo è infetto, Lalia crittografa i file e modifica i nomi dei file aggiungendo l'estensione «.lalia». Ad esempio, rinomina «1.jpg» in «1.jpg.lalia» e «2.png» in «2.png.lalia».