Come rimuovere il malware Stealit dal sistema operativo

TrojanConosciuto anche come: Trojan di accesso remoto (RAT) Stealit

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è Stealit?

Stealit è un programma dannoso multifunzionale che opera come RAT (Remote Access Trojan), spyware, stealer e ransomware. Esiste una versione Windows e una versione Android di questo malware. Gli sviluppatori di Stealit lo vendono online.

Panoramica sul malware Stealit

Stealit dispone di meccanismi anti-analisi, tra cui un forte offuscamento, il rilevamento di VM (Virtual Machine) e sandbox e capacità anti-debugging. Questo malware utilizza tecniche che ne garantiscono la persistenza, come l'impostazione dell'avvio automatico ad ogni riavvio del sistema.

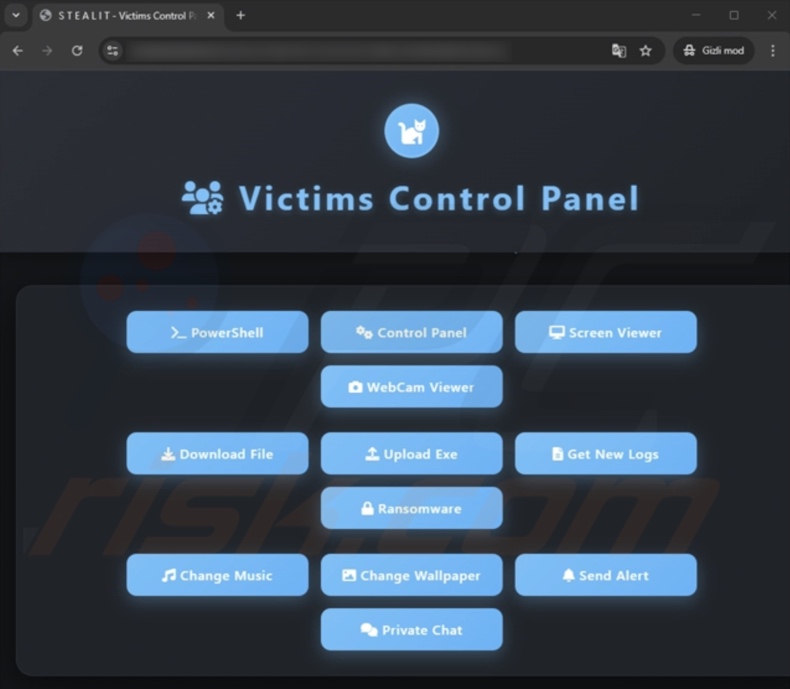

Come accennato nell'introduzione, Stealit funziona come un trojan di accesso remoto (RAT), consentendo l'accesso e il controllo remoto dei computer infetti. Ha anche funzionalità spyware. Stealit può eseguire vari comandi, riavviare/spegnere i sistemi, riprodurre audio, visualizzare false notifiche di sistema, registrare video tramite le telecamere del dispositivo, trasmettere in streaming il desktop e così via.

Questo programma è in grado di caricare ed eseguire file, una funzionalità che può essere utilizzata per causare infezioni a catena (ad esempio, infiltrarsi con trojan, ransomware, cryptominer, ecc.). Secondo il materiale promozionale di Stealit, è in grado di introdurre qualsiasi payload nei sistemi. In genere, i software di questo tipo tendono a funzionare entro determinate specifiche o limitazioni.

Questo programma dannoso ha funzionalità ransomware di crittografia dei dati: può crittografare i file, aggiungere estensioni ai nomi dei file, cambiare lo sfondo del desktop, lasciare richieste di riscatto e chattare direttamente con la vittima attraverso il suo dispositivo.

Inoltre, questo malware ha capacità di furto. Stealit è in grado di estrarre dati da browser, estensioni dei browser, portafogli di criptovalute, programmi di messaggistica e software relativi ai giochi (elenco completo di seguito). Prende di mira i cookie Internet, i dati di compilazione automatica (ad esempio nomi utente, dettagli di identificazione personale, ecc.), password/passphrase, sessioni, codici 2FA/MFA e così via.

Il malware funziona come un file grabber: è in grado di cercare e scaricare file dal desktop, dai documenti, dai download e da altre directory. I file presi di mira includono documenti sensibili, backup di cryptowallet, codici 2FA di Discord Messenger, ecc.

Anche la versione Android di Stealit dispone di funzionalità spyware, stealer e ransomware (blocco dello schermo). È in grado di trasmettere in streaming (cioè schermo, audio tramite microfoni e video tramite telecamere), tracciare la posizione della vittima in tempo reale, eseguire un ripristino delle impostazioni di fabbrica, aprire URL specifici, scaricare/installare APK (cioè causare infezioni a catena), gestire file (ad esempio visualizzare, eliminare, esfiltrare), registrare le battute sulla tastiera (keylogging), accedere agli account registrati tramite il dispositivo, ottenere elenchi di contatti, leggere/inviare SMS, visualizzare i registri delle chiamate e gestire le chiamate.

Poiché Stealit è in grado di inviare messaggi di testo ed effettuare chiamate, potrebbe essere utilizzato come malware per Toll Fraud. Ha anche le capacità necessarie per funzionare come ransomware che blocca lo schermo: visualizza un messaggio personalizzato che blocca lo schermo e può richiedere un riscatto per ripristinare l'accesso ed esercitare pressione minacciando il ripristino del dispositivo. Questo programma potrebbe essere utilizzato per eseguire attacchi overlay tramite WebView, visualizzando schermate di phishing che imitano pagine autentiche per raccogliere dati sensibili (ad esempio credenziali di accesso, numeri di carte di credito/debito, ecc.).

Il materiale promozionale di Stealit afferma che sono in programma l'implementazione di funzionalità di furto dei dati del browser nella variante Android. Gli sviluppatori di malware migliorano costantemente i propri software e le proprie metodologie. Pertanto, le potenziali versioni future di Stealit potrebbero avere funzionalità e caratteristiche aggiuntive/diverse.

In sintesi, la presenza di software dannosi come Stealit sui dispositivi può causare infezioni multiple del sistema, perdita permanente dei dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

| Nome | Trojan di accesso remoto (RAT) Stealit |

| Tipo di minaccia | Trojan, Trojan di accesso remoto, RAT, stealer, virus ruba-password, malware bancario, spyware, ransomware. |

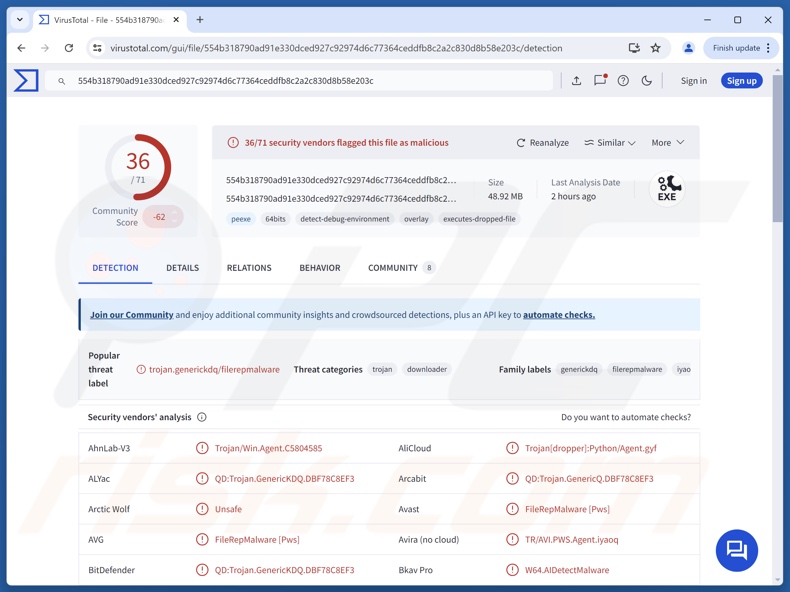

| Nomi di rilevamento | Avast (FileRepMalware [Pws]), Combo Cleaner (QD:Trojan.GenericKDQ.DBF78C8EF3), ESET-NOD32 (JS/Spy.StealIt.A), Kaspersky (Trojan-Downloader.Win32.Inject.cd), Microsoft (Trojan:Win32/Alevaul!rfn), Elenco completo dei rilevamenti (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel dispositivo della vittima e rimanere silenziosi, quindi non sono chiaramente visibili sintomi particolari. Se le funzionalità ransomware vengono attivate, i file memorizzati sul dispositivo non possono essere aperti e hanno un'estensione diversa. Sul desktop viene visualizzato un messaggio che richiede il pagamento di un riscatto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, "crack" di software. |

| Danno | Password e informazioni bancarie rubate, furto d'identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi simili di malware

Malware è un termine generico che comprende programmi con un'ampia gamma di funzionalità. Come Stealit, il software dannoso può avere una moltitudine di funzioni dannose o un'applicazione incredibilmente ristretta e specifica.

SilentSync, MostereRAT, ZynorRAT – sono alcuni dei nostri ultimi articoli sui trojan di accesso remoto che prendono di mira Windows, mentre Klopatra, RedHook, RatOn – sui RAT per Android.

Ricordate che, indipendentemente dal modo in cui opera il malware, la sua presenza su un sistema minaccia l'integrità del dispositivo e la sicurezza dell'utente. Pertanto, tutte le minacce devono essere eliminate immediatamente dopo il loro rilevamento.

Come ha fatto Stealit a infiltrarsi nel mio computer?

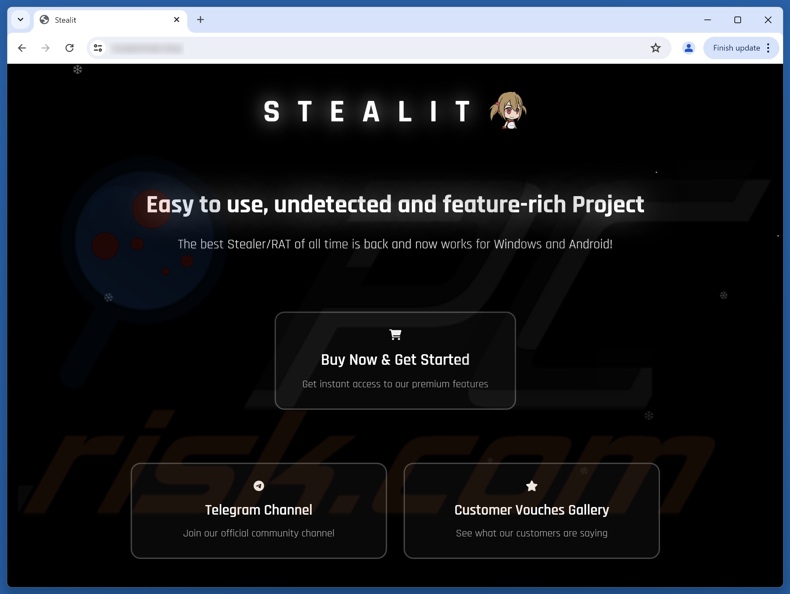

Al momento della stesura di questo articolo, gli sviluppatori di Stealit lo stanno mettendo in vendita. Gli sviluppatori hanno un canale Telegram e il malware ha un sito web dedicato. Pertanto, il modo in cui questo programma viene distribuito può dipendere dal modus operandi dei criminali informatici che lo utilizzano (ovvero, i metodi possono variare da un attacco all'altro).

È stato osservato che i nomi dei file utilizzati per diffondere Stealit sono correlati alle VPN e ai videogiochi. Le campagne Stealit precedenti si basavano su Electron-packaged NSIS installers (contenenti script Node.js). Le campagne successive sono passate all'utilizzo della funzione SEA (Single Executable Application) di Node.js per la distribuzione. I file infettivi spesso arrivavano in archivi compressi di formati popolari (come ZIP).

È importante sottolineare che esistono vari metodi di camuffamento e proliferazione. In genere, il software dannoso viene distribuito ricorrendo a tecniche di phishing e social engineering. I file virulenti possono essere archivi (ZIP, RAR, ecc.), eseguibili (.exe, .run, ecc.), documenti (PDF, Microsoft Office, Microsoft OneNote, ecc.), JavaScript e così via. La semplice apertura di un file infetto può essere sufficiente per attivare la catena di download/installazione del malware.

Le tecniche di distribuzione più diffuse includono: download drive-by (furtivi/ingannevoli), fonti di download inaffidabili (ad esempio, siti freeware e di terze parti, reti di condivisione peer-to-peer, ecc.), programmi/media piratati, strumenti di attivazione software illegali ("cracks"), malvertising, truffe online, allegati o link dannosi in e-mail/messaggi di spam e falsi aggiornamenti.

Alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, unità flash USB, ecc.).

Come evitare l'installazione di malware?

La cautela è fondamentale per la sicurezza dei dispositivi e degli utenti. Pertanto, scaricare solo da canali ufficiali e verificati. Attivare e aggiornare il software utilizzando funzioni/strumenti forniti da sviluppatori legittimi, poiché quelli acquisiti da terze parti possono contenere malware.

Inoltre, prestate attenzione durante la navigazione, poiché Internet è pieno di contenuti ingannevoli e pericolosi. Trattate con cautela le e-mail e gli altri messaggi in arrivo. Non aprite allegati o link presenti in comunicazioni sospette/irrilevanti.

È fondamentale installare un antivirus affidabile e mantenerlo aggiornato. È necessario utilizzare programmi di sicurezza per eseguire scansioni regolari del sistema e rimuovere le minacce rilevate. Se ritieni che il tuo computer sia già stato infettato, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Elenco dei software presi di mira dal malware Stealit

Browser supportati:

7Star, 360 Browser, Amigo, Brave, Cent Browser, Chedot, ChromePlus, Chromium, Citrio, CocCoc, Comodo Dragon, Coowon, DC Browser, Elements Browser, Epic Privacy Browser, Google Chrome, Google Chrome Canary, Iridium, K-Melon, Kometa, Liebao, Maxthon3, Microsoft Edge, Mozilla Firefox, Opera, Orbitum, QIP Surf, Sleipnir, Slimjet, Sputnik, Thorium, Toch, UCozMedia Uran, UR Browser, Vivaldi, Yandex.

Cryptowallet mirati ed estensioni del browser relative alle criptovalute:

Atomic, Binance Chain, BitApp, BoltX, Braavos, Brave, Coin98, Coinbase, Crypto.com, Equal, Ethos, EVER, Exodus, Fewcha Move, Guarda, Guild, Harmony, iWallet, Jaxx Liberty, KardiaChain, Keplr, Liquality, Maiar DeFi Wallet, Martian Aptos, Math, MetaMask, MewCx, Nami, Nifty, OKX, Pali, Petra Aptos, Phantom, Ready Wallet (Argent X), Ronin, Saturn, Sender, Sollet, Sui, Suiet, Temple, Terra Station, TON, TronLink, Trust, Wombat, XDEFI, Yoroi.

Messaggeri mirati:

- Telegram

Software specifico per il gioco:

- Epic Games

- GrowTopia

- Minecraft

- Roblox

- Steam

Screenshot del pannello di controllo web del malware Stealit:

Screenshot del sito web utilizzato per vendere Stealit:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Che cos'è Stealit?

- FASE 1. Rimozione manuale del malware Stealit.

- FASE 2. Verifica che il tuo computer sia pulito.

Come rimuovere manualmente il malware?

La rimozione manuale dei malware è un'operazione complessa: solitamente è preferibile affidare questo compito ai programmi antivirus o anti-malware, che lo eseguono automaticamente. Per rimuovere questo malware, consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

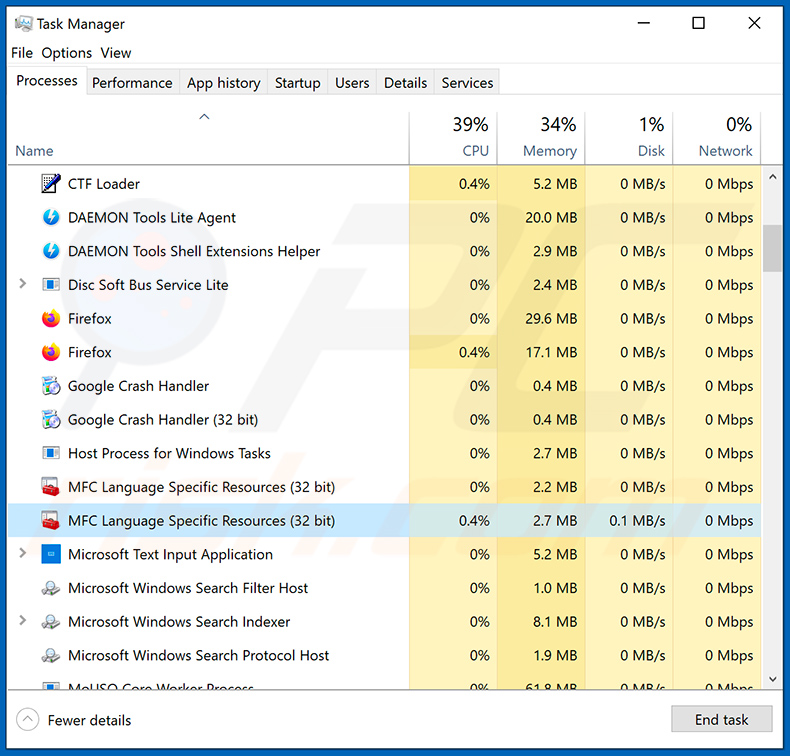

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che stai cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando il task manager, e hai individuato un programma che sembra sospetto, procedi con questi passaggi:

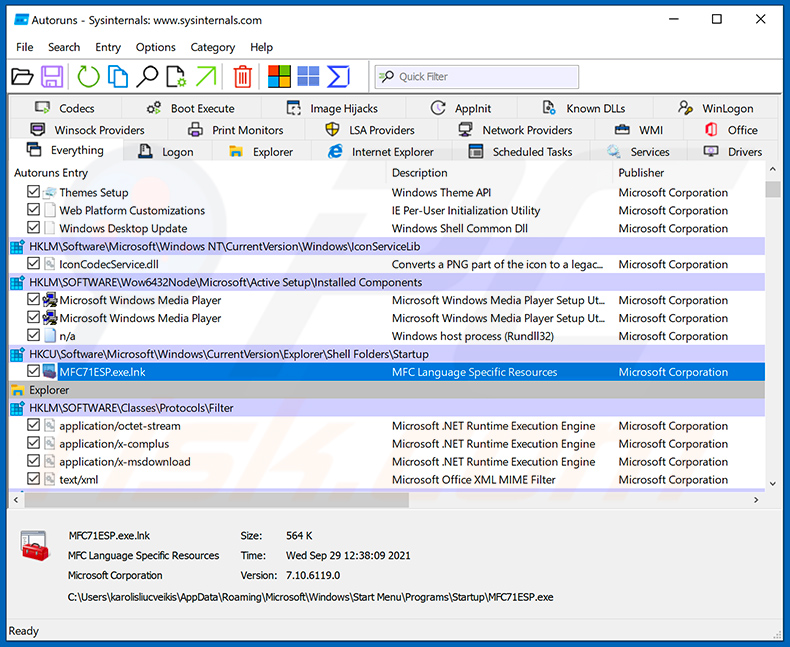

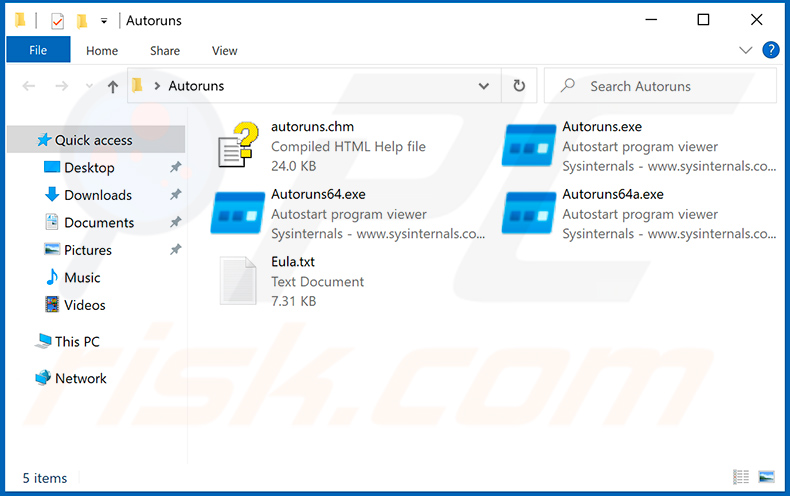

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

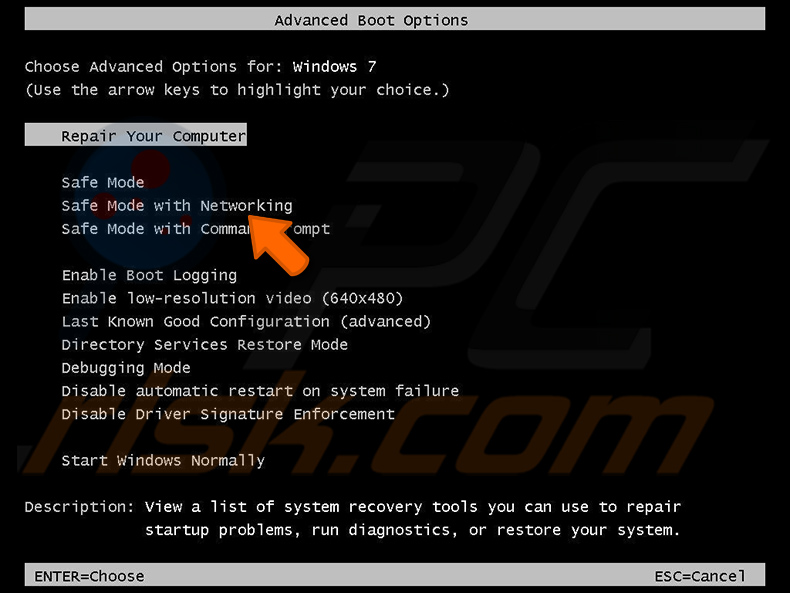

Riavvia il computer in modalità provvisoria:

Riavvia il computer in modalità provvisoria:

Utenti Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, quindi su Spegni, Riavvia e OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

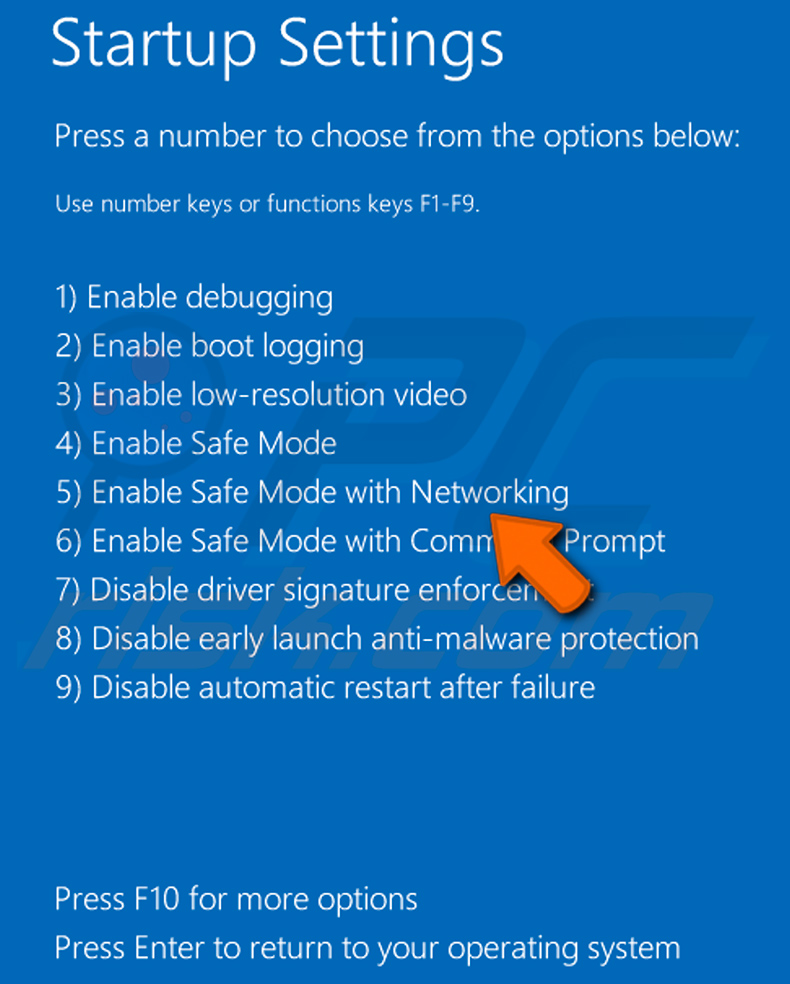

Utenti Windows 8: avviare Windows 8 in modalità provvisoria con rete - andare alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fai clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fai clic sul pulsante "Risoluzione dei problemi", quindi fai clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fai clic sul pulsante "Riavvia". Il PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare il sistema in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con rete":

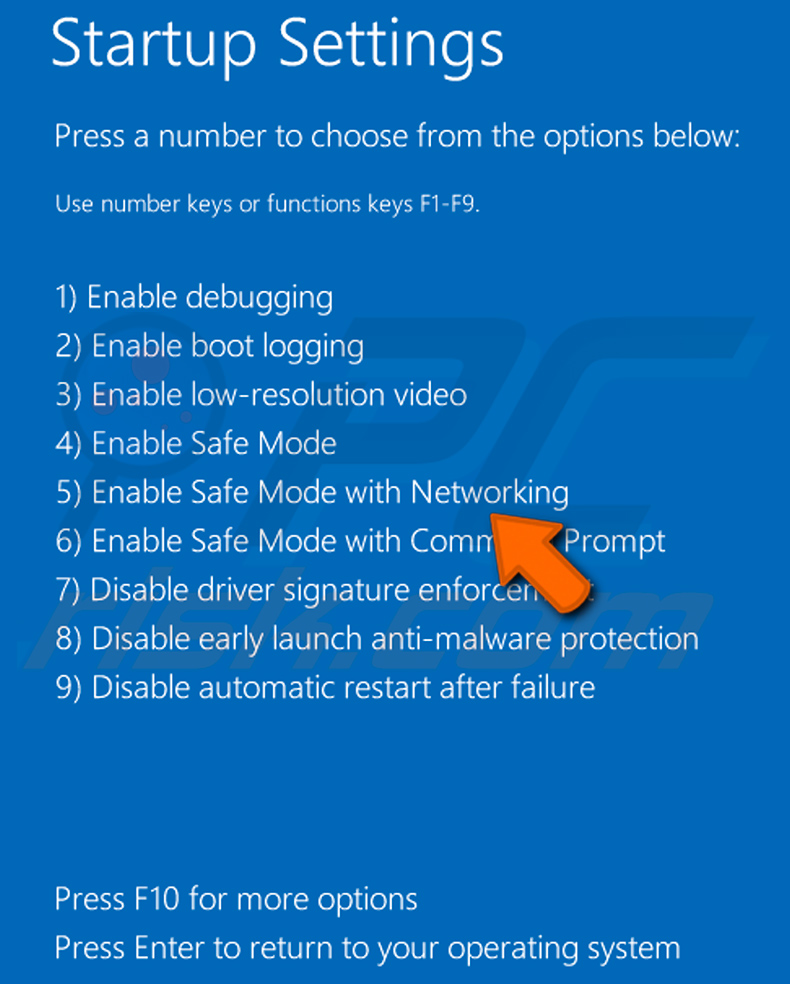

Utenti Windows 10: clicca sul logo Windows e seleziona l'icona Alimentazione. Nel menu che si apre, clicca su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" clicca su "Risoluzione dei problemi", quindi seleziona "Opzioni avanzate".

Nel menu delle opzioni avanzate seleziona "Impostazioni di avvio" e clicca sul pulsante "Riavvia". Nella finestra successiva dovrai cliccare sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

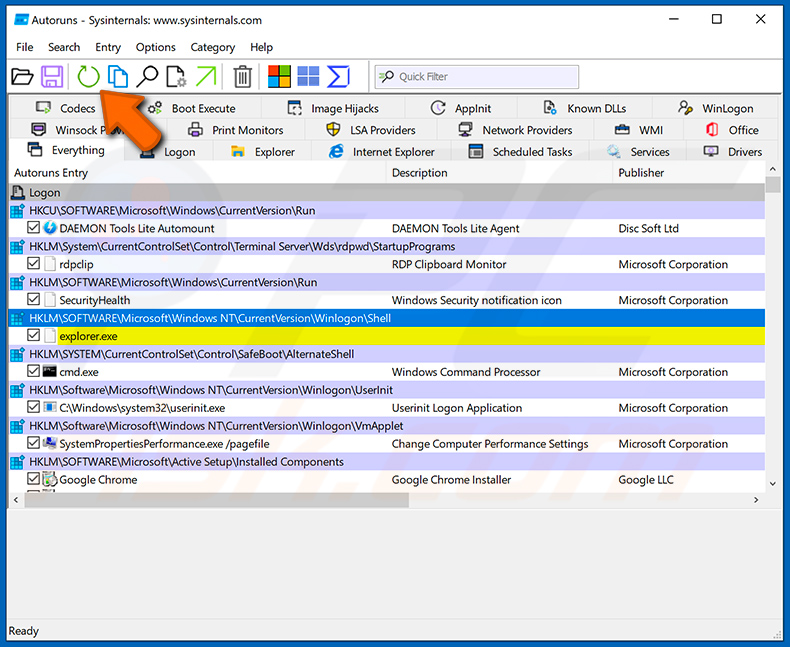

Nell'applicazione Autoruns, clicca su "Opzioni" in alto e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci Windows". Dopo questa procedura, clicca sull'icona "Aggiorna".

Nell'applicazione Autoruns, clicca su "Opzioni" in alto e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci Windows". Dopo questa procedura, clicca sull'icona "Aggiorna".

Controlla l'elenco fornito dall'applicazione Autoruns e individua il file malware che desideri eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individua il file malware che desideri eliminare.

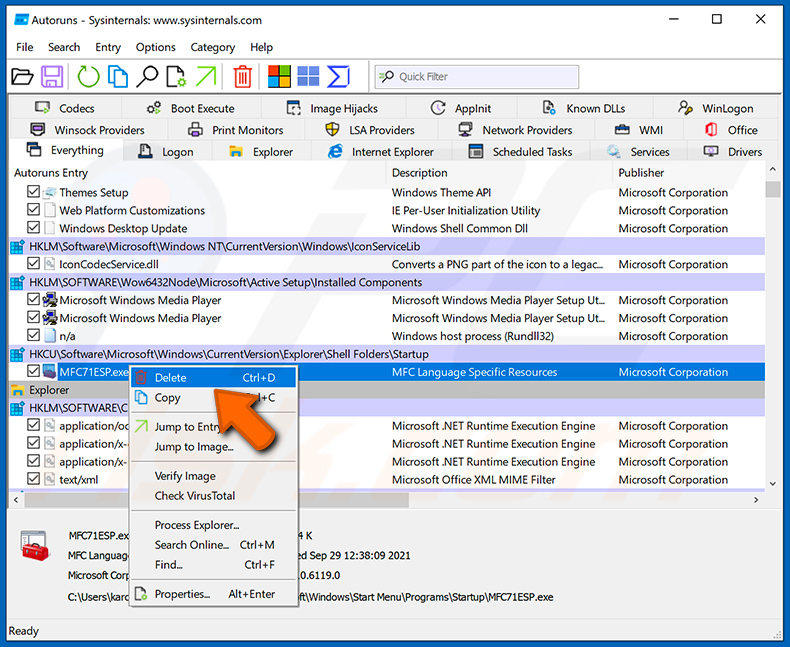

È necessario annotarne il percorso completo e il nome. Si noti che alcuni malware nascondono i nomi dei processi sotto nomi di processi Windows legittimi. In questa fase, è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e selezionare "Elimina".

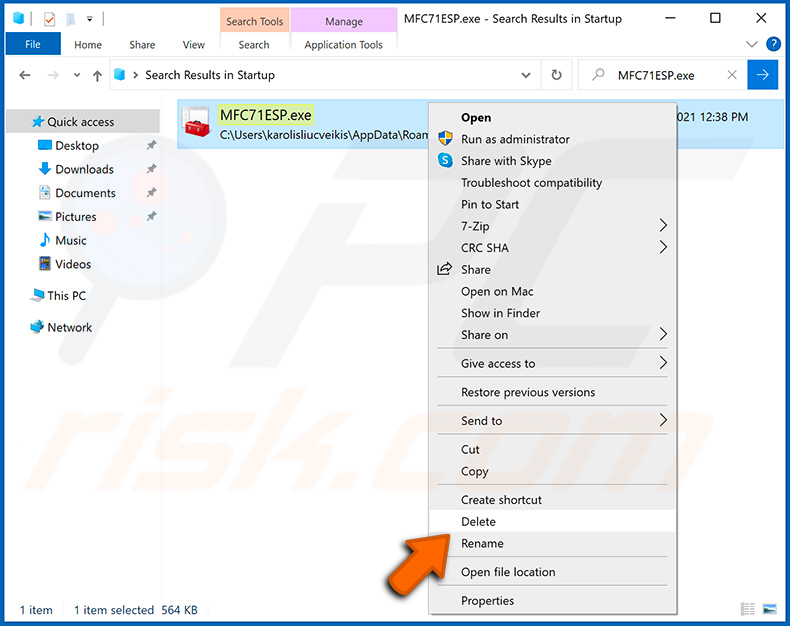

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascosti prima di procedere. Se si trova il nome del file del malware, assicurarsi di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti riuscire a rimuovere qualsiasi malware dal tuo computer. Tieni presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non possiedi tali competenze, affida la rimozione del malware a programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in un secondo momento. Per mantenere il computer al sicuro, installa gli ultimi aggiornamenti del sistema operativo e utilizza un software antivirus. Per assicurarti che il tuo computer sia privo di infezioni da malware, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande frequenti (FAQ)

Il mio computer è stato infettato dal malware Stealit, devo formattare il mio dispositivo di archiviazione per eliminarlo?

Probabilmente no. La rimozione di malware raramente richiede la formattazione.

Quali sono i problemi più gravi che può causare il malware Stealit?

I pericoli derivanti da un'infezione dipendono dalle funzionalità del malware e dagli obiettivi degli aggressori. Stealit è un software dannoso altamente funzionale. La sua presenza su un sistema può causare infezioni multiple, perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

Qual è lo scopo del malware Stealit?

Il malware viene utilizzato principalmente per ottenere un guadagno economico. Tuttavia, gli attacchi possono anche essere motivati dal divertimento o da rancori personali degli aggressori, dall'hacktivismo, dall'interruzione di processi (ad esempio siti, servizi, aziende, ecc.) e da motivazioni politiche/geopolitiche.

Come ha fatto il malware Stealit a infiltrarsi nel mio computer?

Le tecniche di distribuzione di malware più diffuse includono: download drive-by, fonti di download sospette (ad esempio, siti web di freeware e file hosting gratuiti, reti di condivisione P2P, ecc.), truffe online, malvertising, posta spam, contenuti piratati, strumenti di attivazione software illegali ("crack") e aggiornamenti falsi. Inoltre, alcuni programmi dannosi possono auto-proliferare tramite reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dai malware?

Sì, Combo Cleaner è in grado di rilevare e rimuovere quasi tutte le infezioni da malware conosciute. Si noti che, poiché i programmi dannosi sofisticati tendono a nascondersi in profondità nei sistemi, è fondamentale eseguire una scansione completa del sistema.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione