Come rimuovere il trojan RedHook dal tuo dispositivo Android

TrojanConosciuto anche come: RedHook malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è RedHook?

RedHook è un trojan bancario che prende di mira i sistemi operativi Android. Questo programma dannoso è in circolazione almeno dall'autunno del 2024 ed è disponibile in diverse versioni. Alcune prove suggeriscono che gli autori di questo malware siano di lingua cinese.

Al momento della stesura di questo articolo, sono state osservate recenti campagne che prendono di mira gli utenti in Vietnam attraverso pagine web contraffatte che imitano siti web finanziari e governativi legittimi.

Panoramica sul malware RedHook

RedHook è un trojan bancario e, come suggerisce la classificazione, cerca di rubare dati finanziari dai dispositivi. Tuttavia, questo programma ha anche funzionalità RAT (Remote Access Trojan) e diverse funzionalità di furto di informazioni. Esistono diverse varianti di questo trojan, che si infiltra nei dispositivi sotto le spoglie di applicazioni autentiche o che sembrano legittime.

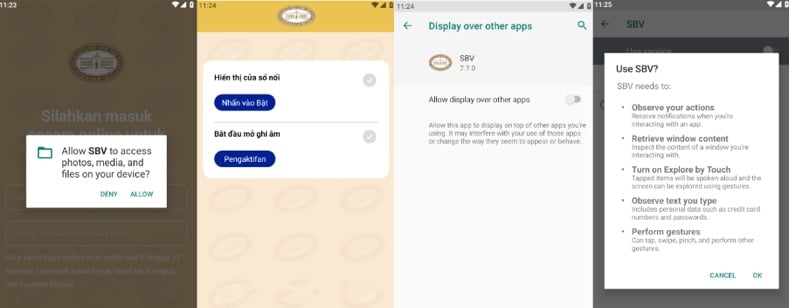

Al momento della stesura di questo articolo, una delle ultime campagne diffonde RedHook come app bancaria della Banca di Stato del Vietnam app bancaria. Una volta infiltrato, il malware cerca di ottenere una serie di autorizzazioni. Innanzitutto, presenta alla vittima una richiesta di inserimento delle credenziali di accesso al proprio conto bancario. Successivamente, l'app dannosa richiede l'accesso ai file multimediali e poi chiede alla vittima di abilitare i servizi di accessibilità Android e di concedere le autorizzazioni di overlay.

Una volta concesse, RedHook stabilisce una comunicazione con il proprio server C&C (Comando e Controllo). Il trojan inizia a raccogliere dati rilevanti, tra cui la marca dello smartphone, il numero del dispositivo, l'orientamento dello schermo, il tipo di blocco dello schermo, ecc.

Come accennato in precedenza, RedHook abusa dei servizi di accessibilità, un comportamento standard per il malware Android. I servizi di accessibilità Android sono progettati per fornire un aiuto aggiuntivo nell'interazione con il dispositivo agli utenti che ne hanno bisogno; le loro capacità sono ampie e includono la lettura dello schermo del dispositivo, la simulazione del touchscreen (ad esempio, eseguendo tocchi brevi/lunghi, scorrimento, ecc.), l'interazione con la tastiera e così via. Pertanto, abusando di questi servizi, il software dannoso ottiene l'accesso a tutte le loro funzionalità.

Per acquisire dati bancari, finanziari e altri dati privati, RedHook si affida ad attacchi overlay, keylogging (registrazione dei tasti digitati) e registrazione dello schermo. Essenzialmente, gli attacchi overlay coinvolgono phishing che imitano le schermate/pagine delle applicazioni autentiche. Pertanto, quando una vittima apre un'applicazione di suo interesse, questa viene sovrapposta a una schermata di phishing identica che imita una pagina di registrazione, accesso o altro che registra le informazioni fornite.

RedHook è stato notato mentre utilizzava il seguente processo per estrarre dati sensibili. In primo luogo, alla vittima viene chiesto di caricare una foto della propria carta d'identità a scopo di verifica. In secondo luogo, il trojan presenta un modulo che richiede una serie di dati privati, come il nome completo della vittima, la data di nascita, l'indirizzo, il nome della banca, il numero di conto, ecc. Infine, alla vittima viene chiesta la password di 4 cifre e il codice 2FA (autenticazione a due fattori) di 6 cifre. Il malware invia immediatamente le informazioni inserite al proprio server C&C.

Tuttavia, nonostante le campagne attive di RedHook in Vietnam, queste schermate erano in indonesiano, il che suggerisce che il trojan potrebbe essere in fase di sviluppo e che la personalizzazione per la regione è ancora in corso.

Il malware funziona anche come RAT, ovvero è in grado di stabilire un accesso/controllo remoto sui dispositivi infetti. Le sue capacità RAT sono facilitate tramite WebSocket. Può eseguire 34 comandi distinti sui sistemi compromessi.

Tra i comandi degni di nota figurano: ottenere l'elenco delle app installate, disinstallare app, terminare app in esecuzione (non implementato nella versione studiata), richiedere l'autorizzazione per installare un'app, scaricare/installare file APK, bloccare/sbloccare lo smartphone, riavviare il sistema operativo, raccogliere dati sulla schermata attiva, visualizzare la schermata iniziale/recente, scattare foto tramite le fotocamere del dispositivo, ottenere elenchi di contatti, raccogliere SMS, copiare testo negli appunti, ecc.

RedHook può utilizzare diversi metodi per infiltrarsi nei sistemi con contenuti aggiuntivi, quindi può essere utilizzato per causare infezioni a catena. Sebbene, in teoria, il malware possa essere utilizzato per causare praticamente qualsiasi tipo di infezione (ad esempio, trojan, ransomware, ecc.), nella pratica opera probabilmente entro determinate specifiche/limitazioni.

Va detto che gli sviluppatori di malware spesso migliorano i loro software e le loro metodologie. Pertanto, potenziali future iterazioni di RedHook potrebbero avere funzionalità aggiuntive o diverse.

Per riassumere, la presenza del trojan RedHook sui dispositivi può portare a infezioni multiple del sistema, gravi problemi di privacy, perdite finanziarie e furto di identità.

| Nome | RedHook malware |

| Tipo di minaccia | Malware Android, applicazione dannosa, trojan bancario, trojan di accesso remoto, trojan. |

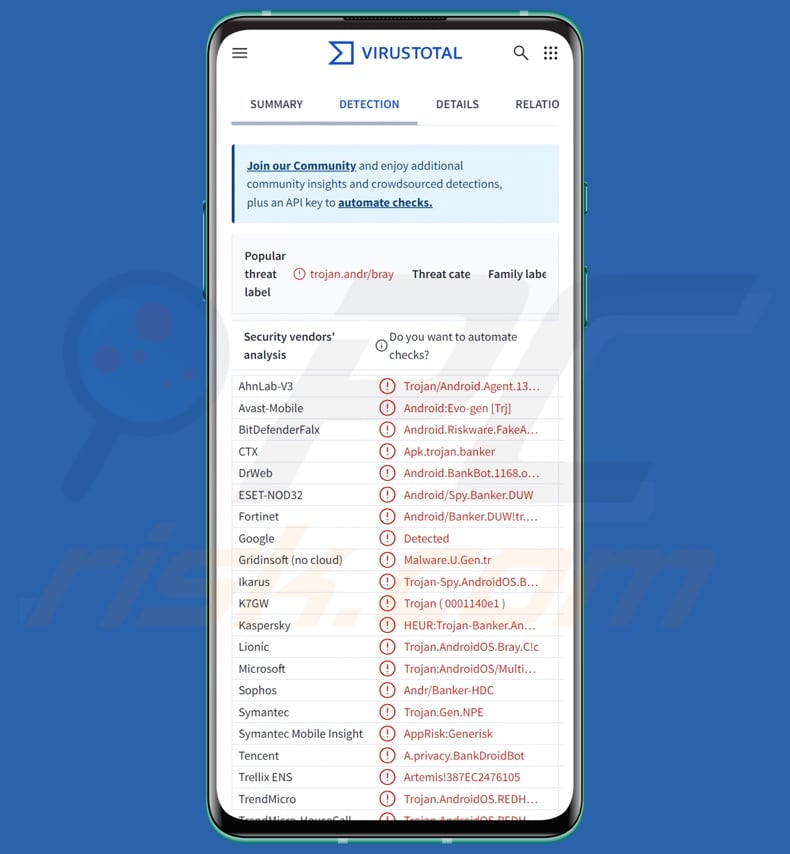

| Nomi di rilevamento | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Riskware.FakeApp.ABZ), ESET-NOD32 (Android/Spy.Banker.DUW), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Bray.s), Elenco completo (VirusTotal) |

| Sintomi | Il dispositivo funziona lentamente, le impostazioni di sistema vengono modificate senza l'autorizzazione dell'utente, compaiono applicazioni sospette, l'utilizzo dei dati e della batteria aumenta in modo significativo. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, applicazioni ingannevoli, siti web truffaldini. |

| Danni | Furto di informazioni personali (messaggi privati, login/password, ecc.), diminuzione delle prestazioni del dispositivo, scaricamento rapido della batteria, diminuzione della velocità di Internet, enormi perdite di dati, perdite monetarie, furto di identità (le app dannose potrebbero abusare delle app di comunicazione). |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di trojan bancari

PhantomCard, DoubleTrouble, TsarBot e Marcher sono solo alcuni dei nostri articoli sui trojan bancari specifici per Android.

Il termine “trojan” è incredibilmente ampio e copre malware con una varietà di funzionalità, che vanno dall'abilitazione dell'accesso remoto al furto di dati. Tuttavia, indipendentemente dal funzionamento di un software dannoso, la sua presenza su un dispositivo ne minaccia l'integrità e la sicurezza dell'utente. Pertanto, tutte le minacce devono essere rimosse immediatamente dopo il rilevamento.

Come ha fatto RedHook a infiltrarsi nel mio dispositivo?

Come accennato nell'introduzione, RedHook è stato distribuito tramite siti dannosi che si spacciano per siti web legittimi relativi alla finanza e al governo. Alcuni dei travestimenti/associazioni noti utilizzati dalle pagine web includono la Banca Centrale del Vietnam, il sito web ufficiale del governo vietnamita, la Saigon Thuong Tin Commercial Joint Stock Bank (Sacombank), la Polizia Stradale Vietnamita (Cảnh sát giao thông – CSGT), la Central Power Corporation e così via.

Le pagine fraudolente inducono le vittime a scaricare/installare questo trojan bancario sotto le spoglie di applicazioni autentiche (o che sembrano autentiche). Tuttavia, RedHook potrebbe assumere diverse forme o essere diffuso utilizzando altre tecniche.

Vale la pena notare che i criminali informatici che utilizzano questo trojan hanno una vasta esperienza con le truffe di ingegneria sociale, poiché le avevano già utilizzate prima di passare al malware bancario. In generale, il malware si diffonde facendo affidamento su tattiche di phishing e ingegneria sociale. Il software dannoso viene solitamente presentato come o in bundle con programmi/media ordinari.

I metodi di distribuzione del malware più diffusi includono: truffe online, download drive-by (furtivi/ingannevoli), fonti di download inaffidabili (ad esempio, siti web di freeware e di hosting di file gratuiti, reti di condivisione P2P, app store di terze parti, ecc.), posta indesiderata (ad esempio, e-mail, DM/PM, SMS, ecc.), malvertising, contenuti piratati, strumenti di attivazione illegale di software (“cracking”) e falsi aggiornamenti. Inoltre, alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili (ad esempio, unità flash USB, dischi rigidi esterni, ecc.).

Come evitare l'installazione di malware?

Raccomandiamo vivamente di prestare attenzione durante la navigazione, poiché Internet è pieno di contenuti fraudolenti e dannosi. Le e-mail in arrivo e altri messaggi devono essere trattati con cautela. Gli allegati o i link presenti in comunicazioni sospette/irrilevanti non devono essere aperti, poiché possono essere infettivi.

Un altro consiglio è quello di scaricare solo software ben studiato da canali ufficiali e verificati. Inoltre, tutti i programmi devono essere attivati e aggiornati utilizzando funzioni/strumenti forniti da sviluppatori legittimi, poiché quelli acquisiti da terze parti potrebbero contenere malware.

È importante sottolineare l'importanza di installare e mantenere aggiornato un antivirus affidabile. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e rimuovere le minacce/i problemi rilevati.

Screenshot del trojan RedHook che richiede le autorizzazioni (fonte dell'immagine – blog Cyble):

Screenshot di un sito web falso della Banca Centrale del Vietnam che diffonde il malware RedHook (fonte immagine – blog Cyble):

Menu rapido:

- Introduzione

- Come eliminare la cronologia di navigazione dal browser Chrome?

- Come disattivare le notifiche del browser nel browser web Chrome?

- Come resettare il browser Chrome?

- Come cancellare la cronologia di navigazione dal browser web Firefox?

- Come disattivare le notifiche del browser Firefox?

- Come resettare il browser web Firefox?

- Come disinstallare le applicazioni potenzialmente indesiderate e/o dannose?

- Come avviare il dispositivo Android in "modalità provvisoria"?

- Come controllare l'utilizzo della batteria di varie applicazioni?

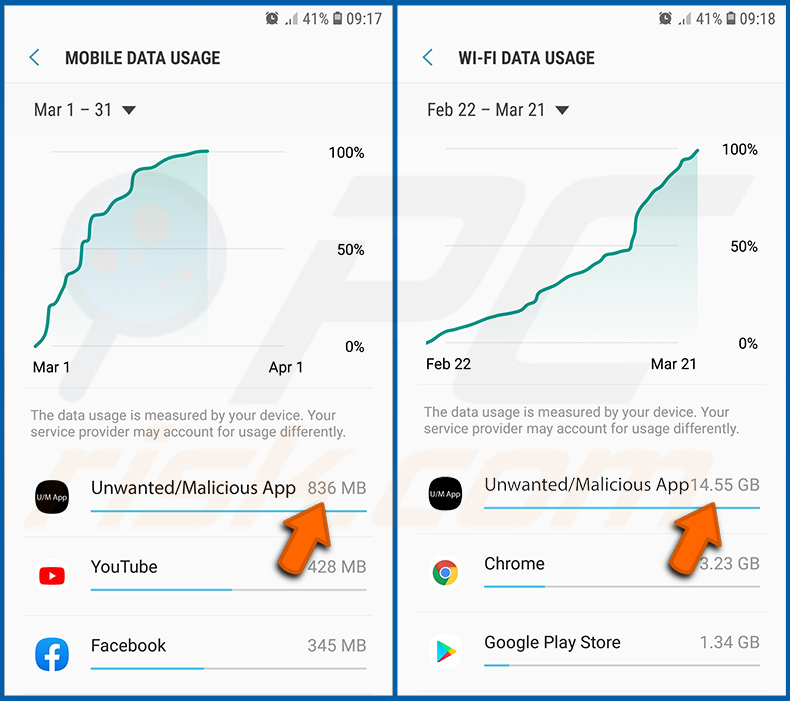

- Come controllare l'utilizzo dei dati delle varie applicazioni?

- Come installare gli ultimi aggiornamenti software?

- Come ripristinare lo stato di default del sistema?

- Come disattivare le applicazioni con privilegi di amministratore?

Eliminare la cronologia di navigazione dal browser Chrome:

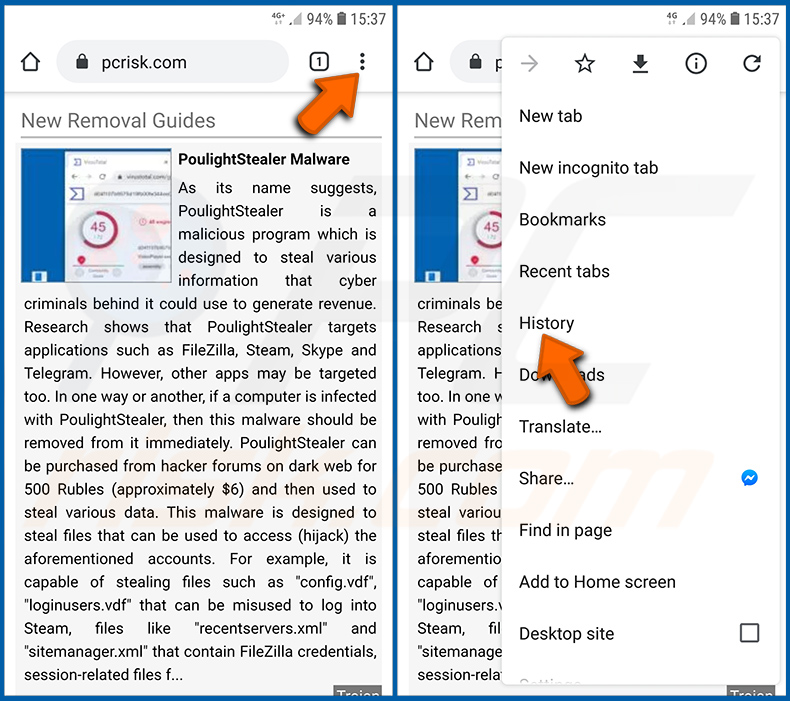

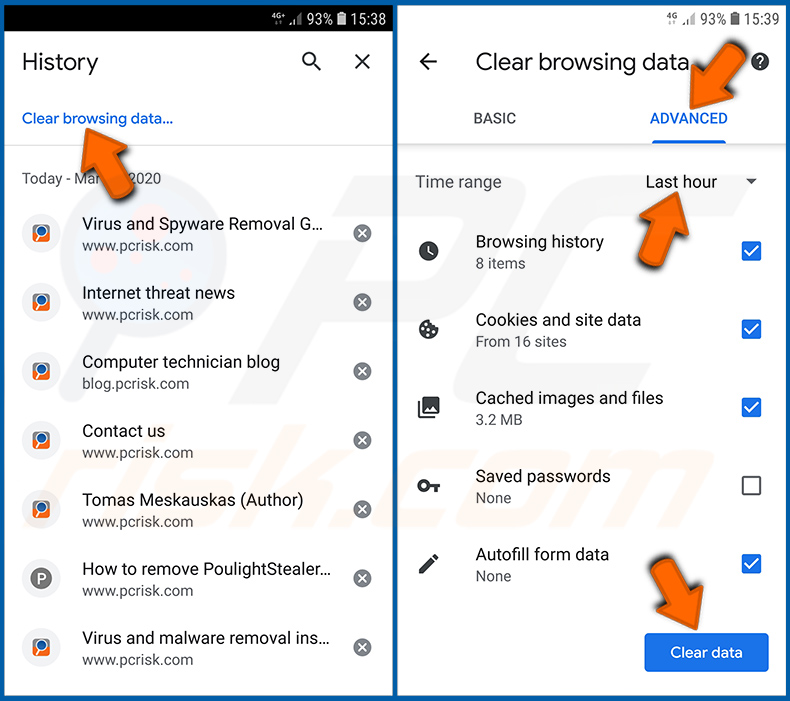

Toccate il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionate "Cronologia" nel menu a discesa aperto.

Toccare "Cancella dati di navigazione", selezionare la scheda "AVANZATE", scegliere l'intervallo di tempo e i tipi di dati che si desidera eliminare e toccare "Cancella dati".

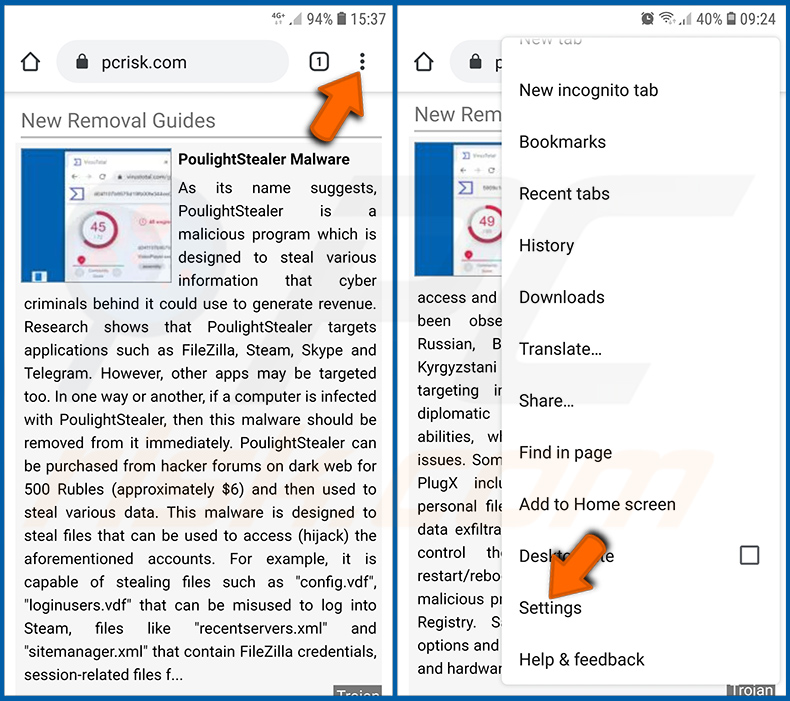

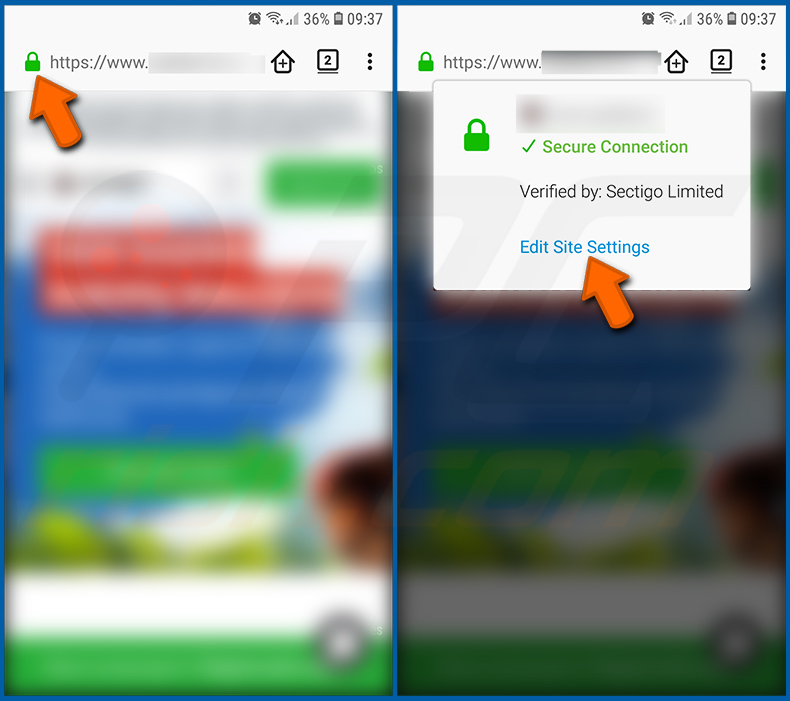

Disattivare le notifiche del browser nel browser Chrome:

Toccate il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionate "Impostazioni" nel menu a discesa aperto.

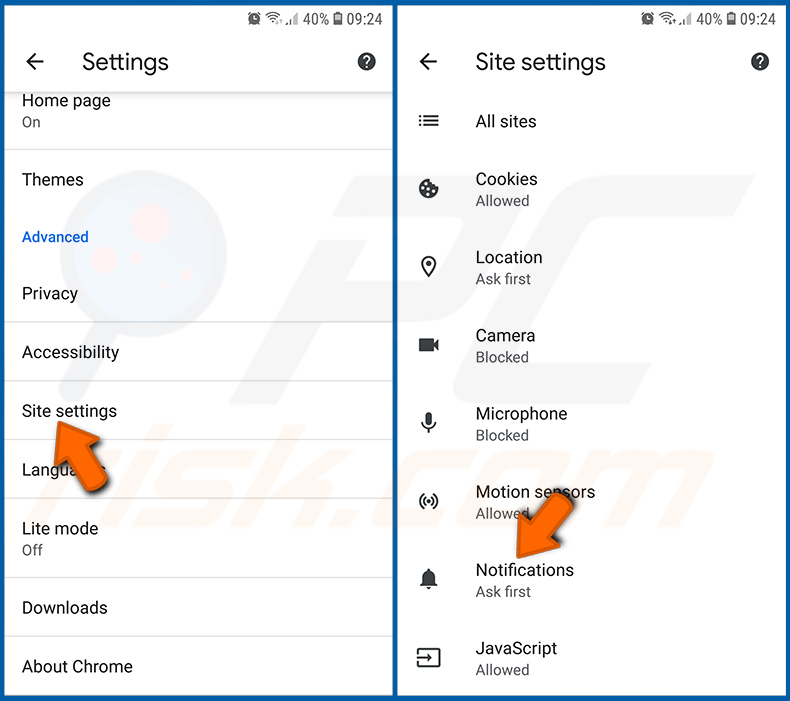

Scorrere verso il basso fino a visualizzare l'opzione "Impostazioni del sito" e toccarla. Scorrete verso il basso fino a visualizzare l'opzione "Notifiche" e toccatela.

Individuate i siti Web che forniscono notifiche del browser, toccateli e fate clic su "Cancella e ripristina". In questo modo verranno rimosse le autorizzazioni concesse a questi siti web per l'invio di notifiche. Tuttavia, una volta visitato nuovamente lo stesso sito, questo potrebbe richiedere nuovamente un'autorizzazione. Potete scegliere se concedere o meno questi permessi (se scegliete di rifiutarli, il sito passerà alla sezione "Bloccato" e non vi chiederà più l'autorizzazione).

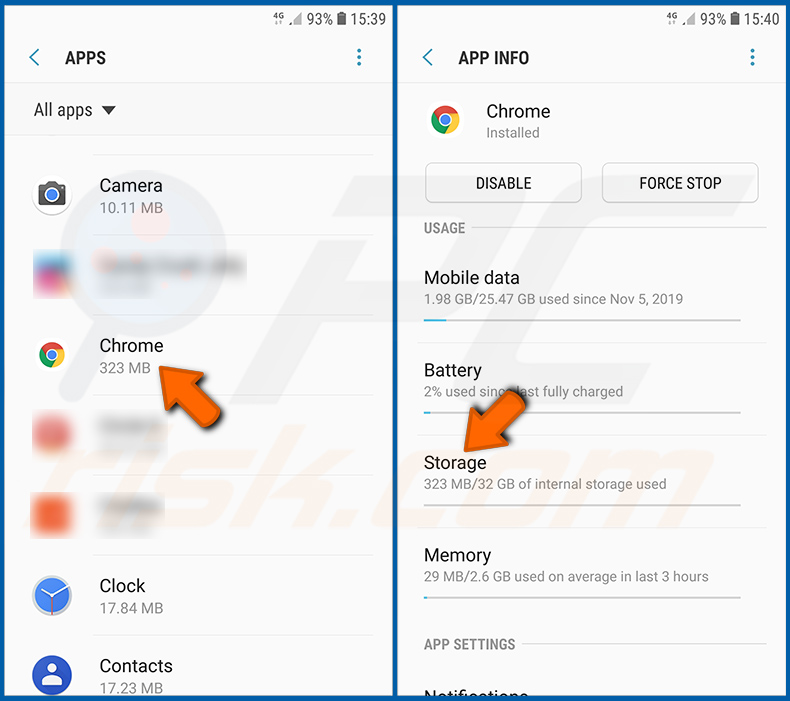

Reimpostare il browser Chrome:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere verso il basso fino a trovare l'applicazione "Chrome", selezionarla e toccare l'opzione "Archiviazione".

Toccate "GESTIONE MEMORIZZAZIONE", quindi "CANCELLA TUTTI I DATI" e confermate l'operazione toccando "OK". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrete inoltre effettuare nuovamente il login in tutti i siti web.

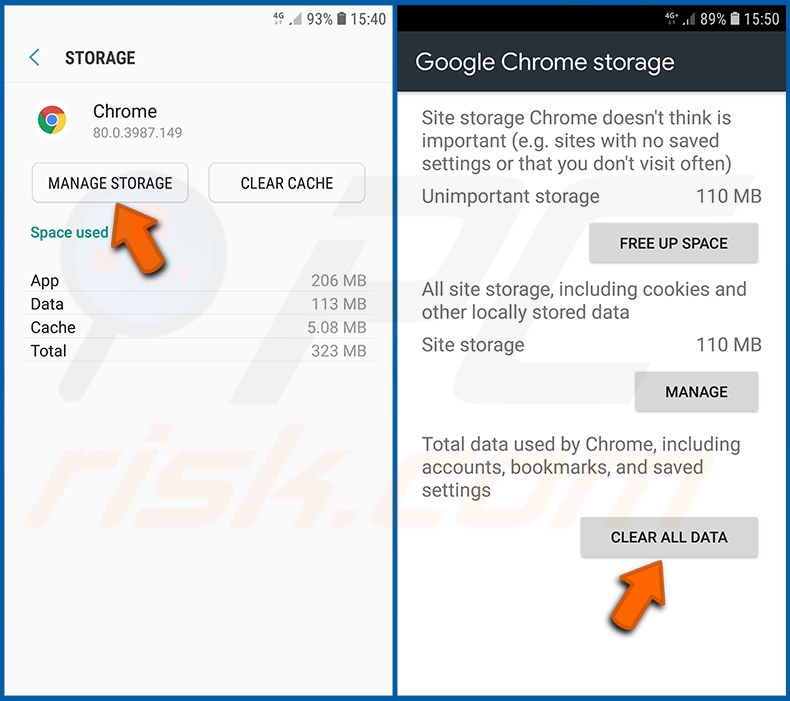

Cancellare la cronologia di navigazione dal browser Firefox:

Toccare il pulsante "Menu" (tre puntini nell'angolo superiore destro dello schermo) e selezionare "Cronologia" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare "Cancella dati privati" e toccarlo. Selezionate i tipi di dati che desiderate rimuovere e toccate "Cancella dati".

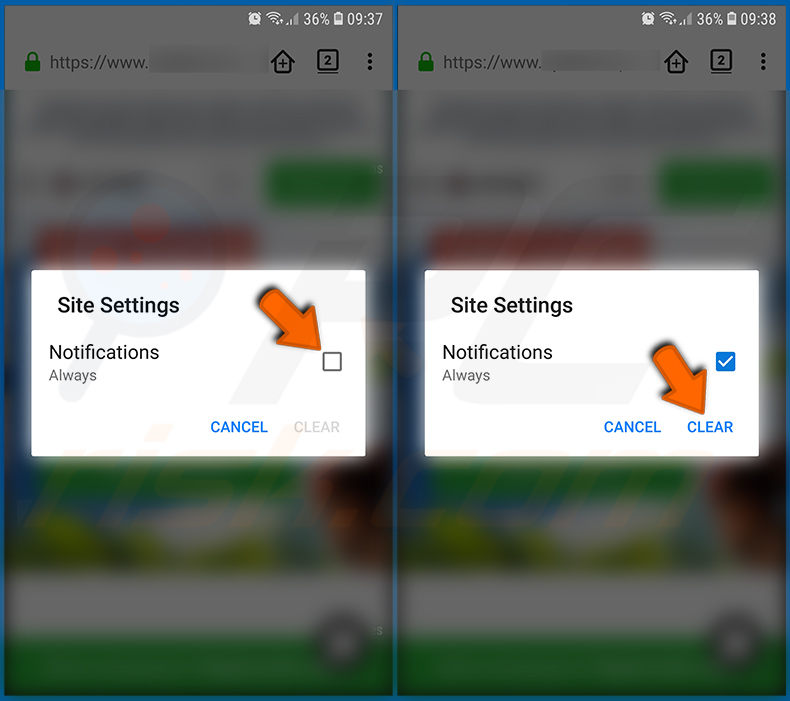

Disattivare le notifiche del browser nel browser Firefox:

Visitare il sito web che invia le notifiche del browser, toccare l'icona visualizzata a sinistra della barra degli URL (l'icona non sarà necessariamente un "lucchetto") e selezionare "Modifica impostazioni del sito".

Nel pop-up aperto, selezionare l'opzione "Notifiche" e toccare "CANCELLA".

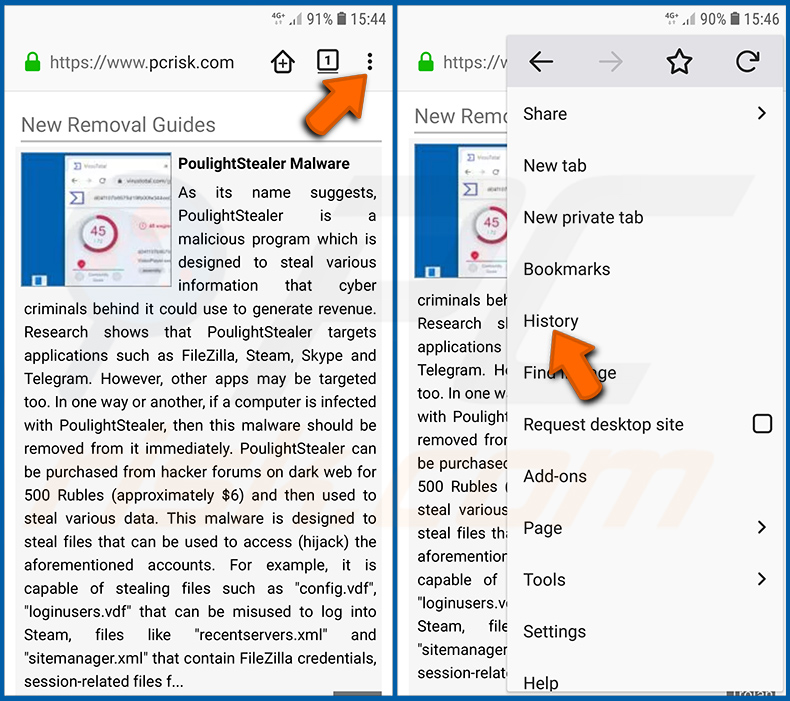

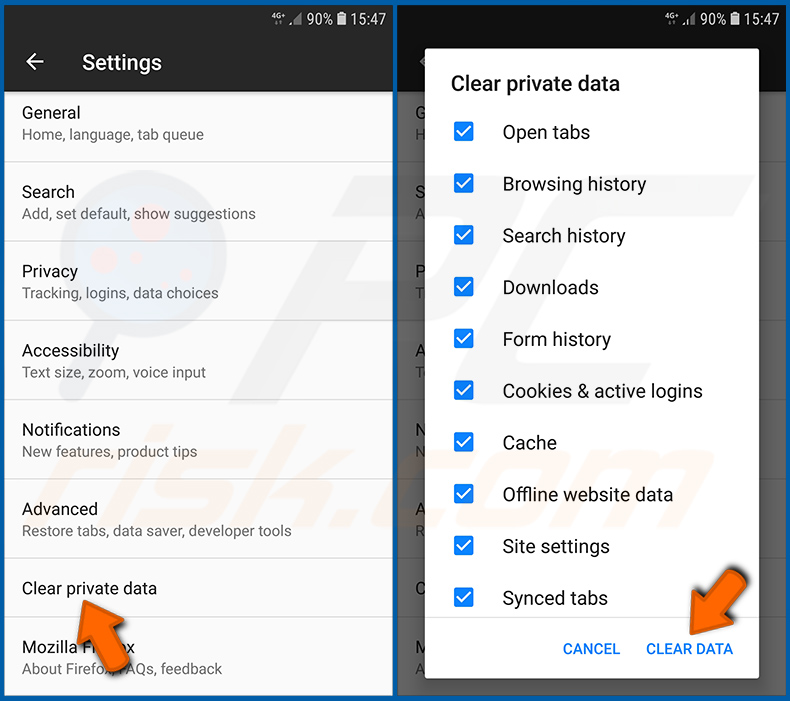

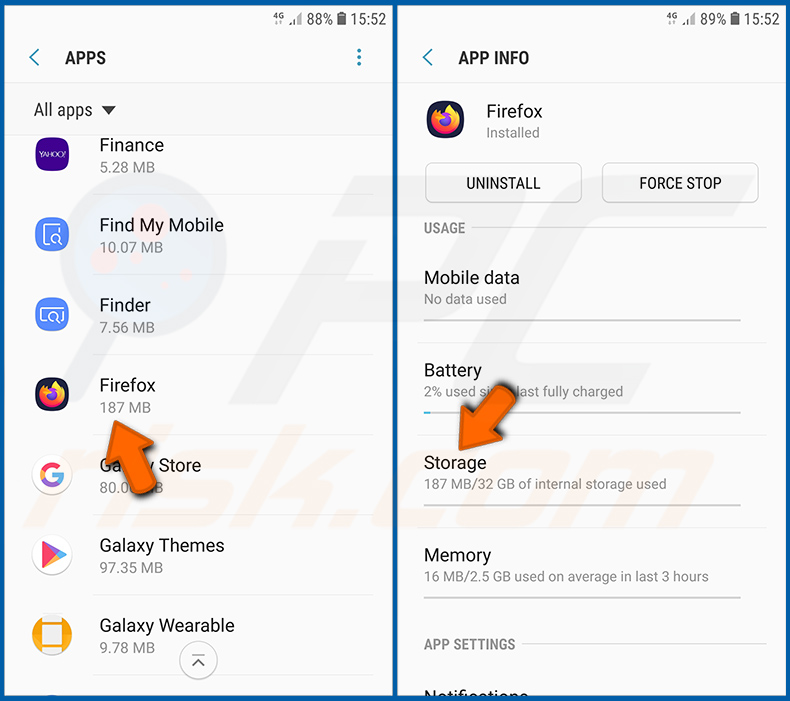

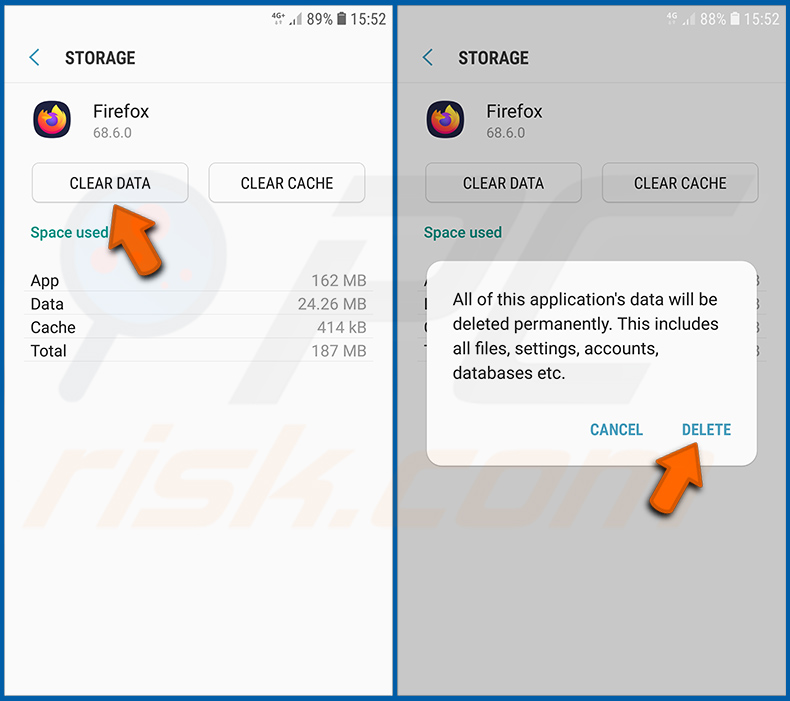

Reimpostare il browser web Firefox:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere verso il basso fino a trovare l'applicazione "Firefox", selezionarla e toccare l'opzione "Memoria".

Toccare "CANCELLA DATI" e confermare l'azione toccando "CANCELLA". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrete inoltre effettuare nuovamente il login in tutti i siti web.

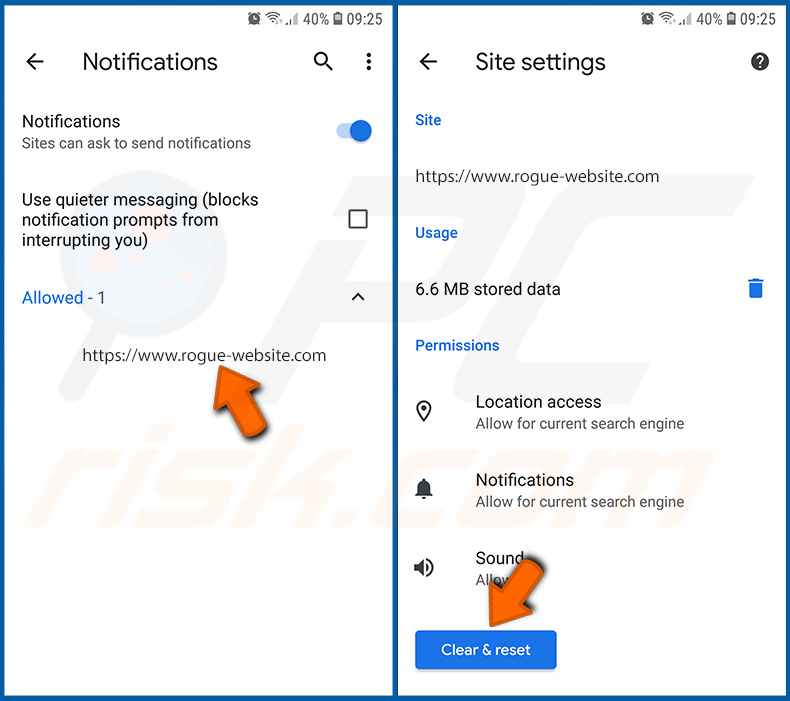

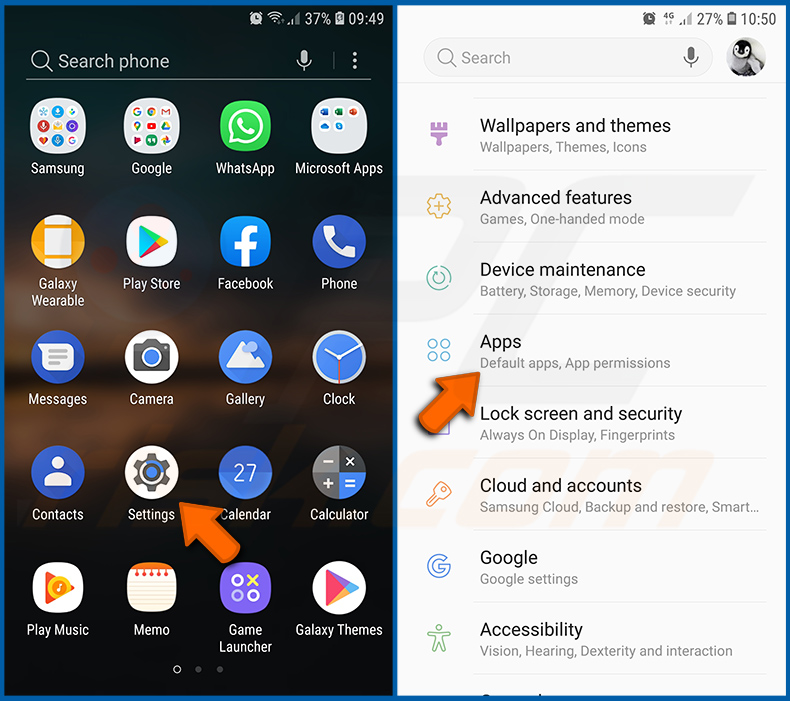

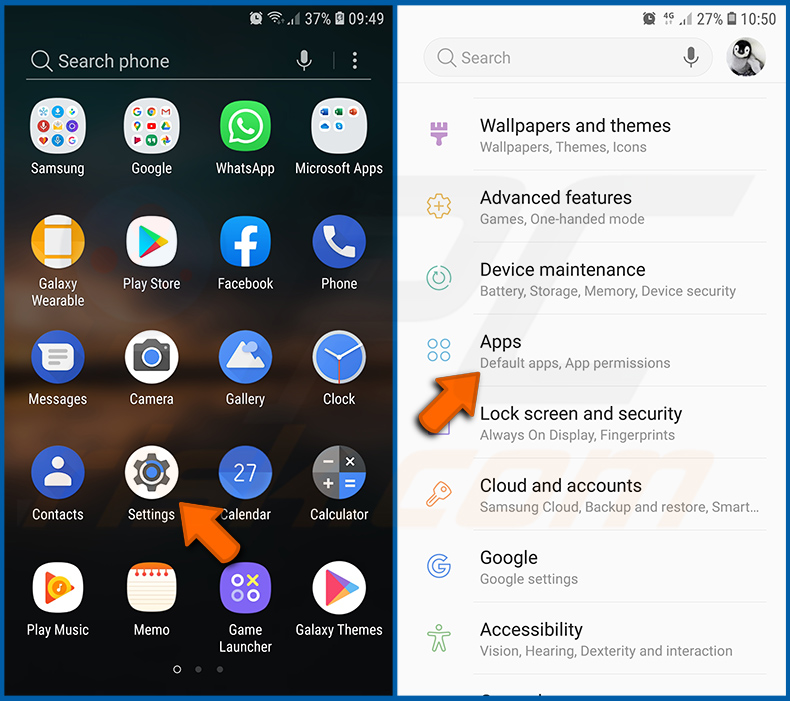

Disinstallare le applicazioni potenzialmente indesiderate e/o dannose:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere fino a individuare un'applicazione potenzialmente indesiderata e/o dannosa, selezionarla e toccare "Disinstalla". Se, per qualche motivo, non si riesce a rimuovere l'applicazione selezionata (ad esempio, viene visualizzato un messaggio di errore), si dovrebbe provare a utilizzare la "Modalità provvisoria".

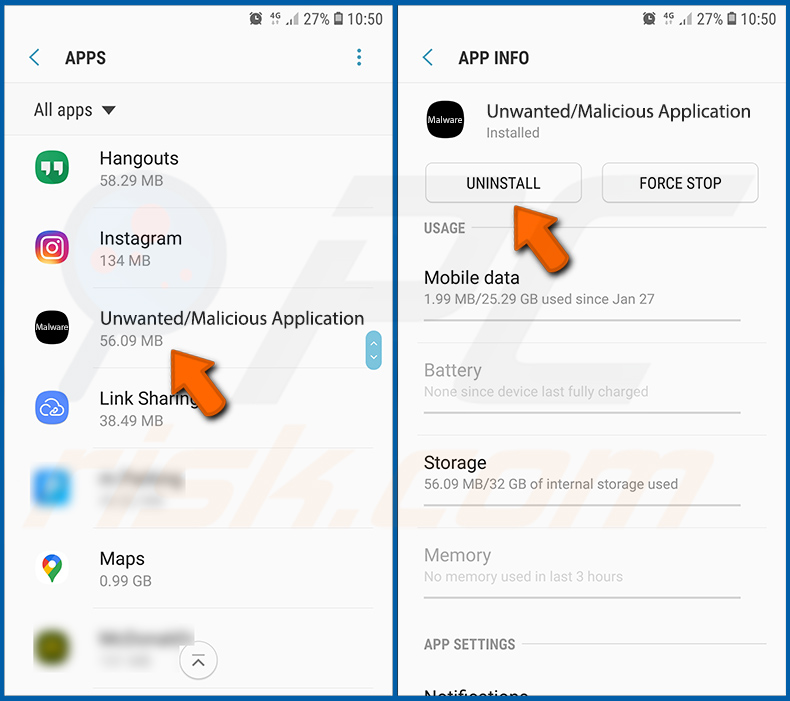

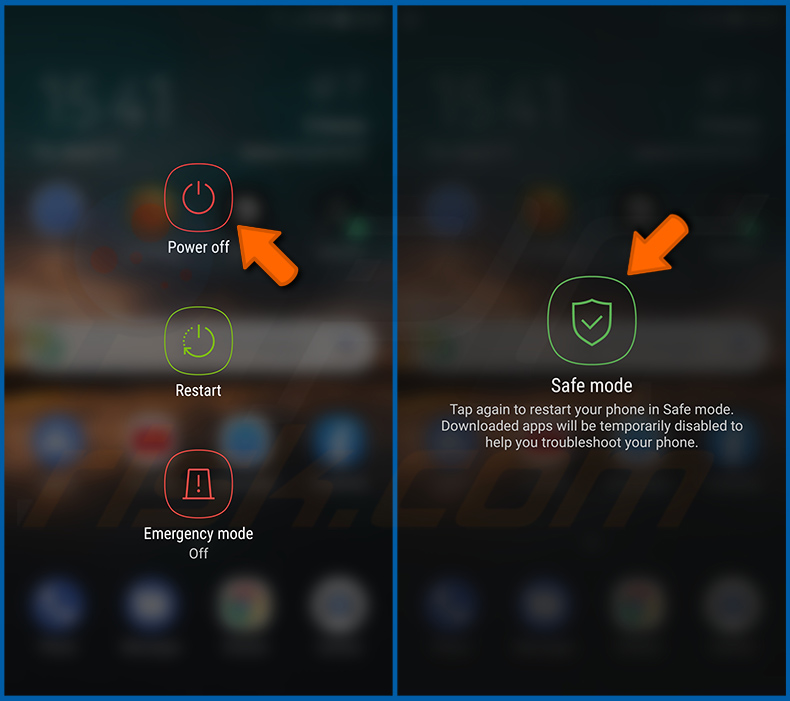

Avviare il dispositivo Android in "modalità provvisoria":

La "modalità provvisoria" del sistema operativo Android disabilita temporaneamente l'esecuzione di tutte le applicazioni di terze parti. L'uso di questa modalità è un buon modo per diagnosticare e risolvere vari problemi (ad esempio, rimuovere le applicazioni dannose che impediscono agli utenti di farlo quando il dispositivo funziona "normalmente").

Premete il pulsante "Power" e tenetelo premuto finché non appare la schermata "Power off". Toccare l'icona "Spegnimento" e tenerla premuta. Dopo qualche secondo apparirà l'opzione "Modalità provvisoria" e sarà possibile eseguirla riavviando il dispositivo.

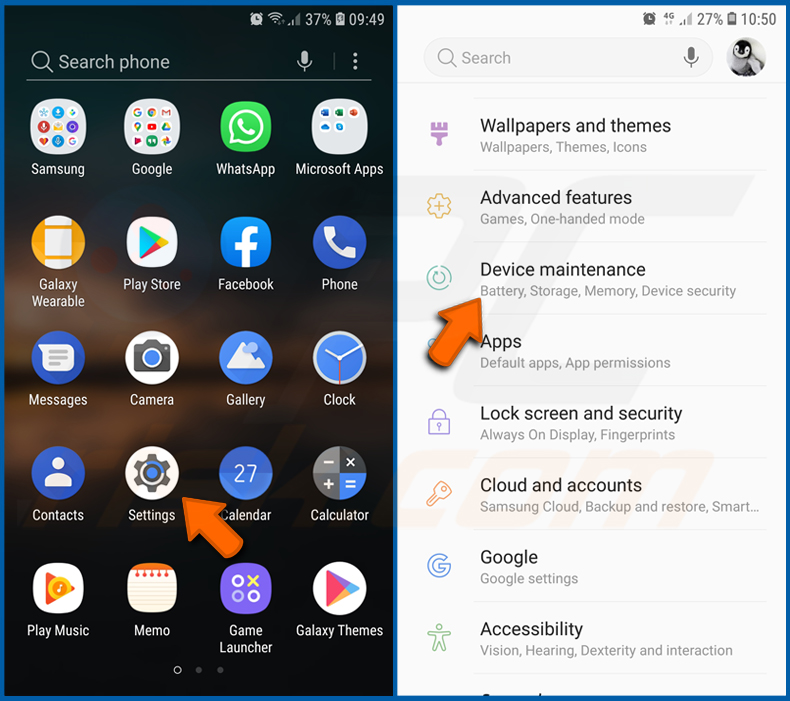

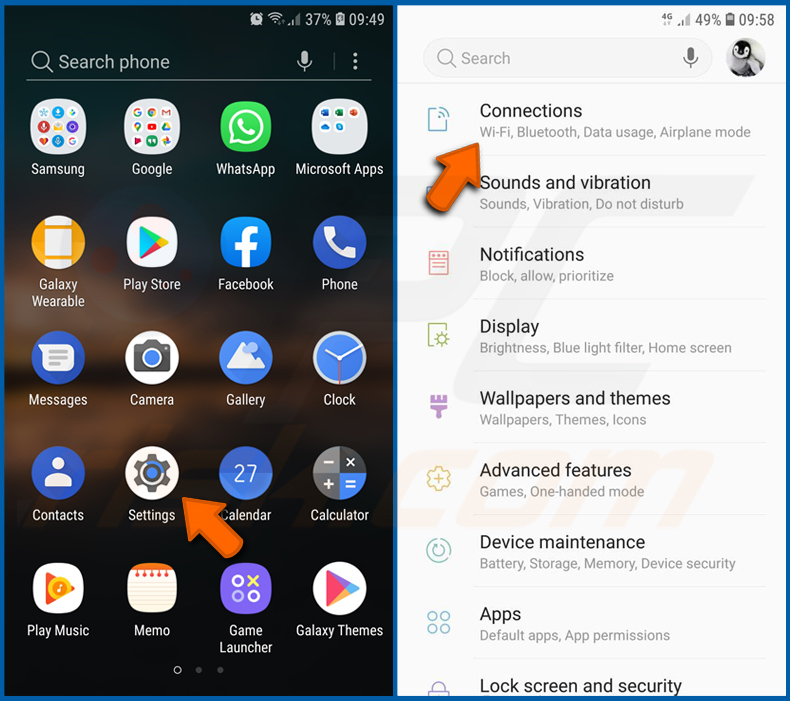

Controllare l'utilizzo della batteria delle varie applicazioni:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Manutenzione del dispositivo" e toccarlo.

Toccare "Batteria" e controllare l'utilizzo di ogni applicazione. Le applicazioni legittime/genuino sono progettate per utilizzare il minor consumo possibile di energia, al fine di fornire la migliore esperienza utente e risparmiare energia. Pertanto, un utilizzo elevato della batteria può indicare che l'applicazione è dannosa.

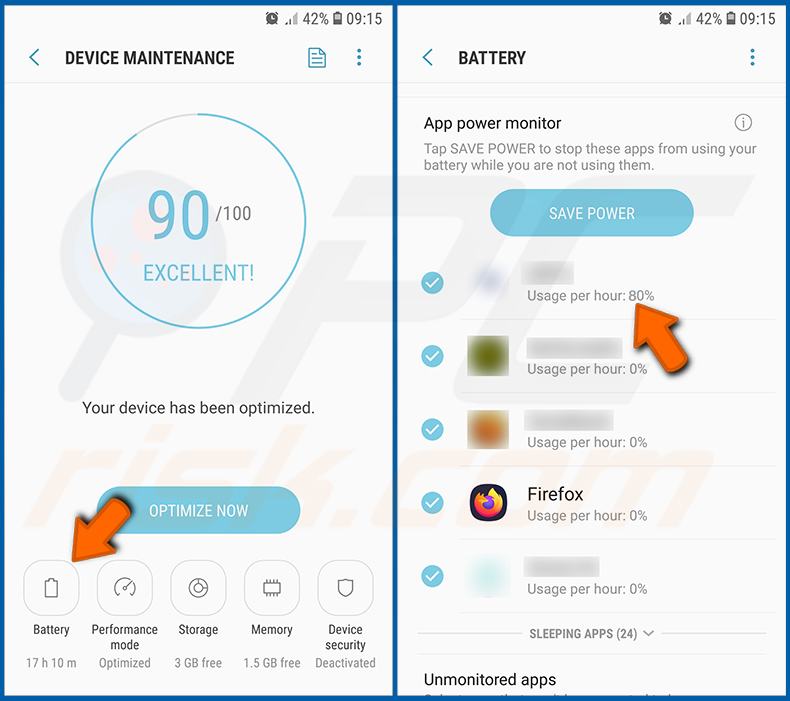

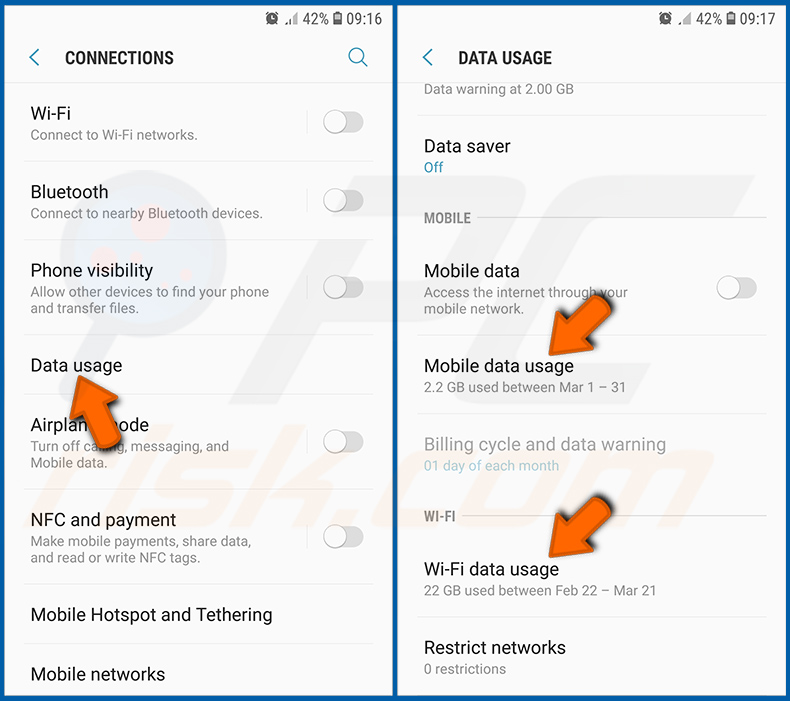

Controllare l'utilizzo dei dati delle varie applicazioni:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Connessioni" e toccarlo.

Scorrere fino a visualizzare "Utilizzo dati" e selezionare questa opzione. Come per la batteria, le applicazioni legittime/genuini sono progettate per ridurre al minimo l'utilizzo dei dati. Ciò significa che un utilizzo massiccio di dati può indicare la presenza di un'applicazione dannosa. Si noti che alcune applicazioni dannose potrebbero essere progettate per funzionare solo quando il dispositivo è connesso alla rete wireless. Per questo motivo, è necessario controllare l'utilizzo dei dati sia da rete mobile che da rete Wi-Fi.

Se trovate un'applicazione che consuma molti dati anche se non la usate mai, vi consigliamo vivamente di disinstallarla il prima possibile.

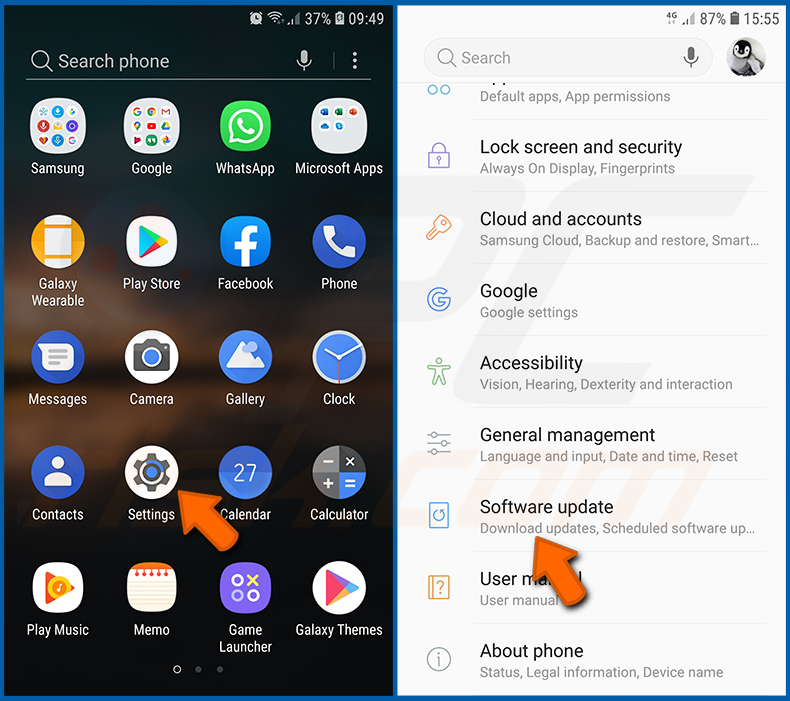

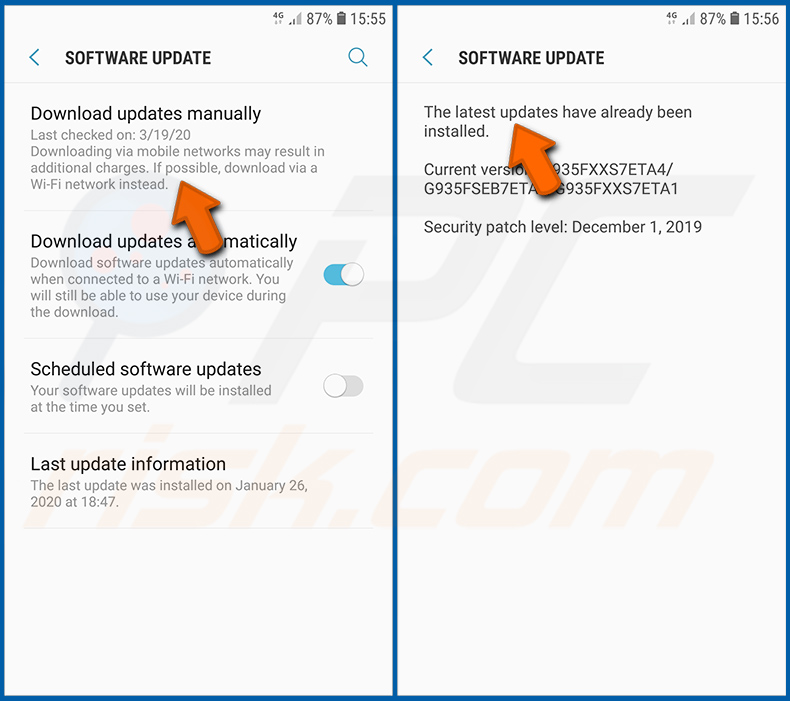

Installare gli ultimi aggiornamenti del software:

Mantenere il software aggiornato è una buona pratica quando si tratta di sicurezza del dispositivo. I produttori di dispositivi rilasciano continuamente varie patch di sicurezza e aggiornamenti Android per risolvere errori e bug che possono essere sfruttati dai criminali informatici. Un sistema non aggiornato è molto più vulnerabile, per questo motivo bisogna sempre assicurarsi che il software del dispositivo sia aggiornato.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Aggiornamento software" e toccarlo.

Toccare "Scarica gli aggiornamenti manualmente" e verificare se sono disponibili aggiornamenti. In caso affermativo, installateli immediatamente. Si consiglia inoltre di attivare l'opzione "Scarica automaticamente gli aggiornamenti", che consentirà al sistema di notificare il rilascio di un aggiornamento e/o di installarlo automaticamente.

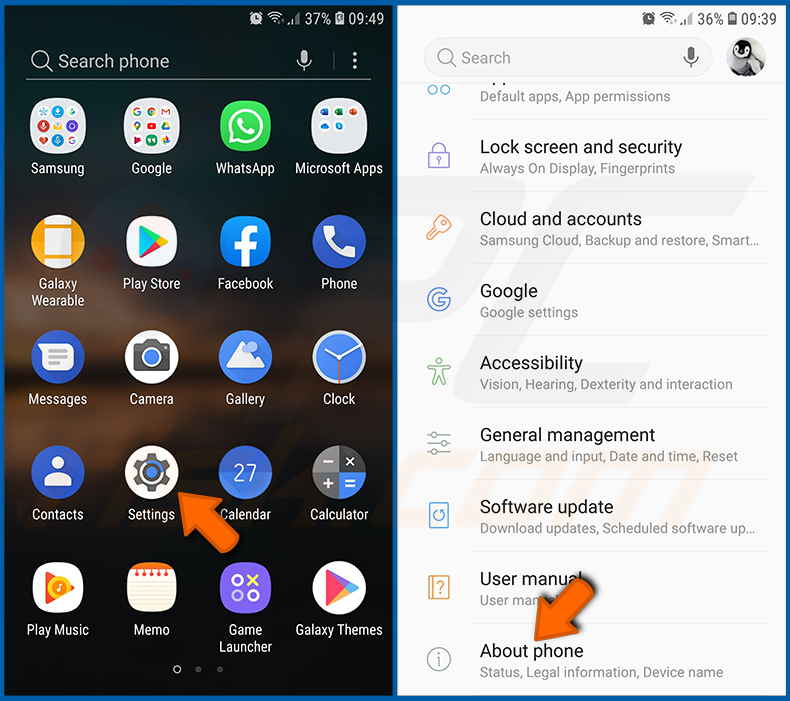

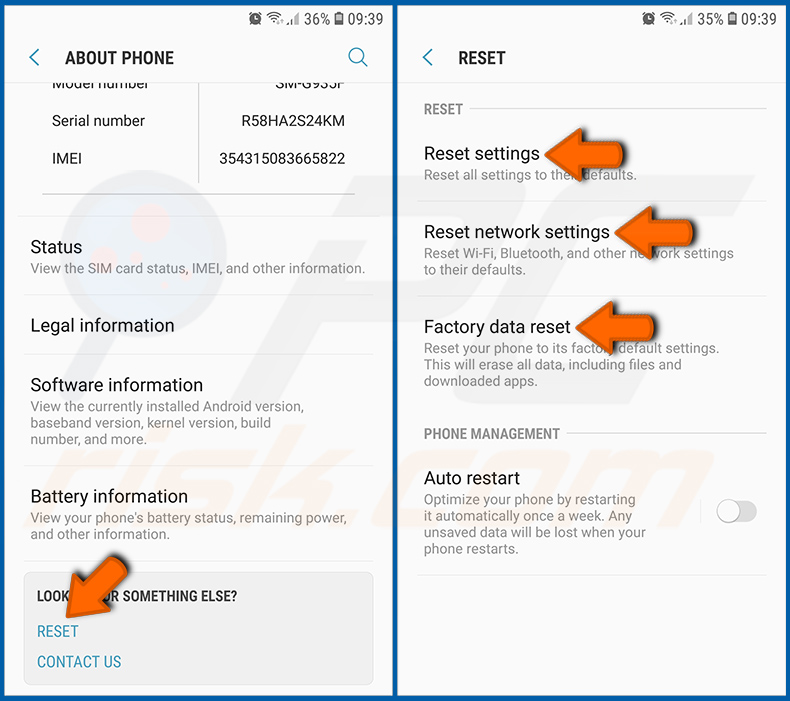

Ripristinare lo stato di default del sistema:

L'esecuzione di un "Reset di fabbrica" è un buon modo per rimuovere tutte le applicazioni indesiderate, ripristinare le impostazioni predefinite del sistema e pulire il dispositivo in generale. Tuttavia, è necessario tenere presente che tutti i dati presenti nel dispositivo verranno eliminati, comprese le foto, i file video/audio, i numeri di telefono (memorizzati nel dispositivo, non nella scheda SIM), i messaggi SMS e così via. In altre parole, il dispositivo verrà riportato allo stato primordiale.

È anche possibile ripristinare le impostazioni di base del sistema e/o semplicemente le impostazioni di rete.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Informazioni sul telefono" e toccarlo.

Scorrete verso il basso fino a visualizzare "Ripristino" e toccatelo. Ora scegliete l'azione che desiderate eseguire:

"Ripristina impostazioni" - ripristina tutte le impostazioni di sistema ai valori predefiniti;

"Ripristina impostazioni di rete" - ripristina tutte le impostazioni relative alla rete ai valori predefiniti;

"Ripristino dati di fabbrica" - ripristina l'intero sistema e cancella completamente tutti i dati memorizzati;

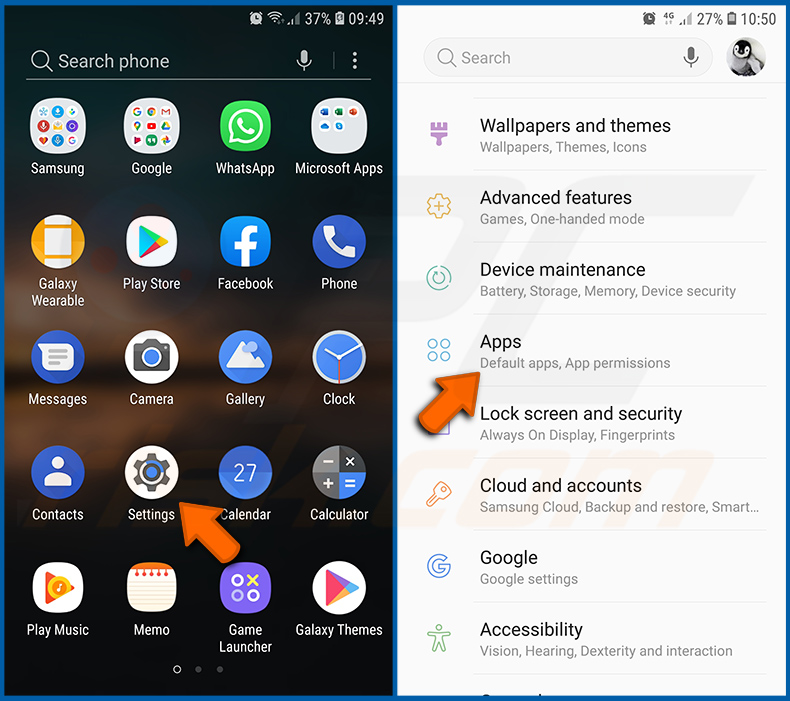

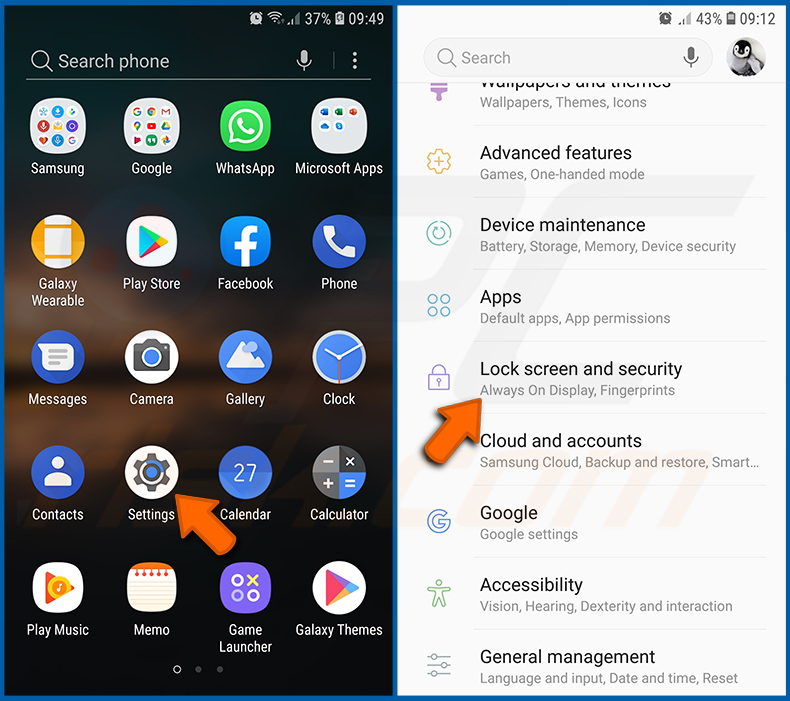

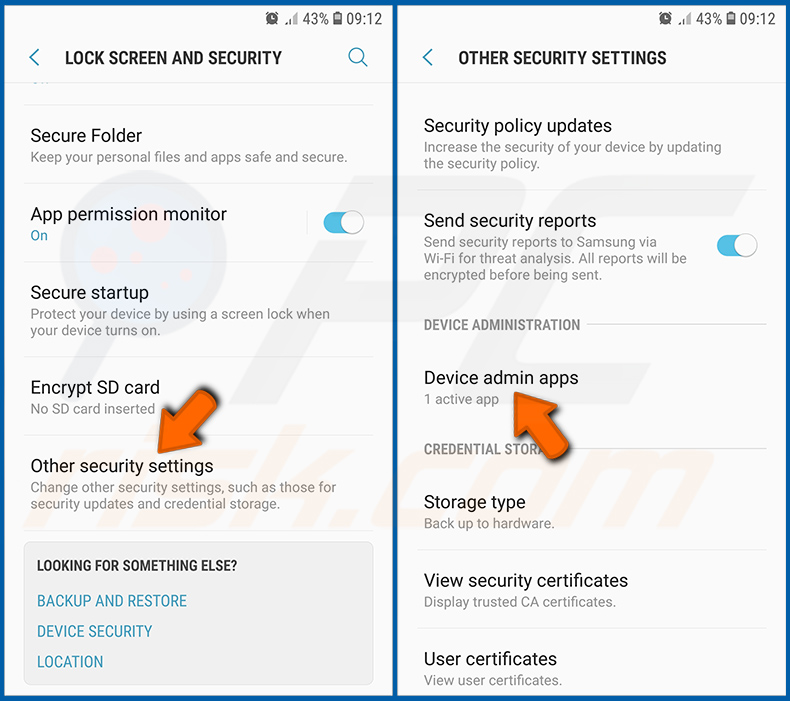

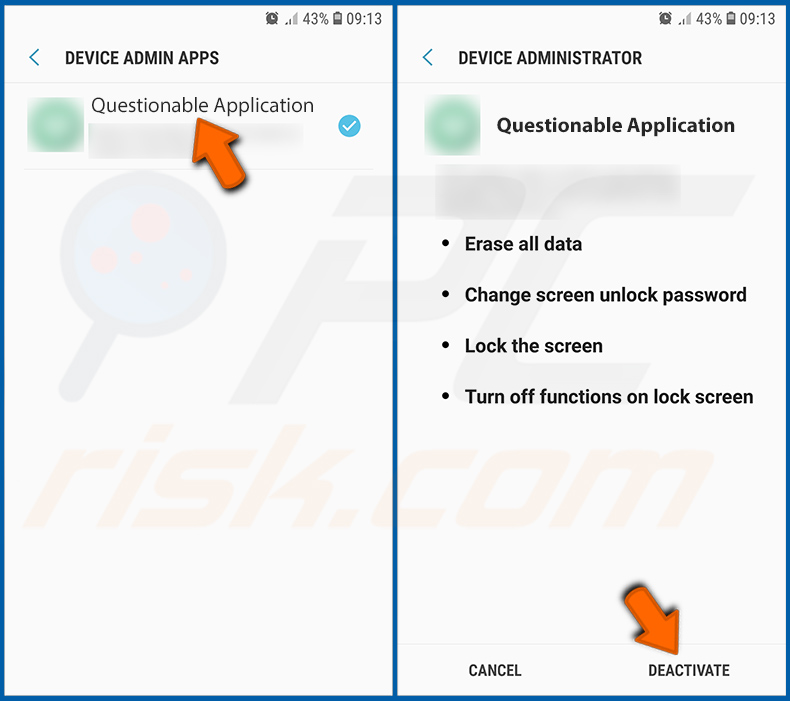

Disattivate le applicazioni che hanno privilegi di amministratore:

Se un'applicazione dannosa ottiene i privilegi di amministratore, può danneggiare seriamente il sistema. Per mantenere il dispositivo il più sicuro possibile, si dovrebbe sempre controllare quali applicazioni hanno tali privilegi e disabilitare quelle che non dovrebbero.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Schermata di blocco e sicurezza" e toccarlo.

Scorrere verso il basso fino a visualizzare "Altre impostazioni di sicurezza", toccarlo e quindi toccare "Applicazioni di amministrazione del dispositivo".

Identificare le applicazioni che non devono avere privilegi di amministratore, toccarle e quindi toccare "DISATTIVA".

Domande frequenti (FAQ)

Il mio dispositivo Android è stato infettato dal malware RedHook, devo formattare il mio dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i problemi più gravi che il malware RedHook può causare?

Le minacce associate a un'infezione dipendono dalle capacità del malware e dagli obiettivi degli aggressori. RedHook è un trojan che prende di mira le informazioni personali e bancarie e dispone di ampie capacità di accesso remoto. La sua presenza su un dispositivo può portare a infezioni multiple del sistema, gravi problemi di privacy, perdite finanziarie e furti di identità.

Qual è lo scopo del malware RedHook?

Il malware viene utilizzato principalmente per ottenere guadagni finanziari. Tuttavia, i criminali informatici possono anche utilizzare programmi dannosi per divertirsi, compiere vendette personali, interrompere processi (ad esempio siti, servizi, organizzazioni, ecc.), dedicarsi all'hacktivismo e lanciare attacchi motivati da ragioni politiche/geopolitiche.

Come ha fatto il malware RedHook a infiltrarsi nel mio dispositivo Android?

RedHook si è diffuso sotto le spoglie di applicazioni legittime attraverso pagine web che imitano siti finanziari e governativi autentici.

Altre tecniche di distribuzione non sono improbabili. I metodi più comuni includono: download drive-by, posta spam, truffe online, malvertising, fonti di download dubbie (ad esempio, siti di file hosting non ufficiali e gratuiti, reti di condivisione P2P, app store di terze parti, ecc.), strumenti di attivazione software illegali (“crack”), contenuti piratati e aggiornamenti falsi. Alcuni programmi dannosi possono persino diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è progettato per eseguire la scansione dei dispositivi ed eliminare tutti i tipi di minacce. È in grado di rilevare e rimuovere la maggior parte delle infezioni da malware conosciute. Ricordate che eseguire una scansione completa del sistema è fondamentale, poiché i programmi dannosi sofisticati in genere si nascondono in profondità nei sistemi.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione