Come rimuovere il malware ZynorRAT dal tuo sistema operativo

TrojanConosciuto anche come: ZynorRAT virus

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è ZynorRAT?

ZynorRAT è un malware multipiattaforma compatibile con i sistemi operativi Windows e Linux. È scritto nel linguaggio di programmazione Go. ZynorRAT è classificato come RAT (Remote Access Trojan, trojan di accesso remoto); è progettato per consentire l'accesso/controllo remoto dei dispositivi.

Esistono diverse varianti di questo programma dannoso, che è stato rilevato per la prima volta nell'estate del 2025. Al momento della stesura di questo articolo, ZynorRAT è in fase di sviluppo attivo da parte dei suoi sviluppatori di lingua turca. Si ipotizza che sia nelle prime fasi di sviluppo.

Panoramica sul malware ZynorRAT

ZynorRAT è un trojan di accesso remoto che può infettare i sistemi operativi Windows e Linux. Le funzionalità di questo malware sono le stesse su entrambi i sistemi. Le sue molteplici versioni suggeriscono che gli sviluppatori stiano apportando modifiche per ridurne la rilevabilità. L'infrastruttura C&C (Command and Control) di ZynorRAT si basa sul servizio di messaggistica Telegram; il RAT è gestito tramite un bot Telegram.

ZynorRAT può ottenere informazioni relative alle directory ed esfiltrare (rubare) file. Può elencare i processi in esecuzione e terminarli. Il trojan può anche acquisire screenshot. ZynorRAT esegue comandi shell arbitrari se non riceve comandi supportati (o qualsiasi altro comando) dal bot.

È degno di nota il fatto che garantisce la persistenza sui sistemi operativi Linux abusando dei servizi utente systemd e che tenta di svolgere le stesse attività su Windows. Come accennato nell'introduzione, si ritiene che il RAT sia ancora in fase di sviluppo, il che potrebbe essere la ragione dell'attività estranea. Le potenziali iterazioni future di ZynorRAT saranno probabilmente più snelle e avranno funzionalità aggiuntive/diverse.

In sintesi, la presenza di software dannoso come ZynorRAT sui dispositivi può causare gravi problemi di privacy, perdite finanziarie e furti di identità.

| Nome | ZynorRAT virus |

| Tipo di minaccia | Trojan, Trojan di accesso remoto, Strumento di amministrazione remota, RAT. |

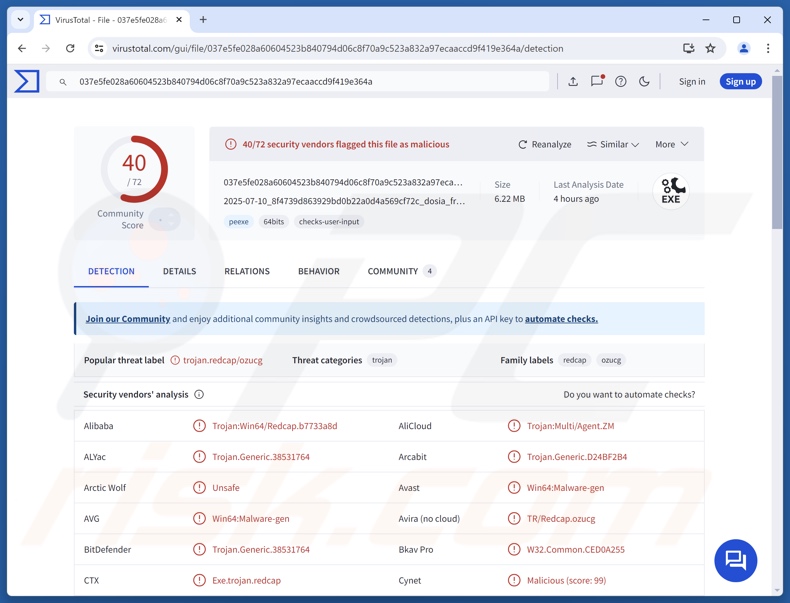

| Nomi di rilevamento | Avast (Win64:Malware-gen), Combo Cleaner (Trojan.Generic.38531764), ESET-NOD32 (Una variante di WinGo/Agent.ZA), Kaspersky (Trojan.Win64.Agent.smeraj), Microsoft (Trojan:Win32/Wacatac.B!ml), Elenco completo dei rilevamenti (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, quindi non sono chiaramente visibili sintomi particolari su una macchina infetta. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, “crack” di software. |

| Danni | Furto di password e informazioni bancarie, furto di identità, aggiunta del computer della vittima a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di trojan di accesso remoto

GodRAT, JSCEAL, PureRAT e DRAT sono solo alcuni dei nostri articoli più recenti sui RAT. In generale, i trojan di accesso remoto sono strumenti versatili che possono essere utilizzati per vari scopi. I RAT sono noti per le loro ampie capacità di furto di dati e sono spesso utilizzati per causare infezioni a catena (ovvero, scaricare/installare malware aggiuntivo).

Tuttavia, indipendentemente dal funzionamento di un software dannoso, la sua presenza su un sistema mette in pericolo l'integrità del dispositivo e la sicurezza dell'utente. Pertanto, tutte le minacce devono essere rimosse immediatamente dopo il rilevamento.

Come ha fatto ZynorRAT a infiltrarsi nel mio computer?

Si ipotizza che ZynorRAT sia stato sviluppato a scopo di vendita; tuttavia, al momento della ricerca non era ancora stato offerto come tale né pubblicizzato in altro modo. Pertanto, non è noto come sia stato o sarà diffuso.

In generale, il phishing e le tattiche di ingegneria sociale sono utilizzate nella distribuzione di malware. I programmi dannosi sono solitamente camuffati o integrati in software/media normali.

I file infettivi possono essere eseguibili (EXE, RUN, ecc.), archivi (ZIP, RAR, ecc.), documenti (PDF, Microsoft Office, Microsoft OneNote, ecc.), JavaScript e così via. La semplice apertura di un file dannoso può essere sufficiente per innescare la catena di infezione.

Le tecniche di proliferazione del malware più diffuse includono: trojan (backdoor/loader), download drive-by, truffe online, allegati o link dannosi nelle e-mail di spam (ad esempio, e-mail, PM/DM, ecc.), malvertising, canali di download sospetti (ad esempio, siti freeware e di terze parti, reti di condivisione P2P, ecc.), programmi/media piratati, strumenti di attivazione software illegali (“cracks”) e aggiornamenti falsi.

Inoltre, alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, unità flash USB, ecc.).

Come evitare l'installazione di malware?

La cautela è essenziale per la sicurezza dei dispositivi e degli utenti. Pertanto, prestate attenzione durante la navigazione, poiché Internet è pieno di contenuti ingannevoli e pericolosi. Trattate con cautela le e-mail in arrivo e altri messaggi; non aprite allegati o link presenti in comunicazioni discutibili/irrilevanti.

Scaricate solo da fonti ufficiali e affidabili. Attivate e aggiornate il software utilizzando funzioni/strumenti forniti da sviluppatori legittimi, poiché quelli acquisiti da terze parti possono contenere malware.

È fondamentale avere un antivirus affidabile installato e aggiornato. I programmi di sicurezza devono essere utilizzati per eseguire scansioni regolari del sistema e rimuovere minacce/problemi. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Che cos'è ZynorRAT?

- FASE 1. Rimozione manuale del malware ZynorRAT.

- FASE 2. Verifica se il tuo computer è pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio lasciare che siano i programmi antivirus o anti-malware a farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner Antivirus per Windows.

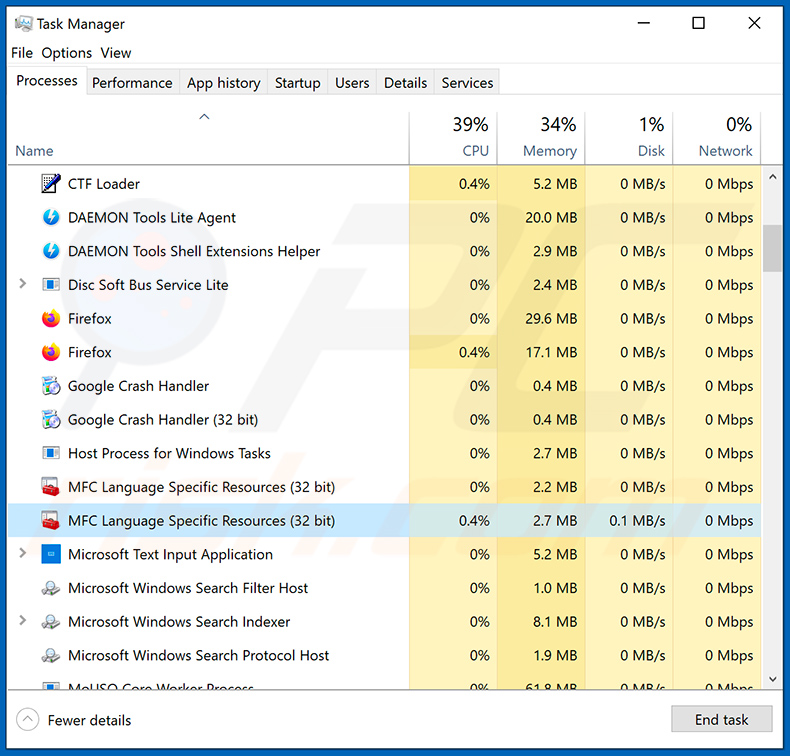

Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

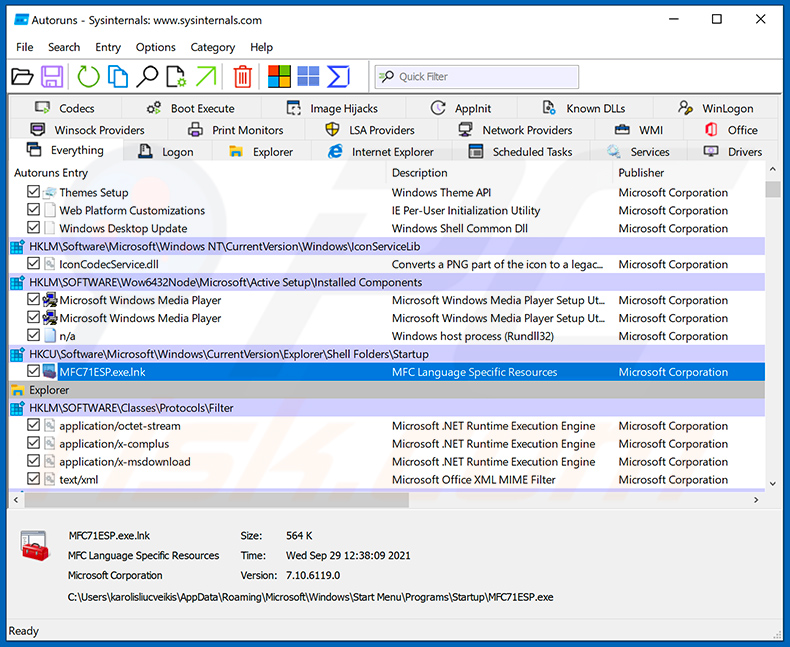

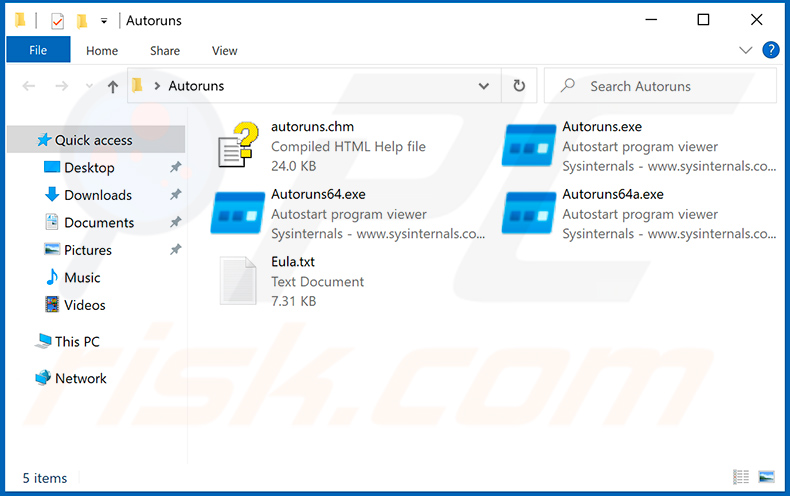

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

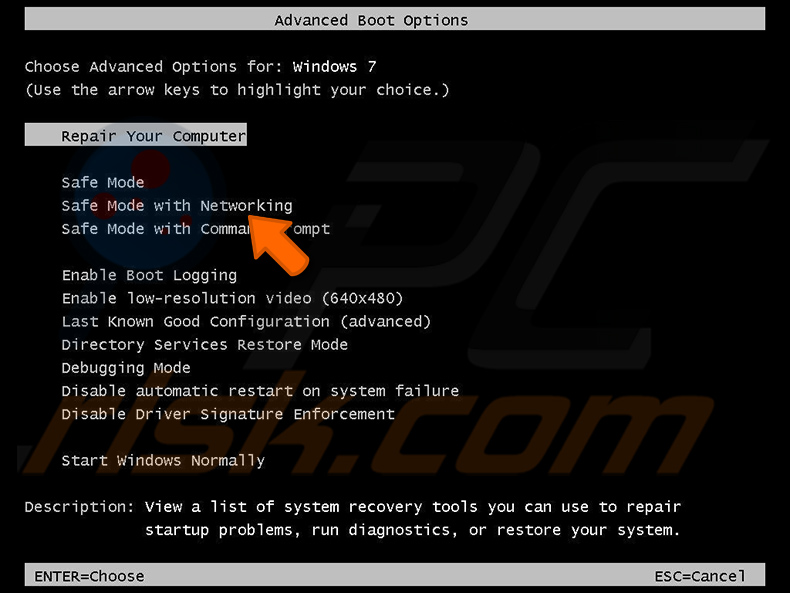

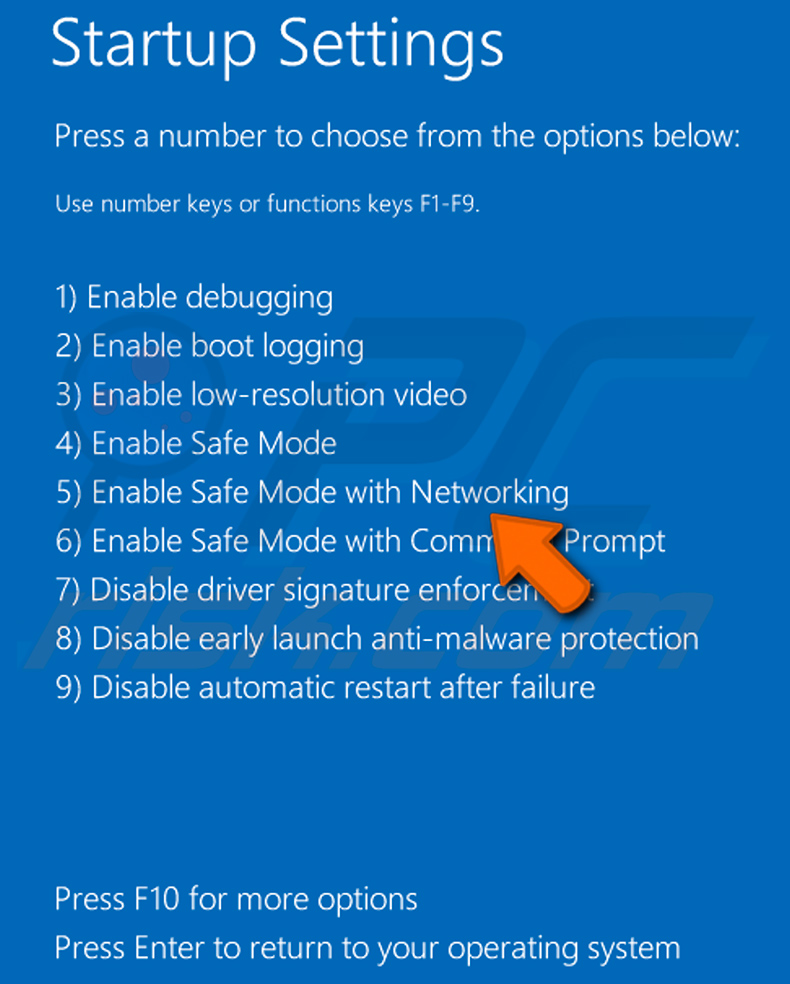

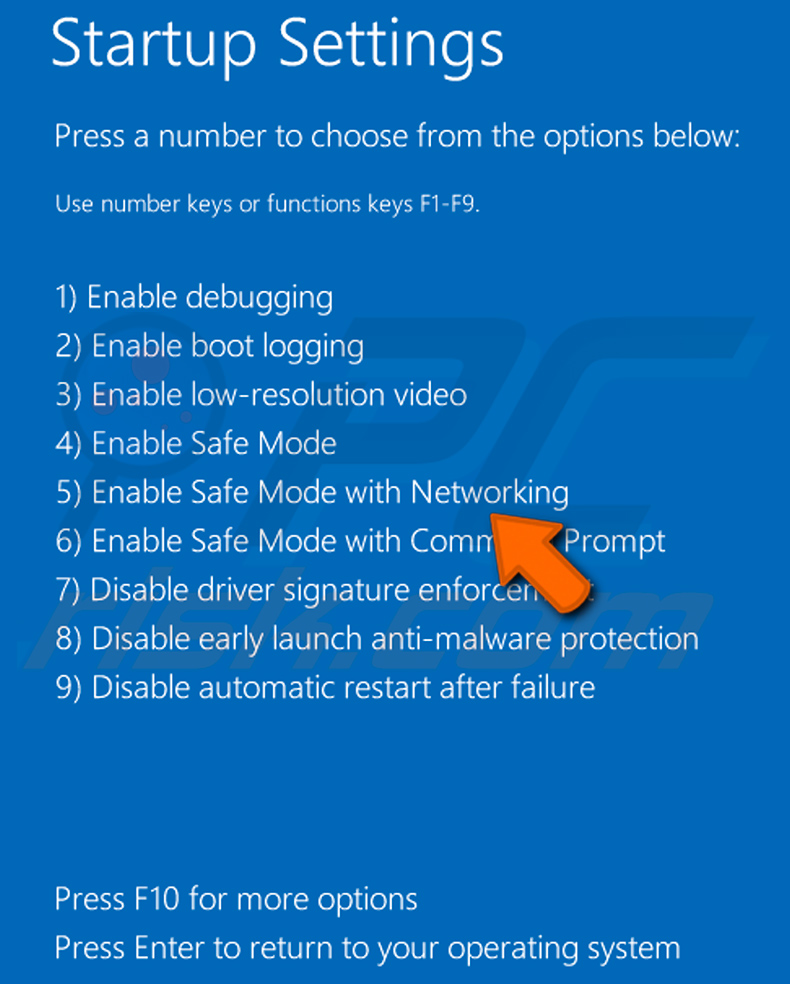

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Maiusc" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionate "Impostazioni di avvio" e fate clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

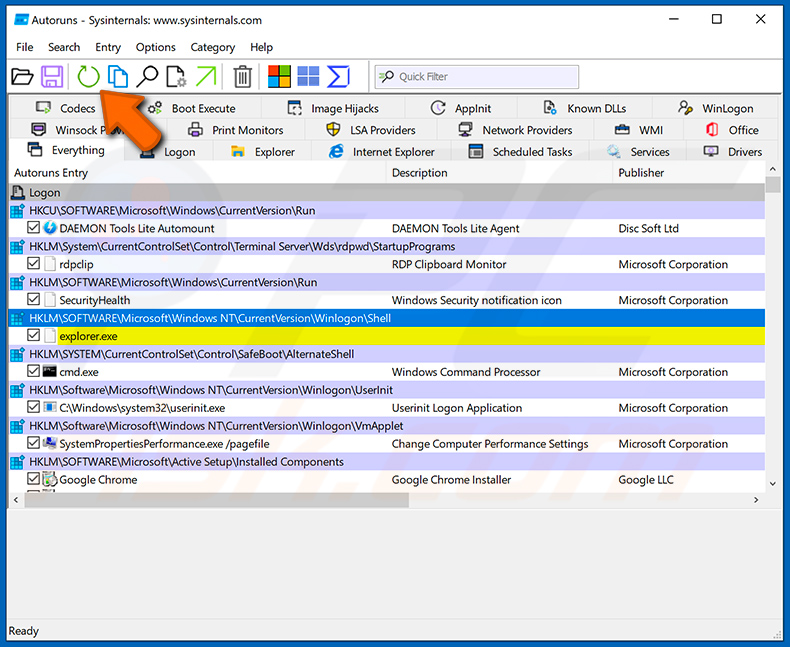

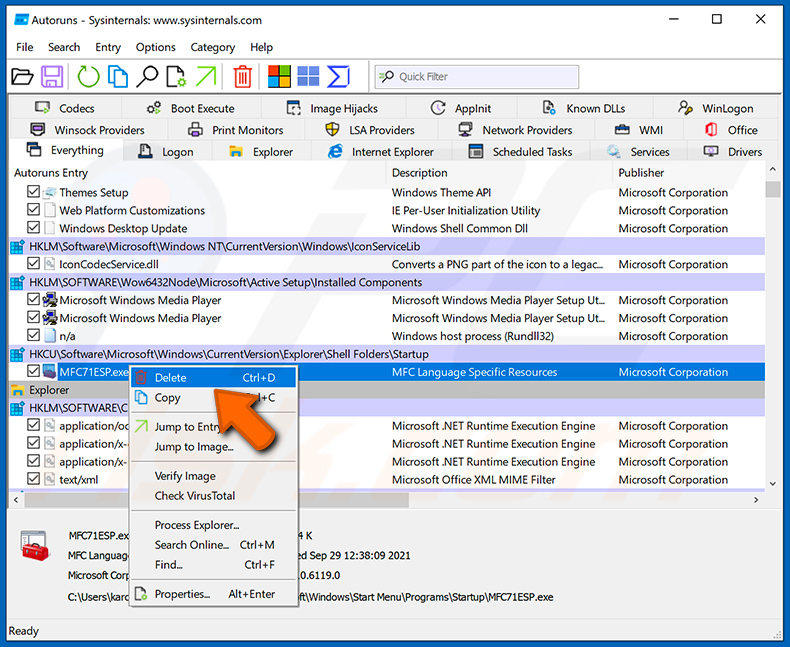

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Annotate il percorso completo e il nome del file. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

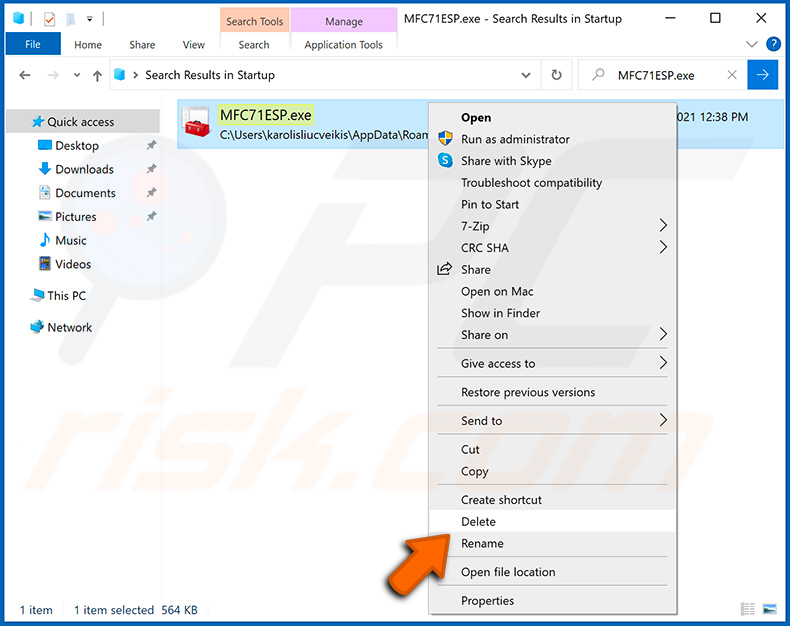

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere qualsiasi malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande frequenti (FAQ)

Il mio computer è infetto dal malware ZynorRAT, devo formattare il mio dispositivo di archiviazione per eliminarlo?

Probabilmente no, poiché la rimozione del malware raramente richiede la formattazione.

Quali sono i problemi più gravi che il malware ZynorRAT può causare?

Le minacce poste da un'infezione dipendono dalle funzionalità del malware e dal modus operandi dei criminali informatici. ZynorRAT consente agli aggressori di accedere e controllare i dispositivi da remoto. In generale, le infezioni di questo tipo possono portare a gravi problemi di privacy, perdite finanziarie e furti di identità.

Qual è lo scopo del malware ZynorRAT?

Il malware viene utilizzato principalmente per generare entrate. Tuttavia, gli aggressori possono anche utilizzare software dannosi per divertirsi, portare avanti vendette personali, interrompere processi (ad esempio siti, servizi, ecc.), impegnarsi in hacktivismo e lanciare attacchi motivati da ragioni politiche/geopolitiche.

Come ha fatto il malware ZynorRAT a infiltrarsi nel mio computer?

Il malware viene distribuito più comunemente tramite download drive-by, trojan, malvertising, e-mail/messaggi di spam, truffe online, fonti di download inaffidabili (ad esempio, siti di file hosting non ufficiali e gratuiti, reti di condivisione peer-to-peer, ecc.), contenuti piratati, strumenti di attivazione software illegali (“crack”) e aggiornamenti falsi. Alcuni programmi dannosi possono auto-proliferare attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Sì, Combo Cleaner è in grado di rilevare e rimuovere quasi tutte le infezioni da malware conosciute. Ricorda che i software dannosi più sofisticati di solito si nascondono in profondità nei sistemi, pertanto è fondamentale eseguire una scansione completa del sistema.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione