Come rimuovere il malware RatOn dal tuo dispositivo Android

TrojanConosciuto anche come: RatOn trojan di accesso remoto

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è RatOn?

RatOn è un software dannoso che prende di mira i dispositivi Android. È classificato come un trojan di accesso remoto (RAT). RatOn è in circolazione almeno dall'estate del 2025.

Questo trojan è in grado di controllare i dispositivi da remoto, eseguire trasferimenti di denaro automatizzati e attacchi NFC relay, rubare cryptowallet e operare come ransomware. RatOn è stato utilizzato in campagne mirate agli utenti cechi e slovacchi.

Panoramica sul malware RatOn

RatOn si infiltra nei sistemi attraverso una catena di infezione in più fasi e richiede varie autorizzazioni. Per approfondire la catena di infezione, la prima fase prevede un dropper che funge da programma di installazione di software di terze parti. Richiede l'autorizzazione per installare app di terze parti.

Durante il processo di infiltrazione, vengono ottenute due autorizzazioni chiave: l'accesso ai privilegi di amministratore del dispositivo e ai servizi di accessibilità Android. Quest'ultimo è un servizio destinato a fornire un aiuto aggiuntivo nell'interazione con il dispositivo agli utenti che ne hanno bisogno. I servizi di accessibilità hanno una varietà di funzioni, come la lettura dello schermo, l'esecuzione di gesti (ad esempio, scorrimento, tocchi lunghi/brevi, ecc.), la simulazione del touchscreen, l'interazione con la tastiera e così via.

Un'altra serie di autorizzazioni necessarie alla catena include: la gestione delle impostazioni di sistema e la lettura/scrittura dei contatti. Tuttavia, qualsiasi autorizzazione successiva richiesta viene concessa automaticamente abusando dei servizi di accessibilità Android.

Le infezioni RatOn possono anche avere una terza fase in cui un altro payload, il malware NFSkate, viene introdotto nel sistema. NFSkate è in grado di eseguire attacchi NFC relay.

RatOn è un RAT (Remote Access Trojan), un tipo di malware che consente agli aggressori di accedere e controllare da remoto le macchine infette. Può anche eseguire attacchi NFC relay, che in genere comportano un ampio ricorso al social engineering. Gli attacchi richiedono alle vittime di interagire con le loro carte di credito/debito e fornire i loro codici PIN.

Il malware prepara il sistema per inviare NFC (Near-Field Communication) al dispositivo degli aggressori, stabilendo così un canale tra i dispositivi. Lo scopo è consentire ai criminali informatici di utilizzare le carte delle vittime per prelevare contanti dagli bancomat o effettuare pagamenti contactless presso terminali di pagamento.

RatOn può eseguire due tipi di attacchi overlay tramite WebView: utilizzando contenuti scritti nel linguaggio di markup HTML o un URL che ospita una pagina HTML che include JavaScript. Fondamentalmente, questi attacchi comportano la sovrapposizione di applicazioni autentiche con finte schermate/pagine di phishing che registrano i dati forniti. Le sovrapposizioni possono apparire come copie identiche di pagine di accesso, moduli di registrazione, pagine di pagamento, ecc.

L'unico modello di sovrapposizione noto utilizzato da RatOn è una richiesta di riscatto in ceco e inglese. Si ritiene che questo possa essere utilizzato per il blocco dello schermo ransomware o per ottenere dati sensibili (come le credenziali di accesso al portafoglio di criptovaluta) costringendo gli utenti ad aprire le applicazioni correlate.

Questo RAT prende di mira i portafogli digitali: Blockchain Android Wallet, MetaMask, Phantom e Trust (e potenzialmente altri). Al momento della stesura di questo articolo, il malware è configurato per rubare quattro versioni linguistiche dei portafogli: inglese, ceco, slovacco e russo. Il processo può funzionare come segue: RatOn avvia l'applicazione del portafoglio, vi accede con le credenziali ottenute in precedenza, apporta modifiche alle impostazioni di sicurezza del portafoglio crittografico e infine acquisisce la sua passphrase (in genere tramite keylogging, ovvero la registrazione dei tasti digitati).

Inoltre, questo trojan può effettuare trasferimenti di denaro automatizzati attraverso l'abuso dei servizi di accessibilità. È stato notato che effettua tali trasferimenti tramite George, l'app di Česká spořitelna (Cassa di Risparmio Ceca). RatOn può aprire l'applicazione, eseguire clic e altre interazioni, controllare/modificare il limite giornaliero di trasferimento, fornire codici PIN e inserire i dettagli del destinatario, effettuando così transazioni senza alcuna interazione da parte dell'utente.

Oltre alle funzioni menzionate, RatOn può eseguire i seguenti comandi: ottenere l'elenco delle app installate, modificare l'elenco delle app di destinazione, trasmettere in diretta/registrare lo schermo del dispositivo, aprire un'app specifica, riattivare il dispositivo, modificare quando un dispositivo entra in modalità di sospensione, bloccare il dispositivo (abusando dell'accesso come amministratore del dispositivo) , disabilitare lo sblocco del dispositivo tramite dati biometrici (per forzare l'utilizzo di un metodo diverso), impostare il metodo di sblocco del dispositivo su “scaduto” (per costringere gli utenti a cambiarlo, quindi registrare il nuovo pattern/PIN/password), ottenere il nome della vittima (estrattolo dall'account Google associato), creare nuovi contatti, scaricare/riprodurre file MP3, cambiare la suoneria, visualizzare notifiche false, inviare SMS (che potrebbero essere utilizzati come malware Toll Fraud), sostituire il contenuto degli appunti (potrebbe essere utilizzato come clipper), aprire URL benigni e aumentare/diminuire la luminosità dello schermo.

In sintesi, la presenza di software dannoso come RatOn sui dispositivi può causare gravi problemi di privacy, perdite finanziarie significative e furti di identità.

| Nome | RatOn trojan di accesso remoto |

| Tipo di minaccia | Malware Android, applicazione dannosa, Trojan di accesso remoto, strumento di amministrazione remota, RAT, trojan. |

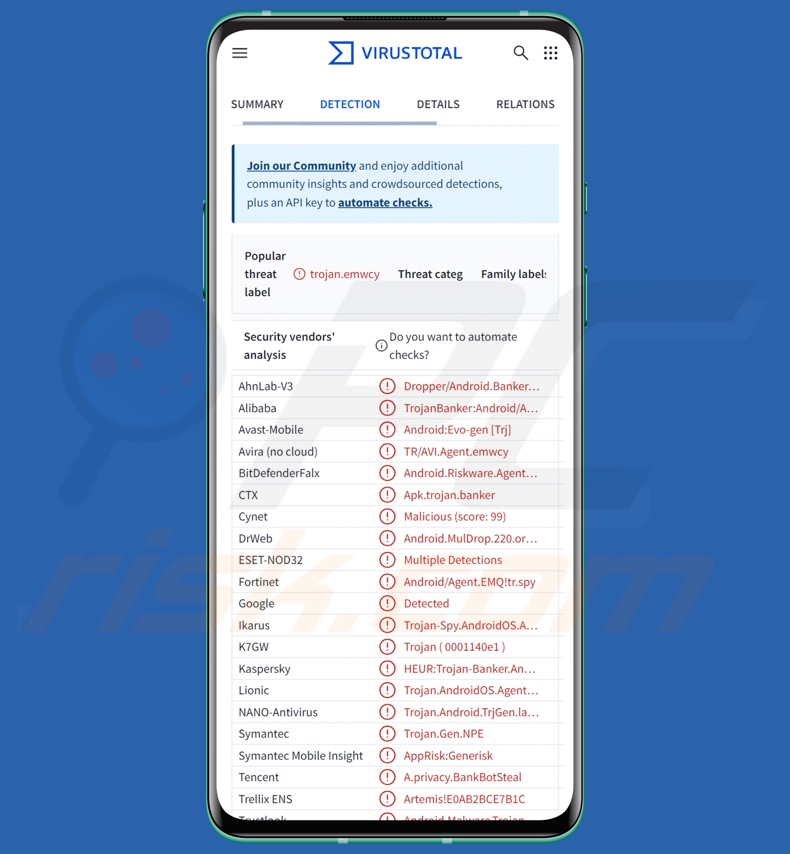

| Nomi di rilevamento | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Riskware.Agent.aKPS), ESET-NOD32 (rilevamenti multipli), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.we) , Elenco completo (VirusTotal) |

| Sintomi | Il dispositivo funziona lentamente, le impostazioni di sistema vengono modificate senza l'autorizzazione dell'utente, compaiono applicazioni sospette, l'utilizzo dei dati e della batteria aumenta in modo significativo, i browser reindirizzano a siti web sospetti. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, applicazioni ingannevoli, siti web truffaldini. |

| Danni | Furto di informazioni personali (messaggi privati, login/password, ecc.), diminuzione delle prestazioni del dispositivo, scaricamento rapido della batteria, diminuzione della velocità di Internet, enormi perdite di dati, perdite monetarie, furto di identità (le app dannose potrebbero abusare delle app di comunicazione). |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di trojan di accesso remoto specifici per Android

Abbiamo scritto di numerosi programmi dannosi; RedHook, Asur, Crocodilus e G700 sono solo alcuni dei nostri articoli più recenti sui RAT che prendono di mira Android.

I trojan di accesso remoto tendono ad essere incredibilmente multifunzionali e possono essere utilizzati per una varietà di scopi dannosi. Tuttavia, indipendentemente dalla versatilità di un software dannoso, la sua presenza su un sistema mette in pericolo la sicurezza del dispositivo e dell'utente. Pertanto, tutte le minacce devono essere rimosse immediatamente dopo il rilevamento.

Come ha fatto RatOn a infiltrarsi nel mio dispositivo?

Le campagne RatOn rivolte agli utenti di lingua ceca e slovacca sono state facilitate attraverso siti per adulti. Tra i domini noti figurava “TikTok18+”, ma sono possibili anche altre varianti. Le pagine web dannose ospitavano il dropper utilizzato nella prima fase delle infezioni RatOn.

Al momento non è noto come siano stati promossi i siti web. In genere, tali pagine vengono promosse tramite malvertising (pubblicità intrusive), siti web che utilizzano reti pubblicitarie non autorizzate (reindirizzamenti), spam (ad esempio e-mail, post sui social media/ post sui forum, PM/DM, notifiche del browser, SMS, ecc.), typosquatting (URL con errori ortografici) e adware.

Altre tecniche di distribuzione non sono improbabili. Il phishing e il social engineering sono metodi standard nella proliferazione del malware. Il software dannoso è solitamente camuffato o integrato in programmi/supporti normali.

I metodi di distribuzione più diffusi includono: download drive-by (furtivi/ingannevoli), canali di download inaffidabili (ad esempio, siti di freeware e di hosting di file gratuiti, reti di condivisione peer-to-peer, app store di terze parti, ecc.), malvertising, truffe online, allegati o link dannosi in e-mail/messaggi di spam, contenuti piratati, strumenti di attivazione software illegali (“crack”) e falsi aggiornamenti.

Inoltre, alcuni programmi dannosi possono auto-proliferare attraverso reti locali e dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, unità flash USB, ecc.).

Come evitare l'installazione di malware?

Raccomandiamo vivamente di prestare attenzione durante la navigazione, poiché Internet è pieno di contenuti ingannevoli e dannosi. Le e-mail in arrivo e altri messaggi devono essere trattati con cautela. Gli allegati o i link presenti in e-mail sospette/irrilevanti non devono essere aperti, poiché possono essere infettivi.

Un altro consiglio è quello di scaricare solo contenuti ben documentati da fonti ufficiali e verificate. I programmi devono essere attivati e aggiornati utilizzando funzioni/strumenti legittimi, poiché quelli ottenuti da terze parti possono contenere malware.

È fondamentale avere un antivirus affidabile installato e aggiornato. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e rimuovere le minacce e i problemi rilevati.

Menu rapido:

- Introduzione

- Come eliminare la cronologia di navigazione dal browser Chrome?

- Come disattivare le notifiche del browser nel browser web Chrome?

- Come resettare il browser Chrome?

- Come cancellare la cronologia di navigazione dal browser web Firefox?

- Come disattivare le notifiche del browser Firefox?

- Come resettare il browser web Firefox?

- Come disinstallare le applicazioni potenzialmente indesiderate e/o dannose?

- Come avviare il dispositivo Android in "modalità provvisoria"?

- Come controllare l'utilizzo della batteria di varie applicazioni?

- Come controllare l'utilizzo dei dati delle varie applicazioni?

- Come installare gli ultimi aggiornamenti software?

- Come ripristinare lo stato di default del sistema?

- Come disattivare le applicazioni con privilegi di amministratore?

Eliminare la cronologia di navigazione dal browser Chrome:

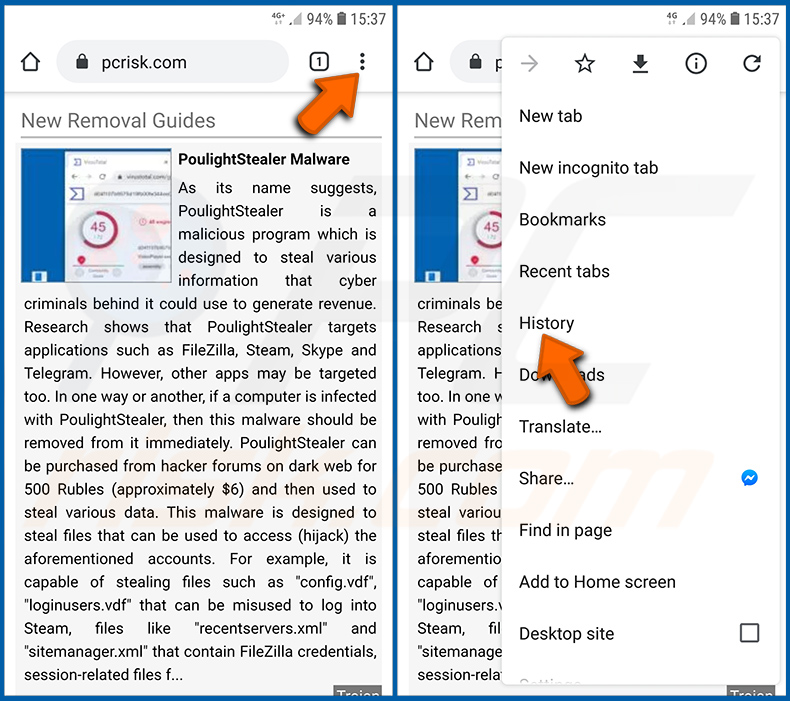

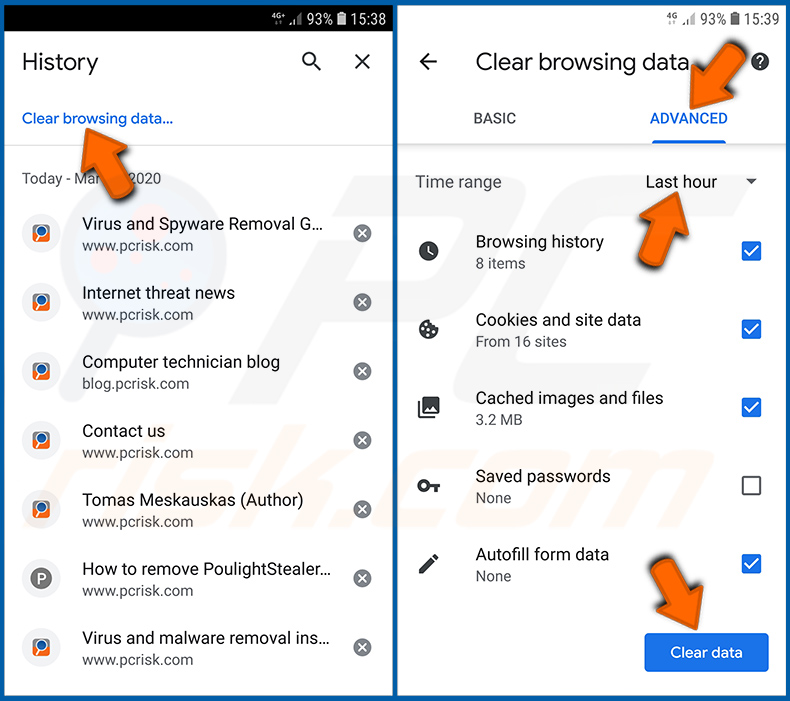

Toccate il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionate "Cronologia" nel menu a discesa aperto.

Toccare "Cancella dati di navigazione", selezionare la scheda "AVANZATE", scegliere l'intervallo di tempo e i tipi di dati che si desidera eliminare e toccare "Cancella dati".

Disattivare le notifiche del browser nel browser Chrome:

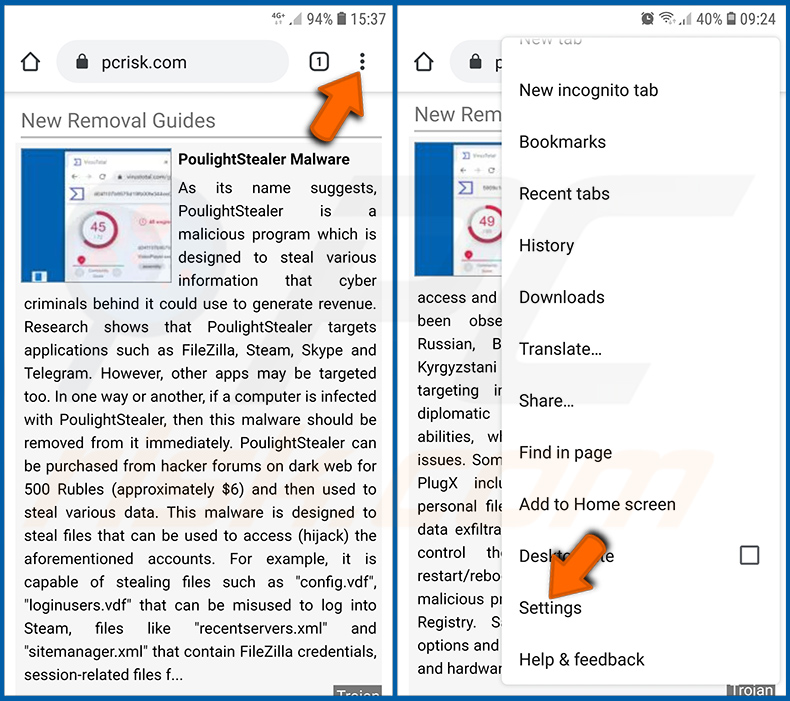

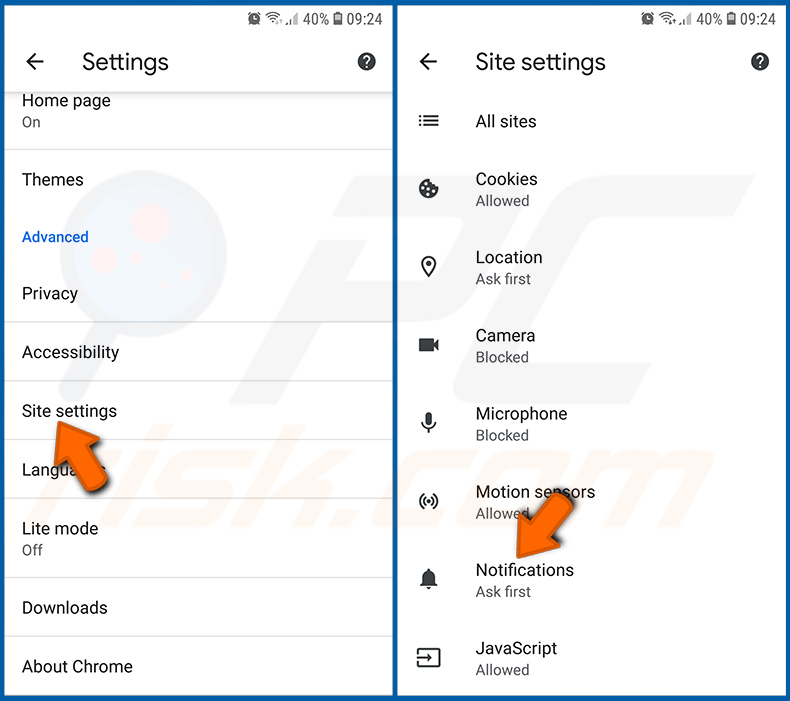

Toccate il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionate "Impostazioni" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare l'opzione "Impostazioni del sito" e toccarla. Scorrete verso il basso fino a visualizzare l'opzione "Notifiche" e toccatela.

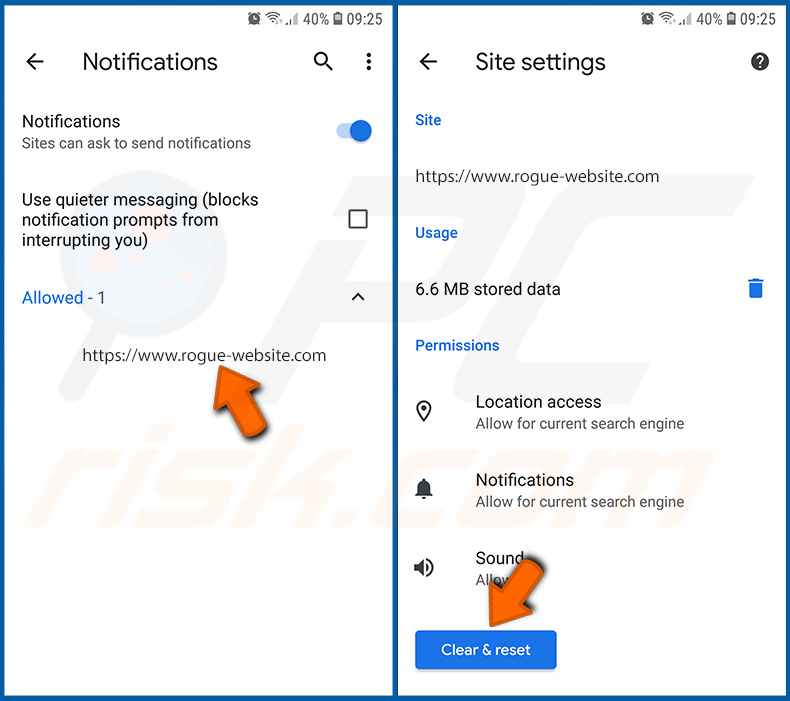

Individuate i siti Web che forniscono notifiche del browser, toccateli e fate clic su "Cancella e ripristina". In questo modo verranno rimosse le autorizzazioni concesse a questi siti web per l'invio di notifiche. Tuttavia, una volta visitato nuovamente lo stesso sito, questo potrebbe richiedere nuovamente un'autorizzazione. Potete scegliere se concedere o meno questi permessi (se scegliete di rifiutarli, il sito passerà alla sezione "Bloccato" e non vi chiederà più l'autorizzazione).

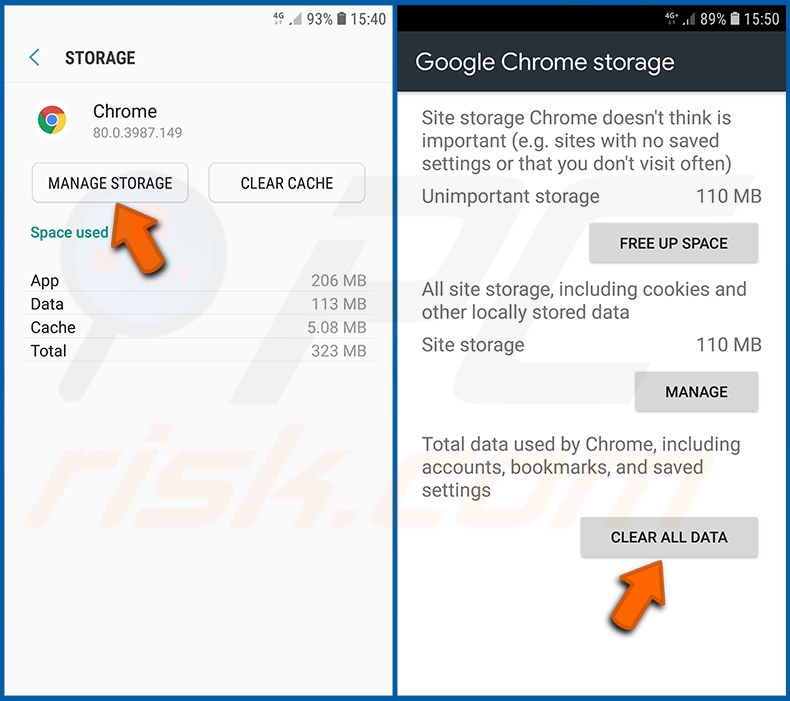

Reimpostare il browser Chrome:

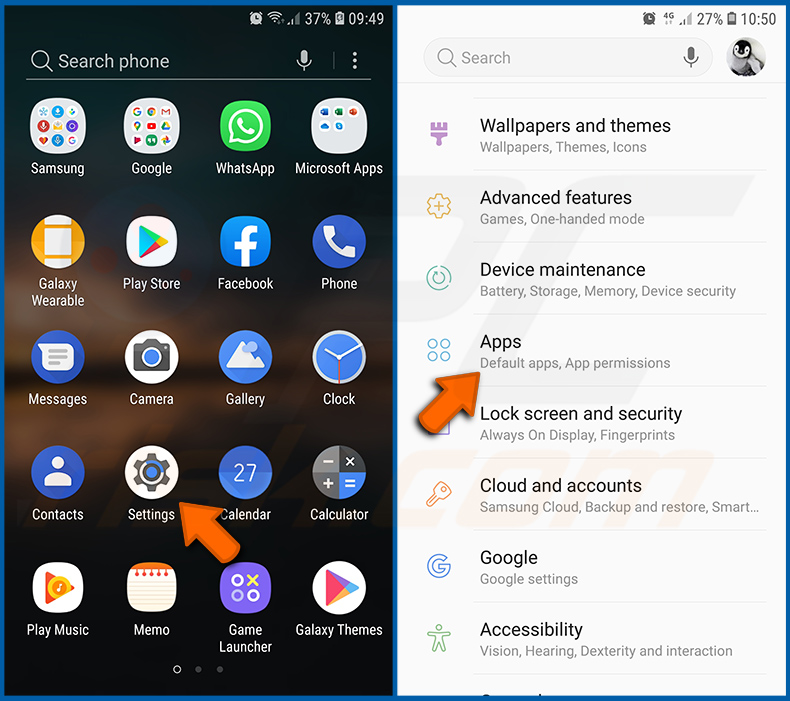

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

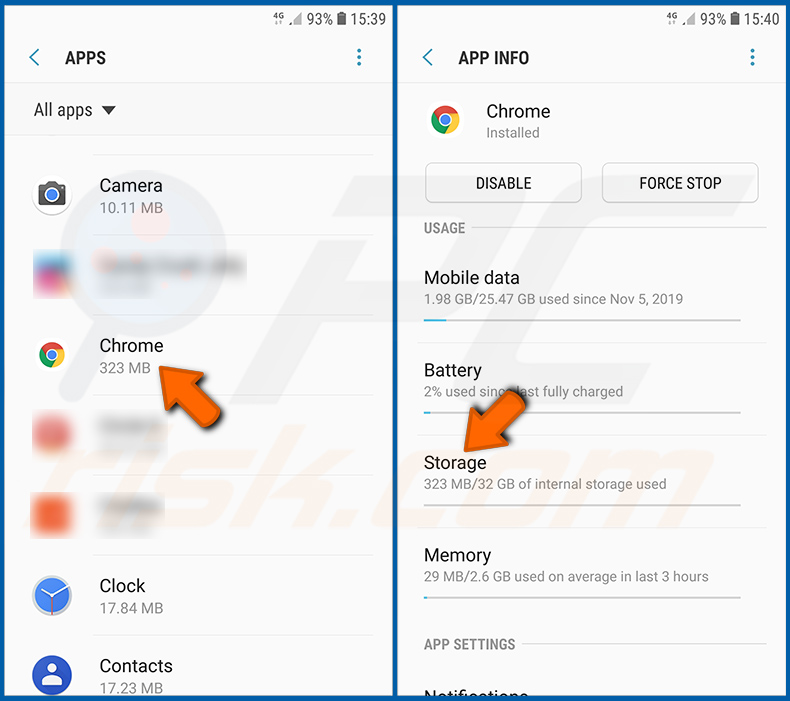

Scorrere verso il basso fino a trovare l'applicazione "Chrome", selezionarla e toccare l'opzione "Archiviazione".

Toccate "GESTIONE MEMORIZZAZIONE", quindi "CANCELLA TUTTI I DATI" e confermate l'operazione toccando "OK". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrete inoltre effettuare nuovamente il login in tutti i siti web.

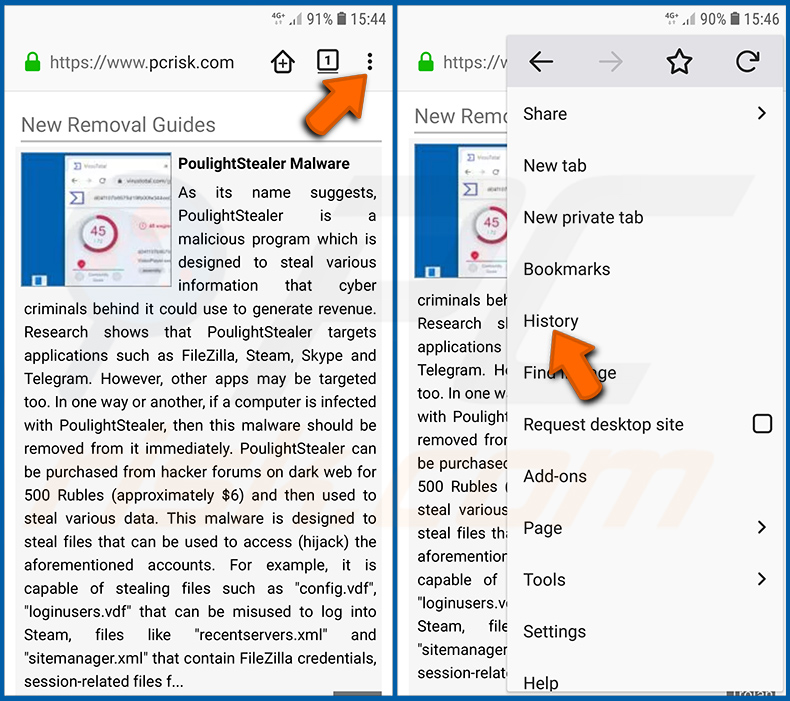

Cancellare la cronologia di navigazione dal browser Firefox:

Toccare il pulsante "Menu" (tre puntini nell'angolo superiore destro dello schermo) e selezionare "Cronologia" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare "Cancella dati privati" e toccarlo. Selezionate i tipi di dati che desiderate rimuovere e toccate "Cancella dati".

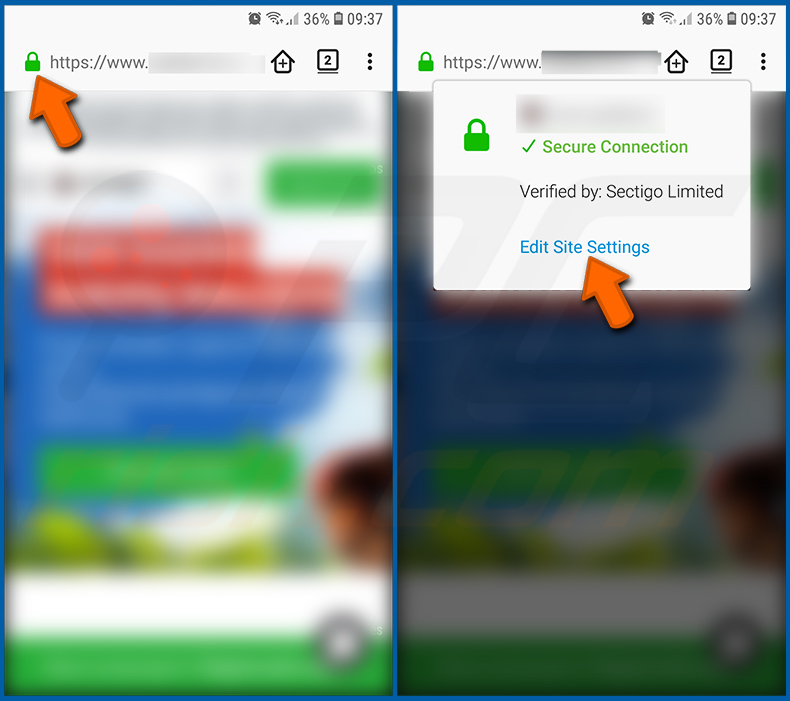

Disattivare le notifiche del browser nel browser Firefox:

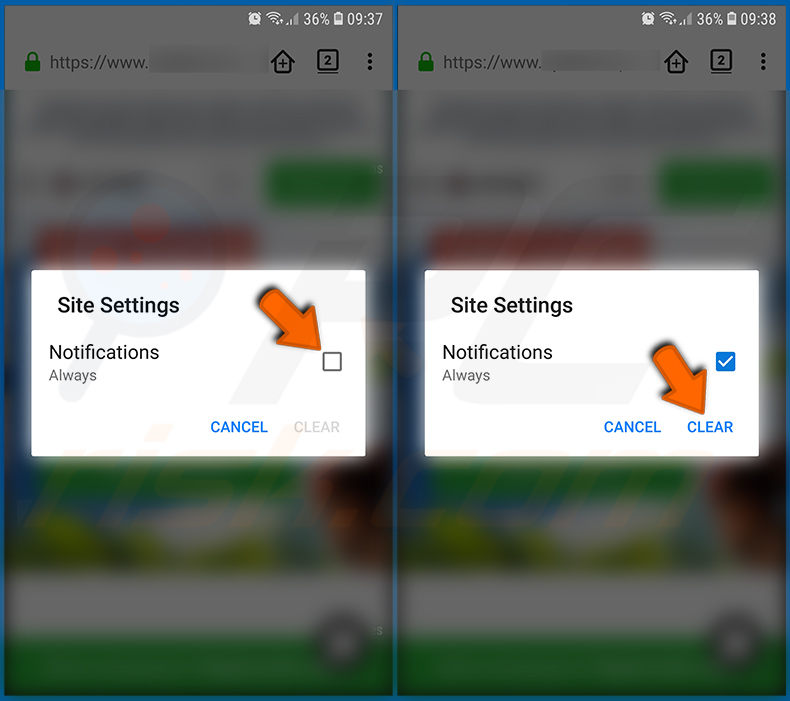

Visitare il sito web che invia le notifiche del browser, toccare l'icona visualizzata a sinistra della barra degli URL (l'icona non sarà necessariamente un "lucchetto") e selezionare "Modifica impostazioni del sito".

Nel pop-up aperto, selezionare l'opzione "Notifiche" e toccare "CANCELLA".

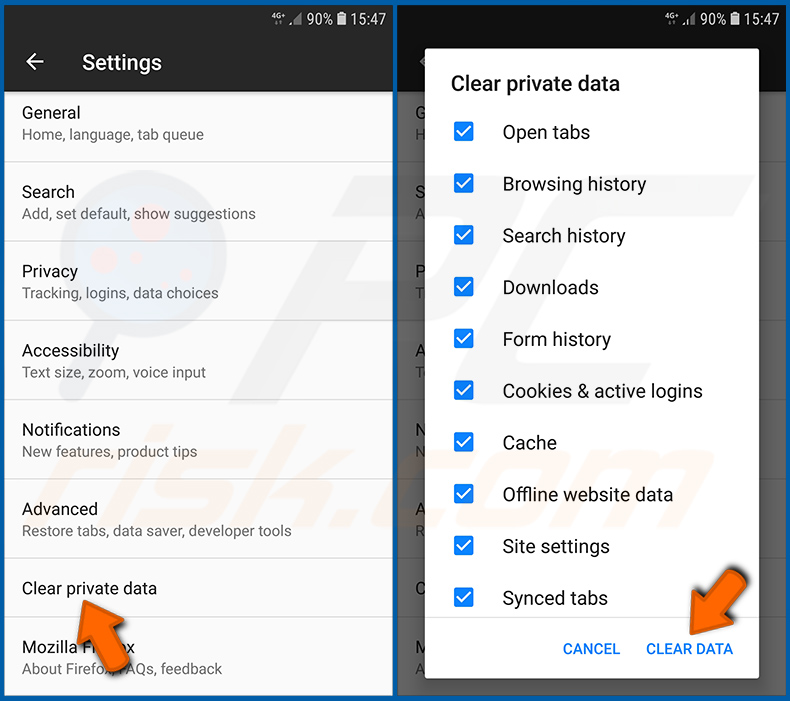

Reimpostare il browser web Firefox:

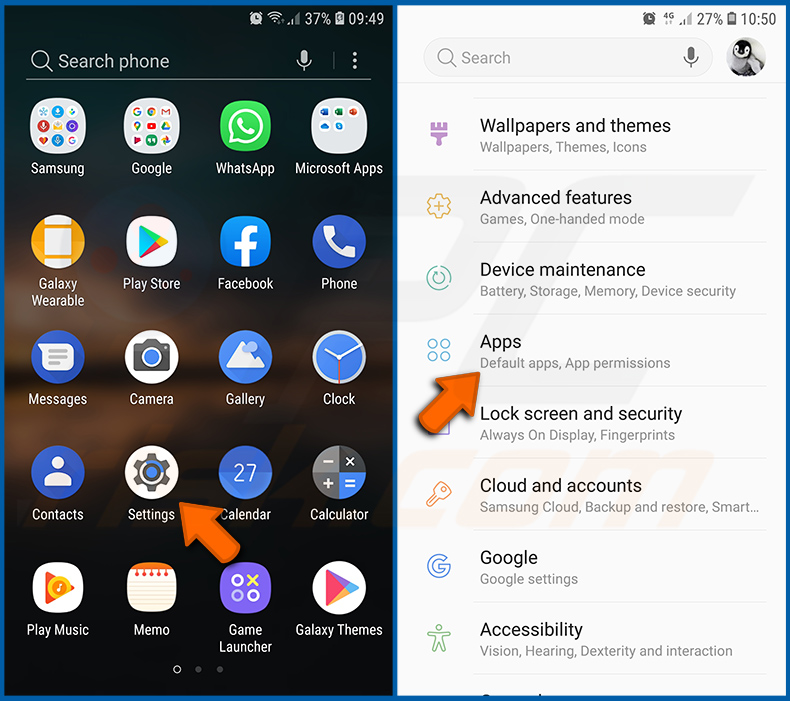

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

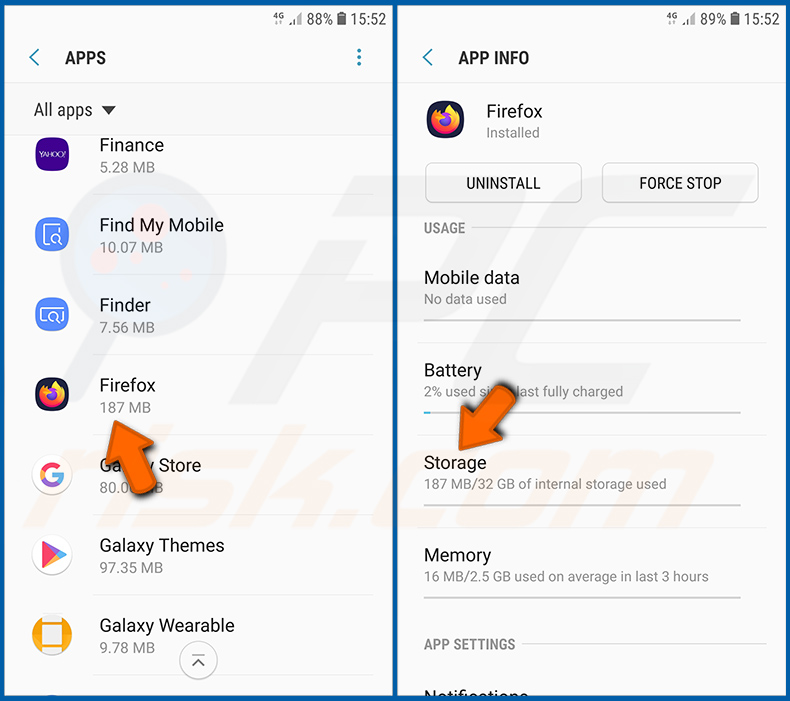

Scorrere verso il basso fino a trovare l'applicazione "Firefox", selezionarla e toccare l'opzione "Memoria".

Toccare "CANCELLA DATI" e confermare l'azione toccando "CANCELLA". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrete inoltre effettuare nuovamente il login in tutti i siti web.

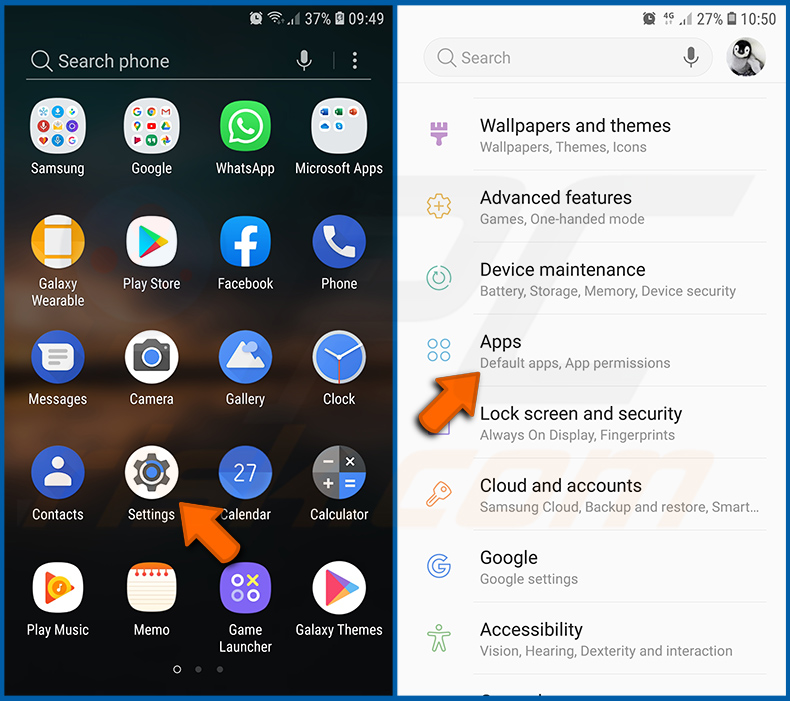

Disinstallare le applicazioni potenzialmente indesiderate e/o dannose:

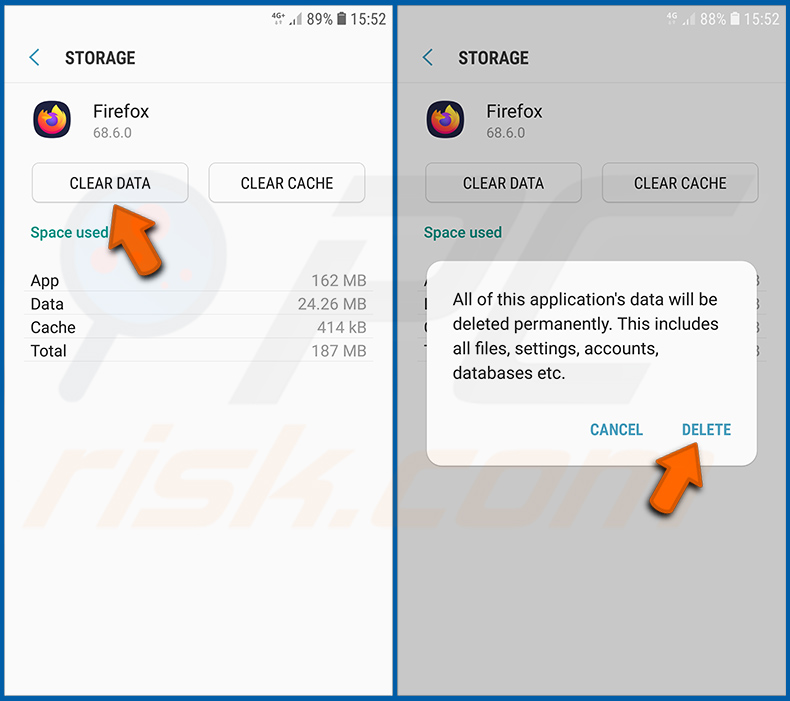

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere fino a individuare un'applicazione potenzialmente indesiderata e/o dannosa, selezionarla e toccare "Disinstalla". Se, per qualche motivo, non si riesce a rimuovere l'applicazione selezionata (ad esempio, viene visualizzato un messaggio di errore), si dovrebbe provare a utilizzare la "Modalità provvisoria".

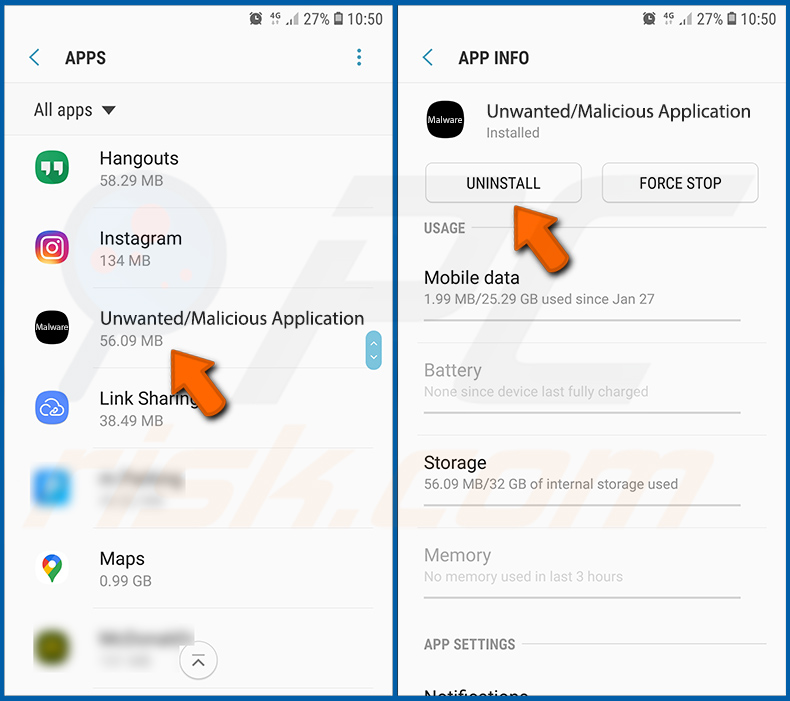

Avviare il dispositivo Android in "modalità provvisoria":

La "modalità provvisoria" del sistema operativo Android disabilita temporaneamente l'esecuzione di tutte le applicazioni di terze parti. L'uso di questa modalità è un buon modo per diagnosticare e risolvere vari problemi (ad esempio, rimuovere le applicazioni dannose che impediscono agli utenti di farlo quando il dispositivo funziona "normalmente").

Premete il pulsante "Power" e tenetelo premuto finché non appare la schermata "Power off". Toccare l'icona "Spegnimento" e tenerla premuta. Dopo qualche secondo apparirà l'opzione "Modalità provvisoria" e sarà possibile eseguirla riavviando il dispositivo.

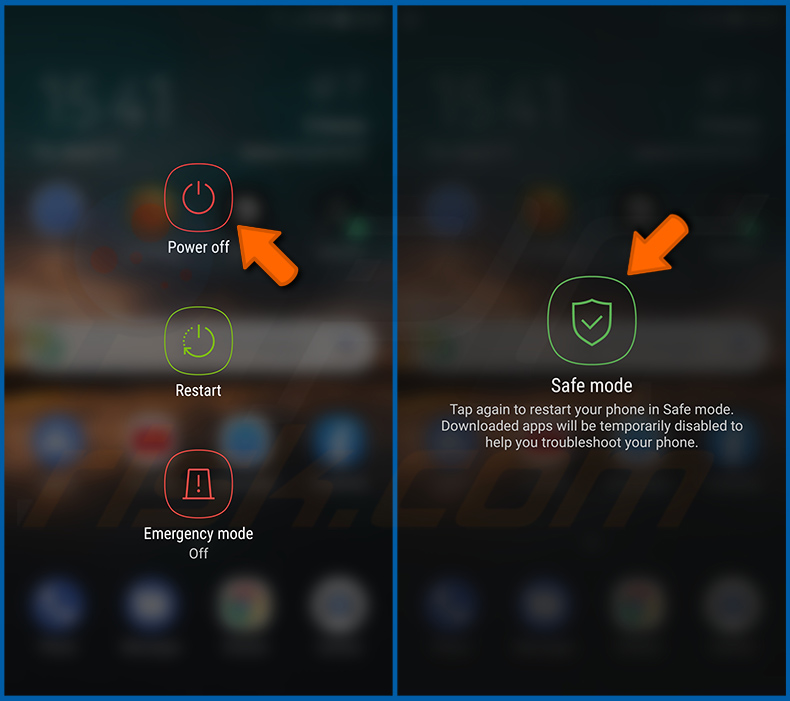

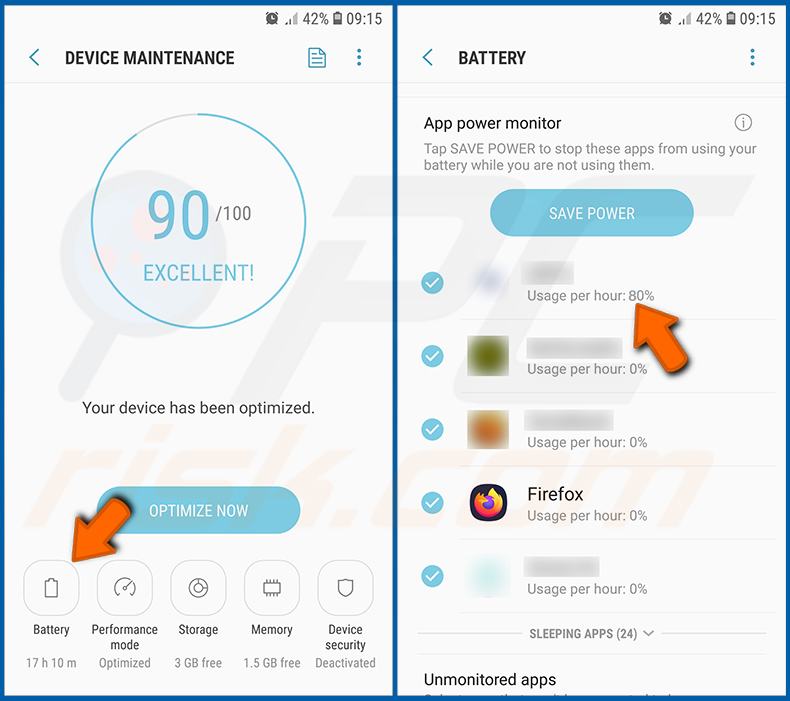

Controllare l'utilizzo della batteria delle varie applicazioni:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Manutenzione del dispositivo" e toccarlo.

Toccare "Batteria" e controllare l'utilizzo di ogni applicazione. Le applicazioni legittime/genuino sono progettate per utilizzare il minor consumo possibile di energia, al fine di fornire la migliore esperienza utente e risparmiare energia. Pertanto, un utilizzo elevato della batteria può indicare che l'applicazione è dannosa.

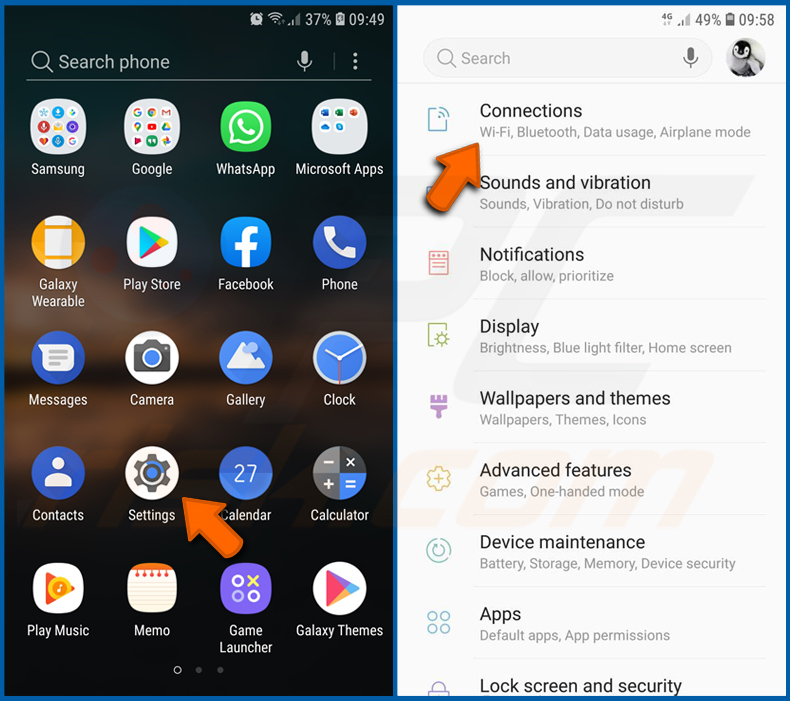

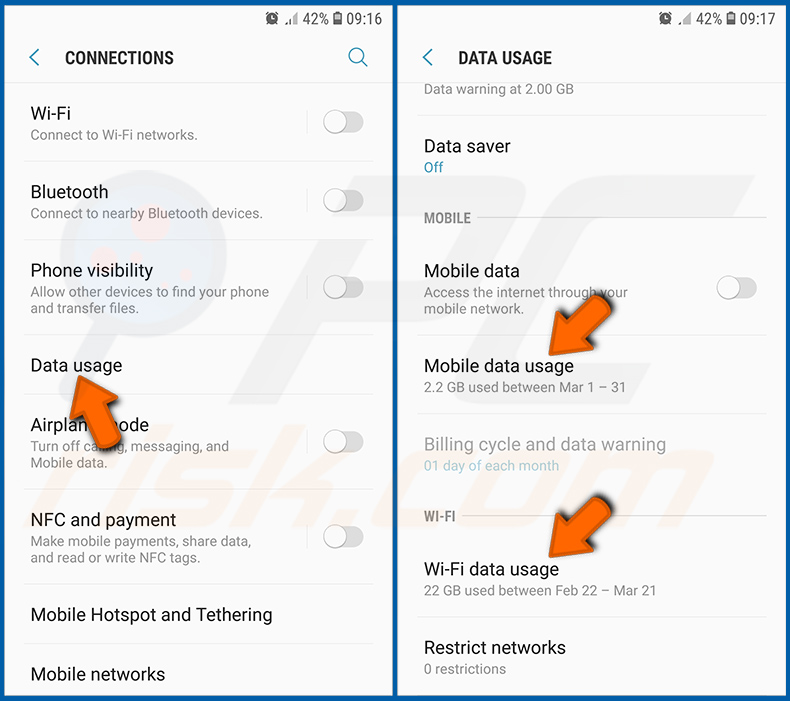

Controllare l'utilizzo dei dati delle varie applicazioni:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Connessioni" e toccarlo.

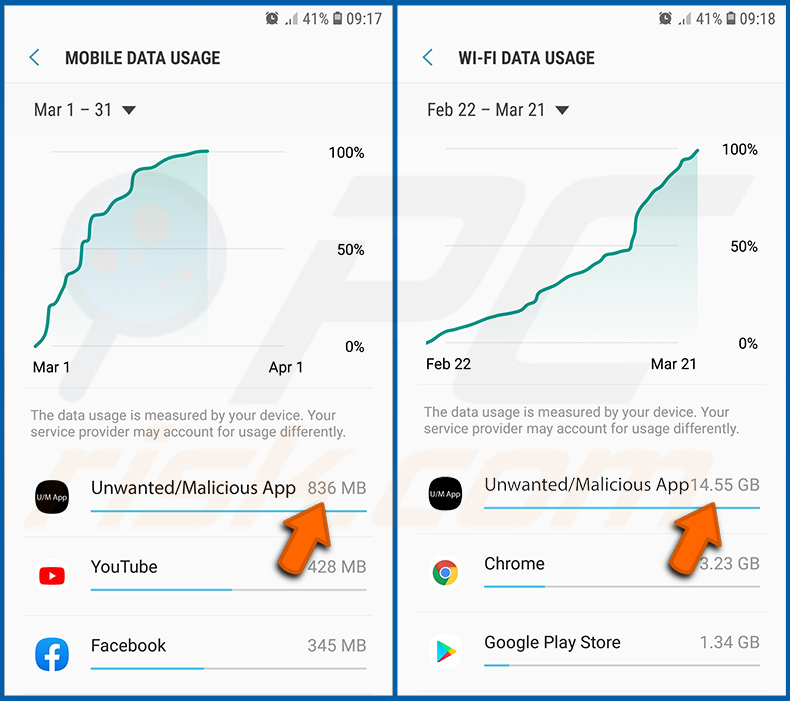

Scorrere fino a visualizzare "Utilizzo dati" e selezionare questa opzione. Come per la batteria, le applicazioni legittime/genuini sono progettate per ridurre al minimo l'utilizzo dei dati. Ciò significa che un utilizzo massiccio di dati può indicare la presenza di un'applicazione dannosa. Si noti che alcune applicazioni dannose potrebbero essere progettate per funzionare solo quando il dispositivo è connesso alla rete wireless. Per questo motivo, è necessario controllare l'utilizzo dei dati sia da rete mobile che da rete Wi-Fi.

Se trovate un'applicazione che consuma molti dati anche se non la usate mai, vi consigliamo vivamente di disinstallarla il prima possibile.

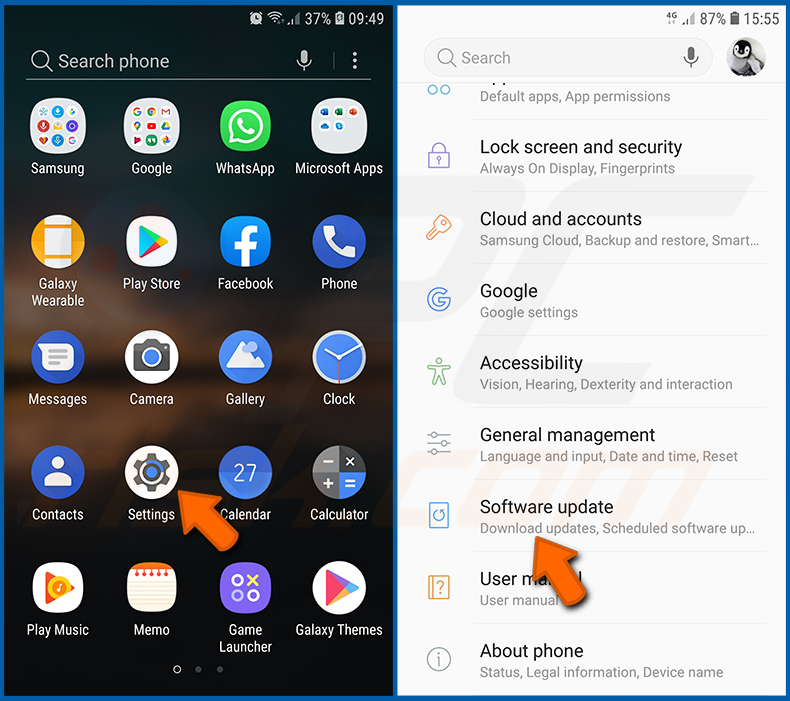

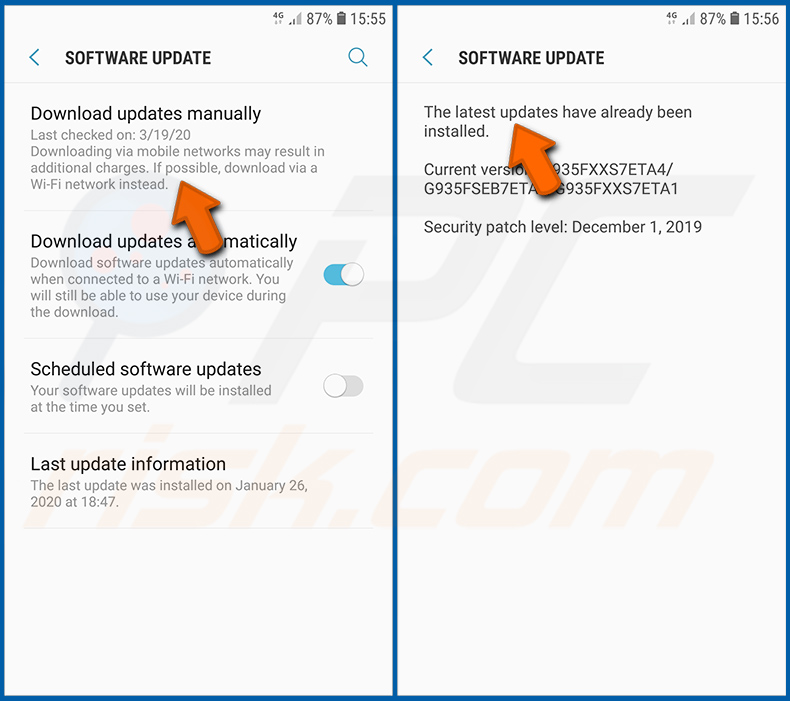

Installare gli ultimi aggiornamenti del software:

Mantenere il software aggiornato è una buona pratica quando si tratta di sicurezza del dispositivo. I produttori di dispositivi rilasciano continuamente varie patch di sicurezza e aggiornamenti Android per risolvere errori e bug che possono essere sfruttati dai criminali informatici. Un sistema non aggiornato è molto più vulnerabile, per questo motivo bisogna sempre assicurarsi che il software del dispositivo sia aggiornato.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Aggiornamento software" e toccarlo.

Toccare "Scarica gli aggiornamenti manualmente" e verificare se sono disponibili aggiornamenti. In caso affermativo, installateli immediatamente. Si consiglia inoltre di attivare l'opzione "Scarica automaticamente gli aggiornamenti", che consentirà al sistema di notificare il rilascio di un aggiornamento e/o di installarlo automaticamente.

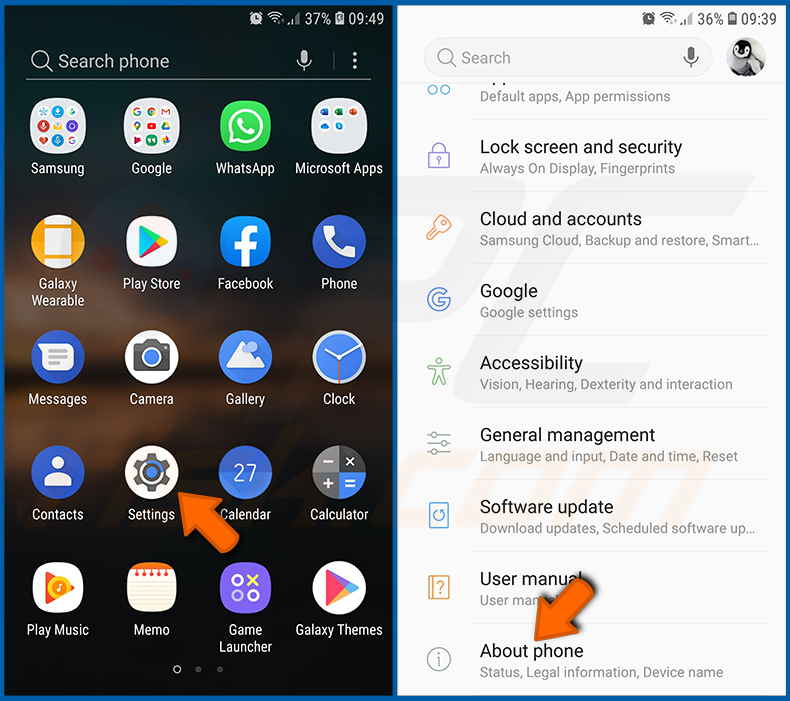

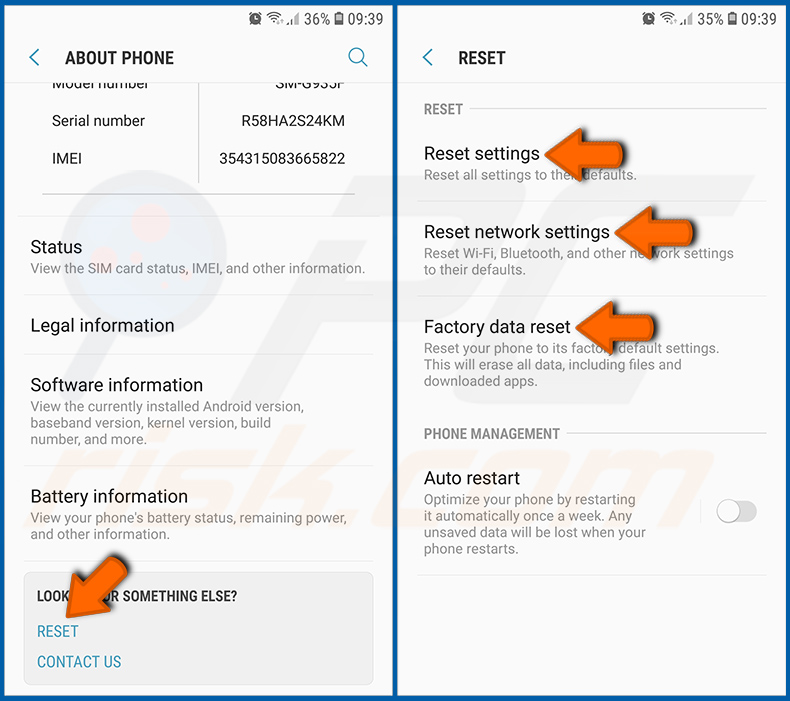

Ripristinare lo stato di default del sistema:

L'esecuzione di un "Reset di fabbrica" è un buon modo per rimuovere tutte le applicazioni indesiderate, ripristinare le impostazioni predefinite del sistema e pulire il dispositivo in generale. Tuttavia, è necessario tenere presente che tutti i dati presenti nel dispositivo verranno eliminati, comprese le foto, i file video/audio, i numeri di telefono (memorizzati nel dispositivo, non nella scheda SIM), i messaggi SMS e così via. In altre parole, il dispositivo verrà riportato allo stato primordiale.

È anche possibile ripristinare le impostazioni di base del sistema e/o semplicemente le impostazioni di rete.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Informazioni sul telefono" e toccarlo.

Scorrete verso il basso fino a visualizzare "Ripristino" e toccatelo. Ora scegliete l'azione che desiderate eseguire:

"Ripristina impostazioni" - ripristina tutte le impostazioni di sistema ai valori predefiniti;

"Ripristina impostazioni di rete" - ripristina tutte le impostazioni relative alla rete ai valori predefiniti;

"Ripristino dati di fabbrica" - ripristina l'intero sistema e cancella completamente tutti i dati memorizzati;

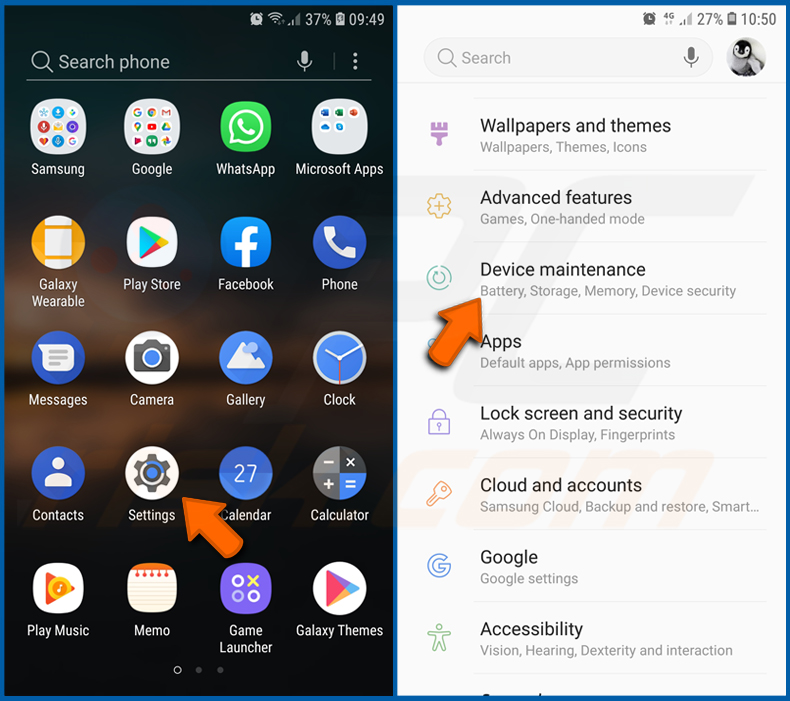

Disattivate le applicazioni che hanno privilegi di amministratore:

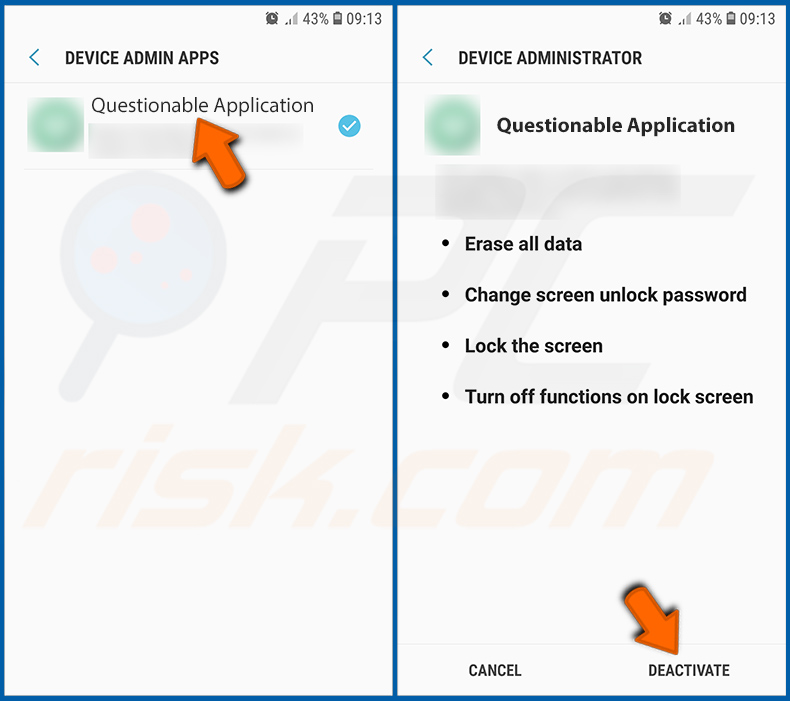

Se un'applicazione dannosa ottiene i privilegi di amministratore, può danneggiare seriamente il sistema. Per mantenere il dispositivo il più sicuro possibile, si dovrebbe sempre controllare quali applicazioni hanno tali privilegi e disabilitare quelle che non dovrebbero.

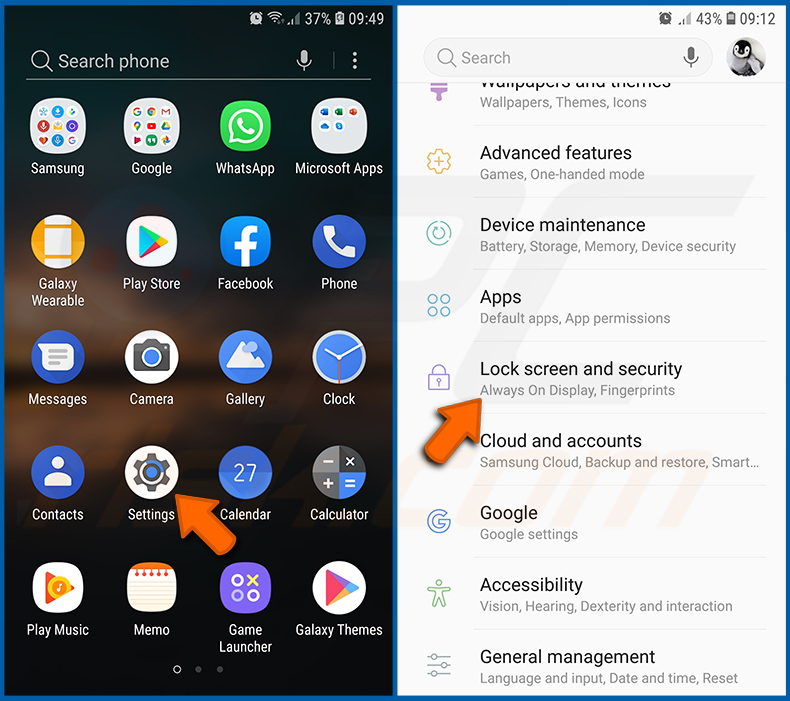

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Schermata di blocco e sicurezza" e toccarlo.

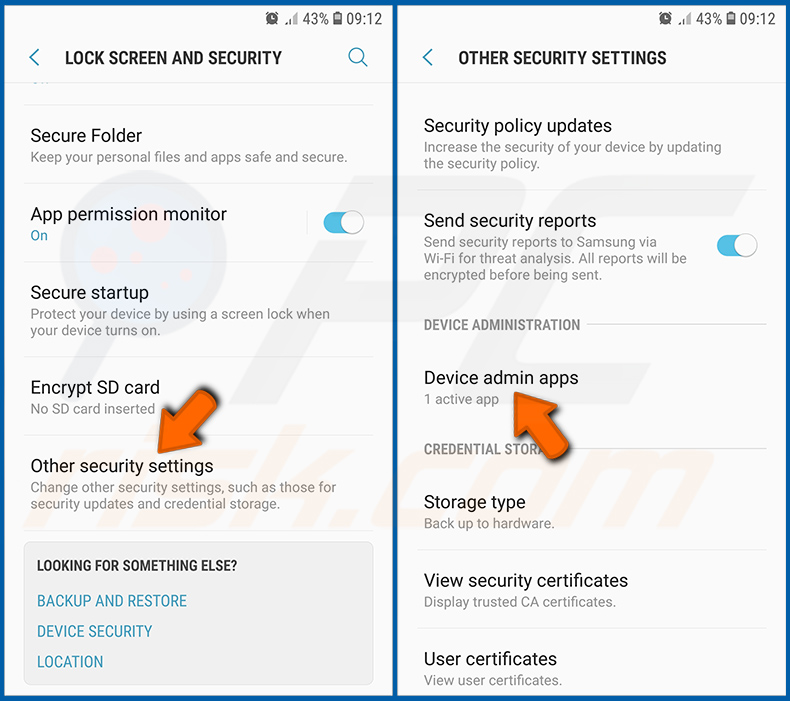

Scorrere verso il basso fino a visualizzare "Altre impostazioni di sicurezza", toccarlo e quindi toccare "Applicazioni di amministrazione del dispositivo".

Identificare le applicazioni che non devono avere privilegi di amministratore, toccarle e quindi toccare "DISATTIVA".

Domande frequenti (FAQ)

Il mio dispositivo Android è stato infettato dal malware RatOn, devo formattare il mio dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i problemi più gravi che il malware RatOn può causare?

I pericoli legati a un'infezione dipendono dalle capacità del malware e dagli obiettivi dei criminali informatici. RatOn è un trojan di accesso remoto in grado di eseguire trasferimenti di denaro automatizzati e attacchi NFC relay, rubare portafogli digitali e operare come ransomware. Pertanto, questo malware può causare gravi problemi di privacy, perdite finanziarie e furti di identità.

Qual è lo scopo del malware RatOn?

Il malware viene utilizzato principalmente per ottenere un guadagno finanziario e molte delle capacità di RatOn sono orientate a questo obiettivo. È interessante notare che il malware viene spesso utilizzato anche per divertire gli aggressori o per realizzare i loro rancori personali, interrompere processi (ad esempio siti, servizi, aziende, ecc.), impegnarsi in hacktivismo e lanciare attacchi politici/geopolitici.

Come ha fatto il malware RatOn a infiltrarsi nel mio dispositivo Android?

RatOn si è diffuso attraverso siti web TikTok falsi riservati agli adulti. Tuttavia, potrebbe essere proliferato anche utilizzando altri metodi. Il malware viene comunemente diffuso tramite download drive-by, spam, malvertising, truffe online, canali di download dubbi (ad esempio, siti web di freeware e file hosting gratuiti, reti di condivisione P2P, app store di terze parti, ecc.), contenuti piratati, strumenti di attivazione illegale di software (“cracking”) e aggiornamenti falsi. Alcuni programmi dannosi possono diffondersi autonomamente tramite reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è in grado di rilevare ed eliminare la maggior parte delle infezioni da malware conosciute. Ricorda che i programmi dannosi di fascia alta tendono a nascondersi in profondità nei sistemi, pertanto è essenziale eseguire una scansione completa del sistema.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione