Come disinstallare il ransomware Eight dal tuo computer

RansomwareConosciuto anche come: Eight virus

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Cos'è il ransomware Eight?

Eight è un programma dannoso, che fa parte della famiglia Phobos ransomware. Crittografa i file e richiede un riscatto per la decrittazione.

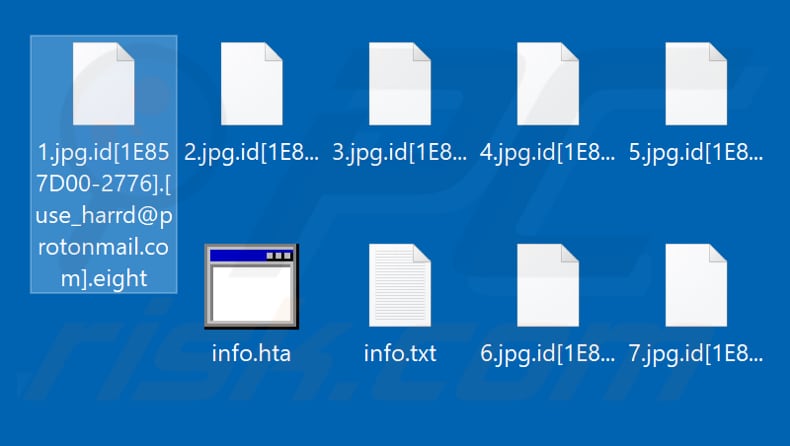

Eight rinomina i file aggiungendo l'ID della vittima e l'indirizzo e-mail dei criminali informatici (le varianti aggiornate di questo ransomware ne aggiungono di diverse) e aggiungendoli con l'estensione ".eight". Ad esempio, un file come "1.jpg" apparirà simile a "1.jpg.id[1E857D00-2776].[use_harrd@protonmail.com].eight" e così via.

Questo ransomware crea anche un messaggio di richiesta di riscatto all'interno di un file di testo (".info.txt") e ne visualizza un altro in una finestra pop-up ("info.hta").

File crittografati dal ransomware Eight:

Panoramica del ransomware Eight

Il file di testo contiene due indirizzi e-mail, che possono essere utilizzati per contattare gli sviluppatori di Eight. La finestra pop-up indica che il costo di uno strumento di decrittazione dipende dalla rapidità con cui vengono contattati i criminali informatici. Le vittime possono inviare fino a cinque file agli sviluppatori di Eight per testare la decrittazione. Le vittime sono inoltre avvertite di non rinominare i file crittografati o di provare a decrittografarli con altri software, poiché ciò potrebbe causare la perdita permanente dei dati.

Sfortunatamente, non esistono altri strumenti in grado di decifrare i file compromessi da Eight ransomware. Nonostante ciò, non fidarti dei criminali informatici, poiché c'è un'alta probabilità che tu venga truffato. Le vittime spesso non ricevono strumenti di decrittazione anche dopo il pagamento.

In questi casi, l'unico modo per recuperare i file è ripristinarli da un backup. Tieni presente che la rimozione del ransomware impedisce un'ulteriore crittografia; tuttavia, i file già compromessi rimangono inaccessibili anche dopo la rimozione.

Esempi di ransomware

Reads, Psychopath, Moia, e L41 sono alcuni esempi di programmi di tipo ransomware. In genere, questo software blocca (crittografa) i file e li mantiene inaccessibili fino a quando le vittime non acquistano strumenti/chiavi di decrittazione specifici dagli sviluppatori di ransomware. Ci sono due differenze significative tra questi programmi: l'algoritmo crittografico che usano (simmetrico o asimmetrico) e la dimensione del riscatto.

In che modo il ransomware ha infettato il mio computer?

Il malware (incluso il ransomware) viene spesso diffuso inviando e-mail con allegati dannosi (o collegamenti Web che scaricano file dannosi). Questi file possono essere documenti Microsoft Office o PDF, file di archivio (ad es. ZIP, RAR, ecc.), file eseguibili (ad es. .exe, .run, ecc.), JavaScript e così via. Una volta aperti, i file attivano processi di infezione.

Il malware è anche diffuso tramite canali di download dubbi, ad esempio siti Web di hosting di file non ufficiali e gratuiti, reti di condivisione peer-to-peer, ecc.

Strumenti di 'cracking'/attivazione non ufficiali del software presumibilmente attivano software con licenza gratuitamente (bypassando l'attivazione a pagamento); tuttavia, possono invece installare programmi dannosi. Gli aggiornamenti falsi di solito causano danni sfruttando le vulnerabilità di software obsoleto o installando malware anziché aggiornamenti.

| Nome | Eight virus |

| Tipo di minaccia | Ransomware, Crypto Virus, Files locker. |

| Estensioni dei file criptati | .eight |

| Messaggio di richiesta riscatto | info.txt, info.hta |

| Contatto dei criminali informatici | use_harrd@protonmail.com, g.buttery@aol.com, louisvega@tutanota.com, bramwell.i@aol.com, 100returnguarantee@keemail.me, useHHard@cock.li, nopain555@protonmail.com, foxbox@airmail.cc, vivanger123@tutanota.com, ICQ@VIRTUALHORSE, 2020x0@protonmail.com, bondy.weinholt@aol.com, fidelako@int.pl, shelfit@airmail.cc, bertylarwayorstoner@jabb.im, ICQ@HONESTHORSE, robertwels@airmail.cc, sorysorysory@cock.li, helprecoveryfiles@cock.li, ezequielanthon@aol.com, xsupportx@countermail.com, messi_tr_2020@protonmail.com, mccreight.ellery@tutanota.com, verious1@cock.li, willi.stroud@aol.com, foxbox@xmpp.cz, hershel_houghton@aol.com, jewkeswilmer@aol.com, patiscaje@airmail.cc, decryptfilesonlinebuy@pm.me, ICQ@Horseleader, Bk_Data@protonmail.com, Petya20@tuta.io, SupportC4@elude.in, decrypt2021@elude.in, wang_team888@aol.com, barnabas_simpson@aol.com, emerson.parkerdd@aol.com, brandon_draven@protonmail.com, erich_northman@protonmail.com, lyontrevor@aol.com, mccandlessronald@aol.com, AaronKennedy74@cock.li, bhattarwarmajuthani@420blaze.it, brokenbrow.teodorico@aol.com, cornellmclearey@aol.com, ximenezpickup@aol.com, verilerimialmakistiyorum@mail.ru, sookie.stackhouse@gmx.com, dupuisangus@aol.com, s.boultons@aol.com, blair_lockyer@aol.com, murryu@aol.com, chocolate_muffin@tutanota.com, frankfbagnale@gmail.com, frankfbagnale@cock.li, victorlustig@gmx.com, elfbash@protonmil.com, alexei.v@aol.com, eppinger.adams@aol.com, martinwilhelm1978@cock.li, fredmoneco@tutanota.com, andreashart1834@cock.li, recoveryufiles@tutamail.com, cheston_windham@aol.com, augusto.ruby@aol.com, coxbarthel@aol.com, tsai.shen@mailfence.com, frankmoffit@aol.com, benwell_jonathan@aol.com, onlybtcp@tutanota.com, herbivorous@keemail.me, bernard.bunyan@aol.com, dillon.dabzac@aol.com, sofiabecker21@cock.li, dalgliesh.aaron@aol.com, cullan_cash@aol.com, decode@criptext.com, howtodecrypt2@cock.li, serhio.vale@tutanota.com, totalsupportcom@cock.lim, aa1b2c3cc@protonmail.com, 131845@cock.li, paynotanotherway@tutanota.com, kalimenok@gmx.com, clausmeyer070@cock.li, angus_frankland@aol.com, johannesjokinen1977@gmx.com, liamwake714@tutanota.com, matheuscosta0194@gmx.com, ryanmackin83@gmx.com, spacerecovery@tutanota.com, bossdata@keemail.me, bossdata@protonmail.com, bothelper@mailfence.com, albertpattisson1981@protonmail.com, sorryneedbtc@gmx.com, getdata@gmx.com, ferdinandcohn1828@gmx.com, barenukles@tutanota.com, cashanddash@tutanota.com, greenbookbtc@gmx.com, greenbookbtc@protonmail.com, louispasteur1824@gmx.com, recoveryufiles@gmx.com, williamdampier1651@gmx.com, guan_yu@mailfence.com, jamesgadsden1788@gmx.com, albertwesker1998@tutanota.com, guan_yu@jabber.systemli.org (Jabber), tsai.shen@xmpp.jp (Jabber), vickre me (Wickr), @phobos_support (Telegram) |

| Nomi rilevati | Avast (Win32:Malware-gen), BitDefender (Gen:Variant.Ulise.99735), ESET-NOD32 (una variante di Win32/Filecoder.Phobos.C), Kaspersky (HEUR:Trojan.Win32.Generic), elenco completo di rilevamenti (VirusTotal) |

| Sintomi | Impossibile aprire i file memorizzati sul computer, i file precedentemente funzionanti ora hanno un'estensione diversa (ad esempio, my.docx.locked). Sul desktop viene visualizzato un messaggio di richiesta di riscatto. I criminali informatici richiedono il pagamento di un riscatto (di solito in bitcoin) per sbloccare i tuoi file. |

| Metodi distributivi | Allegati email infetti (macro), siti Web torrent, annunci dannosi. |

| Danni | Tutti i file sono crittografati e non possono essere aperti senza pagare un riscatto. Insieme a un'infezione ransomware è possibile installare ulteriori Trojan che rubano password e infezioni da malware. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Come proteggersi dalle infezioni ransomware

Non è sicuro aprire allegati o collegamenti Web inclusi in e-mail sospette/irrilevanti. Se c'è motivo di ritenere che un'e-mail non sia attendibile, il suo contenuto deve essere lasciato non aperto.

Inoltre, tutti i download devono essere eseguiti da fonti ufficiali e affidabili. Lo stesso vale per l'installazione tramite programmi di installazione di terze parti. Il software deve essere aggiornato e attivato solo con funzioni e strumenti implementati progettati da sviluppatori ufficiali.

Inoltre, i sistemi devono essere scansionati regolarmente con un software antivirus o antispyware affidabile. Se il tuo computer è già stato infettato da Eight, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente questo ransomware.

Schermata del messaggio che incoraggia le vittime a pagare un riscatto per decifrare i propri dati compromessi ("info.hta"):

Testo presentato nella finestra pop-up Eight ransomware ("info.hta"):

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail use_harrd@protonmail.com

Write this ID in the title of your message 1E857D00-2776

In case of no answer in 24 hours write us to this e-mail:useHHard@cock.li

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

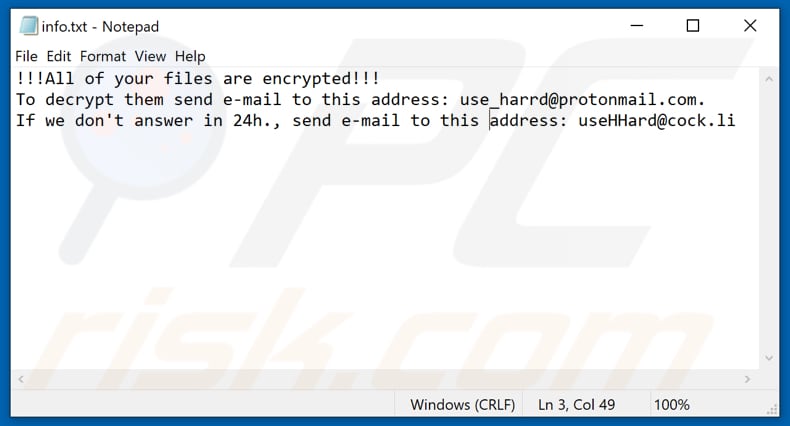

Screenshot del file di testo di Eight ("info.txt"):

Testo in questo messaggio:

!!!All of your files are encrypted!!!

To decrypt them send e-mail to this address: use_harrd@protonmail.com.

If we don't answer in 24h., send e-mail to this address: useHHard@cock.li

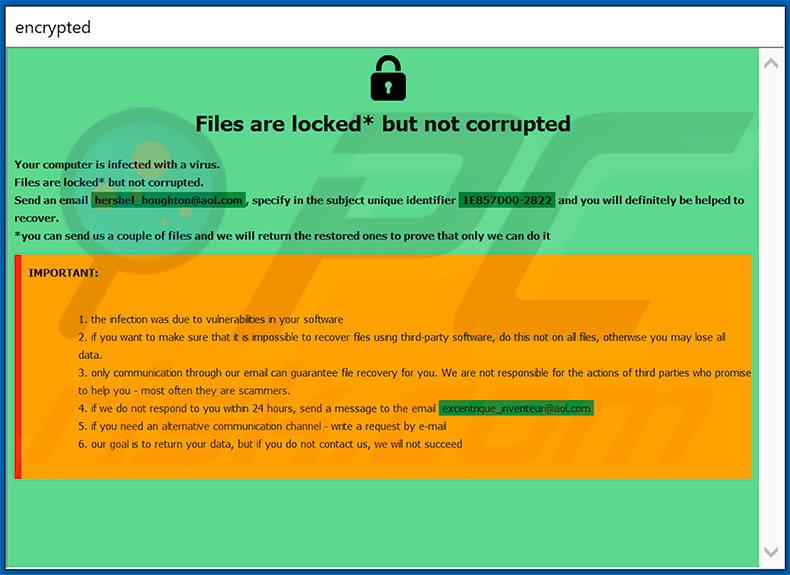

Aggiornamento 21 aprile 2020 - I criminali hanno recentemente rilasciato una versione diversa di Eight ransomware. L'estensione del file aggiunto rimane la stessa, tuttavia, l'applicazione HTML ("info.hta") e il file di testo ("info.txt") sono diversi.

Screenshot della finestra dell'applicazione HTML aggiornata ("info.hta"):

Testo presentato all'interno:

Files are locked* but not corrupted

Your computer is infected with a virus.

Files are locked* but not corrupted.

Send an email hershel_houghton@aol.com, specify in the subject unique identifier 1- and you will definitely be helped to recover.

*you can send us a couple of files and we will return the restored ones to prove that only we can do it

IMPORTANT:

1. the infection was due to vulnerabilities in your software

2. if you want to make sure that it is impossible to recover files using third-party software, do this not on all files, otherwise you may lose all data.

3. only communication through our email can guarantee file recovery for you. We are not responsible for the actions of third parties who promise to help you - most often they are scammers.

4. if we do not respond to you within 24 hours, send a message to the email excentrique_inventeur@aol.com

5. if you need an alternative communication channel - write a request by e-mail

6. our goal is to return your data, but if you do not contact us, we will not succeed

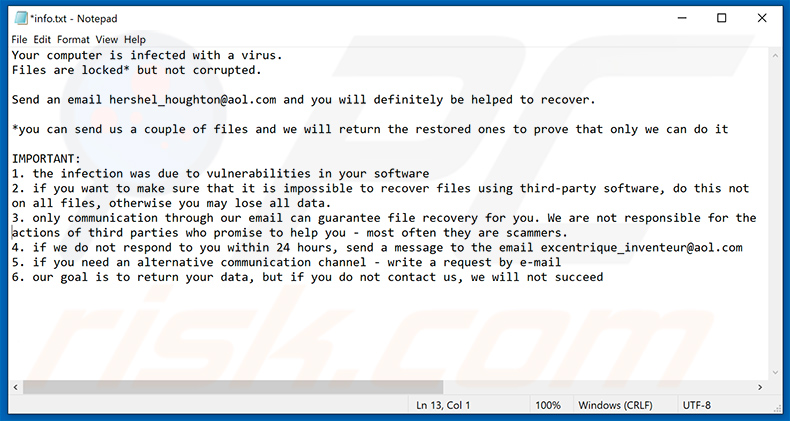

Screenshot del file di testo aggiornato ("info.txt"):

Testo presentato all'interno:

Your computer is infected with a virus.

Files are locked* but not corrupted.Send an email hershel_houghton@aol.com and you will definitely be helped to recover.

*you can send us a couple of files and we will return the restored ones to prove that only we can do it

IMPORTANT:

1. the infection was due to vulnerabilities in your software

2. if you want to make sure that it is impossible to recover files using third-party software, do this not on all files, otherwise you may lose all data.

3. only communication through our email can guarantee file recovery for you. We are not responsible for the actions of third parties who promise to help you - most often they are scammers.

4. if we do not respond to you within 24 hours, send a message to the email excentrique_inventeur@aol.com

5. if you need an alternative communication channel - write a request by e-mail

6. our goal is to return your data, but if you do not contact us, we will not succeed

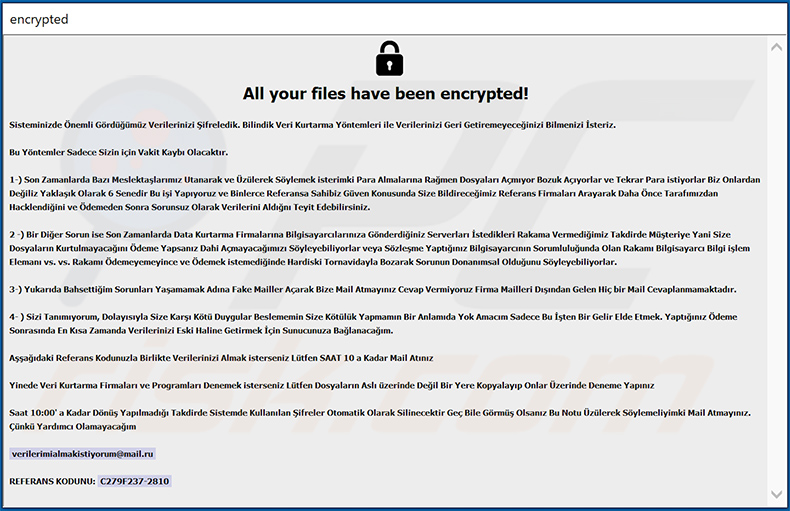

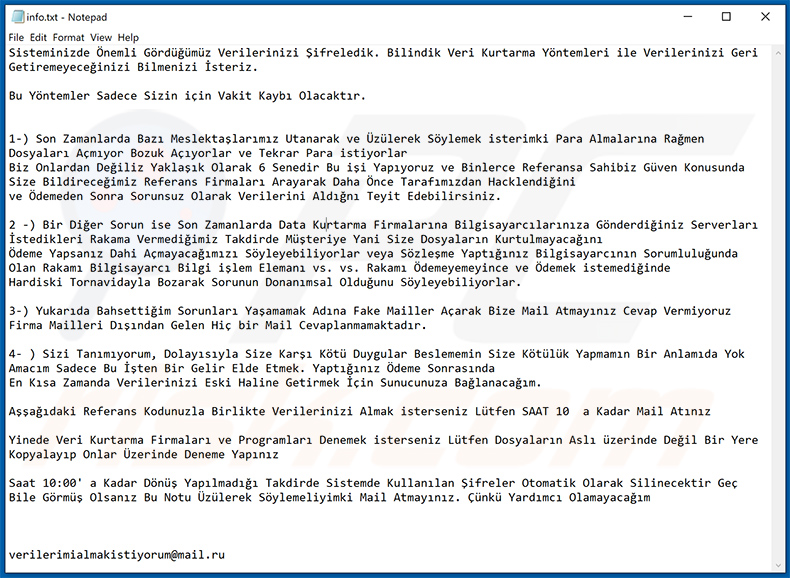

Aggiornamento 24 agosto 2020 - I criminali informatici hanno recentemente rilasciato una variante aggiornata del ransomware Eight, che fornisce una richiesta di riscatto scritta in lingua turca. Il formato dell'estensione del file, tuttavia, rimane lo stesso.

Screenshot di una finestra pop-up ("info.hta") fornita da questa variante di Eight ransomware:

Screenshot di un file di testo ("info.txt") fornito da questo ransomware Eight:

Testo presentato all'interno di questi due:

All your files have been encrypted!

Sisteminizde Önemli Gördüğümüz Verilerinizi Şifreledik. Bilindik Veri Kurtarma Yöntemleri ile Verilerinizi Geri Getiremeyeceğinizi Bilmenizi İsteriz.

Bu Yöntemler Sadece Sizin için Vakit Kaybı Olacaktır.

1-) Son Zamanlarda Bazı Meslektaşlarımız Utanarak ve Üzülerek Söylemek isterimki Para Almalarına Rağmen Dosyaları Açmıyor Bozuk Açıyorlar ve Tekrar Para istiyorlar Biz Onlardan Değiliz Yaklaşık Olarak 6 Senedir Bu işi Yapıyoruz ve Binlerce Referansa Sahibiz Güven Konusunda Size Bildireceğimiz Referans Firmaları Arayarak Daha Önce Tarafımızdan Hacklendiğini ve Ödemeden Sonra Sorunsuz Olarak Verilerini Aldığnı Teyit Edebilirsiniz.

2 -) Bir Diğer Sorun ise Son Zamanlarda Data Kurtarma Firmalarına Bilgisayarcılarınıza Gönderdiğiniz Serverları İstedikleri Rakama Vermediğimiz Takdirde Müşteriye Yani Size Dosyaların Kurtulmayacağını Ödeme Yapsanız Dahi Açmayacağımızı Söyleyebiliyorlar veya Sözleşme Yaptığınız Bilgisayarcının Sorumluluğunda Olan Rakamı Bilgisayarcı Bilgi işlem Elemanı vs. vs. Rakamı Ödemeyemeyince ve Ödemek istemediğinde Hardiski Tornavidayla Bozarak Sorunun Donanımsal Olduğunu Söyleyebiliyorlar.

3-) Yukarıda Bahsettiğim Sorunları Yaşamamak Adına Fake Mailler Açarak Bize Mail Atmayınız Cevap Vermiyoruz Firma Mailleri Dışından Gelen Hiç bir Mail Cevaplanmamaktadır.

4- ) Sizi Tanımıyorum, Dolayısıyla Size Karşı Kötü Duygular Beslememin Size Kötülük Yapmamın Bir Anlamıda Yok Amacım Sadece Bu İşten Bir Gelir Elde Etmek. Yaptığınız Ödeme Sonrasında En Kısa Zamanda Verilerinizi Eski Haline Getirmek İçin Sunucunuza Bağlanacağım.

Aşşağıdaki Referans Kodunuzla Birlikte Verilerinizi Almak isterseniz Lütfen SAAT 10 a Kadar Mail Atınız

Yinede Veri Kurtarma Firmaları ve Programları Denemek isterseniz Lütfen Dosyaların Aslı üzerinde Değil Bir Yere Kopyalayıp Onlar Üzerinde Deneme Yapınız

Saat 10:00' a Kadar Dönüş Yapılmadığı Takdirde Sistemde Kullanılan Şifreler Otomatik Olarak Silinecektir Geç Bile Görmüş Olsanız Bu Notu Üzülerek Söylemeliyimki Mail Atmayınız. Çünkü Yardımcı Olamayacağım

verilerimialmakistiyorum@mail.ru

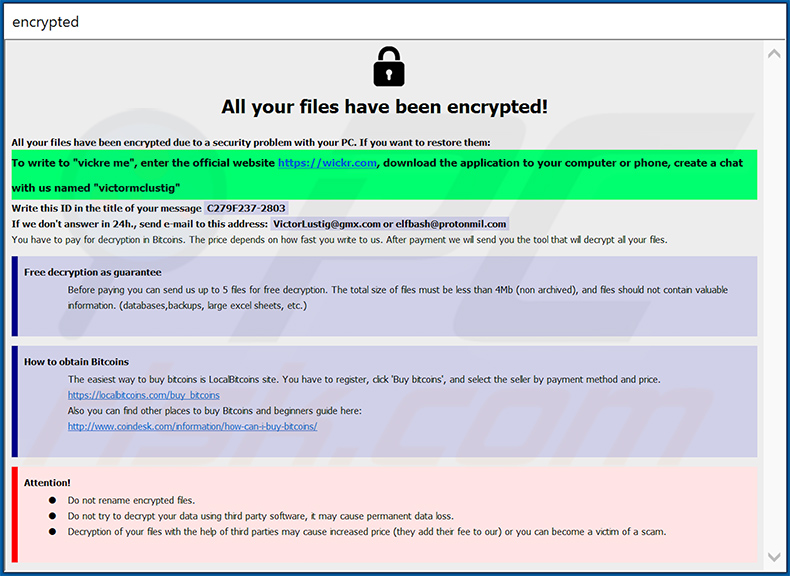

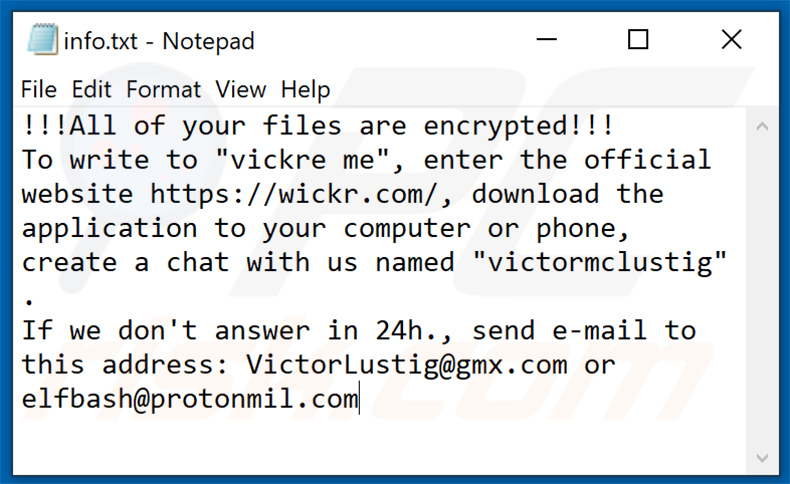

Aggiornamento 28 settembre 2020 - I criminali informatici hanno rilasciato un'altra variante del ransomware Eight, che, ancora una volta, fornisce diverse note di riscatto ("info.hta" e "info.txt" file). Vale anche la pena ricordare che oltre a fornire gli indirizzi e-mail degli sviluppatori, questa variante Otto incoraggia anche le vittime a contattare utilizzando l'applicazione Wickr.

Screenshot della finestra pop-up di questa variante ("info.hta")

Testo presentato all'interno:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them:

To write to "vickre me", enter the official website hxxps://wickr.com, download the application to your computer or phone, create a chat with us named "victormclustig"

Write this ID in the title of your message -

If we don't answer in 24h., send e-mail to this address: VictorLustig@gmx.com or elfbash@protonmil.com

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Screenshot del file di testo di questa variante ("info.txt")

Testo presentato all'interno:

!!!All of your files are encrypted!!!

To write to "vickre me", enter the official website hxxps://wickr.com/, download the application to your computer or phone, create a chat with us named "victormclustig" .

If we don't answer in 24h., send e-mail to this address: VictorLustig@gmx.com or elfbash@protonmil.com

Come rimuovere il ransomware Eight:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Video che suggerisce quali misure bisogna adottare in caso di infezione da ransomware:

Menu:

- Cos'è Eight virus?

- STEP 1. Segnalare l'infezione da ransomware alle autorità.

- STEP 2. Isolare il dispositivo infetto.

- STEP 3. Identificare l'infezione da ransomware.

- STEP 4. Ricercare gli strumenti per la decrittazione del ransomware.

- STEP 5. Ripristinare i file con strumenti di recupero dati.

- STEP 6. Creare dei backup dei dati.

Se sei vittima di un attacco ransomware, ti consigliamo di segnalare questo incidente alle autorità. Fornendo informazioni alle forze dell'ordine, aiuterai a combattere la criminalità informatica ed in particolare a perseguire i tuoi aggressori. Di seguito è riportato un elenco di autorità in cui segnalare un attacco ransomware. Per l'elenco completo dei centri di sicurezza informatica locali e le informazioni sul motivo per cui dovresti segnalare gli attacchi ransomware, leggi questo articolo.

Elenco delle autorità locali in cui devono essere segnalati gli attacchi ransomware (scegline uno in base al tuo indirizzo di residenza):

USA - Internet Crime Complaint Centre IC3

Regno Unito - Action Fraud

Spagna - Policía Nacional

Francia - Ministère de l'Intérieur

Germania - Polizei

Italia - Polizia di Stato

Paesi Bassi - Politie

Polonia- Policja

Portogallo - Polícia Judiciária

Isolare il dispositivo infetto:

Alcune infezioni di tipo ransomware sono progettate per crittografare i file all'interno di dispositivi di archiviazione esterni, infettarli e persino diffondersi nell'intera rete locale. Per questo motivo, è molto importante isolare il dispositivo infetto (computer) il prima possibile.

Step 1: Disconnettersi da internet.

Il modo più semplice per disconnettere un computer da Internet è scollegare il cavo Ethernet dalla scheda madre, tuttavia, alcuni dispositivi sono collegati tramite una rete wireless e per alcuni utenti (specialmente quelli che non sono particolarmente esperti di tecnologia), potrebbe sembrare fastidioso scollegare i cavi. Pertanto, è anche possibile disconnettere il sistema manualmente tramite il Pannello di controllo:

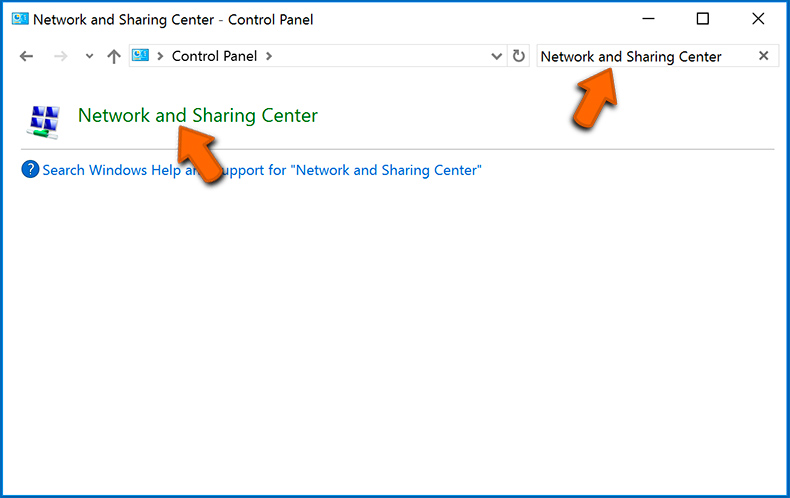

Vai al "Pannello di controllo", fai clic sulla barra di ricerca nell'angolo in alto a destra dello schermo, inserisci "Centro connessioni di rete e condivisione" e seleziona il risultato della ricerca:

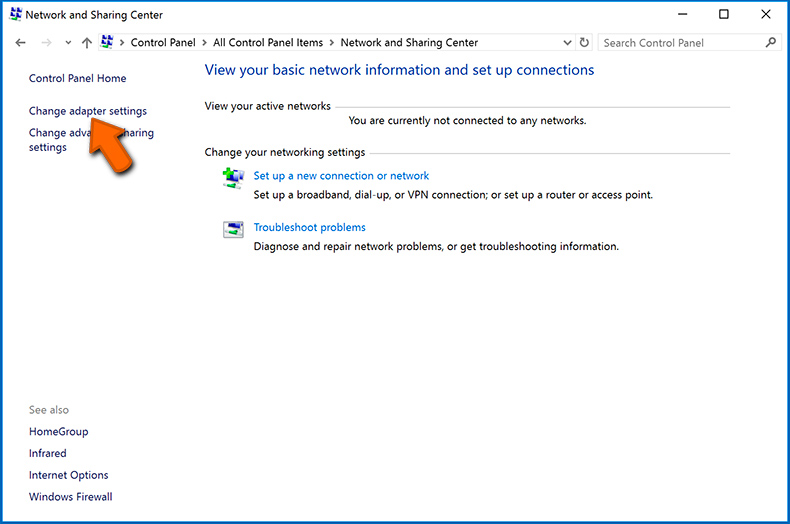

Fai clic sull'opzione "Modifica impostazioni adattatore" nell'angolo in alto a sinistra della finestra:

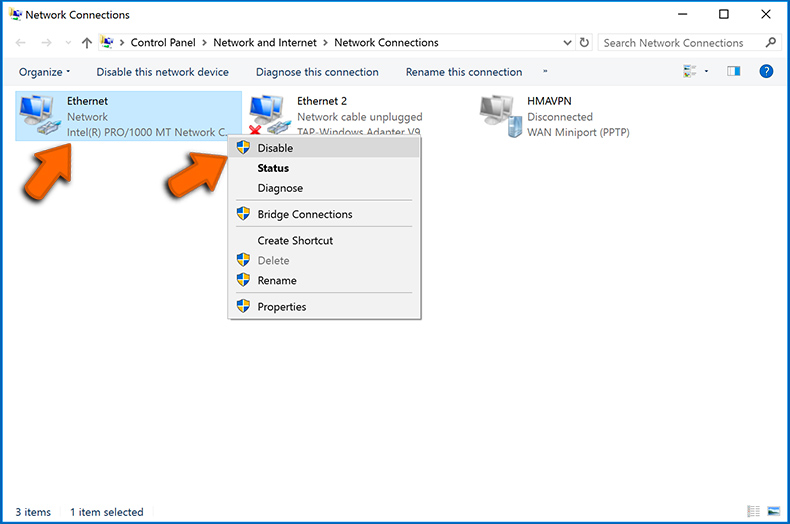

Fare clic con il tasto destro su ogni punto di connessione e selezionare "Disabilita". Una volta disabilitato, il sistema non sarà più connesso a Internet. Per riattivare i punti di connessione, è sufficiente fare nuovamente clic con il pulsante destro del mouse e selezionare "Abilita".

Step 2: Scollega tutti i dispositivi di archiviazione.

Come accennato in precedenza, il ransomware potrebbe crittografare i dati ed infiltrarsi in tutti i dispositivi di archiviazione collegati al computer. Per questo motivo, tutti i dispositivi di archiviazione esterni (unità flash, dischi rigidi portatili, ecc.) devono essere scollegati immediatamente, tuttavia, ti consigliamo vivamente di espellere ogni dispositivo prima di disconnetterti per evitare il danneggiamento dei dati:

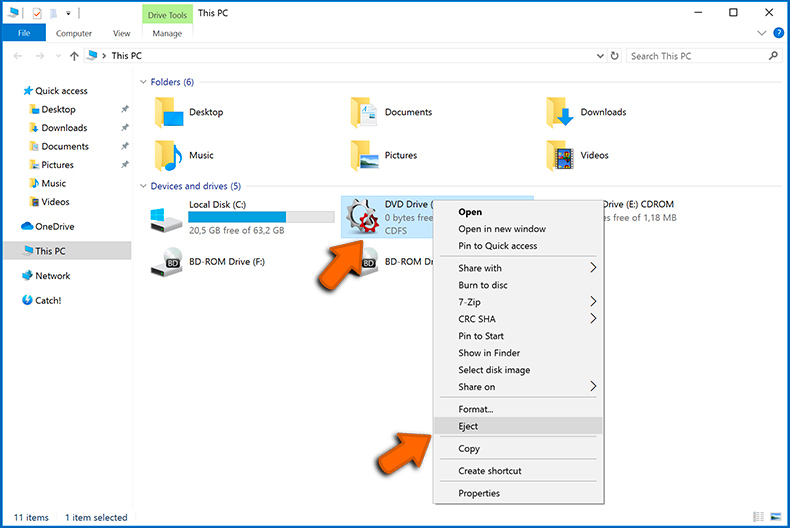

Vai a "Risorse del computer", fai clic con il pulsante destro del mouse su ciascun dispositivo connesso e seleziona "Espelli":

Step 3: Disconnettersi dagli account di archiviazione cloud.

Alcuni tipi di ransomware potrebbero essere in grado di dirottare il software che gestisce i dati archiviati nel "Cloud". Pertanto, i dati potrebbero essere danneggiati o crittografati. Per questo motivo, è necessario disconnettersi da tutti gli account di archiviazione cloud all'interno dei browser e di altri software correlati. È inoltre necessario considerare la disinstallazione temporanea del software di gestione del cloud fino a quando l'infezione non viene completamente rimossa.

Identifica l'infezione da ransomware:

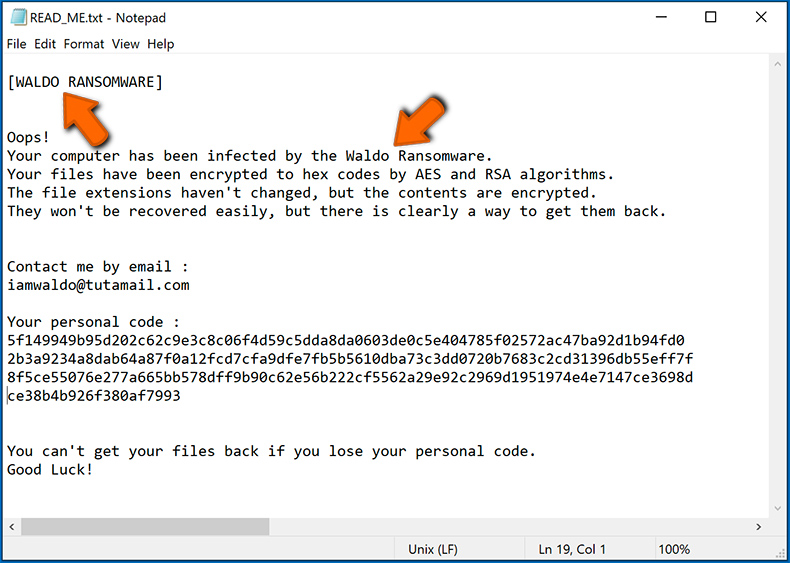

Per gestire correttamente un'infezione, è necessario prima identificarla. Alcune infezioni da ransomware utilizzano messaggi di richiesta di riscatto come introduzione (vedere il file di testo del ransomware WALDO di seguito).

Questo, tuttavia, è raro. Nella maggior parte dei casi, le infezioni da ransomware forniscono messaggi più diretti semplicemente affermando che i dati sono crittografati e che le vittime devono pagare una sorta di riscatto. Tieni presente che le infezioni di tipo ransomware generalmente generano messaggi con nomi di file diversi (ad esempio, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", ecc.). Pertanto, l'utilizzo del nome di un messaggio di riscatto può sembrare un buon modo per identificare l'infezione. Il problema è che la maggior parte di questi nomi sono generici e alcune infezioni utilizzano gli stessi nomi, anche se i messaggi recapitati sono diversi e le infezioni stesse non sono correlate. Pertanto, l'utilizzo del solo nome del file del messaggio può essere inefficace e persino portare alla perdita permanente dei dati (ad esempio, tentando di decrittografare i dati utilizzando strumenti progettati per diverse infezioni ransomware, è probabile che gli utenti finiscano per danneggiare in modo permanente i file e la decrittografia non sarà più possibile anche con lo strumento corretto).

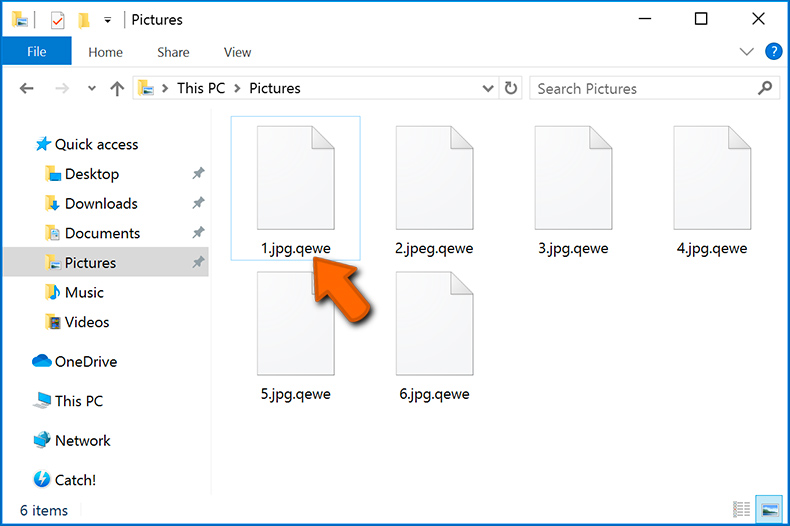

Un altro modo per identificare un'infezione da ransomware è controllare l'estensione del file, che viene aggiunta a ciascun file crittografato. Le infezioni ransomware sono spesso denominate in base alle estensioni che aggiungono (vedere i file crittografati da Qewe ransomware di seguito).

Tuttavia, questo metodo è efficace solo quando l'estensione aggiunta è unica: molte infezioni ransomware aggiungono un'estensione generica (ad esempio, ".encrypted", ".enc", ".crypted", ".locked", ecc.). In questi casi, l'identificazione del ransomware tramite l'estensione aggiunta diventa impossibile.

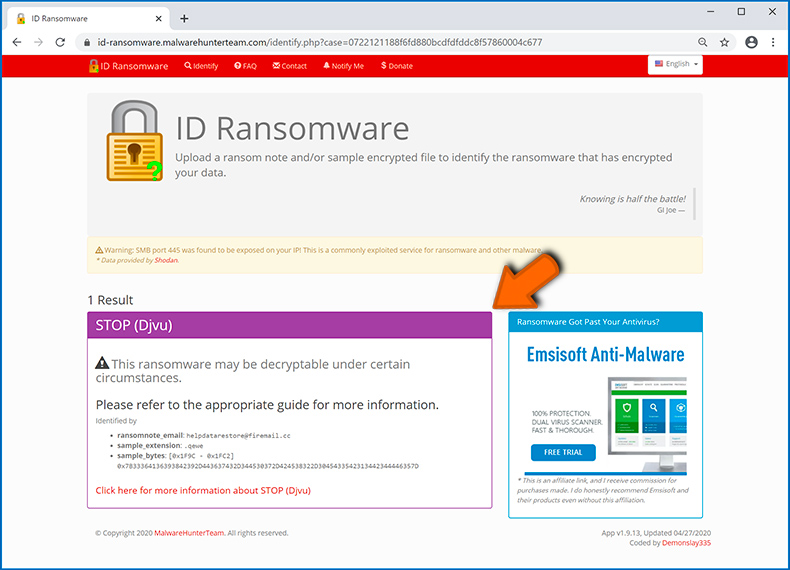

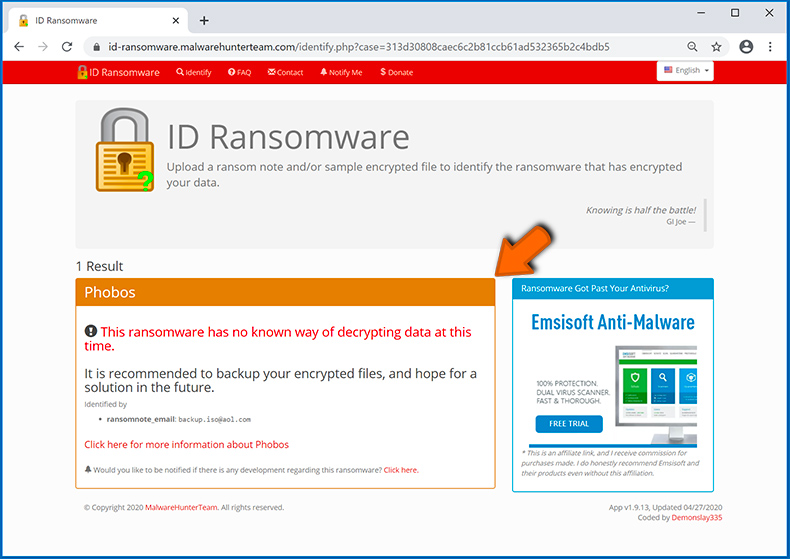

Uno dei modi più semplici e veloci per identificare un'infezione da ransomware è utilizzare il sito Web ID Ransomware. Questo servizio supporta la maggior parte delle infezioni ransomware esistenti. Le vittime caricano semplicemente il messaggio di riscatto ed un file crittografato (ti consigliamo di caricarli entrambi se possibile).

Il ransomware verrà identificato in pochi secondi e ti verranno forniti vari dettagli, come il nome della famiglia di malware a cui appartiene l'infezione, se è decifrabile e così via.

Esempio 1 (Qewe [Stop/Djvu] ransomware):

Esempio 2 (.iso [Phobos] ransomware):

Se i tuoi dati vengono crittografati da un ransomware non supportato da ID Ransomware, puoi sempre provare a cercare in Internet utilizzando determinate parole chiave (ad esempio, titolo del messaggio di riscatto, estensione del file, -mail di contatto fornite, indirizzi del cryptowallet, ecc.).

Cerca strumenti di decrittazione ransomware:

Gli algoritmi di crittografia utilizzati dalla maggior parte delle infezioni di tipo ransomware sono estremamente sofisticati e, se la crittografia viene eseguita correttamente, solo lo sviluppatore è in grado di ripristinare i dati. Questo perché la decrittografia richiede una chiave specifica, che viene generata durante la crittografia. Il ripristino dei dati senza la chiave è impossibile. Nella maggior parte dei casi, i criminali informatici memorizzano le chiavi su un server remoto, anziché utilizzare la macchina infetta come host. Dharma (CrySis), Phobos e altre famiglie di infezioni da ransomware di fascia alta sono virtualmente impeccabili e quindi il ripristino dei dati crittografati senza il coinvolgimento degli sviluppatori è semplicemente impossibile. Nonostante ciò, esistono dozzine di infezioni di tipo ransomware che sono poco sviluppate e contengono una serie di difetti (ad esempio, l'uso di chiavi di crittografia e decrittografia identiche per ciascuna vittima, chiavi archiviate localmente, ecc.). Pertanto, controlla sempre gli strumenti di decrittografia disponibili per qualsiasi ransomware che si infiltra nel tuo computer.

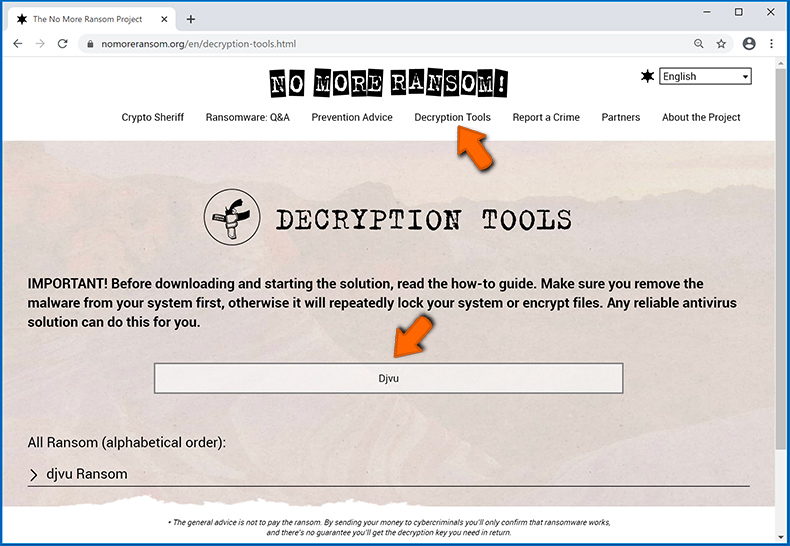

Trovare lo strumento di decrittazione corretto su Internet può essere molto frustrante. Per questo motivo, ti consigliamo di utilizzare il progetto No More Ransom su cui è utile identificare l'infezione da ransomware. Il sito Web No More Ransom Project contiene una sezione "Strumenti di decrittografia" con una barra di ricerca. Se si immette il nome del ransomware identificato verranno elencati tutti i decryptor disponibili (se presenti).

Ripristina i file con strumenti di recupero dati:

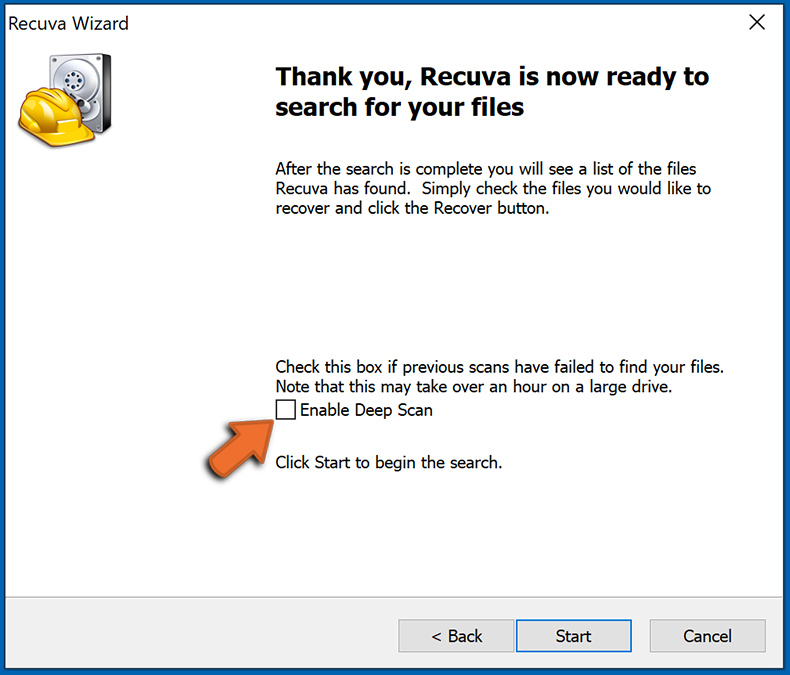

A seconda della situazione (qualità dell'infezione da ransomware, tipo di algoritmo di crittografia utilizzato, ecc.), potrebbe essere possibile ripristinare i dati con alcuni strumenti di terze parti. Pertanto, ti consigliamo di utilizzare lo strumento Recuva sviluppato da CCleaner. Questo strumento supporta più di mille tipi di dati (grafici, video, audio, documenti, ecc.) ed è molto intuitivo (per recuperare i dati è necessaria poca conoscenza). Inoltre, la funzionalità di ripristino è completamente gratuita.

Passaggio 1: eseguire una scansione.

Esegui l'applicazione Recuva e segui la procedura guidata. Ti verranno visualizzate diverse finestre che ti consentiranno di scegliere quali tipi di file cercare, quali posizioni devono essere scansionate, ecc. Tutto quello che devi fare è selezionare le opzioni che stai cercando e avviare la scansione. Ti consigliamo di abilitare "Deep Scan" prima di iniziare, altrimenti le capacità di scansione dell'applicazione saranno limitate.

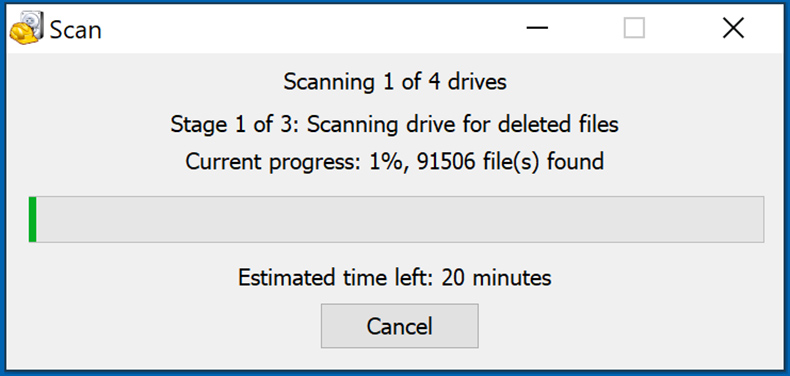

Attendi che Recuva completi la scansione. La durata della scansione dipende dal volume dei file (sia in quantità che in dimensione) che si sta analizzando (ad esempio, diverse centinaia di gigabyte potrebbero richiedere più di un'ora per la scansione). Pertanto, sii paziente durante il processo di scansione. Si sconsiglia inoltre di modificare o eliminare file esistenti, poiché ciò potrebbe interferire con la scansione. Se aggiungi dati aggiuntivi (ad esempio, il download di file o contenuti) durante la scansione, questo prolungherà il processo:

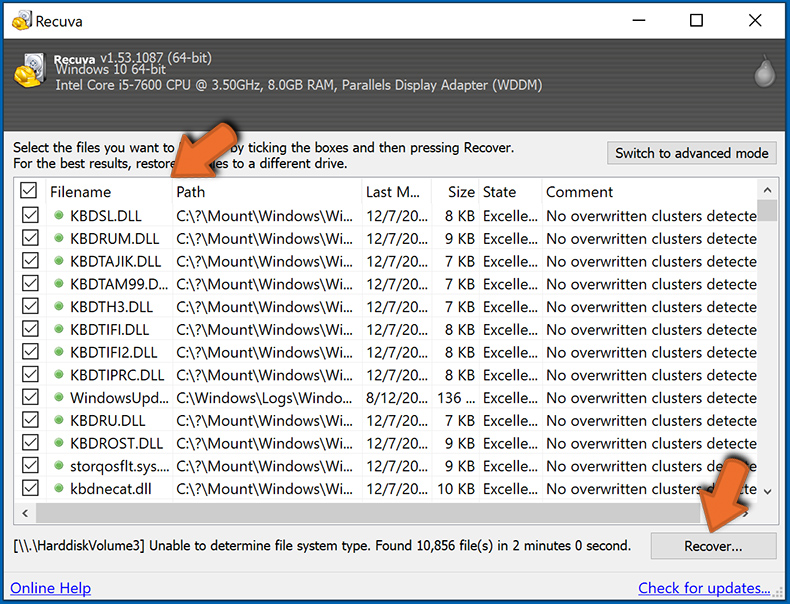

Passaggio 2: recuperare i dati.

Una volta completato il processo, seleziona le cartelle o file che desideri ripristinare e fai semplicemente clic su "Ripristina". Tieni presente che è necessario un po 'di spazio libero sull'unità di archiviazione per ripristinare i dati:

Crea un backup dei dati:

La corretta gestione dei file e la creazione di backup è essenziale per la sicurezza dei dati. Pertanto, sii sempre molto attento e pensa al futuro.

Gestione delle partizioni: si consiglia di archiviare i dati in più partizioni ed evitare di archiviare file importanti all'interno della partizione che contiene l'intero sistema operativo. Se cadi in una situazione in cui non puoi avviare il sistema e sei costretto a formattare il disco su cui è installato il sistema operativo (nella maggior parte dei casi, è qui che si nascondono le infezioni da malware), perderai tutti i dati memorizzati all'interno di tale unità. Questo è il vantaggio di avere più partizioni: se hai l'intero dispositivo di archiviazione assegnato a una singola partizione, sarai costretto a cancellare tutto, tuttavia creare più partizioni e allocare correttamente i dati ti consente di prevenire tali problemi. È possibile formattare facilmente una singola partizione senza influire sulle altre, quindi una verrà pulita e le altre rimarranno intatte ed i dati verranno salvati. La gestione delle partizioni è abbastanza semplice e puoi trovare tutte le informazioni necessarie sulla pagina web della documentazione di Microsoft.

Backup dei dati: uno dei metodi di backup più affidabili consiste nell'utilizzare un dispositivo di archiviazione esterno e tenerlo scollegato. Copia i tuoi dati su un disco rigido esterno, unità flash (thumb), SSD, HDD o qualsiasi altro dispositivo di archiviazione, scollegalo e conservalo in un luogo asciutto, lontano dal sole e da temperature estreme. Questo metodo è, tuttavia, piuttosto inefficiente, poiché i backup e gli aggiornamenti dei dati devono essere eseguiti regolarmente. Puoi anche utilizzare un servizio cloud o un server remoto. Qui è necessaria una connessione a Internet e c'è sempre la possibilità di una violazione della sicurezza, anche se è un'occasione davvero rara.

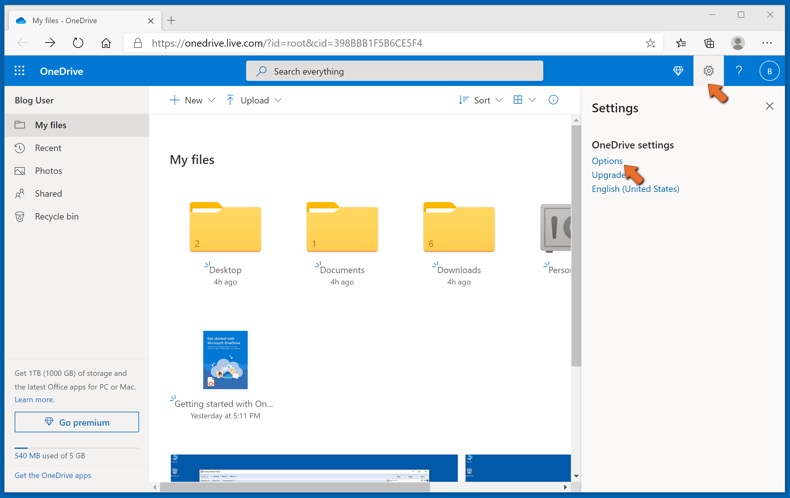

Si consiglia di utilizzare Microsoft OneDrive per il backup dei file. OneDrive ti consente di archiviare i tuoi file e dati personali nel cloud, sincronizzare i file su computer e dispositivi mobili, consentendoti di accedere e modificare i tuoi file da tutti i tuoi dispositivi Windows. OneDrive ti consente di salvare, condividere e visualizzare in anteprima i file, accedere alla cronologia dei download, spostare, eliminare e rinominare i file, nonché creare nuove cartelle e molto altro ancora.

È possibile eseguire il backup delle cartelle e dei file più importanti sul PC (cartelle Desktop, Documenti e Immagini). Alcune delle funzionalità più importanti di OneDrive includono il controllo delle versioni dei file, che conserva le versioni precedenti dei file per un massimo di 30 giorni. OneDrive include un cestino in cui vengono archiviati tutti i file eliminati per un periodo di tempo limitato. I file eliminati non vengono conteggiati come parte dell'assegnazione dell'utente.

Il servizio è realizzato utilizzando tecnologie HTML5 e consente di caricare file fino a 300 MB tramite drag and drop nel browser web o fino a 10 GB tramite l'applicazione desktop OneDrive. Con OneDrive, puoi scaricare intere cartelle come un singolo file ZIP con un massimo di 10.000 file, sebbene non possa superare i 15 GB per singolo download.

OneDrive viene fornito con 5 GB di spazio di archiviazione gratuito pronto all'uso, con ulteriori opzioni di archiviazione da 100 GB, 1 TB e 6 TB disponibili per una tariffa basata su abbonamento. Puoi ottenere uno di questi piani di archiviazione acquistando spazio di archiviazione aggiuntivo separatamente o con un abbonamento a Office 365.

Creazione di un backup dei dati:

Il processo di backup è lo stesso per tutti i tipi di file e cartelle. Ecco come puoi eseguire il backup dei tuoi file utilizzando Microsoft OneDrive

Passaggio 1: scegli i file o le cartelle di cui desideri eseguire il backup.

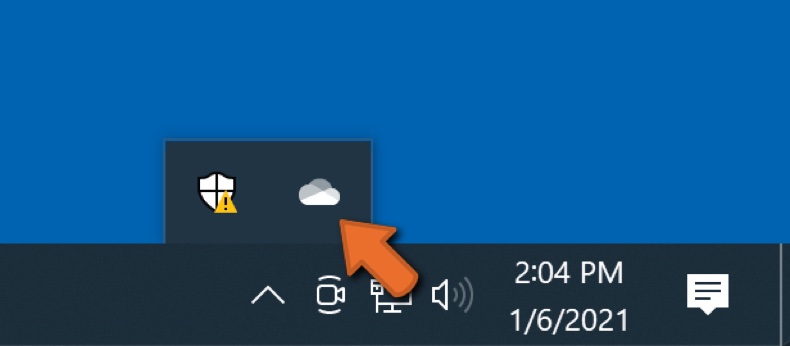

Fare clic sull'icona della nuvola di OneDrive per aprire il menu di OneDrive. In questo menu è possibile personalizzare le impostazioni di backup dei file.

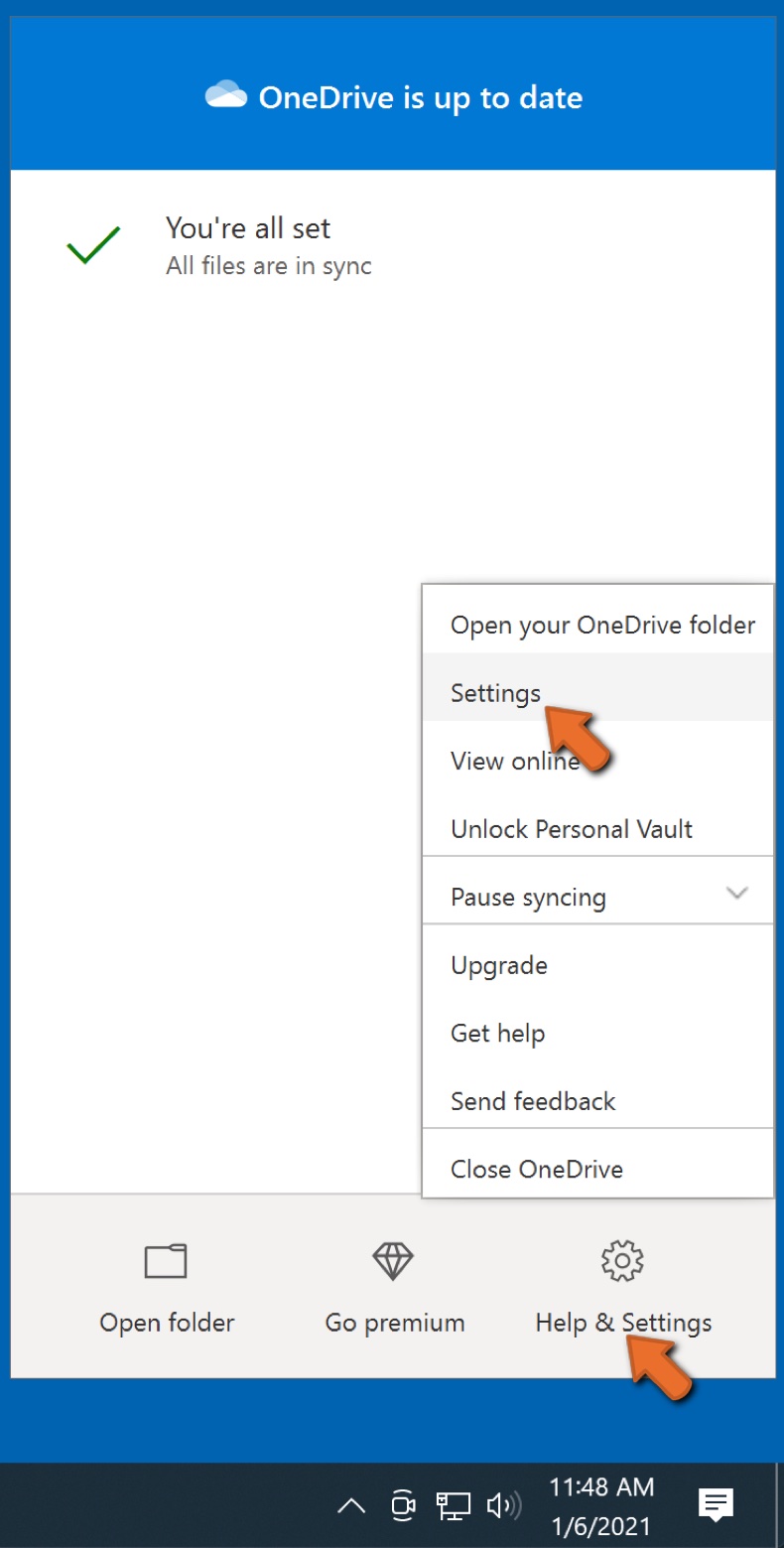

Fare clic su Guida e impostazioni, quindi selezionare Impostazioni dal menu a discesa.

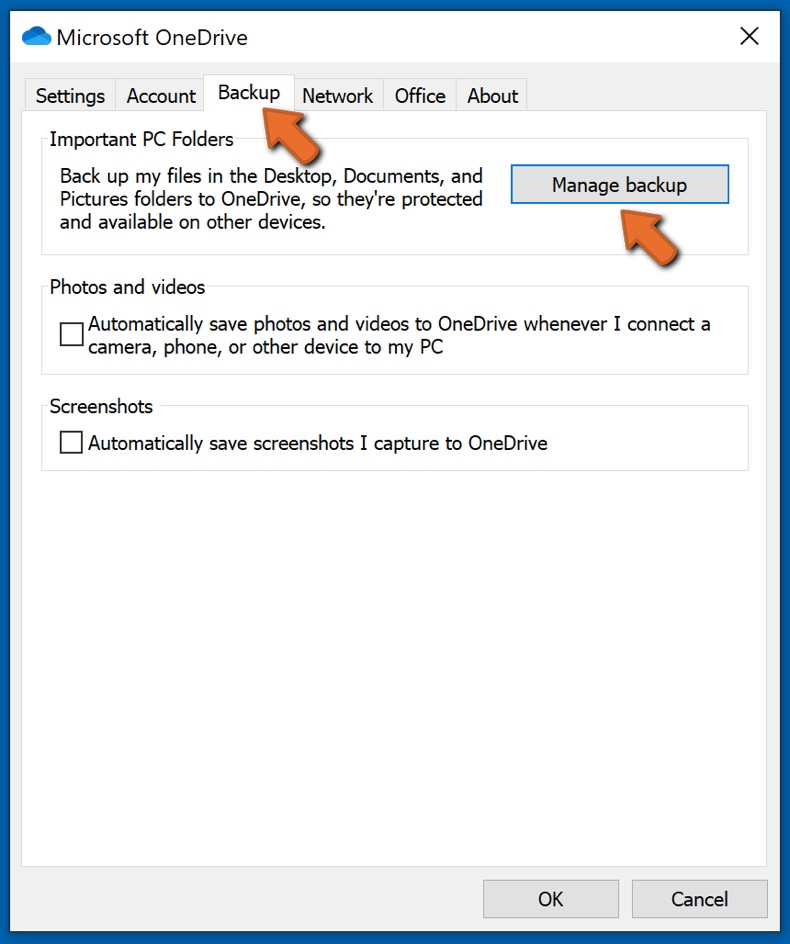

Vai alla scheda Backup e fai clic su Gestisci backup.

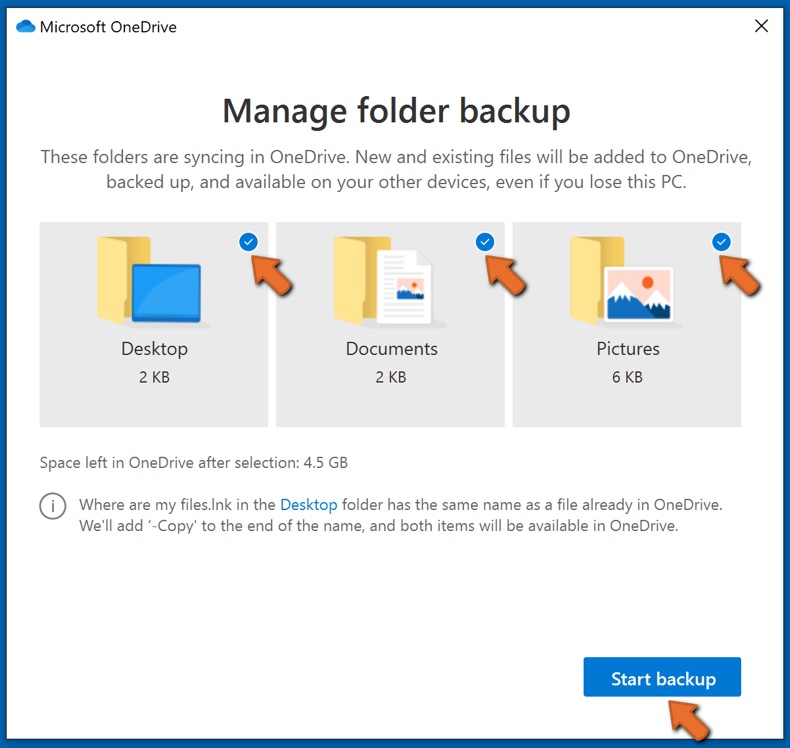

In questo menu, puoi scegliere di eseguire il backup del Desktop e di tutti i file su di esso e delle cartelle Documenti e Immagini, ancora una volta, con tutti i file al loro interno. Fare clic su Avvia backup.

Ora, quando aggiungi un file o una cartella nelle cartelle Desktop e Documenti e Immagini, verrà automaticamente eseguito il backup su OneDrive.

Per aggiungere cartelle e file non nelle posizioni mostrate sopra, è necessario aggiungerli manualmente.

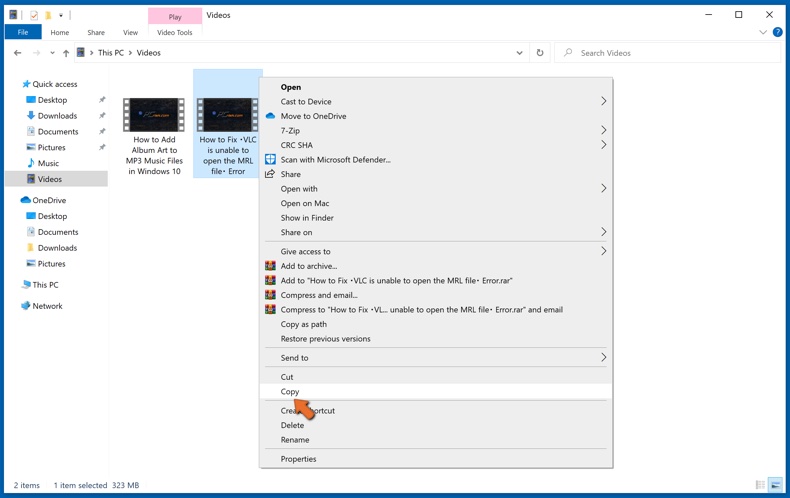

Apri Esplora file e vai alla posizione della cartella o file di cui desideri eseguire il backup. Seleziona l'elemento, fai clic con il pulsante destro del mouse e fai clic su Copia.

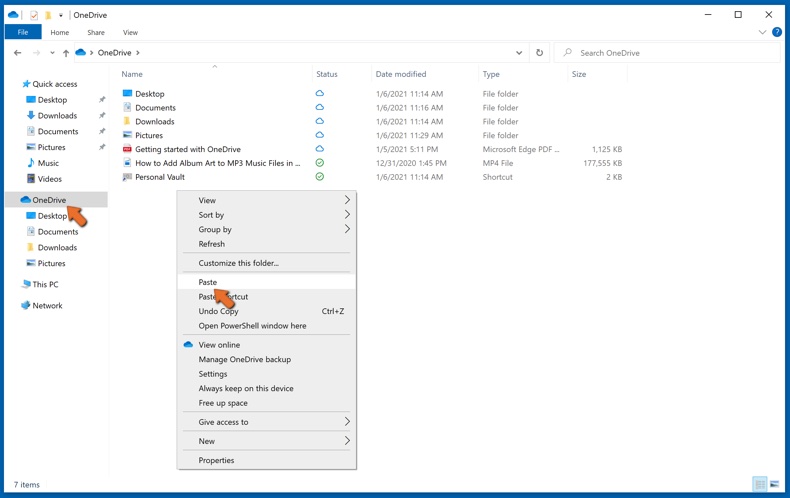

Quindi, vai a OneDrive, fai clic con il pulsante destro del mouse in un punto qualsiasi della finestra e fai clic su Incolla. In alternativa, puoi semplicemente trascinare e rilasciare un file in OneDrive. OneDrive creerà automaticamente un backup della cartella o del file.

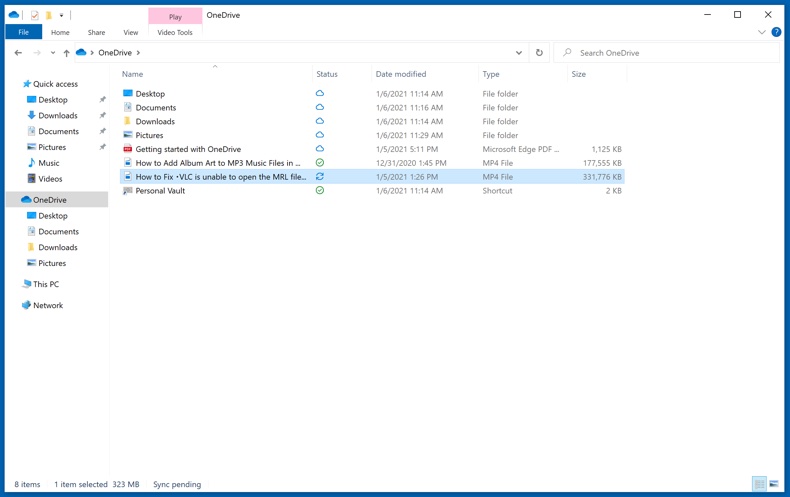

Viene eseguito automaticamente il backup di tutti i file aggiunti alla cartella OneDrive nel cloud. Il cerchio verde con il segno di spunta indica che il file è disponibile sia localmente che su OneDrive e che la versione del file è la stessa su entrambi. L'icona della nuvola blu indica che il file non è stato sincronizzato ed è disponibile solo su OneDrive. L'icona di sincronizzazione indica che il file è attualmente in fase di sincronizzazione.

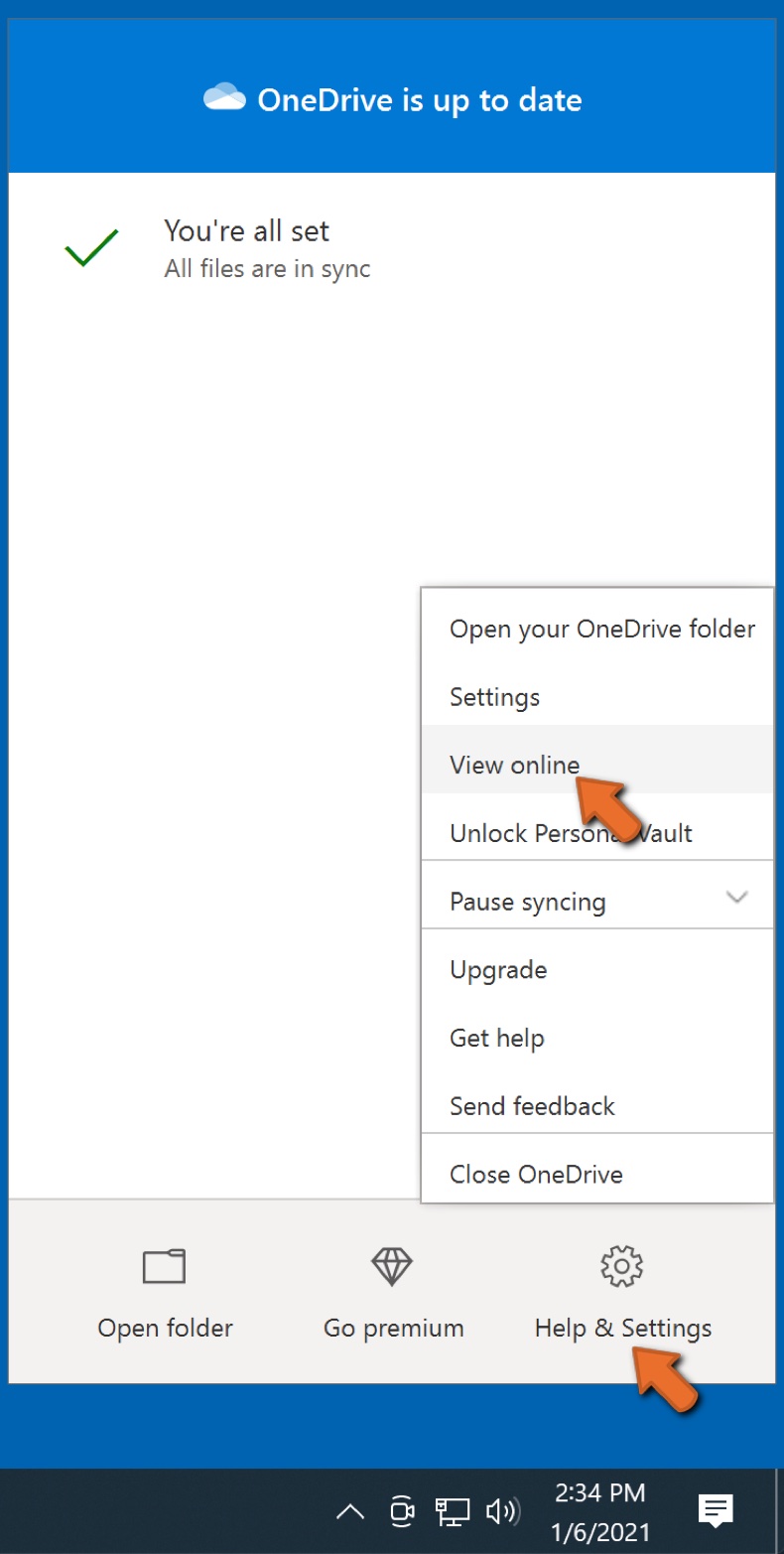

Per accedere ai file che si trovano solo su OneDrive online, vai al menu a discesa Guida e impostazioni e seleziona Visualizza online.

Step 2: ripristina i file danneggiati.

OneDrive si assicura che i file rimangano sincronizzati, quindi la versione del file sul computer è la stessa versione sul cloud. Tuttavia, se il ransomware ha crittografato i tuoi file, puoi sfruttare la funzione Cronologia versioni di OneDrive che ti consentirà di ripristinare le versioni dei file prima della crittografia.

Microsoft 365 ha una funzione di rilevamento del ransomware che ti avvisa quando i tuoi file di OneDrive sono stati attaccati e ti guida attraverso il processo di ripristino dei tuoi file. Va notato, tuttavia, che se non si dispone di un abbonamento a Microsoft 365 a pagamento, si ottiene gratuitamente un solo rilevamento e ripristino dei file.

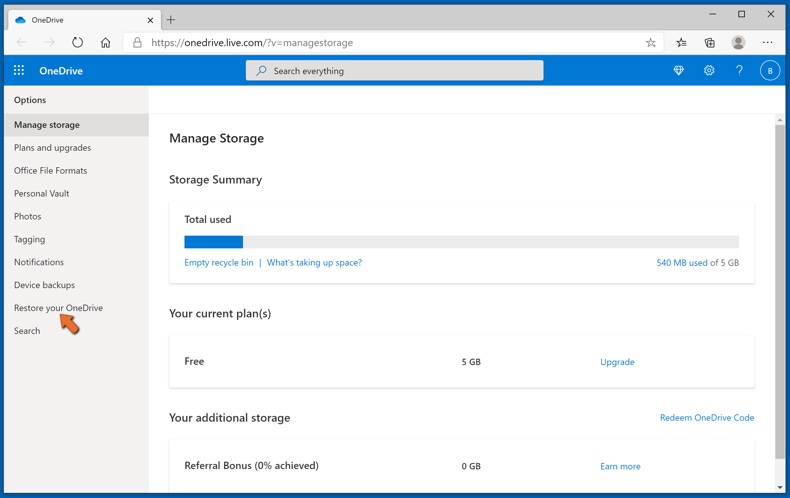

Se i file di OneDrive vengono eliminati, danneggiati o infettati da malware, puoi ripristinare l'intero OneDrive a uno stato precedente. Ecco come ripristinare l'intero OneDrive:

1. Se hai eseguito l'accesso con un account personale, fai clic sull'icona Impostazioni nella parte superiore della pagina. Quindi, fai clic su Opzioni e seleziona Ripristina il tuo OneDrive.

Se hai effettuato l'accesso con un account di lavoro o di scuola, fai clic sull'ingranaggio Impostazioni nella parte superiore della pagina. Quindi, fai clic su Ripristina il tuo OneDrive.

2. Nella pagina Ripristina il tuo OneDrive, seleziona una data dall'elenco a discesa. Tieni presente che se stai ripristinando i tuoi file dopo il rilevamento automatico del ransomware, verrà selezionata una data di ripristino.

3. Dopo aver configurato tutte le opzioni di ripristino dei file, fare clic su Ripristina per annullare tutte le attività selezionate.

Il modo migliore per evitare danni da infezioni da ransomware è mantenere backup regolari e aggiornati.

Domande Frequenti (FAQ)

Come è stato violato il mio computer e in che modo gli hacker hanno crittografato i miei file?

Gli eseguibili ransomware vengono comunemente aperti dalle vittime stesse perché mascherati o raggruppati con contenuti ordinari. Questo malware viene diffuso utilizzando metodi di phishing e ingegneria sociale. Ad esempio, il ransomware viene diffuso tramite download furtivi e ingannevoli (drive-by), reti di condivisione peer-to-peer, posta spam, truffe online, siti Web non ufficiali e gratuiti, strumenti di attivazione di programmi illegali ("cracking"), aggiornamenti falsi e così via.

Come aprire i file ".id[victim_ID].[cyber_criminal_email_address].eight"?

I ransomware crittografati possono essere aperti/utilizzati solo dopo essere stati decifrati.

Dove dovrei cercare strumenti di decrittazione gratuiti per Eight ransomware?

Ti consigliamo di controllare il sito Web del progetto No More Ransom (maggiori info qui).

Posso pagarvi moti soldi, potete decifrare i file per me?

Non offriamo tali servizi. Va detto che in genere, senza il coinvolgimento dei criminali informatici, la decrittazione è impossibile. Pertanto, è probabile che terze parti che offrono la decrittazione a pagamento siano truffe o agiscano da intermediari tra vittime e criminali.

Combo Cleaner mi aiuterà a rimuovere Eight ransomware?

Sì, Combo Cleaner eseguirà la scansione del computer ed eliminerà le infezioni ransomware rilevate. Tuttavia, mentre l'utilizzo di un antivirus è il primo passo per il ripristino del ransomware, il software di sicurezza non è in grado di decrittografare i file.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione