I Sent You An Email From Your Account Email Truffa

TruffaConosciuto anche come: possibili infezioni da malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

"I sent you an email from your account", guida di rimozione

Cos'è "I sent you an email from your account"?

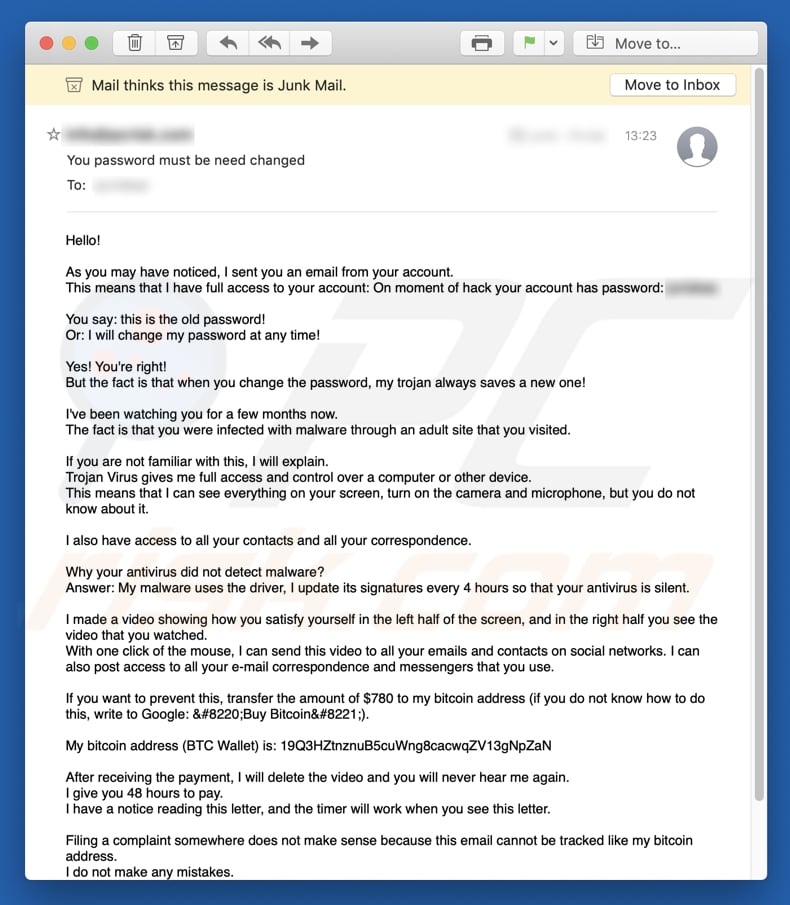

"I Sent You An Email From Your Account Email Truffa" è una campagna e-mail spam (truffa) usata dai cyber criminali che minacciano di inviare video compromettenti / umilianti dei destinatari se le loro richieste di riscatto non vengono soddisfatte. Questa è una truffa comune e una delle tante versioni simili. Se ricevi questa email, semplicemente ignorala e non credere a nessuna delle affermazioni contenute nel messaggio. L'e-mail viene diffusa tramite un metodo di "spoofing e-mail" utilizzato per falsificare l'indirizzo e-mail del mittente. In questo modo, i truffatori dietro questa e-mail fanno sembrare che il destinatario dell'email sia anche il mittente.

I criminali informatici affermano di aver ottenuto pieno accesso all'account di posta elettronica del destinatario e di aver ottenuto la password. Si afferma inoltre che il computer è infetto da un trojan che consente loro di cambiare la password in qualsiasi momento (anche se l'utente ne crea uno nuovo). Secondo questi truffatori, questo trojan è stato installato quando il destinatario ha visitato un sito web per adulti. Inoltre, affermano di essere in grado di controllare il computer del destinatario da remoto, monitorare le attività in tempo reale, accendere la videocamera e il microfono, ecc. Le persone dietro la truffa "Ti ho inviato una email dal tuo account" affermano di avere, a a un certo punto, ha registrato un video compromettente che verrà inviato a tutti i contatti del destinatario, a meno che $ 780 in Bitcoin vengano trasferiti a un portafoglio Bitcoin fornito entro 48 ore. Inoltre, minacciano anche di proliferare il video se l'e-mail di riscatto è condivisa con altre parti. Tutte le dichiarazioni relative a video registrati, infezioni da trojan, dati rubati, ecc. Sono false. I truffatori inviano queste e-mail a migliaia di persone sperando che qualcuno cada per questo. Non fidarti mai di questa o di altre truffe simili.

| Nome | possibili infezioni da malware |

| Tipo di Minaccia | Phishing, truffa, ingegneria sociale, frode |

| Sintomi | Acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al proprio computer. |

| Metodi di distribuzione | Email ingannevoli, annunci pop-up online canaglia, tecniche di avvelenamento dei motori di ricerca, domini errati. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di altre campagne di spam simili includono Looked At You For Several Months, I Am A Spyware Software Developer, e So I'm The Hacker Who Broke Your Email. I truffatori che diffondono queste e-mail cercano semplicemente di indurre le persone a pagare un riscatto in modo che non rivelino varie foto o video (in realtà non esistono). Un altro tipo di campagna e-mail di spam mira a infettare i computer dei destinatari con virus ad alto rischio come TrickBot, Emotet, AZORult, Adwind, etc. Queste e-mail infettano i computer tramite allegati o collegamenti associati a documenti di Microsoft Office, documenti PDF, file di archivio (ZIP, RAR e così via), file eseguibili, ecc. L'apertura di questi allegati porta all'installazione di programmi dannosi che spesso diffondono altre infezioni o rubano dati personali (dati bancari, password diverse, accessi e così via). L'installazione di questi programmi può portare a perdite finanziarie, problemi di privacy, problemi di sicurezza della navigazione o infezioni del computer con altri virus come ransomware.

Riceviamo una grande quantità di feedback da parte degli utenti interessati su questa email truffa. Ecco la domanda più popolare che riceviamo:

D: Ciao team di pcrisk.com, ho ricevuto un'e-mail in cui si afferma che il mio computer è stato violato e hanno un mio video. Ora stanno chiedendo un riscatto in Bitcoin. Penso che questo sia vero perché hanno elencato il mio vero nome e la password nella mail. Cosa dovrei fare?

A: Non preoccuparti di questa email. Né gli hacker né i criminali informatici si sono infiltrati / hanno hackerato il tuo computer e non ci sono video di te che guardi la pornografia. Ignora semplicemente il messaggio e non inviare Bitcoin. La tua email, nome e password sono stati probabilmente rubati da un sito Web compromesso come Yahoo (queste violazioni del sito Web sono comuni). Se sei preoccupato, puoi verificare se i tuoi account sono stati compromessi visitando il sito haveibeenpwned.

In che modo le campagne spam infettano i computer?

Le campagne e-mail di spam che contengono allegati dannosi possono influire solo sui sistemi quando viene aperto un allegato infetto (o viene eseguito un file eseguibile). Pertanto, queste e-mail non possono proliferare malware senza l'intervento manuale del destinatario. Ad esempio, se l'allegato è un documento di Microsoft Office, deve essere aperto e il permesso di utilizzare i comandi macro dati. Una volta fatto questo, i documenti malevoli di MS Office sono in grado di scaricare e installare varie infezioni del computer. Se l'allegato è un file di archivio, conterrà probabilmente un file eseguibile che deve essere eseguito prima che possa causare danni.

Come evitare l'installazione di malware?

Se viene ricevuta una e-mail da un indirizzo sconosciuto / non affidabile o il contesto dell'email sembra irrilevante / non ti riguarda, non aprire il link o l'allegato presentato. Non scaricare software da siti Web non ufficiali o dubbi (o da altre fonti), utilizzando downloader di terze parti, reti peer-to-peer e così via. Installa / scarica il software con attenzione: controlla tutte le impostazioni o le opzioni disponibili (come "Personalizzato", "Manuale") e deseleziona le app incluse aggiuntive che non desideri scaricare / installare. Non utilizzare mai programmi di aggiornamento software non ufficiali (falsi) di terze parti, poiché questi spesso installano virus anziché gli aggiornamenti. Utilizzare le funzioni e gli strumenti forniti dagli sviluppatori software ufficiali. Utilizzare le versioni di Microsoft Office non più vecchie del 2010. Le versioni successive hanno la modalità "Visualizzazione protetta" che può impedire agli allegati dannosi di scaricare varie infezioni. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Testo presentato nell'e-mail "Ti ho inviato un messaggio di posta elettronica dal tuo account":

Subject: You password must be need changed

Hello!

As you may have noticed, I sent you an email from your account.

This means that I have full access to your account: On moment of hack your account has password: *********You say: this is the old password!

Or: I will change my password at any time!Yes! You're right!

But the fact is that when you change the password, my trojan always saves a new one!I've been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited.If you are not familiar with this, I will explain.

Trojan Virus gives me full access and control over a computer or other device.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware?

Answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.

With one click of the mouse, I can send this video to all your emails and contacts on social networks. I can also post access to all your e-mail correspondence and messengers that you use.If you want to prevent this, transfer the amount of $780 to my bitcoin address (if you do not know how to do this, write to Google: Buy Bitcoin ).

My bitcoin addresses (BTC Wallets) are: 19Q3HZtnznuB5cuWng8cacwqZV13gNpZaN and 1HPhZrmyevkNXKo1MYnZG1A65p2PtyEpqc, 18kXxMp9NuTMUFVAfXR4TFT4CrrHWVzwm4, 1PNpAXTo6jh4V9dhXRvimNYqPYjvZEnQiu, 16LBDius3vg6ufFvnc7PGXfiTZgphuZgr5, 18eBGkYam1wjz1S77jz3VmADuYYFzhA3vB, 1BPUUNghhuwQjDDvFd3TnJz2ato5dyDLr8, 1DrCbXWfTqJbaiak2wjGUQiEo1WBzCBnof

After receiving the payment, I will delete the video and you will never hear me again.

I give you 48 hours to pay.

I have a notice reading this letter, and the timer will work when you see this letter.Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Best wishes!

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è "I sent you an email from your account"?

- STEP 1. Rimozione manuale di possibili infezioni malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

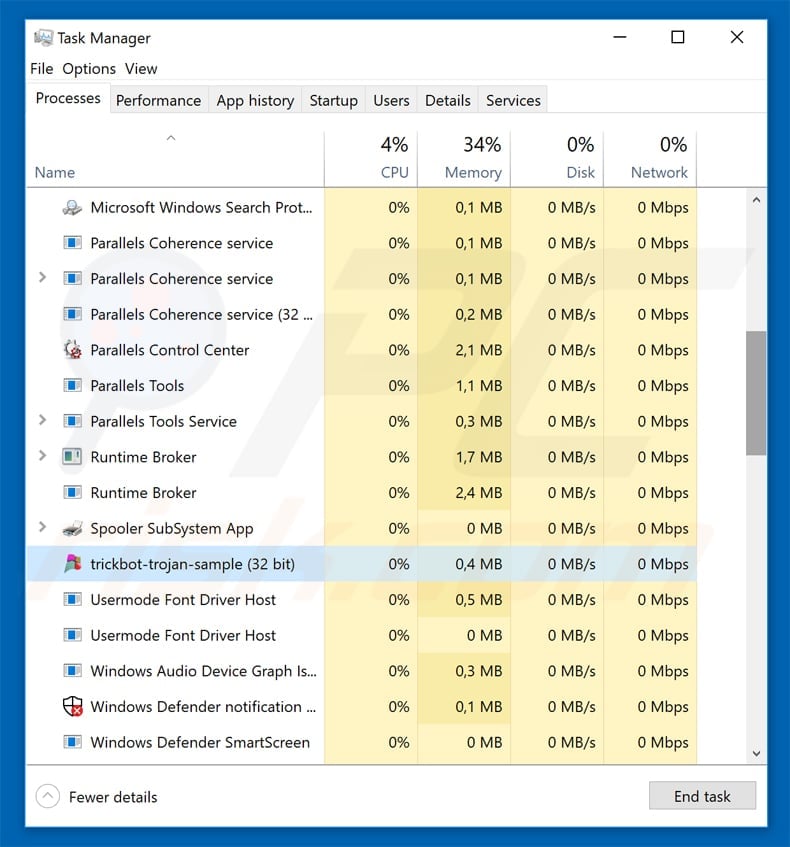

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando Task Manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

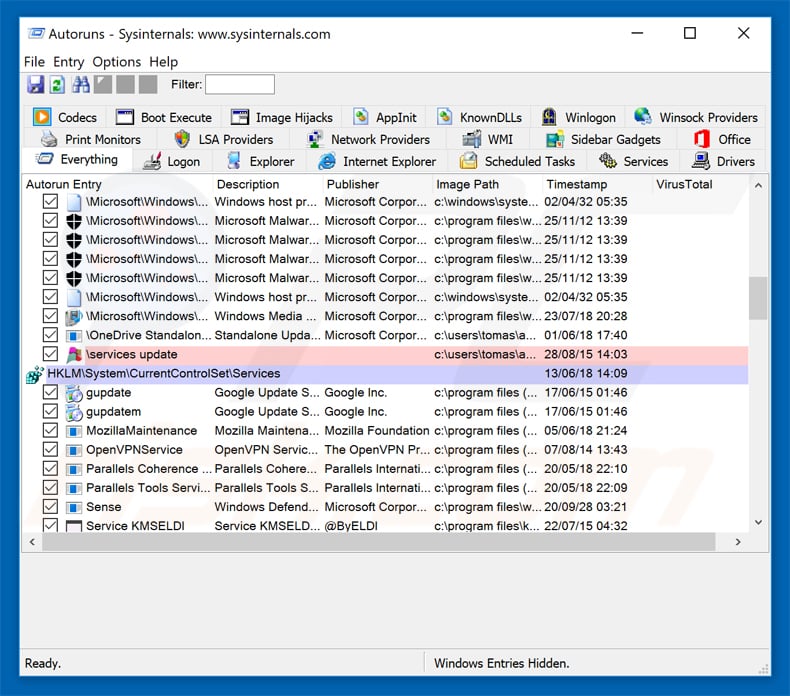

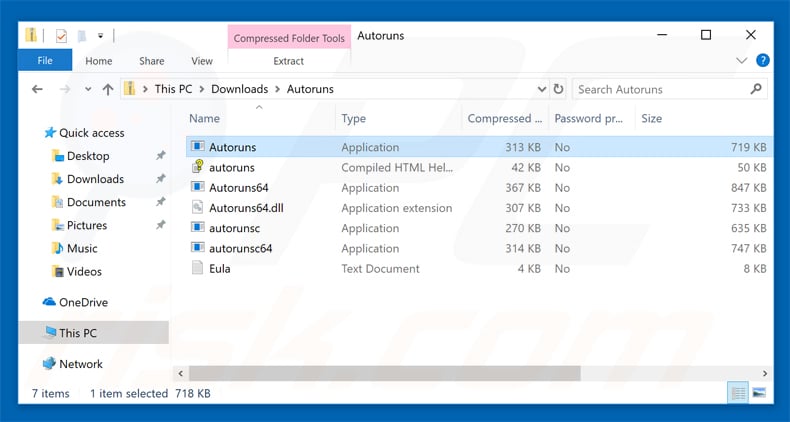

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

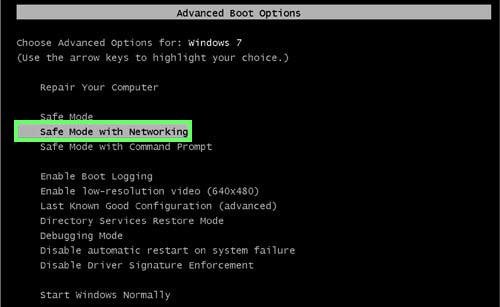

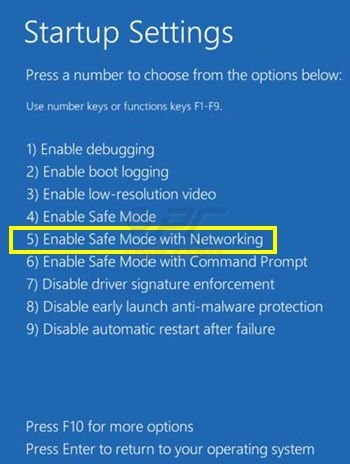

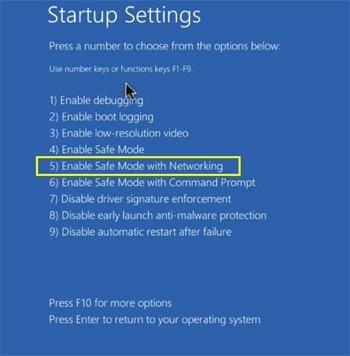

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

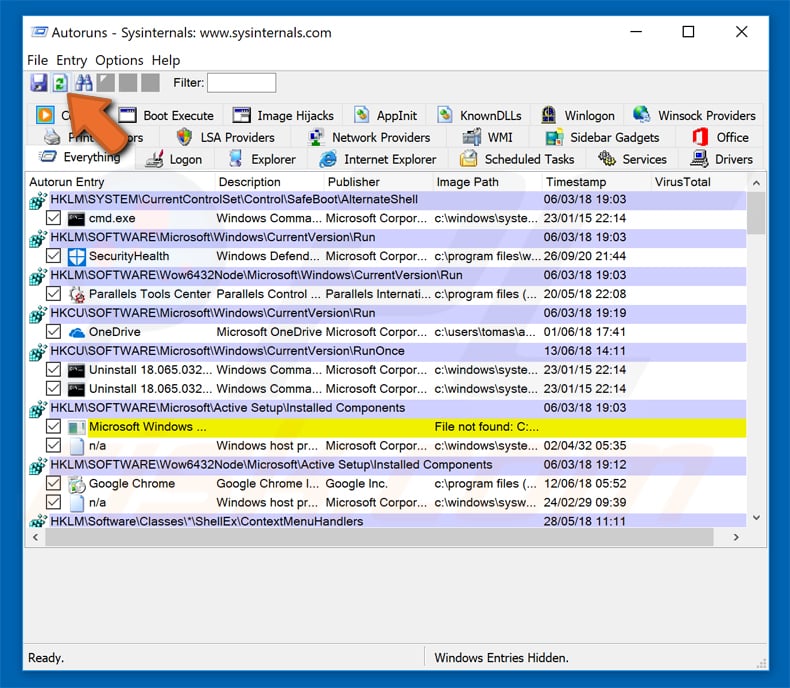

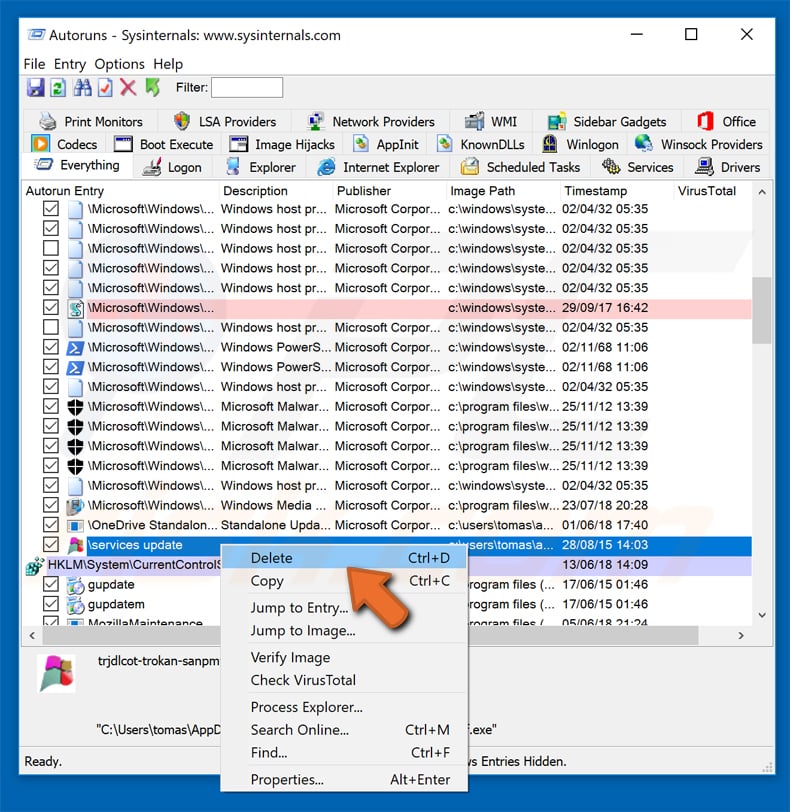

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

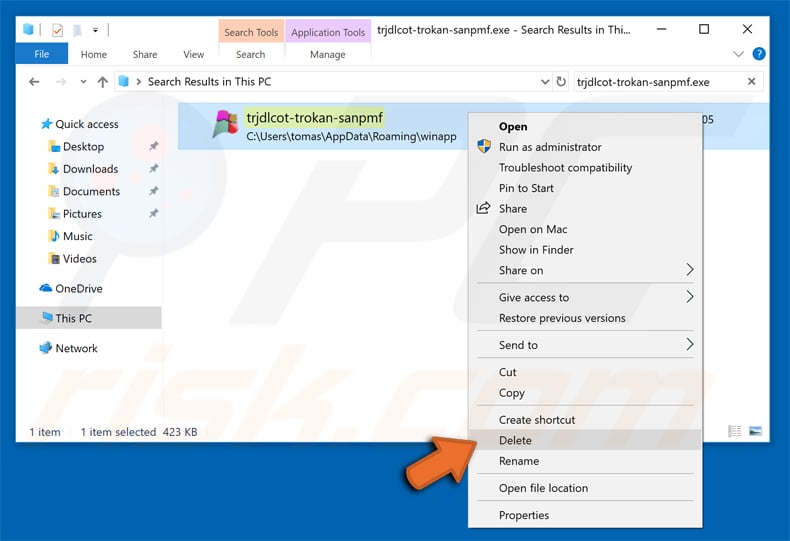

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare il nome del malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascosti prima di procedere. Se trovi il file del malware assicurati di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe aiutare a rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercano di rimuovere il malware in seguito. Per proteggere il computer, assicurarsi di installare gli aggiornamenti del sistema operativo più recenti e utilizzare il software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione