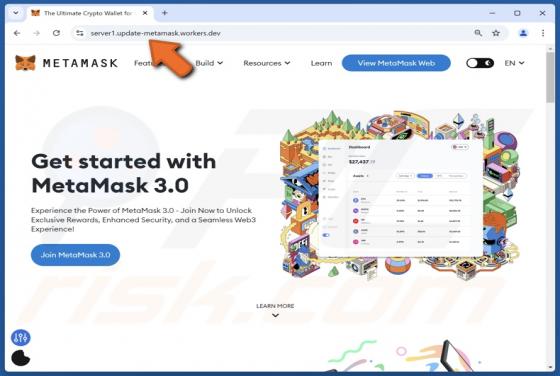

Join MetaMask 3.0 Truffa

Dopo aver esaminato questo sito web "Join MetaMask 3.0" (server1.update-metamask.workers[.]dev), abbiamo determinato che è falso. Si spaccia per il sito ufficiale del portafoglio di criptovalute MetaMask. Questa truffa "Join MetaMask 3.0" mira a indurre gli utenti a esporre i loro portafogli digit