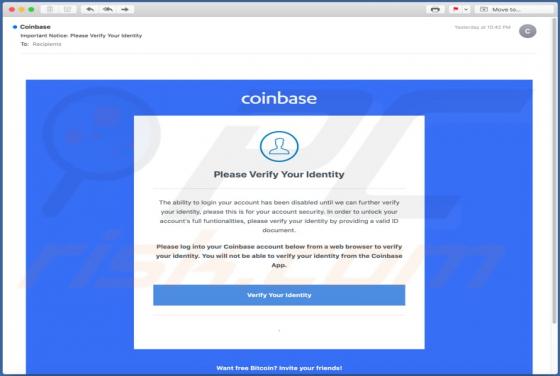

Coinbase Email Truffa

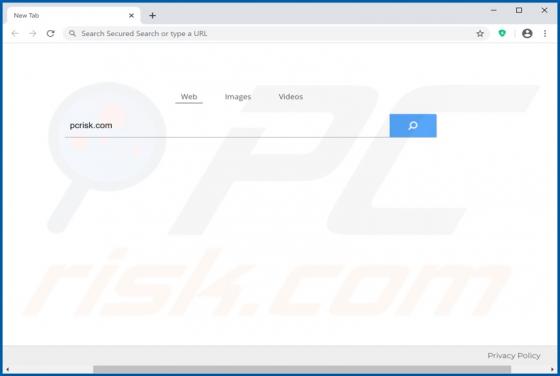

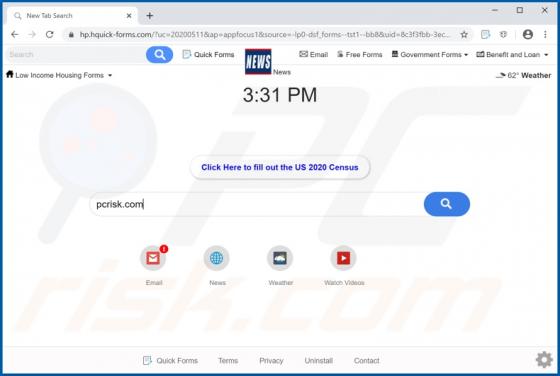

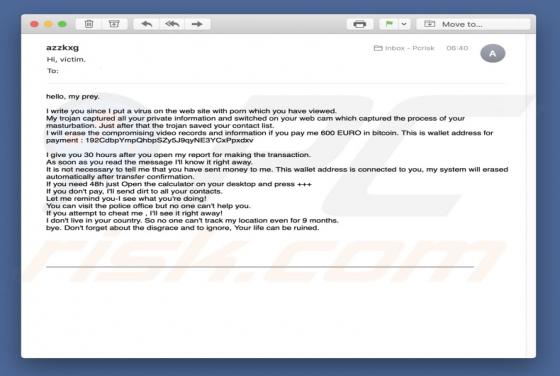

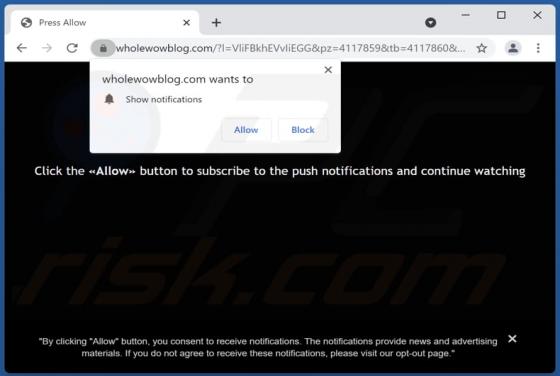

Nella maggior parte dei casi, le email di phishing vengono inviate da truffatori che tentano di indurre i destinatari a fornire informazioni personali sensibili come i dettagli della carta di credito, le credenziali di accesso (ad es. nome utente, indirizzo email, password), numeri di previdenza s