Come disinstallare Suncrypt ransomware da un computer?

RansomwareConosciuto anche come: Suncrypt virus

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Come disinstallare Suncrypt ransomware

Cos'è Suncrypt?

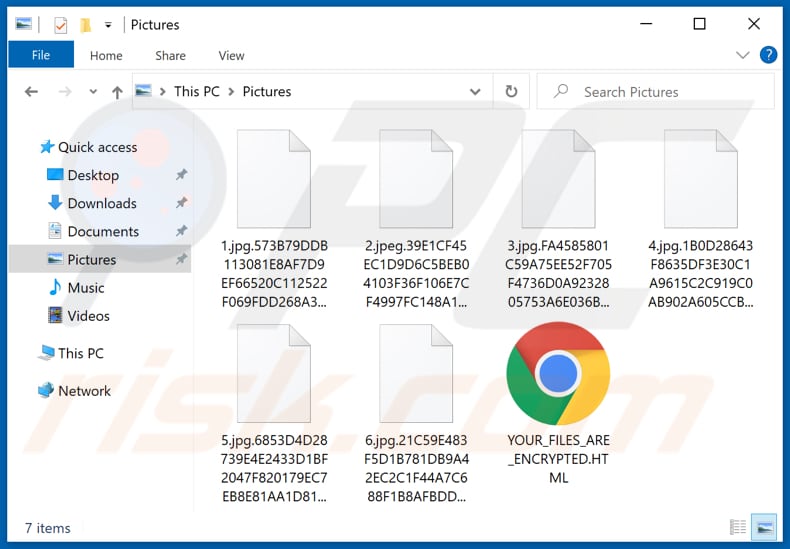

Suncrypt, scoperto da GrujaRS, è un ransomware che impedisce alle vittime di accedere ai file crittografandoli, inoltre, rinomina tutti i file crittografati e crea una richiesta di riscatto. Rinomina i file crittografati aggiungendo una stringa di caratteri casuali come nuova estensione. Ad esempio, Suncrypt rinomina un file denominato "1.jpg" in "1.jpg.F3F2420C68439B451670486B17EF6D1B0188A7982E7A9DBD9327E7F967C15767", quindi un file denominato "2.jpg" in "2.jpg3.G4D3519X5829C05E0458DC0387DC0387DB3C035DDC039DC0387DB3DB3DDC739DB3C0387DC0387DC039DC0387DC0387DC039D." Inoltre crea il file "YOUR_FILES_ARE_ENCRYPTED.HTML" (richiesta di riscatto) in tutte le cartelle che contengono file crittografati.

Come spiegato nella richiesta di riscatto "YOUR_FILES_ARE_ENCRYPTED.HTML" (è disponibile in inglese, tedesco, francese, spagnolo e giapponese), le vittime possono ripristinare l'accesso ai propri file seguendo le istruzioni fornite dai criminali informatici tramite chat nel loro sito web Tor. È possibile accedere a quella chat con il sito Web Tor facendo clic sul collegamento "Vai al nostro sito Web" nella parte inferiore della richiesta di riscatto. Inoltre, le vittime sono avvertite che tutti i loro file verranno pubblicati su alcuni siti Web se non pagheranno un riscatto e collaboreranno con i criminali informatici dietro Suncrypt. Sfortunatamente, non esistono software e chiavi di terze parti in grado di crittografare i file crittografati da Suncrypt (almeno non al momento). In altre parole, i criminali informatici dietro questo ransomware sono gli unici in grado di fornire gli strumenti in grado di decrittografare i file. Tuttavia, molto spesso le vittime che pagano un riscatto ai criminali informatici vengono truffate: non ricevono alcuno strumento di decrittazione. Pertanto, si consiglia vivamente di non pagare un riscatto agli sviluppatori di Suncrypt. In genere, le vittime di attacchi ransomware possono recuperare i file gratuitamente ripristinandoli da un backup. Inoltre, è possibile impedire che il ransomware installato provochi un'ulteriore perdita di dati (crittografia) disinstallandolo dal sistema operativo. Le istruzioni su come farlo possono essere trovate di seguito. Tuttavia, la rimozione del ransomware non rende accessibili i file crittografati: rimangono crittografati.

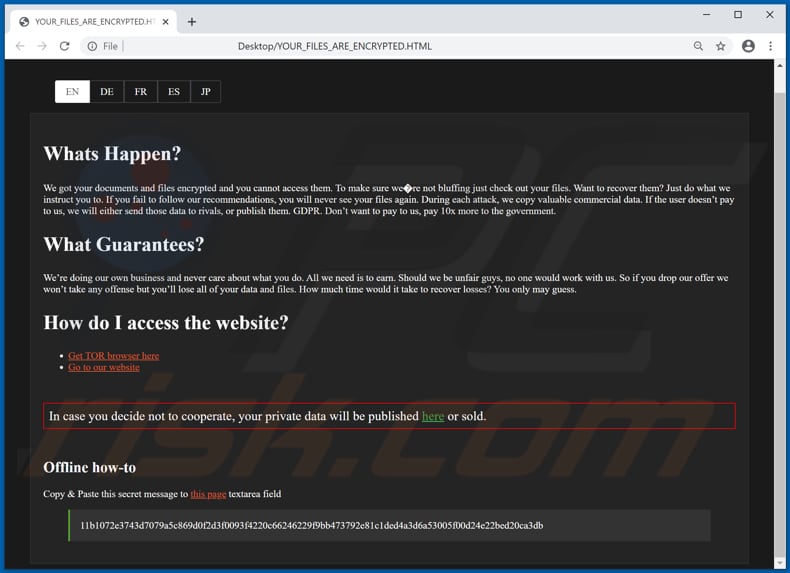

Screenshot di un messaggio che incoraggia gli utenti a pagare un riscatto per decrittografare i propri dati compromessi:

Per riassumere, la maggior parte dei programmi di tipo ransomware sono progettati per crittografare i dati e fornire alle vittime istruzioni su come contattare i criminali informatici, pagare un riscatto ed altre informazioni. Esempi di altri ransomwareare FDFK22, Morseop e Wannacry (Xorist). Nella maggior parte dei casi le uniche variabili principali sono il prezzo di uno strumento di decrittazione (e chiave) e l'algoritmo crittografico (simmetrici o asimmetrici) che il ransomware utilizza per la crittografia dei dati. Sfortunatamente, i file crittografati dal ransomware possono essere decrittografati senza dover utilizzare strumenti che possono essere forniti dai criminali informatici solo quando quel ransomware ha alcuni bug, difetti, ecc. Pertanto, si consiglia di avere sempre un backup dei dati e mantenerlo su un server remoto e dispositivo di archiviazione scollegato.

In che modo il ransomware ha infettato il mio computer?

Nella maggior parte dei casi il malware è diffuso tramite trojan, campagne di spamming (email), file inaffidabili e fonti di download di software, strumenti di attivazione non ufficiali e terze parti, strumenti di aggiornamento software falsi. I trojan sono programmi dannosi che possono infettare i sistemi operativi solo se sono già installati su di essi. Molto spesso i trojan sono progettati per installare altri programmi di questo tipo (malware), che causano infezioni a catena. Inoltre, i criminali informatici spesso tentano di diffondere malware inviando e-mail che contengono allegati dannosi. Ad esempio, Microsoft Office dannoso, documenti PDF, file eseguibili (come .exe), file di archivio come file RAR, ZIP o JavaScript. Se i destinatari aprono quei file, infettano i sistemi con software dannoso. Vale la pena menzionare che i criminali informatici spesso inviano anche e-mail con collegamenti dannosi. Un altro modo per diffondere malware è attraverso reti peer-to-peer come client torrent, eMule, siti Web di hosting di file gratuiti, downloader di terze parti, pagine di download di freeware, siti Web non ufficiali e così via. Gli utenti provocano l'installazione di malware quando aprono un file dannoso (che sarebbe mascherato da innocuo, legittimo) scaricato tramite uno dei canali sopra menzionati. Gli strumenti di attivazione non ufficiale ("cracking") sono programmi illegali che dovrebbero attivare gratuitamente il software con licenza. Tuttavia, molto spesso questi strumenti sono progettati per infettare i computer con malware ad alto rischio. Gli strumenti di aggiornamento software non ufficiali infettano i sistemi installando malware invece di aggiornamenti, correzioni per il software installato o sfruttando bug, difetti, di alcuni software installati che non sono aggiornati.

| Nome | Suncrypt virus |

| Tipo di minaccia | Ransomware, Crypto Virus, Files locker |

| Estensioni dei file criptati | Stringa di caratteri casuali |

| Messaggio di richiesta riscatto | YOUR_FILES_ARE_ENCRYPTED.HTML |

| Contatto dei criminali | Chatta su un sito Web Tor creato dagli sviluppatori di Suncrypt |

| Nomi rilevati | DrWeb (Trojan.Encoder.32409), Ikarus (Trojan-Ransom.SunCrypt), Microsoft (Ransom:Win32/Sncupte), Qihoo-360 (Virus.powershell.qexvmc.1), Lista completa (VirusTotal) |

| Sintomi | Non è possibile aprire i file archiviati sul computer, i file precedentemente funzionanti ora hanno un'estensione diversa (ad esempio, my.docx.locked). Sul desktop viene visualizzato un messaggio di richiesta di riscatto. I criminali informatici richiedono il pagamento di un riscatto (di solito in bitcoin) per sbloccare i tuoi file. |

| Info aggiuntive | I criminali informatici minacciano di pubblicare i file della vittima se non verrà pagato un riscatto |

| Metodi distributivi | Allegati email infetti (macro), siti Web torrent, annunci dannosi. |

| Danni | Tutti i file sono crittografati e non possono essere aperti senza pagare un riscatto. È possibile installare ulteriori trojan che rubano password e infezioni da malware insieme a un'infezione da ransomware. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Come proteggersi dalle infezioni da ransomware?

Downloader di terze parti, installatori, reti peer-to-peer, pagine non ufficiali e altre fonti simili, gli strumenti non devono mai essere utilizzati né per scaricare o installare programmi. Il modo più sicuro per scaricare file e programmi è utilizzare siti Web ufficiali e collegamenti per il download diretto. Le email irrilevanti ricevute da indirizzi sconosciuti e sospetti e contenenti alcuni file allegati (e collegamenti a siti Web) devono essere sempre analizzate. È comune che le email del tipo sopra menzionato vengano inviate da criminali informatici che tentano di indurre i destinatari a installare malware sui loro computer. Inoltre, il software installato deve essere aggiornato ed attivato con strumenti o funzioni forniti dai suoi sviluppatori. Nessuno degli strumenti di terze parti è affidabile o deve essere utilizzato per attivare o aggiornare il software. Inoltre, non è legale utilizzare strumenti di attivazione "cracking" / non ufficiali. Inoltre, un computer dovrebbe essere regolarmente scansionato con un antivirus o un software anti-spyware affidabile, tutte le minacce rilevate devono essere rimosse il prima possibile. Se il tuo computer è già stato infettato da Suncrypt, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente questo ransomware.

Aspetto del file "YOUR_FILES_ARE_ENCRYPTED.HTML" (GIF):

Testo in questo file:

In inglese:

Whats Happen?

We got your documents and files encrypted and you cannot access them. To make sure we're not bluffing just check out your files. Want to recover them? Just do what we instruct you to. If you fail to follow our recommendations, you will never see your files again. During each attack, we copy valuable commercial data. If the user doesn’t pay to us, we will either send those data to rivals, or publish them. GDPR. Don’t want to pay to us, pay 10x more to the government.

What Guarantees?

We’re doing our own business and never care about what you do. All we need is to earn. Should we be unfair guys, no one would work with us. So if you drop our offer we won’t take any offense but you’ll lose all of your data and files. How much time would it take to recover losses? You only may guess.

How do I access the website?

Get TOR browser here

Go to our website

In case you decide not to cooperate, your private data will be published here or sold.

Offline how-to

Copy & Paste this secret message to this page textarea field

In tedesco:

Was ist gerade passiert?

Wir haben Ihre Dokumente und Dateien verschlüsselt und Sie können nicht mehr darauf zugreifen. Jeder Angriff wird von einer Kopie der kommerziellen Informationen begleitet. Um sicherzustellen, dass wir es ernst meinen, prüfen Sie einfach Ihre Dateien und Sie werden sehen. Möchten Sie sie wiederherstellen? Halten Sie sich einfach an unsere Anweisungen, um uns zu bezahlen. Tuen Sie dies nicht, werden Sie Ihre Dateien niemals wiedersehen. Im Falle einer Zahlungsverweigerung werden die Daten entweder an Wettbewerber verkauft oder in offenen Quellen bereitgestellt. GDPR. Wenn Sie uns nicht bezahlen möchten, zahlen Sie das Zehnfache an der Regierung.

Wie sollten Sie uns trauen ?

Wir machen unsere eigenen Geschäfte und kümmern uns nicht darum was Sie tunen. Wir müssen nur verdienen. Sollten wir einfach nur bluffen, würde niemand an uns zahlen. Wenn Sie unser Angebot ablehnen, werden Sie alle Ihre Daten für immer verlieren. Wie viel Zeit werden Sie brauchen um ihre Daten selber zu ersetzen ? Sie können es sich schon denken.

Unsere Forderungen

Holen Sie sich den TOR-Browser hier

Gehen Sie auf unsere Website

In Francese:

Qu'est-ce qui vient de se passer?

Nous avons crypté vos documents et fichiers et vous ne pouvez pas y accéder. Chaque attaque est accompagnée d'une copie des informations commerciales. Pour vous assurer que nous ne bluffons pas. Voulez-vous les restaurer? Faites juste ce que nous vous demandons, pour nous payer. Si vous ne suivez pas nos recommandations, vous ne verrez plus jamais vos fichiers. En cas de refus de paiement - les données seront soit revendues à des concurrents, soit diffusées dans des sources ouvertes. GDPR. Si vous ne voulez pas nous payer, payez x10 fois le gouvernement.

Qu'en est-il des garanties?

Nous faisons nos propres affaires et ne nous soucions jamais de ce que vous faites. Tout ce dont nous avons besoin est de gagner de l'argent. Si nous devions être injustes, personne ne travaillerait avec nous. Donc, si vous abandonnez notre offre, nous ne prendrons aucune infraction, mais vous perdrez toutes vos données et vos fichiers. Combien de temps faudrait-il pour récupérer les pertes? Vous pouvez seulement deviner.

Comment puis-je accéder au site web?

Téléchargez le navigateur TOR ici

Allez sur notre site web

In Spagnolo:

¿Lo que de pasar?

Ya tenemos sus documentos y archivos encriptados y usted no puede acceder a ellos. Para asegurarse de que no estamos faroleando. ¿Quiere recuperarlos? Sólo haga lo que le indicamos. Si usted no sigue nuestras recomendaciones, usted nunca verá sus archivos. Durante cada ataque, copiamos los datos comerciales valiosos. Si el usuario no nos paga, enviaremos estos datos a sus rivales o los publicaremos. GDPR. No quiere pagarnos, paga 10 veces más al gobierno.

¿Qué pasa con las garantías?

Estamos haciendo nuestro propio negocio y nunca nos importa lo que hace usted. Todo lo que necesitamos es ganar. Hay que ser injustos chicos, nadie trabajaría con nosotros. Entonces, si deja caer nuestras propuestas, no nos ofenderemos pero usted perderá todos sus datos y archivos. ¿Cuánto tiempo se requiere para recuperar las pérdidas? Sólo usted puede adivinar.

¿Cómo acceder al sitio web?

Obtenga el navegador TOR aquí

Vaya a nuestro sitio web

In Giapponese:

何があったのですか?

ドキュメントとファイルを暗号化しました。 それらにアクセスすることはできません。 ブラフしないようにするには、 ファイルをチェックアウトして、すべてが。 それらを回復したいですか? ただや る 指示すること。 指示に従わない場合、ファイルは二度と表示されません。 各攻撃中に、貴重な商用データをコピーします。 ユーザーが当社に支払わない場合は、それらのデータをライバルに送信するか、公開します。

何が保証されますか ?

私たちは私たち自身のビジネスを行っており、あなたが何をするかを気にしません。 必要なのは稼ぐことだけです。 私たちが不公平な人である場合、誰も私たちと一緒に働くことはありません。 ですから、あなたが私たちの申し出をやめても、私たちは何の罪も犯しません すべてのデータとファイルが失われます。 損失を回復するのにどれくらい時間がかかりますか? 推測するだけです。

Webサイトにアクセスするにはどうすればよいですか?

ここで TORブラウザを入手

当社のウェブサイトにアクセス

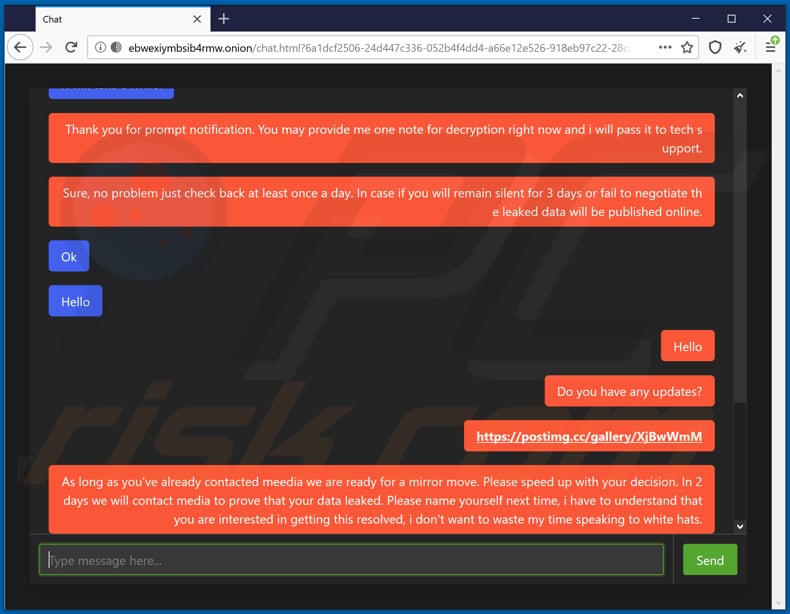

Screenshot della chat nel sito Tor:

Screenshot dei file crittografati da Suncrypt (con una stringa o caratteri casuali come estensione):

Rimozione di Suncrypt ransomware:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Video che suggerisce quali misure bisogna adottare in caso di infezione da ransomware:

Menu:

- Cos'è Suncrypt virus?

- STEP 1. Segnalare l'infezione da ransomware alle autorità.

- STEP 2. Isolare il dispositivo infetto.

- STEP 3. Identificare l'infezione da ransomware.

- STEP 4. Ricercare gli strumenti per la decrittazione del ransomware.

- STEP 5. Ripristinare i file con strumenti di recupero dati.

- STEP 6. Creare dei backup dei dati.

Se sei vittima di un attacco ransomware, ti consigliamo di segnalare questo incidente alle autorità. Fornendo informazioni alle forze dell'ordine, aiuterai a combattere la criminalità informatica ed in particolare a perseguire i tuoi aggressori. Di seguito è riportato un elenco di autorità in cui segnalare un attacco ransomware. Per l'elenco completo dei centri di sicurezza informatica locali e le informazioni sul motivo per cui dovresti segnalare gli attacchi ransomware, leggi questo articolo.

Elenco delle autorità locali in cui devono essere segnalati gli attacchi ransomware (scegline uno in base al tuo indirizzo di residenza):

USA - Internet Crime Complaint Centre IC3

Regno Unito - Action Fraud

Spagna - Policía Nacional

Francia - Ministère de l'Intérieur

Germania - Polizei

Italia - Polizia di Stato

Paesi Bassi - Politie

Polonia- Policja

Portogallo - Polícia Judiciária

Isolare il dispositivo infetto:

Alcune infezioni di tipo ransomware sono progettate per crittografare i file all'interno di dispositivi di archiviazione esterni, infettarli e persino diffondersi nell'intera rete locale. Per questo motivo, è molto importante isolare il dispositivo infetto (computer) il prima possibile.

Step 1: Disconnettersi da internet.

Il modo più semplice per disconnettere un computer da Internet è scollegare il cavo Ethernet dalla scheda madre, tuttavia, alcuni dispositivi sono collegati tramite una rete wireless e per alcuni utenti (specialmente quelli che non sono particolarmente esperti di tecnologia), potrebbe sembrare fastidioso scollegare i cavi. Pertanto, è anche possibile disconnettere il sistema manualmente tramite il Pannello di controllo:

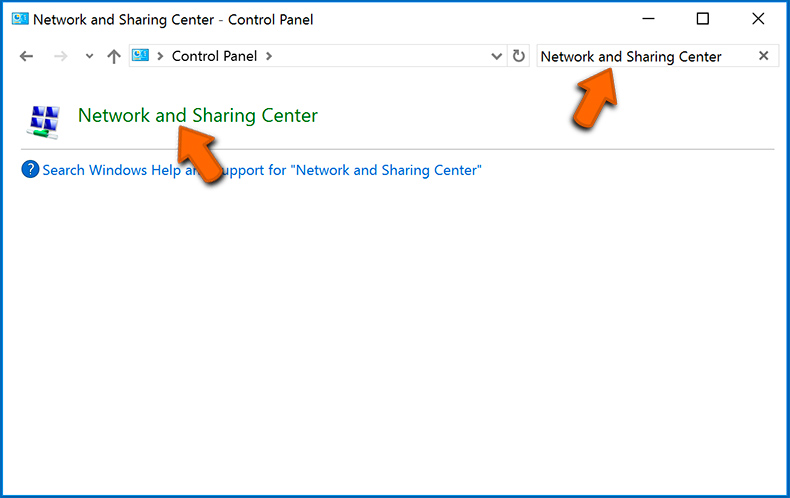

Vai al "Pannello di controllo", fai clic sulla barra di ricerca nell'angolo in alto a destra dello schermo, inserisci "Centro connessioni di rete e condivisione" e seleziona il risultato della ricerca:

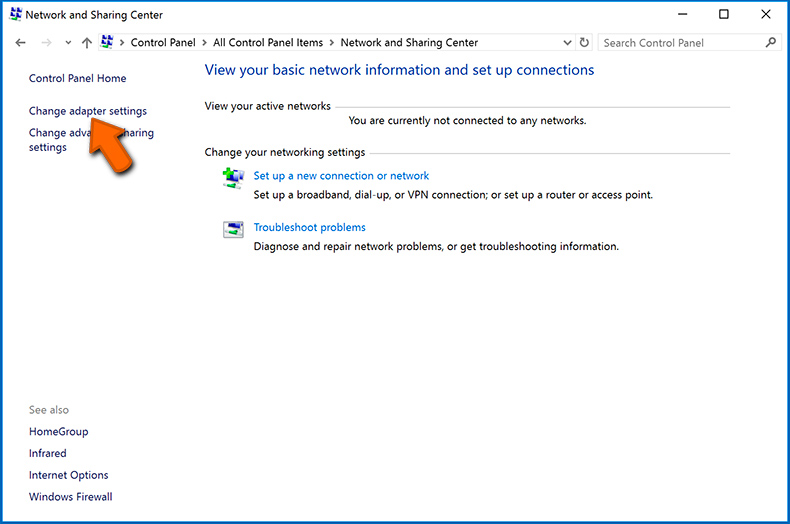

Fai clic sull'opzione "Modifica impostazioni adattatore" nell'angolo in alto a sinistra della finestra:

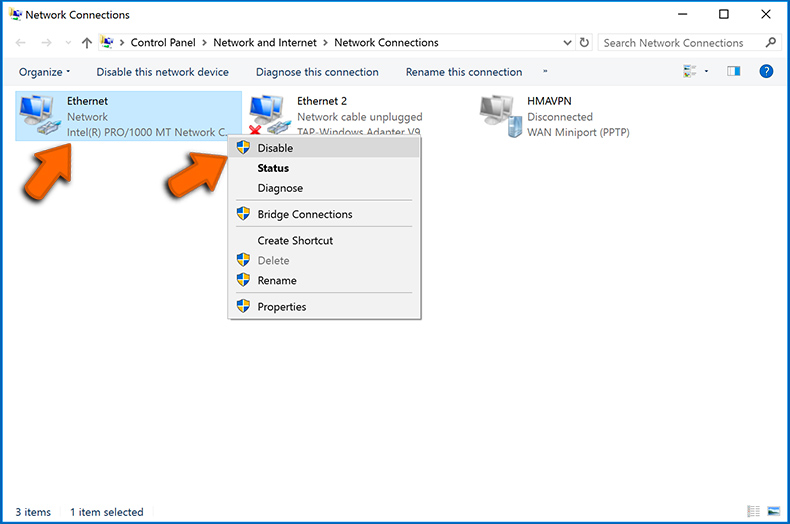

Fare clic con il tasto destro su ogni punto di connessione e selezionare "Disabilita". Una volta disabilitato, il sistema non sarà più connesso a Internet. Per riattivare i punti di connessione, è sufficiente fare nuovamente clic con il pulsante destro del mouse e selezionare "Abilita".

Step 2: Scollega tutti i dispositivi di archiviazione.

Come accennato in precedenza, il ransomware potrebbe crittografare i dati ed infiltrarsi in tutti i dispositivi di archiviazione collegati al computer. Per questo motivo, tutti i dispositivi di archiviazione esterni (unità flash, dischi rigidi portatili, ecc.) devono essere scollegati immediatamente, tuttavia, ti consigliamo vivamente di espellere ogni dispositivo prima di disconnetterti per evitare il danneggiamento dei dati:

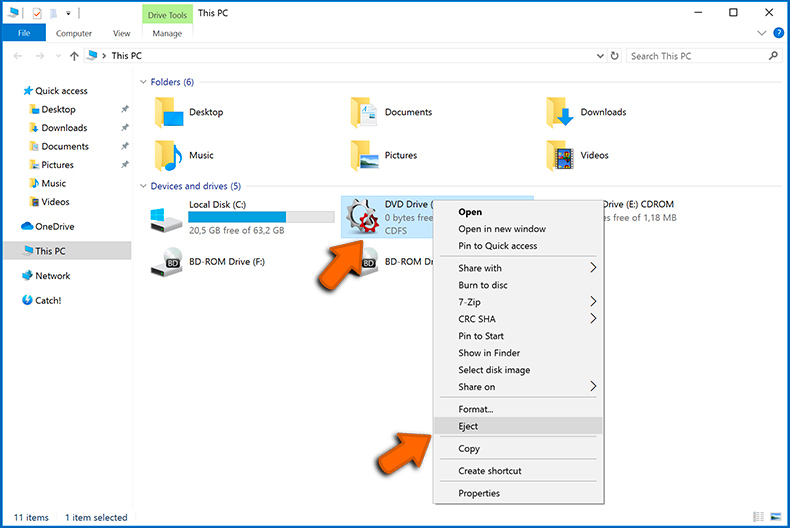

Vai a "Risorse del computer", fai clic con il pulsante destro del mouse su ciascun dispositivo connesso e seleziona "Espelli":

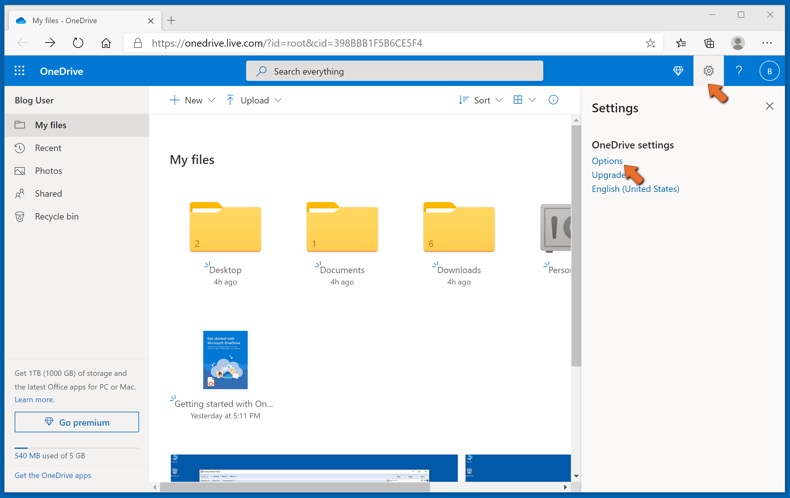

Step 3: Disconnettersi dagli account di archiviazione cloud.

Alcuni tipi di ransomware potrebbero essere in grado di dirottare il software che gestisce i dati archiviati nel "Cloud". Pertanto, i dati potrebbero essere danneggiati o crittografati. Per questo motivo, è necessario disconnettersi da tutti gli account di archiviazione cloud all'interno dei browser e di altri software correlati. È inoltre necessario considerare la disinstallazione temporanea del software di gestione del cloud fino a quando l'infezione non viene completamente rimossa.

Identifica l'infezione da ransomware:

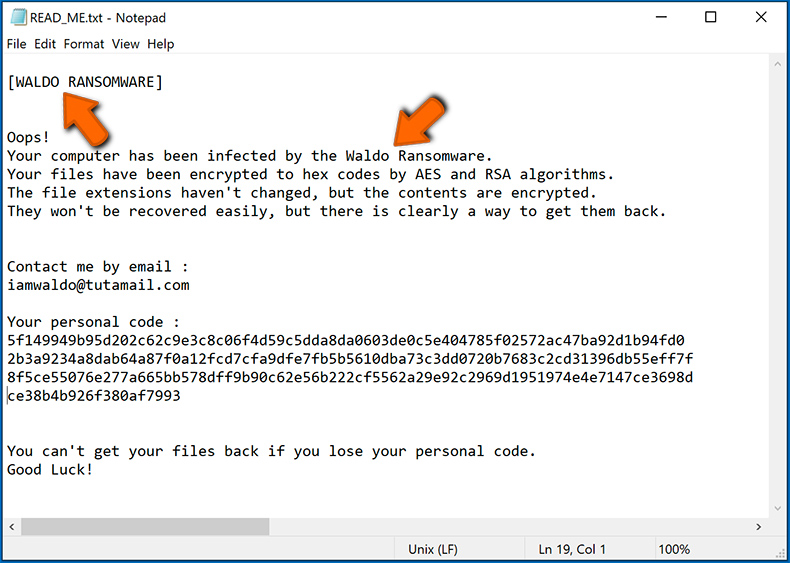

Per gestire correttamente un'infezione, è necessario prima identificarla. Alcune infezioni da ransomware utilizzano messaggi di richiesta di riscatto come introduzione (vedere il file di testo del ransomware WALDO di seguito).

Questo, tuttavia, è raro. Nella maggior parte dei casi, le infezioni da ransomware forniscono messaggi più diretti semplicemente affermando che i dati sono crittografati e che le vittime devono pagare una sorta di riscatto. Tieni presente che le infezioni di tipo ransomware generalmente generano messaggi con nomi di file diversi (ad esempio, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", ecc.). Pertanto, l'utilizzo del nome di un messaggio di riscatto può sembrare un buon modo per identificare l'infezione. Il problema è che la maggior parte di questi nomi sono generici e alcune infezioni utilizzano gli stessi nomi, anche se i messaggi recapitati sono diversi e le infezioni stesse non sono correlate. Pertanto, l'utilizzo del solo nome del file del messaggio può essere inefficace e persino portare alla perdita permanente dei dati (ad esempio, tentando di decrittografare i dati utilizzando strumenti progettati per diverse infezioni ransomware, è probabile che gli utenti finiscano per danneggiare in modo permanente i file e la decrittografia non sarà più possibile anche con lo strumento corretto).

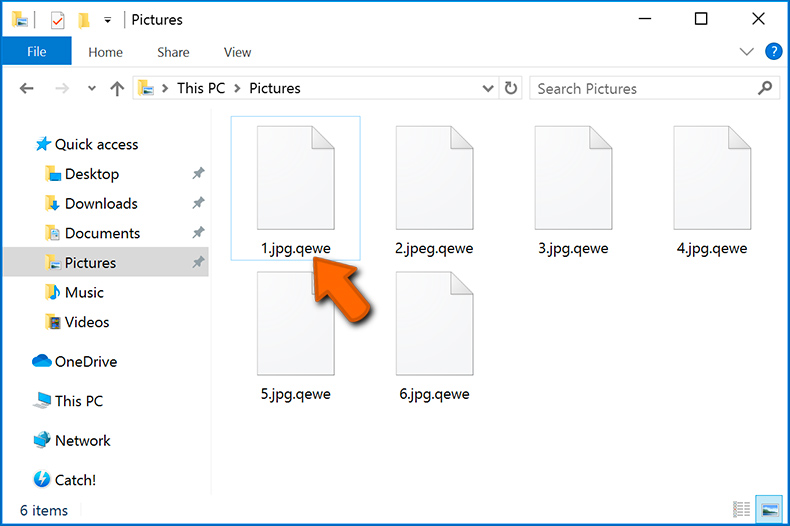

Un altro modo per identificare un'infezione da ransomware è controllare l'estensione del file, che viene aggiunta a ciascun file crittografato. Le infezioni ransomware sono spesso denominate in base alle estensioni che aggiungono (vedere i file crittografati da Qewe ransomware di seguito).

Tuttavia, questo metodo è efficace solo quando l'estensione aggiunta è unica: molte infezioni ransomware aggiungono un'estensione generica (ad esempio, ".encrypted", ".enc", ".crypted", ".locked", ecc.). In questi casi, l'identificazione del ransomware tramite l'estensione aggiunta diventa impossibile.

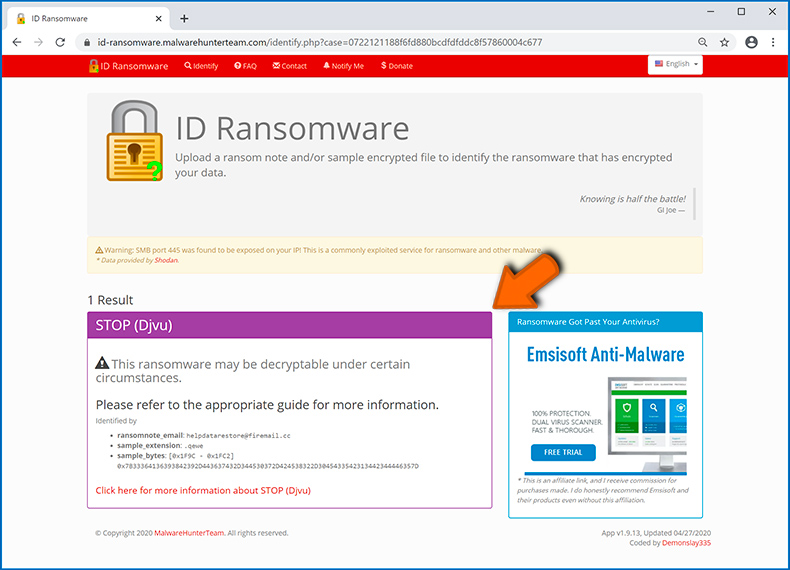

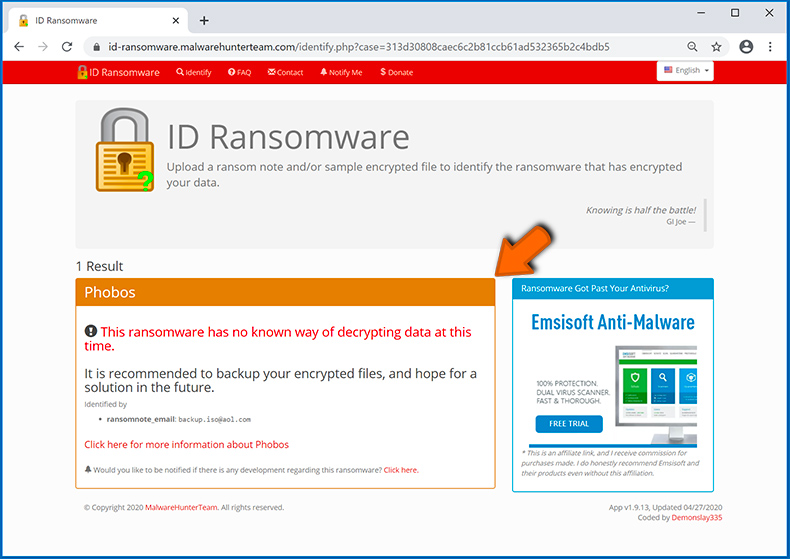

Uno dei modi più semplici e veloci per identificare un'infezione da ransomware è utilizzare il sito Web ID Ransomware. Questo servizio supporta la maggior parte delle infezioni ransomware esistenti. Le vittime caricano semplicemente il messaggio di riscatto ed un file crittografato (ti consigliamo di caricarli entrambi se possibile).

Il ransomware verrà identificato in pochi secondi e ti verranno forniti vari dettagli, come il nome della famiglia di malware a cui appartiene l'infezione, se è decifrabile e così via.

Esempio 1 (Qewe [Stop/Djvu] ransomware):

Esempio 2 (.iso [Phobos] ransomware):

Se i tuoi dati vengono crittografati da un ransomware non supportato da ID Ransomware, puoi sempre provare a cercare in Internet utilizzando determinate parole chiave (ad esempio, titolo del messaggio di riscatto, estensione del file, -mail di contatto fornite, indirizzi del cryptowallet, ecc.).

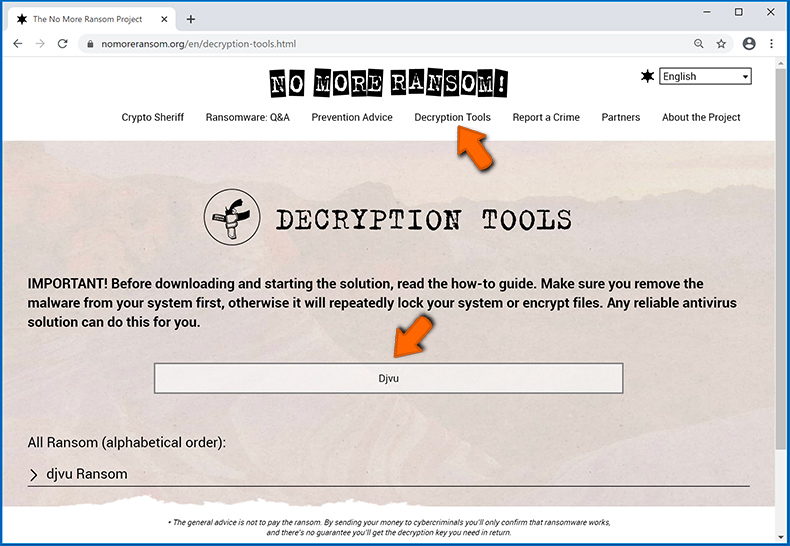

Cerca strumenti di decrittazione ransomware:

Gli algoritmi di crittografia utilizzati dalla maggior parte delle infezioni di tipo ransomware sono estremamente sofisticati e, se la crittografia viene eseguita correttamente, solo lo sviluppatore è in grado di ripristinare i dati. Questo perché la decrittografia richiede una chiave specifica, che viene generata durante la crittografia. Il ripristino dei dati senza la chiave è impossibile. Nella maggior parte dei casi, i criminali informatici memorizzano le chiavi su un server remoto, anziché utilizzare la macchina infetta come host. Dharma (CrySis), Phobos e altre famiglie di infezioni da ransomware di fascia alta sono virtualmente impeccabili e quindi il ripristino dei dati crittografati senza il coinvolgimento degli sviluppatori è semplicemente impossibile. Nonostante ciò, esistono dozzine di infezioni di tipo ransomware che sono poco sviluppate e contengono una serie di difetti (ad esempio, l'uso di chiavi di crittografia e decrittografia identiche per ciascuna vittima, chiavi archiviate localmente, ecc.). Pertanto, controlla sempre gli strumenti di decrittografia disponibili per qualsiasi ransomware che si infiltra nel tuo computer.

Trovare lo strumento di decrittazione corretto su Internet può essere molto frustrante. Per questo motivo, ti consigliamo di utilizzare il progetto No More Ransom su cui è utile identificare l'infezione da ransomware. Il sito Web No More Ransom Project contiene una sezione "Strumenti di decrittografia" con una barra di ricerca. Se si immette il nome del ransomware identificato verranno elencati tutti i decryptor disponibili (se presenti).

Ripristina i file con strumenti di recupero dati:

A seconda della situazione (qualità dell'infezione da ransomware, tipo di algoritmo di crittografia utilizzato, ecc.), potrebbe essere possibile ripristinare i dati con alcuni strumenti di terze parti. Pertanto, ti consigliamo di utilizzare lo strumento Recuva sviluppato da CCleaner. Questo strumento supporta più di mille tipi di dati (grafici, video, audio, documenti, ecc.) ed è molto intuitivo (per recuperare i dati è necessaria poca conoscenza). Inoltre, la funzionalità di ripristino è completamente gratuita.

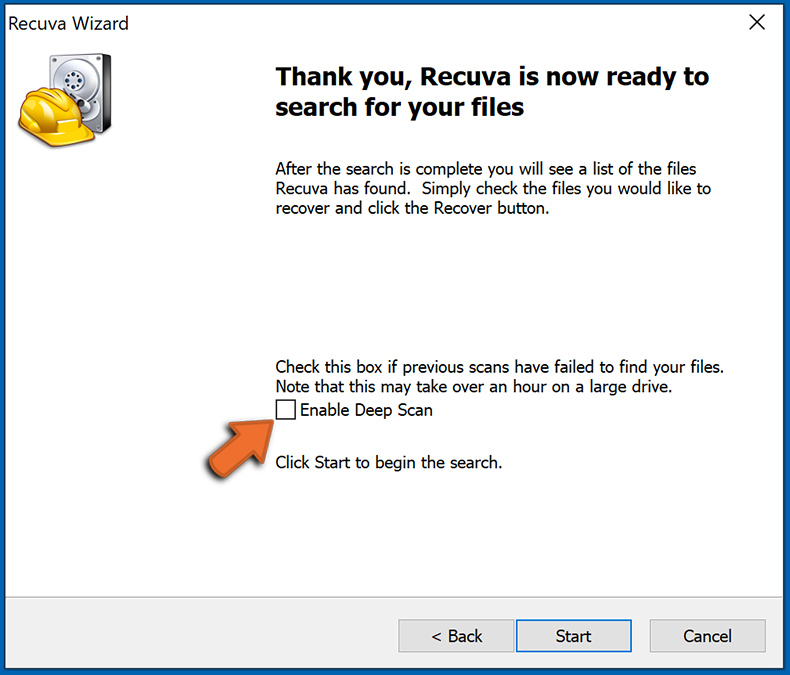

Passaggio 1: eseguire una scansione.

Esegui l'applicazione Recuva e segui la procedura guidata. Ti verranno visualizzate diverse finestre che ti consentiranno di scegliere quali tipi di file cercare, quali posizioni devono essere scansionate, ecc. Tutto quello che devi fare è selezionare le opzioni che stai cercando e avviare la scansione. Ti consigliamo di abilitare "Deep Scan" prima di iniziare, altrimenti le capacità di scansione dell'applicazione saranno limitate.

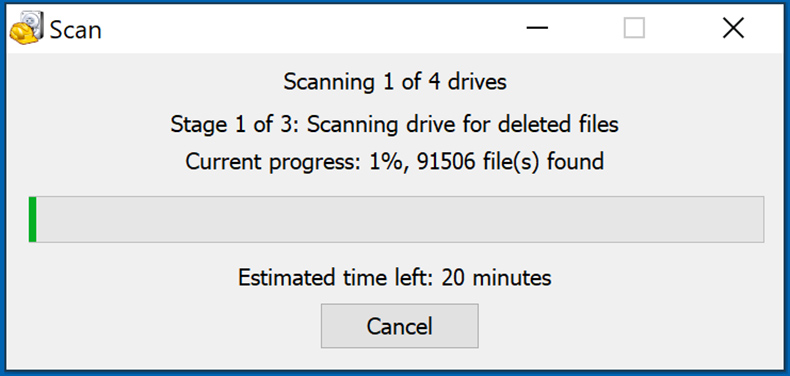

Attendi che Recuva completi la scansione. La durata della scansione dipende dal volume dei file (sia in quantità che in dimensione) che si sta analizzando (ad esempio, diverse centinaia di gigabyte potrebbero richiedere più di un'ora per la scansione). Pertanto, sii paziente durante il processo di scansione. Si sconsiglia inoltre di modificare o eliminare file esistenti, poiché ciò potrebbe interferire con la scansione. Se aggiungi dati aggiuntivi (ad esempio, il download di file o contenuti) durante la scansione, questo prolungherà il processo:

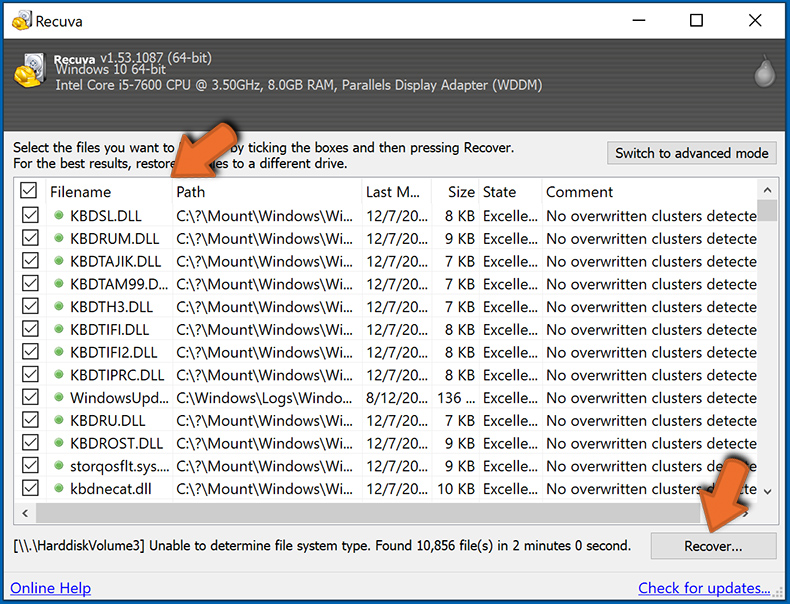

Passaggio 2: recuperare i dati.

Una volta completato il processo, seleziona le cartelle o file che desideri ripristinare e fai semplicemente clic su "Ripristina". Tieni presente che è necessario un po 'di spazio libero sull'unità di archiviazione per ripristinare i dati:

Crea un backup dei dati:

La corretta gestione dei file e la creazione di backup è essenziale per la sicurezza dei dati. Pertanto, sii sempre molto attento e pensa al futuro.

Gestione delle partizioni: si consiglia di archiviare i dati in più partizioni ed evitare di archiviare file importanti all'interno della partizione che contiene l'intero sistema operativo. Se cadi in una situazione in cui non puoi avviare il sistema e sei costretto a formattare il disco su cui è installato il sistema operativo (nella maggior parte dei casi, è qui che si nascondono le infezioni da malware), perderai tutti i dati memorizzati all'interno di tale unità. Questo è il vantaggio di avere più partizioni: se hai l'intero dispositivo di archiviazione assegnato a una singola partizione, sarai costretto a cancellare tutto, tuttavia creare più partizioni e allocare correttamente i dati ti consente di prevenire tali problemi. È possibile formattare facilmente una singola partizione senza influire sulle altre, quindi una verrà pulita e le altre rimarranno intatte ed i dati verranno salvati. La gestione delle partizioni è abbastanza semplice e puoi trovare tutte le informazioni necessarie sulla pagina web della documentazione di Microsoft.

Backup dei dati: uno dei metodi di backup più affidabili consiste nell'utilizzare un dispositivo di archiviazione esterno e tenerlo scollegato. Copia i tuoi dati su un disco rigido esterno, unità flash (thumb), SSD, HDD o qualsiasi altro dispositivo di archiviazione, scollegalo e conservalo in un luogo asciutto, lontano dal sole e da temperature estreme. Questo metodo è, tuttavia, piuttosto inefficiente, poiché i backup e gli aggiornamenti dei dati devono essere eseguiti regolarmente. Puoi anche utilizzare un servizio cloud o un server remoto. Qui è necessaria una connessione a Internet e c'è sempre la possibilità di una violazione della sicurezza, anche se è un'occasione davvero rara.

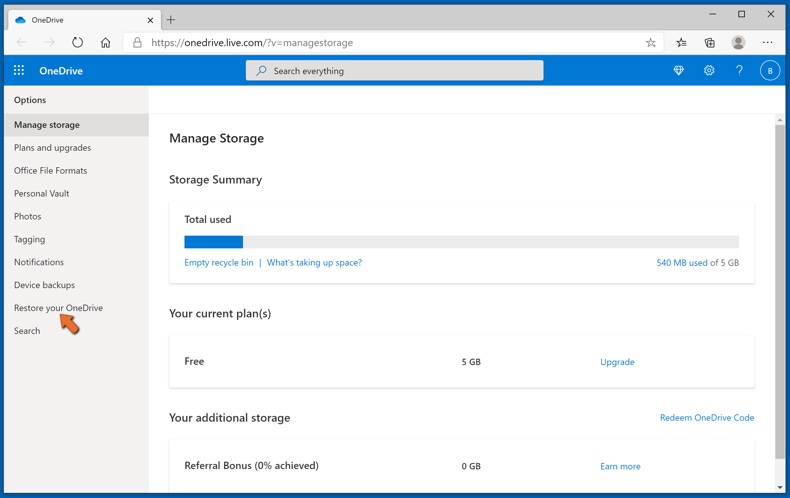

Si consiglia di utilizzare Microsoft OneDrive per il backup dei file. OneDrive ti consente di archiviare i tuoi file e dati personali nel cloud, sincronizzare i file su computer e dispositivi mobili, consentendoti di accedere e modificare i tuoi file da tutti i tuoi dispositivi Windows. OneDrive ti consente di salvare, condividere e visualizzare in anteprima i file, accedere alla cronologia dei download, spostare, eliminare e rinominare i file, nonché creare nuove cartelle e molto altro ancora.

È possibile eseguire il backup delle cartelle e dei file più importanti sul PC (cartelle Desktop, Documenti e Immagini). Alcune delle funzionalità più importanti di OneDrive includono il controllo delle versioni dei file, che conserva le versioni precedenti dei file per un massimo di 30 giorni. OneDrive include un cestino in cui vengono archiviati tutti i file eliminati per un periodo di tempo limitato. I file eliminati non vengono conteggiati come parte dell'assegnazione dell'utente.

Il servizio è realizzato utilizzando tecnologie HTML5 e consente di caricare file fino a 300 MB tramite drag and drop nel browser web o fino a 10 GB tramite l'applicazione desktop OneDrive. Con OneDrive, puoi scaricare intere cartelle come un singolo file ZIP con un massimo di 10.000 file, sebbene non possa superare i 15 GB per singolo download.

OneDrive viene fornito con 5 GB di spazio di archiviazione gratuito pronto all'uso, con ulteriori opzioni di archiviazione da 100 GB, 1 TB e 6 TB disponibili per una tariffa basata su abbonamento. Puoi ottenere uno di questi piani di archiviazione acquistando spazio di archiviazione aggiuntivo separatamente o con un abbonamento a Office 365.

Creazione di un backup dei dati:

Il processo di backup è lo stesso per tutti i tipi di file e cartelle. Ecco come puoi eseguire il backup dei tuoi file utilizzando Microsoft OneDrive

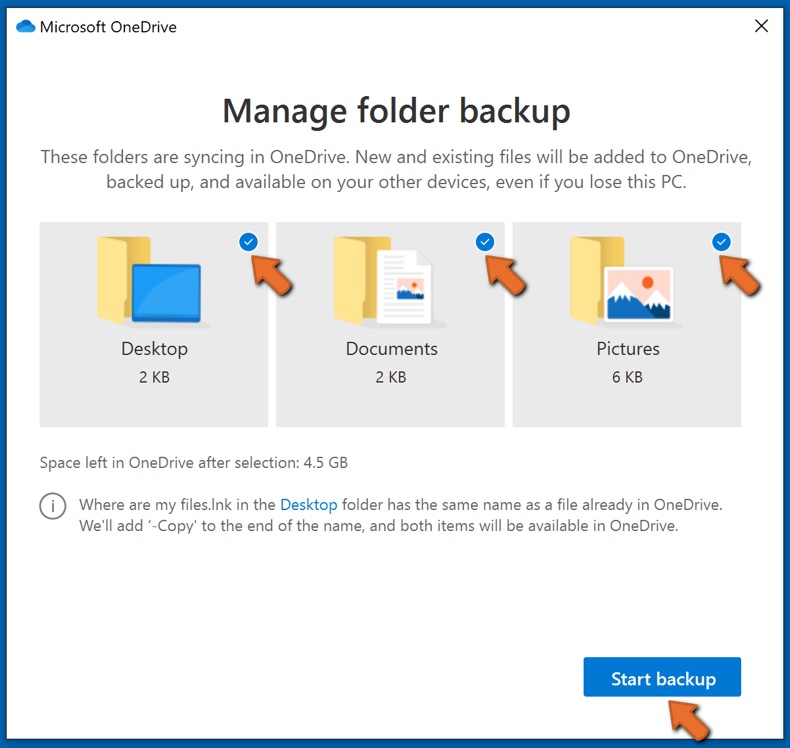

Passaggio 1: scegli i file o le cartelle di cui desideri eseguire il backup.

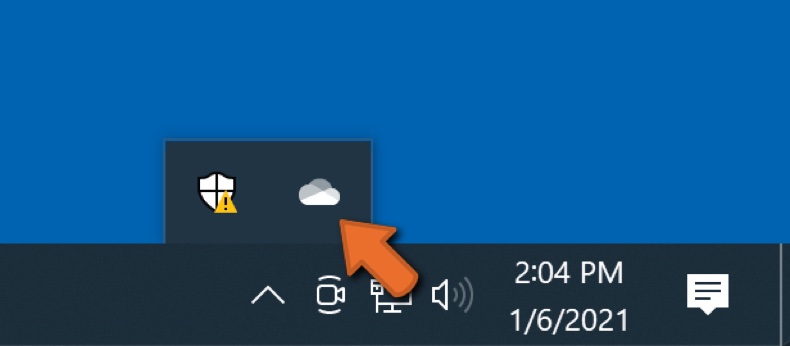

Fare clic sull'icona della nuvola di OneDrive per aprire il menu di OneDrive. In questo menu è possibile personalizzare le impostazioni di backup dei file.

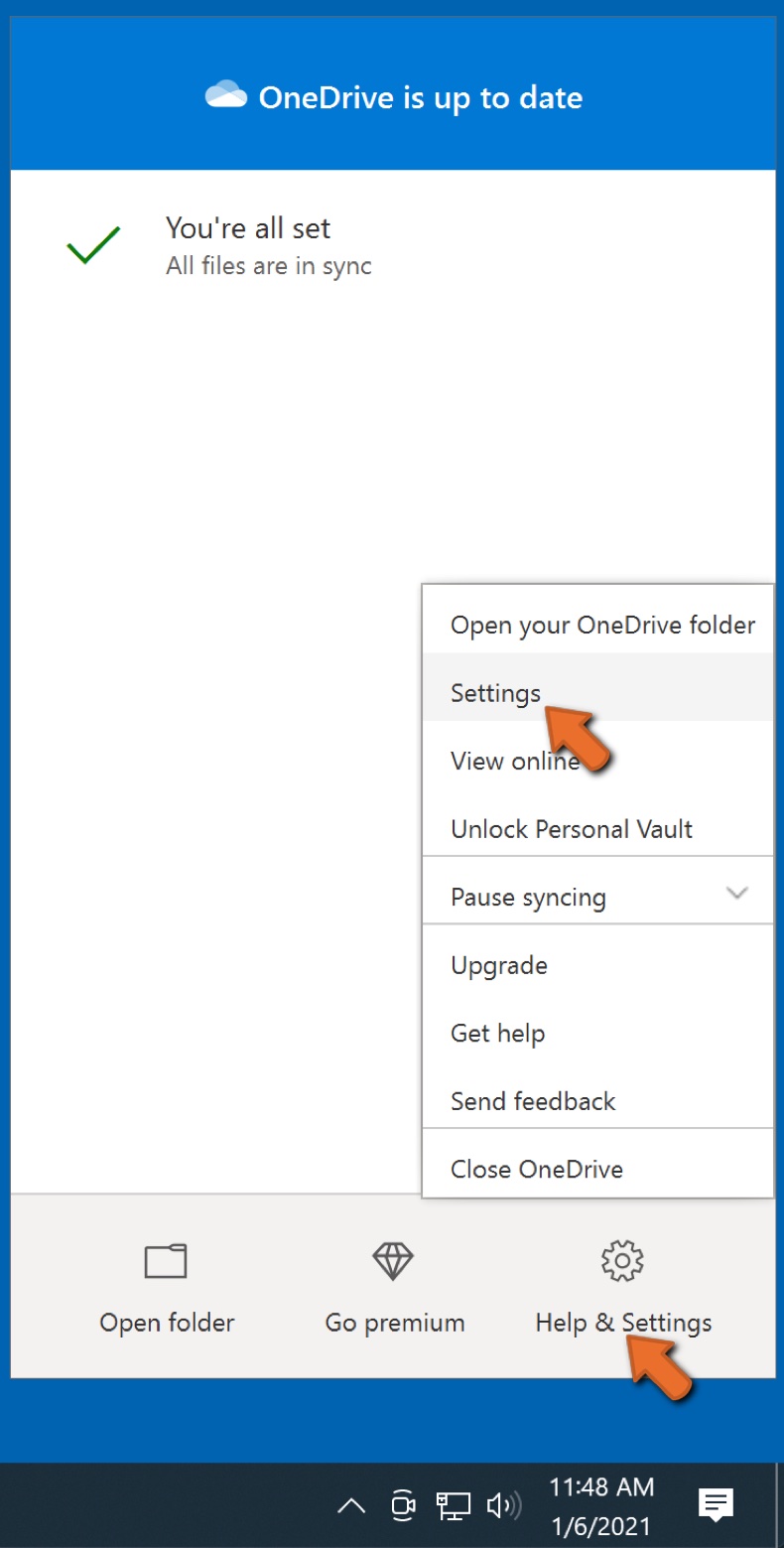

Fare clic su Guida e impostazioni, quindi selezionare Impostazioni dal menu a discesa.

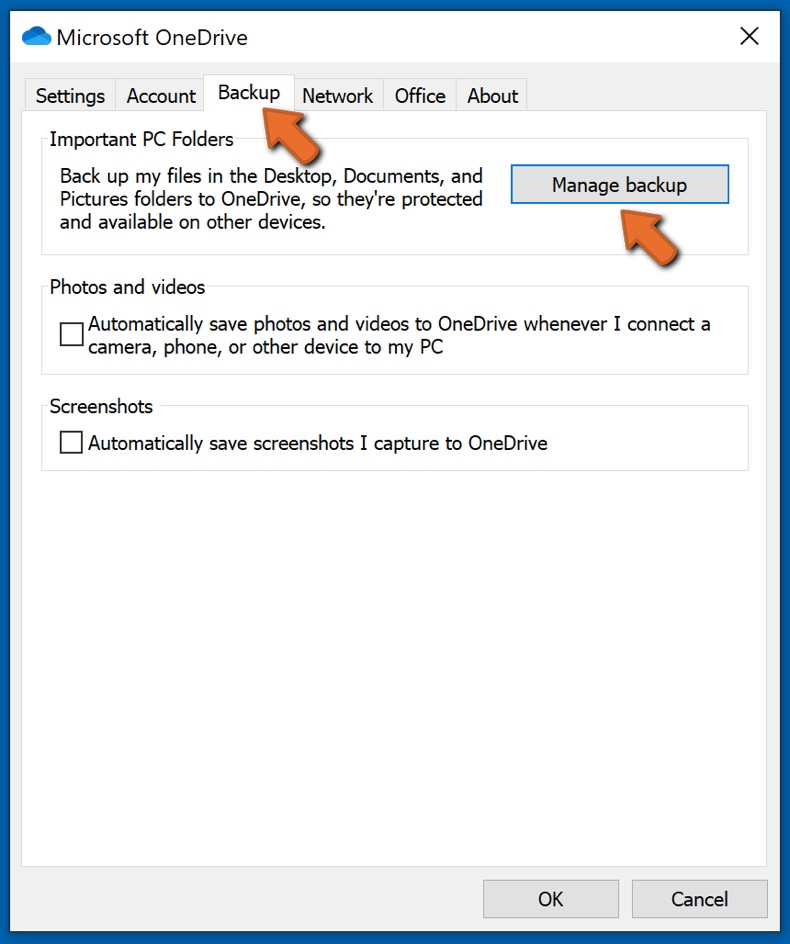

Vai alla scheda Backup e fai clic su Gestisci backup.

In questo menu, puoi scegliere di eseguire il backup del Desktop e di tutti i file su di esso e delle cartelle Documenti e Immagini, ancora una volta, con tutti i file al loro interno. Fare clic su Avvia backup.

Ora, quando aggiungi un file o una cartella nelle cartelle Desktop e Documenti e Immagini, verrà automaticamente eseguito il backup su OneDrive.

Per aggiungere cartelle e file non nelle posizioni mostrate sopra, è necessario aggiungerli manualmente.

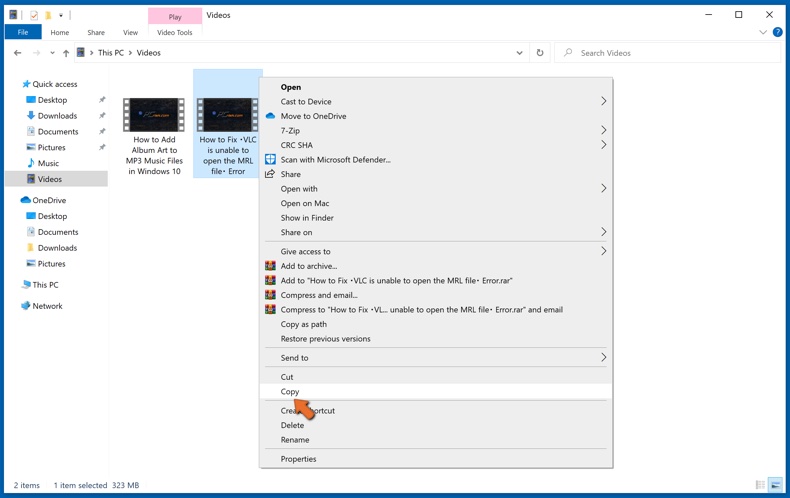

Apri Esplora file e vai alla posizione della cartella o file di cui desideri eseguire il backup. Seleziona l'elemento, fai clic con il pulsante destro del mouse e fai clic su Copia.

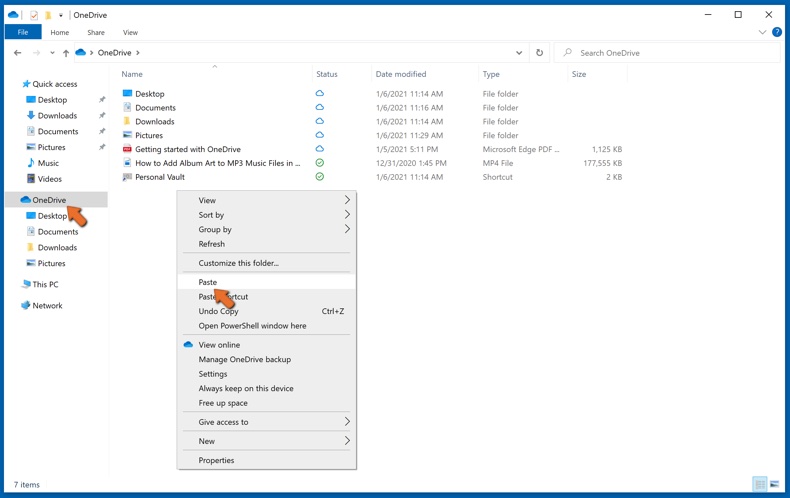

Quindi, vai a OneDrive, fai clic con il pulsante destro del mouse in un punto qualsiasi della finestra e fai clic su Incolla. In alternativa, puoi semplicemente trascinare e rilasciare un file in OneDrive. OneDrive creerà automaticamente un backup della cartella o del file.

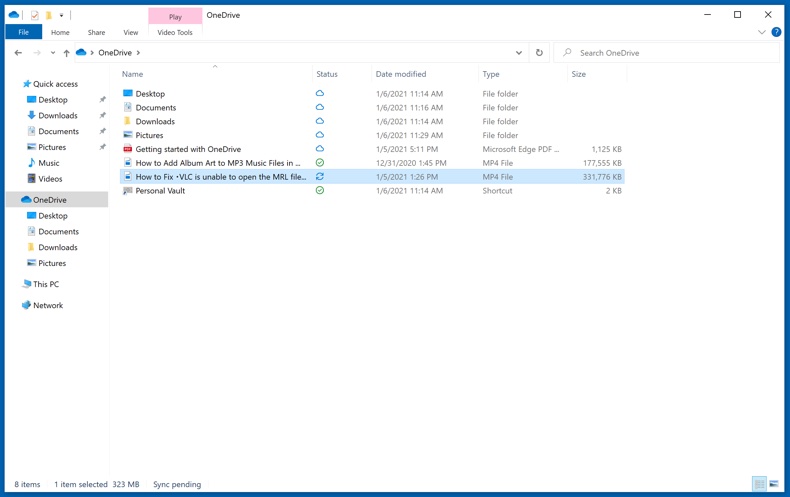

Viene eseguito automaticamente il backup di tutti i file aggiunti alla cartella OneDrive nel cloud. Il cerchio verde con il segno di spunta indica che il file è disponibile sia localmente che su OneDrive e che la versione del file è la stessa su entrambi. L'icona della nuvola blu indica che il file non è stato sincronizzato ed è disponibile solo su OneDrive. L'icona di sincronizzazione indica che il file è attualmente in fase di sincronizzazione.

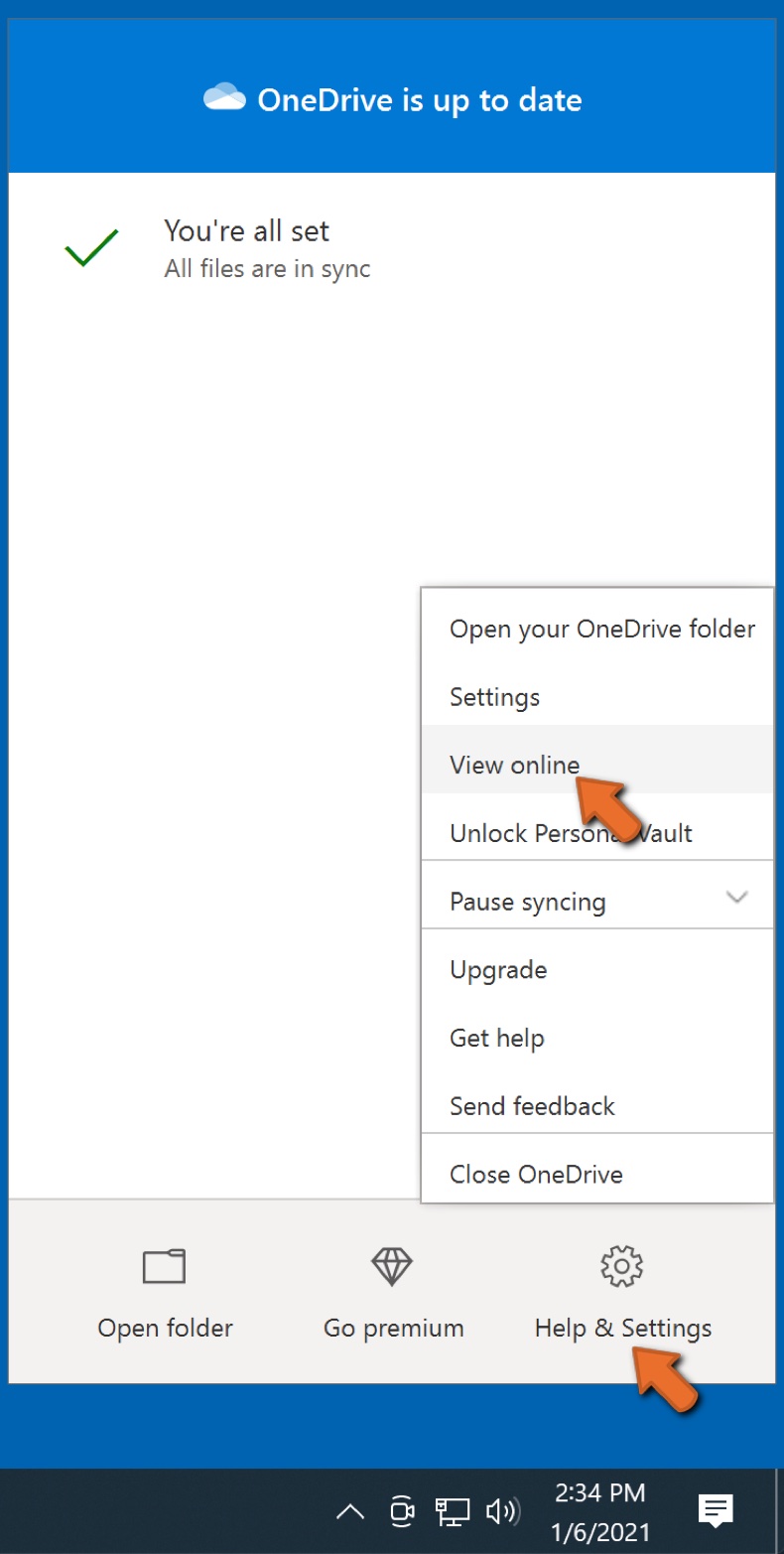

Per accedere ai file che si trovano solo su OneDrive online, vai al menu a discesa Guida e impostazioni e seleziona Visualizza online.

Step 2: ripristina i file danneggiati.

OneDrive si assicura che i file rimangano sincronizzati, quindi la versione del file sul computer è la stessa versione sul cloud. Tuttavia, se il ransomware ha crittografato i tuoi file, puoi sfruttare la funzione Cronologia versioni di OneDrive che ti consentirà di ripristinare le versioni dei file prima della crittografia.

Microsoft 365 ha una funzione di rilevamento del ransomware che ti avvisa quando i tuoi file di OneDrive sono stati attaccati e ti guida attraverso il processo di ripristino dei tuoi file. Va notato, tuttavia, che se non si dispone di un abbonamento a Microsoft 365 a pagamento, si ottiene gratuitamente un solo rilevamento e ripristino dei file.

Se i file di OneDrive vengono eliminati, danneggiati o infettati da malware, puoi ripristinare l'intero OneDrive a uno stato precedente. Ecco come ripristinare l'intero OneDrive:

1. Se hai eseguito l'accesso con un account personale, fai clic sull'icona Impostazioni nella parte superiore della pagina. Quindi, fai clic su Opzioni e seleziona Ripristina il tuo OneDrive.

Se hai effettuato l'accesso con un account di lavoro o di scuola, fai clic sull'ingranaggio Impostazioni nella parte superiore della pagina. Quindi, fai clic su Ripristina il tuo OneDrive.

2. Nella pagina Ripristina il tuo OneDrive, seleziona una data dall'elenco a discesa. Tieni presente che se stai ripristinando i tuoi file dopo il rilevamento automatico del ransomware, verrà selezionata una data di ripristino.

3. Dopo aver configurato tutte le opzioni di ripristino dei file, fare clic su Ripristina per annullare tutte le attività selezionate.

Il modo migliore per evitare danni da infezioni da ransomware è mantenere backup regolari e aggiornati.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione