BLOCK Due To Suspicious Activities Scam

AdwareConosciuto anche come: BLOCK due to Suspicious Activities virus

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

BLOCK due to Suspicious Activities, istruzioni di rimozione

Cos'è BLOCK due to Suspicious Activities?

"BLOCK due to Suspicious Activities" è un falso messaggio pop-up di errore visualizzato da un sito web a cui gli utenti vengono reindirizzati da programmi di tipo adware potenzialmente indesiderati. L'adware spesso si infiltra nei sistemi senza il consenso degli utenti - gli sviluppatori distribuiscono queste applicazioni utilizzando un metodo di marketing ingannevole chiamato "bundling". Oltre a causare reindirizzamenti indesiderati del browser, l'adware raccoglie anche varie informazioni su utenti / sistemi e invia pubblicità online intrusive.

Questo messaggio di errore indica che il computer è stato infettato da malware ad alto rischio e incoraggia le vittime a chiamare il numero di telefono gratuito fornito (+ 1-888-306-5168). Quindi si suppone che venga fornito un aiuto per risolvere il problema. In realtà, questo errore è una truffa. Fornendo informazioni false sull'infezione del sistema, i criminali informatici tentano di indurre gli utenti a fare una telefonata e pagare determinate somme di aiuto (che non è effettivamente necessario). Il pagamento non fornirà alcun risultato positivo: sosterrete semplicemente le loro attività dannose e perdete i vostri soldi. Siate consapevoli del fatto che il suddetto adware spesso genera vari annunci come banner, pop-up, ecc. Nessuno ha origine dai siti Web visitati dagli utenti e nasconde il contenuto sottostante, riducendo in modo significativo l'esperienza di navigazione sul Web. Inoltre, potrebbero reindirizzare a siti Web dannosi contenenti contenuti infetti. Pertanto, anche i clic accidentali possono provocare infezioni adware o malware ad alto rischio. Inoltre, l'adware raccoglie varie informazioni che potrebbero essere personalmente identificabili tra cui indirizzi IP, siti Web visitati, query di ricerca, pagine visualizzate, posizioni geografiche, ecc. Queste informazioni sono condivise con varie terze parti (potenzialmente criminali informatici) che utilizzano in modo improprio i dati personali per generare reddito. Questo comportamento potrebbe portare a seri problemi di privacy. Pertanto, ti consigliamo vivamente di ignorare il messaggio di errore "BLOCCO dovuto a attività sospette" e disinstallare immediatamente tutte le applicazioni sospette.

Esistono centinaia di applicazioni di tipo adware che affermano falsamente di migliorare l'esperienza di navigazione su Internet per dare l'impressione di legittimità. In effetti, app come Windows Range Manager, CurveLayer, USB Locker, etc. non fornire alcun valore significativo per gli utenti regolari. Tutti gli adware sono progettati solo per generare entrate per gli sviluppatori. Queste app si limitano a raccogliere dati personali (che in seguito vengono venduti a terze parti) e fornire pubblicità online intrusive (utilizzando il modello pubblicitario "Pay Per Click" [PPC]). Alcune di queste app false causano anche falsi messaggi di errore come "BLOCK due to Suspicious Activities", "Your Windows Licence Has Expired", e così via.

Come ha fatto un adware ad installarsi sul mio computer?

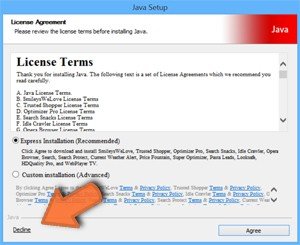

Le applicazioni di tipo adware sono spesso distribuite utilizzando un metodo di marketing ingannevole chiamato "bundling" - installazione invisibile di programmi potenzialmente indesiderati con applicazioni / software regolari. Gli sviluppatori sanno che molti utenti affrettano le procedure di download / installazione e saltano la maggior parte dei passaggi. Consapevoli di ciò, gli sviluppatori nascondono intenzionalmente i programmi in bundle all'interno delle impostazioni "Personalizzate / Avanzate". Correndo e saltando questa sezione, gli utenti espongono i loro sistemi al rischio di varie infezioni e compromettono la loro privacy.

Come evitare l'installazione di applicazioni potenzialmente indesiderate?

L'installazione di programmi potenzialmente indesiderati può essere evitata facendo una serie di semplici passaggi. In primo luogo, non affrettatevi a scaricare e installare il software: analizzate ogni passaggio utilizzando le impostazioni "Personalizzate" o "Avanzate". In secondo luogo, rifiuta tutte le offerte per scaricare / installare applicazioni aggiuntive e cancellare quelle già incluse.

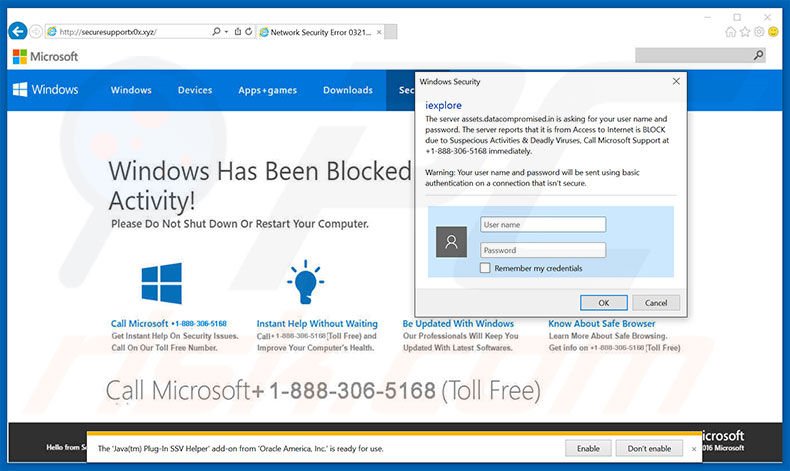

Variante 1 di questo errore:

A username and password are being requested by http://assets.datacompromised.in. The site says: "Access to Internet is BLOCK due to Suspecious Activities & Deadly Viruses, Call Microsoft Support at +1-888-306-5168 immediately"

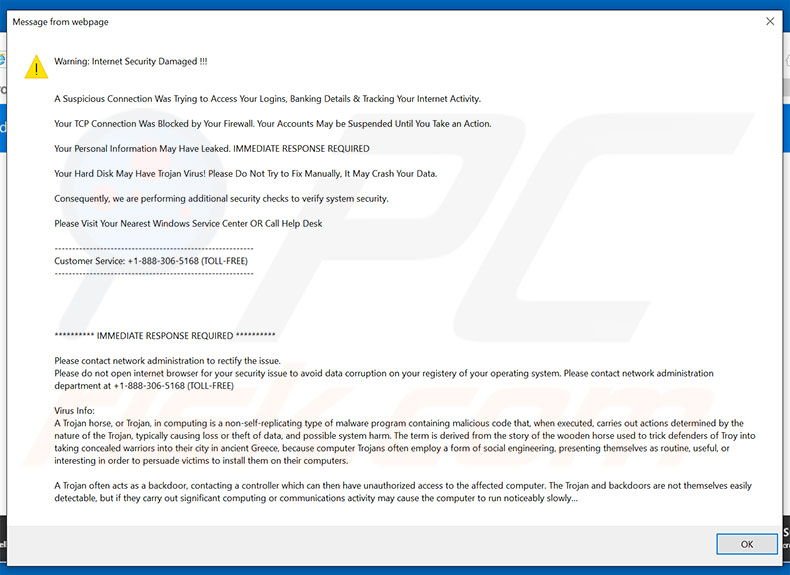

"BLOCK due to Suspicious Activities" pop-up, variante 2:

Variante 2, messaggio di errore:

Warning: Internet Security Damaged !!!

A Suspicious Connection Was Trying to Access Your Logins, Banking Details & Tracking Your Internet Activity.

Your TCP Connection Was Blocked by Your Firewall. Your Accounts May be Suspended Until You Take an Action.

Your Personal Information May Have Leaked. IMMEDIATE RESPONSE REQUIRED

Your Hard Disk May Have Trojan Virus! Please Do Not Try to Fix Manually, It May Crash Your Data.

Consequently, we are performing additional security checks to verify system security.

Please Visit Your Nearest Windows Service Center OR Call Help Desk

-----------------------------------------

Customer Service: +1-888-306-5168 (TOLL-FREE)

-----------------------------------------

****************IMMEDIATE RESPONSE REQUIRED****************

Please contact network administration to rectify the issue. Please do not open internet browser for your security issue to avoid data corruption on your registery of your operating system. Please contact network administration department at +1-888-306-5168 (TOLL-FREE)

Virus Info: A Trojan horse, or Trojan, in computing is a non-self-replicating type of malware program containing malicious code that, when executed, carries out actions determined by the nature of the Trojan, typically causing loss or theft of data, and possible system harm. The term is derived from the story of the wooden horse used to trick defenders of Troy into taking concealed warriors into their city in ancient Greece, because computer Trojans often employ a form of social engineering, presenting themselves as routine, useful, or interesting in order to persuade victims to install them on their computers.

A Trojan often acts as a backdoor, contacting a controller which can then have unauthorized access to the affected computer. The Trojan and backdoors are not themselves easily detectable, but if they carry out significant computing or communications activity may cause the computer to run noticeably slowly...

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Cos'è BLOCK due to Suspicious Activities?

- STEP 1. Disinstallare le applicazioni ingannevoli tramite il Pannello di controllo.

- STEP 2. Rimuovere un adware da Internet Explorer.

- STEP 3. Rimuovere un adware da Google Chrome.

- STEP 4. Rimuovere un adware da Mozilla Firefox.

- STEP 5. Rimuovere un adware da Safari.

- STEP 6. Rimuovere plug-ins canaglia da Microsoft Edge.

Rimozione di programmi potenzialmente indesiderati:

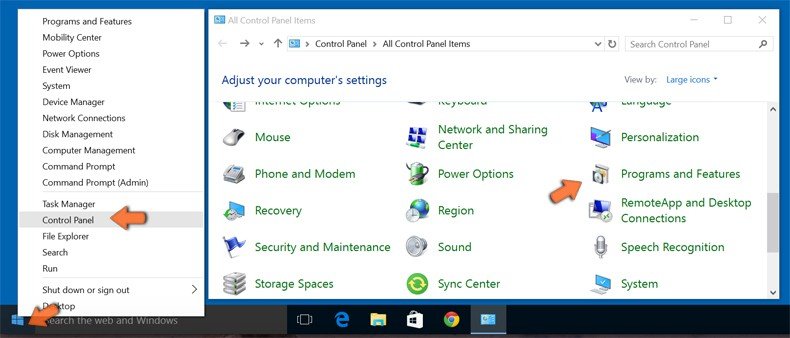

Windows 10:

Pulsante destro del mouse nell'angolo in basso a sinistra dello schermo, nel menu di accesso rapido selezionare Pannello di controllo. Nella finestra aperta scegliere Disinstalla un programma.

Windows 7:

Fare clic su Start ("Windows Logo" nell'angolo in basso a sinistra del desktop), scegli Pannello di controllo. Individuare Programmi e fare clic su Disinstalla un programma.

macOS (OSX):

Fare clic su Finder, nella finestra aperta selezionare Applicazioni. Trascinare l'applicazione dalla cartella Applicazioni nel Cestino (che si trova nella Dock), quindi fare clic con il tasto destro sull'icona del Cestino e selezionare Svuota cestino.

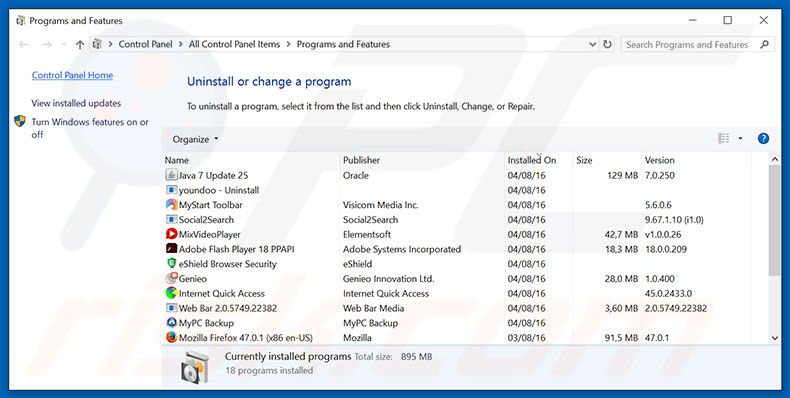

Nella finestra di disinstallazione programmi: cercare ogni programma sospetto recentemente installato, selezionare queste voci e fare clic su "Disinstalla" o "Rimuovi".

Dopo la disinstallazione, eseguire la scansione del computer alla ricerca di eventuali componenti indesiderati rimasti o infezioni di malware possibili con Il miglior software anti-malware.

SCARICA il programma di rimozione per infezioni da malware

Combo Cleaner controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Rimuovere estensioni canaglia dai browser Internet:

Video che mostra come rimuovere pericolosi componenti aggiuntivi del browser:

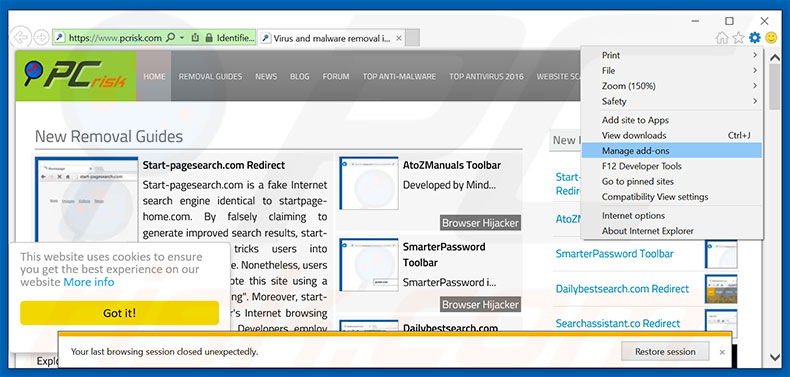

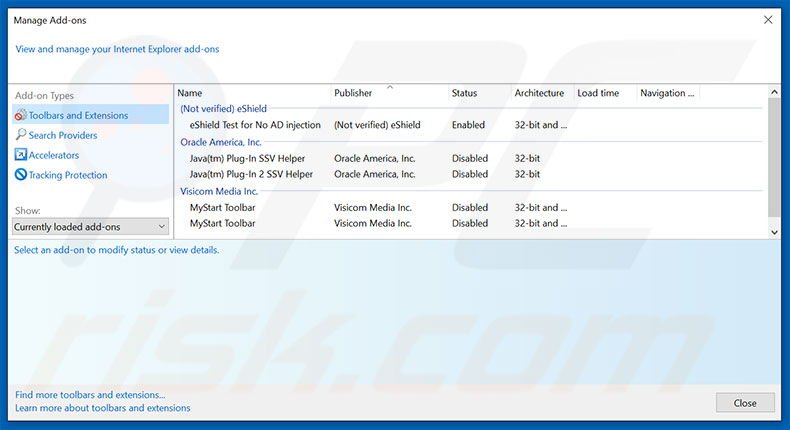

Rimuovere componenti aggiuntivi malevoli da Internet Explorer:

Rimuovere componenti aggiuntivi malevoli da Internet Explorer:

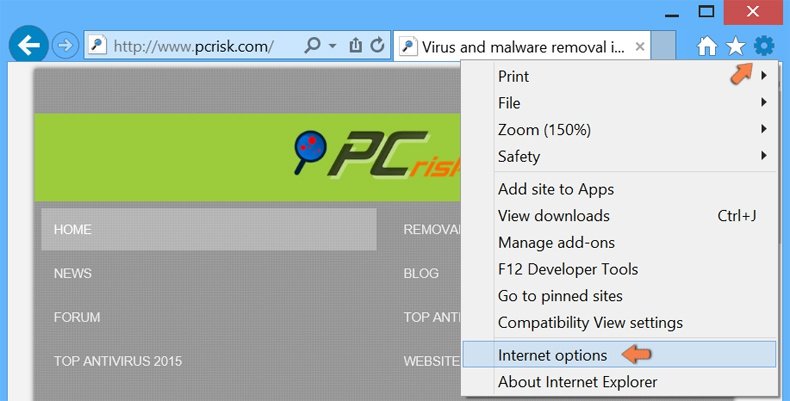

Fare clic sull'icona "ingranaggio"![]() (nell'angolo in alto a di Internet Explorer), selezionare "gestisci componenti aggiuntivi" e selezionare ogni programma sospetto recentemente installato e cliccare su "Rimuovi".

(nell'angolo in alto a di Internet Explorer), selezionare "gestisci componenti aggiuntivi" e selezionare ogni programma sospetto recentemente installato e cliccare su "Rimuovi".

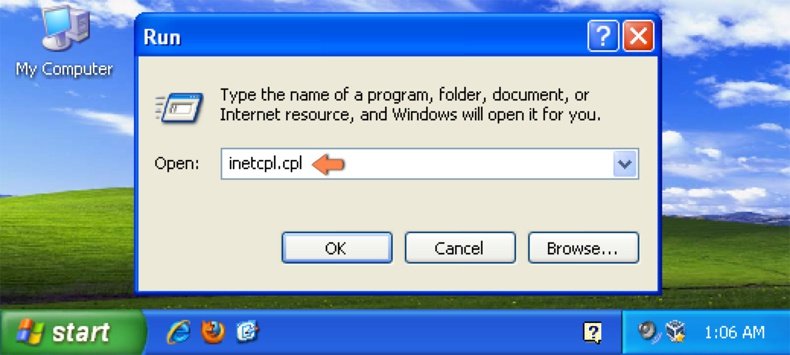

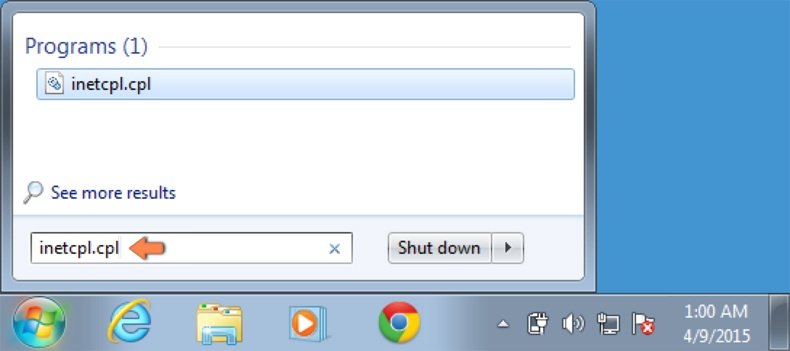

Metodo opzionale:

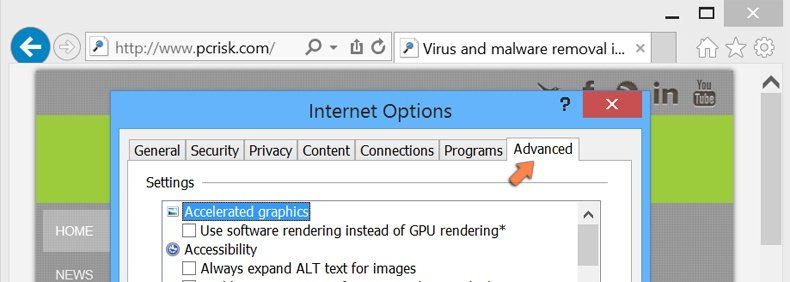

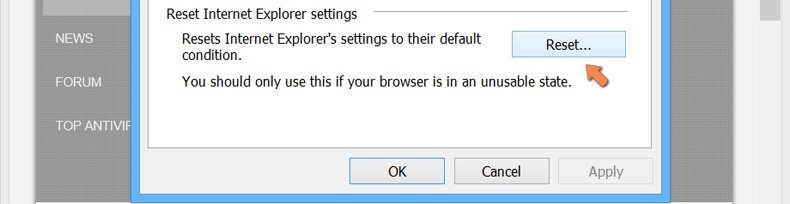

Se continui ad avere problemi con la rimozione di block due to suspicious activities virus, ripristinare le impostazioni di Internet Explorer di default.

Windows XP: Fare clic su Start, fare clic su Esegui, nel tipo di finestra inetcpl.cpl ha aperto Nella finestra aperta fare clic sulla scheda Avanzate, quindi fare clic su Ripristina.

Windows Vista e Windows 7: Fare clic sul logo di Windows, nella casella Tipo di ricerca start inetcpl.cpl e fare clic su Inserisci. Nella finestra aperta fare clic sulla scheda Avanzate, quindi fare clic su Ripristina.

Windows 8: Aprire Internet Explorer e fare clic sull'icona ingranaggio. Selezionare Opzioni Internet. Nella finestra aperta, selezionare la scheda Avanzate e fare clic sul pulsante Reset.

Nella finestra aperta, selezionare la scheda Avanzate

Fare clic sul pulsante Reset.

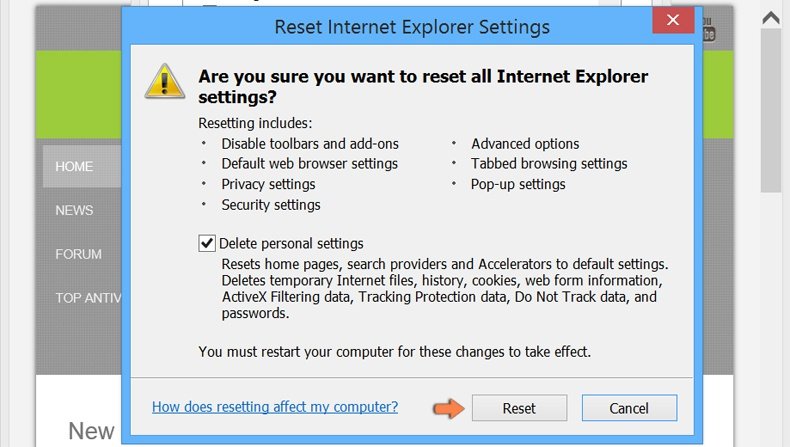

Confermare che si desidera ripristinare le impostazioni di Internet Explorer di default facendo clic sul pulsante Reset.

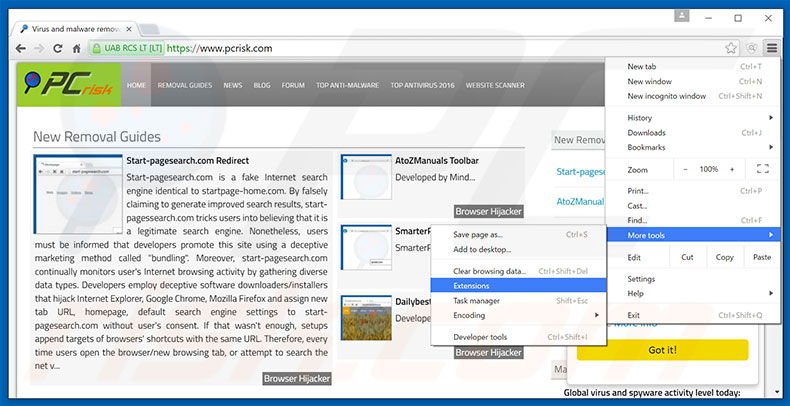

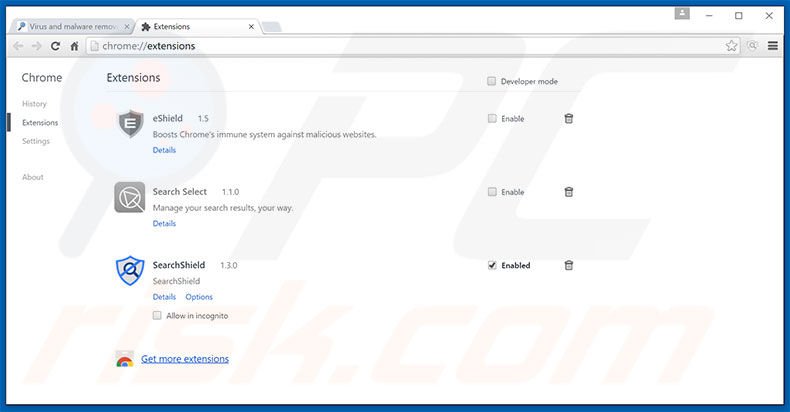

Rimuovere estensioni malevoli da Google Chrome:

Rimuovere estensioni malevoli da Google Chrome:

Fare clic sull'icona di menu Chrome ![]() (in alto a destra di Google Chrome), selezionare "Strumenti" e fare clic su "Estensioni". individuare ogni programma sospetto recentemente installato, selezionare queste voci e fare clic sull'icona del cestino.

(in alto a destra di Google Chrome), selezionare "Strumenti" e fare clic su "Estensioni". individuare ogni programma sospetto recentemente installato, selezionare queste voci e fare clic sull'icona del cestino.

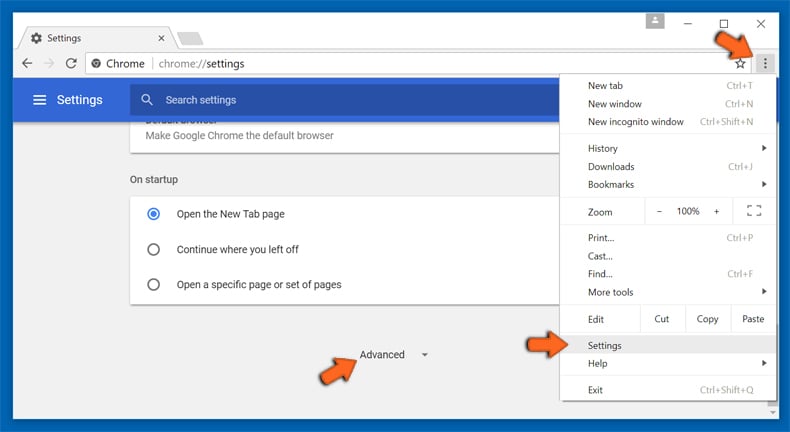

Metodo opzionale:

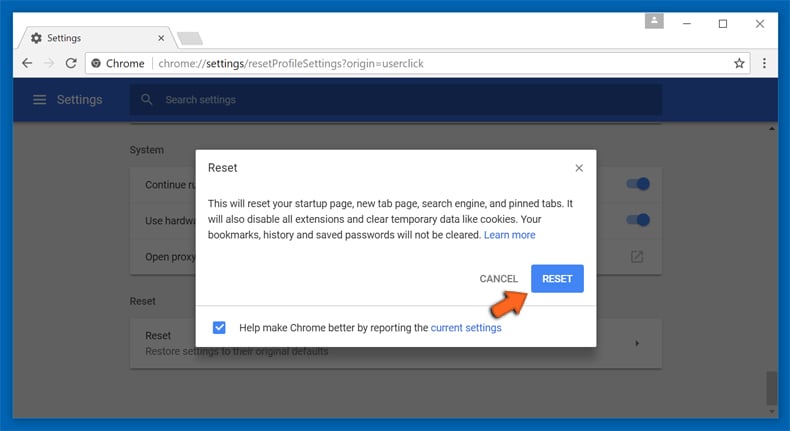

Se continuate ad avere problemi con la rimozione di block due to suspicious activities virus, resettate le impostazioni di Google Chrome. Cliccate sull'icona menu du Chrome ![]() (nell'angolo in alto a destra di Google Chrome) e selezionate Impostazioni. Scendete fino in fondo. Cliccate sul link Avanzate….

(nell'angolo in alto a destra di Google Chrome) e selezionate Impostazioni. Scendete fino in fondo. Cliccate sul link Avanzate….

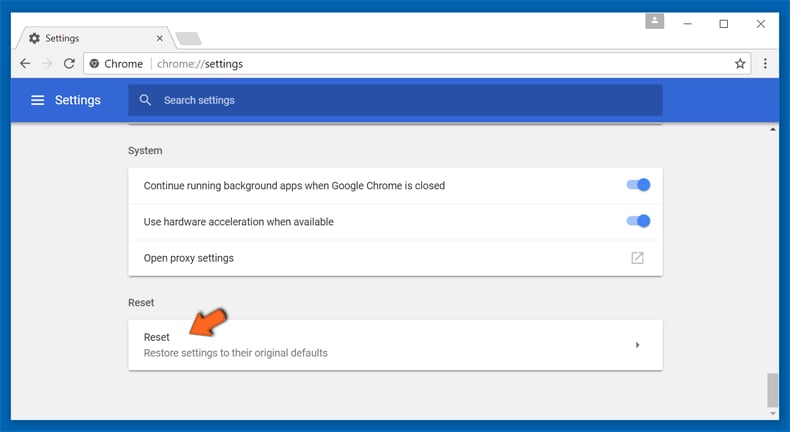

Scendete fino in fondo alla pagina e cliccate su Ripristina (Ripristina le impostazioni originali).

Nella finestra che si aprirà, confermate che volete ripristinare Google Chrome cliccando su Ripristina.

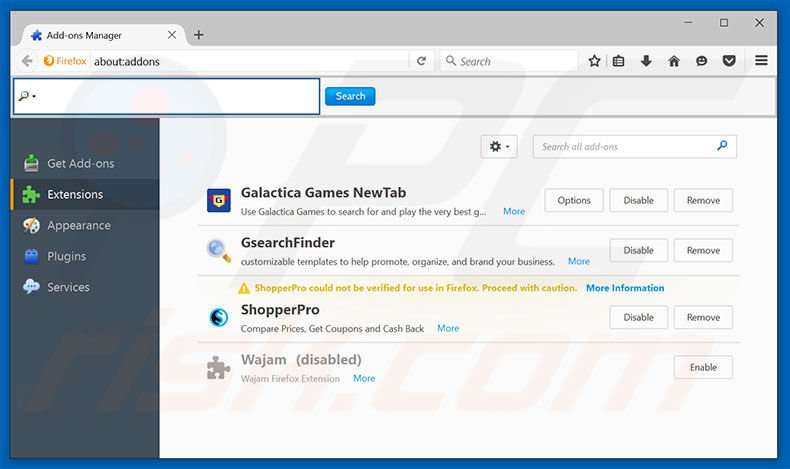

Rimuovere plug-ins canaglia da Mozilla Firefox:

Rimuovere plug-ins canaglia da Mozilla Firefox:

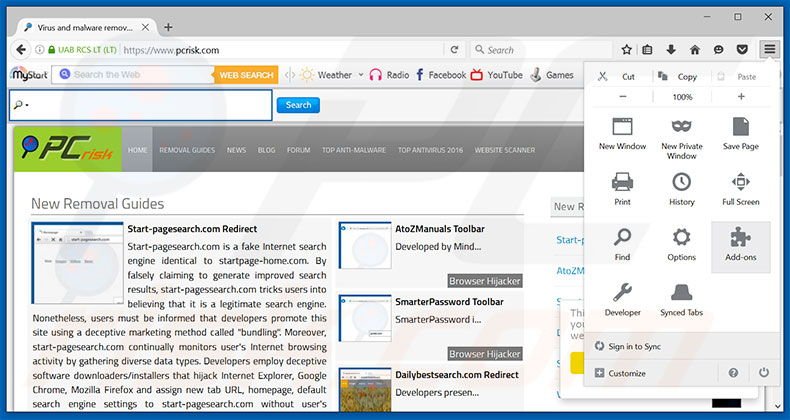

Fai clic sul menu Firefox![]() (nell'angolo in alto a della finestra principale), selezionare "componenti aggiuntivi". Clicca su "Estensioni", nella finestra che si apre, cercare e rimuovere ogni plug in sospetto recentemente installato.

(nell'angolo in alto a della finestra principale), selezionare "componenti aggiuntivi". Clicca su "Estensioni", nella finestra che si apre, cercare e rimuovere ogni plug in sospetto recentemente installato.

Metodo Opzionale:

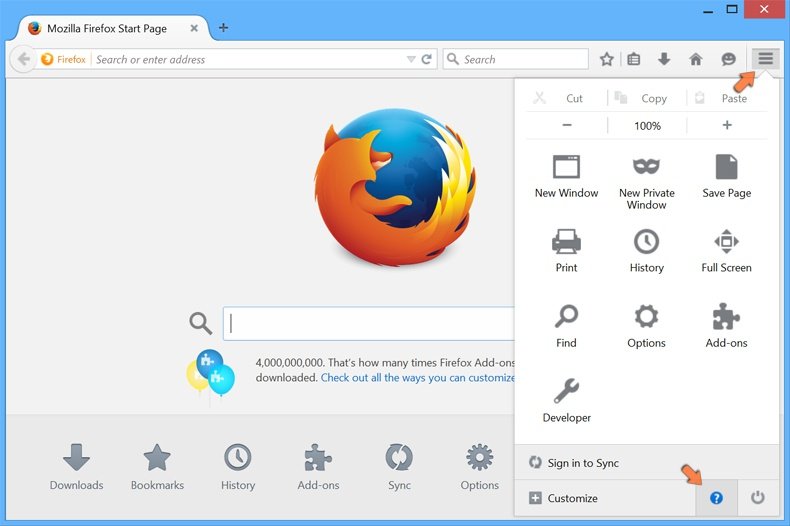

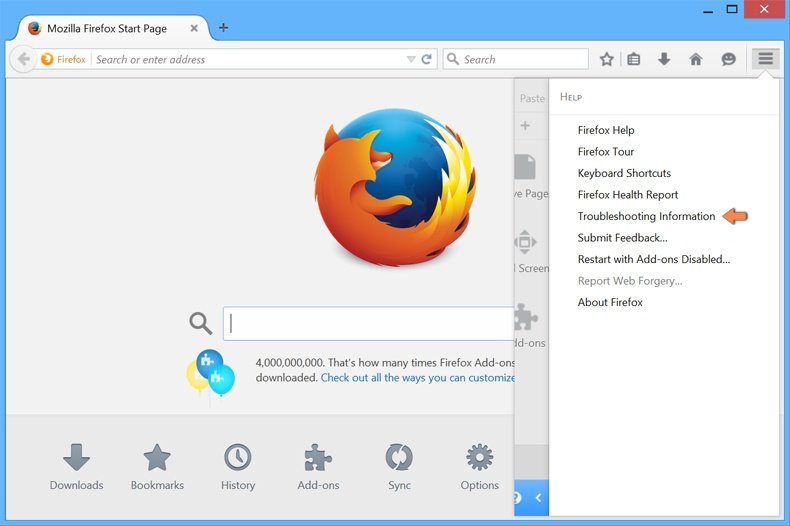

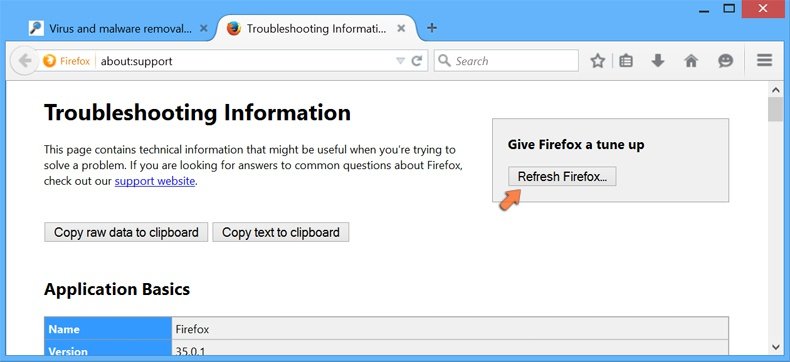

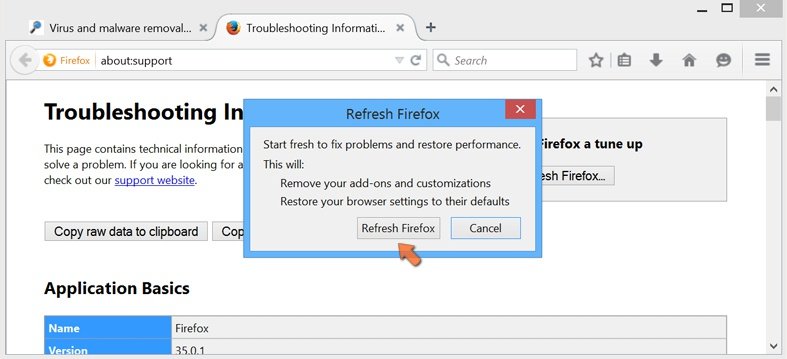

Gli utenti di computer che hanno problemi con la rimozione di block due to suspicious activities virus, possono ripristinare le impostazioni di Mozilla Firefox.

Apri Mozilla Firefox, in alto a destra della finestra principale fare clic sul menu Firefox, ![]() nel menu aperto fare clic sull'icona Open Menu Guida,

nel menu aperto fare clic sull'icona Open Menu Guida, ![]()

Selezionare Informazioni Risoluzione dei problemi.

nella finestra aperta fare clic sul pulsante Ripristina Firefox.

Nella finestra aperta confermare che si desidera ripristinare le impostazioni di Mozilla Firefox predefinite facendo clic sul pulsante Reset.

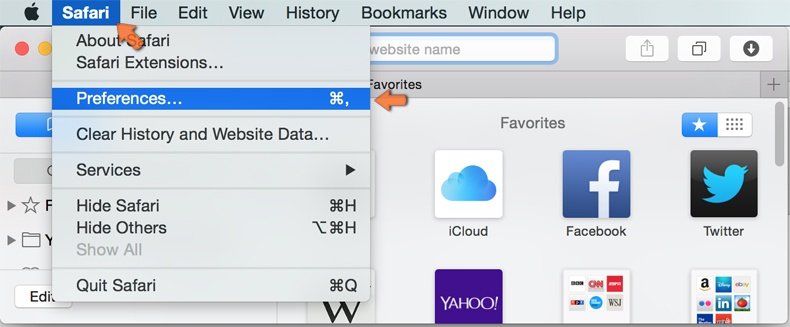

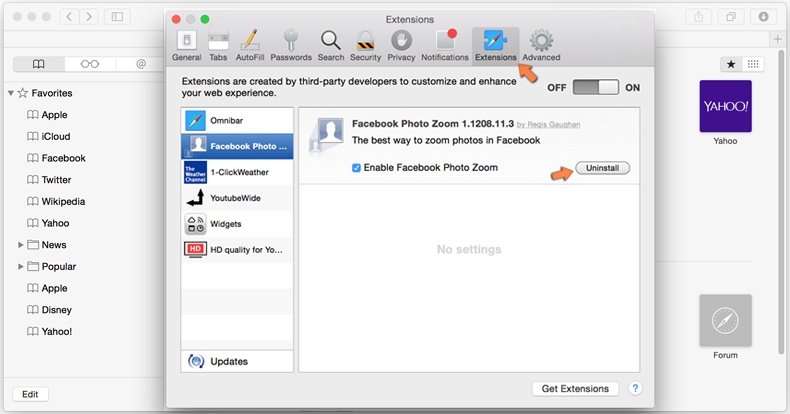

Rimuovi estensioni malevole da Safari:

Rimuovi estensioni malevole da Safari:

Assicurati che il tuo browser Safari è attivo, fare clic sul menu Safari, e selezionare Preferenze ....

Nella finestra aperta cliccare Estensioni, individuare qualsiasi estensione sospetta installato di recente, selezionarla e cliccare su Disinstalla

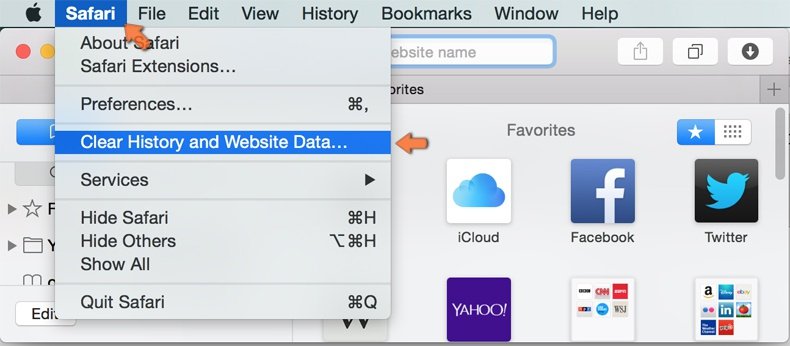

Metodo opzionale:

Assicurati che il tuo browser Safari sia attivo e clicca sul menu Safari. Dal menu a discesa selezionare Cancella cronologia e dati Sito...

Nella finestra aperta selezionare tutta la cronologia e fare clic sul pulsante Cancella cronologia.

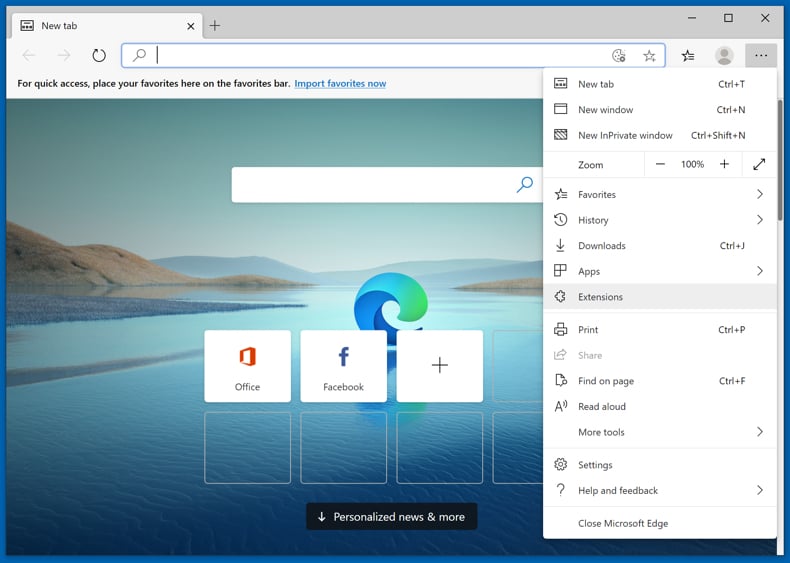

Rimuovi estensioni malevole da Microsoft Edge:

Rimuovi estensioni malevole da Microsoft Edge:

Fai clic sull'icona del menu Edge![]() (nell'angolo in alto a destra di Microsoft Edge), seleziona "Estensioni". Individua tutti i componenti aggiuntivi sospetti installati di recente e fai clic su "Rimuovi" sotto i loro nomi.

(nell'angolo in alto a destra di Microsoft Edge), seleziona "Estensioni". Individua tutti i componenti aggiuntivi sospetti installati di recente e fai clic su "Rimuovi" sotto i loro nomi.

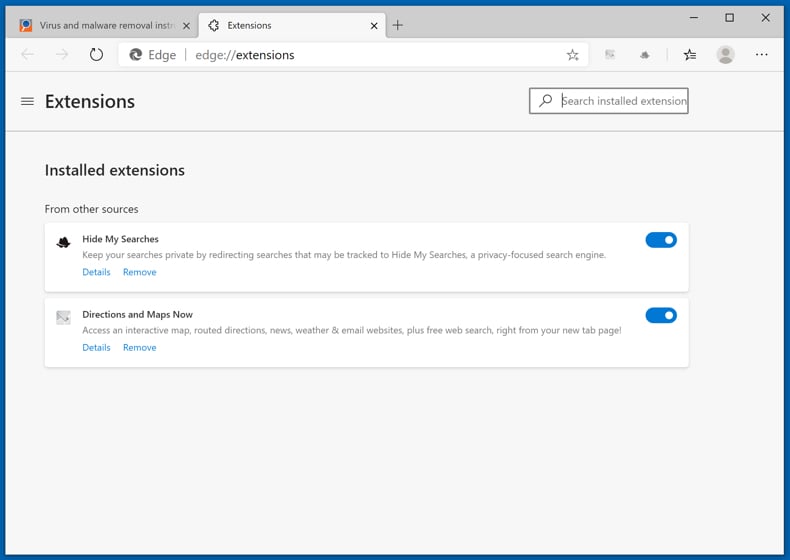

Metodo opzionale:

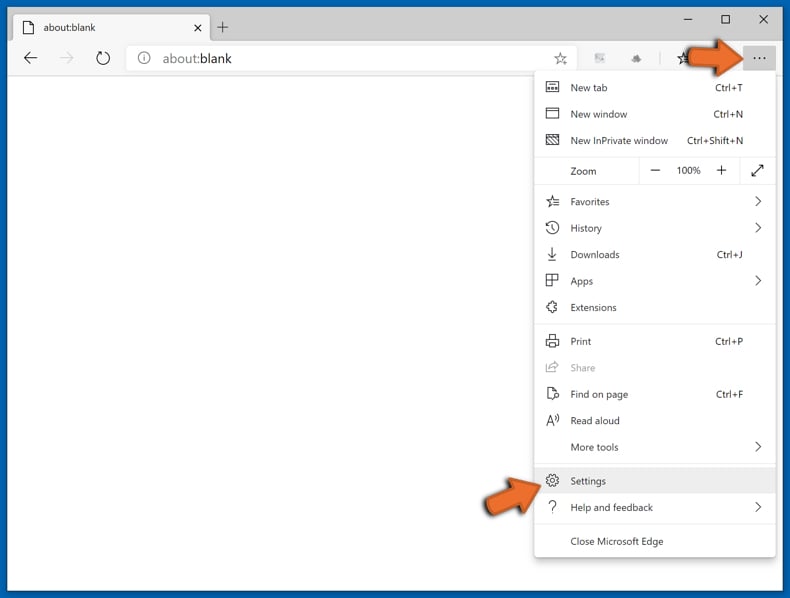

Se i problemi con la rimozione di block due to suspicious activities virus persistono, ripristinare le impostazioni del browser Microsoft Edge. Fai clic sull'icona del menu Edge ![]() (nell'angolo in alto a destra di Microsoft Edge) e selezionare Impostazioni.

(nell'angolo in alto a destra di Microsoft Edge) e selezionare Impostazioni.

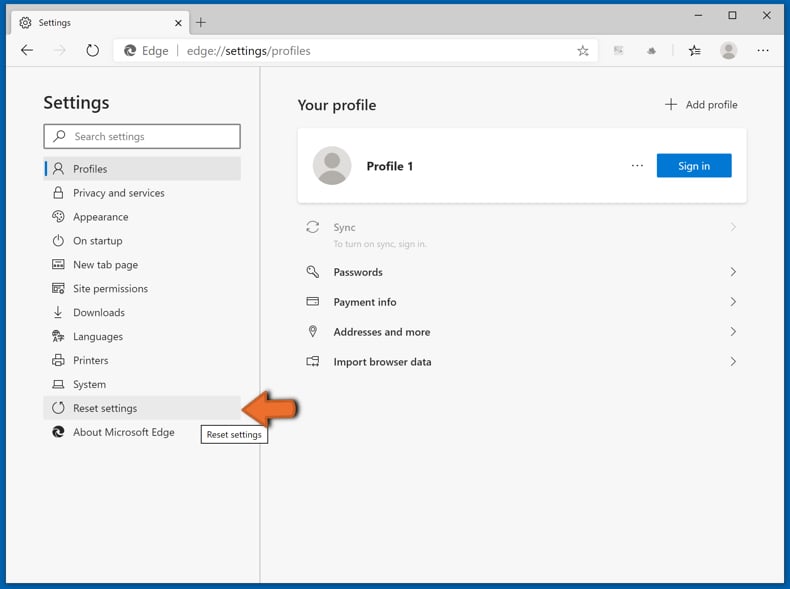

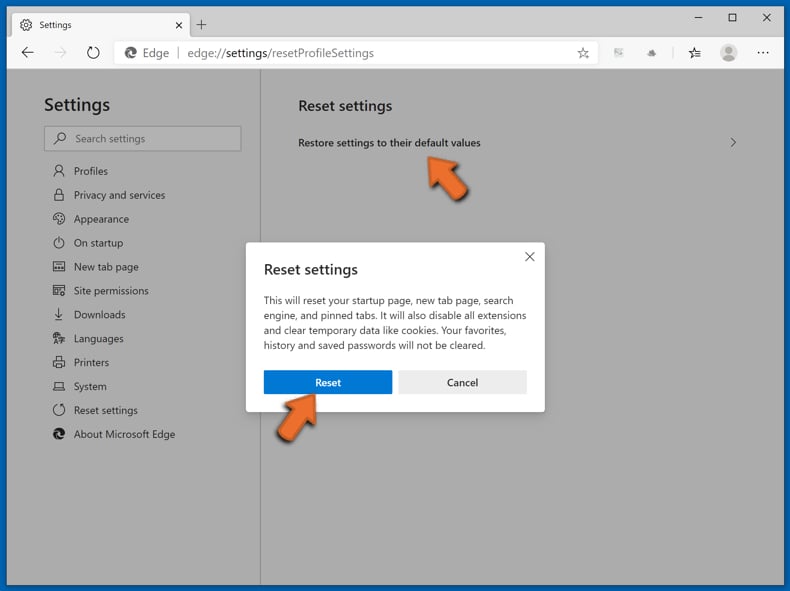

Nel menu delle impostazioni aperto selezionare Ripristina impostazioni.

Seleziona Ripristina le impostazioni ai loro valori predefiniti. Nella finestra aperta, confermare che si desidera ripristinare le impostazioni predefinite di Microsoft Edge facendo clic sul pulsante Ripristina.

- Se questo non ha aiutato, seguire queste alternative istruzioni che spiegano come ripristinare Microsoft Edge.

Sommario:

Più comunemente gli adware o applicazioni potenzialmente indesiderate si infiltrano nel browser Internet dell'utente attraverso il download di software gratuiti. Si noti che la fonte più sicura per il download di software libero è il siti degli sviluppatori. Per evitare l'installazione di adware bisogna stare molto attenti durante il download e l'installazione di software libero. Quando si installa il programma gratuito già scaricato scegliere le opzioni di installazione personalizzata o avanzata - questo passo rivelerà tutte le applicazioni potenzialmente indesiderate che vengono installate insieme con il vostro programma gratuito scelto.

Più comunemente gli adware o applicazioni potenzialmente indesiderate si infiltrano nel browser Internet dell'utente attraverso il download di software gratuiti. Si noti che la fonte più sicura per il download di software libero è il siti degli sviluppatori. Per evitare l'installazione di adware bisogna stare molto attenti durante il download e l'installazione di software libero. Quando si installa il programma gratuito già scaricato scegliere le opzioni di installazione personalizzata o avanzata - questo passo rivelerà tutte le applicazioni potenzialmente indesiderate che vengono installate insieme con il vostro programma gratuito scelto.

Assistenza di rimozione:

Se si verificano problemi durante il tentativo di rimozione di block due to suspicious activities virus dal tuo computer, chiedere assistenza nel nostro forum rimozione malware.

Lascia un commento:

Se disponi di ulteriori informazioni su block due to suspicious activities virus o la sua rimozione ti invitiamo a condividere la tua conoscenza nella sezione commenti qui sotto.

Fonte: https://www.pcrisk.com/removal-guides/10341-block-due-to-suspicious-activities-scam

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione