Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è Needle Stealer?

Needle Stealer è un info stealer modulare scritto in Golang che raccoglie credenziali salvate nei browser, file di portafogli di criptovalute, dati delle app di messaggistica e altri file sensibili dai computer infetti. Installa inoltre un'estensione del browser malevola complementare che offre agli aggressori il controllo in tempo reale sul browser della vittima, inclusa la possibilità di reindirizzare le pagine, intercettare e sostituire silenziosamente i download di file e iniettare script nei siti web visitati.

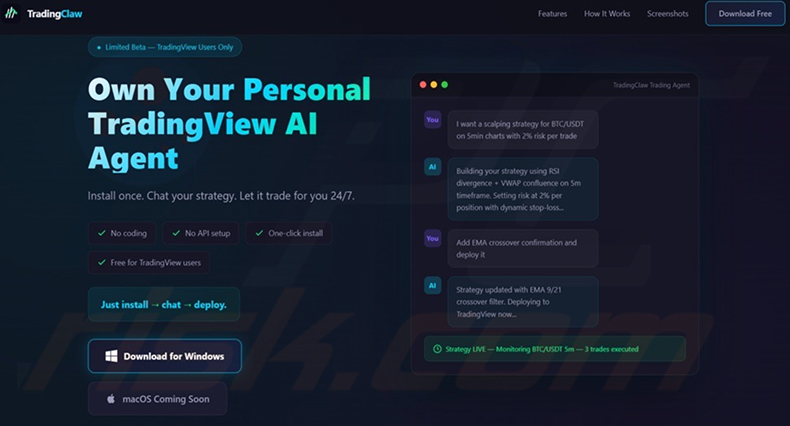

Secondo una ricerca di Malwarebytes, Needle Stealer è stato distribuito tramite un sito chiamato TradingClaw, che si spacciava per uno strumento di trading gratuito basato sull'intelligenza artificiale destinato agli utenti di TradingView. Le vittime che hanno scaricato quello che credevano essere un'applicazione di trading legittima hanno inconsapevolmente attivato una catena di infezione a più fasi che ha installato silenziosamente il malware in background.

Panoramica di Needle Stealer

Needle Stealer viene distribuito come archivio ZIP scaricato dal falso sito web TradingClaw. L'archivio contiene un loader che sfrutta il dirottamento di DLL tramite un file denominato iviewers.dll per caricare un componente di secondo stadio. Tale secondo stadio utilizza quindi il process hollowing per iniettare lo stealer in RegAsm.exe, un binario legittimo di Windows. L'esecuzione all'interno di un processo di sistema affidabile aiuta il malware a mimetizzarsi ed evitare di attivare gli avvisi di sicurezza.

Una volta attivo, lo stealer si connette al server di Comando e Controllo (C2) dell'aggressore e inizia a raccogliere dati. Prende di mira password salvate, cookie e cronologia di navigazione dai browser web, insieme ai dati memorizzati da Telegram e dai client FTP. Inoltre, esegue la scansione dei file di testo, raccoglie i dati dei portafogli di criptovalute e monitora gli appunti.

Estensione del browser malevola

La parte più distintiva di Needle Stealer è l'estensione del browser malevola che installa sulla macchina della vittima. L'estensione viene rilasciata in una cartella con nome casuale sotto %LOCALAPPDATA%\Packages\Extensions e comunica con il server dell'aggressore utilizzando un file di configurazione che memorizza una chiave API e i dettagli dell'indirizzo C2.

Attraverso questa estensione, gli aggressori possono applicare regole di reindirizzamento per inviare la vittima a pagine controllate dall'aggressore, intercettare download legittimi e sostituirli con file malevoli, iniettare codice nelle pagine che la vittima sta attualmente visualizzando e inviare notifiche false del browser. L'estensione può anche raccogliere l'intera cronologia di navigazione della vittima. Include una funzione di autodistruzione, che consente all'aggressore di rimuoverla da remoto su comando.

Applicazioni di criptovaluta prese di mira

Needle Stealer cerca specificamente risorse in criptovaluta. Sul lato desktop, prende di mira i dati dai portafogli Ledger, Trezor ed Exodus. Si rivolge anche alle estensioni del browser per portafogli, in particolare MetaMask e Coinbase Wallet, tentando di estrarre le frasi seed che darebbero all'aggressore un accesso permanente e irrecuperabile ai fondi della vittima.

| Nome | Needle Stealer malware |

| Tipo Di Minaccia | Ruba-informazioni, Trojan, Virus ruba-password |

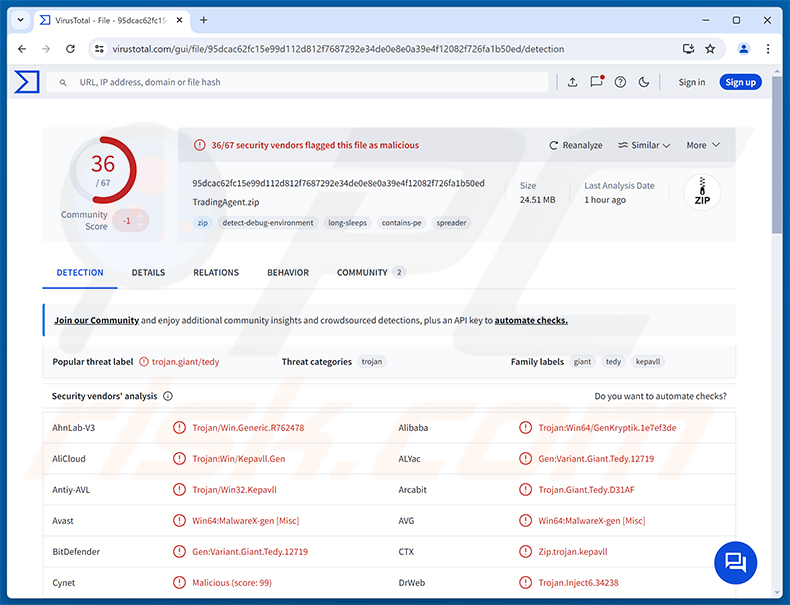

| Nomi Di Rilevamento | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Lista Completa (VirusTotal) |

| Sintomi | Gli stealer sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi Di Distribuzione | Siti web falsi, programmi di installazione software malevoli. |

| Danni | Password e informazioni bancarie rubate, furto di identità, computer della vittima aggiunto a una botnet, infezioni aggiuntive, perdite monetarie, dirottamento degli account. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Conclusione

Needle Stealer è una seria minaccia per gli account finanziari, le sessioni online e le credenziali memorizzate. Abbinando uno stealer tradizionale a un'estensione del browser malevola persistente, fornisce agli aggressori sia una raccolta una tantum dei dati memorizzati sia un'influenza continua e in tempo reale sul browser della vittima - consentendo loro di reindirizzare pagine, sostituire download e continuare a raccogliere dati ben dopo l'infezione iniziale.

Le vittime possono affrontare il furto di identità, la perdita di criptovalute, la presa di controllo degli account e l'esposizione a ulteriore malware distribuito tramite l'estensione controllata dall'aggressore. Il malware dovrebbe essere rimosso immediatamente e tutti gli account e i fondi in criptovaluta dovrebbero essere messi in sicurezza da un dispositivo pulito.

Altri esempi di stealer sono NWHStealer, OmniStealer e Storm.

Come ha fatto Needle Stealer a infiltrarsi nel mio computer?

I ricercatori di Malwarebytes hanno documentato la distribuzione di Needle Stealer attraverso un sito chiamato TradingClaw (tradingclaw[.]pro), che si presentava come uno strumento di trading AI gratuito per gli utenti di TradingView. Il sito offriva un pulsante «Download for Windows» e utilizzava reindirizzamenti selettivi - ai visitatori normali veniva servito il programma di installazione malevolo, mentre i crawler dei motori di ricerca venivano reindirizzati a una pagina esca non correlata. Le vittime che eseguivano l'applicazione scaricata attivavano inconsapevolmente una catena che utilizzava il dirottamento di DLL e il process hollowing per iniettare silenziosamente lo stealer in un processo legittimo di Windows.

Needle Stealer viene anche distribuito come payload successivo da altri loader di malware, tra cui Amadey, GCleaner e CountLoader/DeepLoad, il che significa che le vittime non devono necessariamente aver visitato il sito TradingClaw per essere infettate. Più in generale, il malware di questo tipo raggiunge le vittime tramite email di phishing con allegati malevoli, pagine false per il download di software, malvertising, contenuti piratati e crack software da fonti non affidabili.

Come evitare l'installazione di malware?

Fare attenzione al software scaricato da siti web sconosciuti, in particolare a strumenti promossi tramite forum di trading, social media o video su YouTube. Scaricare le applicazioni solo da siti web ufficiali degli sviluppatori o da store verificati. Evitare software piratato, generatori di chiavi e crack di attivazione, poiché questi sono un veicolo comune per malware nascosto. Mantenere aggiornati il sistema operativo e tutte le applicazioni installate, poiché gli aggressori sfruttano regolarmente vulnerabilità note nel software obsoleto.

Non fare clic su link né aprire allegati in email o messaggi inaspettati, anche quando il mittente sembra familiare. Diffidare delle notifiche del browser provenienti da siti di cui non ci si fida completamente e utilizzare un'applicazione di sicurezza affidabile che fornisca protezione in tempo reale. Se si ritiene che il proprio computer sia già infetto, si consiglia di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Sito web di trading falso (TradingClaw) utilizzato per distribuire Needle Stealer (fonte: malwarebytes.com):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Cos'è Needle Stealer?

- PASSO 1. Rimozione manuale del malware Needle Stealer.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere il malware manualmente?

La rimozione manuale del malware è un compito complicato - di solito è meglio consentire ai programmi antivirus o anti-malware di farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner Antivirus per Windows.

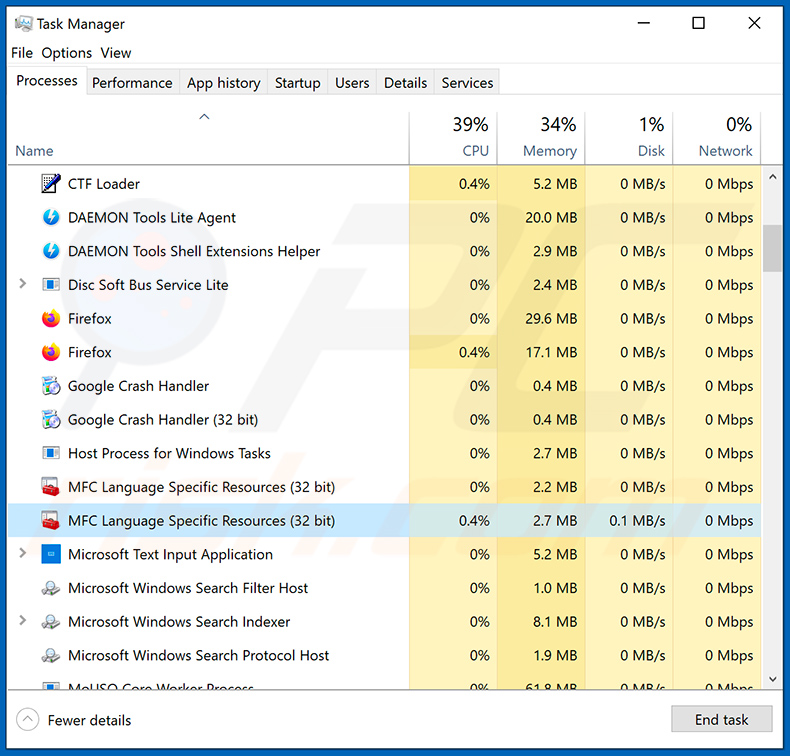

Se si desidera rimuovere il malware manualmente, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

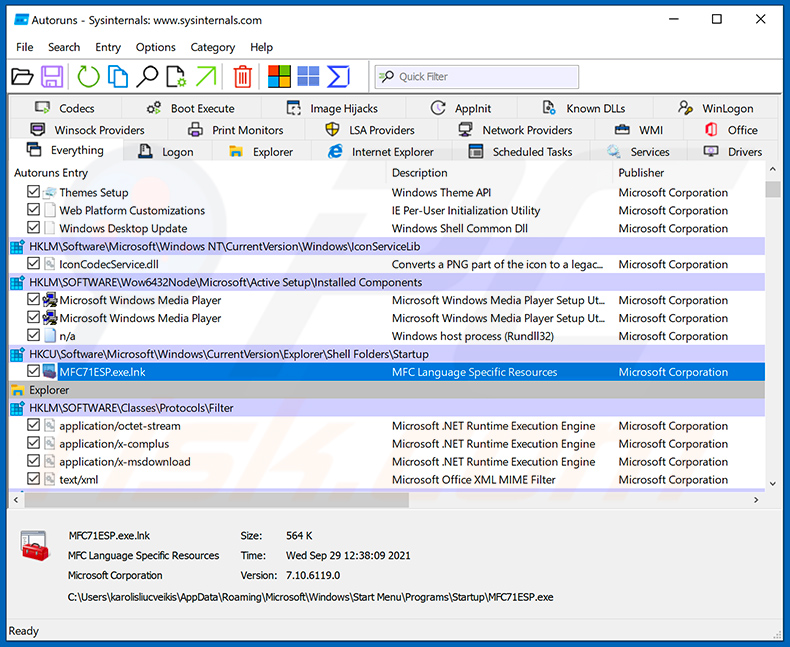

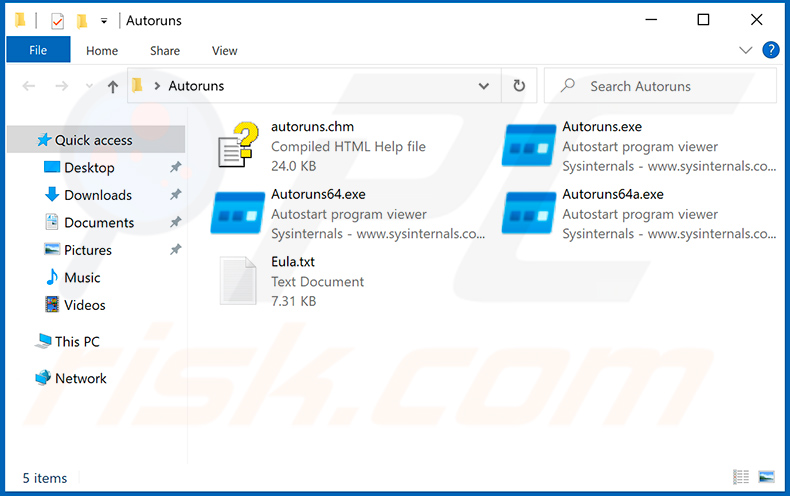

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

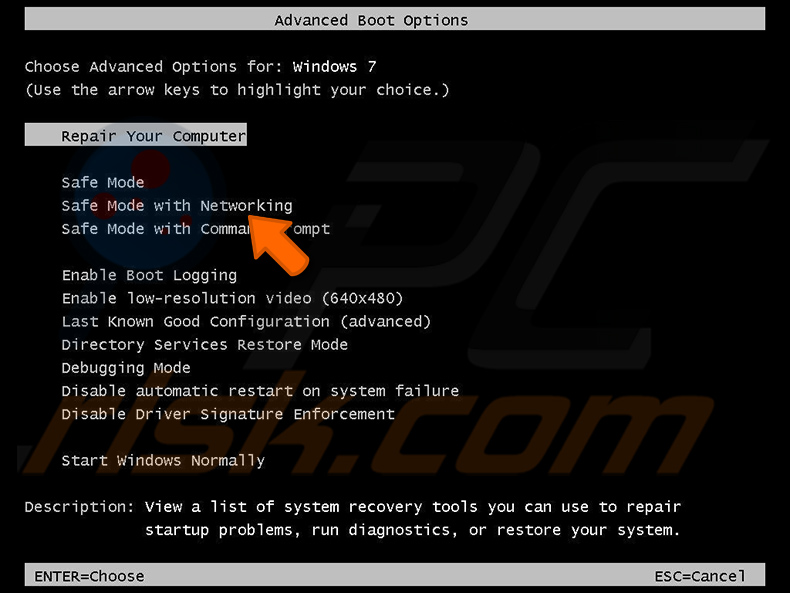

Riavviare il computer in Modalità Provvisoria:

Riavviare il computer in Modalità Provvisoria:

Utenti di Windows XP e Windows 7: Avviare il computer in Modalità Provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere il tasto F8 sulla tastiera più volte fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità Provvisoria con Rete dall'elenco.

Video che mostra come avviare Windows 7 in «Modalità Provvisoria con Rete»:

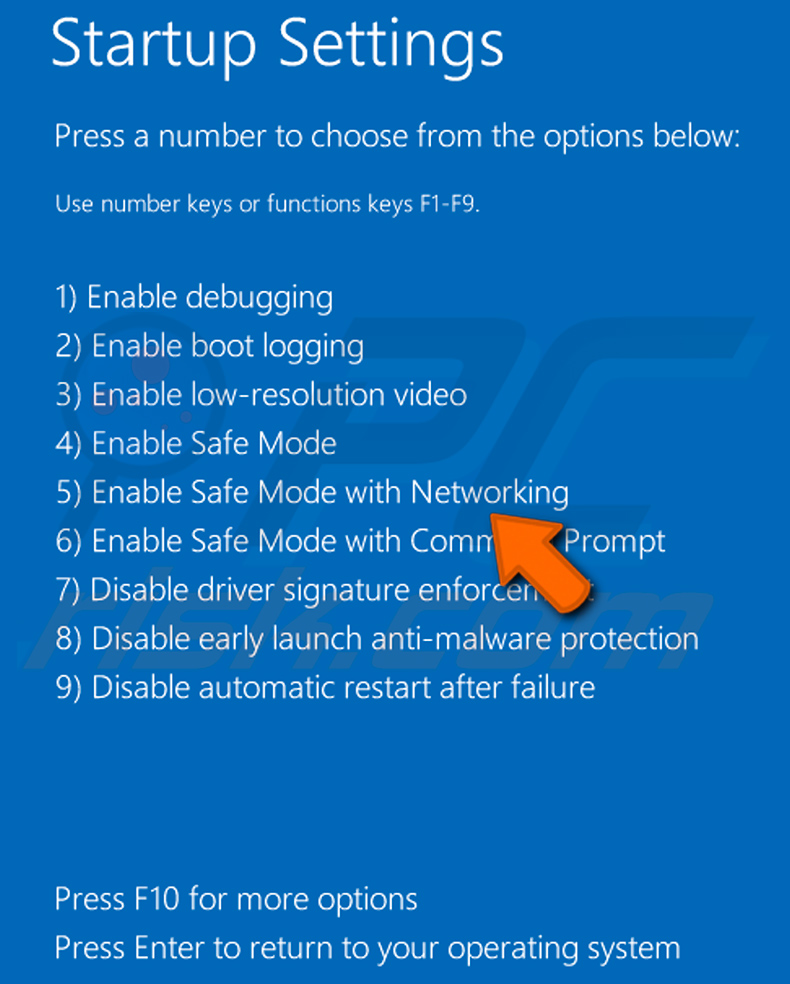

Utenti di Windows 8: Avviare Windows 8 in Modalità Provvisoria con Rete - Andare alla schermata Start di Windows 8, digitare Avanzate, nei risultati di ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta «Impostazioni generali del PC», selezionare Avvio avanzato.

Fare clic sul pulsante «Riavvia ora». Il computer si riavvierà nel «Menu delle opzioni di avvio avanzate». Fare clic sul pulsante «Risoluzione dei problemi», quindi fare clic sul pulsante «Opzioni avanzate». Nella schermata delle opzioni avanzate, fare clic su «Impostazioni di avvio».

Fare clic sul pulsante «Riavvia». Il PC si riavvierà nella schermata Impostazioni di avvio. Premere F5 per avviare in Modalità Provvisoria con Rete.

Video che mostra come avviare Windows 8 in «Modalità Provvisoria con Rete»:

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona di Alimentazione. Nel menu aperto fare clic su «Riavvia» tenendo premuto il tasto «Maiusc» sulla tastiera. Nella finestra «Scegli un'opzione» fare clic su «Risoluzione dei problemi», quindi selezionare «Opzioni avanzate».

Nel menu delle opzioni avanzate selezionare «Impostazioni di avvio» e fare clic sul pulsante «Riavvia». Nella finestra successiva si dovrebbe fare clic sul tasto «F5» sulla tastiera. Questo riavvierà il sistema operativo in Modalità Provvisoria con Rete.

Video che mostra come avviare Windows 10 in «Modalità Provvisoria con Rete»:

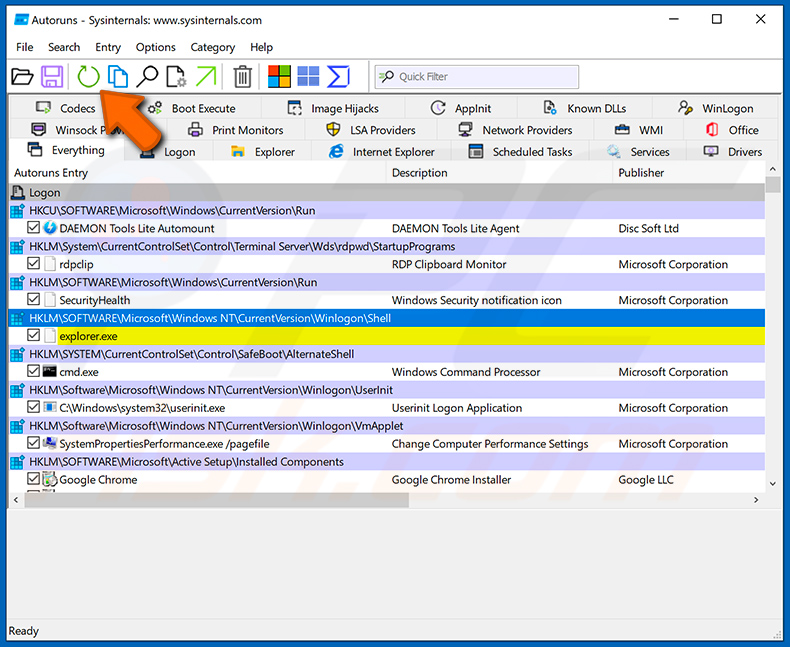

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su «Options» in alto e deselezionare le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, fare clic sull'icona «Refresh».

Nell'applicazione Autoruns, fare clic su «Options» in alto e deselezionare le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, fare clic sull'icona «Refresh».

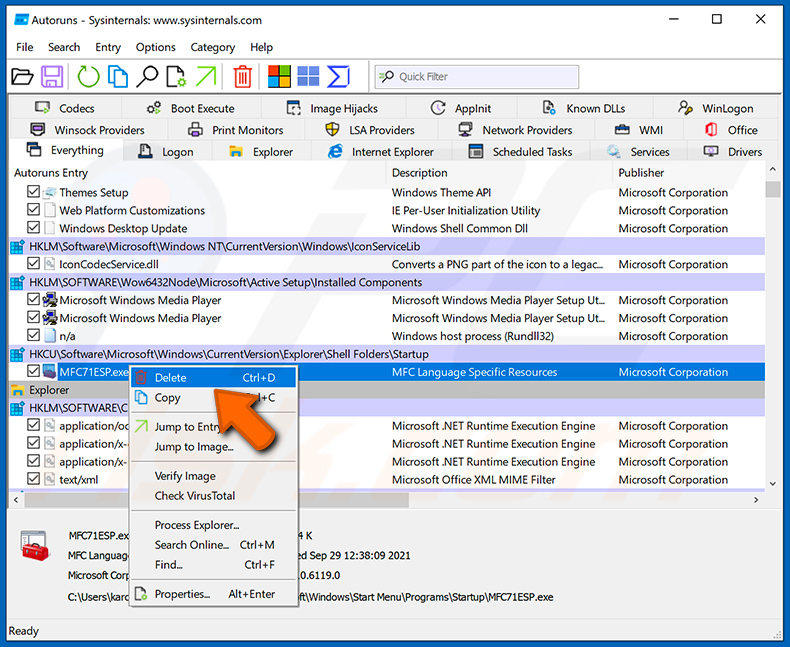

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Si dovrebbe annotare il percorso completo e il nome. Tenere presente che alcuni malware nascondono i nomi dei processi sotto nomi di processi legittimi di Windows. In questa fase, è molto importante evitare di rimuovere file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere «Delete».

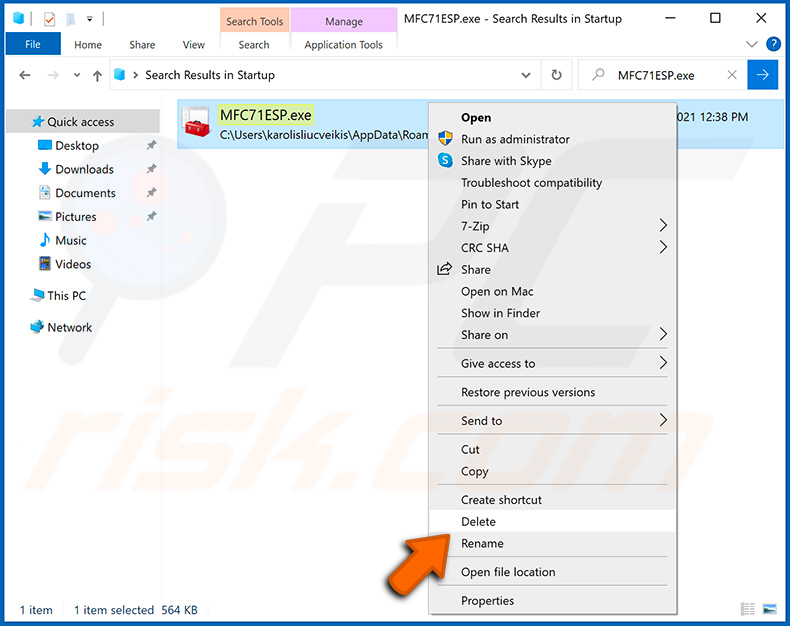

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo assicura che il malware non verrà eseguito automaticamente al prossimo avvio del sistema), si dovrebbe cercare il nome del malware sul computer. Assicurarsi di abilitare file e cartelle nascosti prima di procedere. Se si trova il nome del file del malware, assicurarsi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere qualsiasi malware dal computer. Tenere presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si possiedono tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in seguito. Per mantenere il computer al sicuro, installare gli ultimi aggiornamenti del sistema operativo e utilizzare un software antivirus. Per essere sicuri che il computer sia privo di infezioni malware, si consiglia di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande Frequenti (FAQ)

Il mio computer è infettato dal malware Needle Stealer, devo formattare il dispositivo di archiviazione per liberarmene?

La formattazione rimuoverà Needle Stealer, ma cancellerà anche tutti i file sull'unità. Eseguire prima uno strumento di sicurezza affidabile come Combo Cleaner è la scelta più sicura nella maggior parte dei casi.

Quali sono i problemi principali che il malware Needle Stealer può causare?

Needle Stealer può rubare password salvate, cookie di sessione e file dei portafogli di criptovalute, mentre la sua estensione del browser malevola offre agli aggressori la capacità di reindirizzare le pagine e sostituire i download in tempo reale. Ciò può comportare la presa di controllo degli account, il furto di identità e la perdita irreversibile di fondi in criptovaluta.

Qual è lo scopo del malware Needle Stealer?

Lo scopo di Needle Stealer è rubare dati sensibili dai computer infetti, tra cui credenziali del browser, file dei portafogli di criptovalute e dati delle app di messaggistica, offrendo al contempo agli aggressori un controllo persistente e in tempo reale del browser tramite un'estensione malevola che installa.

Come ha fatto il malware Needle Stealer a infiltrarsi nel mio computer?

Needle Stealer è stato diffuso tramite TradingClaw, un sito web di trading AI falso che offriva un programma di installazione malevolo per Windows. Può anche arrivare come payload successivo rilasciato da altri loader di malware, tra cui Amadey, GCleaner e CountLoader/DeepLoad.

Combo Cleaner mi proteggerà dal malware?

Sì. Combo Cleaner è in grado di rilevare e rimuovere la maggior parte del malware conosciuto. Poiché minacce come Needle Stealer possono posizionare componenti in luoghi meno evidenti, l'esecuzione di una scansione completa del sistema offre le migliori possibilità di una pulizia completa.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione