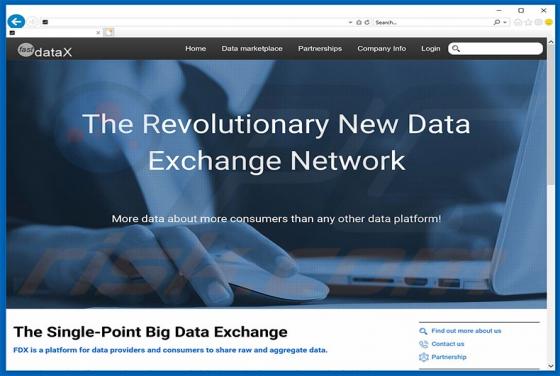

FastDataX Adware

Gli sviluppatori presentano FastDataX come un ottimo strumento per scambiare varie informazioni per scopi di marketing. A prima vista, tale funzionalità potrebbe sembrare effettivamente appropriata e pratica. Tuttavia, si deve essere consapevoli del fatto che FastDataX è in realtà classificato c