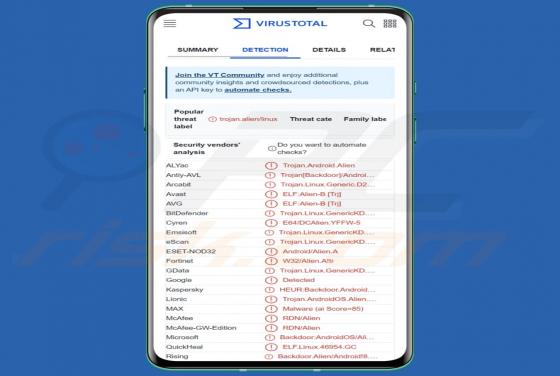

Predator Spyware (Android)

Predator è il nome dello spyware (software dannoso) che colpisce gli utenti Android. Tra agosto e ottobre 2021, gli aggressori hanno utilizzato exploit zero-day che hanno preso di mira Chrome e il sistema operativo Android per installare impianti spyware Predator sui dispositivi Android, anche que