Evita di essere truffato dalla truffa via e-mail del gruppo di hacker WannaCry

TruffaConosciuto anche come: possibili infezioni da malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

"WannaCry hacker group Email Scam", guida di rimozione

Cos'è "WannaCry hacker group Email Scam"?

"WannaCry hacker group Email Scam", come suggerisce il nome - è una truffa via email. Usa un tipo di ricatto chiamato "sextortion", che chiede i soldi minacciando di rivelare prove di attività sessuale. In questo caso particolare, afferma che le prove sono state ottenute tramite la webcam dell'utente. Indica che questo filmato verrà diffuso, se in un determinato periodo di tempo non verrà trasferito un determinato importo sul conto fornito. Va sottolineato che nessuna di queste affermazioni è vera e che i criminali informatici dietro questa truffa non hanno alcun materiale compromettente. Tutte le e-mail di questo tipo devono essere ignorate.

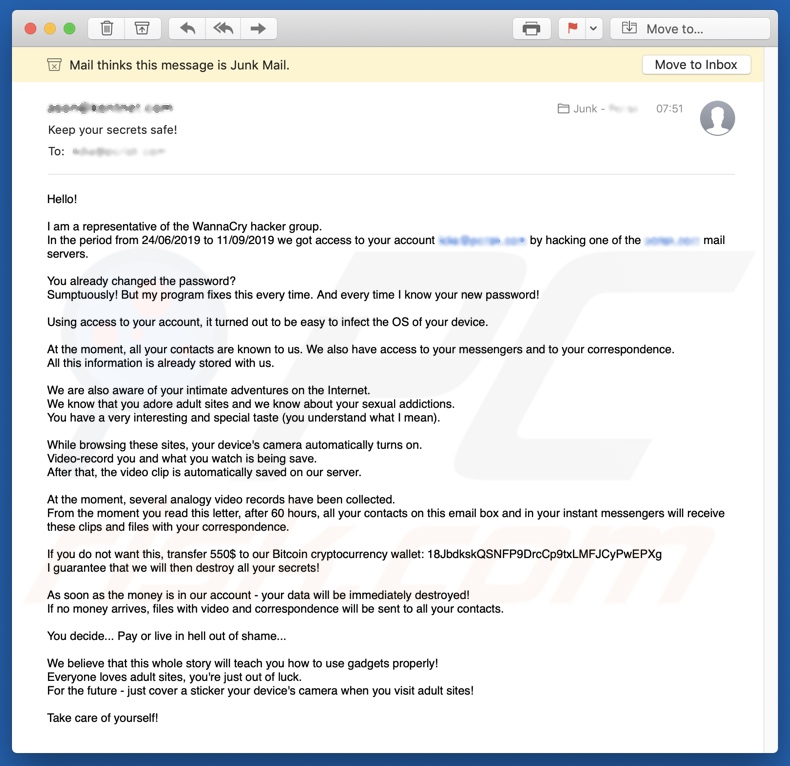

L'e-mail, intitolata "Mantieni i tuoi segreti al sicuro!", Dichiara che proviene da un rappresentante del gruppo di hacker WannaCry e che ha violato il sistema operativo del destinatario (sistema operativo) e l'account e-mail. Presumibilmente lo hanno fatto hackerando uno dei server del provider di servizi di posta elettronica e conseguentemente hanno ottenuto l'accesso all'account dell'utente. Attraverso di esso, sostengono di aver infettato il sistema operativo della vittima. In questo modo hanno raccolto i dettagli di tutti i contatti dell'utente (ad esempio familiari e parenti lontani, amici, colleghi, ecc.) E minacciano di inviare loro prove esplicite dell'attività sessuale del destinatario. Tale materiale compromettente dovrebbe essere un filmato, registrato in modo autonomo dalla webcam del dispositivo, quando l'utente ha visitato siti Web per adulti (ad esempio quando sono stati visualizzati contenuti pornografici). Proclamano inoltre che se un valore di $ 550 in criptovaluta Bitcoin non viene trasferito a loro entro 60 ore, invieranno le prove video a tutti i contatti di posta elettronica e messaggistica del destinatario. In tal caso, il presunto filmato verrà distrutto. Tuttavia, va sottolineato che tutte queste minacce sono false e che i truffatori dietro questa e-mail non hanno contenuti compromettenti. Inoltre, sul dispositivo della vittima non è presente alcuna infezione che si dice abbia diffuso (vale a dire che non ci sono pericoli, ma nessuno costituisce la "truffa via e-mail del gruppo di hacker WannaCry"). Le email come questa non dovrebbero mai essere affidabili, si consiglia semplicemente di ignorarle.

| Nome | "WannaCry hacker group" campagna email spam |

| Tipo di minaccia | Phishing, Scam, Ingegneria sociale, Frode |

| Falsi proclami | I truffatori affermano di aver infettato il computer del destinatario con uno strumento di accesso remoto (RAT) e di aver rubato tutti i contatti della vittima. Inoltre, affermano di aver registrato un utente che guarda contenuti per adulti e "si diverte". Per impedire ai truffatori di inviare il record ai suddetti contatti ogni destinatario deve pagare $ 550 usando la criptovaluta Bitcoin. |

| Imposrto riscatto | $550 |

| Indirizzo del Cryptowallet dei criminali | 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg (Bitcoin) |

| Sintomi | Acquisti online non autorizzati, password degli account online modificate, furto di identità, accesso illegale al proprio computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up canaglia online, tecniche di avvelenamento da motori di ricerca, domini errati. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Le truffe via e-mail sono distribuite a migliaia e spesso si diffondono attraverso campagne di spam su vasta scala. Le richieste di estorsione e riscatto non sono gli unici tipi disponibili. Il contesto varia dai tentativi di ricatto, vari avvisi "importanti" all'annuncio di "premi" e centinaia di altri. Alcune truffe simili a "WannaCry hacker group email scam" sono "This is important information for you", "The last time you visited a Porn website", "Looked at you for several months" e "So I'm the hacker who broke your email". Di solito, le truffe di sextortion affermano di avere una sorta di video compromettenti e umilianti o screenshot / foto della vittima - che verranno rilasciati se non viene pagato un determinato importo. In genere chiedono valuta difficile da rintracciare, ad esempio criptovaluta, buoni prepagati e simili. Tuttavia, anche gli obiettivi di truffa via e-mail differiscono. Uno di questi può essere la proliferazione di contenuti dannosi, attraverso vari allegati di posta elettronica. Esempi di malware (software dannoso) promossi attraverso: TrickBot, FormBook, Pony, LokiBot e altri.

In che modo le campagne spam infettano i computer?

Le campagne di spamming tramite e-mail possono causare infezioni del sistema solo attraverso allegati di file (o collegamenti a siti Web, che portano a tali). Detti allegati possono essere in un'ampia varietà di formati, ad es. file di archivio (ZIP, RAR, ecc.), file eseguibili (.exe, .run, ecc.), documenti Microsoft Office o PDF, JavaScript e così via. Questi file allegati devono essere aperti per infettare i sistemi. Ad esempio, i documenti di MS Office chiedono agli utenti di abilitare i comandi macro (per abilitare la modifica); se consentito, il file può eseguire download / installazioni di malware.

Come evitare l'installazione di malware?

Si consiglia vivamente di non aprire / scaricare / installare i file allegati o di seguire i collegamenti Web nelle e-mail, inviate da indirizzi sconosciuti e dubbi. Di norma, le e-mail inaffidabili e sospette non devono essere aperte. In genere, questi fingono di essere urgenti e importanti, sia facendo minacce criminali o indossando le sembianze di fonti ufficiali. Indipendentemente dal loro aspetto, le e-mail sconosciute e irrilevanti non dovrebbero essere attendibili. Si consiglia vivamente di utilizzare le versioni di Microsoft Office rilasciate dopo l'anno 2010. Dette versioni hanno la modalità "Visualizzazione protetta" che impedisce ai documenti infetti di scaricare / installare software dannoso. Per garantire l'integrità del dispositivo e la sicurezza dell'utente, tutte le e-mail ricevute e gli allegati / collegamenti devono essere trattati con cautela. Per evitare il download di contenuti maligni, gli utenti devono sempre utilizzare fonti di download ufficiali e verificate. Si sconsiglia di utilizzare reti di condivisione peer-to-peer e altri downloader di terze parti. Anche gli strumenti di "cracking" del software sono contro le raccomandazioni; sono illegali e spesso possono portare all'installazione di malware. Gli utenti devono essere attenti durante l'installazione e l'aggiornamento del software, per assicurarsi che non vi siano giochi ingannevoli. Si consigliano programmi antivirus e / o antispyware legittimi e affidabili per una protezione aggiuntiva del sistema. Detto software deve essere utilizzato per eseguire scansioni regolari e tenuto aggiornato. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Testo presentato nella lettera di posta elettronica "WannaCry hacker group email scam":

Hello!

I am a representative of the WannaCry hacker group.

In the period from 24/06/2019 to 11/09/2019 we got access to your account ******** by hacking one of the ******* mail servers.You already changed the password?

Sumptuously! But my program fixes this every time. And every time I know your new password!Using access to your account, it turned out to be easy to infect the OS of your device.

At the moment, all your contacts are known to us. We also have access to your messengers and to your correspondence.

All this information is already stored with us.We are also aware of your intimate adventures on the Internet.

We know that you adore adult sites and we know about your sexual addictions.

You have a very interesting and special taste (you understand what I mean).While browsing these sites, your device's camera automatically turns on.

Video-record you and what you watch is being save.

After that, the video clip is automatically saved on our server.At the moment, several analogy video records have been collected.

From the moment you read this letter, after 60 hours, all your contacts on this email box and in your instant messengers will receive these clips and files with your correspondence.If you do not want this, transfer 550$ to our Bitcoin cryptocurrency wallet: 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg

I guarantee that we will then destroy all your secrets!As soon as the money is in our account - your data will be immediately destroyed!

If no money arrives, files with video and correspondence will be sent to all your contacts.You decide... Pay or live in hell out of shame...

We believe that this whole story will teach you how to use gadgets properly!

Everyone loves adult sites, you're just out of luck.

For the future - just cover a sticker your device's camera when you visit adult sites!Take care of yourself!

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è "WannaCry hacker group email scam"?

- STEP 1. Rimozione manuale di possibili infezioni Malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

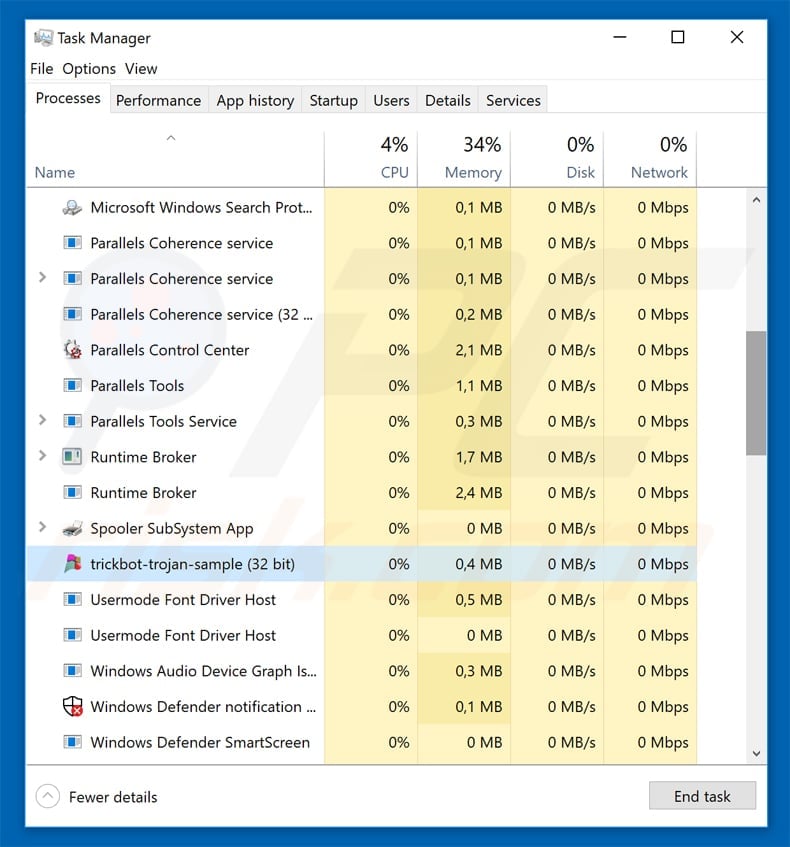

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando Task Manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

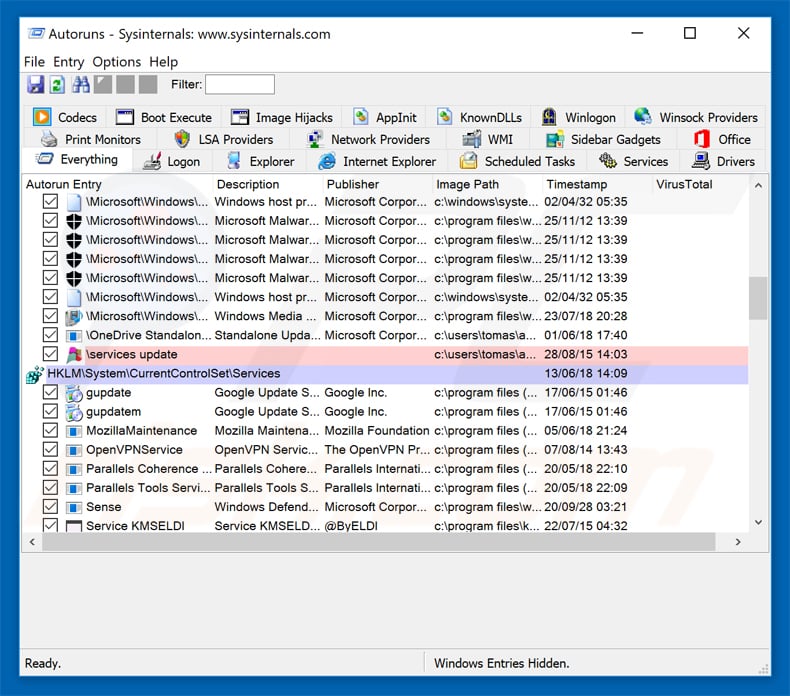

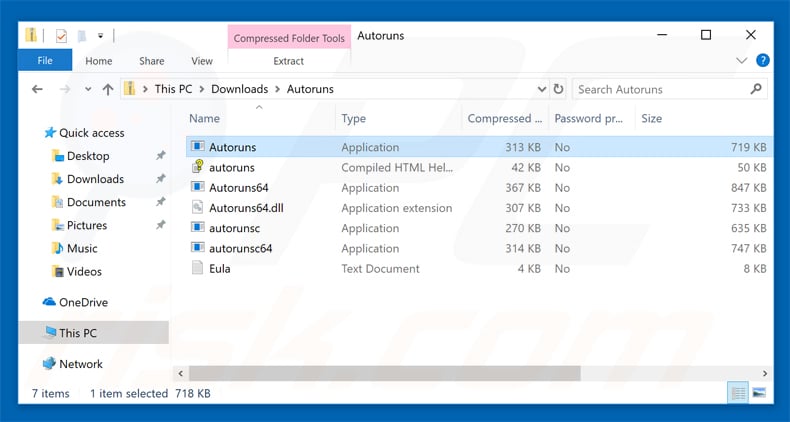

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

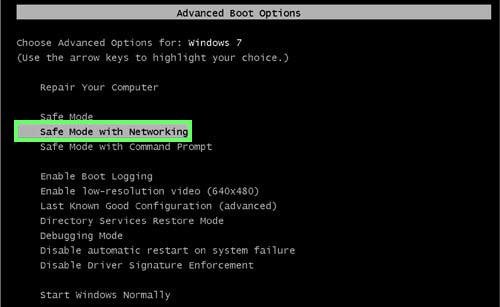

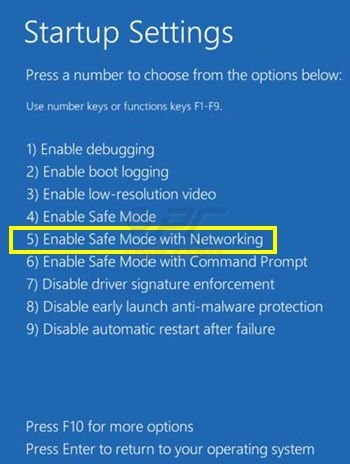

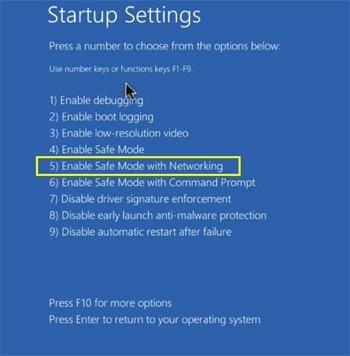

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

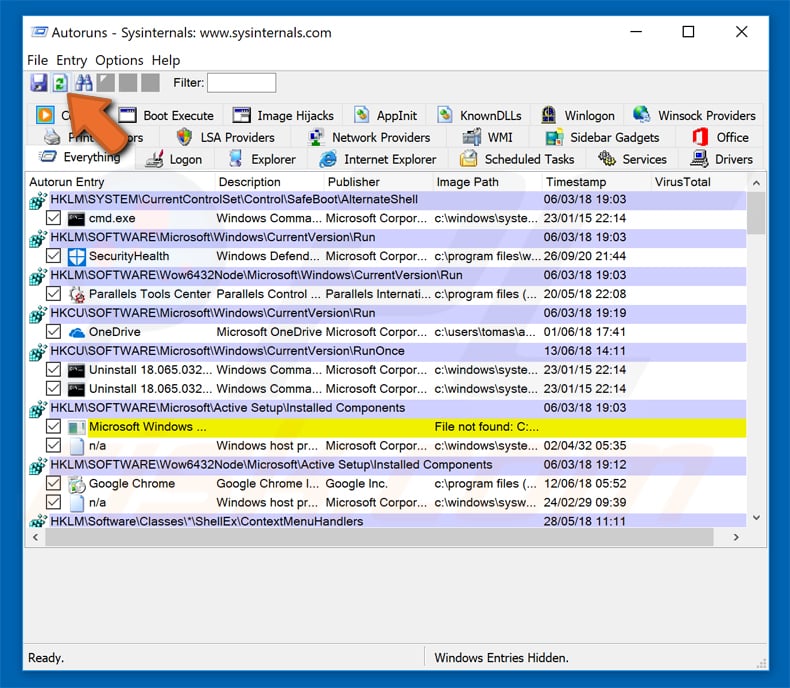

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

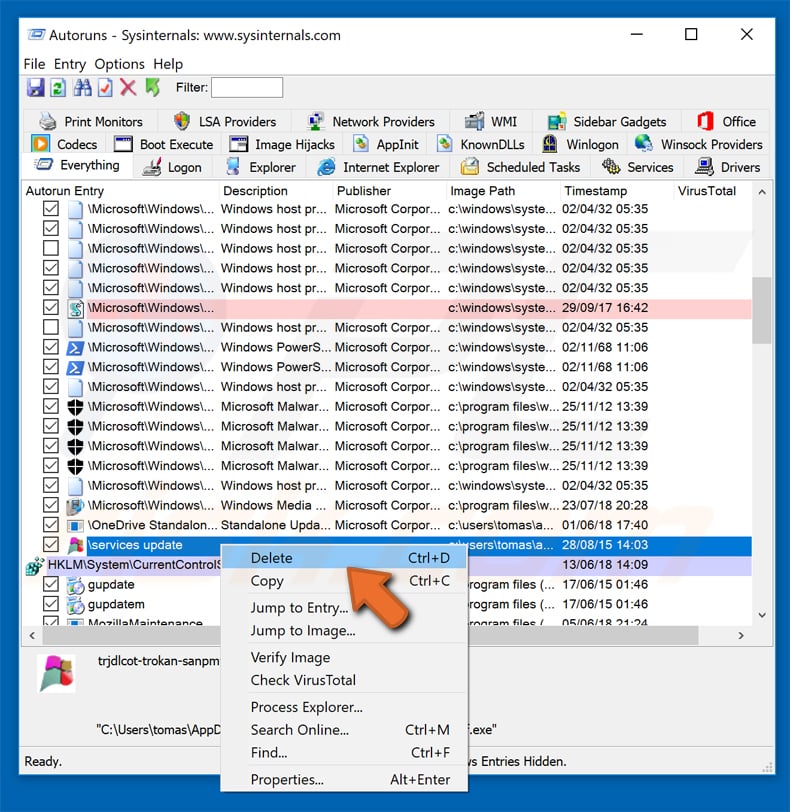

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

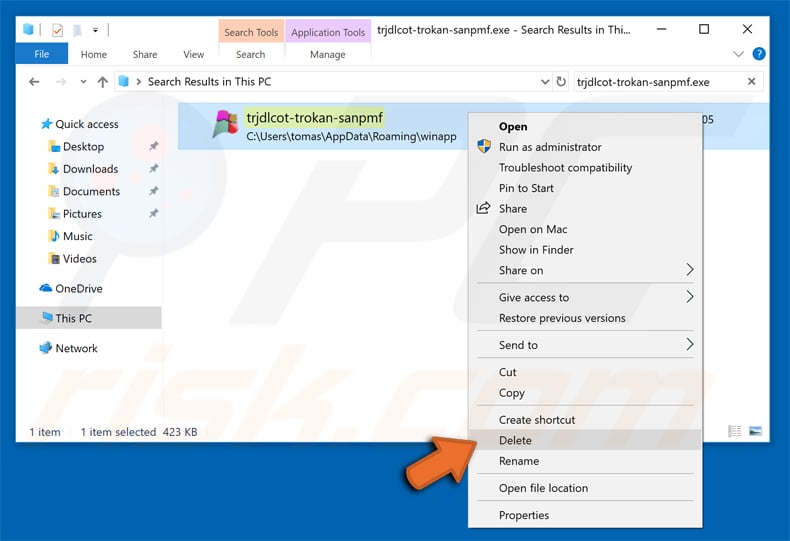

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare il nome del malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascosti prima di procedere. Se trovi il file del malware assicurati di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe aiutare a rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercano di rimuovere il malware in seguito. Per proteggere il computer, assicurarsi di installare gli aggiornamenti del sistema operativo più recenti e utilizzare il software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione