Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

LokiBot virus, guida di rimozione

Cos'è LokiBot?

LokiBot è un malware di tipo trojan progettato per infiltrarsi nei sistemi e raccogliere la maggior parte dei file archiviati. Si noti che questo virus è destinato ai sistemi operativi Windows e Android. LokiBot generalmente si infiltra nei sistemi senza il consenso degli utenti - è distribuito tramite e-mail spam (sistema operativo Windows), vari messaggi privati (SMS, Skype, ecc.) e siti web dannosi.

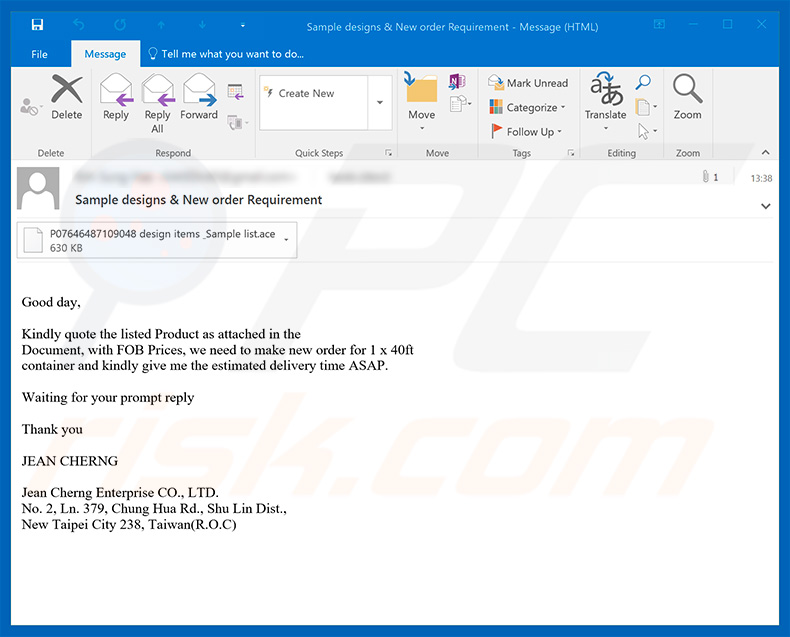

Email spam distribuita da LokiBot trojan:

LokiBot su Windows OS:

Una caratteristica principale di LokiBot è la registrazione di dati sensibili. Questo comportamento è molto comune ai virus di tipo trojan. LokiBot raccoglie login / password salvate (principalmente nei browser Web) e traccia continuamente le attività degli utenti (ad esempio, registrando le sequenze di tasti). Le informazioni registrate vengono immediatamente salvate su un server remoto controllato dagli sviluppatori di LokiBot.

LokiBot su Android OS:

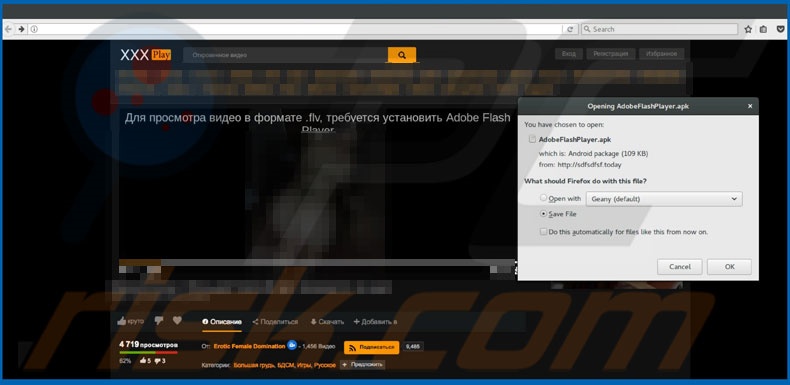

Come con la versione del sistema operativo Windows, LokiBot raccoglie informazioni sensibili relative agli account utente. In questo caso, tuttavia, l'intero processo è molto più avanzato. Questo malware simula l'interfaccia delle applicazioni che richiedono login / password. Ad esempio, LokiBot potrebbe visualizzare false notifiche che informano le vittime che si presume che qualcuno stia trasferendo denaro sul proprio conto. Dopo aver fatto clic sulla notifica, agli utenti viene chiesto di accedere ai propri account, tuttavia, poiché la schermata di accesso è falsa, tutte le informazioni vengono immediatamente registrate e inviate a un server remoto. Questo malware è in grado di simulare una serie di altre app, tra cui Outlook, Skype, WhatsApp, ecc. Il modello di truffa è identico: gli utenti ricevono una notifica e poi gli chiedono di accedere. Inoltre, LokiBot può utilizzare il dispositivo infetto per diffondersi tramite spam (messaggi SMS, e-mail e così via). Una volta che un utente tenta di rimuovere LokiBot dal dispositivo, il malware richiede autorizzazioni di amministratore. Se l'utente non li concede, LokiBot blocca lo schermo del dispositivo e crittografa i dati memorizzati. Quindi visualizza un messaggio di richiesta di riscatto. Per ripristinare i file compromessi e sbloccare il dispositivo, gli utenti sono incoraggiati a pagare un riscatto di ~ $ 100 nella criptovaluta Bitcoin. Fortunatamente, il processo di crittografia non è impeccabile: LokiBot lascia copie di dati compromessi con nomi diversi. Pertanto, il ripristino dei file non è difficile. Inoltre, questo malware può essere rimosso usando Android Safe Mode.

In sintesi, la presenza di LokiBot è molto pericolosa: i dati raccolti possono comportare gravi problemi di privacy e notevoli perdite finanziarie. I criminali informatici possono sfruttare i dati ricevuti per trasferire denaro dai conti delle vittime. Inoltre, possono utilizzare impropriamente gli indirizzi e-mail delle vittime e altri account (ad esempio i social network) per diffondere il malware ingannando contatti / amici nel download di vari eseguibili o facendo clic sui collegamenti. I criminali informatici potrebbero anche abusare delle identità delle vittime per contattare altre persone e chiedere loro di trasferire denaro in determinati conti (ad esempio, usando queste presunte identità, dichiarano di essere in difficoltà e chiedono di prendere in prestito denaro). Si noti che l'eseguibile di LokiBot è venduto su "Dark Web" per $ 2000. Pertanto, qualsiasi aspirante criminale informatico può acquistarlo e iniziare a proliferare questo malware. È difficile determinare per quali dati vengono utilizzati i dati raccolti, poiché LokiBot non è un malware particolarmente avanzato. Tuttavia, può causare seri problemi all'utente. Fortunatamente, le suite antivirus / antispyware più affidabili sono in grado di rilevare e rimuovere LokiBot. Pertanto, ti consigliamo vivamente di avere questo software installato e funzionante in ogni momento. Si consiglia inoltre di eseguire periodicamente scansioni complete del sistema per verificare l'eventuale presenza di infezioni nel sistema.

| Nome | Loki Bot trojan |

| Tipo di Minaccia | Trojan, ruba password, malware bancario, spyware |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere in silenzio, quindi nessun particolare sintomo è chiaramente visibile su una macchina infetta. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, crack software. |

| Danni | Informazioni bancarie rubate, password, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esistono dozzine di virus di tipo trojan che condividono somiglianze con LokiBot. L'elenco di esempi include (ma non è limitato a) Emotet, Pony, Adwind, e TrickBot. Tutti raccolgono informazioni e le memorizzano da remoto. Nella maggior parte dei casi, questi virus hanno un solo scopo: aiutare gli sviluppatori a rubare denaro agli ignari utenti. Alcuni trojan, tuttavia, hanno funzionalità aggiuntive. Ad esempio, spesso utilizzano in modo improprio le risorse di sistema per estrarre le criptovalute. Questo viene fatto senza consenso e tutte le entrate vanno agli sviluppatori. Pertanto, le prestazioni complessive sono significativamente ridotte e gli utenti non ricevono nulla in cambio.

Come ha fatto LokiBot ad infettare il mio computer?

Come accennato in precedenza, LokiBot viene distribuito tramite e-mail / messaggi spam. Si noti che i messaggi e-mail non seguono uno schema specifico - l'unico fattore comune è che tutti sono presentati come fatture / fatture. Nella maggior parte dei casi, queste e-mail di spam proliferazione di trojan sono praticamente identiche - l'intera struttura (testo, allineamento, ecc.) È molto simile e l'allegato malevolo è identico. LokiBot può essere distribuito in qualsiasi forma: eseguibile compresso, documento MS Office e così via, tuttavia il risultato è identico: dopo aver fatto clic su collegamenti ingannevoli e aver aperto allegati dannosi, il sistema è stato infettato da LokiBot. Ricorda che i principali motivi per le infezioni del computer sono scarsa conoscenza e comportamento trascurato.

Come evitare l'installazione di un malware?

Per evitare questa situazione, prestare molta attenzione durante la navigazione in Internet e il download / l'installazione di software. Pensaci due volte prima di aprire gli allegati di posta elettronica. Se il file sembra irrilevante o è stato ricevuto da un indirizzo email sospetto / irriconoscibile, non aprirlo. Queste e-mail dovrebbero essere cancellate immediatamente, senza leggere. Inoltre, scarica il tuo software solo da fonti ufficiali, utilizzando i link per il download diretto. I programmi di download / installazione di terze parti spesso includono app non autorizzate (che possono causare infezioni a catena) e pertanto non dovrebbero mai essere utilizzate. Scarica solo le applicazioni Android da Google Play. Inoltre, sii molto cauto: ti consigliamo vivamente di leggere le recensioni degli utenti e vedere se ci sono risposte negative (sebbene le applicazioni in Google Play vengano scansionate prima di essere pubblicate, ce ne sono ancora alcune classificate come canaglia). Come accennato in precedenza, avere una suite anti-virus / anti-spyware legittima installata e funzionante è fondamentale. La chiave per la sicurezza del computer è cautela.

Sito Web malevolo utilizzato per distribuire la versione di LokiBot Android (presentandola come Adobe Flash Player):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è LokiBot?

- STEP 1. Rimozione manuale di LokiBot malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

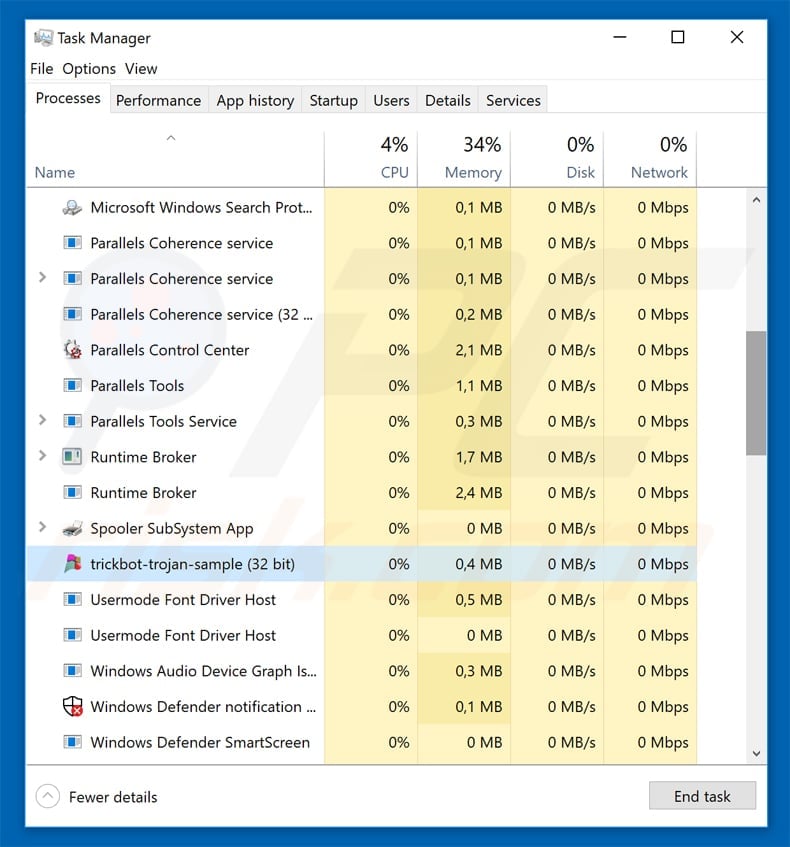

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando Task Manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

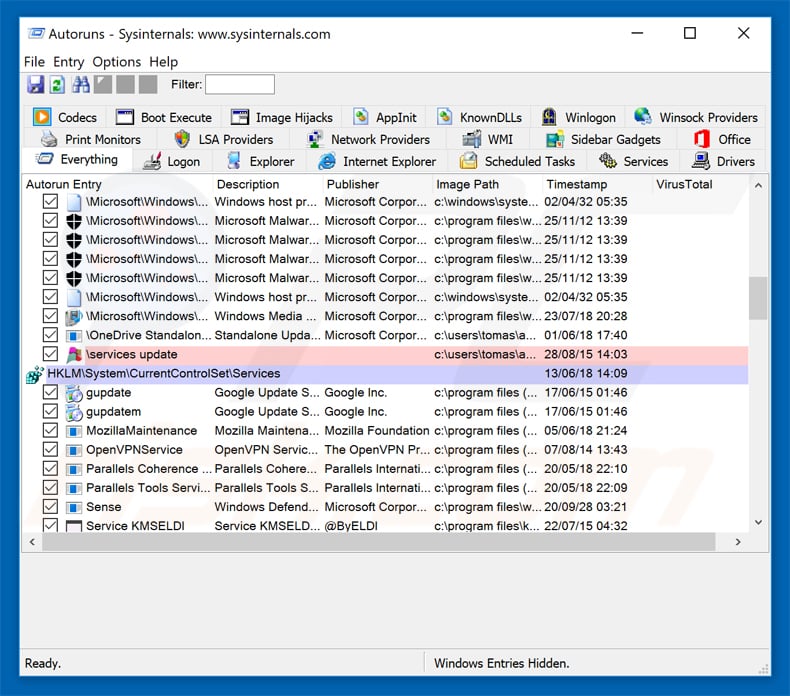

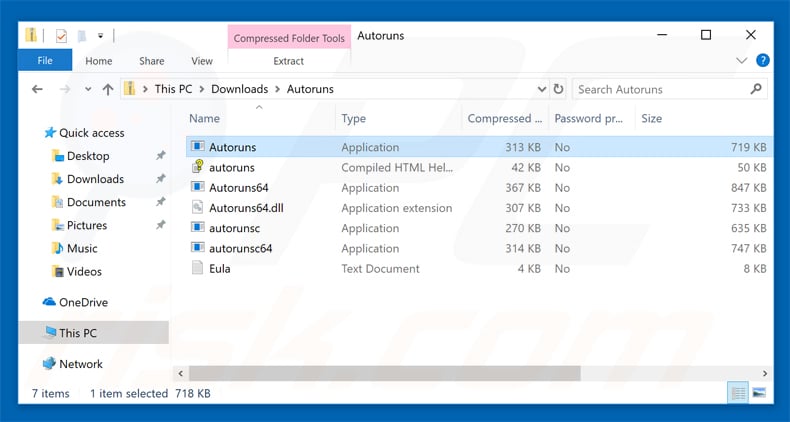

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

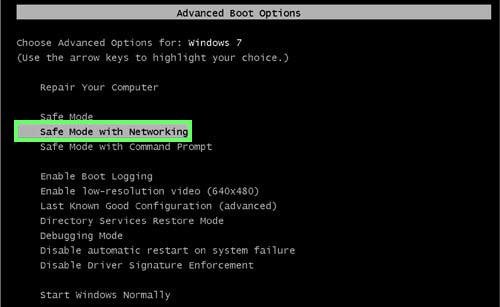

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

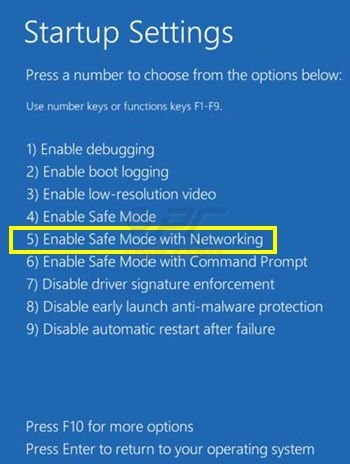

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

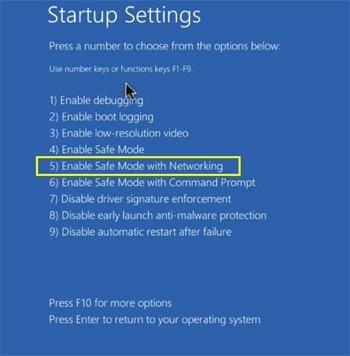

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

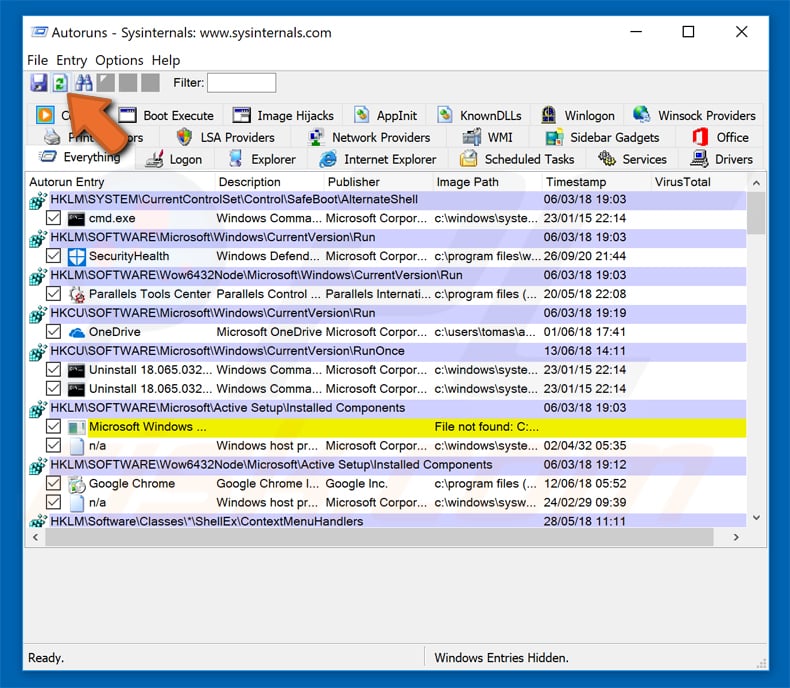

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

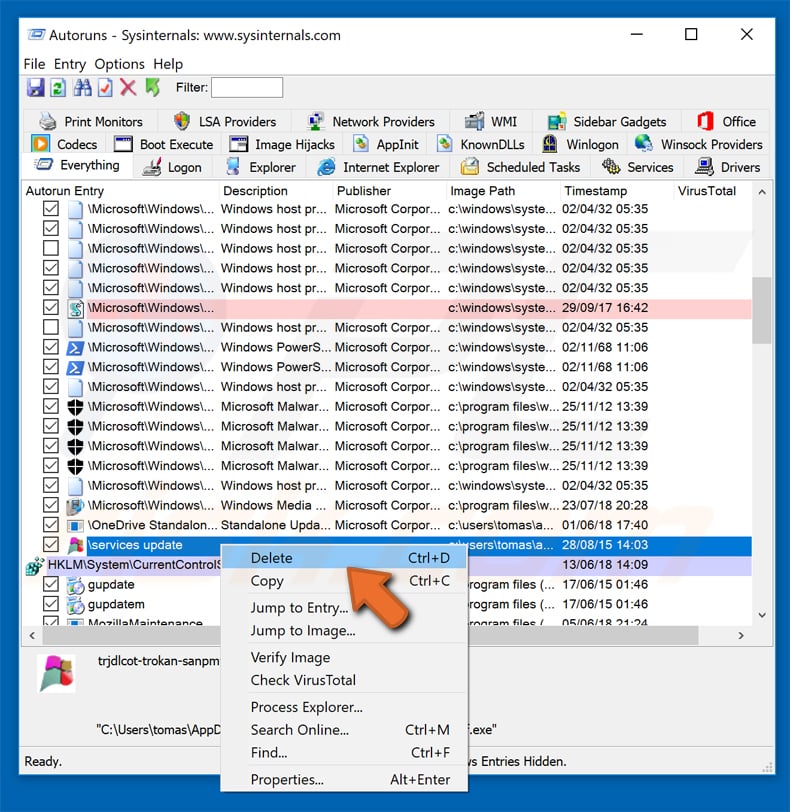

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

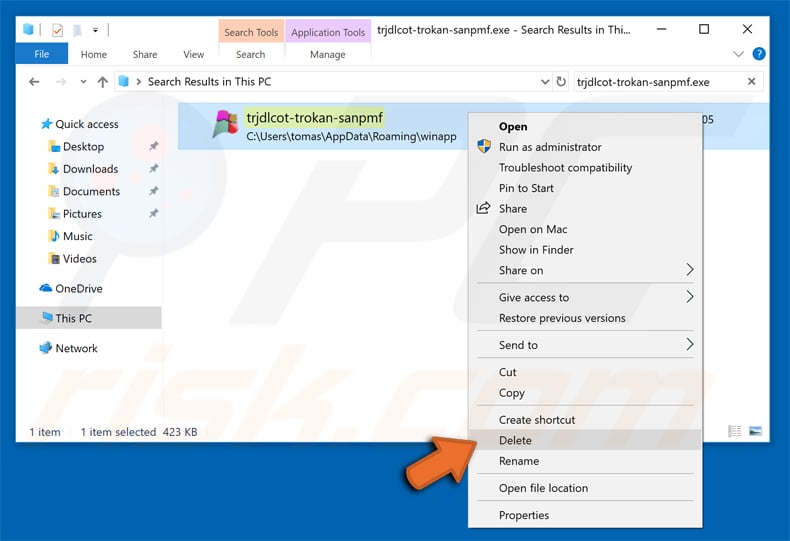

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare il nome del malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascosti prima di procedere. Se trovi il file del malware assicurati di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe aiutare a rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercano di rimuovere il malware in seguito. Per proteggere il computer, assicurarsi di installare gli aggiornamenti del sistema operativo più recenti e utilizzare il software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione