Come rimuovere il malware TCLBanker dal sistema operativo

TrojanConosciuto anche come: TCLBanker virus

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è TCLBanker?

TCLBanker è un trojan bancario che prende di mira gli utenti in Brasile monitorando silenziosamente i loro browser e attivandosi quando visitano uno qualsiasi dei 59 siti web bancari, fintech o di criptovalute monitorati. Una volta attivato, sovrappone un'interfaccia falsa convincente alla sessione bancaria reale della vittima per raccogliere le credenziali di accesso, consentendo al contempo agli operatori di osservare e manipolare da remoto la macchina infetta.

Secondo le ricerche di Elastic Security Labs, TCLBanker è considerato un aggiornamento significativo delle precedenti famiglie di trojan bancari brasiliani noti come Maverick e SORVEPOTEL. La campagna è tracciata internamente come REF3076. Al momento dell'analisi, diversi componenti erano ancora in fase di sviluppo, il che suggerisce che il malware si trovava in una fase operativa iniziale.

Il malware si presenta mascherato da installer legittimo del software Logitech e, una volta attivo, si diffonde ulteriormente dirottando gli account WhatsApp e Outlook dell'utente infetto per inviare messaggi di phishing ai propri contatti.

Panoramica di TCLBanker

Il componente bancario principale di TCLBanker, internamente etichettato come Tcl.Agent, utilizza UI Automation per monitorare continuamente la barra degli indirizzi dei browser web più diffusi. Nel momento in cui una vittima naviga verso uno dei 59 domini bancari, fintech o di criptovalute brasiliani presi di mira, il malware stabilisce una connessione WebSocket con il proprio server di comando e controllo e notifica all'operatore che una vittima è attiva su un sito bancario.

Con una sessione aperta, l'attaccante può distribuire un overlay a schermo intero basato su WPF che copre completamente la finestra del browser della vittima. Questi overlay possono mostrare convincenti pagine di login bancarie false, schermate false di aggiornamento di Windows e messaggi di voice-phishing (vishing) - tutti progettati per ingannare la vittima e indurla a fornire le credenziali o ad autorizzare una transazione fraudolenta senza rendersi conto che l'interfaccia è falsa.

Capacità di accesso e controllo remoto

Oltre al framework di overlay, TCLBanker fornisce agli operatori una gamma di strumenti remoti durante una sessione attiva. Possono acquisire screenshot, trasmettere in streaming lo schermo della vittima in tempo reale, registrare le sequenze di tasti tramite un keylogger integrato, intercettare il contenuto degli appunti ed eseguire comandi shell direttamente sulla macchina infetta.

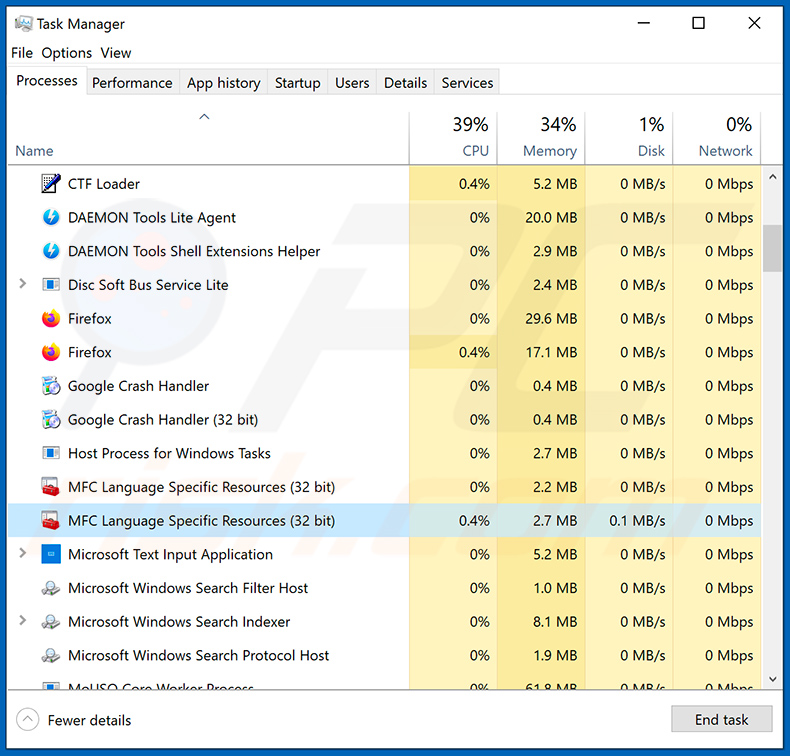

Per impedire alle vittime di chiudere l'overlay o cambiare finestra, TCLBanker blocca attivamente diverse scorciatoie da tastiera - tra cui Tab, Escape, Alt+F4, PrintScreen e il tasto Windows - e termina il Task Manager ogni 500 millisecondi se la vittima tenta di aprirlo. Gli overlay sono inoltre nascosti dagli strumenti di cattura schermo utilizzando il flag WDA_EXCLUDEFROMCAPTURE, così da non poter essere facilmente documentati o rilevati tramite software di registrazione.

Moduli worm: auto-diffusione tramite WhatsApp e Outlook

TCLBanker include due componenti worm tracciati come Tcl.WppBot. Il primo dirotta la sessione autenticata del browser WhatsApp Web della vittima per inviare silenziosamente messaggi di phishing a tutti i suoi contatti. Il secondo utilizza l'automazione COM per inviare email di phishing direttamente attraverso l'account Outlook della vittima.

Poiché questi messaggi arrivano da un account reale e affidabile anziché da un mittente sconosciuto, i destinatari hanno molte più probabilità di aprire il link o l'allegato e di eseguire l'installer autonomamente. Ogni macchina appena infettata diventa quindi un altro punto di distribuzione, consentendo al malware di diffondersi attraverso le reti sociali senza che l'attaccante debba gestire infrastrutture aggiuntive.

Applicazioni prese di mira

TCLBanker monitora la navigazione nei browser Chrome, Firefox, Microsoft Edge, Brave, Opera e Vivaldi. Controlla le visite a 59 domini bancari, fintech e di criptovalute brasiliani - un elenco che include le principali banche al dettaglio, piattaforme di pagamento digitale e exchange di criptovalute operanti in Brasile.

I moduli worm prendono di mira specificamente WhatsApp Web (accessibile tramite qualsiasi browser monitorato) e Microsoft Outlook per l'auto-diffusione. Il geofencing del malware verifica la lingua portoghese brasiliana, gli identificatori regionali e il layout della tastiera prima di attivarsi, quindi si chiude silenziosamente sulle macchine al di fuori del profilo target previsto.

Persistenza ed evasione delle difese

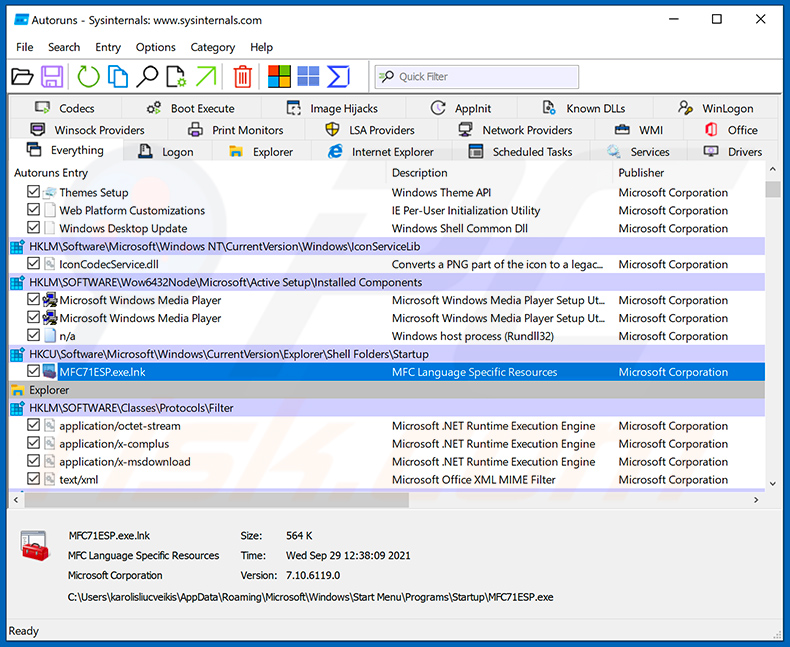

Per sopravvivere ai riavvii, TCLBanker copia la propria directory applicativa in %LocalAppData%\LogiAI e registra un'attività pianificata nascosta denominata RuntimeOptimizeService con un trigger di accesso, in modo da riavviarsi automaticamente ogni volta che l'utente effettua il login.

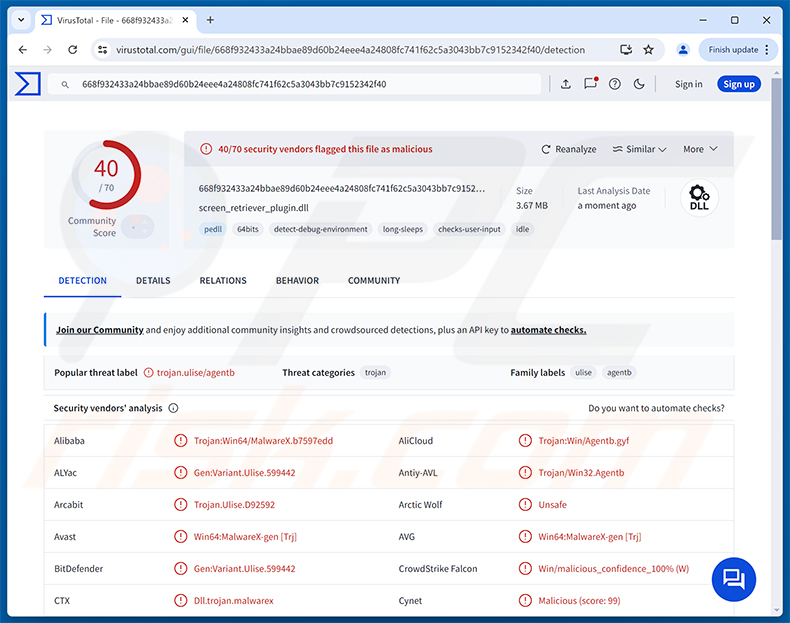

L'infezione iniziale si basa sul sideloading di DLL: un eseguibile legittimo di Logitech carica una DLL malevola screen_retriever_plugin.dll posizionata accanto ad esso, che decrittografa ed esegue il payload principale in memoria senza scrivere file evidenti sul disco. La decrittazione del payload stesso è vincolata all'ambiente - fallisce silenziosamente se il malware rileva di essere in esecuzione in una sandbox, un ambiente di analisi automatizzata o una piattaforma di virtualizzazione.

Prima di attivarsi, TCLBanker esegue almeno sei controlli anti-debugging, cerca software di virtualizzazione (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), analizza i nomi utente associati a sandbox, verifica che la macchina abbia almeno 64 GB di spazio su disco, 2 GB di RAM e due core CPU, e applica patch al logging ETW (Event Tracing for Windows) per ridurre il rilevamento da parte degli strumenti di monitoraggio della sicurezza. Un sottosistema watchdog controlla inoltre continuamente la presenza di debugger e strumenti di strumentazione mentre il malware è in esecuzione.

| Nome | TCLBanker virus |

| Tipo Di Minaccia | Trojan bancario, Trojan, Trojan ad accesso remoto (RAT) |

| Nomi Di Rilevamento | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Lista completa dei rilevamenti (VirusTotal) |

| Sintomi | I trojan bancari sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi Di Distribuzione | Installer software trojanizzato (Logitech Logi AI Prompt Builder), sideloading di DLL, messaggi WhatsApp inviati da account infetti, email di phishing inviate da account Outlook infetti. |

| Danni | Credenziali bancarie e informazioni personali rubate, furto di identità, perdite finanziarie, transazioni bancarie non autorizzate, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Conclusione

TCLBanker è un sofisticato trojan bancario che combina la raccolta di credenziali, il controllo remoto delle sessioni in tempo reale e l'auto-propagazione per prendere di mira specificamente gli utenti di internet banking brasiliani. Le sue profonde protezioni anti-analisi, la distribuzione tramite sideloading di DLL e la capacità di diffondersi attraverso gli account fidati delle vittime lo rendono più difficile della media da individuare e contenere.

Le vittime possono subire transazioni finanziarie non autorizzate, furto di credenziali di accesso bancario, furto di identità e una compromissione più ampia degli account grazie all'accesso shell che gli operatori ottengono durante una sessione attiva. Il malware dovrebbe essere rimosso dal sistema immediatamente.

Altri esempi di trojan bancari sono CHAVECLOAK, Ares e Javali.

Come ha fatto TCLBanker a infiltrarsi nel mio computer?

Secondo Elastic Security Labs, TCLBanker viene distribuito come versione trojanizzata dell'installer Logitech Logi AI Prompt Builder, confezionato all'interno di un archivio ZIP. Quando la vittima esegue l'MSI, un eseguibile legittimo di Logitech viene indotto a caricare una DLL malevola (screen_retriever_plugin.dll) posizionata accanto ad esso - una tecnica chiamata sideloading di DLL. Quella DLL quindi decrittografa ed esegue il payload del trojan bancario in memoria.

Una volta che una macchina è infetta, TCLBanker si diffonde automaticamente. Prende il controllo della sessione autenticata del browser WhatsApp Web della vittima per inviare messaggi di phishing a tutti i suoi contatti e utilizza l'account Outlook della vittima tramite automazione COM per inviare email di phishing ai destinatari nella sua rubrica. Poiché i messaggi provengono da un account reale e riconosciuto, i destinatari hanno più probabilità di fidarsi e di cliccare sul link dell'installer contenuto al loro interno.

Più in generale, minacce di questo tipo raggiungono le vittime anche tramite email di phishing non richieste da mittenti sconosciuti, pubblicità malevole, siti di download software falsi e crack software e generatori di chiavi condivisi attraverso reti torrent e di file sharing.

Come evitare l'installazione di malware?

Fate attenzione ai messaggi inaspettati - anche da persone che conoscete. Se un contatto WhatsApp o l'email di un collega contiene un link o un allegato insolito che non vi aspettavate, verificate con loro attraverso un canale separato prima di cliccare o scaricare qualsiasi cosa. Scaricate software solo dai siti web ufficiali degli sviluppatori o dagli app store verificati e diffidate degli installer distribuiti come file ZIP da fonti sconosciute. Mantenete aggiornati il sistema operativo e tutte le applicazioni in modo che le vulnerabilità note non possano essere sfruttate prima che vengano corrette.

Evitate software pirata, generatori di chiavi e strumenti di attivazione non ufficiali, poiché sono tra i veicoli di distribuzione più comuni per trojan bancari e malware simili. Utilizzate un programma di sicurezza affidabile ed eseguite scansioni regolarmente per individuare le minacce che sfuggono alle difese iniziali. Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Cos'è TCLBanker?

- PASSO 1. Rimozione manuale del malware TCLBanker.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere il malware manualmente?

La rimozione manuale del malware è un'operazione complicata - di solito è meglio consentire ai programmi antivirus o anti-malware di farlo automaticamente. Per rimuovere questo malware consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

Se desiderate rimuovere il malware manualmente, il primo passo è identificare il nome del malware che state cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se avete controllato l'elenco dei programmi in esecuzione sul vostro computer, ad esempio utilizzando il task manager, e avete identificato un programma che sembra sospetto, dovreste continuare con questi passaggi:

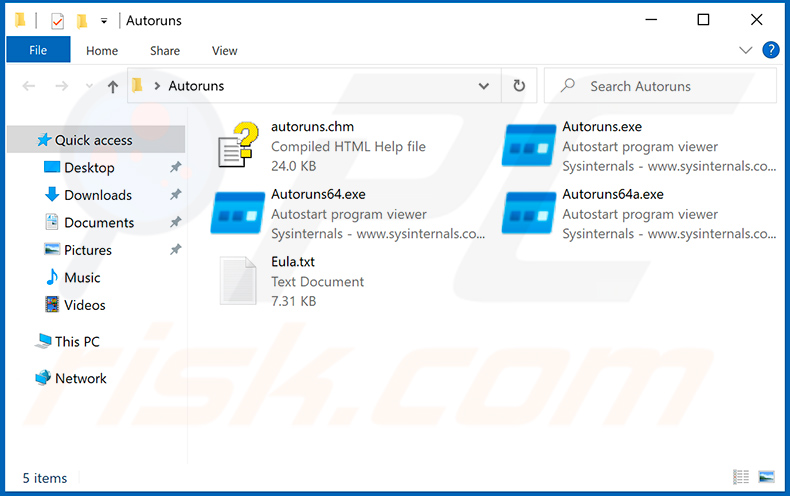

Scaricate un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, le posizioni nel Registro di sistema e nel file system:

Scaricate un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, le posizioni nel Registro di sistema e nel file system:

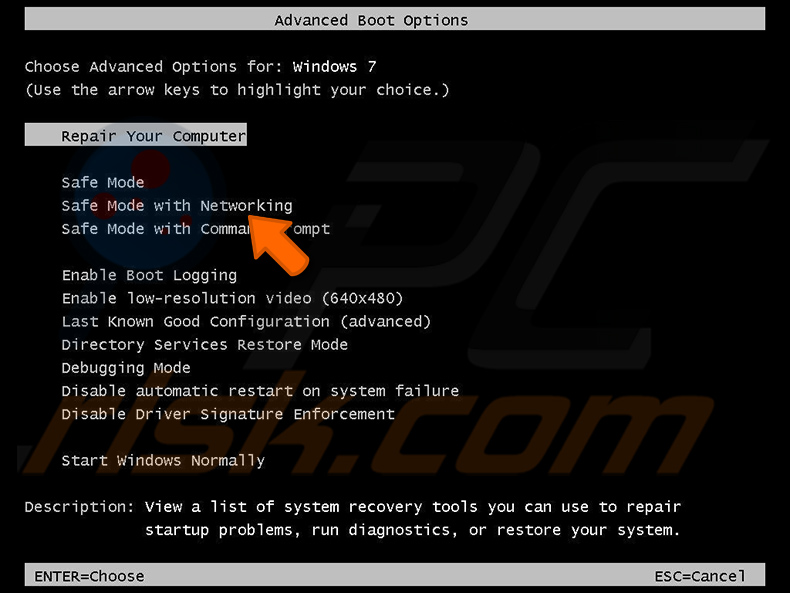

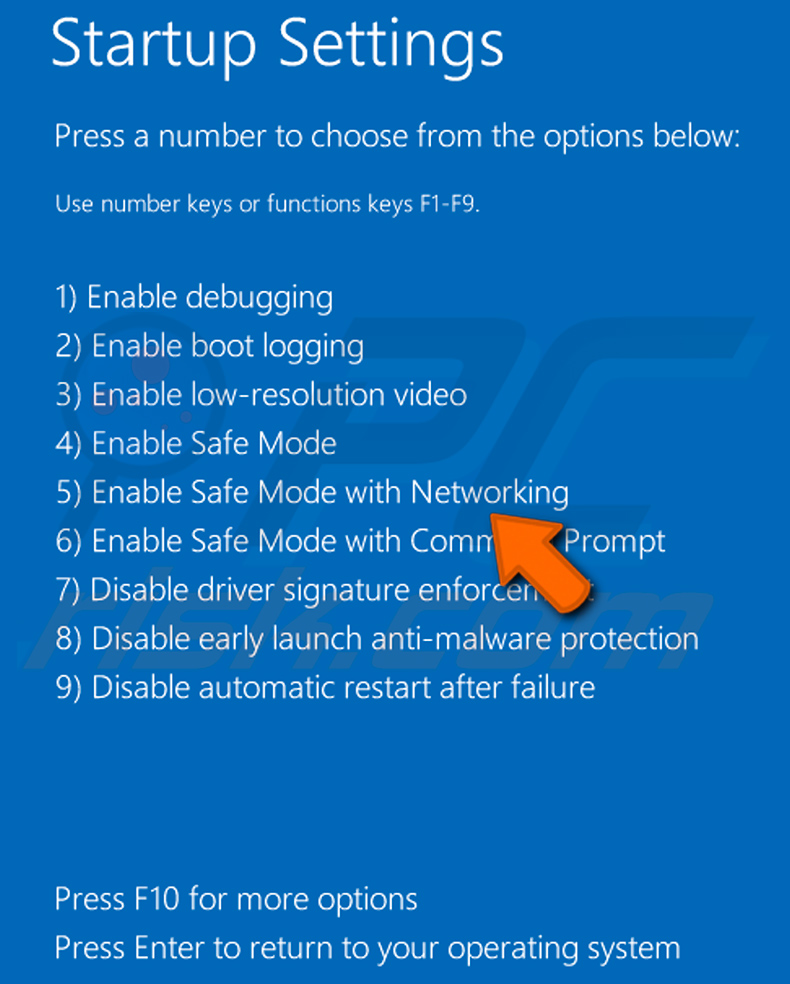

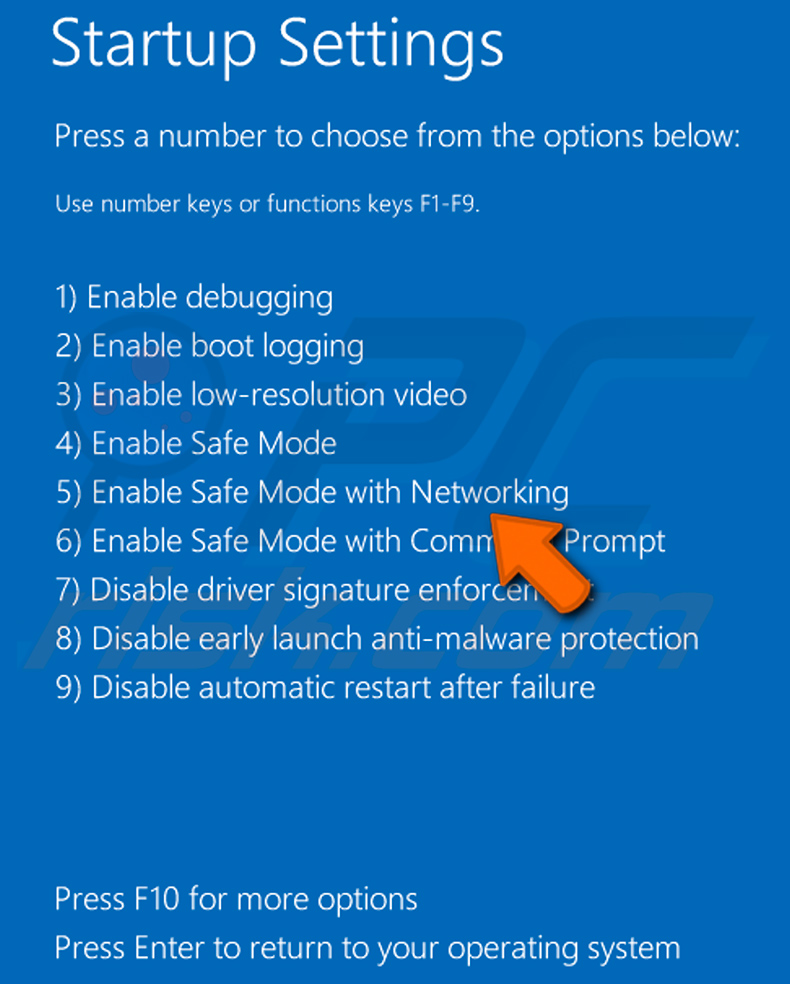

Riavviate il computer in Modalità provvisoria:

Riavviate il computer in Modalità provvisoria:

Utenti Windows XP e Windows 7: Avviate il computer in Modalità provvisoria. Cliccate su Start, cliccate su Arresta, cliccate su Riavvia, cliccate su OK. Durante il processo di avvio del computer, premete il tasto F8 sulla tastiera più volte fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionate Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in «Modalità provvisoria con rete»:

Utenti Windows 8: Avviate Windows 8 in Modalità provvisoria con rete - Andate alla schermata Start di Windows 8, digitate Avanzate, nei risultati di ricerca selezionate Impostazioni. Cliccate su Opzioni di avvio avanzate, nella finestra «Impostazioni generali del PC» aperta, selezionate Avvio avanzato.

Cliccate sul pulsante «Riavvia ora». Il computer si riavvierà nel «Menu opzioni di avvio avanzate». Cliccate sul pulsante «Risoluzione dei problemi», quindi cliccate sul pulsante «Opzioni avanzate». Nella schermata delle opzioni avanzate, cliccate su «Impostazioni di avvio».

Cliccate sul pulsante «Riavvia». Il PC si riavvierà nella schermata Impostazioni di avvio. Premete F5 per avviare in Modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in «Modalità provvisoria con rete»:

Utenti Windows 10: Cliccate sul logo di Windows e selezionate l'icona di Alimentazione. Nel menu aperto cliccate su «Riavvia» tenendo premuto il tasto «Maiusc» sulla tastiera. Nella finestra «Scegli un'opzione» cliccate su «Risoluzione dei problemi», quindi selezionate «Opzioni avanzate».

Nel menu delle opzioni avanzate selezionate «Impostazioni di avvio» e cliccate sul pulsante «Riavvia». Nella finestra successiva dovreste cliccare il tasto «F5» sulla tastiera. Questo riavvierà il sistema operativo in Modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in «Modalità provvisoria con rete»:

Estraete l'archivio scaricato ed eseguite il file Autoruns.exe.

Estraete l'archivio scaricato ed eseguite il file Autoruns.exe.

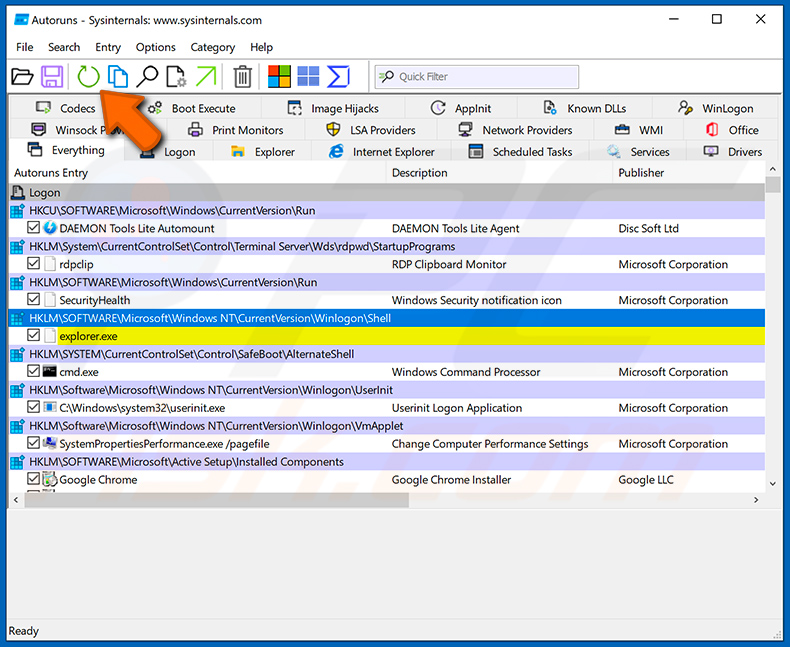

Nell'applicazione Autoruns, cliccate su «Options» in alto e deselezionate le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, cliccate sull'icona «Refresh».

Nell'applicazione Autoruns, cliccate su «Options» in alto e deselezionate le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, cliccate sull'icona «Refresh».

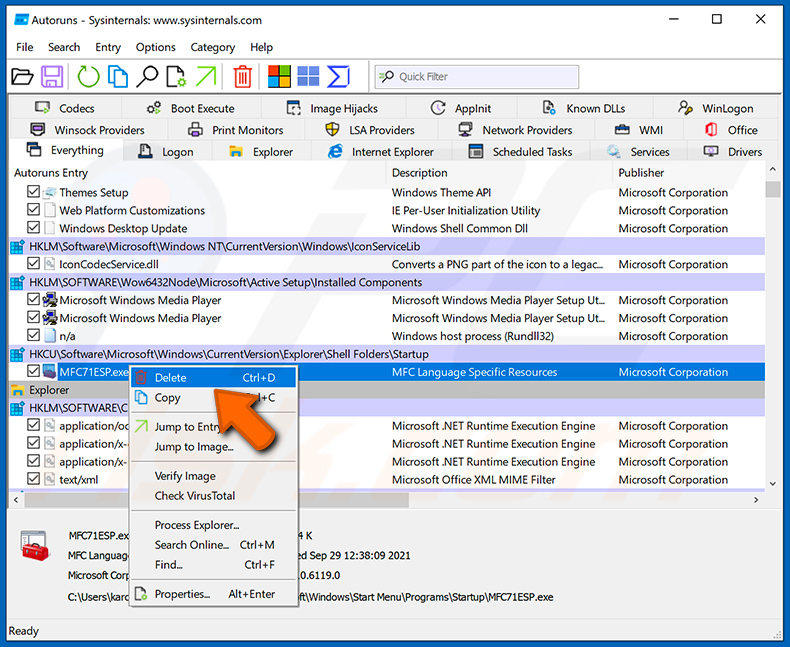

Controllate l'elenco fornito dall'applicazione Autoruns e individuate il file malware che desiderate eliminare.

Controllate l'elenco fornito dall'applicazione Autoruns e individuate il file malware che desiderate eliminare.

Dovreste annotare il suo percorso completo e il nome. Tenete presente che alcuni malware nascondono i nomi dei processi sotto nomi di processi legittimi di Windows. In questa fase, è molto importante evitare di rimuovere file di sistema. Dopo aver individuato il programma sospetto che desiderate rimuovere, cliccate con il tasto destro del mouse sul suo nome e scegliete «Delete».

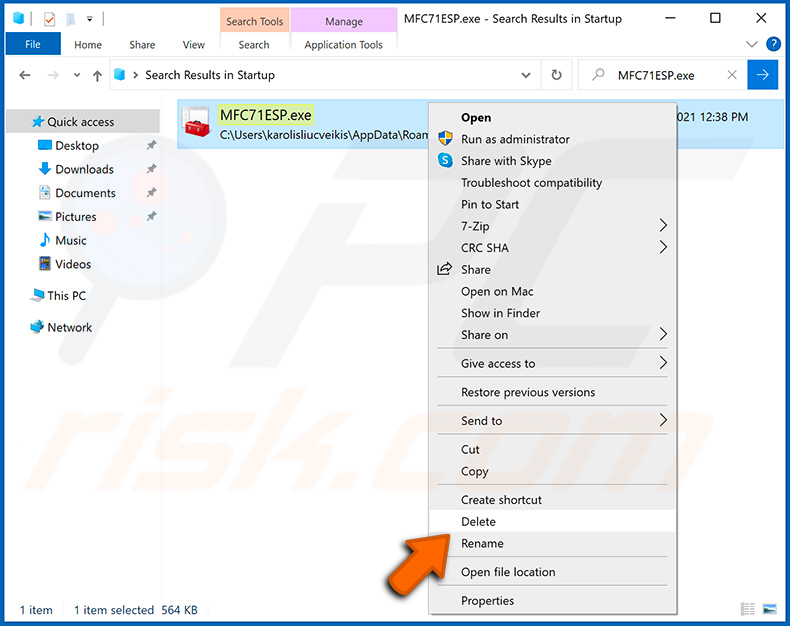

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente al prossimo avvio del sistema), dovreste cercare il nome del malware sul vostro computer. Assicuratevi di abilitare i file e le cartelle nascosti prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviate il computer in modalità normale. Seguire questi passaggi dovrebbe rimuovere qualsiasi malware dal vostro computer. Tenete presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non disponete di queste competenze, lasciate la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in seguito. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il vostro computer sia privo di infezioni malware, vi consigliamo di effettuare una scansione con Combo Cleaner Antivirus per Windows.

Domande Frequenti (FAQ)

Il mio computer è infetto dal malware TCLBanker, devo formattare il dispositivo di archiviazione per liberarmene?

La formattazione rimuoverà TCLBanker, ma cancellerà anche tutti i file sull'unità. Eseguire uno strumento di sicurezza affidabile come Combo Cleaner è un primo passo più sicuro e dovrebbe essere sufficiente nella maggior parte dei casi per rimuovere l'infezione senza alcuna perdita di dati.

Quali sono i problemi più gravi che il malware TCLBanker può causare?

TCLBanker può intercettare sessioni bancarie in tempo reale, visualizzare overlay di login falsi per rubare le credenziali e consentire agli operatori di osservare e controllare da remoto la macchina infetta. Questo può portare a trasferimenti bancari non autorizzati, perdita di accesso ai conti finanziari, furto di identità e diffusione del malware ai contatti della vittima tramite WhatsApp ed email.

Qual è lo scopo del malware TCLBanker?

TCLBanker è progettato per rubare credenziali bancarie e facilitare transazioni fraudolente contro gli utenti di internet banking brasiliani. Monitora i browser alla ricerca di visite a siti finanziari presi di mira, attiva una sessione con overlay falso per ingannare le vittime e indurle a fornire i propri dati di accesso, e offre all'operatore accesso in tempo reale alla macchina compromessa durante quella sessione.

Come ha fatto il malware TCLBanker a infiltrarsi nel mio computer?

TCLBanker è stato documentato mentre si diffondeva attraverso un installer trojanizzato di Logitech Logi AI Prompt Builder distribuito in un archivio ZIP, così come attraverso messaggi di phishing inviati automaticamente dagli account WhatsApp e Outlook degli utenti infetti. Più in generale, minacce di questo tipo raggiungono le vittime anche tramite email di phishing da mittenti sconosciuti, pagine di download software false, pubblicità malevole e contenuti piratati.

Combo Cleaner mi proteggerà dal malware?

Sì. Combo Cleaner è in grado di rilevare e rimuovere la maggior parte dei malware conosciuti, inclusi i trojan bancari come TCLBanker. Poiché le minacce sofisticate possono annidarsi in profondità nel sistema, eseguire una scansione completa è il modo migliore per confermare che l'infezione sia stata completamente eliminata.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione