Come rimuovere AtlasCross RAT dai dispositivi infetti

TrojanConosciuto anche come: Trojan ad accesso remoto AtlasCross

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è AtlasCross?

AtlasCross è un trojan ad accesso remoto (RAT) che consente agli aggressori di controllare segretamente il computer di una vittima. È noto che i criminali informatici prendono di mira principalmente utenti di lingua cinese e utilizzano falsi siti web di download per app popolari per distribuire il RAT. AtlasCross è inoltre progettato per evitare il rilevamento.

Maggiori informazioni su AtlasCross

I criminali informatici utilizzano uno strumento reale chiamato Setup Factory per far sembrare legittimo e sicuro l'installer del malware. Nascondono AtlasCross all'interno di diversi livelli di installer dall'aspetto legittimo, facendolo sembrare sicuro mentre infetta segretamente il sistema. Gli autori delle minacce utilizzano anche tecniche anti-analisi per evitare il rilevamento da parte di strumenti di sicurezza e ricercatori.

Il RAT AtlasCross è il malware principale che viene eseguito dopo l'infezione. Si connette al server dell'aggressore e prende il controllo del sistema. Si nasconde nella cartella di Windows con un nome casuale ed esegue molteplici attività, come il blocco degli strumenti di sicurezza e la comunicazione con gli aggressori.

Esegue inoltre segretamente PowerShell al proprio interno (senza utilizzare il programma PowerShell standard) e disabilita le protezioni di sicurezza, consentendo agli aggressori di eseguire comandi senza essere rilevati. Il RAT comunica con il suo server di controllo utilizzando una crittografia forte (ChaCha20).

Il RAT AtlasCross consente ai criminali informatici di gestire sessioni remote, garantendo loro il controllo sui sistemi infetti. Può visualizzare lo schermo e controllare l'input di mouse e tastiera. Il malware supporta anche l'iniezione di processi, consentendogli di eseguire codice dannoso all'interno di altri programmi.

Può anche scaricare ed eseguire file aggiuntivi e include uno strumento di gestione dei moduli che consente ai criminali informatici di caricare o aggiornare diversi componenti del malware. Inoltre, fornisce accesso ai file e comandi shell, consentendo agli autori delle minacce di navigare, modificare file ed eseguire comandi di sistema da remoto.

Funzionalità aggiuntive

AtlasCross disturba i programmi di sicurezza bloccando le loro connessioni di rete. Questo indebolisce la loro capacità di proteggere il sistema senza chiuderli direttamente. Monitora inoltre strumenti di sicurezza e app comuni, come WeChat e Telegram. Il RAT può iniettare una DLL dannosa in WeChat per prendere il controllo dell'app.

Quando riceve un comando, rilascia un file DLL, trova il processo WeChat in esecuzione e lo costringe a caricare il codice dannoso nella sua memoria. Questa funzionalità viene probabilmente utilizzata per accedere ai messaggi o rubare i dati di sessione.

Inoltre, AtlasCross può posizionare un'attività pianificata nascosta in una cartella di sistema di Windows, in modo che venga eseguita automaticamente quando l'utente accede con privilegi elevati. Maschera il percorso del file per evitare il rilevamento da parte degli strumenti di sicurezza. Quando deve rimuovere se stesso, ritarda e regola le priorità dei processi in modo da poter eliminare i propri file senza causare crash o lasciare tracce.

| Nome | Trojan ad accesso remoto AtlasCross |

| Tipo Di Minaccia | Trojan ad Accesso Remoto (RAT) |

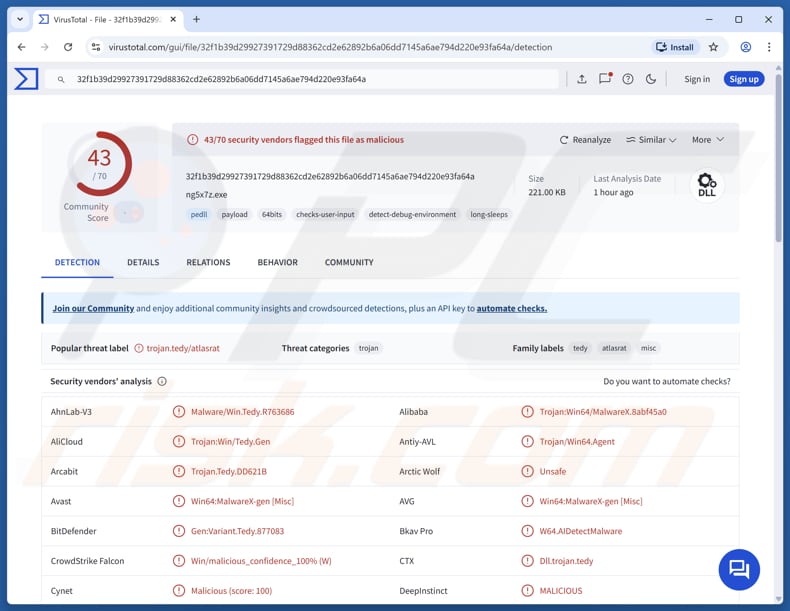

| Nomi Di Rilevamento | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Tedy.877083), ESET-NOD32 (Win64/Agent.AWX Trojan), Kaspersky (UDS:Backdoor.Win64.Agent.gen), Microsoft (Trojan:Win32/Etset!rfn), Lista Completa (VirusTotal) |

| Sintomi | I Trojan ad Accesso Remoto sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi Di Distribuzione | Siti web falsi, installer di software dannosi. |

| Danni | Password e informazioni bancarie rubate, furto d'identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Conclusione

AtlasCross è un RAT sofisticato e furtivo in grado di prendere il controllo dei sistemi infetti, aggirare le protezioni di sicurezza e mantenere la persistenza. Le vittime di questi attacchi possono riscontrare problemi come furto d'identità, dirottamento di account, infezioni aggiuntive, perdite finanziarie, ecc. Se un sistema è infetto da AtlasCross, il RAT dovrebbe essere rimosso immediatamente.

Altri esempi di RAT sono CrySome, CrystalX e GHOSTFORM.

Come ha fatto AtlasCross a infiltrarsi nel mio computer?

AtlasCross viene distribuito tramite installer falsi scaricati da siti web con typosquatting (ad es., www-surfshark[.]com) che imitano siti legittimi per il download di software. Questi siti offrono strumenti come Surfshark, Signal, Telegram, Zoom, Microsoft Teams, client VPN, app di messaggistica, app per videoconferenze, tracker di criptovalute e applicazioni di e-commerce.

Sono progettati per scaricare un file ZIP che contiene un installer multistrato che appare legittimo ed è firmato con un certificato rubato. Una volta eseguito, installa un'applicazione esca (ad es., UltraViewer) insieme a componenti malware nascosti, quindi carica il RAT in memoria attraverso più fasi.

Altri esempi di siti falsi utilizzati per distribuire installer dannosi: app-zoom[.]com, eyy-eyy[.]com, kefubao-pc[.]com, quickq-quickq[.]com, signal-signal[.]com, telegrtam.com[.]cn, trezor-trezor[.]com, ultraviewer-cn[.]com, wwtalk-app[.]com, www-surfshark[.]com e www-teams[.]com.

Come evitare l'installazione di malware?

Fate attenzione alle email che sembrano inaspettate o provengono da mittenti sconosciuti, soprattutto se contengono link o allegati. Se i file o i link in tali messaggi appaiono sospetti, non apriteli. Evitate inoltre di interagire con pop-up, annunci o richieste su siti web non affidabili e non consentite le notifiche da pagine sospette.

Scaricate software e file da fonti ufficiali o store di app verificati ed evitate programmi craccati, software piratato o generatori di chiavi. Assicuratevi che il sistema operativo e le applicazioni siano sempre aggiornati.

Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Siti web falsi che distribuiscono installer dannosi contenenti AtlasCross (fonte: hexastrike.com):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Cos'è AtlasCross?

- PASSO 1. Rimozione manuale del malware AtlasCross.

- PASSO 2. Verificare se il computer è pulito.

Come rimuovere il malware manualmente?

La rimozione manuale del malware è un compito complicato: di solito è meglio consentire ai programmi antivirus o anti-malware di farlo automaticamente. Per rimuovere questo malware consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

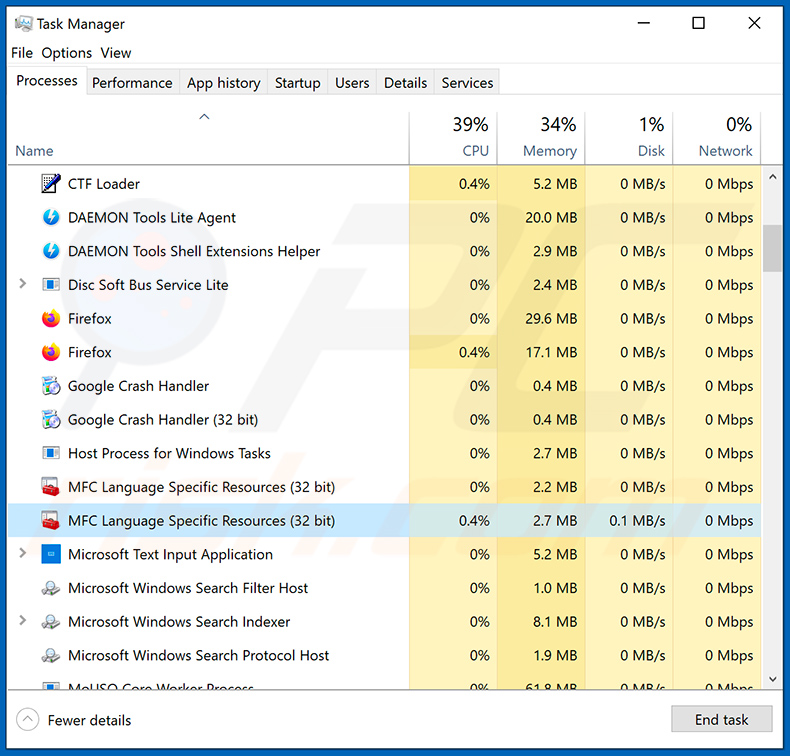

Se desiderate rimuovere il malware manualmente, il primo passo è identificare il nome del malware che state cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se avete controllato l'elenco dei programmi in esecuzione sul vostro computer, ad esempio utilizzando il task manager, e avete identificato un programma che sembra sospetto, dovreste continuare con questi passaggi:

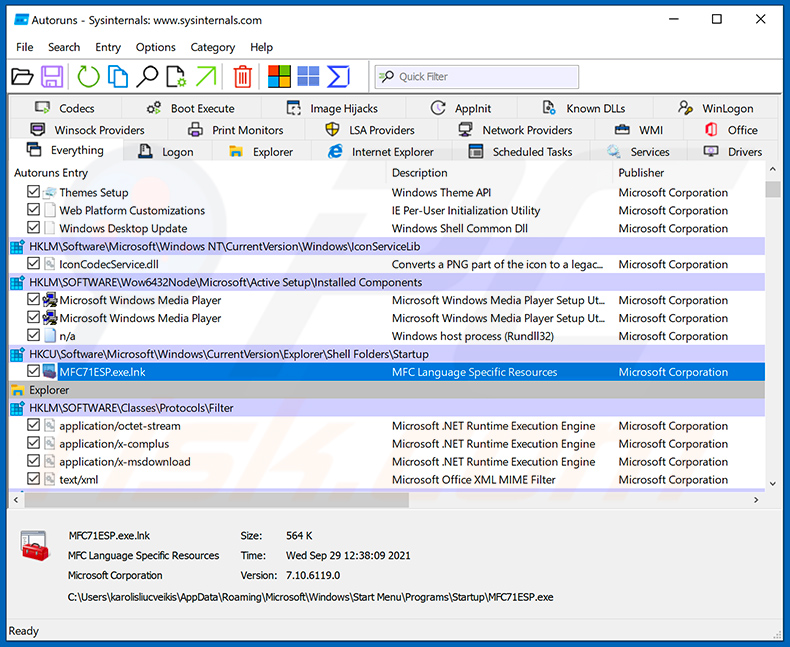

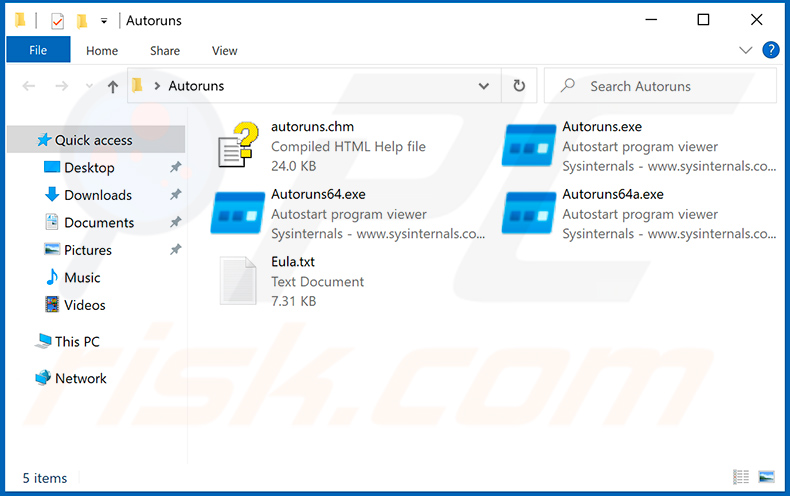

Scaricate un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, le posizioni del Registro di sistema e del file system:

Scaricate un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, le posizioni del Registro di sistema e del file system:

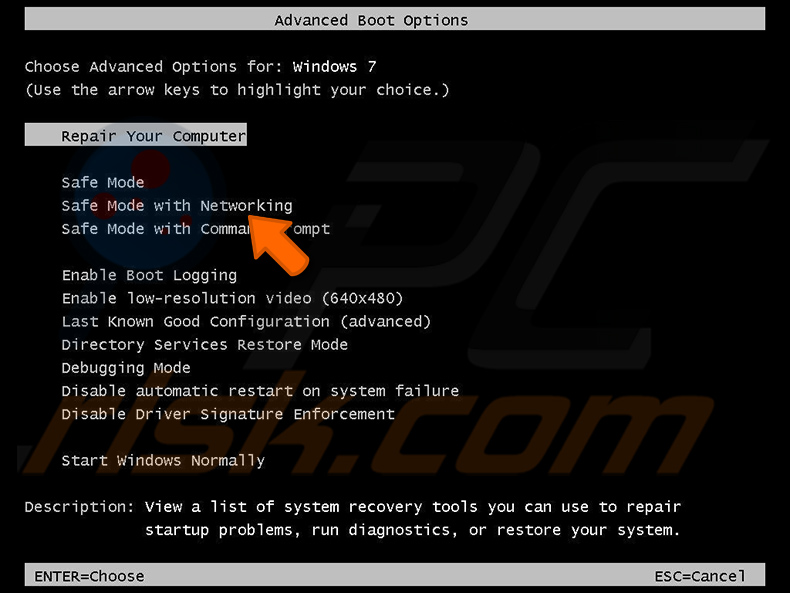

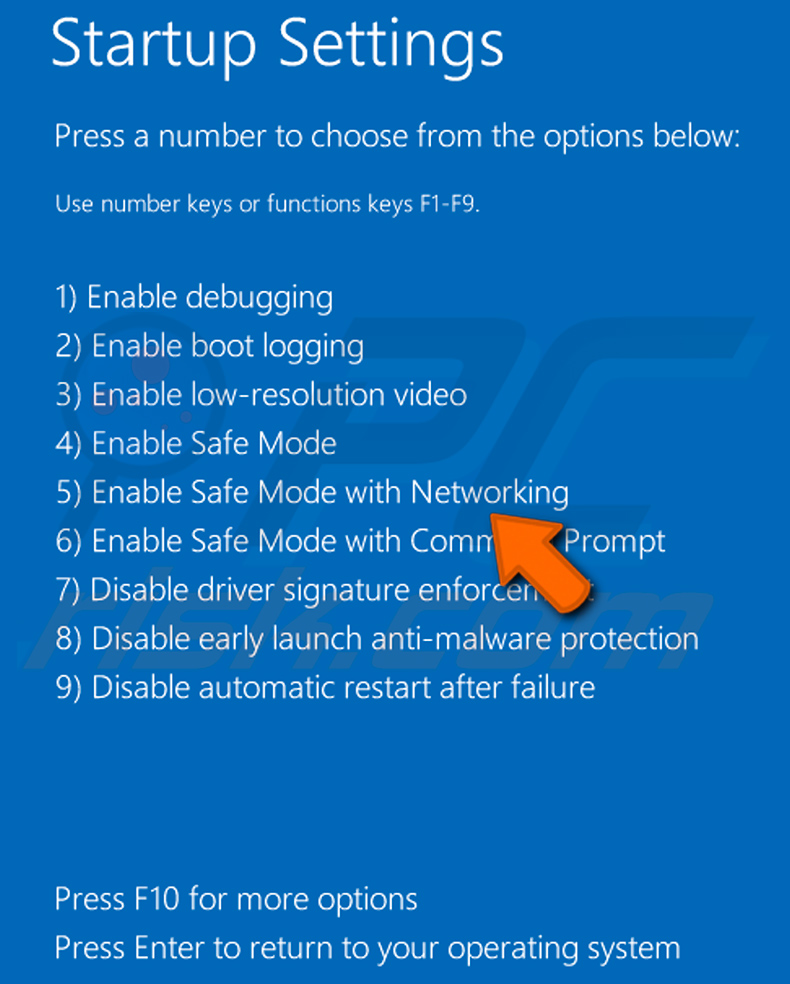

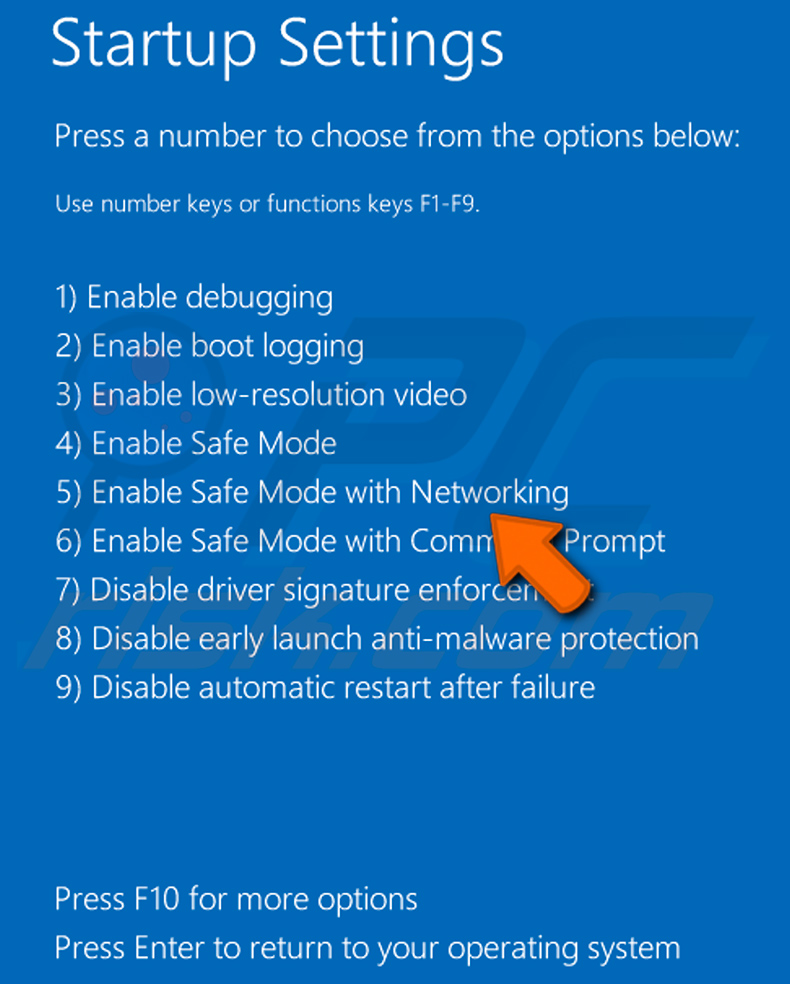

Riavviate il computer in Modalità Provvisoria:

Riavviate il computer in Modalità Provvisoria:

Utenti di Windows XP e Windows 7: Avviate il computer in Modalità Provvisoria. Fate clic su Start, fate clic su Arresta, fate clic su Riavvia, fate clic su OK. Durante il processo di avvio del computer, premete il tasto F8 sulla tastiera più volte fino a quando non vedete il menu Opzioni Avanzate di Windows, quindi selezionate Modalità Provvisoria con Rete dall'elenco.

Video che mostra come avviare Windows 7 in «Modalità Provvisoria con Rete»:

Utenti di Windows 8: Avviate Windows 8 in Modalità Provvisoria con Rete - Andate alla schermata Start di Windows 8, digitate Avanzate, nei risultati di ricerca selezionate Impostazioni. Fate clic su Opzioni di avvio avanzate, nella finestra «Impostazioni generali del PC» aperta, selezionate Avvio avanzato.

Fate clic sul pulsante «Riavvia ora». Il computer si riavvierà nel «Menu opzioni di avvio avanzate». Fate clic sul pulsante «Risoluzione dei problemi», quindi fate clic sul pulsante «Opzioni avanzate». Nella schermata delle opzioni avanzate, fate clic su «Impostazioni di avvio».

Fate clic sul pulsante «Riavvia». Il PC si riavvierà nella schermata Impostazioni di avvio. Premete F5 per avviare in Modalità Provvisoria con Rete.

Video che mostra come avviare Windows 8 in «Modalità Provvisoria con Rete»:

Utenti di Windows 10: Fate clic sul logo di Windows e selezionate l'icona di Alimentazione. Nel menu aperto fate clic su «Riavvia» tenendo premuto il tasto «Maiusc» sulla tastiera. Nella finestra «Scegli un'opzione» fate clic su «Risoluzione dei problemi», quindi selezionate «Opzioni avanzate».

Nel menu delle opzioni avanzate selezionate «Impostazioni di avvio» e fate clic sul pulsante «Riavvia». Nella finestra successiva dovreste fare clic sul tasto «F5» sulla tastiera. Questo riavvierà il sistema operativo in Modalità Provvisoria con Rete.

Video che mostra come avviare Windows 10 in «Modalità Provvisoria con Rete»:

Estraete l'archivio scaricato ed eseguite il file Autoruns.exe.

Estraete l'archivio scaricato ed eseguite il file Autoruns.exe.

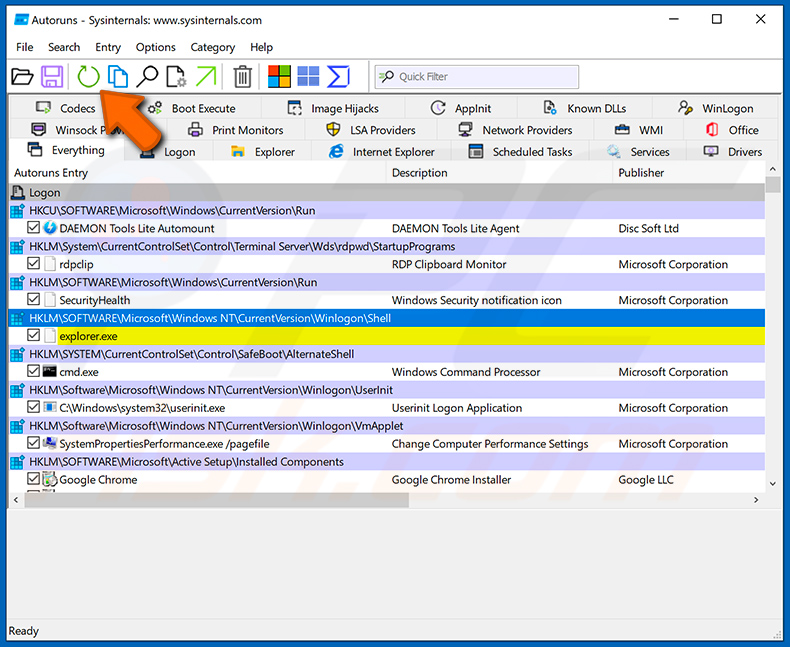

Nell'applicazione Autoruns, fate clic su «Options» in alto e deselezionate le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, fate clic sull'icona «Refresh».

Nell'applicazione Autoruns, fate clic su «Options» in alto e deselezionate le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, fate clic sull'icona «Refresh».

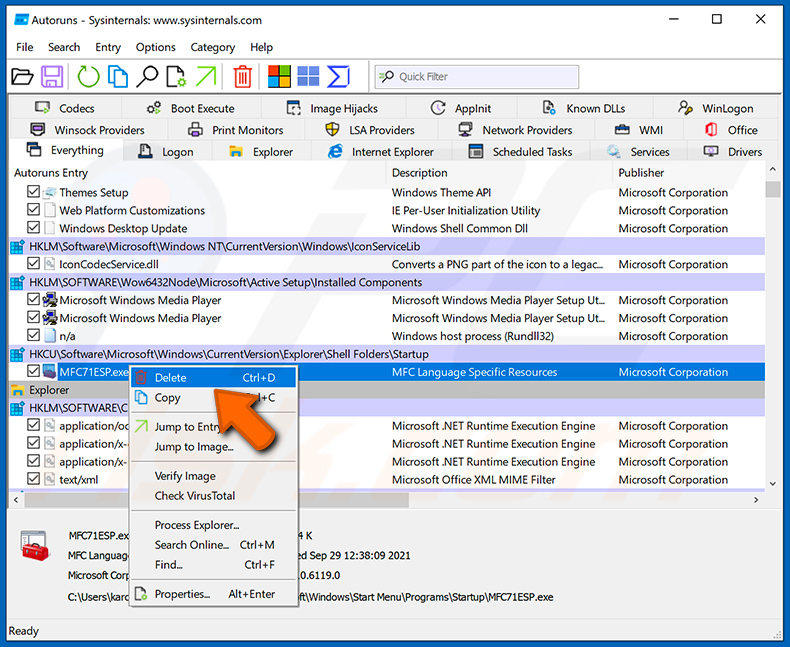

Controllate l'elenco fornito dall'applicazione Autoruns e individuate il file malware che desiderate eliminare.

Controllate l'elenco fornito dall'applicazione Autoruns e individuate il file malware che desiderate eliminare.

Dovreste annotare il percorso completo e il nome. Tenete presente che alcuni malware nascondono i nomi dei processi sotto nomi di processi legittimi di Windows. In questa fase, è molto importante evitare di rimuovere file di sistema. Dopo aver individuato il programma sospetto che desiderate rimuovere, fate clic con il tasto destro del mouse sul suo nome e scegliete «Delete».

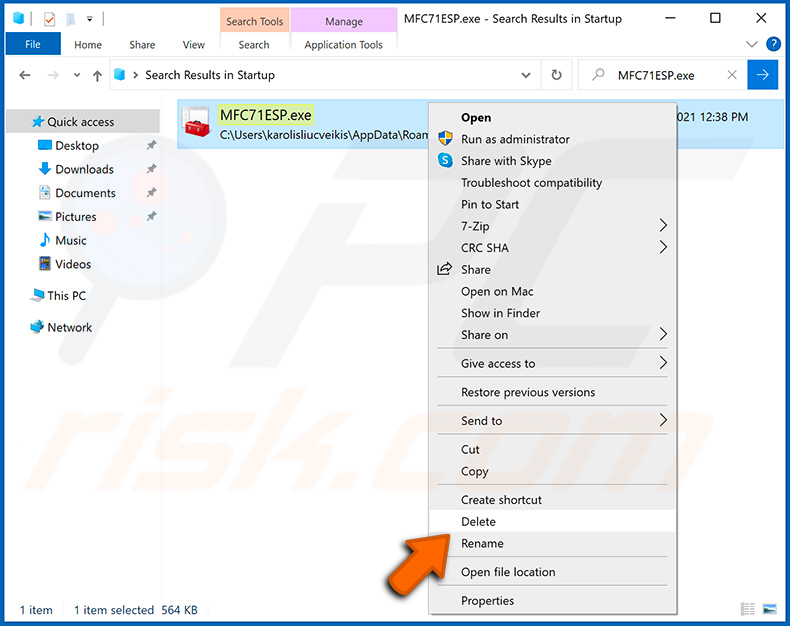

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente al prossimo avvio del sistema), dovreste cercare il nome del malware sul vostro computer. Assicuratevi di abilitare i file e le cartelle nascosti prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviate il computer in modalità normale. Seguendo questi passaggi dovreste rimuovere qualsiasi malware dal vostro computer. Tenete presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non disponete di queste competenze, lasciate la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in seguito. Per mantenere il vostro computer sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il vostro computer sia privo di infezioni malware, vi consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande Frequenti (FAQ)

Il mio computer è infetto dal malware AtlasCross, devo formattare il dispositivo di archiviazione per liberarmene?

Questo passaggio può eliminare AtlasCross, ma cancellerà anche tutti i file e i dati sul dispositivo. Per questo motivo, si consiglia spesso di provare prima a rimuoverlo con una soluzione di sicurezza affidabile, come Combo Cleaner, prima di ricorrere alla formattazione.

Quali sono i problemi più gravi che il malware può causare?

Il malware può compiere una vasta gamma di azioni dannose, come eliminare o corrompere file, rilasciare payload dannosi aggiuntivi e raccogliere informazioni sensibili. Questo può portare a gravi conseguenze come furto d'identità, perdite finanziarie, accesso non autorizzato agli account e perdita irreversibile di dati.

Qual è lo scopo di AtlasCross?

Lo scopo di AtlasCross è agire come un Trojan ad Accesso Remoto che fornisce agli aggressori il controllo sui computer infetti. Viene utilizzato principalmente per spiare gli utenti, rubare dati, eseguire comandi da remoto e mantenere un accesso a lungo termine.

Come ha fatto AtlasCross a infiltrarsi nel mio computer?

AtlasCross viene diffuso tramite installer dannosi su siti web falsi che imitano software affidabili come Surfshark, Signal, Telegram, Zoom, Microsoft Teams, VPN e altre app popolari. Questi siti forniscono un file ZIP contenente un installer apparentemente legittimo firmato con un certificato rubato. Una volta eseguito, installa un'app esca (come UltraViewer) mentre carica segretamente il RAT.

Combo Cleaner mi proteggerà dal malware?

Sì, Combo Cleaner è in grado di rilevare e rimuovere la maggior parte delle infezioni malware conosciute. Tuttavia, le minacce avanzate spesso si nascondono in profondità nel sistema, quindi è importante eseguire una scansione completa del sistema per assicurarsi che nulla venga tralasciato.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione