Come rimuovere Remus dai dispositivi infetti

TrojanConosciuto anche come: Remus information stealer

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è Remus?

Remus è uno stealer associato a Lumma. Condivide capacità simili, tra cui la possibilità di rubare password del browser, cookie e informazioni sui portafogli di criptovalute. È considerato un'evoluzione di Lumma (non un malware separato). Remus utilizza nuove tecniche come EtherHiding e controlli anti-analisi migliorati.

Maggiori informazioni su Remus

Remus si è probabilmente evoluto da una variante precedente chiamata Tenzor, che sembra essere uno stadio intermedio tra Lumma e Remus. Remus e Lumma sono molto simili: utilizzano molti degli stessi metodi e condividono codice simile. Entrambi sono in grado di aggirare la sicurezza del browser chiamata Application-Bound Encryption (ABE).

Iniettano un frammento di codice nel browser per accedere (e decrittare) una chiave protetta archiviata in memoria. Remus utilizza una versione del codice leggermente più piccola e più efficiente rispetto a Lumma. Remus e Lumma nascondono entrambi la propria attività eseguendo un browser in un desktop nascosto, in modo che la vittima non veda alcuna finestra.

Se questo metodo non funziona, creano invece un nuovo browser nascosto. L'unica differenza è il modo in cui denominano il desktop nascosto. Utilizzano anche un'altra tecnica chiamata «SYSTEM impersonation» per ottenere permessi più elevati. Entrambi i metodi consentono loro di rubare i dati del browser.

Inoltre, Remus e Lumma tentano di rilevare se sono in esecuzione all'interno di una macchina virtuale. Lo fanno controllando le informazioni di sistema alla ricerca di indicazioni di software di virtualizzazione come VMware, VirtualBox o KVM. Se rilevano questi segnali, possono modificare il proprio comportamento o nascondere la propria attività.

Inoltre, Remus e Lumma verificano se sono in esecuzione senza protezione (come un crypter) prima di avviare le loro azioni malevole. Se non sono protetti, mostrano un messaggio di avviso per impedire agli operatori di diffondere o eseguire accidentalmente il malware.

È anche importante notare che Remus e Lumma eseguono operazioni come la gestione della memoria, il furto degli appunti e l'archiviazione della configurazione seguendo passaggi quasi identici. Tuttavia, Remus utilizza tecniche aggiornate per operazioni come il furto di dati, l'identificazione del sistema e la comunicazione con i propri server.

Il cambiamento più significativo riguarda il modo in cui trova i propri server di comando, passando a un metodo basato su blockchain (EtherHiding) invece delle tecniche precedenti. Include anche funzionalità anti-analisi più robuste per evitare il rilevamento. Inoltre, Remus ottiene il proprio indirizzo C2 dalla blockchain, che è difficile da rimuovere o bloccare. Questo rende la terminazione più difficile.

Infine, Remus verifica fin da subito se è in esecuzione in una sandbox o in un ambiente di analisi. Scansiona i moduli di sistema caricati e li confronta con strumenti di sicurezza e sandbox noti. Se ne rileva qualcuno, interrompe immediatamente l'esecuzione. Poiché Remus è molto simile allo stealer Lumma, prende di mira principalmente dati come nomi utente, password, dati del browser, portafogli di criptovalute e altri dati personali archiviati sul dispositivo.

| Nome | Remus information stealer |

| Tipo Di Minaccia | Stealer |

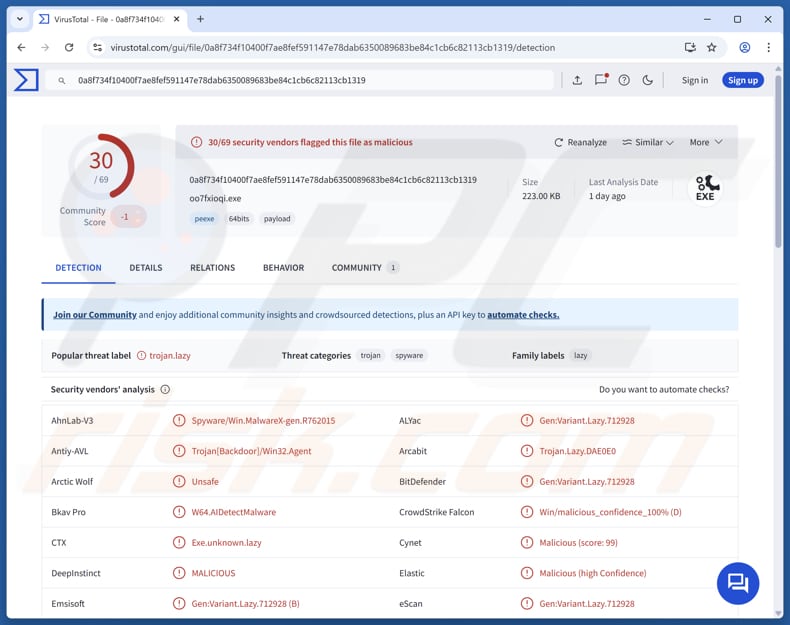

| Nomi Di Rilevamento | Avast (FileRepMalware [Pws]), Combo Cleaner (Gen:Variant.Lazy.712928), ESET-NOD32 (Win64/Spy.Agent.AHB Trojan), Microsoft (Trojan:Win32/Ravartar!rfn), Symantec (ML.Attribute.HighConfidence), Lista completa dei rilevamenti (VirusTotal) |

| Sintomi | Gli stealer sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto nessun sintomo particolare è chiaramente visibile su un computer infetto. |

| Metodi Di Distribuzione | Allegati email infetti, pubblicità online malevole, ingegneria sociale, vulnerabilità software, «crack» di software. |

| Danni | Password e informazioni bancarie rubate, furto di identità, dirottamento degli account, perdite finanziarie. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Conclusione

Remus è una variante più recente di Lumma e condivide molte delle stesse tecniche e obiettivi. Viene utilizzato per rubare dati sensibili degli utenti come password, informazioni del browser e portafogli di criptovalute. Include inoltre funzionalità migliorate di occultamento e anti-rilevamento per evitare l'analisi e la rimozione.

Nel complesso, è un'evoluzione del malware esistente per il furto di informazioni con metodi di evasione più potenti. Alcuni esempi di altri malware per il furto di informazioni sono Torg, VoidStealer e BoryptGrab.

Come si è infiltrato Remus nel mio computer?

Solitamente, i criminali informatici distribuiscono malware tramite email ingannevoli con allegati infetti o link malevoli, truffe di supporto tecnico, programmi pirata (o strumenti di cracking e generatori di chiavi), pubblicità malevole e vulnerabilità software. Utilizzano anche siti web falsi o compromessi, reti P2P, downloader di terze parti e metodi simili.

Il malware è spesso nascosto in file eseguibili malevoli, documenti come file MS Office o PDF, archivi o script. Si infiltra quando gli utenti lo scaricano e lo eseguono.

Come evitare l'installazione di malware?

Scaricate software solo da siti web ufficiali o app store affidabili ed evitate di utilizzare programmi craccati, strumenti pirata o generatori di chiavi. Mantenete il sistema operativo e tutte le applicazioni aggiornati. Siate cauti con pop-up, annunci e richieste di autorizzazione da siti web non affidabili e non consentite le notifiche da pagine sospette.

Inoltre, trattate con cautela le email inaspettate, specialmente da mittenti sconosciuti, ed evitate di aprire link o allegati che sembrano non sicuri. Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Cos'è Remus?

- PASSO 1. Rimozione manuale del malware Remus.

- PASSO 2. Verificate che il computer sia pulito.

Come rimuovere il malware manualmente?

La rimozione manuale del malware è un'operazione complicata: solitamente è meglio consentire ai programmi antivirus o anti-malware di farlo automaticamente. Per rimuovere questo malware consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

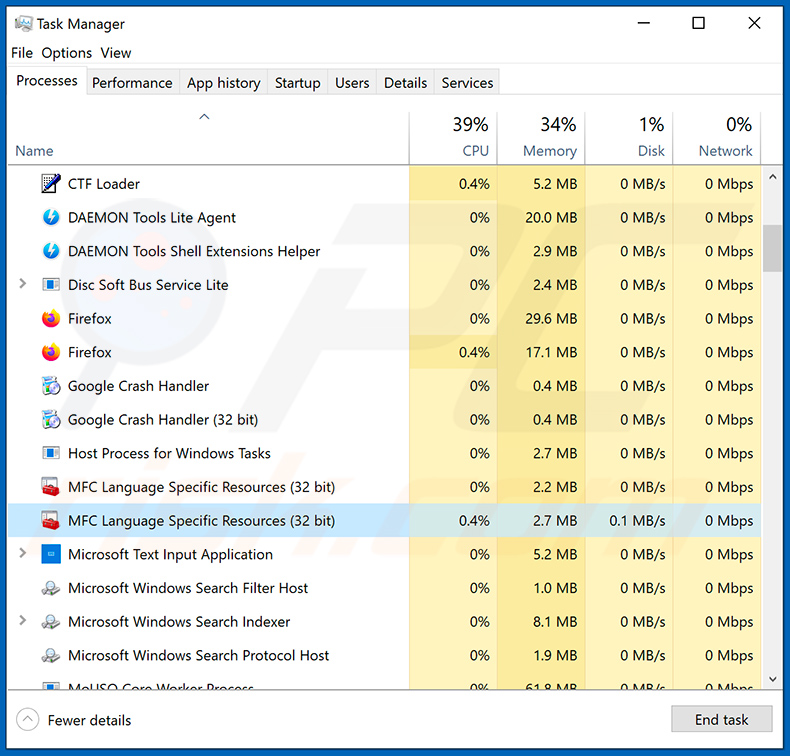

Se desiderate rimuovere il malware manualmente, il primo passo è identificare il nome del malware che state cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se avete controllato l'elenco dei programmi in esecuzione sul vostro computer, ad esempio utilizzando il task manager, e avete identificato un programma che sembra sospetto, dovreste continuare con questi passaggi:

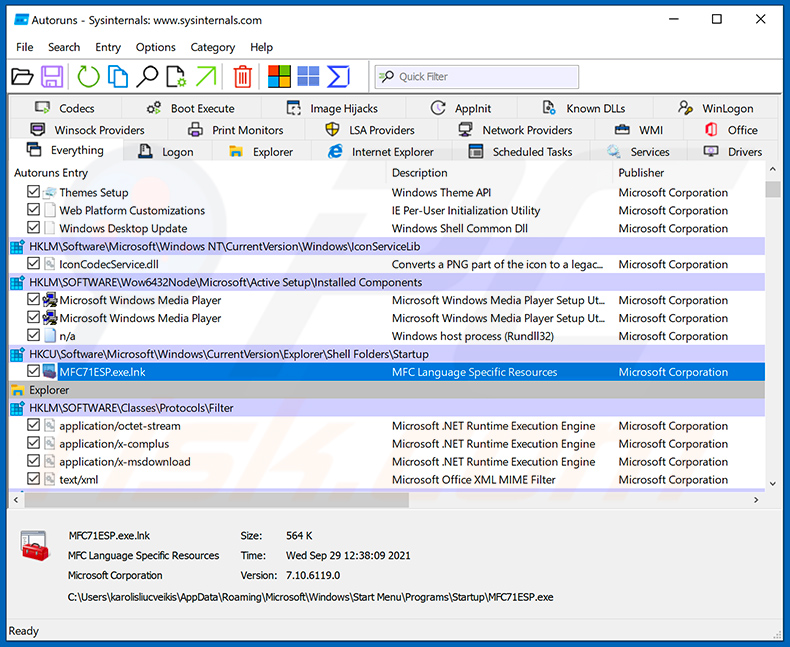

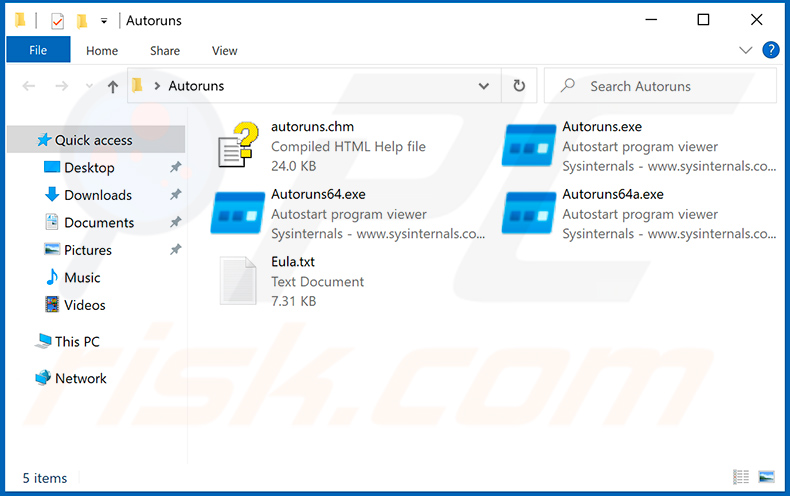

Scaricate un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

Scaricate un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

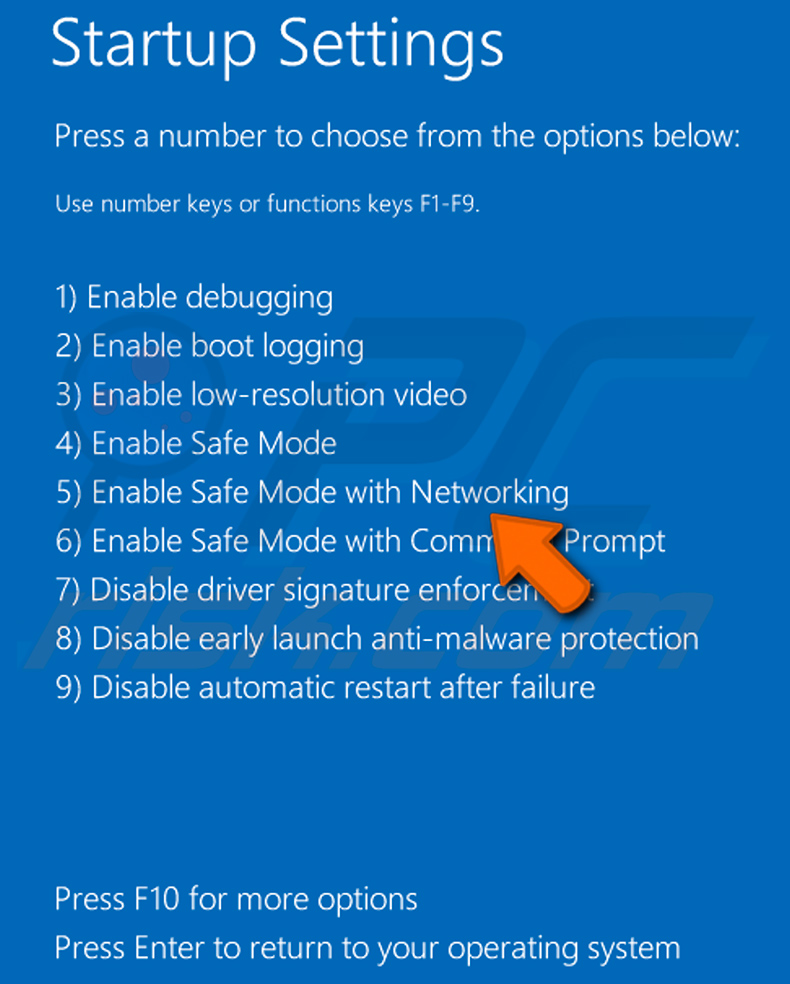

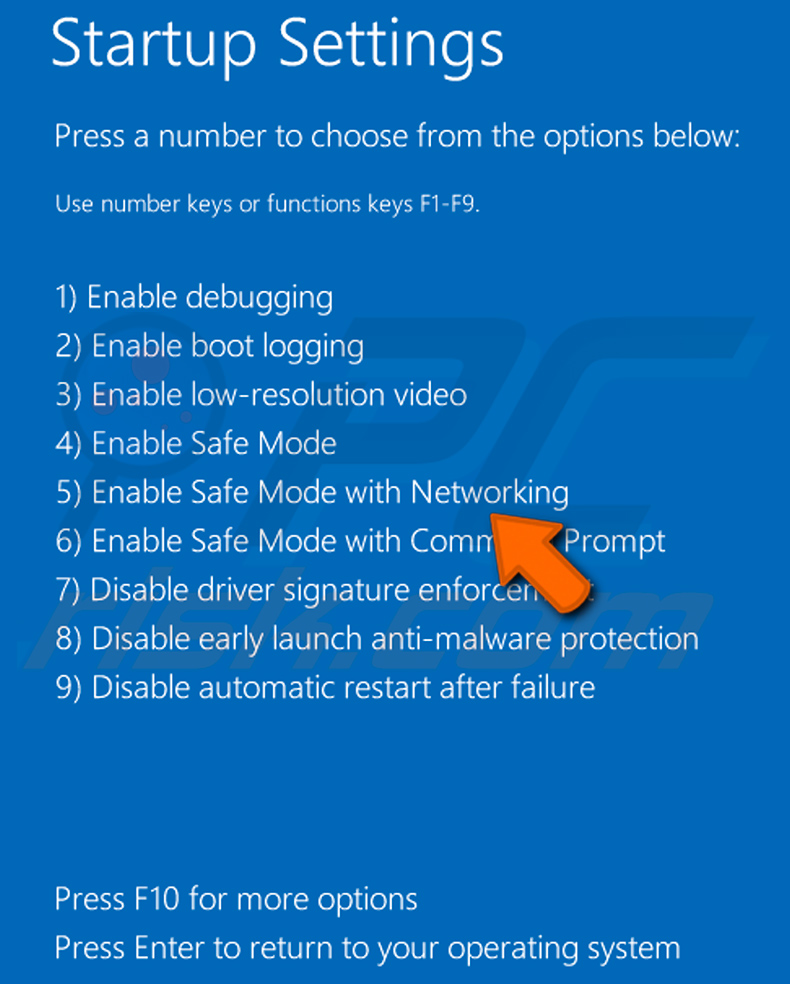

Riavviate il computer in Modalità provvisoria:

Riavviate il computer in Modalità provvisoria:

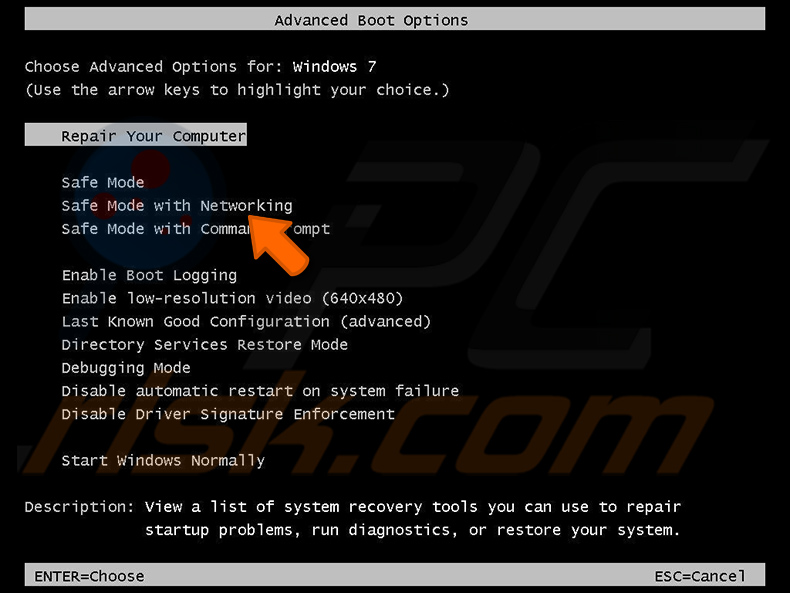

Utenti Windows XP e Windows 7: Avviate il computer in Modalità provvisoria. Fate clic su Start, fate clic su Arresta, fate clic su Riavvia, fate clic su OK. Durante il processo di avvio del computer, premete il tasto F8 sulla tastiera più volte fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionate Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in «Modalità provvisoria con rete»:

Utenti Windows 8: Avviate Windows 8 in Modalità provvisoria con rete - Andate alla schermata Start di Windows 8, digitate Avanzate, nei risultati di ricerca selezionate Impostazioni. Fate clic su Opzioni di avvio avanzate, nella finestra «Impostazioni generali del PC» aperta, selezionate Avvio avanzato.

Fate clic sul pulsante «Riavvia ora». Il computer si riavvierà nel «Menu delle opzioni di avvio avanzate». Fate clic sul pulsante «Risoluzione dei problemi», quindi fate clic sul pulsante «Opzioni avanzate». Nella schermata delle opzioni avanzate, fate clic su «Impostazioni di avvio».

Fate clic sul pulsante «Riavvia». Il PC si riavvierà nella schermata Impostazioni di avvio. Premete F5 per avviare in Modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in «Modalità provvisoria con rete»:

Utenti Windows 10: Fate clic sul logo di Windows e selezionate l'icona di Alimentazione. Nel menu aperto fate clic su «Riavvia» tenendo premuto il tasto «Maiusc» sulla tastiera. Nella finestra «Scegli un'opzione» fate clic su «Risoluzione dei problemi», quindi selezionate «Opzioni avanzate».

Nel menu delle opzioni avanzate selezionate «Impostazioni di avvio» e fate clic sul pulsante «Riavvia». Nella finestra successiva dovete premere il tasto «F5» sulla tastiera. Questo riavvierà il sistema operativo in Modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in «Modalità provvisoria con rete»:

Estraete l'archivio scaricato ed eseguite il file Autoruns.exe.

Estraete l'archivio scaricato ed eseguite il file Autoruns.exe.

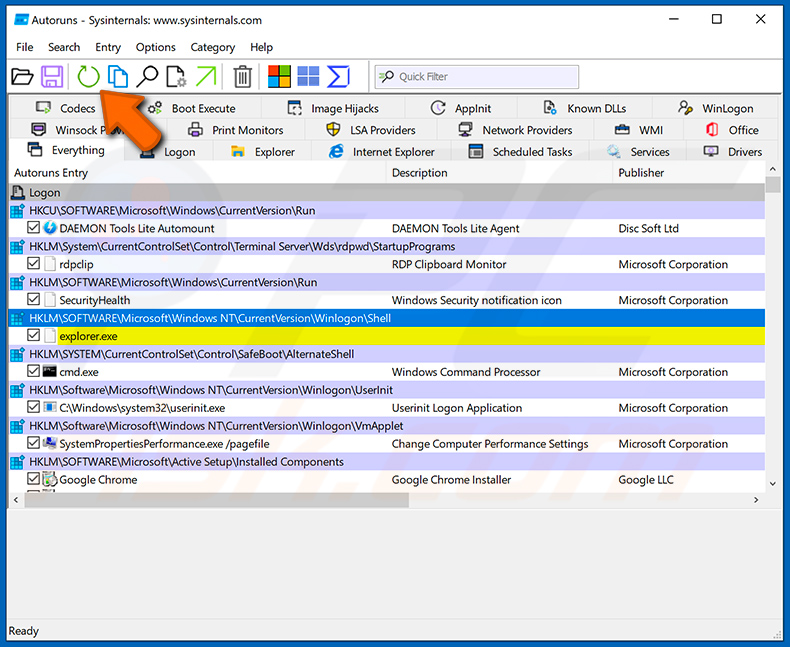

Nell'applicazione Autoruns, fate clic su «Options» in alto e deselezionate le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, fate clic sull'icona «Refresh».

Nell'applicazione Autoruns, fate clic su «Options» in alto e deselezionate le opzioni «Hide Empty Locations» e «Hide Windows Entries». Dopo questa procedura, fate clic sull'icona «Refresh».

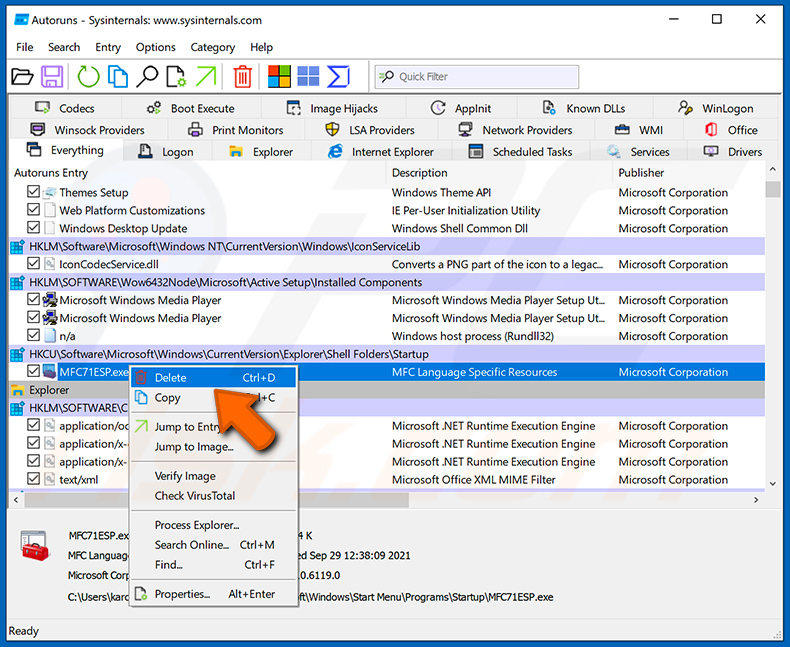

Controllate l'elenco fornito dall'applicazione Autoruns e individuate il file malware che desiderate eliminare.

Controllate l'elenco fornito dall'applicazione Autoruns e individuate il file malware che desiderate eliminare.

Dovreste annotare il percorso completo e il nome. Tenete presente che alcuni malware nascondono i nomi dei processi sotto nomi di processi Windows legittimi. In questa fase, è molto importante evitare di rimuovere file di sistema. Dopo aver individuato il programma sospetto che desiderate rimuovere, fate clic con il tasto destro del mouse sul suo nome e scegliete «Delete».

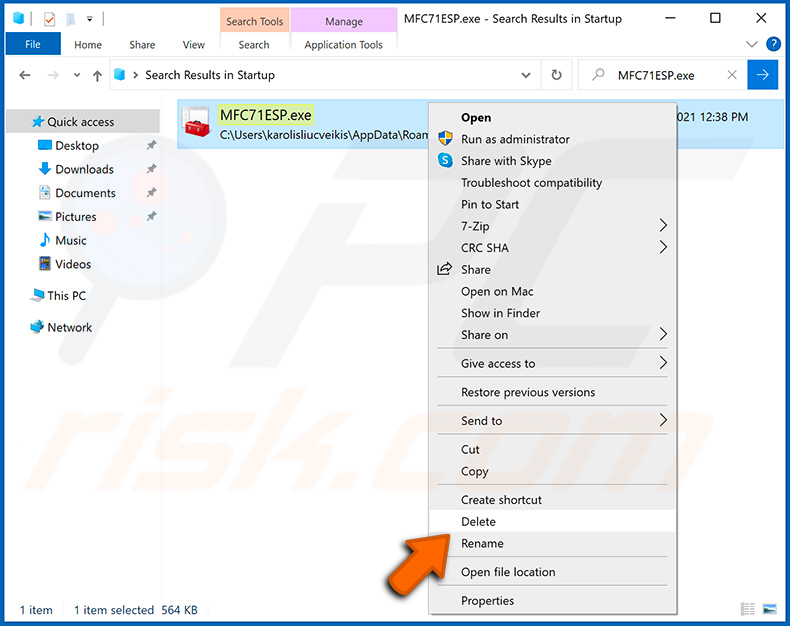

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente al prossimo avvio del sistema), dovreste cercare il nome del malware sul vostro computer. Assicuratevi di abilitare i file e le cartelle nascosti prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviate il computer in modalità normale. Seguendo questi passaggi dovreste rimuovere qualsiasi malware dal vostro computer. Tenete presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non disponete di tali competenze, lasciate la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in seguito. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il vostro computer sia privo di infezioni malware, vi consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande frequenti (FAQ)

Il mio computer è infettato dallo stealer Remus, devo formattare il mio dispositivo di archiviazione per liberarmene?

Questo approccio può eliminare completamente Remus, ma cancellerà anche tutti i dati e i file archiviati sul dispositivo. Invece di ripristinare o formattare il sistema, si consiglia generalmente di utilizzare prima uno strumento di sicurezza affidabile come Combo Cleaner.

Quali sono i maggiori problemi che il malware può causare?

Il malware può raccogliere dati sensibili, crittografare file, distribuire ulteriore malware ed eseguire altre azioni malevole. Ciò può portare ad accessi non autorizzati agli account, danni finanziari, perdita di dati e furto di identità. Nel complesso, può causare gravi problemi di sicurezza e privacy.

Qual è lo scopo di Remus?

Lo scopo di Remus è rubare informazioni sensibili. Prende di mira dati come password del browser, cookie, dettagli dei portafogli di criptovalute e altre informazioni personali. Può anche raccogliere informazioni da varie applicazioni.

Come si è infiltrato Remus nel mio computer?

I criminali informatici diffondono malware tramite email fraudolente contenenti link o file malevoli, siti web falsi, software pirata, pubblicità ingannevoli, truffe di supporto tecnico, vulnerabilità software e canali simili. È spesso nascosto in file come documenti, archivi, script o eseguibili e si attiva quando l'utente li apre (o compie ulteriori azioni).

Combo Cleaner mi proteggerà dal malware?

Sì, Combo Cleaner è in grado di rilevare e rimuovere la maggior parte delle minacce conosciute. Tuttavia, alcuni malware avanzati possono essere più difficili da trovare perché possono nascondersi in profondità nel sistema. Ecco perché una scansione completa del sistema è importante per garantire che tutte le minacce vengano rimosse.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione