Come rimuovere Torg dai dispositivi infetti

TrojanConosciuto anche come: Torg programma per il furto di informazioni

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è Torg?

Torg è un malware di furto di informazioni che sottrae dati dai dispositivi infetti. Invia le informazioni rubate agli autori dell'attacco tramite un sistema API. Torg viene venduto nell'ambito di un'operazione di tipo "malware-as-a-service" (MaaS). Se Torg viene rilevato su un sistema, deve essere rimosso il prima possibile.

Maggiori informazioni su Torg

Torg prende di mira i browser basati su Chromium (come Chrome, Edge, Brave e Opera) e quelli basati su Firefox. In totale, è in grado di sottrarre dati da decine di browser diversi. Può accedere alle credenziali di accesso memorizzate (come password salvate e cookie) e aggirare o decriptare le misure di sicurezza utilizzate per proteggerle.

Inoltre, il malware è progettato per sottrarre dati da numerose estensioni del browser. Prende di mira oltre 800 estensioni, la maggior parte delle quali sono portafogli crittografici, tra cui quelli più diffusi come MetaMask e Phantom. Prende di mira anche più di 100 estensioni legate alla sicurezza, come i gestori di password e le app di autenticazione a due fattori quali LastPass, 1Password e Bitwarden.

Inoltre, Torg è in grado di raccogliere informazioni dalle app desktop di portafogli di criptovalute installate su un dispositivo. Può sottrarre dati da oltre 30 programmi di portafogli, tra cui quelli più diffusi come Atomic, AtomicDEX, Bitcoin Core, Daedalus, Electrum, Ethereum, Exodus, Monero, MyEtherWallet e WalletWasabi. Il malware intercetta i seed, le chiavi e i dati di sessione dei portafogli di criptovalute.

Inoltre, Torg è in grado di recuperare informazioni dalle estensioni per la creazione di note. Tra queste figurano 123 Password, Anywhere Stickers, Beanote, Beastnotes, Fleeting Notes, My-Notes, Note Board, Notepad Take Notes, Notes for Gmail, Notes Sticky, Notion Notes, Page Notes, Private Notes, Simple Gmail Notes, SimplifyNote, Smart Notes, Sticky Notes, Swifty Sticky Note e Web Sticky Notes. Queste potrebbero contenere informazioni private, come le password.

Inoltre, questo programma di furto è in grado di sottrarre i token di Discord (che consentono di accedere a un account Discord senza password) analizzando un formato di database denominato LevelDB. È anche in grado di sottrarre i dati delle sessioni di Telegram, il che potrebbe consentire l'accesso a un account Telegram attivo. Inoltre, ruba i file di configurazione di Steam, il che potrebbe aiutare gli aggressori ad accedere a un account di gioco Steam o a spacciarsi per il titolare dello stesso.

Vale inoltre la pena sottolineare che Torh è in grado di raccogliere dati da client VPN (ExpressVPN, NordVPN, OpenVPN, PIA, ProtonVPN, Surfshark, WireGuard e Windscribe), strumenti FTP e di accesso remoto (FileZilla, mRemoteNG, MobaXterm, Total Commander, WinSCP) e client di posta elettronica (Outlook e Thunderbird).

Altri obiettivi includono le piattaforme di gioco (Battle.net, GOG Galaxy, Minecraft, Origin/EA, Rockstar Games, Ubisoft Connect) e le cartelle "Desktop" e "Documenti".

| Nome | Torg programma per il furto di informazioni |

| Tipo di minaccia | Ladro |

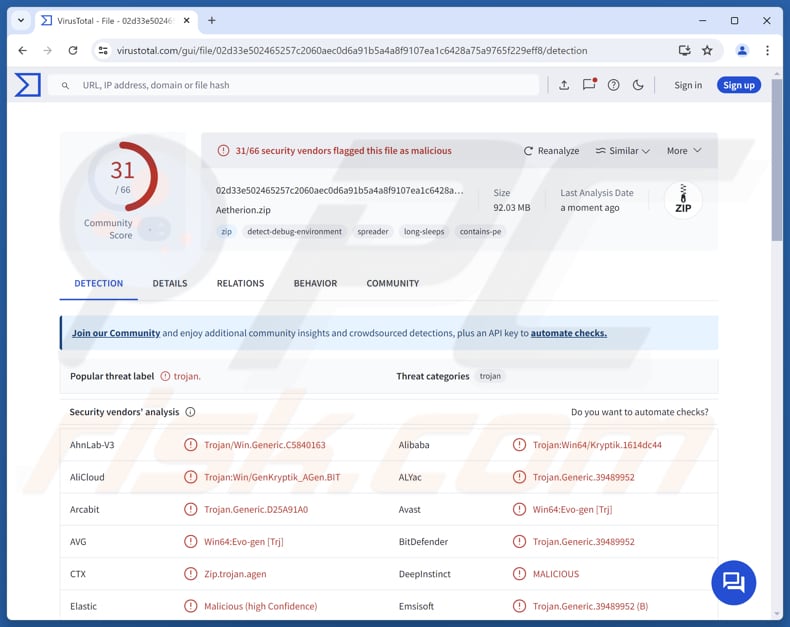

| Nomi dei rilevatori | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Trojan.Generic.39489952), ESET-NOD32 (Win64/Kryptik. GDL Trojan), Kaspersky (Trojan.Win32.AntiVM.ghj), Sophos (Mal/Generic-S), Elenco completo (VirusTotal) |

| Sintomi | Gli Stealer sono progettati per infiltrarsi di nascosto nel computer della vittima e rimanere inattivi, pertanto su un computer infetto non si notano sintomi evidenti. |

| Possibili modalità di distribuzione | Trucchi fasulli per videogiochi, software pirata, programmi di installazione contraffatti, ClickFix. |

| Danni | Password e dati bancari rubati, furto d'identità, appropriazione indebita di account, perdite finanziarie e problemi simili. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Conclusione

Torg è un malware pericoloso in grado di sottrarre una vasta gamma di informazioni sensibili da un dispositivo infetto. È in grado di raccogliere dati quali password, dettagli degli account e informazioni finanziarie senza che l'utente se ne accorga. Poiché prende di mira numerose app e servizi diversi, può causare gravi danni alla privacy e danni finanziari.

Nel complesso, si tratta di una minaccia pericolosa che può portare al furto di identità, alla compromissione degli account, a perdite finanziarie e ad altri problemi. Altri esempi di stealers sono VoidStealer, BoryptGrab e MaskGramStealer.

Come ha fatto Torg a infiltrarsi nel mio computer?

In primo luogo, la vittima scarica contenuti falsi o piratati, come trucchi per videogiochi, software crackato o programmi di installazione contraffatti. Si tratta del cosiddetto «dropper», che installa di nascosto un programma sul dispositivo. Successivamente, questo dropper utilizza diversi livelli di offuscamento e crittografia per rendere il malware difficile da individuare.

Può anche eseguire il codice direttamente in memoria anziché salvarlo su disco. Successivamente, un programma di caricamento viene eseguito in background e prepara il sistema, ricorrendo talvolta a stratagemmi quali l'occultamento di processi o l'iniezione di codice in processi Windows legittimi. Infine, il stealer Torg viene avviato in memoria.

È importante sottolineare che ClickFix è anch'esso uno dei metodi di diffusione (insieme a falsi cheat per videogiochi e software crackato). Funziona indurre l'utente a copiare o eseguire un comando. Tale comando è solitamente uno script PowerShell. Quando l'utente lo esegue, si avvia l'infezione e il malware viene scaricato automaticamente.

Come evitare l'installazione di malware?

Apri i link o gli allegati contenuti nelle e-mail solo se sei sicuro che non siano dannosi e presta attenzione alle e-mail o ai messaggi inattesi provenienti da mittenti sconosciuti. Assicurati di eseguire regolarmente una scansione del tuo dispositivo con un software di sicurezza affidabile per individuare e rimuovere eventuali minacce.

Scarica le app solo da siti web ufficiali o da app store affidabili e mantieni aggiornati il sistema e i software. Evita di cliccare su annunci, finestre pop-up o link sospetti, specialmente su siti web non sicuri, e non autorizzare le notifiche provenienti da siti di cui non ti fidi.

Se ritieni che il tuo computer sia già stato infettato, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware presente nel sistema.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Cos'è Torg?

- FASE 1. Rimozione manuale del malware Torg.

- FASE 2. Verifica che il tuo computer sia privo di virus.

Come rimuovere manualmente il malware?

La rimozione manuale dei malware è un'operazione complessa: in genere è preferibile lasciare che siano i programmi antivirus o anti-malware a occuparsene automaticamente. Per rimuovere questo malware, consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

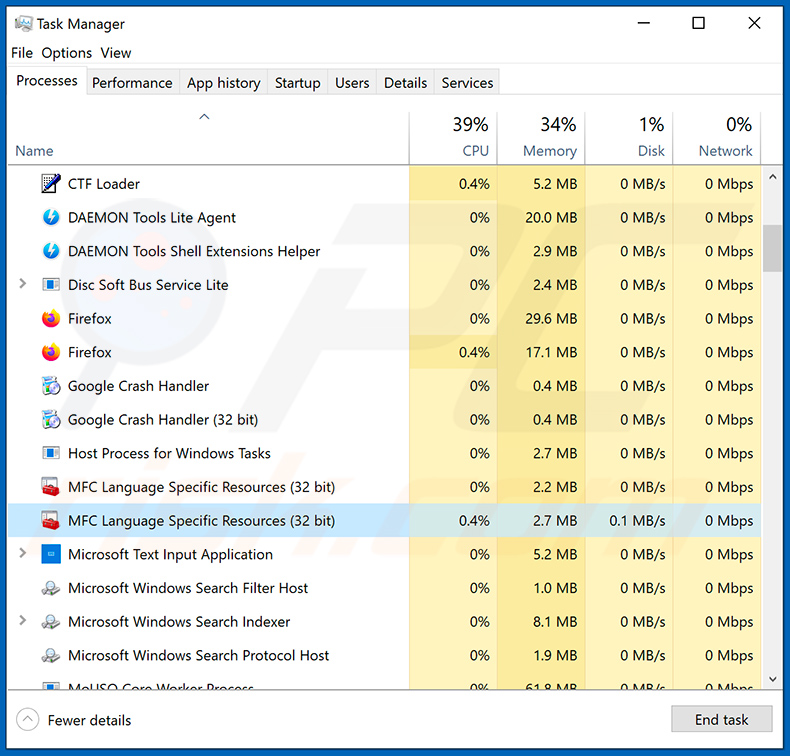

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che stai cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio tramite il Task Manager, e hai individuato un programma che sembra sospetto, procedi come segue:

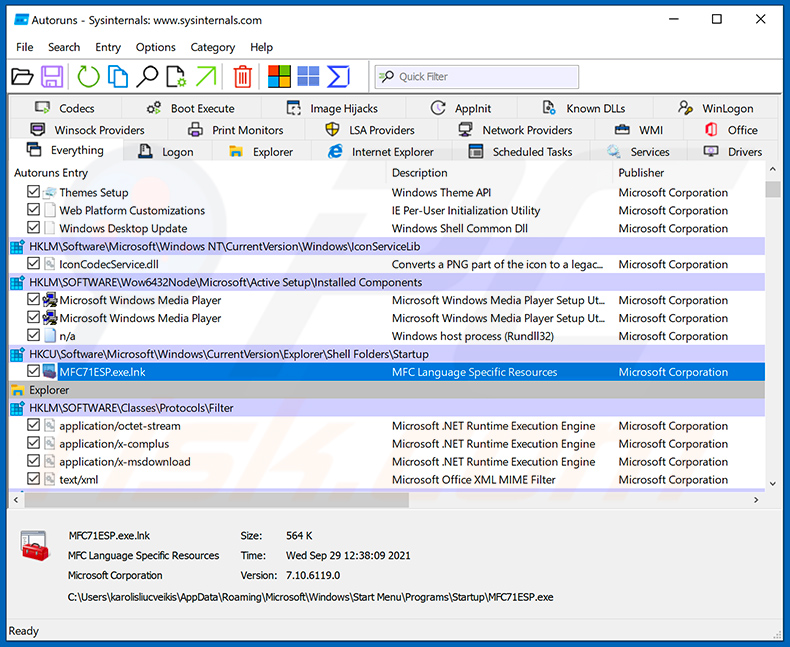

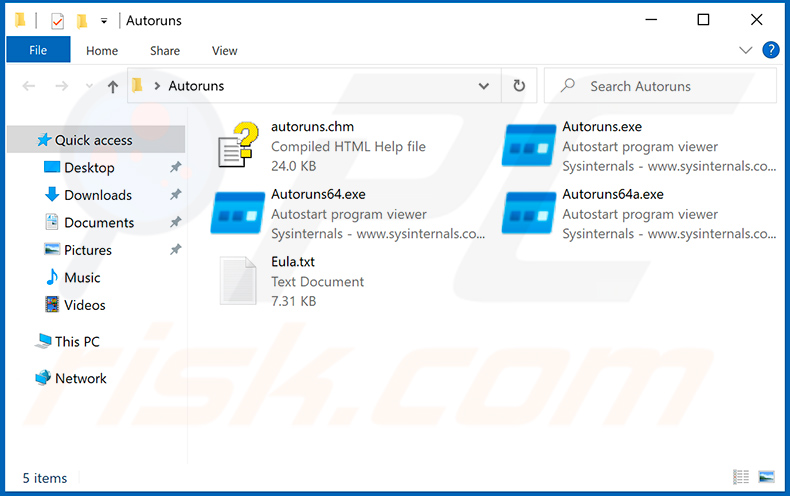

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e i percorsi nel file system:

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e i percorsi nel file system:

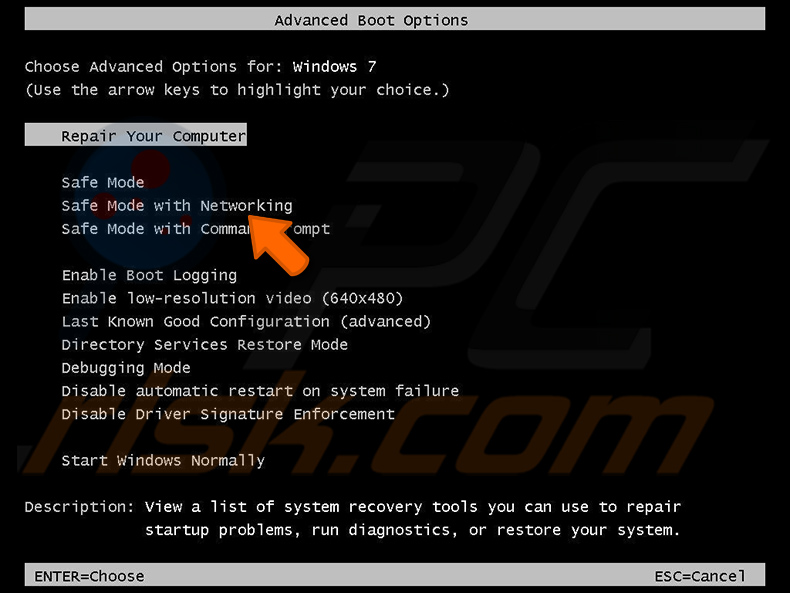

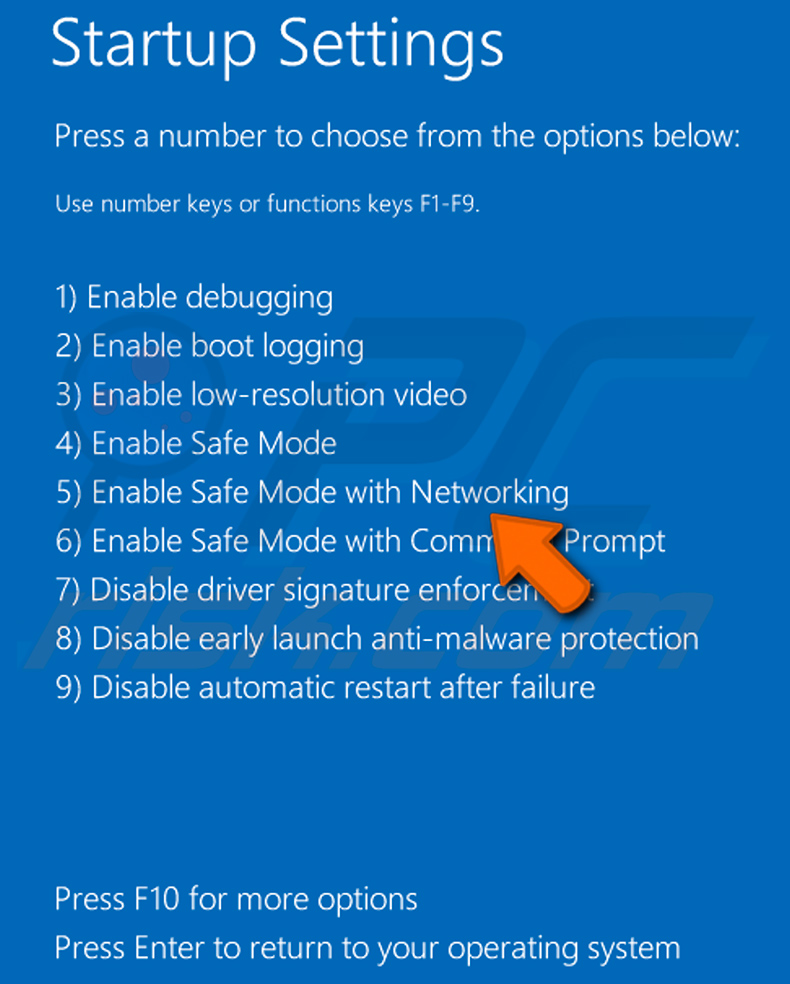

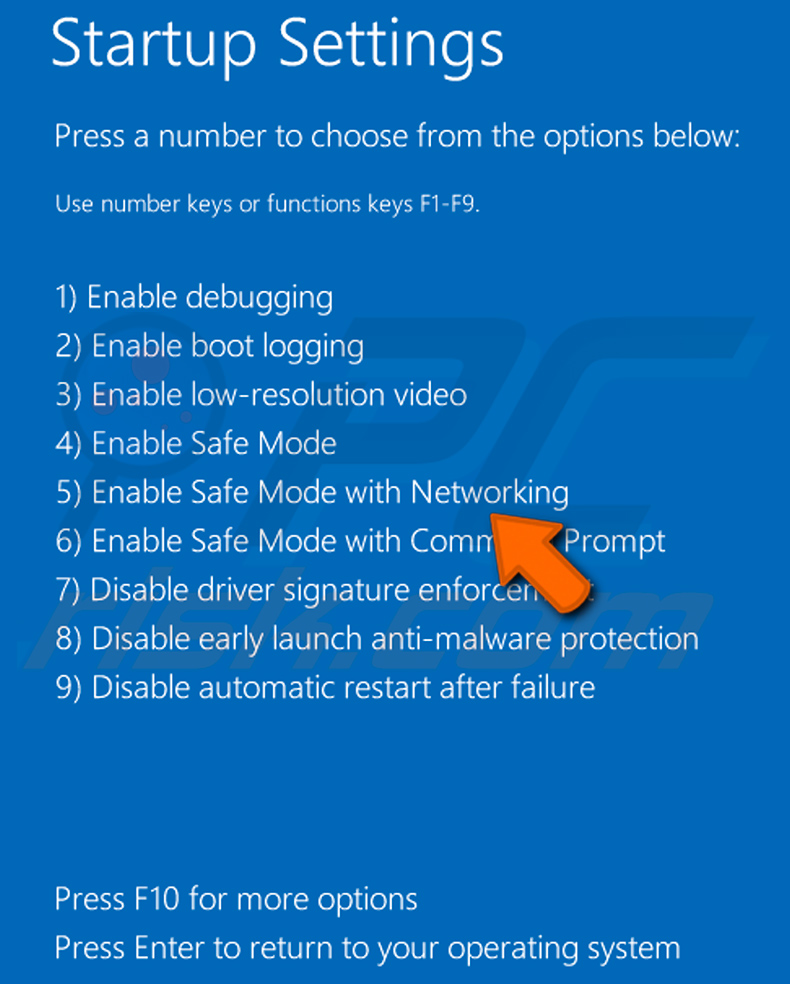

Riavvia il computer in modalità provvisoria:

Riavvia il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: Avviate il computer in modalità provvisoria. Fate clic su Start, poi su Spegni, quindi su Riavvia e infine su OK. Durante l'avvio del computer, premete più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu delle opzioni avanzate di Windows, quindi selezionate Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Utenti di Windows 8: Avviate Windows 8 in modalità provvisoria con rete - Accedete alla schermata Start di Windows 8, digitate "Avanzate" e, nei risultati della ricerca, selezionate "Impostazioni". Fate clic su "Opzioni di avvio avanzate"; nella finestra "Impostazioni generali del PC" che si aprirà, selezionate "Avvio avanzato".

Fai clic sul pulsante "Riavvia ora". Il computer si riavvierà e visualizzerà il "Menu delle opzioni di avvio avanzate". Fai clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fai clic sul pulsante "Riavvia". Il PC si riavvierà visualizzando la schermata delle Impostazioni di avvio. Premi F5 per avviare il sistema in Modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con rete":

Utenti di Windows 10: cliccate sul logo di Windows e selezionate l'icona dell'alimentazione. Nel menu che si apre, cliccate su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione", cliccate su "Risoluzione dei problemi", quindi selezionate "Opzioni avanzate".

Nel menu delle opzioni avanzate, seleziona "Impostazioni di avvio" e fai clic sul pulsante "Riavvia". Nella finestra che si aprirà, premi il tasto "F5" sulla tastiera. In questo modo il sistema operativo verrà riavviato in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

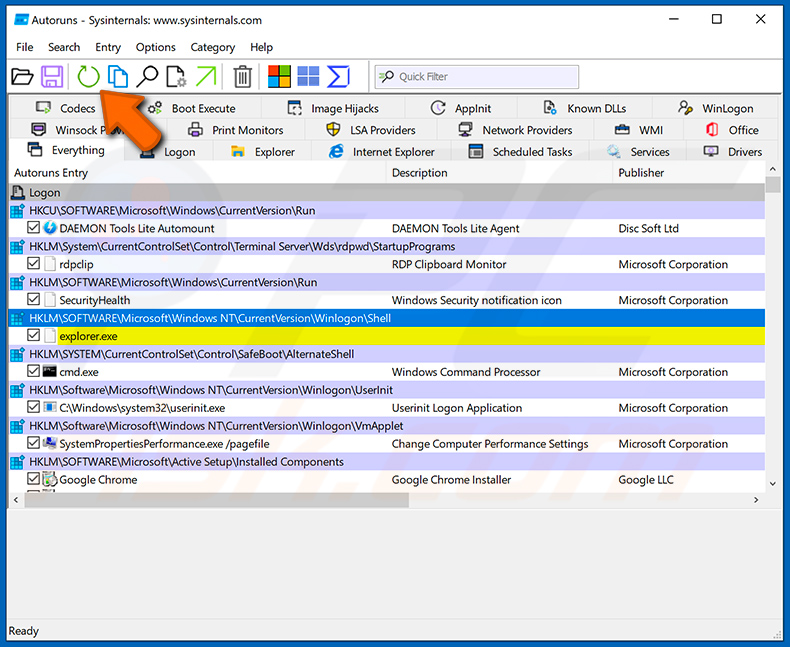

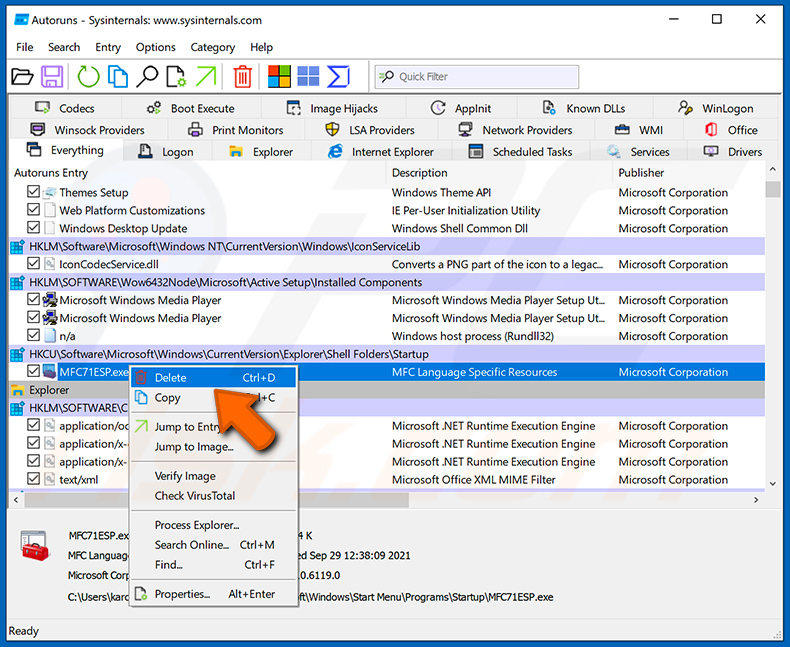

Nell'applicazione Autoruns, fare clic su "Opzioni" nella parte superiore e deselezionare le opzioni "Nascondi percorsi vuoti" e "Nascondi voci di Windows". Al termine di questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" nella parte superiore e deselezionare le opzioni "Nascondi percorsi vuoti" e "Nascondi voci di Windows". Al termine di questa procedura, fare clic sull'icona "Aggiorna".

Controlla l'elenco fornito dall'applicazione Autoruns e individua il file dannoso che desideri eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individua il file dannoso che desideri eliminare.

È necessario annotarne il percorso completo e il nome. Si noti che alcuni malware nascondono i nomi dei propri processi sotto quelli di processi legittimi di Windows. In questa fase, è molto importante evitare di eliminare i file di sistema. Una volta individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e selezionare "Elimina".

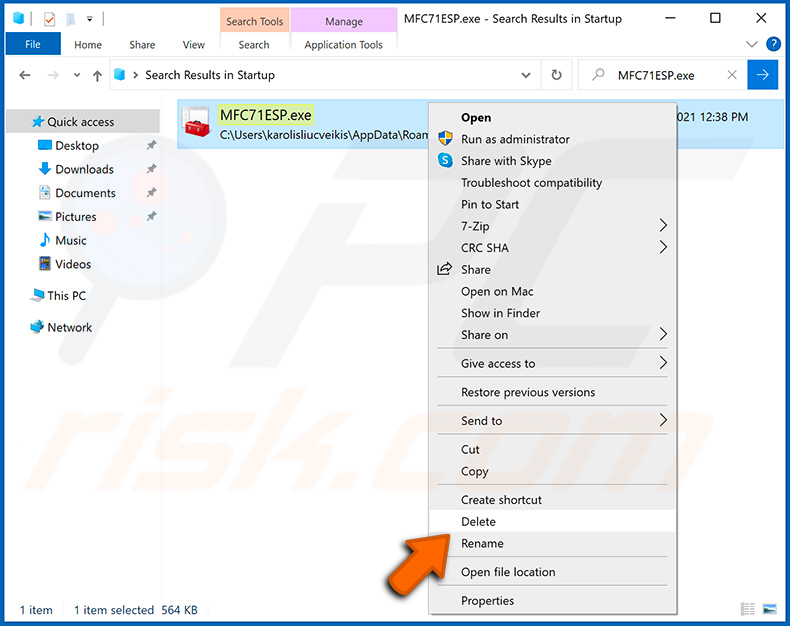

Dopo aver rimosso il malware tramite l'applicazione Autoruns (in questo modo si garantisce che il malware non venga eseguito automaticamente al prossimo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare la visualizzazione di file e cartelle nascosti prima di procedere. Se si individua il nome del file del malware, assicurarsi di eliminarlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti riuscire a rimuovere qualsiasi malware dal tuo computer. Tieni presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non possiedi tali competenze, affida la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare in caso di infezioni da malware avanzato. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in un secondo momento. Per proteggere il tuo computer, installa gli ultimi aggiornamenti del sistema operativo e utilizza un software antivirus. Per assicurarti che il tuo computer sia privo di malware, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande frequenti (FAQ)

Il mio dispositivo è stato infettato dal malware Torg: devo formattare la memoria per eliminarlo?

La formattazione di un dispositivo può eliminare completamente il malware, ma comporta anche la cancellazione di tutti i file, a meno che non ne sia stato effettuato un backup. Prima di procedere a una cancellazione completa, di solito è meglio provare a rimuovere il malware utilizzando uno strumento di sicurezza affidabile come Combo Cleaner.

Quali sono i problemi più gravi che il malware può causare?

Il malware può consentire agli hacker di accedere a un dispositivo, danneggiare o cancellare file importanti, sottrarre file e informazioni personali e altro ancora. Può causare perdite finanziarie, furti di identità, perdita di dati, appropriazione indebita di account, ulteriori infezioni e altri gravi problemi.

Qual è lo scopo di Torg?

Torg è progettato per raccogliere password salvate, dati del browser, token di sessione, informazioni sui portafogli crittografici e altri dati provenienti da numerose app e servizi diversi. I dati rubati vengono poi inviati agli hacker, che possono utilizzarli per accedere agli account, sottrarre denaro, commettere furti di identità e per altri scopi dannosi.

Come ha fatto Torg a infiltrarsi nel mio dispositivo?

Torg infetta i dispositivi principalmente tramite download non affidabili, come software crackato, cheat per videogiochi o programmi di installazione contraffatti, nonché tramite stratagemmi come ClickFix. Un dropper nascosto installa il malware e lo nasconde utilizzando tecniche di offuscamento. Successivamente, un loader viene eseguito in background per preparare il sistema. Infine, lo stealer Torg viene eseguito in memoria e inizia a raccogliere dati.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è in grado di rilevare e rimuovere numerose infezioni da malware. Tuttavia, alcune minacce più sofisticate potrebbero nascondersi in profondità nel sistema ed essere più difficili da individuare. Ecco perché è importante eseguire una scansione completa del sistema, per garantire che tutti i file dannosi vengano individuati e rimossi.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione