Come disinstallare Ultra Clear o altri malware di estrazione?

Malware Specifico Per MacConosciuto anche come: malware estrattore

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Come disinstallare gli estrattori di Bitcoin dal Mac?

Cos'è un malware che estrae criptovaluta Bitcoin?

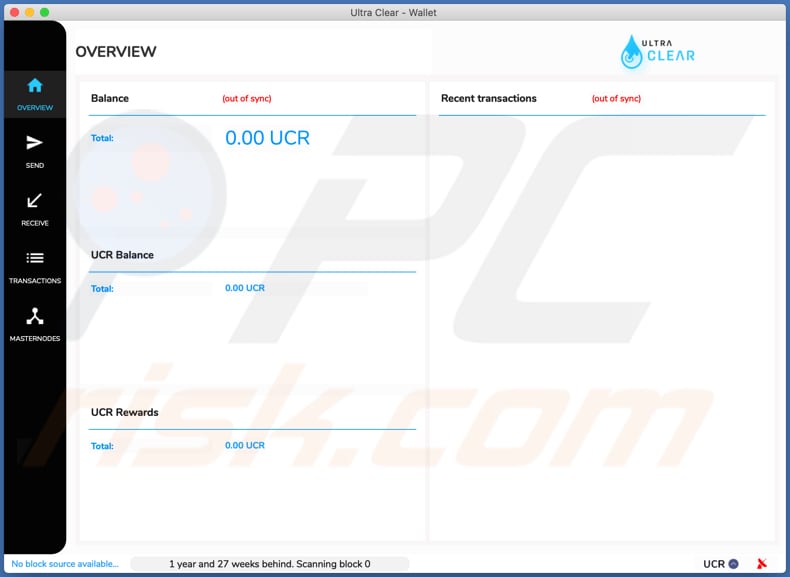

Esistono molte applicazioni false che imitano l'aspetto e la funzionalità di app legittime e, una volta installate, eseguono azioni dannose (ad esempio, generare pubblicità, raccogliere dati sensibili). In questo esempio, un'app falsa chiamata Ultra Clear imita il gestore del portafoglio di criptovaluta ma, in realtà, utilizza l'hardware del computer dell'utente per estrarre la criptovaluta.

L'estrazione di criptovaluta è un'attività ad alta intensità di calcolo che utilizza il processore del computer, la scheda grafica ed altro hardware. Pertanto, il malware di mining di criptovaluta come Ultra Clear utilizza computer infetti per eseguire questa attività. Questa particolare app estrae Bitcoin. In genere, l'estrazione di criptovaluta influisce in modo significativo sulle prestazioni del computer che potrebbero causare arresti anomali del sistema, surriscaldamento dell'hardware e altri problemi. Inoltre, il processo di mining provoca un aumento del consumo energetico. Pertanto, gli utenti di computer infettati da malware di cryptomining come Ultra Clear ricevono bollette elettriche più elevate. Detto semplicemente, i criminali informatici che con successo inducono gli utenti a installare minatori di criptovaluta sono gli unici a beneficiarne. Se alcuni minatori sono installati sul sistema operativo e non sono stati installati intenzionalmente, dovrebbero essere rimossi il prima possibile.

| Nome | malware estrattore |

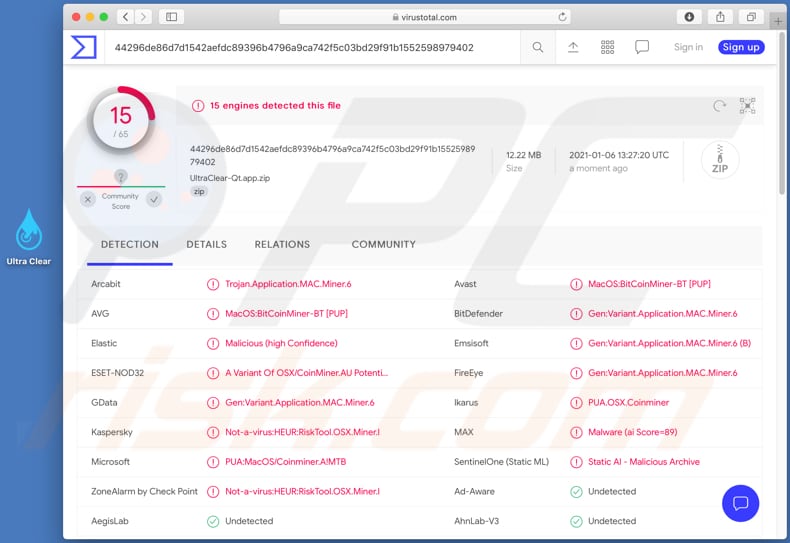

| Tipo di minaccia | Cryptomining malware |

| Nomi rilevati (UltraClear-Qt.dmg) | Avast (MacOS:BitCoinMiner-BT [PUP]), BitDefender (Gen:Variant.Application.MAC.Miner.6), Emsisoft (Gen:Variant.Application.MAC.Miner.6 (B)), Kaspersky (Non un virus:HEUR:RiskTool.OSX.Miner.l), Lista completa (VirusTotal) |

| Nomi rilevati (Ultra Clear) | Avast (MacOS:BitCoinMiner-BT [PUP]), BitDefender (Gen:Variant.Application.MAC.Miner.6), ESET-NOD32 (Una variante di OSX/CoinMiner.AU Potentially Unwanted), Kaspersky (Non un virus:HEUR:RiskTool.OSX.Miner.l),Lista completa (VirusTotal) |

| Sintomi | Utilizzo elevato di CPU, GPU (o altro hardware), arresti imprevisti, arresti anomali del sistema |

| Metodi distributivi | Siti web loschi, allegati email infetti, pubblicità online dannose, ingegneria sociale, "crack" del software. |

| Danni | Surriscaldamento dell'hardware, crash del sistema, prestazioni del computer lente, bollette elettriche più elevate |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Bird Miner e LoudMiner sono un paio di esempi di altri malware estrattori. Tutti vengono utilizzati per lo stesso scopo: estrarre criptovaluta utilizzando le risorse del computer. L'unica differenza principale tra i minatori è quale criptovaluta sono progettati per estrarre. Come accennato nel paragrafo precedente, un dato esempio (l'app chiamata Ultra Clear) estrae Bitcoin.

Come ha fatto il malware ad installarsi sul mio computer?

Di solito i criminali informatici distribuiscono malware tramite determinati Trojan, e-mail malspam, strumenti di aggiornamento software falsi, strumenti di "cracking" del software e fonti di download di file e / o software discutibili. Il trojan è un tipo di malware che può essere utilizzato per proliferare altri malware progettandolo per causare infezioni a catena. Una volta installato un certo Trojan sul sistema operativo, provoca l'installazione di malware aggiuntivo. Quando i criminali informatici diffondono malware attraverso campagne di spam, inviano e-mail che contengono allegati dannosi (o collegamenti a siti Web progettati per scaricare file dannosi). In questi casi, il software dannoso viene installato quando i destinatari aprono un allegato dannoso (o un file scaricato tramite un collegamento). In genere, i criminali informatici allegano file come documenti di Microsoft Office, file di archivio (come ZIP, RAR), file eseguibili (come .exe), documenti PDF e file JavaScript.

Gli strumenti di aggiornamento software falsi di solito sono progettati per distribuire malware sfruttando bug, difetti del software installato non aggiornato o semplicemente installandolo al posto di aggiornamenti o correzioni. Strumenti di "cracking" del software / attivazione non ufficiale che dovrebbero aggirare illegalmente l'attivazione del software con licenza. Tuttavia, è normale che ne installino invece uno dannoso. I siti Web non ufficiali, l'hosting di file gratuito, i siti Web di download di freeware, i downloader di terze parti, le reti peer-to-peer (ad esempio, client torrent, eMule) sono esempi di fonti di download che possono essere utilizzate per distribuire malware inducendo gli utenti a scaricare e aprire file dannosi . In genere, questi file sono mascherati da regolari, legittimi.

Come evitare l'installazione di malware?

Gli allegati (o collegamenti Web) in email irrilevanti che vengono ricevuti da indirizzi sconosciuti e sospetti non devono essere aperti. I programmi (e i file) non devono essere scaricati tramite downloader di terze parti, reti peer-to-peer, da siti non ufficiali e così via. Si consiglia di utilizzare solo siti Web ufficiali e affidabili e collegamenti per il download diretto per questo. Il software già installato dovrebbe essere attivato e aggiornato (quando necessario) utilizzando strumenti forniti dai suoi sviluppatori ufficiali e non alcuni strumenti non ufficiali di terze parti. Gli strumenti di cui sopra tendono ad essere progettati per distribuire malware, inoltre, non è legale utilizzarli per l'attivazione di software con licenza o utilizzare software piratato. Il sistema operativo dovrebbe essere scansionato regolarmente per malware e altre minacce, si consiglia di scansionarlo con un antivirus o un software anti-spyware affidabile. Se il tuo computer è già infetto da malware, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminarli automaticamente.

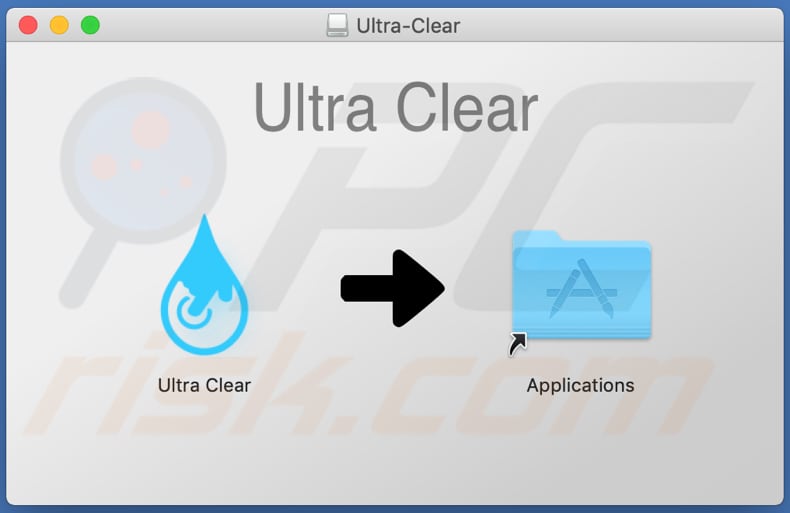

Programma di installazione per il malware estrattore Ultra Clear:

Ultra Clear interfaccia utente:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è Ultra Clear?

- STEP 1. Rimuovere i file e le cartelle legate ad una PUA da OSX.

- STEP 2. Rimuovere estensioni canaglia da Safari.

- STEP 3. Rimuovere componenti aggiuntivi malevoli da Google Chrome.

- STEP 4. Rimuovere plug-in fasulli da Mozilla Firefox.

Video che mostra come rimuovere adware, browser hijacker da un computer Mac:

Rimozione di applicazioni potenzialmente indesiderate:

Rimuovi le applicazioni potenzialmente indesiderate dalla cartella "Applicazioni":

Fare clic sull'icona del Finder. Nella finestra del Finder, selezionare "Applicazioni". Nella cartella applicazioni, cercare "MPlayerX", "NicePlayer", o altre applicazioni sospette e trascinarle nel Cestino. Dopo aver rimosso l'applicazione potenzialmente indesiderata che causa gli annunci online, eseguire la scansione del Mac per trovare tutti i componenti indesiderati rimanenti.

SCARICA il programma di rimozione per infezioni da malware

Combo Cleaner controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Rimuovere i file e le cartelle legate a malware estrattore:

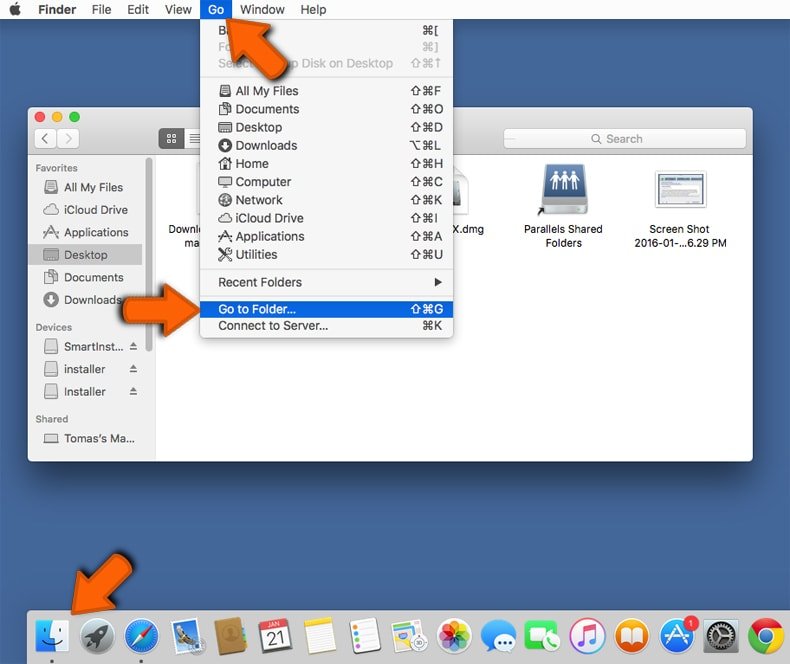

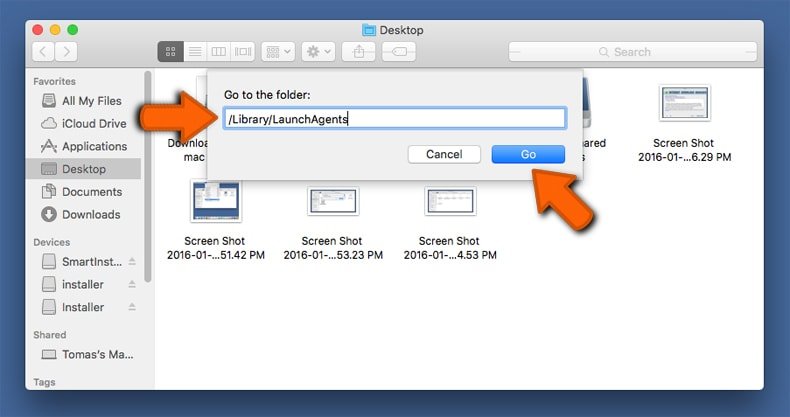

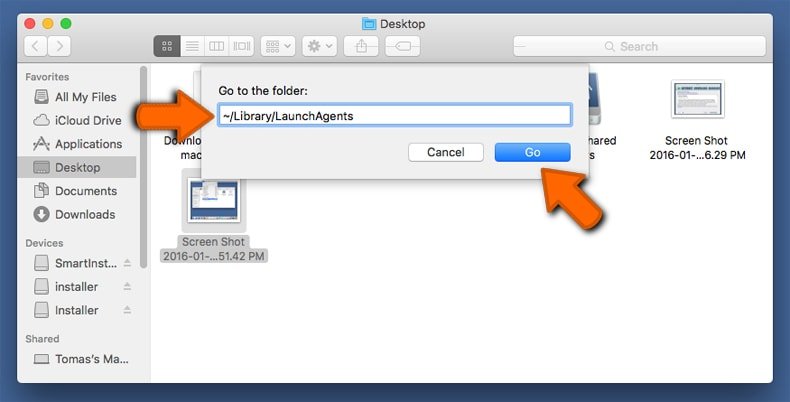

Cliccare l'icona del Finder, dal menu a barre, scegliere Vai, e cliccare Vai alla Cartella...

Verificare la presenza di file generati da adware nella cartella / Library / LaunchAgents:

Verificare la presenza di file generati da adware nella cartella / Library / LaunchAgents:

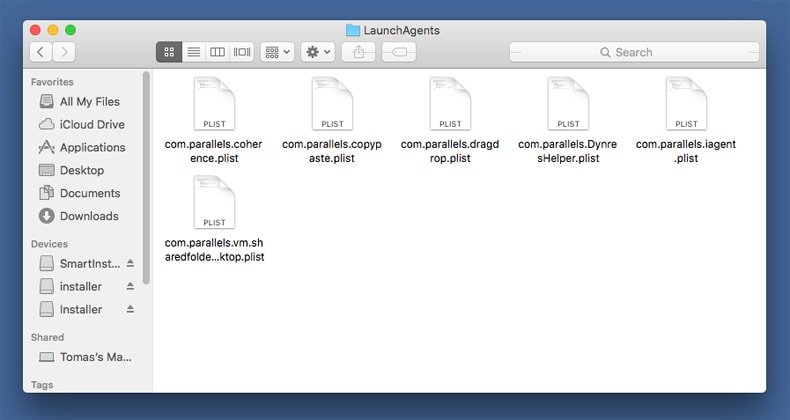

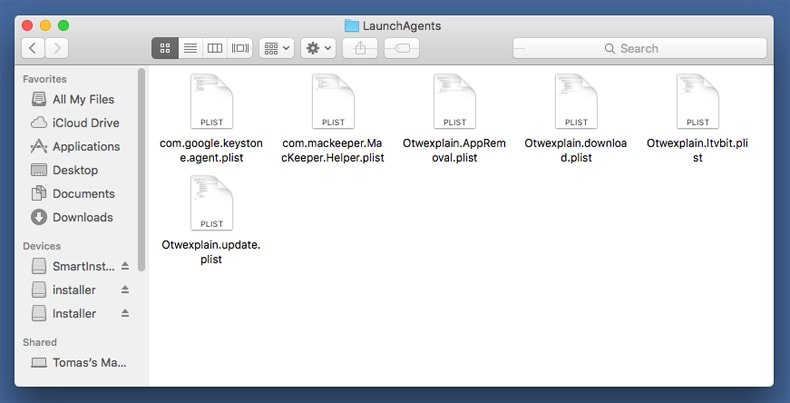

Nella barra Vai alla Cartella..., digita: /Library/LaunchAgents

Nella cartella "LaunchAgents", cercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware - “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. Gli Adware installano comunemente diversi file con la stessa stringa.

Nella cartella "LaunchAgents", cercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware - “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. Gli Adware installano comunemente diversi file con la stessa stringa.

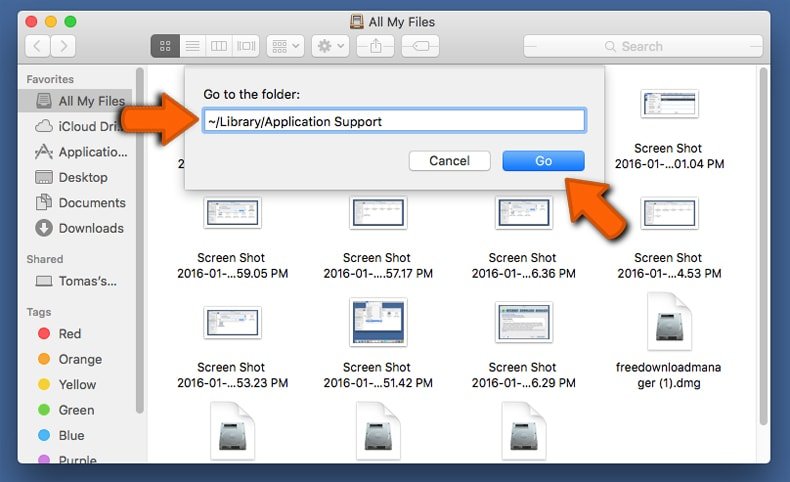

Verificare la presenza di file generati da adware nella cartella /Library/Application Support:

Verificare la presenza di file generati da adware nella cartella /Library/Application Support:

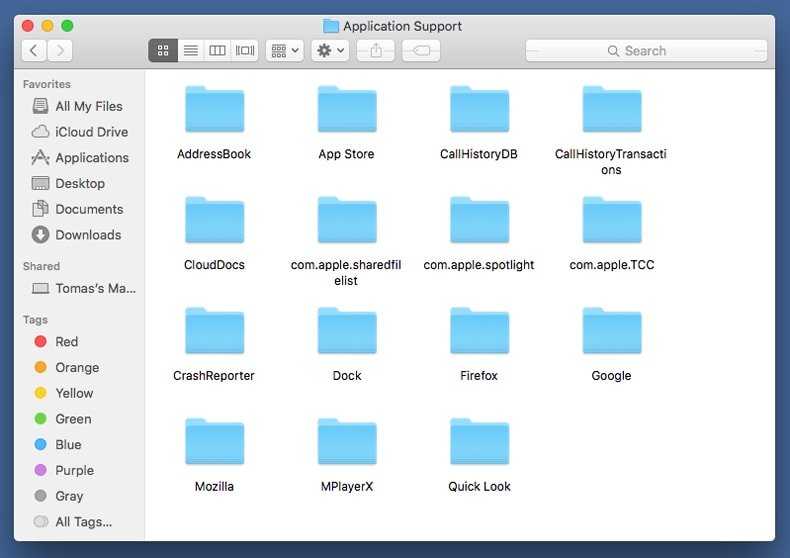

Nella barra Vai alla Cartella..., digita: /Library/Application Support

Nella cartella “Application Support”, lcercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware, “MplayerX” o “NicePlayer”,

Nella cartella “Application Support”, lcercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware, “MplayerX” o “NicePlayer”,

Verificare la presenza di file generati da adware nella cartella ~/Library/LaunchAgents:

Verificare la presenza di file generati da adware nella cartella ~/Library/LaunchAgents:

Nella barra Vai alla Cartella..., digita: ~/Library/LaunchAgents

Nella cartella "LaunchAgents", cercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware- “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. Gli Adware installano comunemente diversi file con la stessa stringa.

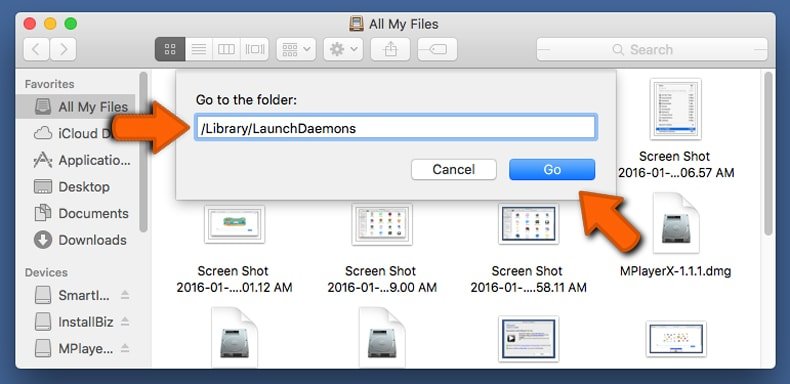

Verificare la presenza di file generati da adware nella cartella /Library/LaunchDaemons:

Verificare la presenza di file generati da adware nella cartella /Library/LaunchDaemons:

Nella barra Vai alla Cartella..., digita: /Library/LaunchDaemons

Nella barra Vai alla Cartella..., digita: /Library/LaunchDaemons

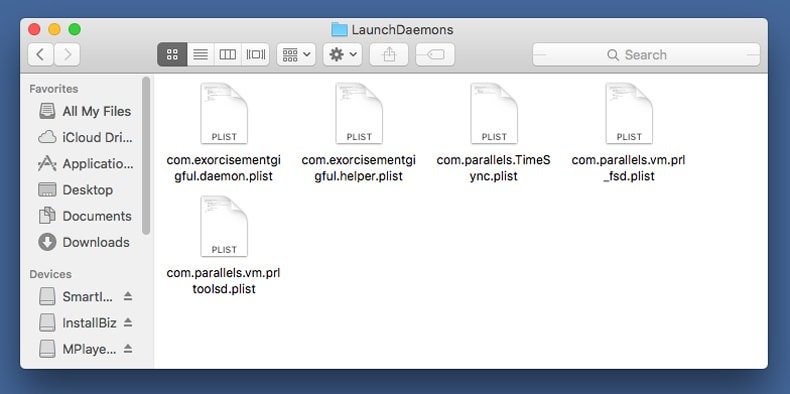

Nella cartella “LaunchDaemons”, cercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware, “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc..

Nella cartella “LaunchDaemons”, cercare eventuali file sospetti aggiunti di reente e spostarli nel Cestino. Esempi di file generati da adware, “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc..

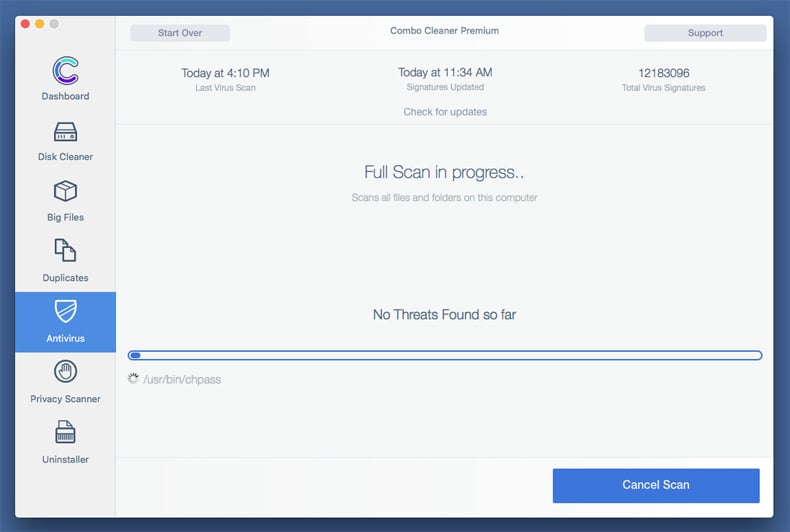

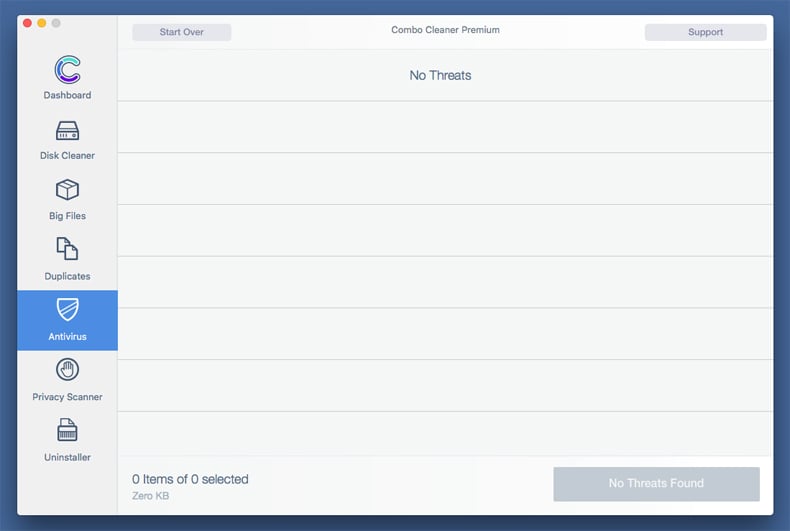

Scansiona il tuo Mac con Combo Cleaner:

Scansiona il tuo Mac con Combo Cleaner:

Se hai seguito tutti i passaggi nell'ordine corretto, il Mac dovrebbe essere privo di infezioni. Per essere sicuro che il tuo sistema non sia infetto, esegui una scansione con Combo Cleaner Antivirus. Scaricalo QUI. Dopo aver scaricato il file fare doppio clic sul programma di installazione combocleaner.dmg, nella finestra aperta trascinare e rilasciare l'icona Combo Cleaner in cima all'icona Applicazioni. Ora apri il launchpad e fai clic sull'icona Combo Cleaner. Attendere fino a quando Combo Cleaner aggiorna il suo database delle definizioni dei virus e fare clic sul pulsante "Avvia scansione combinata".

Combo Cleaner eseguirà la scansione del tuo Mac alla ricerca di infezioni da malware. Se la scansione antivirus mostra "nessuna minaccia trovata", significa che è possibile continuare con la guida alla rimozione, altrimenti si consiglia di rimuovere eventuali infezioni trovate prima di continuare.

Dopo aver rimosso i file e le cartelle generati dal adware, continuare a rimuovere le estensioni canaglia dal vostro browser Internet.

malware estrattore rimozione da homepage e motore di ricerca degli Internet browsers:

Rimuovere le estensioni malevole da Safari:

Rimuovere le estensioni malevole da Safari:

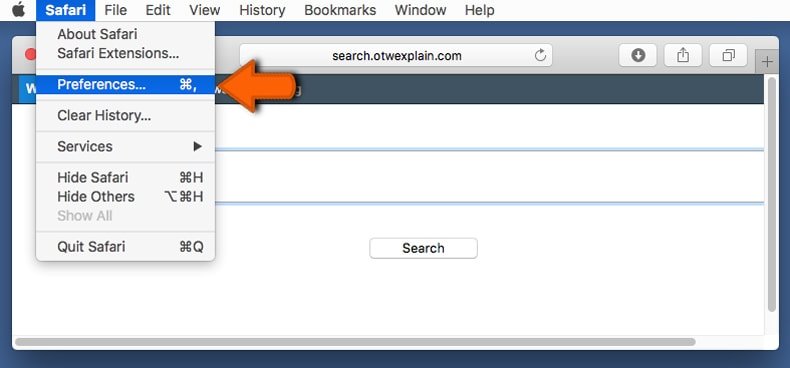

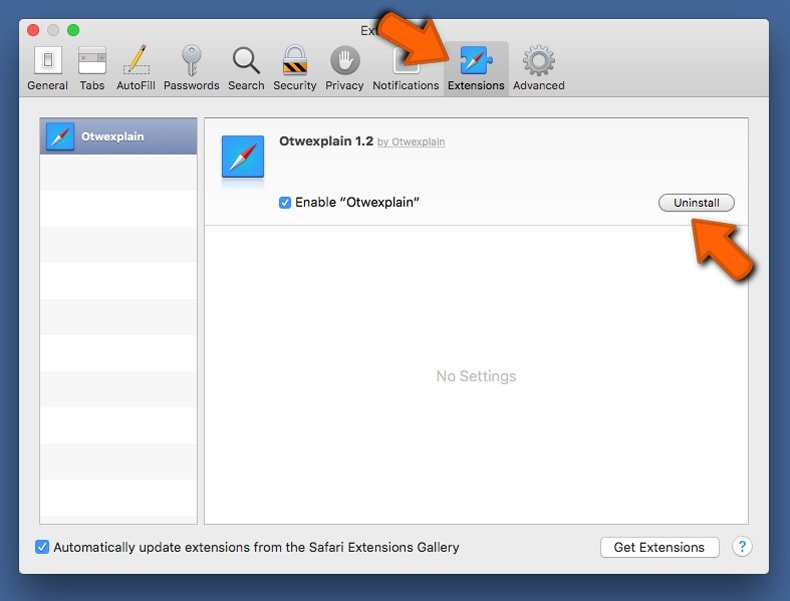

Rimuovere le estensioni di malware estrattore da Safari:

Aprire Safari, Dalla barra del menu, selezionare "Safari" e clicare su "Preferenze...".

Nella finestra delle preferenze, selezionare "Estensioni" e cercare eventuali estensioni sospette recentemente installate. Quando le trovate, fare clic sul pulsante "Disinstalla". Si noti che è possibile disinstallare in modo sicuro tutte le estensioni dal browser Safari - nessuna è fondamentale per il normale funzionamento del browser.

- Se si continuano ad avere problemi come reindirizzamenti e pubblicità indesiderate - Reset Safari.

Rimuovere le estensioni malevole da Mozilla Firefox:

Rimuovere le estensioni malevole da Mozilla Firefox:

Rimuovere i componenti aggiuntivi legati a malware estrattore da Mozilla Firefox:

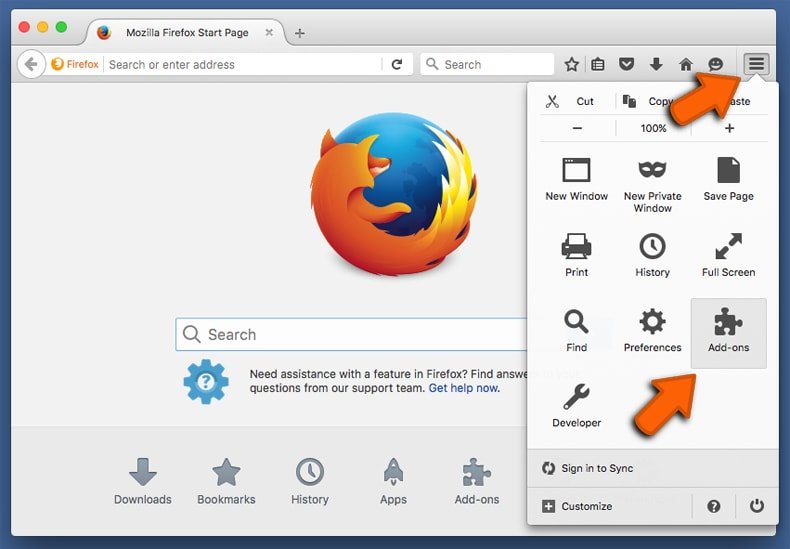

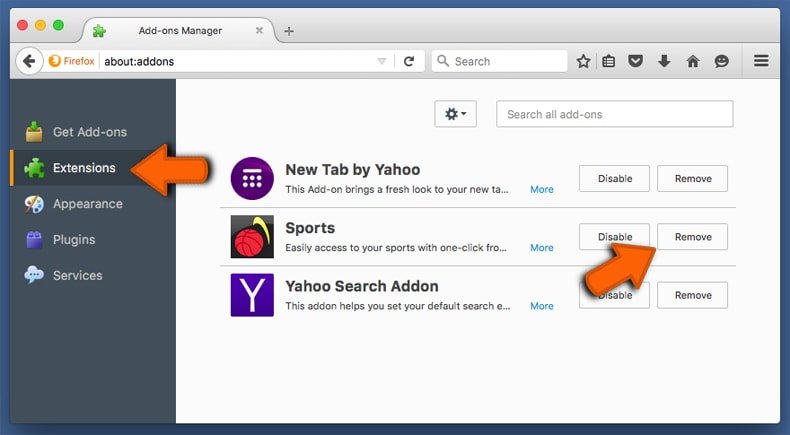

Aprire il browser Mozilla Firefox. In alto a destra dello schermo, fare clic sul pulsante (tre linee orizzontali) "Apri Menu". Dal menu aperto, scegliere "componenti aggiuntivi".

Scegliere la scheda "Estensioni" e cercare eventuali componenti aggiuntivi sospetti di recente installati. Quando vengono trovati, fare clic sul pulsante "Rimuovi" che si trova accanto. Si noti che è possibile disinstallare in modo sicuro tutte le estensioni dal browser Mozilla Firefox - nessuna è cruciale per il normale funzionamento del browser.

- Se si continuano ad avere problemi come reindirizzamenti e pubblicità indesiderate - Reset Mozilla Firefox.

Rimuovere estensioni pericolose da Google Chrome:

Rimuovere estensioni pericolose da Google Chrome:

Rimuovere le estensioni di malware estrattore da Google Chrome:

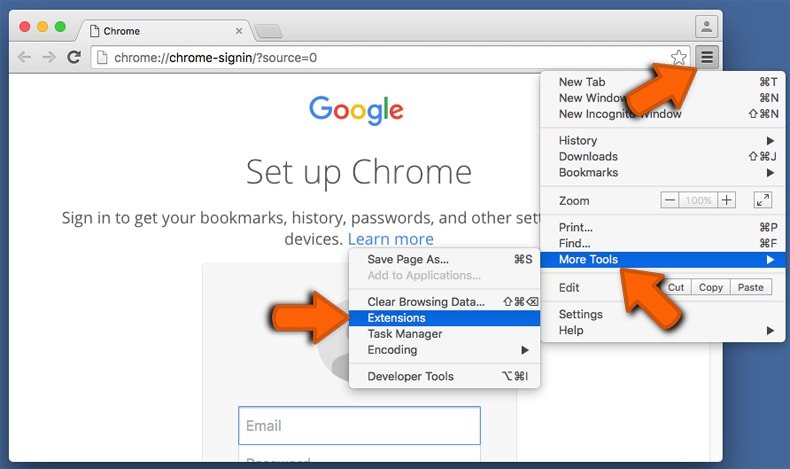

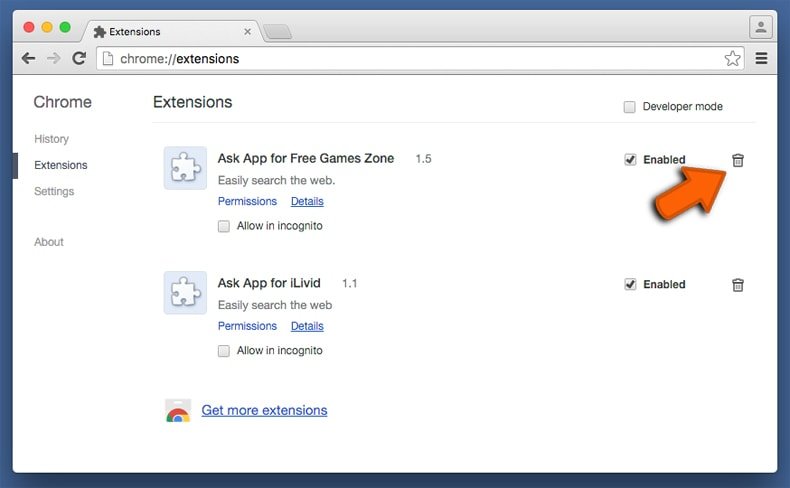

Aprire Google Chrome e fare clic sul pulsante (tre linee orizzontali) "Menu Chrome" che si trova nell'angolo in alto a destra della finestra del browser. Dal menu a discesa, scegliere "Altri strumenti" e selezionare "Estensioni".

Nella finestra "Estensioni", cercare eventuali componenti aggiuntivi sospetti di recente installati. Quando li trovate, fate clic sul pulsante "Cestino" accanto. Si noti che è possibile disinstallare in modo sicuro tutte le estensioni dal browser Google Chrome - non ce ne sono di fondamentali per il normale funzionamento del browser.

- Se si continuano ad avere problemi come reindirizzamenti e pubblicità indesiderate - Reset Google Chrome.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione