Potremmo guadagnare commissioni dai prodotti che raccomandiamo. Scopri di più.

Che cos'è il torrenting? È sicuro e legale?

Che cos'è il torrenting? È sicuro e legale?

Il torrenting è una di quelle tecnologie Internet che sembrano semplici ma che hanno effetti complessi nella realtà. In teoria, è solo un modo per condividere file in modo più efficiente. In pratica, comporta spesso rischi per la privacy, download infetti da malware, avvisi da parte degli ISP e problemi di copyright. Questo connubio tra il fatto di essere uno "strumento utile" e di essere oggetto di "abusi comuni" è il motivo per cui il torrenting solleva sempre due domande: è sicuro? È legale?

Questa guida spiega il funzionamento dei torrent in termini semplici. Si concentra sulla sicurezza, illustra come funzionano i torrent, mostra come si comporta la tua connessione Internet durante il download di file torrent, spiega perché molti consigliano di utilizzare una VPN per tutelare la privacy e descrive come i rischi legali varino a seconda di ciò che scarichi e del luogo in cui vivi.

Avviso legale: PCrisk non promuove, incoraggia né sostiene l'uso dei torrent per ottenere materiale protetto da copyright senza autorizzazione. Il presente articolo ha finalità didattiche e mira a sensibilizzare il pubblico in merito alla sicurezza online. Le leggi variano a seconda del luogo e i lettori sono tenuti a rispettare le normative locali e i diritti di proprietà intellettuale.

Inizia a scaricare torrent con NordVPNOfferta specialeGaranzia soddisfatti o rimborsati 30 giorni→

Indice:

- Introduzione

- Che cos'è il torrenting?

- Come scaricare file tramite torrent utilizzando una VPN

- Le migliori VPN per il torrenting

- Scaricare torrent senza VPN

- Sicurezza e rischi

- Legalità e conseguenze

- Domande frequenti (FAQ)

Che cos'è il torrenting?

Il torrenting è il processo di download e upload di dati tramite un protocollo peer-to-peer (P2P), solitamente BitTorrent. Invece di scaricare un file da un singolo server web, come nel tradizionale modello di "download diretto", un client torrent può scaricare diverse parti dello stesso file da molte persone contemporaneamente. Può anche condividere con altri le parti che già possiede. Questo modello "molti-a-molti" è il concetto principale: più peer sono coinvolti, minore è il carico su ogni singola fonte e più facile è condividere file di grandi dimensioni su larga scala.

Come funziona effettivamente il torrenting

Un download tramite BitTorrent inizia solitamente in uno dei due modi seguenti:

- Un file .torrent, talvolta denominato file "metainfo", contiene metadati che descrivono ciò che viene condiviso e come trovare i peer.

- Un magnet link contiene informazioni sufficienti, in particolare un "info hash", per consentire al client di recuperare i metadati del torrent direttamente dalla rete. Ciò significa che non è necessario scaricare prima il file .torrent.

Da lì, la procedura di solito si svolge in questo modo:

Il tuo client torrent identifica il contenuto di destinazione utilizzando un hash delle informazioni o i metadati presenti nel dizionario "info" del torrent.

Il tuo client individua i peer tramite uno o più meccanismi di individuazione, quali:

- I tracker, ovvero i server che coordinano gli elenchi di peer.

- Il DHT, ovvero Distributed Hash Table, è un sistema decentralizzato in cui i peer si aiutano a vicenda a individuare le risorse. Questo metodo viene spesso definito "ricerca senza tracker".

- Il PEX (Peer Exchange) consente ai peer connessi di condividere informazioni sugli altri per migliorare la consapevolezza dello swarm.

Il tuo client scarica il file in segmenti. L'integrità di ogni segmento può essere verificata utilizzando gli hash dei segmenti presenti nei metadati del torrent, rendendo il download tramite torrent resistente a eventuali danneggiamenti casuali.

Durante il download, il client carica automaticamente i segmenti acquisiti su altri peer finché non si interrompe il torrent o non si chiude il client. Questo processo di caricamento è fondamentale per il corretto funzionamento del torrent.

La nostra raccomandazione principale per streaming e privacy. NordVPN domina i nostri test con velocità elevate, sblocco geografico affidabile e una rigorosa politica no-log.

- ✔ Sblocca i servizi di streaming con restrizioni geografiche

- ✔ 202+ posizioni in 111 paesi

- ✔ Garanzia soddisfatti o rimborsati 30 giorni · Offerta speciale disponibile

I termini chiave del torrenting che vedrai ovunque

Le discussioni sul torrenting utilizzano una terminologia specifica. Comprendere questi termini aiuta a chiarire gli aspetti tecnici, relativi alla privacy e legali.

Swarm: La rete completa dei peer che partecipano a un torrent, compresi tutti coloro che dispongono di tutti o parte dei dati desiderati.

Peer: Un singolo partecipante allo swarm. Il tuo sistema diventa un peer quando utilizzi un client torrent.

Seeder: Un utente che possiede il contenuto completo (100%) e lo condivide con gli altri. Il seeding non garantisce la legalità o la sicurezza, poiché potrebbero essere condivisi anche torrent dannosi.

Leecher: Un utente sta ancora scaricando contenuti (meno del 100%). Alcune comunità usano il termine "leecher" in senso neutro, mentre altre lo usano in senso negativo per riferirsi agli utenti che scaricano ma contribuiscono in misura minima alla larghezza di banda in upload.

Tracker: Un servizio che aiuta gli utenti a trovarsi a vicenda fornendo elenchi di utenti per un torrent. Sebbene esistano alternative come il DHT, i tracker continuano a essere ampiamente utilizzati.

DHT (ricerca dei peer "senza tracker"): Il DHT di BitTorrent distribuisce le informazioni di contatto dei peer, consentendo loro di trovarsi a vicenda senza un tracker centrale. Nella ricerca basata sul DHT, il client comunica con altri nodi per individuare i peer associati a uno specifico hash di informazioni.

Magnet link: Un formato di collegamento che identifica i contenuti tramite un hash crittografico anziché un percorso specifico o un URL. I magnet link sono molto diffusi perché non richiedono un host centrale per la gestione dei file .torrent.

Che cos'è il torrenting e cosa non è

Il torrenting è un metodo di distribuzione, non un tipo di contenuto. Gli utenti possono scaricare tramite torrent sia contenuti legali (come software open source, archivi di dominio pubblico o file multimediali con licenza Creative Commons) sia copie non autorizzate di opere protette da copyright. Non è la tecnologia in sé a determinare la legalità, ma gli utenti e le leggi sul copyright applicabili.

La natura decentralizzata e basata sui peer del torrenting comporta alcune considerazioni specifiche in materia di privacy. A differenza di molti metodi di streaming o di download diretto, il torrenting può esporre il tuo indirizzo IP agli altri peer e può generare registri sul tuo dispositivo, presso il tuo ISP, l'operatore del tracker, gli enti di monitoraggio e, potenzialmente, il tuo provider VPN.

Come scaricare file tramite torrent utilizzando una VPN

Una VPN contribuisce a proteggere la tua privacy durante il download di file torrent, nascondendo il tuo indirizzo IP e crittografando il tuo traffico. Tuttavia, non autorizza a violare la legge né garantisce una protezione totale contro i malware. Considerala come uno degli elementi di un approccio globale alla sicurezza.

La seguente guida utilizza NordVPN come esempio, poiché è la VPN più apprezzata da PCrisk per il 2026.

Guida passo passo alla configurazione del torrenting con una VPN

1. Scegli un provider VPN affidabile con server in molti paesi. Per il 2026, consigliamo NordVPN per le sue prestazioni veloci, le solide funzionalità di sicurezza e l'ampia rete di server. Grazie ai server sparsi in tutto il mondo, è facile connettersi tramite una posizione da cui è possibile accedere a Pornhub.

2. Installa la VPN ed effettua l'accesso. Su Windows 10/11, la procedura standard è la seguente: installa l'app NordVPN, aprila ed effettua l'accesso tramite il tuo account Nord. La documentazione ufficiale di Nord illustra in dettaglio la procedura di accesso e i passaggi per la configurazione iniziale su Windows.

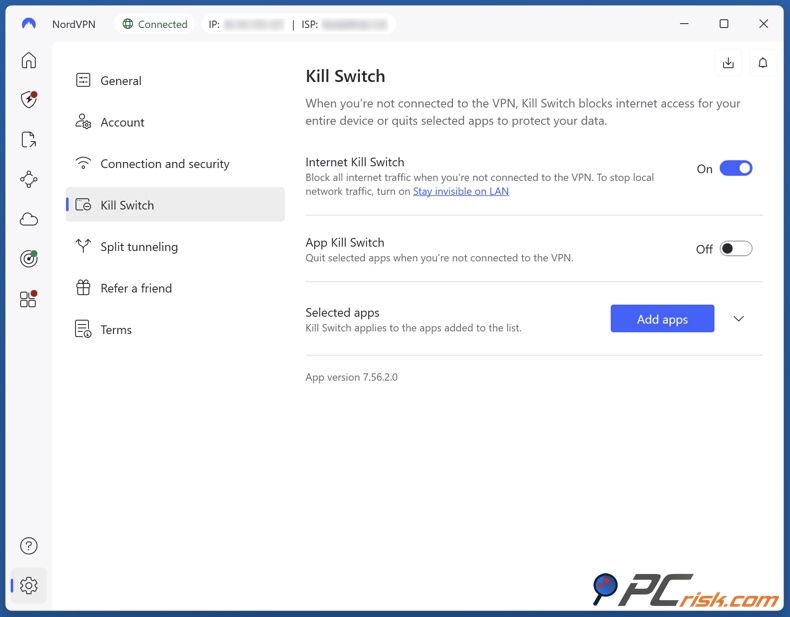

3. Attiva il kill switch prima di avviare un download tramite torrent. Il kill switch impedisce al tuo dispositivo di inviare traffico al di fuori del tunnel VPN in caso di disconnessione della VPN. La documentazione di NordVPN spiega che questa funzione blocca l'accesso a Internet "non protetto" quando il traffico non viene instradato attraverso un server VPN. Questa impostazione è particolarmente importante per i download di lunga durata, tipici dei torrent.

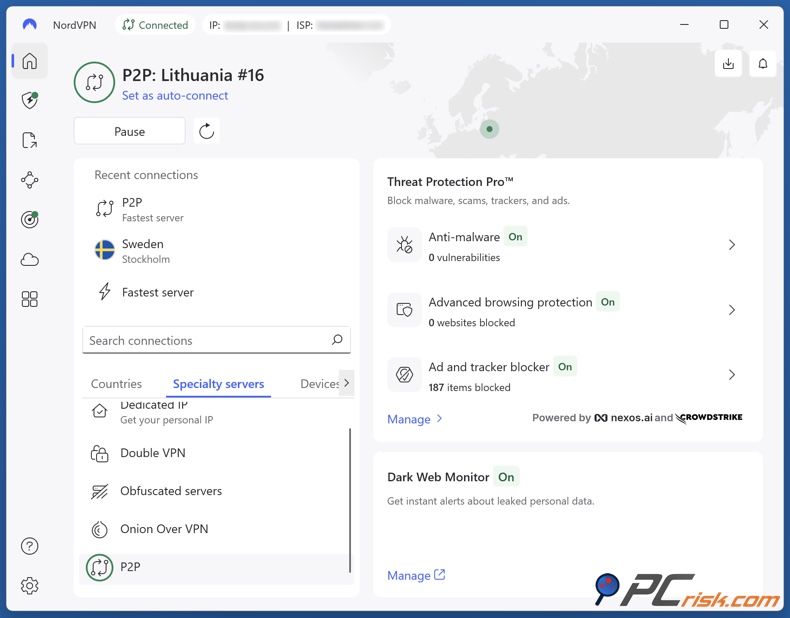

4. Utilizza i server ottimizzati per il P2P, ove disponibili. NordVPN offre server specializzati, tra cui server P2P progettati per una condivisione dei file veloce e sicura. La documentazione di supporto spiega come connettersi a questi server utilizzando l'elenco "Server specializzati" nell'app.

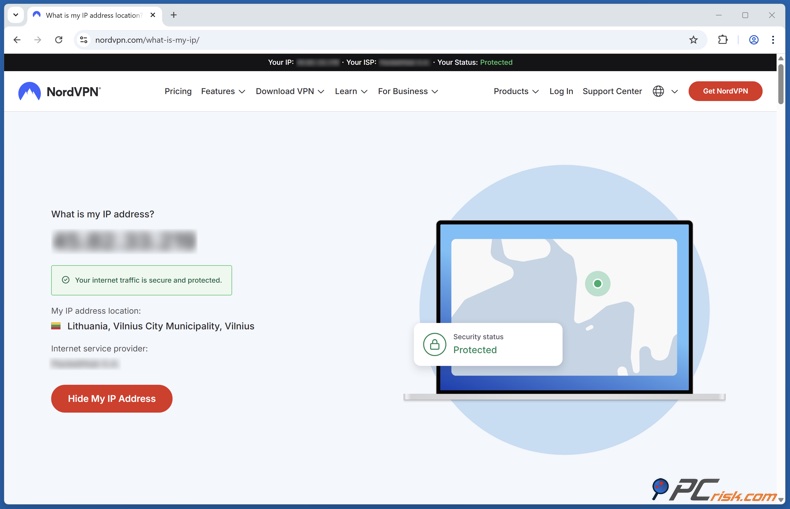

5. Verifica di essere protetto (nozioni di base su perdite di IP e DNS). Prima di aprire il client torrent, assicurati di essere connesso alla VPN. Controlla che il tuo indirizzo IP pubblico sia cambiato. Le perdite di DNS rappresentano un altro rischio per la privacy; NordVPN fornisce indicazioni su come prevenirle e consiglia di utilizzare i propri server DNS crittografati. Verificare regolarmente la connessione aiuta a prevenire esposizioni accidentali.

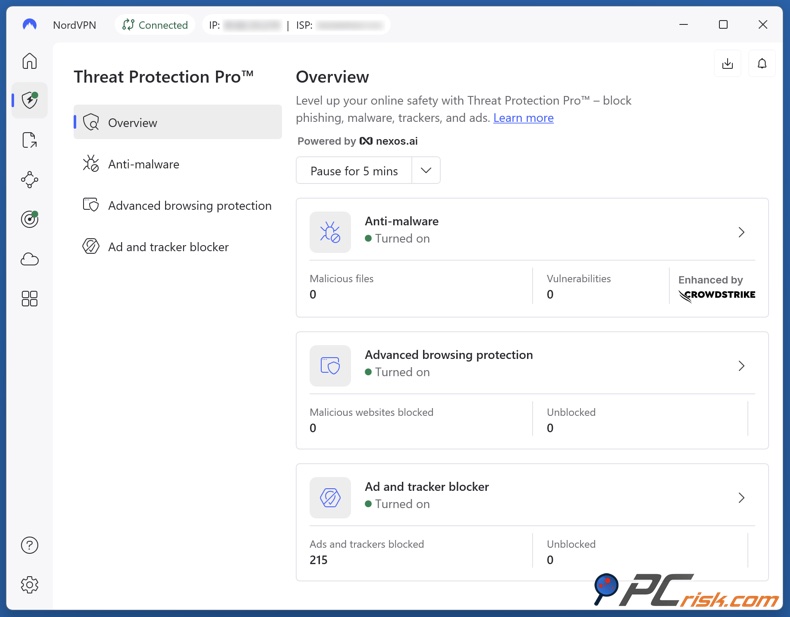

6. Attiva le funzioni di protezione che riducono l'esposizione accidentale. Alcune app VPN offrono funzionalità aggiuntive come il blocco dei tracker, il blocco dei domini dannosi o la scansione dei download. Le funzioni "Threat Protection" e "Threat Protection Pro" di NordVPN possono bloccare domini non sicuri e tracker, a seconda del piano e della piattaforma. Sebbene questi strumenti non sostituiscano i software antivirus, aiutano a ridurre i rischi derivanti da annunci pubblicitari dannosi e siti non sicuri.

7. Configura il tuo client torrent in modo responsabile. A questo punto, apri il tuo client torrent, come qBittorrent, Deluge, Transmission o un'altra opzione legittima. Per scaricare tramite torrent è necessario che il client si connetta alla rete BitTorrent e ai peer.

Dal punto di vista della sicurezza, i comportamenti più importanti sono:

- Mantieni la VPN attiva per tutta la durata della sessione (compresa la fase di seeding).

- Scarica tramite torrent solo contenuti legali, come software open source, file multimediali di pubblico dominio o file di cui possiedi i diritti.

- Evita di scaricare file eseguibili o programmi di installazione sospetti dai torrent, a meno che tu non possa verificarne l'autenticità.

8. Aggiungi un secondo meccanismo di sicurezza: associa l'applicazione torrent all'interfaccia VPN (opzionale, ma consigliato se disponibile). Alcuni client BitTorrent consentono di associare il client all'interfaccia di rete della VPN, impedendo così al client di utilizzare la connessione normale in caso di disconnessione della VPN. La documentazione di Proton VPN sottolinea che il binding limita il traffico torrent all'interfaccia VPN e rappresenta una preziosa funzionalità di sicurezza. Questo concetto si applica indipendentemente dal tuo provider VPN e offre un ulteriore livello di protezione oltre al kill switch standard.

9. Avvia un torrent legale e osserva cosa succede. Quando aggiungi un file .torrent o un link magnet, il tuo client si unisce allo swarm e inizia il download. L'utilizzo di torrent legali, come quelli forniti dalle distribuzioni Linux quali Ubuntu, ti permette di testare la tua configurazione senza incorrere in rischi legali.

Le migliori VPN per il torrenting

PCrisk classifica le VPN adottando un approccio incentrato sulla sicurezza, valutando gli standard di crittografia, la protezione contro le perdite di dati e l'affidabilità del kill switch. I test delle prestazioni in condizioni reali comprendono attività che richiedono un'elevata larghezza di banda, come download di file di grandi dimensioni e, ove possibile, l'utilizzo di torrent.

1. NordVPN - NordVPN è l'ideale per gli utenti alla ricerca di una VPN tradizionale dotata di funzionalità ottimizzate per il torrenting, tra cui categorie di server P2P, un kill switch e una protezione integrata contro le perdite di dati. I suoi protocolli moderni garantiscono trasferimenti di dati costanti e i suoi strumenti per la privacy sono progettati per ridurre al minimo il rischio di esposizione accidentale.

Il principale limite del torrenting è l'assenza del port forwarding, una funzione che alcuni utenti esperti preferiscono utilizzare per ottimizzare la connettività in entrata e le prestazioni di seeding. Per la maggior parte delle attività quotidiane legate al torrenting, specialmente per gli usi legali, questo aspetto non è rilevante, ma può influire su chi cerca di ottenere rapporti di seeding ottimali.

2. Surfshark - Surfshark viene spesso scelto per la sua facilità d'uso e per la politica che consente un numero illimitato di dispositivi, il che rappresenta un vantaggio per gli utenti che possiedono più dispositivi o per le famiglie. Per il torrenting, il supporto dei protocolli moderni, la disponibilità del kill switch e l'approccio favorevole al P2P costituiscono vantaggi fondamentali.

Surfshark non offre il port forwarding, una funzione che potrebbe rivelarsi importante per il seeding avanzato. Sebbene alcune funzionalità aggiuntive, come il blocco di pubblicità e tracker o le opzioni multi-hop, rappresentino un valore aggiunto, alcune impostazioni di routing volte a garantire la privacy possono ridurre la velocità dei torrent.

3. Mullvad - Gli utenti attenti alla privacy raccomandano spesso Mullvad perché richiede un minimo di dati personali ed è progettato per ridurre l'esposizione dell'identità. Per il torrenting, la semplicità di Mullvad rappresenta un vantaggio, poiché offre pochi componenti aggiuntivi a scopo commerciale e una serie di funzionalità VPN essenziali e intuitive.

Tuttavia, Mullvad non offre più il port forwarding e la sua rete di server è più ridotta rispetto a quella dei principali concorrenti. Sebbene sia sufficiente per la maggior parte degli utenti, gli utenti esperti alla ricerca di una scelta più ampia di server o di funzionalità specifiche per lo streaming potrebbero trovarla limitante.

4. Proton VPN - Proton VPN è un servizio incentrato sulla sicurezza, caratterizzato da un forte impegno a tutela della privacy e da applicazioni open source. Per il torrenting, Proton VPN si distingue per l'offerta del port forwarding nei piani a pagamento in contesti specifici, in genere su server P2P dedicati. Il port forwarding può migliorare la connettività tra peer e le prestazioni di seeding, il che è importante per gli utenti interessati al ratio o a connessioni in entrata costanti.

Un limite fondamentale è che il P2P potrebbe essere limitato a server specifici, costringendo gli utenti a selezionare determinati gruppi di server per scaricare file tramite torrent. Il piano gratuito non è generalmente pensato per un uso intensivo del P2P.

5. ExpressVPN - ExpressVPN viene spesso scelta per la sua semplicità, stabilità e per le opzioni di protocollo veloci. Per scaricare torrent, gli utenti possono in genere connettersi, attivare la protezione kill switch e iniziare a scaricare senza dover selezionare una categoria specifica di server.

Un limite comune è la mancanza della funzione di port forwarding accessibile all'utente, poiché il piano standard di ExpressVPN non la include. Se il port forwarding è indispensabile, Proton VPN rappresenta l'opzione più adatta tra queste cinque migliori.

Scaricare file torrent senza VPN

Scaricare file tramite torrent senza una VPN non è automaticamente pericoloso, ma comporta un rischio maggiore, anche quando si tratta di contenuti legali. Il sistema torrent è progettato per collegare il tuo client ad altri peer, e i meccanismi di individuazione dei peer si basano sulla condivisione delle informazioni di contatto tra peer, in modo che i client possano scambiarsi i frammenti in modo efficiente. La rete funziona perché i peer possono trovarsi e comunicare tra loro.

Le migliori recensioni di VPNOfferte esclusiveTestato da esperti · Recensioni pratiche→

Cosa possono vedere gli altri quando scarichi file tramite torrent senza una VPN?

In uno swarm torrent tipico, gli altri peer possono vedere:

- Un indirizzo IP locale (il tuo) e una porta, utilizzati per la connessione.

- Prova che un determinato indirizzo IP abbia partecipato a uno swarm associato a uno specifico hash di informazioni in un determinato intervallo di tempo (a seconda del metodo di monitoraggio).

Questa visibilità è uno dei motivi per cui il torrenting viene spesso citato nelle discussioni relative all'applicazione del diritto d'autore: gli organismi di monitoraggio possono entrare a far parte degli swarm, registrare gli indirizzi IP e poi (in alcune giurisdizioni e circostanze) tentare di ricondurre tali indirizzi IP alle identità degli abbonati tramite gli ISP o procedimenti legali.

Cosa può vedere il tuo provider di servizi Internet

Senza una VPN, il tuo provider di servizi Internet (ISP) ha generalmente una visione diretta dei metadati della tua connessione e spesso può dedurre che sia in corso un traffico BitTorrent (anche se i dettagli dei contenuti non sono sempre visibili a causa della crittografia e delle moderne modalità di trasporto). L'aspetto più rilevante è che è il tuo indirizzo IP domestico a partecipare allo swarm, ed è proprio su questo che tendono a basarsi le notifiche inoltrate dall'ISP e le procedure di identificazione.

Anche se il tuo obiettivo è scaricare file tramite torrent in modo legale, l'uso di una VPN rimane una scelta ragionevole in termini di privacy, poiché il funzionamento predefinito del torrenting espone il tuo indirizzo IP a molti utenti sconosciuti presenti nello swarm. La convenienza di questa scelta dipende dal tuo modello di minaccia e dalla tua tolleranza all'esposizione al tracciamento.

Sicurezza e rischi

Alla domanda se il torrenting sia sicuro non esiste una risposta semplice del tipo «sì» o «no». Il torrenting va inteso piuttosto come uno strumento che modifica il proprio profilo di esposizione:

- Può essere sicuro se utilizzato per scaricare contenuti affidabili e verificati da editori attendibili.

- L'uso del torrenting diventa rischioso quando viene utilizzato per scaricare file sconosciuti da utenti che li hanno caricati senza che questi siano stati verificati, specialmente in contesti in cui malintenzionati prendono di mira gli utenti alla ricerca di software, giochi o contenuti multimediali appena pubblicati.

Gli aspetti principali della sicurezza su cui si pone l'accento sono la violazione della privacy, il rischio di malware e gli errori operativi.

Quali sono i vantaggi dell'uso dei torrent?

Il torrenting offre vantaggi concreti che ne spiegano il continuo utilizzo:

Distribuzione efficiente su larga scala. BitTorrent è stato progettato in modo tale che, quando avvengono più download contemporaneamente, gli utenti si scambiano i file tra loro, rendendo la distribuzione scalabile senza che una singola fonte debba sostenere l'intero costo della larghezza di banda. Ciò risulta particolarmente utile per i file di grandi dimensioni e le pubblicazioni più popolari.

Resilienza e disponibilità. Poiché i contenuti vengono condivisi da molti peer, un torrent può rimanere scaricabile anche se un host si disconnette, specialmente quando ci sono abbastanza seeder.

Verifica dell'integrità. I metadati dei torrent includono gli hash dei segmenti che consentono ai client di rilevare eventuali danneggiamenti e di scaricare nuovamente i segmenti danneggiati, il che può rappresentare un vantaggio operativo rispetto ad alcuni scenari di download diretto.

Pratica comune nell'editoria legittima. Molte organizzazioni affidabili pubblicano file torrent per la distribuzione legale, spesso per software open source e archivi pubblici, poiché i torrent riducono i costi di hosting e le congestioni durante il download.

Il rischio per la privacy che la maggior parte delle persone sottovaluta

L'uso di torrent può costituire una violazione della privacy, poiché l'individuazione dei peer e le connessioni potrebbero rivelare il tuo indirizzo IP agli altri partecipanti. Ad esempio, il protocollo DHT è progettato per memorizzare e recuperare le informazioni di contatto dei peer in modo distribuito ed è integrato in molti dei principali client BitTorrent.

Una VPN può ridurre l'esposizione a utenti casuali sostituendo il tuo indirizzo IP visibile con quello del server VPN, ma non ti rende invisibile. I fornitori di VPN possono comunque visualizzare alcune informazioni a livello di connessione, e la privacy dipende dalle pratiche del fornitore, dai controlli tecnici e dal fatto che la VPN divulghi o meno il tuo vero indirizzo IP tramite DNS, WebRTC o disconnessioni.

Il malware rappresenta il principale problema di sicurezza nel mondo del torrenting nel 2026

Dal punto di vista della sicurezza, la pratica più rischiosa nel mondo dei torrent non è il download di file in generale, ma il download di contenuti non affidabili da ecosistemi torrent spesso utilizzati per distribuire software pirata e contenuti multimediali in anteprima. Gli autori delle minacce prendono di mira questi utenti ricorrendo all'ingegneria sociale; ad esempio, offrendo un crack, un keygen, un lettore, un launcher o un pacchetto di codec come pretesto per indurre gli utenti a eseguire malware.

Diverse fonti specializzate nella ricerca e nella segnalazione di minacce alla sicurezza hanno documentato campagne di malware che sfruttano i torrent o la domanda di software pirata:

- Kaspersky ha segnalato la diffusione di malware tramite torrent di giochi, comprese campagne di cryptominer diffuse tramite download da torrent.

- Kaspersky ha inoltre descritto le minacce che si diffondono tramite file torrent dannosi nell'ambito di campagne più ampie rivolte agli utenti.

- Zscaler ha descritto alcune campagne che imitano i siti di distribuzione di software pirata per diffondere programmi di furto di dati.

- ESET ha illustrato come i "black hat" sfruttino in modo improprio gli ecosistemi torrent per diffondere malware, compreso il ransomware, caricando file nelle reti torrent.

Al di là delle campagne mirate, esiste una questione strutturale più ampia: il software pirata viene ripetutamente identificato come canale di diffusione di malware in diversi contesti, compresa la distribuzione peer-to-peer, poiché gli hacker possono integrare trojan o adware nei programmi di installazione o negli strumenti di attivazione.

Errori comuni nel torrenting che aumentano i rischi

Anche gli utenti che sanno come evitare i file eseguibili più evidenti possono rimanere vittime di questi attacchi, poiché gli hacker sfruttano le abitudini e l'impazienza delle persone. I seguenti errori sono comuni nei casi di malware associati ai torrent:

Esecuzione di file eseguibili "di supporto". "Lettori video", "gestori di download" e "programmi di installazione" fasulli vengono spesso utilizzati come esca. Un esempio recente riportato dalla stampa specializzata in sicurezza riguardava un pacchetto torrent fasullo che includeva un programma di avvio camuffato e distribuiva malware in grado di sottrarre credenziali, dimostrando quanto possa apparire realistico il packaging.

Ignorare la verifica dei file. I controlli di integrità dei torrent confermano che i segmenti corrispondono ai metadati del torrent, non che il torrent stesso sia legittimo. I criminali possono pubblicare un torrent i cui metadati corrispondono perfettamente a un file dannoso. Il meccanismo di integrità è utile, ma non sostituisce la fiducia.

Pensare che una VPN equivalga a una sicurezza totale. Una VPN migliora la protezione della privacy, ma non blocca il malware e non garantisce che non si verifichino perdite di traffico se le impostazioni sono errate o se il kill switch non funziona.

Come proteggersi quando si scaricano file tramite torrent

La sicurezza nell'uso dei torrent si basa su controlli a più livelli. Se si deve adottare una sola misura, questa dovrebbe consistere nell'evitare di eseguire file eseguibili sconosciuti scaricati tramite torrent. Tuttavia, per garantire una sicurezza efficace sono in genere necessari più livelli di protezione.

Quando possibile, utilizzate i torrent per contenuti legali e affidabili. I torrent ufficiali provenienti da editori affidabili rappresentano l'utilizzo meno rischioso dei torrent.

Utilizza una VPN dotata di protezione contro le perdite e di kill switch. Valutiamo le VPN verificando la presenza di perdite IP/DNS/WebRTC e simulando interruzioni della connessione per verificare se il kill switch blocca il traffico. Queste sono le caratteristiche fondamentali per la privacy durante l'utilizzo dei torrent.

Associa il tuo client torrent all'interfaccia VPN. In questo modo si evita il passaggio automatico alla connessione del tuo ISP in caso di interruzione della VPN. Non si tratta di una strategia legale, bensì di una misura di controllo della privacy volta a ridurre il rischio di esposizione accidentale.

Assicurati che il tuo sistema sia sempre aggiornato con le patch e che il tuo software di sicurezza sia sempre aggiornato. Molte infezioni diffuse tramite torrent si basano sull'esecuzione di file da parte degli utenti, non su esotici exploit zero-day; pertanto, impedire l'esecuzione, rilevare il malware noto e bloccare i domini dannosi rimangono misure difensive efficaci.

Esegui una scansione dei file scaricati prima di aprirli. Il nostro prodotto di sicurezza, Combo Cleaner, si propone come soluzione anti-malware e di protezione web con protezione in tempo reale, scansione su richiesta e protezione durante la navigazione web, funzionalità che contribuiscono direttamente a bloccare i payload dannosi provenienti da fonti di download rischiose.

Eseguite il backup dei dati importanti. Se l'utilizzo di torrent dovesse causare un attacco ransomware, i backup sono spesso ciò che fa la differenza tra un piccolo inconveniente e una catastrofe con perdita di dati. Anche le suite di sicurezza dotate di difese contro il ransomware non sostituiscono perfettamente i backup.

Quando scarichi file torrent, potresti imbatterti in programmi di installazione fasulli, malware nascosto o pagine di download pericolose. Combo Cleaner ti aiuta a proteggerti analizzando i tuoi download in tempo reale e bloccando truffe, tentativi di phishing e siti web dannosi.

Una VPN crittografa il tuo traffico, ma il tuo dispositivo ha ancora bisogno di protezione contro malware e ransomware. Combo Cleaner aggiunge il livello di difesa mancante.

Scarica Combo CleanerAntivirusRileva e rimuovi le minacce malware→Tracker pubblici vs. tracker privati

Un tracker privato limita l'accesso (spesso tramite iscrizione) e può applicare regole di condivisione tramite la raccolta di statistiche sugli utenti e l'imposizione di requisiti di upload. I documenti di standardizzazione di BitTorrent descrivono i "torrent privati" come torrent contrassegnati da un flag privato, destinati a limitare l'individuazione dei peer al tracker privato stesso e a impedire l'individuazione tramite meccanismi come DHT o PEX che potrebbero eludere il controllo degli accessi del tracker.

In sintesi, i tracker privati possono ridurre in parte lo spam e migliorare l'affidabilità, ma non costituiscono una garanzia di sicurezza assoluta. Il malware può comunque diffondersi ovunque gli utenti siano disposti a eseguire i file scaricati.

Torrenting vs. streaming

Lo streaming consiste solitamente nel trasmettere contenuti multimediali da un server a un client per la riproduzione quasi in tempo reale, anziché scaricare prima l'intero file. Diverse definizioni descrivono lo streaming come la trasmissione in tempo reale o quasi in tempo reale di pacchetti multimediali destinati al consumo immediato.

Dal punto di vista dei rischi, il torrenting comporta solitamente un'esposizione peer-to-peer più diretta, poiché il client si connette a numerosi peer e spesso effettua operazioni di upload, mentre lo streaming è più comunemente un'interazione client-server. Ciò non significa che lo streaming sia automaticamente legale o sicuro; dipende dalla fonte. Tuttavia, l'architettura modifica l'impronta sulla privacy e il profilo di rischio legato al malware.

Consigli per il torrenting

Consigli per l'uso dei torrent che mettono al centro la sicurezza e la legalità:

- Quando possibile, preferite i torrent ufficiali provenienti da organizzazioni affidabili.

- Evita i torrent che richiedono l'esecuzione di "programmi di installazione", "crack", "keygen" o "lettori" sospetti.

- Utilizza un kill switch VPN e verifica che la protezione contro le perdite funzioni correttamente prima di avviare il client torrent.

- Mantieni aggiornati i software di sicurezza e il sistema operativo ed esegui una scansione dei file scaricati prima di aprirli.

Legalità e conseguenze

La legalità del torrenting dipende da due fattori fondamentali:

- Cosa stai scaricando/caricando (contenuti protetti da copyright autorizzati o non autorizzati).

- Quali leggi si applicano al tuo caso (legislazione nazionale, politiche dell'ISP e modalità di applicazione a livello locale).

Scaricare file tramite torrent è legale?

Il torrenting, in quanto tecnologia, non è di per sé illegale. Molti editori legittimi distribuiscono software e raccolte pubbliche tramite BitTorrent.

Il rischio legale sorge quando l'utilizzo di torrent comporta la riproduzione o la distribuzione di opere protette da copyright senza autorizzazione. Secondo la legislazione statunitense, i titolari del copyright godono di diritti esclusivi che comprendono la riproduzione e la distribuzione, e la violazione di tali diritti esclusivi può costituire una violazione del copyright.

Una particolarità specifica dei torrent è che l'utilizzo di questa tecnologia comporta spesso l'invio di dati verso altri utenti contemporaneamente al download. Il governo britannico sottolinea espressamente che i software peer-to-peer solitamente condividono con altri utenti parti del materiale presente sul proprio computer mentre questo viene scaricato, poiché ciò è fondamentale per il funzionamento di tali reti. Ciò rende l'utilizzo dei torrent giuridicamente diverso (in molti casi) dai modelli di consumo passivo, poiché può comportare la messa a disposizione dell'opera ad altri.

Nel contesto dell'Unione europea, la normativa UE in materia di diritto d'autore comprende diritti esclusivi quali la riproduzione e la comunicazione o la messa a disposizione del pubblico, e le direttive a livello dell'UE armonizzano tali diritti tra gli Stati membri (con alcune differenze a livello di attuazione locale).

Il torrenting è sicuro e legale nelle "zone grigie"?

Alcuni utenti pensano che «visto che è online, sia tutto uguale». Dal punto di vista legale, non è così.

- I contenuti di pubblico dominio possono generalmente essere condivisi e scaricati in modo legale (nel rispetto delle normative locali e previa corretta classificazione).

- I contenuti con licenza Creative Commons o con altre licenze esplicite possono essere scaricati legalmente tramite torrent, ma è necessario rispettare le condizioni della licenza.

- I prodotti di intrattenimento commerciali e i software a pagamento distribuiti senza autorizzazione rappresentano solitamente categorie ad alto rischio in caso di controversie relative alla violazione dei diritti d'autore. È proprio in questo ambito che il rischio di malware è spesso più elevato, poiché gli hacker prendono di mira i download "gratuiti" più richiesti.

E se venissi scoperto mentre scarico file tramite torrent?

Essere "sorpresi" può assumere significati diversi a seconda del contesto. Tra le conseguenze più comuni vi sono:

Avvisi degli ISP o comunicazioni inoltrate. Nel Regno Unito, le linee guida ufficiali spiegano che gli utenti potrebbero ricevere una lettera qualora un titolare di diritti d'autore ritenga che qualcuno abbia utilizzato la propria connessione per condividere materiale protetto da copyright tramite reti peer-to-peer.

Azioni civili e richieste di risarcimento. I titolari dei diritti possono tentare di identificare gli abbonati associati a determinati indirizzi IP e avviare azioni legali o richiedere risarcimenti. Il dibattito sulle misure di contrasto del P2P verte spesso su come si ottenga l'identificazione degli abbonati tramite i dati in possesso degli ISP e su come i titolari dei diritti riescano a trovare un equilibrio tra l'applicazione della legge e le considerazioni relative alla privacy.

Escalation legale e mandati di comparizione in alcune giurisdizioni. Negli Stati Uniti, il DMCA prevede meccanismi di mandato di comparizione in determinati contesti, e le risorse statunitensi in materia di diritto d'autore descrivono il funzionamento dei sistemi di applicazione della legge online. La realtà pratica è che l'applicazione della legge è disomogenea, ma gli strumenti giuridici esistono.

Rischio di risarcimento danni (contesto statunitense). Alcune linee guida statunitensi in materia di conformità sottolineano che la violazione può esporre gli utenti a ingenti risarcimenti civili e, in alcuni casi, a conseguenze penali, dimostrando perché ritenere che "si tratti solo di un download" possa rivelarsi un presupposto molto costoso.

Se ricevi una notifica dal tuo provider di servizi Internet (ISP) o un avviso simile, la prima cosa da fare è interrompere l'attività che l'ha provocata (soprattutto se riguarda materiale non autorizzato), mettere in sicurezza i tuoi dispositivi (poiché gli ecosistemi torrent presentano un elevato rischio di malware) e valutare la possibilità di rivolgersi a un legale qualificato qualora la questione dovesse sfociare in un'azione legale formale.

Domande frequenti (FAQ)

Potrei incorrere in problemi legali per aver scaricato file tramite torrent?

In teoria sì, ma dipende da cosa scarichi tramite torrent e da dove vivi. La tecnologia torrent viene utilizzata per la distribuzione legale, ma il download e l'upload non autorizzati di contenuti protetti da copyright possono comportare responsabilità legali. Negli Stati Uniti, i titolari dei diritti d'autore godono di diritti esclusivi, tra cui quelli di riproduzione e distribuzione, e la violazione di tali diritti può costituire una violazione del copyright.

Il torrenting si differenzia inoltre da molti altri modelli di fruizione perché spesso comporta sia il caricamento che il download. Le linee guida ufficiali del Regno Unito sottolineano che i software peer-to-peer solitamente condividono parti del materiale presente sul proprio computer mentre si effettua il download. Questo comportamento di caricamento è fondamentale per il funzionamento del sistema e costituisce uno dei motivi principali per cui le controversie relative al torrenting si concentrano spesso sulla «condivisione», e non solo sulla «visualizzazione».

In quali modi posso utilizzare i torrent in modo legale?

Scaricare file tramite torrent in modo legale è semplice se ci si affida a fonti autorizzate. Tra gli usi legittimi più comuni figurano:

Scaricare torrent ufficiali per distribuzioni Linux e altro software open source (alcuni editori forniscono link torrent proprio per ridurre il carico sui server).

Scaricare contenuti di pubblico dominio e con licenza aperta distribuiti tramite BitTorrent da grandi archivi digitali, compresi milioni di elementi resi disponibili tramite la distribuzione torrent.

Scaricare opere con licenza Creative Commons, purché la licenza ne consenta la ridistribuzione e si rispettino i termini della licenza.

In caso di dubbio, l'approccio più sicuro è quello di utilizzare torrent pubblicati dal titolare dei diritti o da organizzazioni affidabili che spieghino chiaramente cosa stanno distribuendo e perché.

Dove si trovano i torrent?

Da un punto di vista tecnico, i torrent si ottengono tramite:

Pagine ufficiali degli editori che mettono a disposizione file .torrent o link magnet (pratica comune per le versioni open source e i set di dati di grandi dimensioni).

Archivi pubblici che pubblicano file torrent per la distribuzione legale.

Siti di indicizzazione e comunità che catalogano i torrent (la qualità varia notevolmente e molti sono associati a contenuti non autorizzati). Per motivi di sicurezza, è preferibile dare la priorità a fonti affidabili e autorizzate, poiché gli ecosistemi dei torrent vengono spesso utilizzati in modo improprio per diffondere malware e truffe.

È possibile contrarre malware scaricando un torrent?

Sì. Le infezioni da malware legate ai torrent sono talmente diffuse che diverse organizzazioni specializzate in sicurezza hanno documentato minacce diffuse attraverso gli ecosistemi torrent, comprese campagne che distribuiscono cryptominer e altro malware tramite torrent di giochi e pacchetti torrent dannosi.

La pratica più rischiosa consiste nel scaricare software "crackato", generatori di chiavi o programmi di installazione sospetti, poiché gli hacker possono inserire malware in quelle che sembrano essere versioni gratuite di prodotti a pagamento. Le ricerche nel campo della sicurezza hanno ripetutamente descritto campagne di attacco che imitano la distribuzione di software pirata per diffondere programmi di furto di dati.

Per proteggerti, dovresti eseguire una scansione dei file scaricati prima di aprirli, mantenere aggiornato il sistema ed evitare di eseguire file eseguibili sconosciuti provenienti da pacchetti torrent. Per gli utenti che desiderano un ulteriore livello di protezione, Combo Cleaner di PCrisk si propone come soluzione anti-malware e di protezione web che include protezione in tempo reale e scansione su richiesta, particolarmente utile per bloccare download dannosi e siti web associati a fonti di file rischiose.

Condividi:

Rimvydas Iliavicius

Autore di guide pratiche su PCrisk.

Rimvydas è un ricercatore con oltre quattro anni di esperienza nel settore della sicurezza informatica. Ha frequentato la Kaunas University of Technology e si è laureato con un Master in Traduzione e Localizzazione di Testi Tecnici nel 2017. I suoi interessi per computer e tecnologia lo hanno portato a diventare un autore versatile nel settore IT. In PCrisk, è responsabile della scrittura di articoli di aprrofondimento e guide praiche per utenti Microsoft Windows.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione