Come disinstallare StormKitty Stealer dal sistema operativo?

TrojanConosciuto anche come: StormKitty malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Come disinstallare StormKitty Stealer

Cos'è StormKitty?

StormKitty è uno stealer (ladro di informazioni), un clipper e un keylogger scritto in linguaggio di programmazione C#, i criminali informatici possono usarlo per rubare una varietà di informazioni sensibili che potrebbero essere utilizzate in modo improprio per scopi dannosi (per generare entrate). La ricerca mostra che StormKitty non viene rilevato da una serie di programmi antivirus. Pertanto, è molto probabile che la maggior parte degli utenti che hanno StormKitty installato su un computer non ne sia a conoscenza.

La ricerca mostra che StormKitty può essere utilizzato per raccogliere informazioni come informazioni di sistema (ad esempio, versione del sistema operativo, CPU, GPU, RAM, elenco dei processi in esecuzione), password, dettagli della carta di credito, cookie, cronologia, dati di compilazione automatica, segnalibri da Chromium- browser basati, cookie, cronologia, segnalibri da browser basati su Firefox, password da browser Internet Explorer e Edge, reti Wi-Fi salvate, sessioni Steam, Uplay, Battle.Net, Skype, Telegram e Minecraft, alcuni dati da client ProtonVPN, OpenVPN, NordVPN . Inoltre, può essere utilizzato per estrarre dati da portafogli di criptovaluta, account Outlook e Pidgin, rubare token Discord, host Filezilla, accedere a documenti, immagini, codici sorgente, database, file sul dispositivo USB connesso, rilevare servizi bancari e criptovaluta nei browser, fare screenshot del desktop e accesso alla webcam dell'utente. Come accennato nell'introduzione, StormKitty può essere utilizzato come keylogger e clipper. È progettato per registrare le sequenze di tasti (input da tastiera) quando gli utenti utilizzano applicazioni di messaggistica e siti Web bancari. La sua funzione di ritaglio gli consente di sostituire automaticamente gli indirizzi del portafoglio di criptovaluta salvati negli appunti con altri indirizzi. Vale la pena ricordare che StormKitty avvia l'acquisizione della webcam quando gli utenti inseriscono parole chiave relative alla pornografia nelle finestre del browser attive, pertanto è molto probabile che i criminali informatici utilizzino questa funzione per il sextortion. Essere indotti a installare StormKitty può causare una serie di problemi seri, ad esempio perdita di denaro, furto di identità, perdita di accesso a vari account personali. Pertanto, se vi è motivo di ritenere che questo software sia installato sul sistema operativo, è necessario disinstallarlo immediatamente.

| Nome | StormKitty malware |

| Tipo di minaccia | Virus che rubano password, malware bancario, spyware. |

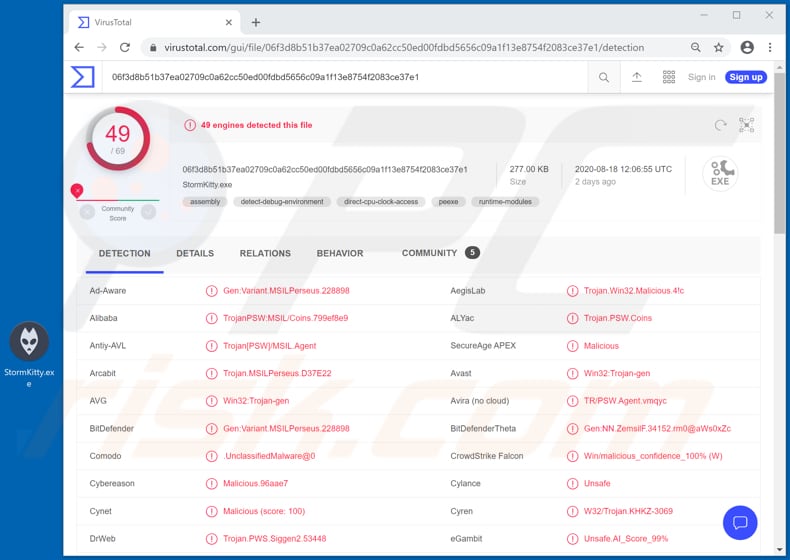

| Nomi rilevati | Avast (Win32:Trojan-gen), BitDefender (Gen:Variant.MSILPerseus.228898), ESET-NOD32 (Una variante di MSIL/PSW.Agent.RXP), Kaspersky (Trojan-PSW.Win32.Coins.ymg), Lista completa (VirusTotal) |

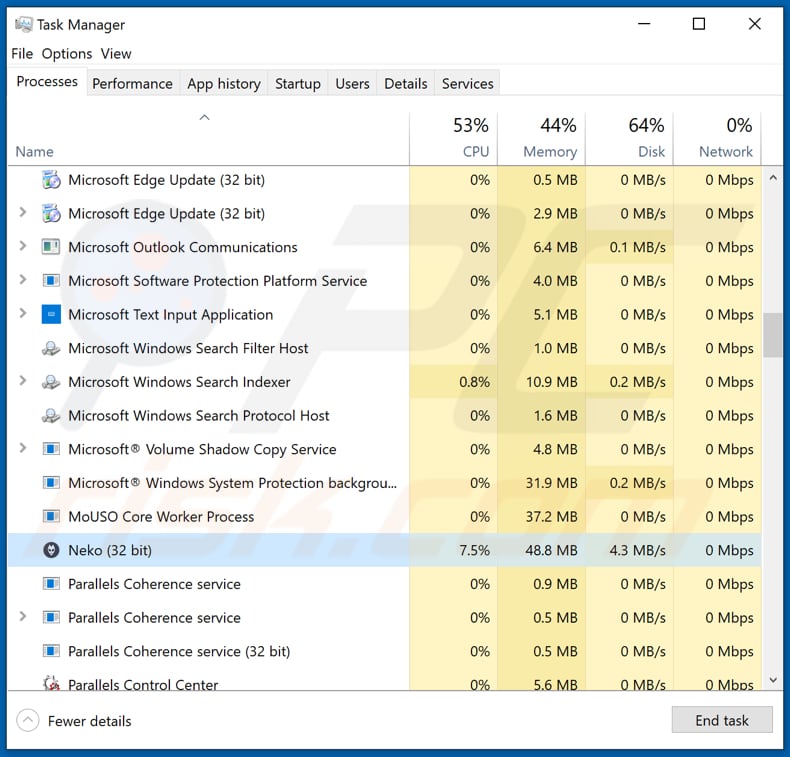

| Nomi dei processi malevoli | Neko (il nome può variare) |

| Sintomi | Programmi come StormKitty sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere in silenzio, quindi nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi distributivi | Allegati email infetti, pubblicità online dannose, ingegneria sociale, "crack" del software. |

| Danni | Password ed e informazioni bancarie rubate, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Altri esempi di programmi che i criminali informatici utilizzano allo scopo di rubare informazioni personali sensibili sono DarkStealer, Taurus, XTMEM. In genere, utilizzano in modo improprio i dati raccolti per effettuare acquisti, transazioni fraudolente, venderli a terzi (altri criminali informatici), ecc. Di seguito vengono fornite istruzioni su come disinstallare programmi dannosi dai computer.

In che modo StormKitty si è infiltrato nel mio computer?

Uno dei modi più popolari per tentare di indurre gli utenti a installare malware è utilizzare campagne di spamming. In tali casi, i criminali informatici inviano e-mail con allegati dannosi o collegamenti a siti Web con lo scopo di indurre i destinatari ad aprire ed eseguire file dannosi. Quando viene aperto, quel file installa malware. Di solito, allegano un documento Microsoft Office dannoso, un documento PDF, un file eseguibile come .exe, un file di archivio come un file ZIP, RAR o JavaScript. Un altro modo per diffondere software dannoso è indurre gli utenti a installare alcuni Trojan progettati per causare infezioni a catena. I trojan sono programmi dannosi che possono essere progettati per installare altri programmi di questo tipo. Anche gli aggiornamenti software falsi possono causare l'installazione di malware. Se utilizzati, infettano i sistemi installando malware invece di aggiornamenti, risolti per il software installato o sfruttando bug, difetti di software obsoleto. Fonti di download di software inaffidabili come siti Web di download gratuiti, siti Web di hosting di file gratuiti, reti peer-to-peer (ad esempio client torrent, eMule), vari downloader di terze parti vengono spesso utilizzati come strumenti per indurre gli utenti a scaricare file dannosi. Gli utenti che aprono file scaricati tramite tali canali possono causare l'installazione di malware. Possono essere progettati programmi di installazione di terze parti anche per l'installazione di software dannoso. Un altro modo per diffondere il malware è attraverso strumenti di attivazione software non ufficiali ("cracking"). Strumenti di questo tipo dovrebbero attivare illegalmente il software con licenza gratuitamente, tuttavia, molto spesso sono progettati per infettare i computer installando su o un altro malware.

Come evitare l'installazione di malware?

Le email che contengono collegamenti a siti Web ed alcuni allegati e vengono ricevute da indirizzi sconosciuti e discutibili non dovrebbero essere considerate attendibili. È normale che tali e-mail vengano inviate da criminali informatici che tentano di indurre i destinatari a infettare i computer con malware tramite file o collegamenti al loro interno. Pertanto, i contenuti delle email devono essere aperti solo quando non vi è motivo di sospettare che potrebbero non essere sicuri. Software e file devono essere scaricati dalle pagine ufficiali e tramite link diretti. Downloader o installatori di terze parti, siti Web non ufficiali e altre fonti menzionate nel paragrafo precedente possono essere (e spesso vengono) utilizzati come strumenti per distribuire file dannosi. Tutto il software installato deve essere attivato ed aggiornato con strumenti o funzioni implementate forniti dai suoi sviluppatori ufficiali. È possibile progettare strumenti di attivazione e aggiornamento di terze parti non ufficiali per installare malware. Inoltre, non è legale attivare software con strumenti di terze parti. Inoltre, si consiglia di scansionare regolarmente un computer con un antivirus o un software anti-spyware affidabile. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Processo di StormKitty in esecuzione in Task Manager come "Neko" (il suo nome può variare):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è StormKitty?

- STEP 1. Rimozione manuale di StormKitty malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

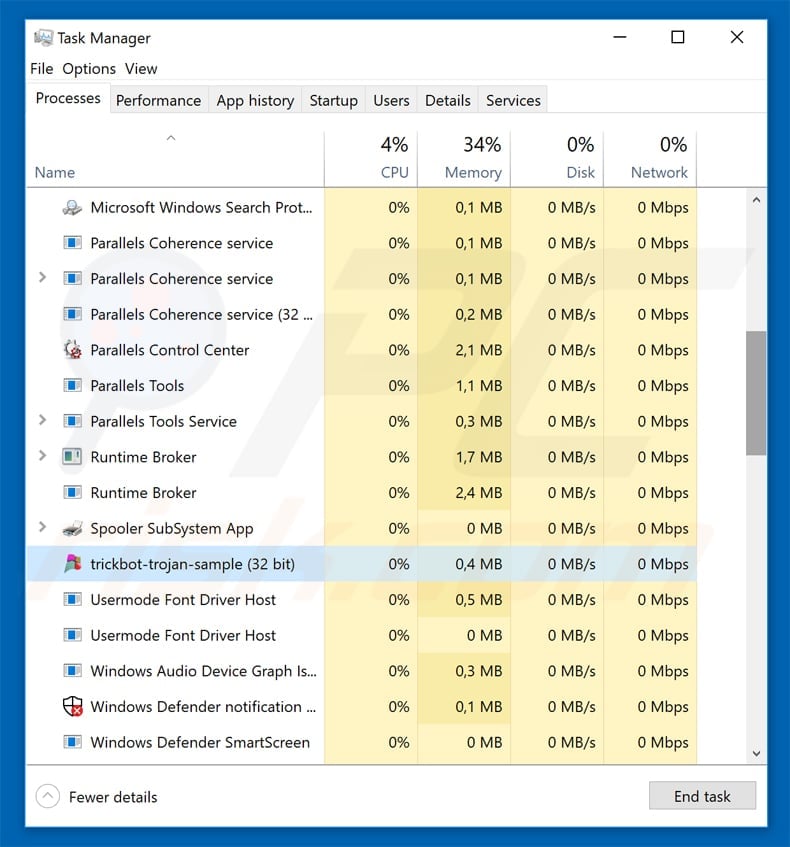

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

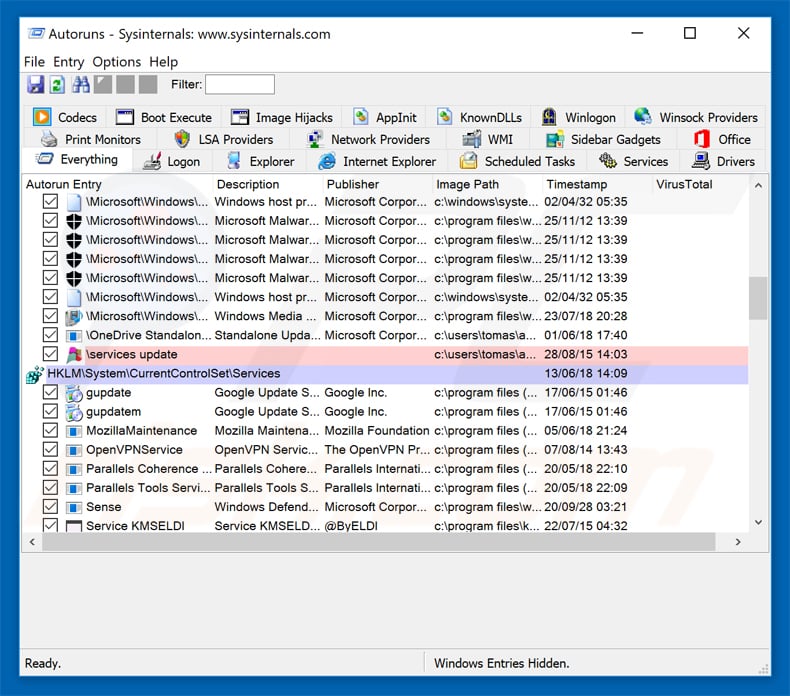

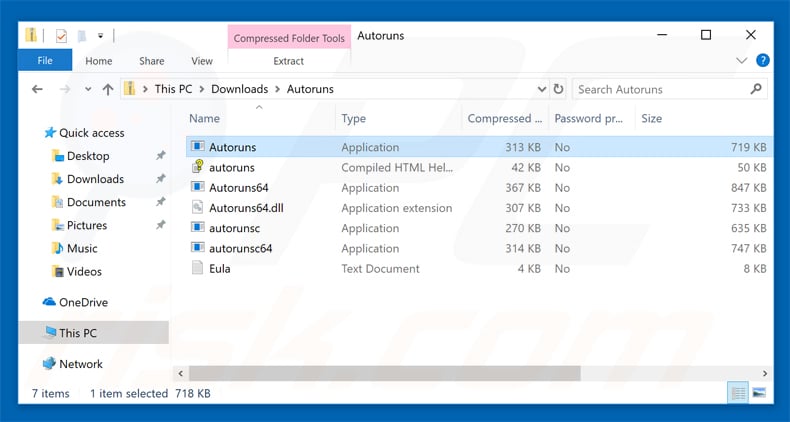

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

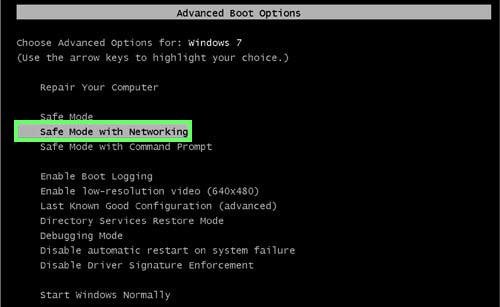

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

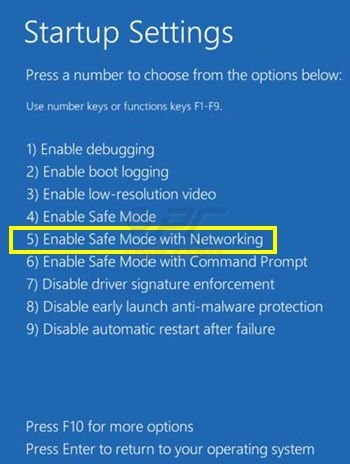

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

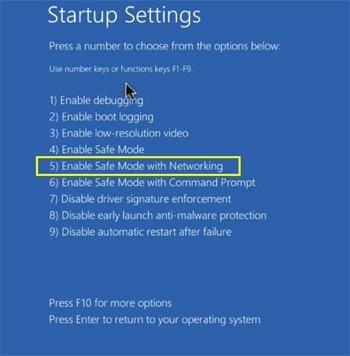

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

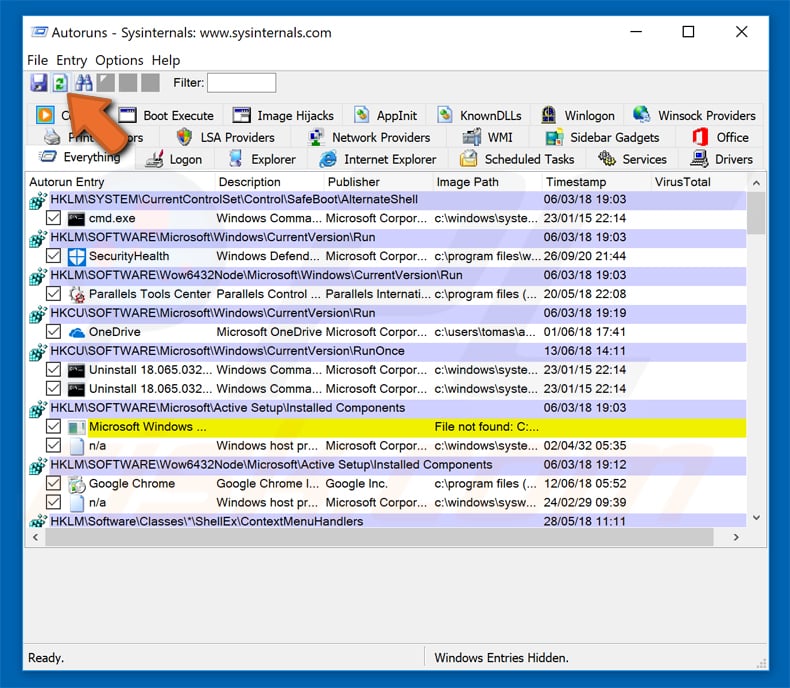

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

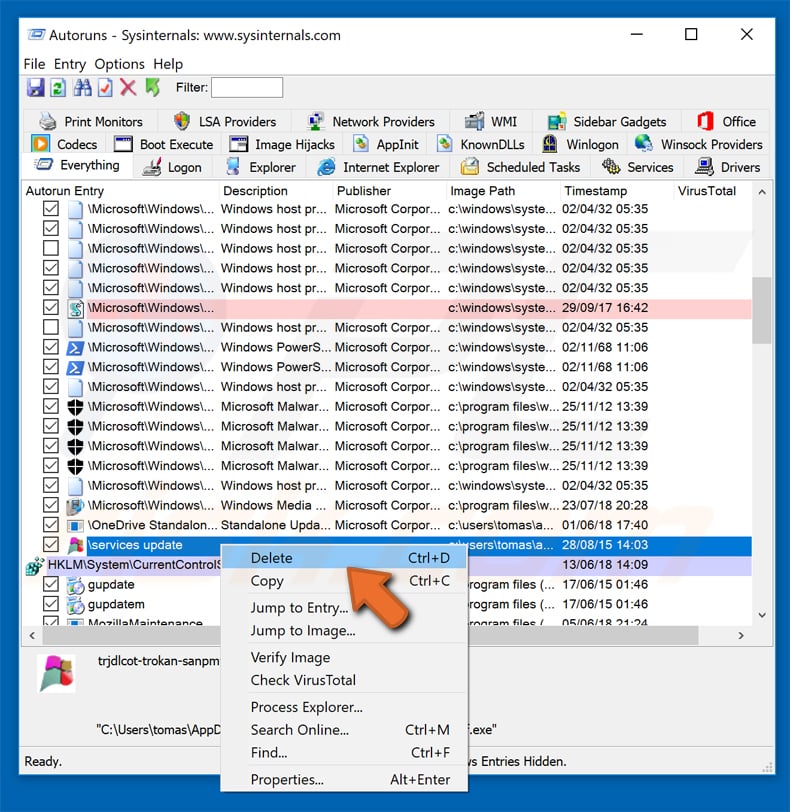

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

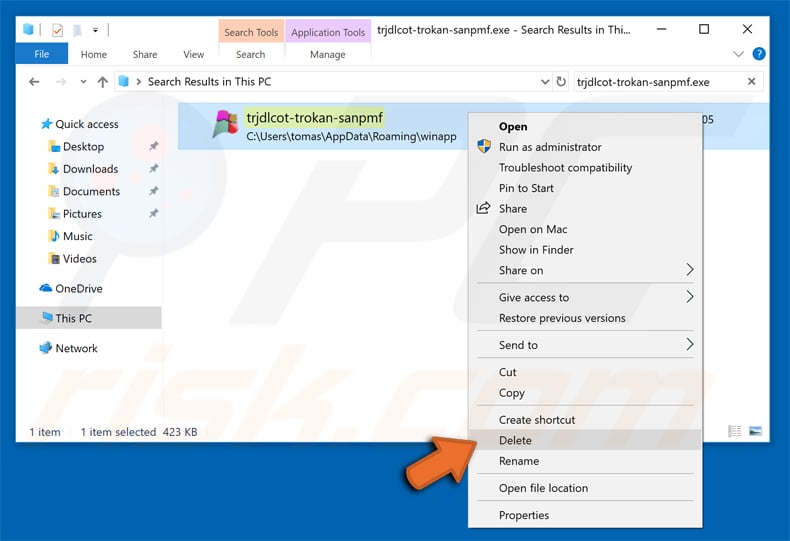

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione