Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di malware è Gremlin?

Gremlin è un programma dannoso di tipo stealer scritto in linguaggio di programmazione C#. Questo malware è in circolazione dall'inizio della primavera del 2025. Gremlin stealer prende di mira una varietà di dati sensibili, tra cui credenziali di accesso (nomi utente/password), numeri di carte di credito e portafogli di criptovalute.

Panoramica sul malware Gremlin

Dopo aver infiltrato con successo il dispositivo, Gremlin raccoglie dati rilevanti, tra cui dettagli hardware (ad esempio CPU, GPU, RAM, ecc.), nome del dispositivo, dettagli di sistema, indirizzo IP e così via.

Gli stealer sono progettati per estrarre ed esfiltrare informazioni dai dispositivi. Gremlin raccoglie cookie Internet, dati di compilazione automatica (ad esempio dettagli di identificazione personale, nomi utente, ecc.), password e dettagli di carte di credito/debito dai browser basati su Chromium e Gecko. È in grado di aggirare la protezione dei cookie di Google Chrome V20.

Questo stealer può estrarre dati come credenziali di accesso da client FTP (FileZilla, Total Commander), credenziali di accesso e file di configurazione da client VPN, token e sessioni da software di gioco (Steam) e sessioni da messenger (Discord, Telegram). Gremlin prende di mira anche i portafogli di criptovalute, come Dash Core, Electrum, Exodus, Jaxx, MetaMask, Monero, Zcash, ecc. I dati estratti vengono scritti in un file di testo ed esfiltrati.

Inoltre, lo stealer può funzionare come un file grabber, ovvero può scaricare i file delle vittime. Può anche acquisire screenshot. Questo malware funziona anche come clipper, ovvero può rubare i contenuti copiati negli appunti (buffer di copia-incolla) e persino sostituire gli indirizzi dei portafogli di criptovalute copiati con quelli appartenenti agli aggressori, al fine di reindirizzare le transazioni in uscita. Le informazioni rubate da Gremlin vengono caricate sul suo sito web di fuga di dati come archivi ZIP scaricabili.

È opportuno ricordare che gli sviluppatori di malware spesso migliorano i loro software e le loro metodologie. Al momento della stesura di questo articolo, Gremlin è in fase di sviluppo attivo. Pertanto, le potenziali future iterazioni di questo malware potrebbero avere funzionalità aggiuntive/diverse o un elenco di obiettivi più ampio.

In sintesi, la presenza di software dannosi come il Gremlin stealer sui dispositivi può portare a gravi problemi di privacy, perdite finanziarie e furti di identità.

| Nome | Gremlin malware |

| Tipo di minaccia | Trojan, stealer, virus che ruba le password, grabber, clipper. |

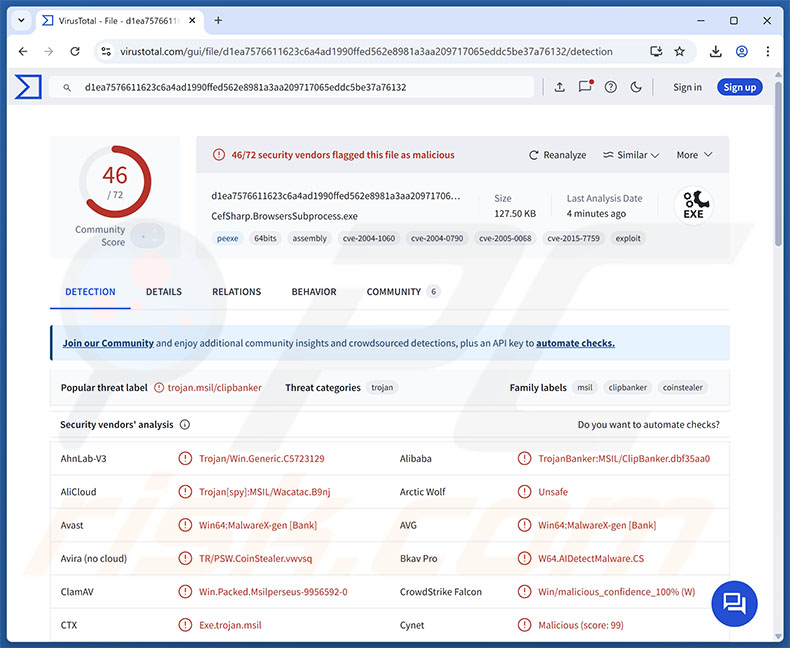

| Nomi di rilevamento | Avast (Win64:MalwareX-gen [Bank]), DrWeb (Trojan.PWS.Stealer.41958), ESET-NOD32 (A Variant Of MSIL/PSW.CoinStealer.CC), Kaspersky (HEUR:Trojan-Banker.MSIL.ClipBanker.gen), Microsoft (Trojan:MSIL/ClipBanker.GD!MTB), Elenco completo dei rilevamenti (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, quindi non sono chiaramente visibili sintomi particolari su una macchina infetta. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, “crack” di software. |

| Danni | Password e informazioni bancarie rubate, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di malware di tipo stealer

Abbiamo scritto di migliaia di programmi dannosi; GIFTEDCROOK, Stealc_v2, TROX, RustySpy e OctopuZ sono solo alcuni dei nostri articoli più recenti sugli stealer.

I software appartenenti a questa categoria possono prendere di mira solo dettagli specifici o un'ampia varietà di dati. È interessante notare che gli stealer sono spesso utilizzati in combinazione con altri tipi di malware. Tuttavia, indipendentemente dai dati che il software dannoso intende rubare (se ce ne sono), la sua presenza su un sistema mette in pericolo l'integrità del dispositivo e la sicurezza dell'utente.

Come ha fatto Gremlin a infiltrarsi nel mio computer?

Gli sviluppatori di Gremlin lo stanno promuovendo sul loro canale Telegram. Pertanto, il modo in cui lo stealer viene diffuso può variare a seconda degli aggressori che lo utilizzano (ovvero, i metodi possono variare da un attacco all'altro).

Il phishing e il social engineering sono metodi standard per la distribuzione di malware. I programmi dannosi tendono a essere camuffati o raggruppati con normali file software/multimediali. Questi file possono essere archivi (RAR, ZIP, ecc.), eseguibili (.exe, .run, ecc.), documenti (PDF, Microsoft Office, Microsoft OneNote, ecc.), JavaScript e così via. La semplice apertura di un file dannoso può essere sufficiente per avviare la catena di infezione.

I metodi di proliferazione del malware più diffusi includono: trojan di tipo backdoor/loader, download drive-by (furtivi/ingannevoli), allegati/link dannosi nelle e-mail di spam (ad esempio, e-mail, PM/DM, ecc.), malvertising, truffe online, fonti di download inaffidabili (ad esempio, siti freeware e di terze parti, reti di condivisione peer-to-peer, ecc.), strumenti di attivazione software illegali ("crack") e aggiornamenti falsi.

Alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, unità flash USB, ecc.).

Come evitare l'installazione di malware?

Si consiglia vivamente di scaricare solo da canali ufficiali e verificati. Inoltre, tutti i programmi devono essere attivati e aggiornati utilizzando funzioni/strumenti legittimi, poiché quelli ottenuti da terze parti possono contenere malware.

Un altro consiglio è quello di prestare attenzione durante la navigazione, poiché Internet è pieno di contenuti ingannevoli e dannosi. Si consiglia di prestare attenzione alle e-mail in arrivo e ad altri messaggi. Gli allegati o i link presenti in e-mail sospette/irrilevanti non devono essere aperti, poiché possono essere infettivi.

È importante sottolineare l'importanza di installare e mantenere aggiornato un antivirus affidabile. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e rimuovere le minacce e i problemi rilevati. Se si ritiene che il computer sia già infetto, si consiglia di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Screenshot del sito web di Gremlin stealer che divulga dati (fonte immagine – Palo Alto Networks):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu rapido:

- Che cos'è Gremlin?

- FASE 1. Rimozione manuale del malware Gremlin.

- FASE 2. Verifica se il tuo computer è pulito.

Come rimuovere manualmente il malware?

La rimozione manuale dei malware è un'operazione complessa: solitamente è preferibile affidare questo compito ai programmi antivirus o anti-malware, che lo eseguono automaticamente. Per rimuovere questo malware, consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

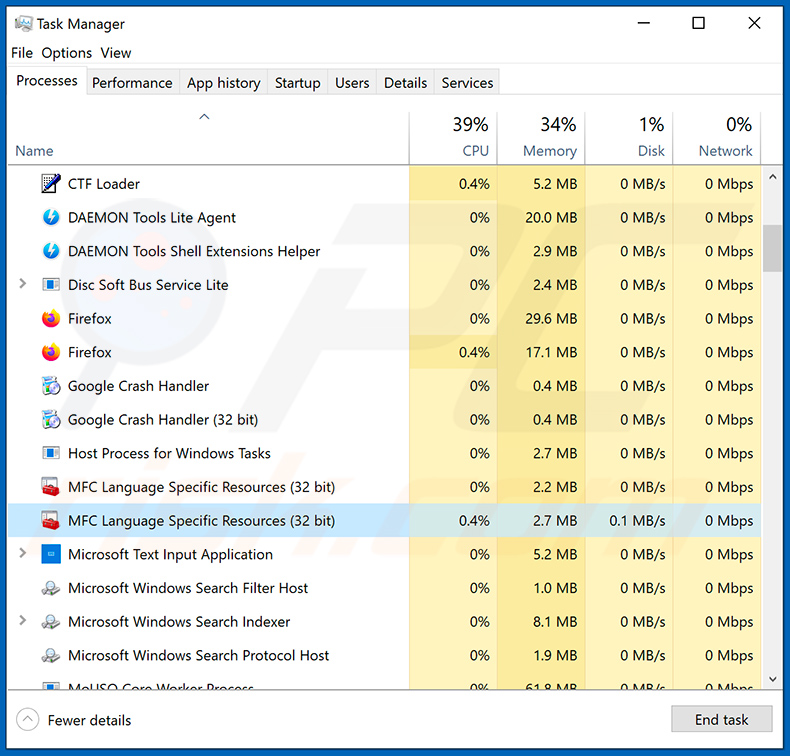

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che stai cercando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando il task manager, e hai individuato un programma che sembra sospetto, procedi con questi passaggi:

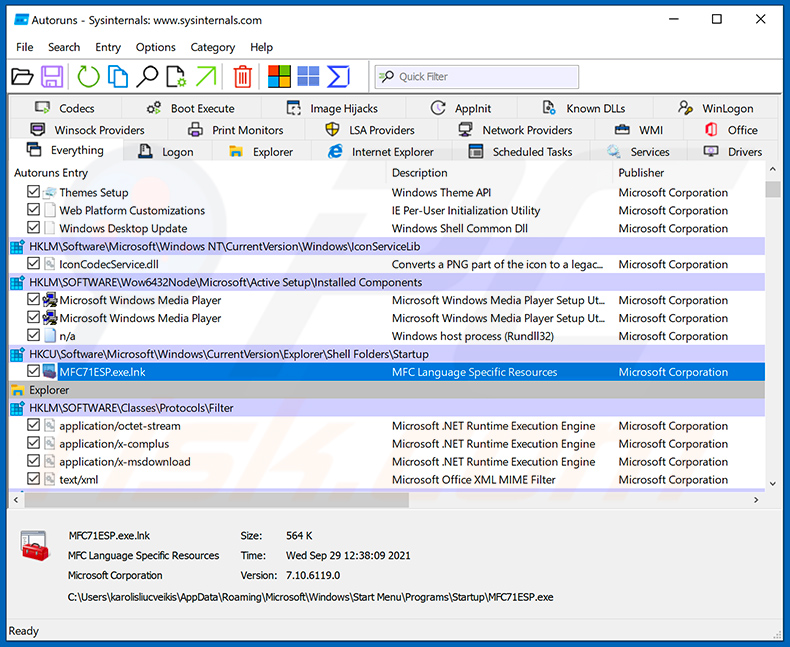

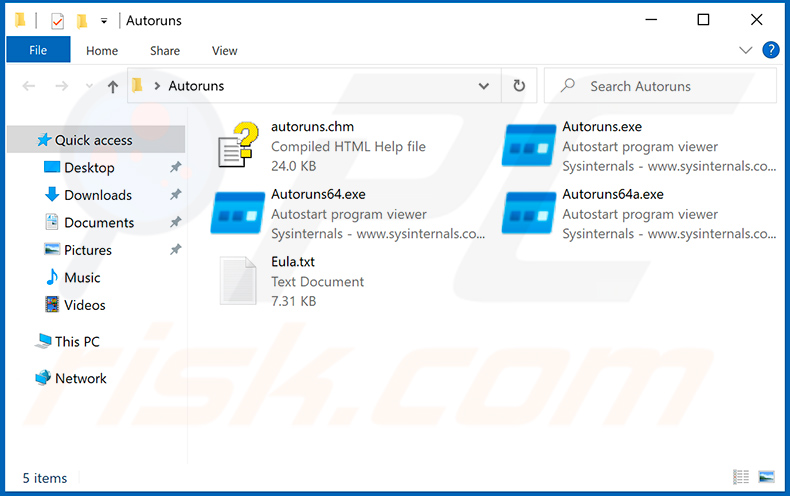

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

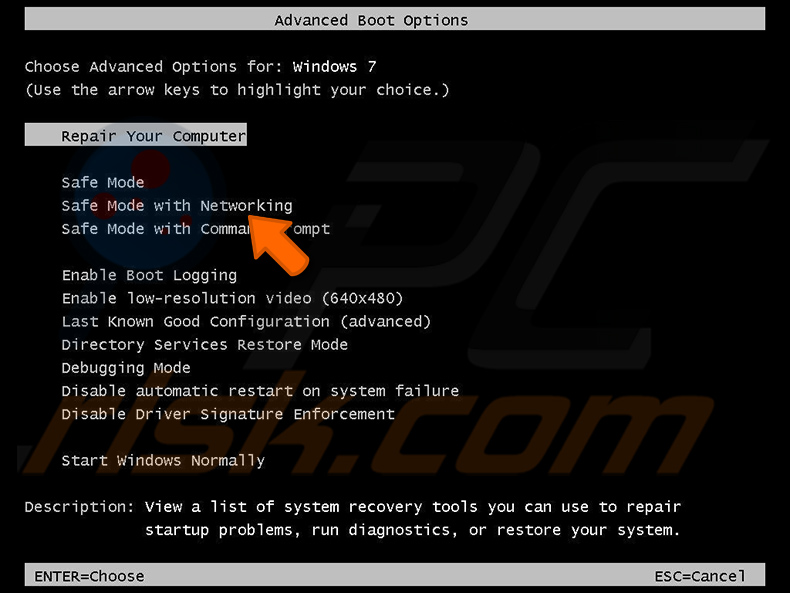

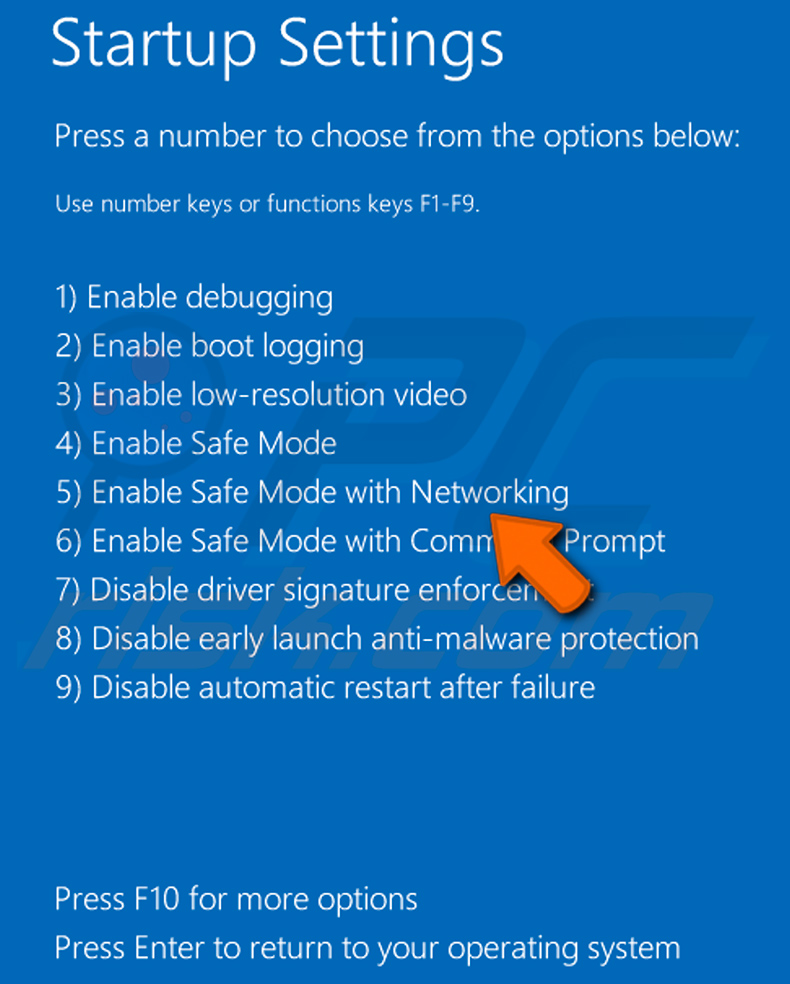

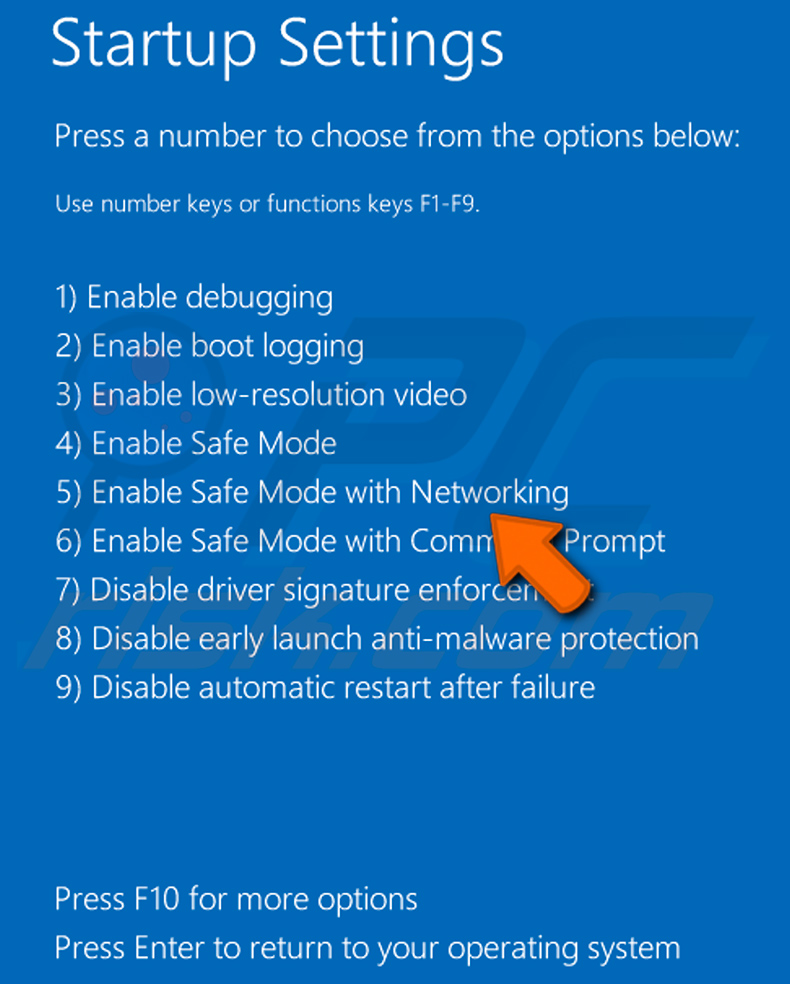

Riavvia il computer in modalità provvisoria:

Riavvia il computer in modalità provvisoria:

Utenti Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, quindi su Spegni, Riavvia e OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Utenti Windows 8: avviare Windows 8 in modalità provvisoria con rete - andare alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fai clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fai clic sul pulsante "Risoluzione dei problemi", quindi fai clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fai clic sul pulsante "Riavvia". Il PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare il sistema in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con rete":

Utenti Windows 10: clicca sul logo Windows e seleziona l'icona Alimentazione. Nel menu che si apre, clicca su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" clicca su "Risoluzione dei problemi", quindi seleziona "Opzioni avanzate".

Nel menu delle opzioni avanzate seleziona "Impostazioni di avvio" e clicca sul pulsante "Riavvia". Nella finestra successiva dovrai cliccare sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

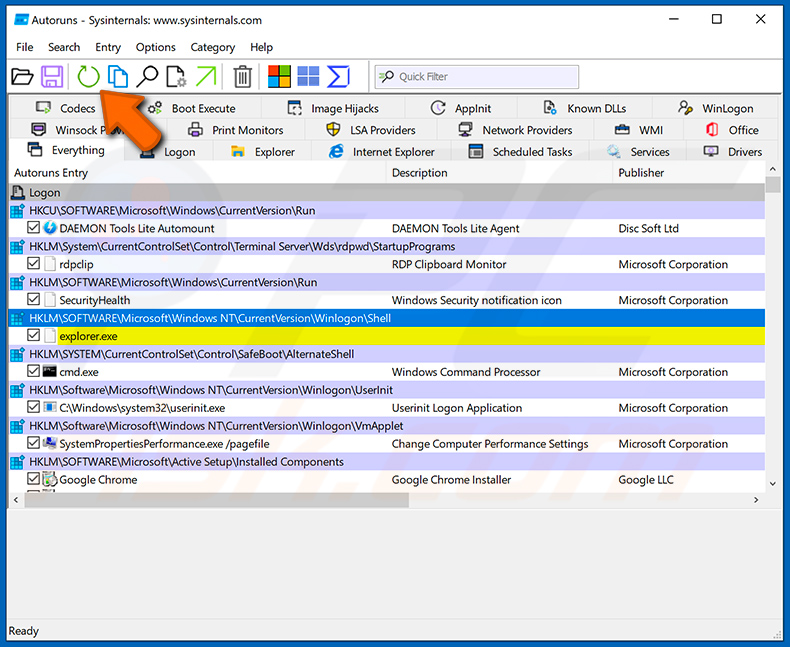

Nell'applicazione Autoruns, clicca su "Opzioni" in alto e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci Windows". Dopo questa procedura, clicca sull'icona "Aggiorna".

Nell'applicazione Autoruns, clicca su "Opzioni" in alto e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci Windows". Dopo questa procedura, clicca sull'icona "Aggiorna".

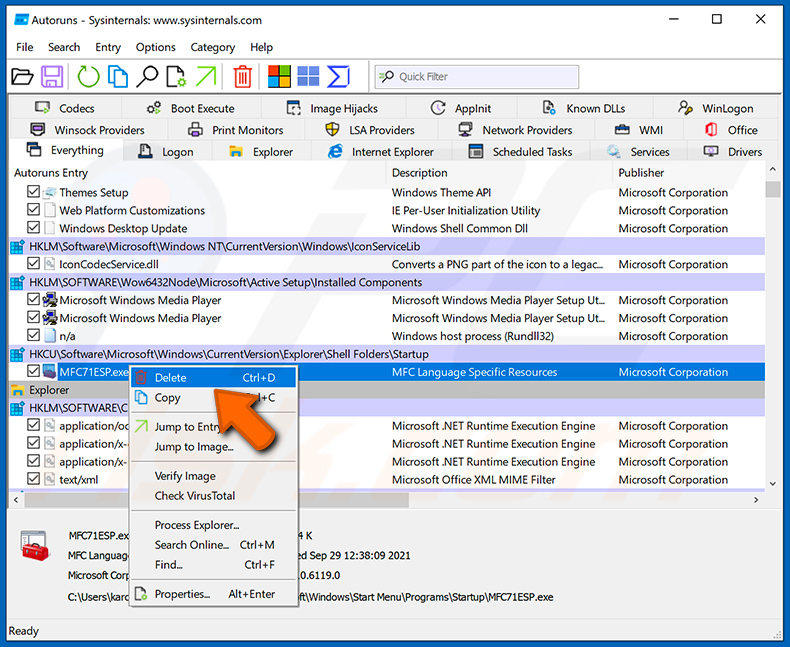

Controlla l'elenco fornito dall'applicazione Autoruns e individua il file malware che desideri eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individua il file malware che desideri eliminare.

È necessario annotarne il percorso completo e il nome. Si noti che alcuni malware nascondono i nomi dei processi sotto nomi di processi Windows legittimi. In questa fase, è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e selezionare "Elimina".

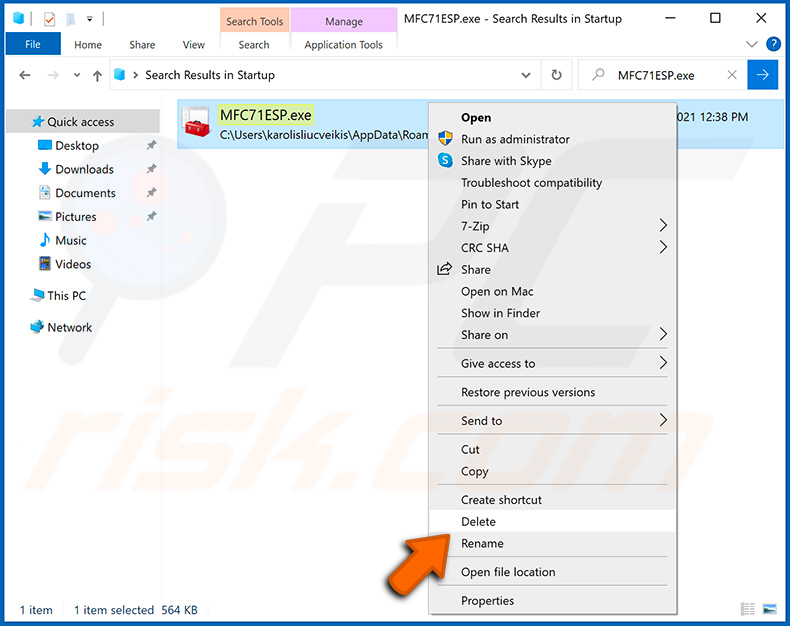

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascosti prima di procedere. Se si trova il nome del file del malware, assicurarsi di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti riuscire a rimuovere qualsiasi malware dal tuo computer. Tieni presente che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non possiedi tali competenze, affida la rimozione del malware a programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione piuttosto che cercare di rimuovere il malware in un secondo momento. Per mantenere il computer al sicuro, installa gli ultimi aggiornamenti del sistema operativo e utilizza un software antivirus. Per assicurarti che il tuo computer sia privo di infezioni da malware, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows.

Domande frequenti (FAQ)

Il mio computer è infetto dal malware Gremlin, devo formattare il mio dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i problemi più gravi che il malware Gremlin può causare?

I pericoli rappresentati da un'infezione dipendono dalle capacità del malware e dagli obiettivi dei criminali informatici. Gremlin è un ladro di dati che prende di mira i file, le password, i cryptowallet, i numeri di carte di credito, ecc. delle vittime. In generale, infezioni di questo tipo possono portare a gravi problemi di privacy, perdite finanziarie e furti di identità.

Qual è lo scopo del malware Gremlin?

Il malware viene utilizzato principalmente a scopo di lucro. Tuttavia, potrebbe anche essere utilizzato per divertire gli aggressori o per realizzare i loro rancori personali, interrompere processi (ad esempio siti web, servizi, aziende, ecc.), impegnarsi in hacktivismo e lanciare attacchi motivati da ragioni politiche/geopolitiche.

Come ha fatto il malware Gremlin a infiltrarsi nel mio computer?

Il malware si diffonde principalmente tramite trojan, download drive-by, canali di download sospetti (ad esempio, siti freeware e di terze parti, reti di condivisione P2P, ecc.), truffe online, e-mail/messaggi di spam, malvertising, aggiornamenti falsi e strumenti di attivazione di programmi illegali (“crack”). Il malware può anche essere in grado di auto-proliferare attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è progettato per eseguire la scansione dei dispositivi ed eliminare tutti i tipi di minacce. È in grado di rilevare e rimuovere la maggior parte delle infezioni da malware conosciute. Si noti che è fondamentale eseguire una scansione completa del sistema, poiché i programmi dannosi di fascia alta in genere si nascondono in profondità all'interno dei sistemi.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione