Come identificare le e-mail di truffa come "I Want To Get Straight To The Point"

TruffaConosciuto anche come: I Want To Get Straight To The Point spam

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che cos'è "I Want To Get Straight To The Point"?

"I Want To Get Straight To The Point" è una campagna di spam che i truffatori utilizzano per ingannare le persone e indurle a trasferire loro del denaro. A tal fine, affermano di aver registrato un video compromettente o di aver ordinato droga e armi utilizzando il nome e le informazioni personali rubate del destinatario.

Con l'invio di questa e-mail, cercano di ricattare le persone minacciando di far proliferare il video registrato e di causare altri problemi se la richiesta di riscatto non viene soddisfatta. Si consiglia vivamente di ignorare questa e altre e-mail simili.

Panoramica della campagna di spam "I Want To Get Straight To The Point"

I truffatori che diffondono queste e-mail affermano di aver inserito un software dannoso in un sito web per adulti che è stato recentemente visitato dal destinatario dell'e-mail. Sostengono inoltre che la visita di questo sito web ha causato l'installazione del suddetto malware, permettendo così ai criminali informatici di accedere al computer dell'utente.

A quanto pare, hanno utilizzato questo programma per registrare varie informazioni sul sistema dell'utente, come l'indirizzo IP e i dettagli degli account sociali e di posta elettronica. Inoltre, i truffatori hanno utilizzato il computer del destinatario per visitare siti web pedopornografici, hanno salvato questi video e hanno registrato un video del destinatario tramite la webcam.

I criminali informatici affermano poi di aver usato questi video per formare un altro video: un video combinato (modificato) del destinatario che guarda il materiale pedopornografico. Sostengono inoltre di aver usato il nome del destinatario, di aver creato un account su Dream Market e Silk Road, e di aver effettuato ordini illegali (armi e droga).

Per rimanere in silenzio su queste presunte azioni, i truffatori chiedono il pagamento di 1.000 dollari entro 72 ore utilizzando l'indirizzo del portafoglio Bitcoin fornito. In caso contrario, il video modificato sarà inviato a tutti i contatti rubati e le informazioni sugli ordini illegali saranno inviate alle autorità.

Se le loro richieste vengono soddisfatte, tuttavia, promettono di cancellare tutti i video, le informazioni rubate e gli account creati. Nessuna di queste affermazioni deve essere presa sul serio. La soluzione migliore è ignorare l'e-mail "I Want To Get Straight To The Point".

| Nome | I Want To Get Straight To The Point Truffa via e-mail |

| Tipo di minaccia | Phishing, truffa, ingegneria sociale, frode |

| Rivendicazione fittizia | I dispositivi dei destinatari sono stati infettati e utilizzati per registrare video compromettenti, che verranno divulgati ai loro contatti a meno che il mittente non venga pagato. |

| Indirizzi di criptovalute di criminali informatici | 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan, bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7, bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55 |

| Sintomi | Acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al proprio computer. |

| Metodi di distribuzione | Email ingannevoli, annunci pop-up online scorretti, tecniche di avvelenamento dei motori di ricerca, domini scritti in modo errato. |

| Danni | Perdita di informazioni private sensibili, perdite monetarie, furto d'identità. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di campagne simili

Esistono molte campagne di spam simili, tra cui "I Know * Is One Of Your Pass", "THIS IS NOT A JOKE", "Yоu May Not Know Mе", e così via. La maggior parte delle e-mail di questo tipo viene inviata per indurre le persone a inviare denaro ai truffatori.

In genere, i truffatori affermano di aver infettato i computer, registrato video e così via, e minacciano di danneggiare le persone in vari modi (per far trapelare video, foto, ecc.) se non ricevono il pagamento del riscatto (di solito tramite una criptovaluta).

Molte altre campagne di spam si infiltrano nei computer con infezioni informatiche ad alto rischio, come ad esempio LokiBot, TrickBot, Emotet, AZORult, e Adwind. Queste e-mail di solito includono allegati o link a siti web che, una volta aperti, scaricano e installano programmi dannosi.

Gli allegati presentati sono spesso file eseguibili (.exe), file di archivio (ZIP, RAR e altri), documenti PDF o Microsoft Office, ecc. Questi allegati vengono utilizzati per infettare i computer con malware che rubano dati personali come login, password, dati del conto bancario e così via.

Gli utenti con computer infettati da questi programmi spesso riscontrano problemi come perdite finanziarie, problemi di sicurezza della navigazione, privacy, ecc. Alcuni dei programmi dannosi potrebbero essere progettati per far proliferare altre infezioni, come ransomware.

In che modo le campagne di spam infettano i computer?

Le persone vengono indotte a infettare i loro computer attraverso campagne di spam, ma solo se aprono gli allegati o i link presentati. Pertanto, le campagne di spam non possono infettare i computer senza l'intervento manuale del destinatario dell'e-mail. Ad esempio, se l'allegato incluso è un documento di Microsoft Office, se aperto, chiederà l'autorizzazione per abilitare i comandi macro.

Abilitandoli si autorizza l'allegato a scaricare e installare un programma dannoso. Regole simili valgono per i file di altro tipo: i file di archivio devono essere prima estratti e il loro contenuto aperto/eseguito, e così via.

Come evitare l'installazione di malware?

Se un'e-mail è irrilevante o inviata da un indirizzo sospetto e sconosciuto e contiene un allegato o un link a un sito web, non apritela. Inoltre, evitate di utilizzare downloader o installer di terze parti, siti web non ufficiali/non affidabili, reti peer-to-peer (torrent, eMule, ecc.) e altre fonti simili per scaricare file o software. Utilizzate siti web ufficiali e link diretti per il download.

Prestare attenzione durante l'installazione del software: controllare tutte le impostazioni disponibili "Personalizzate", "Avanzate" e altre simili del set-up di installazione/download - i set-up possono essere utilizzati per distribuire applicazioni indesiderate, che potrebbero causare infezioni al computer. Aggiornare il software utilizzando gli strumenti o le funzioni implementate fornite dagli sviluppatori ufficiali del software.

I programmi di aggiornamento non ufficiali e di terze parti spesso scaricano e installano programmi dannosi anziché gli aggiornamenti previsti. Non utilizzate strumenti di cracking del software, poiché i criminali informatici li utilizzano spesso per distribuire malware.

Utilizzate le versioni di Microsoft Office dal 2010 in poi: queste dispongono della modalità "Visualizzazione protetta" che impedisce agli allegati scaricati di scaricare e installare infezioni informatiche. Se avete già aperto allegati dannosi, vi consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

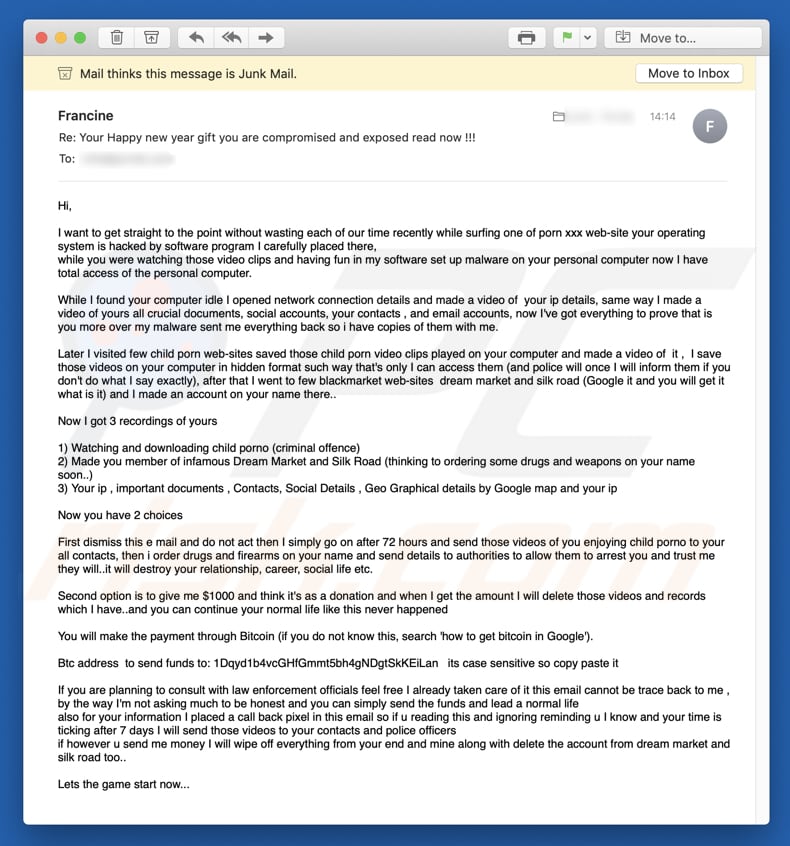

Testo presentato nel messaggio e-mail "I Want To Get Straight To The Point":

Subject: Your Happy new year gift you are compromised and exposed read now !!!

Hi,I want to get straight to the point without wasting each of our time recently while surfing one of porn xxx web-site your operating system is hacked by software program I carefully placed there,

while you were watching those video clips and having fun in my software set up malware on your personal computer now I have total access of the personal computer.While I found your computer idle I opened network connection details and made a video of your ip details, same way I made a video of yours all crucial documents, social accounts, your contacts , and email accounts, now I've got everything to prove that is you more over my malware sent me everything back so i have copies of them with me.

Later I visited few child porn web-sites saved those child porn video clips played on your computer and made a video of it , I save those videos on your computer in hidden format such way that's only I can access them (and police will once I will inform them if you don't do what I say exactly), after that I went to few blackmarket web-sites dream market and silk road (Google it and you will get it what is it) and I made an account on your name there..

Now I got 3 recordings of yours

1) Watching and downloading child porno (criminal offence)

2) Made you member of infamous Dream Market and Silk Road (thinking to ordering some drugs and weapons on your name soon..)

3) Your ip , important documents , Contacts, Social Details , Geo Graphical details by Google map and your ipNow you have 2 choices

First dismiss this e mail and do not act then I simply go on after 72 hours and send those videos of you enjoying child porno to your all contacts, then i order drugs and firearms on your name and send details to authorities to allow them to arrest you and trust me they will..it will destroy your relationship, career, social life etc.

Second option is to give me $1000 and think it's as a donation and when I get the amount I will delete those videos and records which I have..and you can continue your normal life like this never happened

You will make the payment through Bitcoin (if you do not know this, search 'how to get bitcoin in Google').

Btc address to send funds to: 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan its case sensitive so copy paste it

If you are planning to consult with law enforcement officials feel free I already taken care of it this email cannot be trace back to me , by the way I'm not asking much to be honest and you can simply send the funds and lead a normal life

also for your information I placed a call back pixel in this email so if u reading this and ignoring reminding u I know and your time is ticking after 7 days I will send those videos to your contacts and police officers

if however u send me money I will wipe off everything from your end and mine along with delete the account from dream market and silk road too..Lets the game start now...

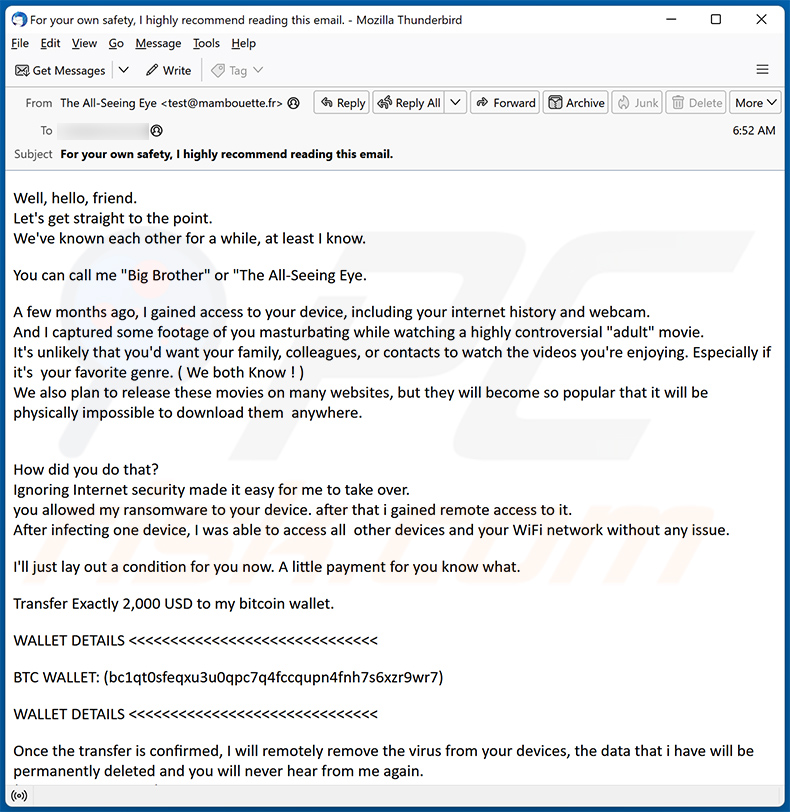

Un altro esempio di e-mail della campagna di spam "I Want To Get Straight To The Point":

Testo presentato all'interno:

Subject: For your own safety, I highly recommend reading this email.

Well, hello, friend.

Let's get straight to the point.

We've known each other for a while, at least I know.You can call me "Big Brother" or "The All-Seeing Eye.

A few months ago, I gained access to your device, including your internet history and webcam.

And I captured some footage of you masturbating while watching a highly controversial "adult" movie.

It's unlikely that you'd want your family, colleagues, or contacts to watch the videos you're enjoying. Especially if it's your favorite genre. ( We both Know ! )

We also plan to release these movies on many websites, but they will become so popular that it will be physically impossible to download them anywhere.

How did you do that?

Ignoring Internet security made it easy for me to take over.

you allowed my ransomware to your device. after that i gained remote access to it.

After infecting one device, I was able to access all other devices and your WiFi network without any issue.I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

BTC WALLET: (bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7)

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

( You Have My Word )Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown.

If you've never dealt with cryptocurrency before, it's super easy - search for "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy using "Bitcoin ATM".

Here's what you shouldn't do:

Don't reply to my email. It was sent from a disposable e-mail account.

Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data.

Do not attempt to reinstall your system or factory reset your device.

First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences.

Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet.

Anyway, let's make this a win-win situation.

I always keep my word, unless I'm being tricked.

Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

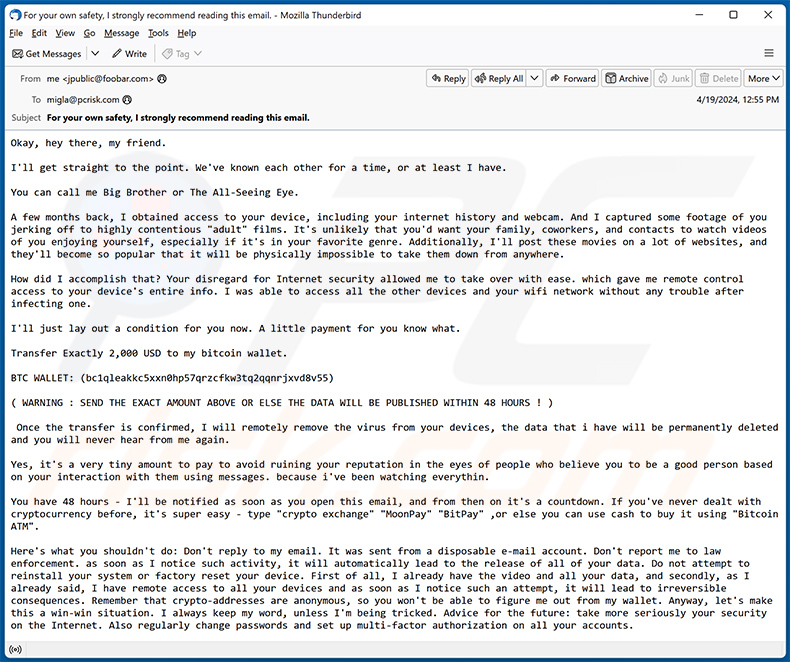

Un altro esempio di e-mail della campagna di spam "I Want To Get Straight To The Point":

Testo presentato all'interno:

Subject: For your own safety, I strongly recommend reading this email.

Okay, hey there, my friend.

I'll get straight to the point. We've known each other for a time, or at least I have.

You can call me Big Brother or The All-Seeing Eye.

A few months back, I obtained access to your device, including your internet history and webcam. And I captured some footage of you jerking off to highly contentious "adult" films. It's unlikely that you'd want your family, coworkers, and contacts to watch videos of you enjoying yourself, especially if it's in your favorite genre. Additionally, I'll post these movies on a lot of websites, and they'll become so popular that it will be physically impossible to take them down from anywhere.

How did I accomplish that? Your disregard for Internet security allowed me to take over with ease. which gave me remote control access to your device's entire info. I was able to access all the other devices and your wifi network without any trouble after infecting one.

I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

BTC WALLET: (bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55)

( WARNING : SEND THE EXACT AMOUNT ABOVE OR ELSE THE DATA WILL BE PUBLISHED WITHIN 48 HOURS ! )

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown. If you've never dealt with cryptocurrency before, it's super easy - type "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy it using "Bitcoin ATM".

Here's what you shouldn't do: Don't reply to my email. It was sent from a disposable e-mail account. Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data. Do not attempt to reinstall your system or factory reset your device. First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences. Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet. Anyway, let's make this a win-win situation. I always keep my word, unless I'm being tricked. Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è I Want To Get Straight To The Point spam?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

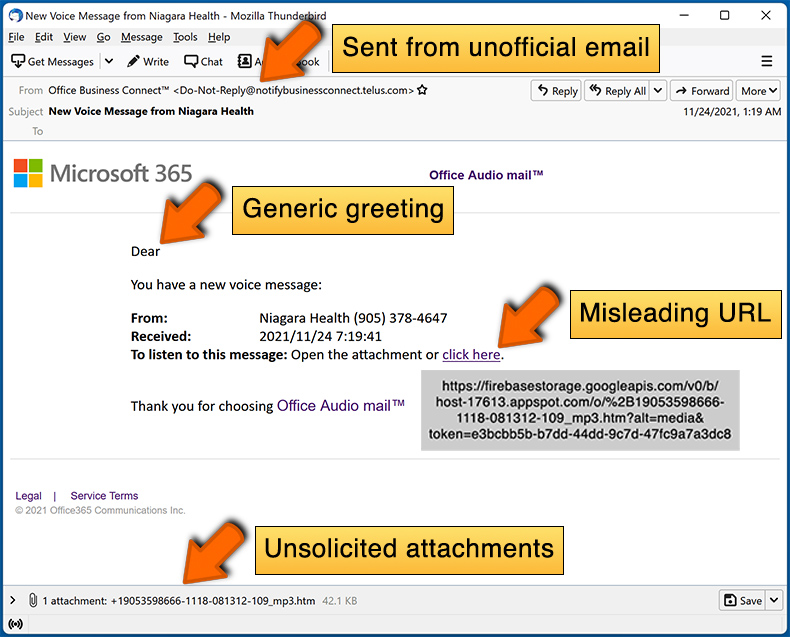

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande frequenti (FAQ)

Perché ho ricevuto questa e-mail?

I truffatori inviano e-mail di massa sperando di trovare bersagli vulnerabili che possano cadere nei loro tranelli. Spesso utilizzano tattiche come il phishing o l'impersonificazione per ingannare i destinatari. I truffatori ottengono gli indirizzi e-mail attraverso vari mezzi, come l'acquisto di liste da broker di dati, lo scraping di siti web o lo sfruttamento di violazioni della sicurezza.

Ho fornito i miei dati personali quando sono stato ingannato da questa e-mail, cosa devo fare?

Contattare immediatamente le autorità, cambiare le password (se necessario) e diffidare di ulteriori comunicazioni o richieste.

Ho scaricato e aperto un file dannoso allegato a questo an, il mio computer è infetto?

Il rischio di infezione del computer dipende dal tipo di file che si utilizzano. I file eseguibili (.exe) o i file di script (.js, .vbs) infettati da malware presentano un rischio elevato quando vengono attivati. Tuttavia, i documenti o i file multimediali presentano solitamente un rischio di infezione inferiore.

Il mio computer è stato effettivamente violato e il mittente ha qualche informazione?

Molto probabilmente il vostro computer non è stato violato, ma il mittente potrebbe essere in possesso di alcune vostre informazioni, magari provenienti da database trapelati.

Ho inviato criptovalute all'indirizzo presentato in tale e-mail, posso recuperare il mio denaro?

Purtroppo le transazioni in criptovaluta sono irreversibili, quindi è improbabile che possiate recuperare i fondi inviati a un truffatore. È fondamentale essere prudenti e verificare la legittimità delle richieste prima di inviare criptovalute.

Ho letto l'email ma non ho aperto l'allegato, il mio computer è infetto?

La semplice apertura di un'e-mail non comporta alcun rischio. Di norma, i computer non possono essere infettati tramite e-mail, a meno che non vengano aperti allegati o link dannosi.

Combo Cleaner rimuoverà le infezioni da malware presenti negli allegati di posta elettronica?

Combo Cleaner è in grado di rilevare e rimuovere quasi tutte le infezioni da malware conosciute. Poiché il malware sofisticato spesso si nasconde in profondità nel sistema, è importante eseguire una scansione completa del sistema per rimuovere il malware nascosto.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione