Come rimuovere il malware Bobik dal sistema operativo

TrojanConosciuto anche come: Bobik RAT (Trojan di accesso remoto)

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Cos'è Bobik?

Bobik è un software dannoso classificato come RAT (Remote Access Trojan). Questi trojan sono progettati per consentire l'accesso/controllo remoto su macchine infette. Bobik può eseguire varie attività dannose, tra cui: causare infezioni a catena, rubare dati e aggiungere dispositivi compromessi a dei botnet per lanciare degli attacchi DDoS.

Questo malware è stato utilizzato attivamente in assalti geopolitici contro l'Ucraina e i suoi alleati. Gli attacchi DDoS abilitati da Bobik sono degli elementi di criminalità informatica nella guerra in Ucraina.

Questa attività è stata collegata a un gruppo di hacker filo-russo poco conosciuto chiamato NoName057(16); ulteriormente verificato dalle prove raccolte dai ricercatori di Avast - come il vantarsi del gruppo su Telegram in coincidenza con gli attacchi DDoS di Bobik. Tuttavia, Avast ha anche stimato che le percentuali di successo di questo gruppo di hacker variano dal 20 al 40%.

Panoramica del malware Bobik

Bobik è un Trojan di accesso remoto (RAT), un tipo di malware che consente agli aggressori di accedere e controllare in remoto i sistemi infetti. I RAT sono in genere programmi multifunzionali, che possono causare un'ampia varietà di danni a seconda degli obiettivi dei criminali informatici.

Bobik ha funzionalità spyware: download di file, raccolta di dati di sistema/utente e registrazione dei tasti (registrazione dei tasti). Questo programma può anche gestire e terminare i processi in esecuzione.

Poiché Bobik può caricare ed eseguire file, è in grado di causare infezioni a catena. In altre parole, questo RAT può scaricare/installare malware aggiuntivo. Teoricamente, tale capacità può essere utilizzata per introdurre praticamente qualsiasi tipo di software dannoso in un sistema compromesso (ad esempio, trojan, ransomware, minatori di criptovalute, ecc.); tuttavia, vale la pena notare che spesso ci sono alcune limitazioni a quali carichi utili possono essere iniettati con successo.

Bobik può anche lanciare attacchi DDoS (Distributed Denial-of-Service). Fondamentalmente, questi attacchi comportano l'invio di un gran numero di richieste (inviate da botnet) per interrompere un servizio. Quando vengono implementati attacchi DDoS, le richieste legittime possono andare perse o il servizio stesso (ad es. sito Web, dispositivo, rete, ecc.) può andare in crash sotto sforzo.

Questa attività dannosa può essere particolarmente dannosa, in quanto può interrompere un servizio vitale (ad es. Sanità, finanza, energia, istruzione o altri settori) e renderlo non disponibile per minuti cruciali, settimane e anche più a lungo.

I dispositivi aggiunti a una botnet utilizzata per realizzare tali attacchi possono subire una riduzione delle prestazioni del sistema e persino guasti. Le infezioni RAT possono causare la perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

Bobik utilizzato negli attacchi contro l'Ucraina e gli alleati

Bobik è stato utilizzato in molteplici attacchi contro vari settori in Ucraina e nei paesi che lo supportano e lo circondano. Questo crimine informatico è collegato al gruppo filo-russo chiamato NoName057(16). Al momento in cui scrivo, questo gruppo di hacker si è occupato esclusivamente di attacchi DDoS.

L'attività relativa agli attacchi DDoS si basa sulle botnet. I ricercatori di Avast hanno verificato numeri nell'ordine delle centinaia ma (considerando la quantità necessaria) è probabile che le macchine infette siano compromesse nell'ordine delle migliaia. Un gran numero di bot (dispositivi vittimizzati) si trovano in Brasile, India e Sud-est asiatico.

Nella maggior parte degli attacchi analizzati, la catena di infezione di Bobik è iniziata con RedLine Stealer. Questo malware ha eliminato Bobik, che a sua volta ha introdotto il modulo DDoS che successivamente ha contattato il server Command and Control (C&C) per ottenere l'elenco degli obiettivi.

Avast ha creato un rapporto cronologico completo di tutti gli attacchi DDoS di Bobik. Per una panoramica dei contenuti: gli attacchi sono stati sferrati contro siti web dei seguenti settori ucraini: governo, esercito, fornitori di armi, banche e istituzioni finanziarie, energia (elettricità, gas), trasporti (ferrovie, servizi di autobus), testate giornalistiche, servizi postali, istruzione (scuole, università) e così via.

Bobik ha preso di mira le multinazionali che hanno espresso sostegno anche all'Ucraina, tra cui G4S, GKN Ltd, e Verizon Communications.

I siti web polacchi attaccati includono questi settori: governo (ufficio presidenziale, Sejm, spazio aereo, cyberspazio, ecc.), esercito (difesa nazionale, produzione di armamenti), giustizia/diritto (tribunali regionali e distrettuali), aeroporti e così via.

Siti web lituani: governo (difesa nazionale, cultura, istruzione, scienza e altri ministeri), banche e istituzioni finanziarie, trasporti (aeroporti, ferrovie, servizi di autobus) e altri settori.

La Lettonia ha subito attacchi contro il suo settore finanziario. Inoltre, sono stati presi di mira la Banca centrale estone, il settore dei trasporti (aeroporti, viaggi marittimi) e il più grande portale di notizie online.

Gli attacchi sono stati sfruttati anche contro le istituzioni governative e la polizia finlandesi. Le istituzioni finanziarie norvegesi, così come i siti di trasporto e di servizio postale sono stati attaccati. Anche il sito web della più grande banca danese ha subito attacchi abilitati da Bobik.

| Nome | Bobik RAT (Trojan di accesso remoto) |

| Tipo di minaccia | RAT (Remote Access Trojan), Trojan, virus per il furto di password, malware bancario, spyware. |

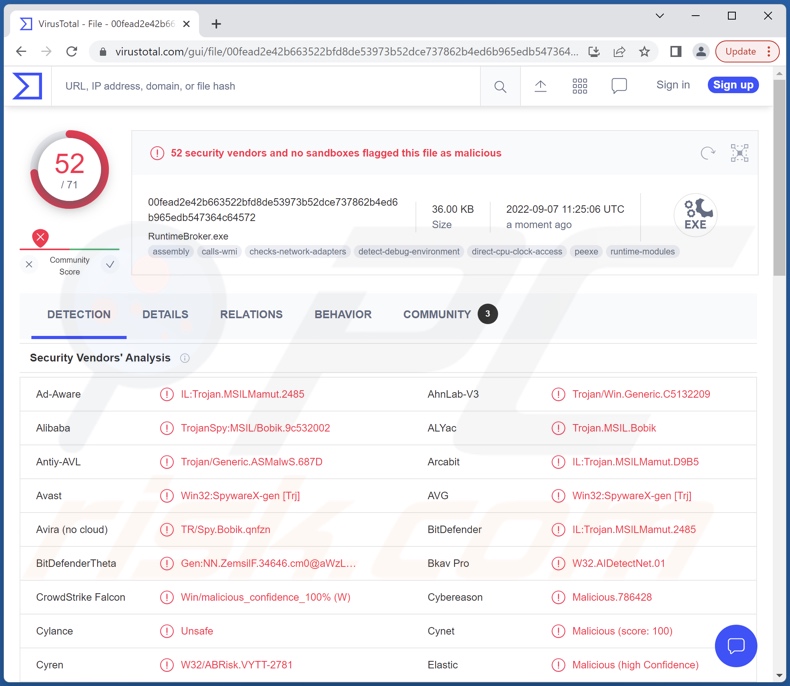

| Nome rilevato | Avast (Win32:SpywareX-gen [Trj]), Combo Cleaner (IL:Trojan.MSILMamut.2485), ESET-NOD32 (una variante di MSIL/Small.GW), Kaspersky (HEUR:Trojan-Spy.MSIL.Bobik. gen), Microsoft ( Trojan:MSIL/WizzMonetize.LML!MTB), Elenco completo dei rilevamenti (VirusTotal) |

| Metodi distributivi | Allegati email infetti, pubblicità online dannose, ingegneria sociale, "crack" del software. |

| Danni | Password e informazioni bancarie rubate, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esempi di malware simili

Abbiamo analizzato migliaia di campioni di malware; Aurora, Eternity, NetDooka, Borat - sono alcuni esempi di programmi in grado di lanciare attacchi DDoS, mentre WhisperGate, Cobalt Strike, CONTI, HermeticWiper, Vote2024, CaddyWiper, Pterodo - sono quelli che sono stati utilizzati o collegati ad attacchi geopolitici contro l'Ucraina.

Come ha fatto Bobik a infiltrarsi nel mio computer?

Il malware viene distribuito utilizzando tecniche di phishing e ingegneria sociale. Il software dannoso è solitamente mascherato o in bundle con contenuto ordinario. I file infetti possono essere eseguibili (.exe, .run, ecc.), archivi (ZIP, RAR, ecc.), documenti Microsoft Office e PDF, JavaScript e così via. Dopo che un file dannoso è stato eseguito, eseguito o aperto in altro modo, il processo di infezione viene attivato.

I metodi di proliferazione più utilizzati includono: allegati/collegamenti dannosi in e-mail e messaggi di spam, download drive-by (invisibili/ingannevoli), truffe online, fonti di download dubbie (ad esempio, siti Web gratuiti e di terze parti, peer-to-peer condivisione di reti, ecc.), strumenti illegali di attivazione di programmi ("crack"), aggiornamenti falsi e malvertising.

Come evitare l'installazione di malware?

Consigliamo vivamente di prestare attenzione alla posta in arrivo. Gli allegati e i collegamenti trovati in email sospette/irrilevanti non devono essere aperti poiché ciò può causare un'infezione del sistema. Inoltre, è essenziale essere vigili durante la navigazione poiché il materiale falso e dannoso di solito sembra legittimo.

Consigliamo di scaricare solo da fonti ufficiali e verificate. È altrettanto importante attivare e aggiornare il software utilizzando strumenti autentici, poiché gli strumenti di attivazione illegale ("cracking") e gli aggiornamenti falsi possono contenere malware.

È fondamentale avere un antivirus affidabile installato e mantenuto aggiornato. I programmi di sicurezza devono essere utilizzati per eseguire scansioni regolari del sistema e rimuovere le minacce rilevate. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è Bobik?

- STEP 1. Rimozione manuale del malware Bobik.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

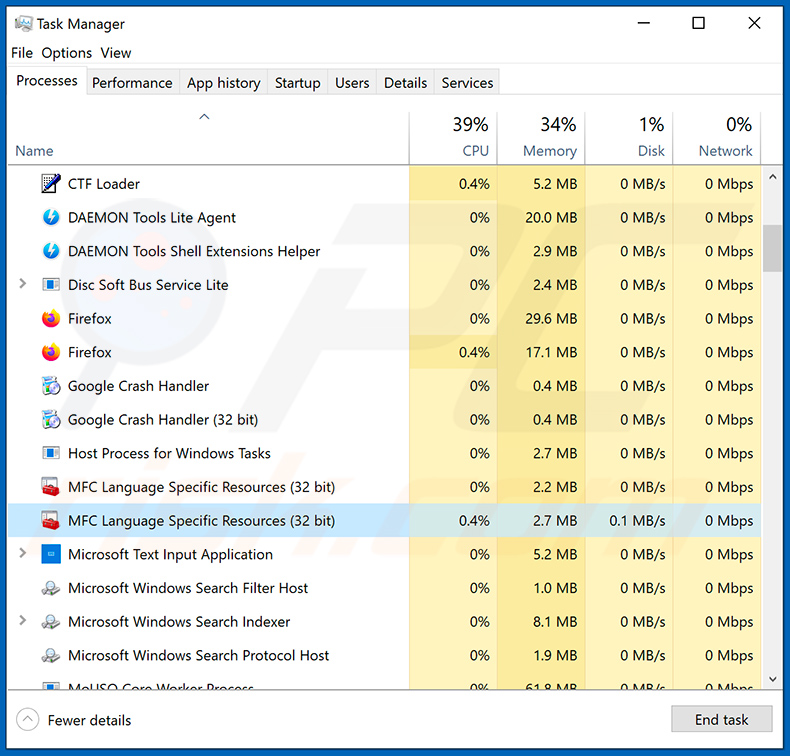

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

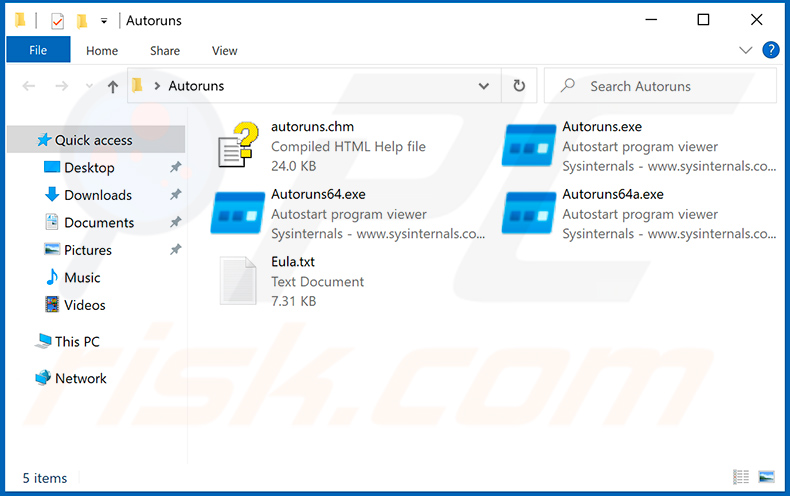

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

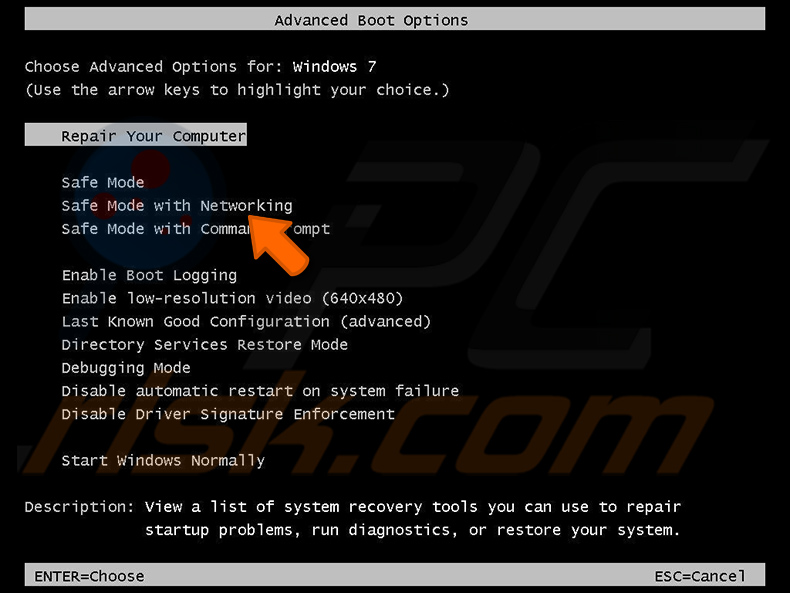

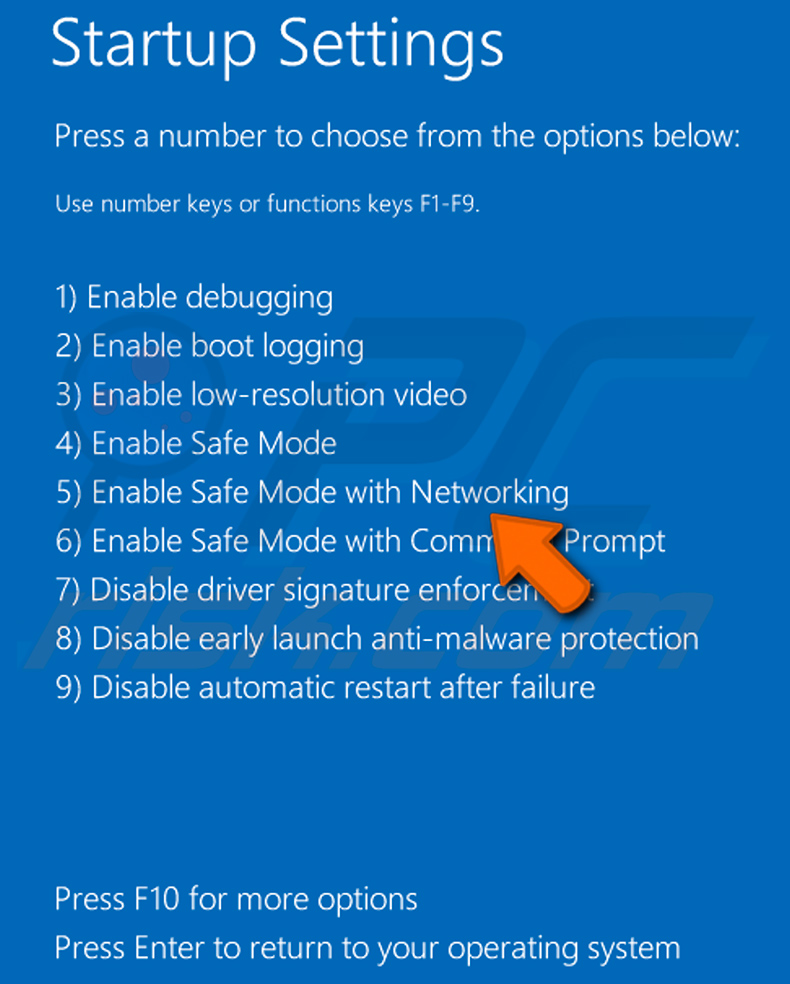

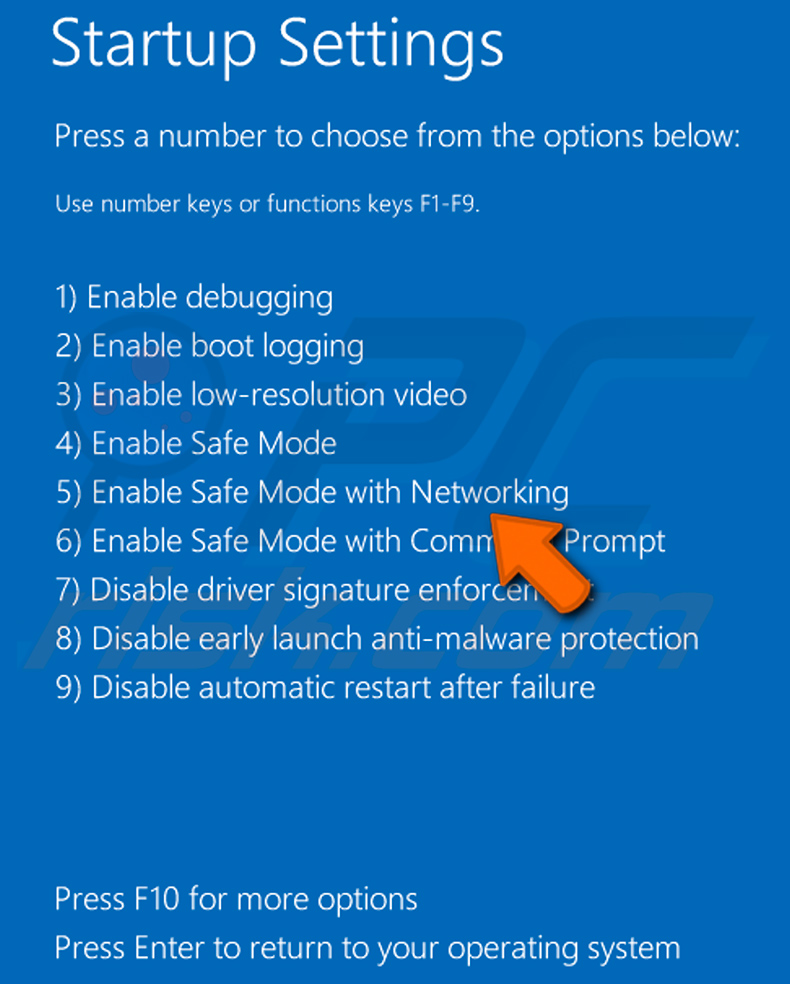

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP e Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Windows 8:

Avvia Windows 8 è in modalità provvisoria con rete: vai alla schermata iniziale di Windows 8, digita Avanzate, nei risultati della ricerca seleziona Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà ora nel "menu Opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il tuo PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

ideo che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

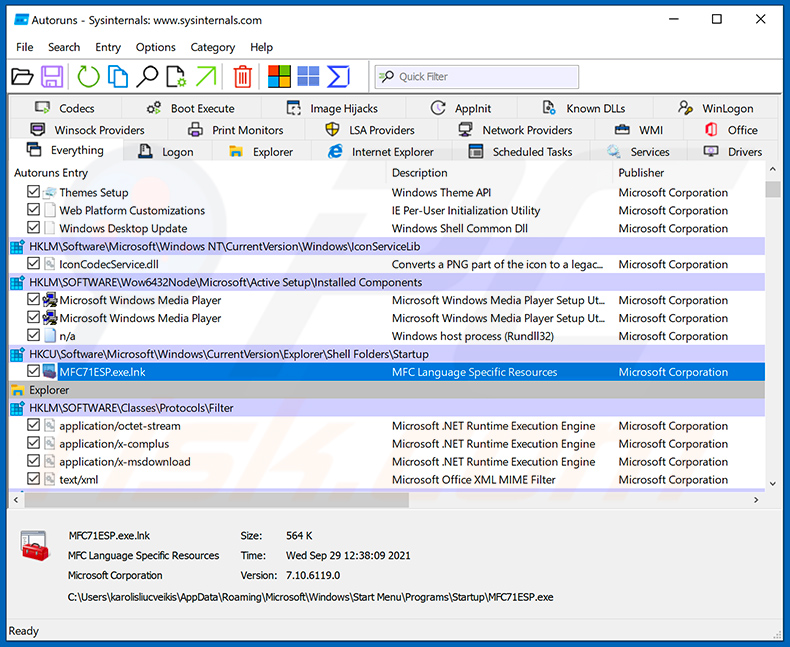

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

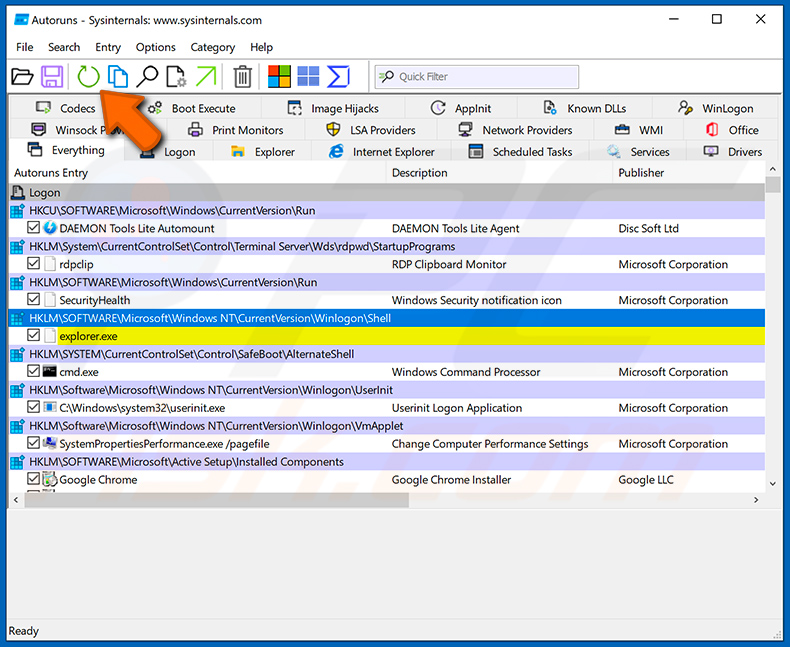

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

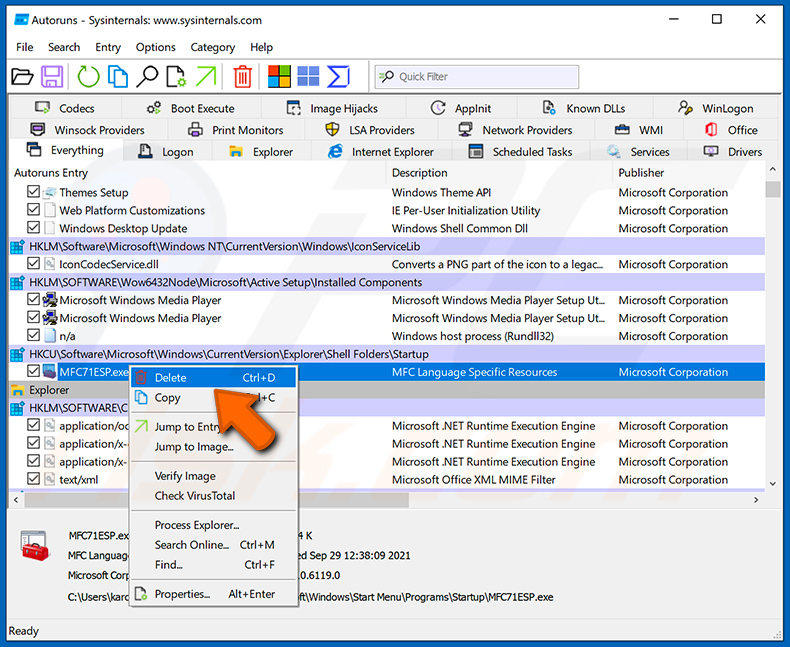

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema.

Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

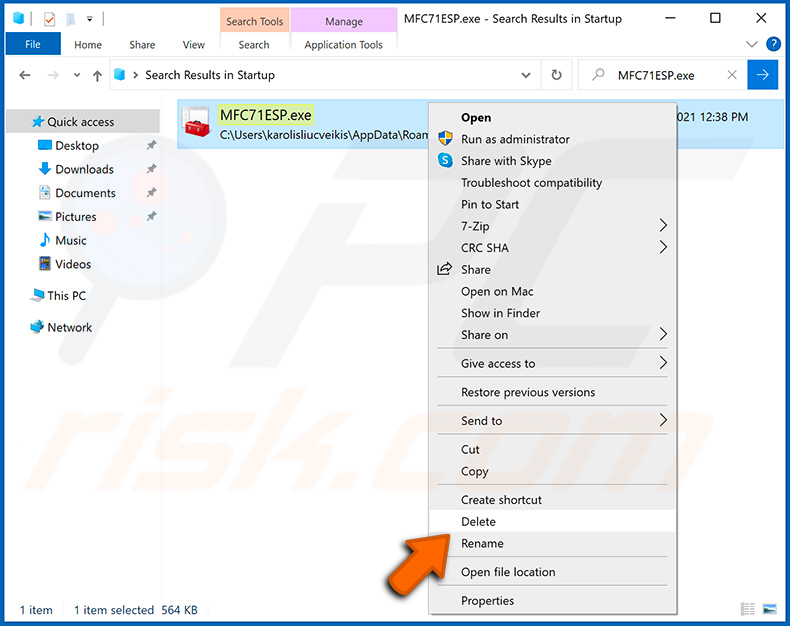

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuro che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Domande Frequenti (FAQ)

Il mio computer è stato infettato dal malware Bobik, devo formattare il mio dispositivo di archiviazione per sbarazzarmene?

No, la rimozione di Bobik non richiede la formattazione.

Quali sono i maggiori problemi che il malware Bobik può causare?

Le minacce poste da un programma dannoso dipendono dalle sue capacità e dal modus operandi dei criminali informatici. Bobik è un malware RAT in grado di consentire l'accesso/il controllo remoto su macchine infette. Le sue capacità includono l'estrazione dei dati di sistema/utente, keylogging, download di file, ecc. Questo trojan può essere utilizzato per scaricare/installare malware aggiuntivo. Può anche essere utilizzato per lanciare attacchi DDoS. Va menzionato che Bobik è stato utilizzato come elemento di elemento di guerra cibernetica nella guerra in Ucraina. Questo RAT ha consentito il dispiegamento di Attacchi DDoS contro vari siti web dell'Ucraina e dei suoi alleati.

Qual è lo scopo del malware Bobik?

In genere, il malware viene utilizzato a scopo di lucro; Bobik può anche essere impiegato per generare entrate. Tuttavia, questo programma è stato ampiamente utilizzato negli attacchi DDoS come parte di assalti geopolitici contro l'Ucraina e altri paesi che lo supportano.

In che modo il malware Bobik si è infiltrato nel mio computer?

Il malware viene diffuso principalmente tramite e-mail/messaggi di spam, truffe online, download drive-by, fonti di download non affidabili (ad esempio, siti di hosting di file gratuiti e gratuiti, reti di condivisione P2P, ecc.), strumenti di attivazione di programmi illegali ("crack"), falsi aggiornamenti e malvertising. Inoltre, alcuni programmi dannosi possono autoproliferarsi tramite reti locali e dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, dispositivi di archiviazione rimovibili, ecc.).

Combo Cleaner mi proteggerà dai malware?

Sì, Combo Cleaner è in grado di rilevare ed eliminare quasi tutte le infezioni da malware conosciute. È interessante notare che, poiché il software dannoso di fascia alta tende a nascondersi in profondità all'interno dei sistemi, l'esecuzione di una scansione completa del sistema è fondamentale per il suo rilevamento.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione