Come riconoscere le truffe come "Start The Conversation With Bad News"

TruffaConosciuto anche come: "Start The Conversation With Bad News truffa" di sextortion

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Cos'è l'email truffa Start The Conversation With Bad News?

Lo scopo di questa truffa via email è indurre i destinatari a credere che i loro computer siano stati violati e utilizzati per registrare un video intimo (un video di destinatari che visitano siti Web per adulti). In genere, i truffatori dietro le truffe di sextortion richiedono il pagamento per non condividere il video "registrato" (o altro materiale intimo).

La truffa "Start The Conversation With Bad News" in dettaglio

I truffatori affermano di aver impiantato un virus Trojan nei computer dei destinatari. Affermano anche di aver violato i loro account di posta elettronica. Il loro obiettivo è indurre i destinatari a credere di aver registrato video intimi e condividerli con tutti i parenti, amici e colleghi negli elenchi di contatti dei destinatari.

I truffatori chiedono di essere pagati $ 1370 al portafoglio di criptovaluta fornito entro 48 ore dalla ricezione di questa email. Non devono essere pagati: non hanno accesso a un computer, webcam, cronologia di navigazione o qualsiasi altra cosa a cui affermano di avere accesso.

| Nome | Start The Conversation With Bad News Email Scam |

| Tipo di minaccia | Phishing, truffa, ingegneria sociale, frode |

| Falsi proclami | il computer è stato infettato da un Trojan che ha consentito ai truffatori di registrare un video intimo |

| Ammontare del riscatto | $1370 in Bitcoin |

| Indirizzo del portafoglio (wallet) dei criminali | 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo |

| Metodi distributivi | |

| Danni | Perdita di soldi |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Altri esempi di email truffa simili

"I Would Like To Avoid Any Accusations Against You Email Scam", "Im In Possession Of All Of Your Private Data Email Scam", "Unfortunately, There Are Some Bad News For You Email Scam". A volte, queste email contengono vecchie password che i destinatari sono state utilizzate tempo fa. I truffatori ottengono le password dai database trapelati.

In che modo le campagne spam infettano i computer?

Le email possono essere utilizzate per fornire malware inviando allegati dannosi o collegamenti a siti Web. Lo scopo di tali e-mail è indurre i destinatari a eseguire (aprire) un file dannoso. La maggior parte degli attori delle minacce utilizza documenti MS Office dannosi, file JavaScript, documenti PDF, file di archivio o file eseguibili per inviare malware tramite e-mail.

Come evitare l'installazione di malware?

Non aprire collegamenti o allegati nelle e-mail inviate da indirizzi sospetti (o sconosciuti). Soprattutto quando le email ricevute non sono rilevanti. Utilizzare sempre siti Web ufficiali e collegamenti diretti come fonti per il download di software (o file). Non utilizzare mai strumenti di terze parti per aggiornare o attivare il software installato. Dovrebbe essere ottenuto utilizzando gli strumenti forniti dagli sviluppatori di software ufficiali.

Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

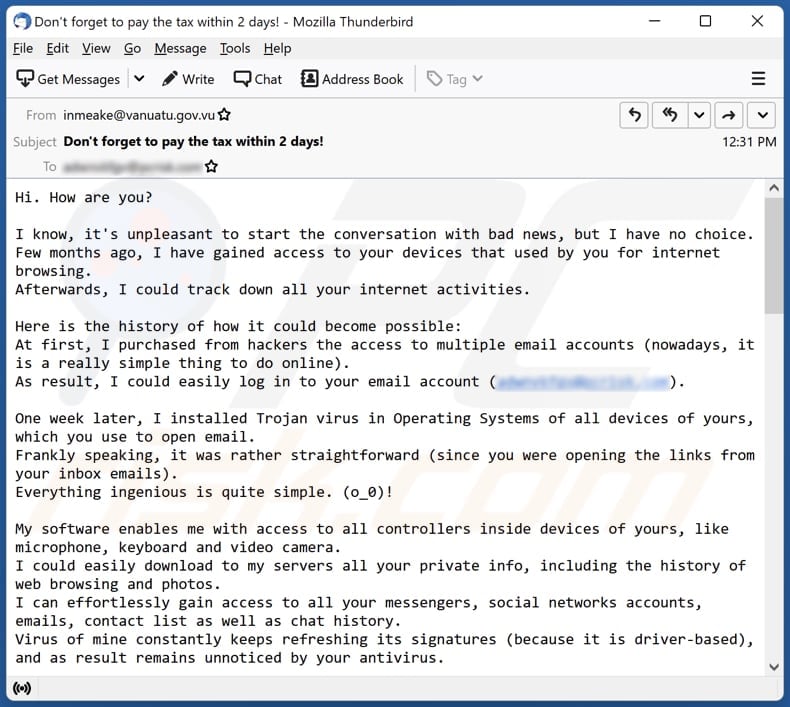

L'email sextortion "Start The Conversation With Bad News":

Testo presentato nell'email:

Subject: Don't forget to pay the tax within 2 days!

Hi. How are you?

I know, it's unpleasant to start the conversation with bad news, but I have no choice.

Few months ago, I have gained access to your devices that used by you for internet browsing.

Afterwards, I could track down all your internet activities.Here is the history of how it could become possible:

At first, I purchased from hackers the access to multiple email accounts (nowadays, it is a really simple thing to do online).

As result, I could easily log in to your email account (-).One week later, I installed Trojan virus in Operating Systems of all devices of yours, which you use to open email.

Frankly speaking, it was rather straightforward (since you were opening the links from your inbox emails).

Everything ingenious is quite simple. (o_0)!My software enables me with access to all controllers inside devices of yours, like microphone, keyboard and video camera.

I could easily download to my servers all your private info, including the history of web browsing and photos.

I can effortlessly gain access to all your messengers, social networks accounts, emails, contact list as well as chat history.

Virus of mine constantly keeps refreshing its signatures (because it is driver-based), and as result remains unnoticed by your antivirus.Hence, you can already guess why I stayed undetected all this while.

As I was gathering information about you, I couldn't help but notice that you are also a true fan of adult-content websites.

You actually love visiting porn sites and browsing through kinky videos, while pleasuring yourself.

I could make a few dirty records with you in the main focus and montaged several videos showing the way you reach orgasm while masturbating with joy.If you are still uncertain regarding the seriousness of my intentions,

it only requires several mouse clicks for me to forward your videos to all your relatives, as well as friends and colleagues.

I can also make those vids become accessible by public.

I honestly think that you do not really want that to happen, considering the peculiarity of videos you like to watch,

(you obviously know what I mean) all that kinky content can become a reason of serious troubles for you.However, we can still resolve this situation in the following manner:

Everything you are required to do is a single transfer of $1370 USD to my account (or amount equivalent to bitcoin depending on exchange rate at the moment of transfer),

and once the transaction is complete, I will straight away remove all the dirty content exposing you.

After that, you can even forget that you have come across me. Moreover, I swear that all the harmful software will be removed from all devices of yours as well.

Make no doubt that I will fulfill my part.This is really a great deal that comes at a reasonable price, given that I have used quite a lot of energy to check your profile as well as traffic over an extended period of time.

If you have no idea about bitcoin purchase process - it can be straightforwardly done by getting all the necessary information online.Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo

You should complete the abovementioned transfer within 48 hours (2 days) after opening this email.

The following list contains actions you should avoid attempting:

#Do not try replying my email (email in your inbox was generated by me alongside with return email address).

#Do not try calling police as well as other security forces. In addition, abstain from sharing this story with your friends.

After I find out (be sure, I can easily do that, given that I keep complete control of all your devices) - your kinky video will end up being available to public right away.

#Do not try searching for me - there is absolutely no reason to do that. Moreover, all transactions in cryptocurrency are always anonymous.

#Do not try reinstalling the OS on your devices or throwing them away. It is pointless as well, since all your videos have already been uploaded to remote servers.The following list contains things you should not be worried about:

#That your money won't reach my account.

- Rest assured, the transactions can be tracked, hence once the transaction is complete,

I will know about it, because I continuously observe all your activities (my trojan virus allows me to control remotely your devices, same as TeamViewer).

#That I still will share your kinky videos to public after you complete money transfer.

- Trust me, it's pointless for me to continue troubling your life. If I really wanted, I would make it happen already!Let's make this deal in a fair manner!

Owh, one more thing...in future it is best that you don't involve yourself in similar situations any longer!

One last advice from me - recurrently change all your passwords from all accounts.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è "Start The Conversation With Bad News truffa" di sextortion?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

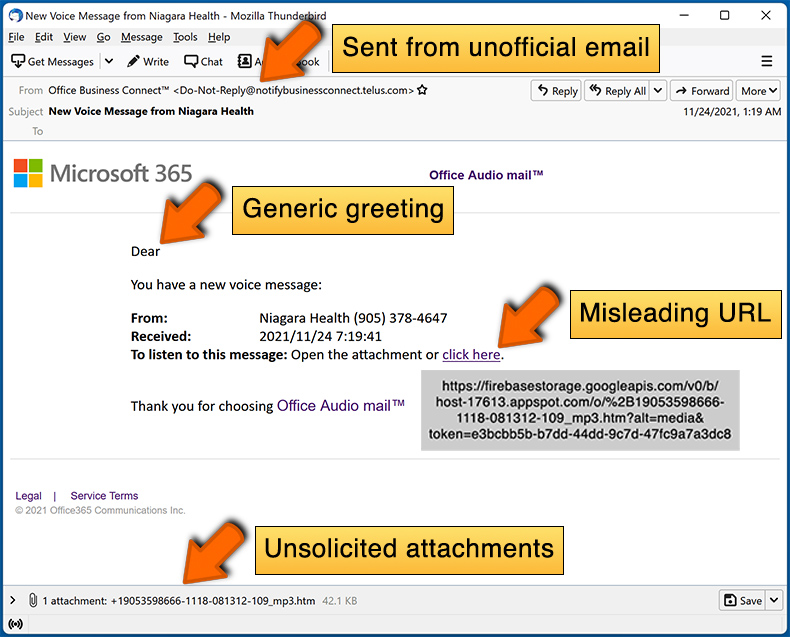

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande Frequenti (FAQ)

Perché ho ricevuto questa email?

I truffatori dietro le truffe di sextortion (o altre truffe via email) inviano la stessa lettera a migliaia di destinatari. Di solito, non prendono di mira nessuno in particolare e utilizzano indirizzi email ottenuti da database trapelati.

Il mio computer è stato veramente violato e il mittente ha qualche informazione?

No, il tuo computer non è stato violato, compromesso o infettato. Quando i truffatori affermano di aver violato (o infettato un computer), stanno solo tentando di spaventare le vittime affinché effettuino un pagamento o eseguano altre azioni.

In che modo i criminali informatici hanno ottenuto la password della mia email?

Se un'email contiene una password, è probabile che i truffatori l'abbiano ottenuta dopo una violazione dei dati. Inoltre, i truffatori potrebbero aver ottenuto una password da un sito Web di phishing in cui è stata divulgata da altri criminali informatici.

Ho inviato criptovaluta all'indirizzo presentato in tale email, posso riavere i miei soldi?

È molto improbabile. Nella maggior parte dei casi, le transazioni crittografiche sono praticamente irrintracciabili, il che significa che le persone che sono state truffate non possono recuperare la criptovaluta trasferita.

È possibile infettare un computer aprendo un'email?

No, l'apertura di un'email da sola è completamente innocua. I destinatari infettano i computer facendo clic sui collegamenti o aprendo file allegati.

Combo Cleaner rimuoverà le infezioni malware che erano presenti nell'allegato email?

Sì, Combo Cleaner è in grado di rilevare ed eliminare quasi tutte le infezioni malware conosciute. Per rimuovere il malware di fascia alta dai computer infetti, è necessario eseguire una scansione completa del sistema.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione