Evita di essere truffato da false email MetaMask che richiedono la verifica del cryptowallet

TruffaConosciuto anche come: possibili infezioni da malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Cos'è la truffa "MetaMask"?

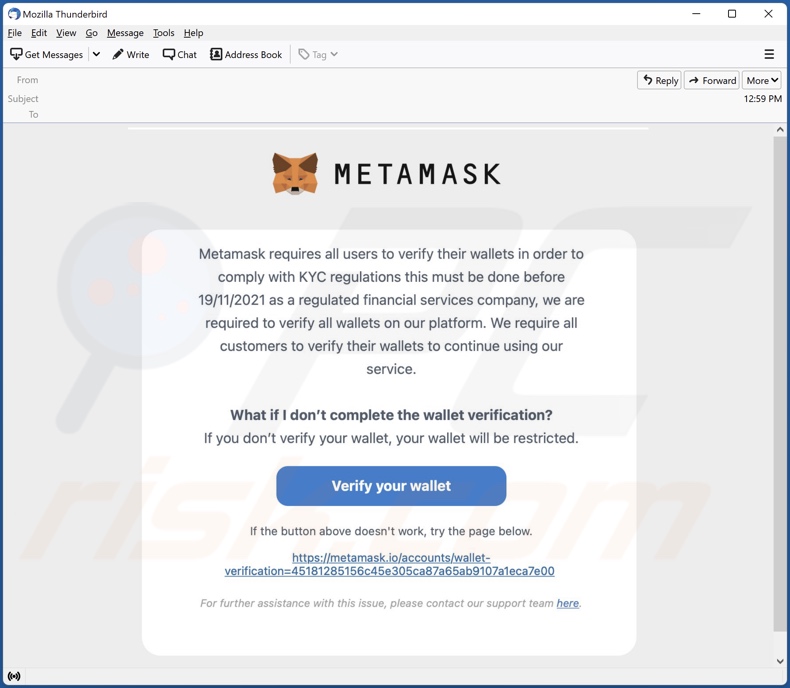

"MetaMask email scam" è una campagna di phishing. Le email truffa sono camuffate da richieste di verifica da MetaMask, il software del portafoglio di criptovaluta che interagisce con la blockchain di Ethereum. Va sottolineato che queste lettere sono false e non sono in alcun modo associate a ConsenSys Software Inc. - gli sviluppatori di MetaMask.

Panoramica della truffa via email "MetaMask"

Le false email "MetaMask" affermano che i destinatari devono verificare i propri cryptowallet per soddisfare le normative più recenti. Se la verifica non viene completata fino a una data specifica, il portafoglio verrà limitato.

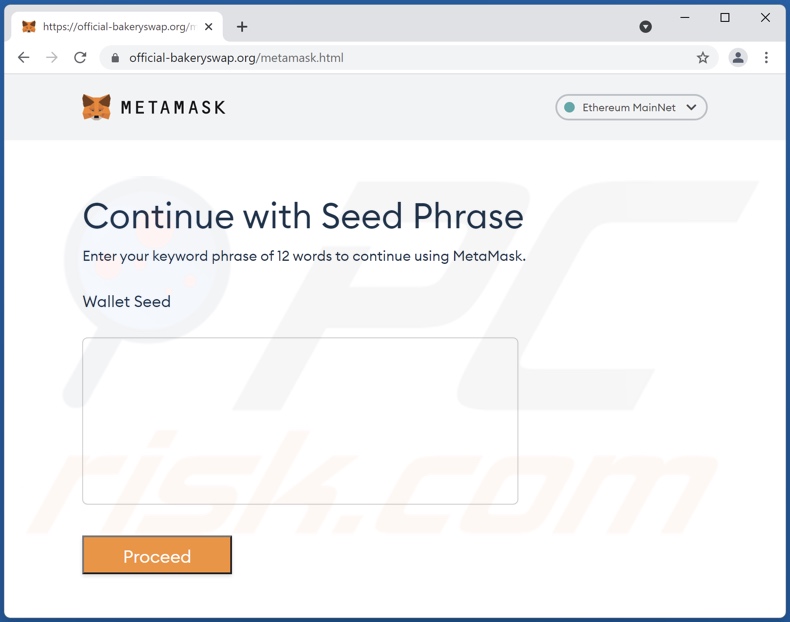

Il pulsante/link presentato in queste lettere reindirizza a un sito Web di phishing mascherato da una pagina MetaMask. Questa pagina Web richiede agli utenti di fornire la frase chiave del proprio portafoglio. Il contenuto di phishing opera registrando le informazioni inserite in esso. Quindi, fidandosi delle e-mail di truffa "MetaMask", gli utenti possono farsi rubare i loro portafogli di criptovaluta. Ciò, a sua volta, può comportare problemi di privacy e perdite finanziarie significative.

| Nome | MetaMask Email Scam |

| Tipo di minaccia | Phishing, truffa, ingegneria sociale, frode |

| Falsi proclami | Le email truffa affermano che i cryptowallet dei destinatari richiedono la verifica. |

| Travestimento | Le email truffa sono camuffate da notifiche da MetaMask. |

| Domini correlati | official-bakeryswap[.]org |

| Nomi rilevati (official-bakeryswap[.]org) | Emsisoft (phishing), Fortinet (phishing), Kaspersky (phishing), Sophos (phishing), elenco completo dei rilevamenti (VirusTotal) |

| Sintomi | Acquisti online non autorizzati, password account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento da motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita di denaro, furto di identità. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Campagne di spam in generale

".xlsx document for your preview", "download the pending mails manually", "WalletConnect", e "CTT email scam" sono alcuni esempi di email di phishing.

Le campagne di spam vengono utilizzate non solo per varie truffe, ma anche per diffondere malware (ad es., trojan, ransomware, minatori di criptovalute, ecc.). La posta indesiderata è piuttosto diffusa, pertanto si consiglia vivamente di prestare attenzione alle e-mail e ai messaggi in arrivo.

In che modo le campagne di spam infettano i computer?

Le e-mail di spam possono contenere file virulenti come allegati o collegamenti per il download. Questi file possono essere in vari formati, ad esempio documenti Microsoft Office e PDF, archivi (ZIP, RAR, ecc.), eseguibili (.exe, .run, ecc.), JavaScript e così via. Dopo essere stati aperti, i file infetti attivano il download/installazione di malware.

Ad esempio, i documenti di Microsoft Office infettano i sistemi eseguendo comandi macro dannosi. Questo processo inizia quando un documento viene aperto nelle versioni di Microsoft Office rilasciate prima del 2010. Le versioni successive hanno la modalità "Visualizzazione protetta" che interrompe questo processo automatico; invece, gli utenti possono abilitare manualmente le macro (ad esempio modifica/contenuto). Si noti che i documenti virulenti spesso contengono messaggi progettati per indurre gli utenti ad abilitare i comandi macro.

Come evitare l'installazione di malware?

Si sconsiglia di aprire e-mail sospette e irrilevanti. Gli allegati e i collegamenti presenti in queste lettere - non devono essere aperti, in quanto possono causare infezioni al sistema. Si consiglia di utilizzare le versioni di Microsoft Office rilasciate dopo il 2010.

Oltre alla posta indesiderata, il malware viene diffuso anche tramite canali di download dubbi (ad esempio siti Web non ufficiali e freeware, reti di condivisione peer-to-peer, ecc.), strumenti di attivazione illegale ("crack") e aggiornamenti falsi. Pertanto, è importante scaricare da fonti ufficiali/verificate e attivare/aggiornare i prodotti con strumenti forniti da sviluppatori autentici.

È fondamentale disporre di un antivirus affidabile installato e aggiornato. Questo software deve essere utilizzato per eseguire scansioni di sistema regolari e per rimuovere le minacce rilevate. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Testo presentato nella lettera di posta elettronica truffa "MetaMask":

METAMASK

Metamask requires all users to verify their wallets in order to comply with KYC regulations this must be done before 19/11/2021 as a regulated financial services company, we are required to verify all wallets on our platform. We require all customers to verify their wallets to continue using our service.

What if I don't complete the wallet verification?

If you don't verify your wallet, your wallet will be restricted.

Verify your wallet

If the button above doesn't work, try the page below.

-

For further assistance with this issue, please contact our support team here.

Screenshot del sito di phishing promosso dalla campagna di spam "MetaMask":

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è l'email "MetaMask email scam"?

- STEP 1. Rimozione manuale di possibili infezioni da malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

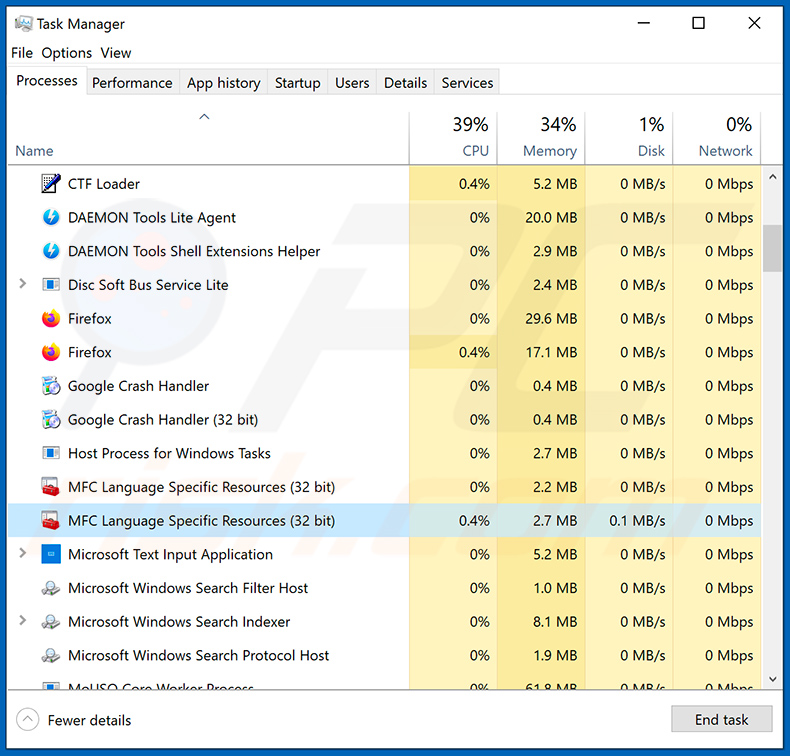

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

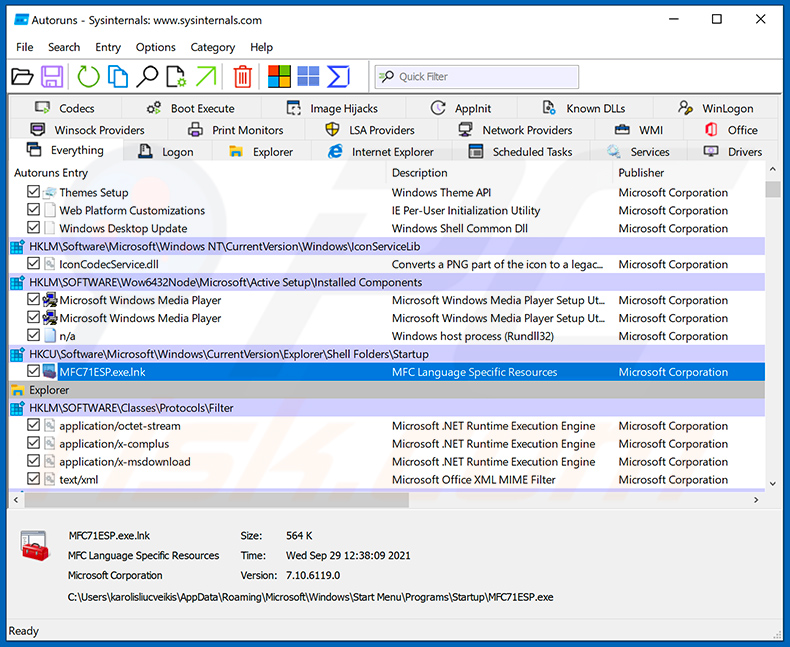

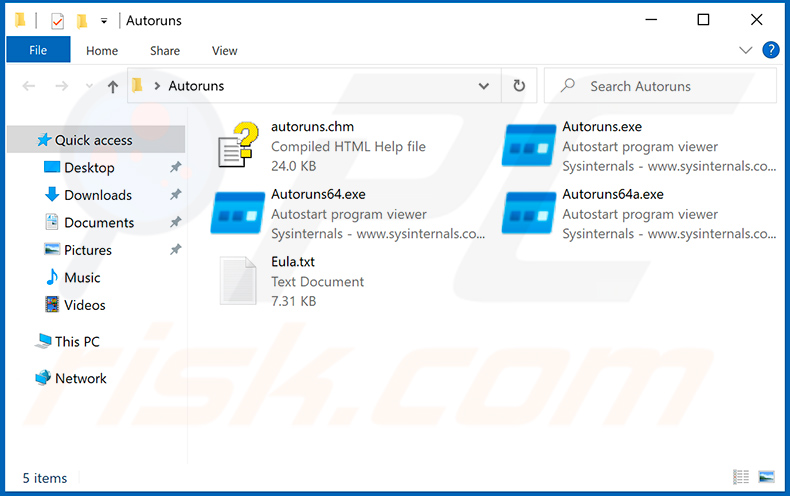

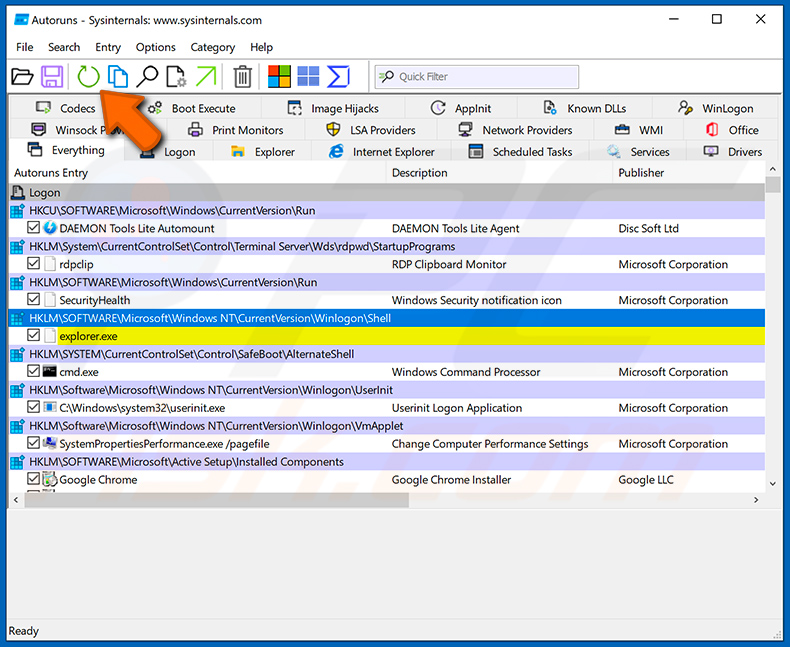

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

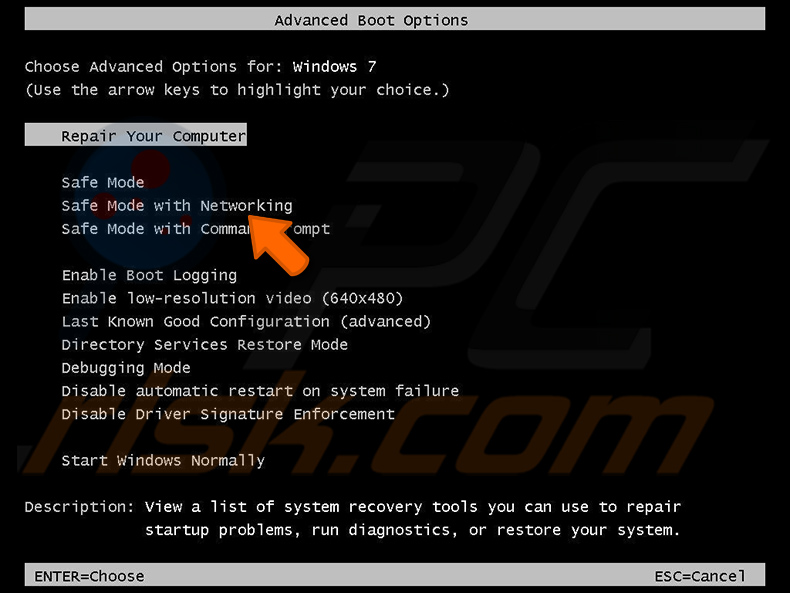

Windows XP e Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Windows 8:

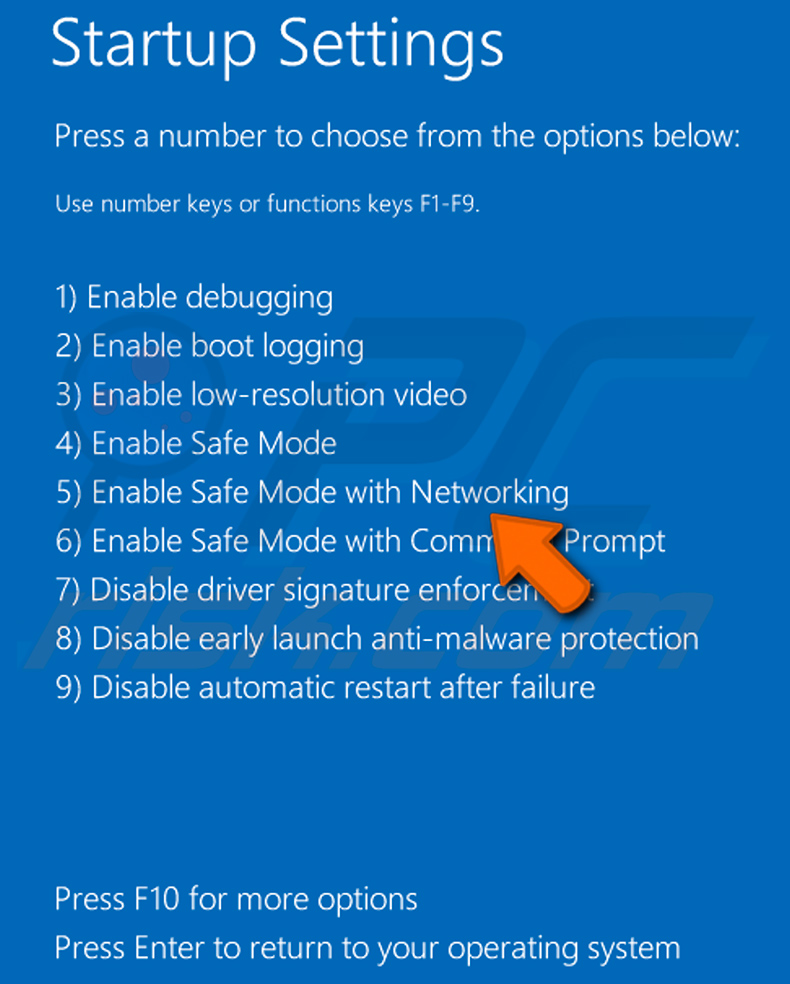

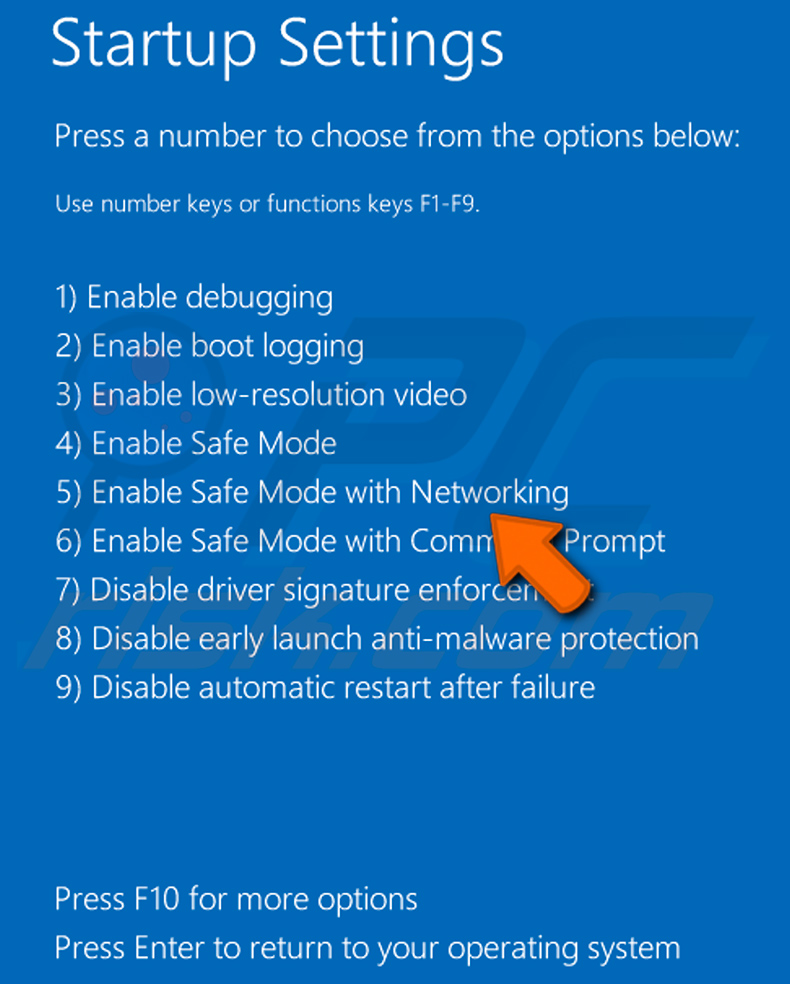

Avvia Windows 8 è in modalità provvisoria con rete: vai alla schermata iniziale di Windows 8, digita Avanzate, nei risultati della ricerca seleziona Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà ora nel "menu Opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il tuo PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

ideo che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema.

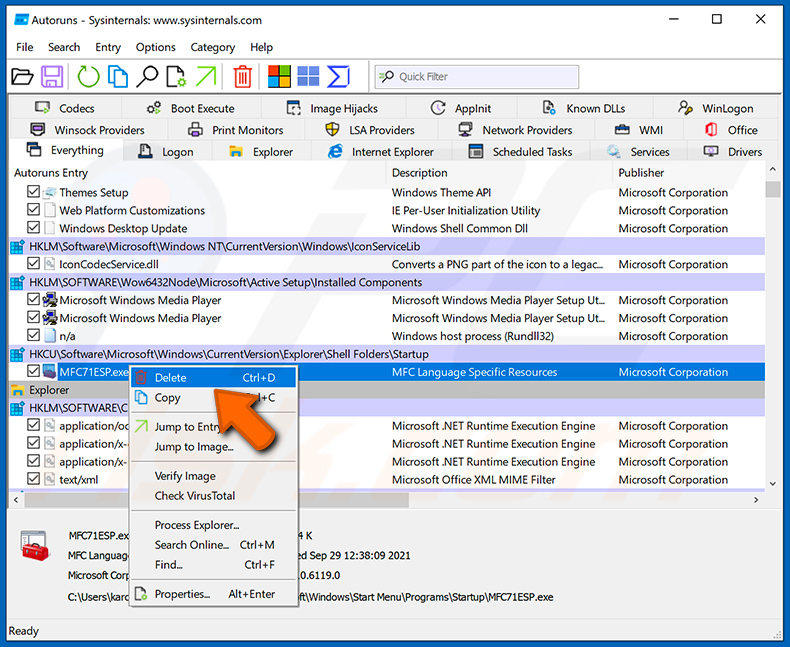

Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

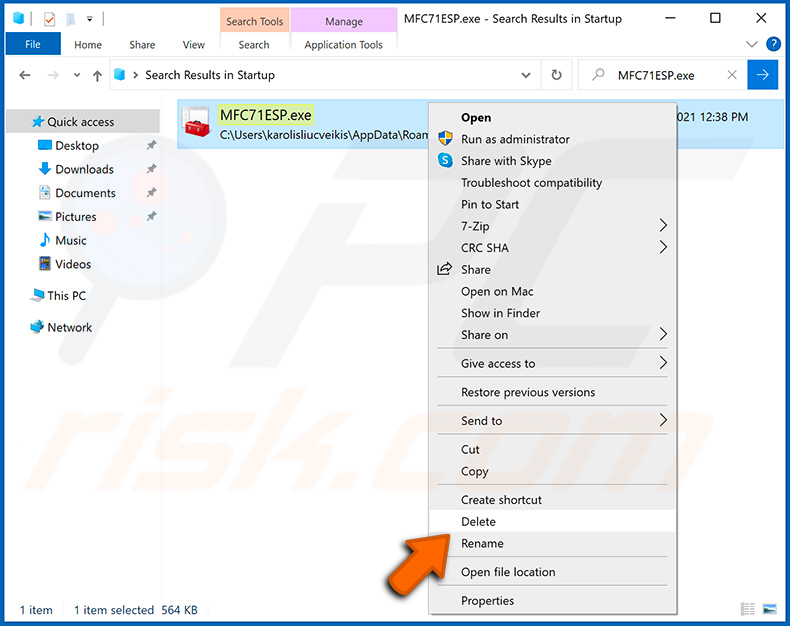

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuro che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Domande Frequenti (FAQ)

Perché ho ricevuto questa email?

Le email di spam non sono personali; vengono inviati a migliaia con la speranza che almeno alcuni dei destinatari cadano nelle loro truffe.

Ho fornito le mie informazioni personali quando sono stato ingannato da questa e-mail di spam, cosa devo fare?

Se hai divulgato le credenziali dell'account, cambia immediatamente le password/passkey di tutti gli account potenzialmente compromessi e contatta il loro supporto ufficiale. E se hai fornito altre informazioni private (ad esempio, dettagli della carta d'identità, numeri della carta di credito, ecc.) - contatta immediatamente le autorità competenti.

Ho letto un'email di spam ma non ho aperto l'allegato, il mio computer è infetto?

No, la semplice apertura di un'email di spam è innocua. I processi di infezione vengono attivati quando i file allegati oi link per il download contenuti in queste e-mail vengono aperti/cliccati.

Ho scaricato e aperto un file allegato a un'email di spam, il mio computer è infetto?

Se un'infezione è stata avviata, dipende dal formato del file. Se fosse un eseguibile, molto probabilmente sì. E se fosse un documento (ad es. .doc, .pdf, ecc.), avresti potuto evitare un'infezione da malware poiché questi formati potrebbero richiedere azioni aggiuntive (ad es. abilitazione di comandi macro, ecc.) - per avviare il download di software dannoso/ installazione.

Combo Cleaner rimuoverà le infezioni da malware presenti negli allegati e-mail?

Sì, Combo Cleaner è in grado di rilevare ed eliminare quasi tutte le infezioni da malware conosciute. Va sottolineato che i programmi dannosi di fascia alta tendono a nascondersi all'interno dei sistemi. Pertanto, è fondamentale eseguire una scansione completa del sistema.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione