Evita di essere truffato da LAB Bot Email

TruffaConosciuto anche come: possibili infezioni da malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

"LAB Bot" email, guida di rimozione

Cos'è "LAB Bot Email"?

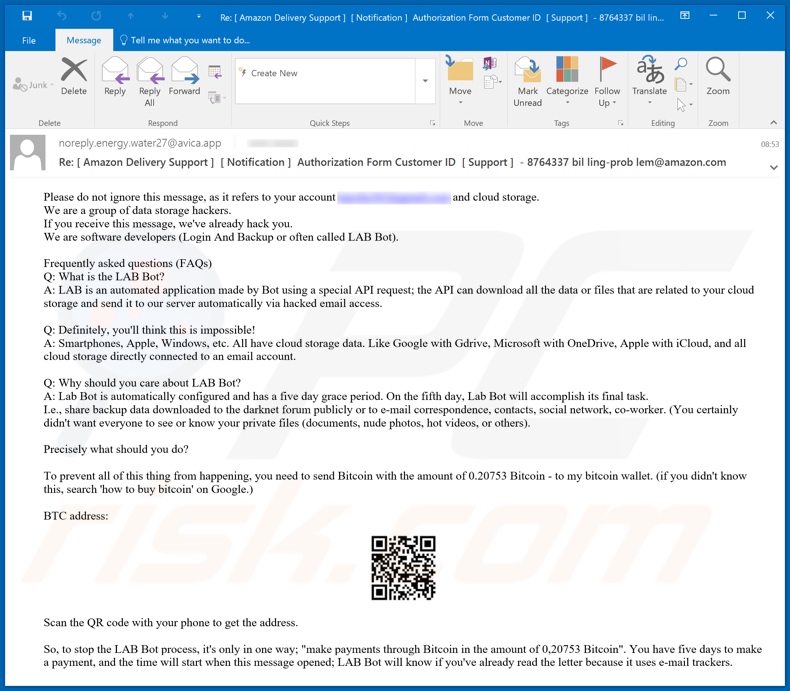

L'email "LAB Bot" è una lettera truffa. È un oggetto / titolo fuorviante che afferma che l'email proviene dal supporto di consegna Amazon, tuttavia non ha nulla a che fare con la società. Questa lettera non proviene da alcuna delle società associate sopra menzionate né il contenuto è tematicamente correlato. La lettera afferma di provenire da un gruppo di criminali informatici che ha violato l'archiviazione dei dati, che presumibilmente ha violato l'archiviazione nel cloud del destinatario. Questa truffa è ulteriormente favorita dall'uso di "tattiche intimidatorie", in questo caso il modello viene utilizzato per indurre gli utenti a pagare per impedire ai criminali di abusare dei propri dati. Va sottolineato che il dispositivo dell'utente non è infetto e che i suoi dati non sono stati compromessi dai truffatori.

La lettera ingannevole avvisa i destinatari di non ignorarlo, in quanto si riferisce al loro account di posta elettronica e al loro archivio cloud. Afferma di appartenere a un gruppo di hacker, specializzato nell'accesso non autorizzato a questo tipo di archiviazione dei dati. L'email afferma che quando gli utenti l'hanno ricevuta, sono già stati hackerati. Questi truffatori si sono presentati come sviluppatori di software, che hanno creato un'applicazione per il furto di dati. Questo programma dannoso è presumibilmente in grado di esfiltrare i file dall'archiviazione cloud tramite account di posta elettronica interessati. La lettera prosegue poi spiegando che ci sono vari servizi di cloud storage a cui questo falso malware può accedere, come Google Drive, OneDrive, iCloud e simili. A meno che gli utenti paghino, i dati "raccolti" da questo software - saranno o pubblicizzati su un forum darknet e / o condivisi con tutti i contatti e-mail dei destinatari. La pubblicazione di materiale compromettente può essere prevenuta trasferendo 0,20753 in criptovaluta Bitcoin (circa 1 500 USD) al portafoglio Bitcoin dei criminali entro cinque giorni. Questa truffa proclama che questo è l'unico modo per fermare questo processo. Per ottenere l'indirizzo di cryptowallet agli utenti viene chiesto di scansionare il codice QR presentato nella lettera con il loro dispositivo mobile. Inoltre, i destinatari sono informati che il conto alla rovescia di cinque giorni inizia dal momento dell'apertura della lettera, che viene monitorato con l'aiuto di tracker e-mail. Questo schema non diffonde contenuti dannosi né è già presente nei dispositivi degli utenti. Si consiglia di non soddisfare mai le richieste dei criminali informatici, indipendentemente dalla validità dei loro reclami, in quanto non vi sono garanzie che le loro promesse saranno mantenute dopo il pagamento.

| Nome | LAB Bot Email Scam |

| Tipo di minaccia | Phishing, Scam, Ingegneria sociale, Frode |

| Falsi proclami | I truffatori affermano di avere il dispositivo degli utenti infetti e di aver esfiltrato i dati dal loro archivio cloud. |

| Ammontare riscatto | 0.20753 BTC |

| Truffa | La lettera è mascherata da un modulo di autorizzazione dell'ID cliente da Amazon Delivery Support |

| Sintomi | Acquisti online non autorizzati, password dell'account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up canaglia online, tecniche di avvelenamento da motori di ricerca, domini errati. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

"CVE-2018-10562", "On this day I hacked your OS", "Hacker Who Has Access To Your Operating System" sono alcuni esempi di altre truffe simili all'email "LAB Bot". Le e-mail ingannevoli hanno vari modelli, definiti come ingegneria sociale e tattiche intimidatorie. Di solito, il loro scopo è ingannare gli usi per effettuare pagamenti monetari, rivelare le loro informazioni personali (ad esempio credenziali bancarie), infettare i dispositivi dei destinatari con malware e così via. L'unico obiettivo di questi schemi è generare entrate per i loro progettisti.

In che modo le campagne spam infettano i computer?

Scam / posta ingannevole viene inviata durante campagne di spam su larga scala. Le e-mail sono in genere evidenziate come "importanti", "ufficiali", "urgenti" e simili. Le infezioni sono causate da file virulenti allegati (o tramite collegamenti che li portano). I formati di file sono disponibili in un'ampia varietà, ad esempio: documenti Microsoft Office e PDF, file di archivio (ZIP, RAR) ed eseguibili (.exe, .run), JavaScript, ecc. Quando vengono eseguiti, eseguiti o aperti in altro modo file infetti - avvia il processo di infezione. In altre parole, l'apertura di questi file li innesca per iniziare a scaricare / installare malware (ad esempio trojan, ransomware, ecc.). Le infezioni del sistema tramite documenti MS Office dannosi vengono avviate abilitando i comandi macro (ovvero abilitando la modifica). Tuttavia, nelle versioni di Microsoft Office rilasciate prima dell'anno 2010, l'infezione viene avviata al momento dell'apertura del documento.

Come evitare l'installazione di malware?

È importante non aprire e-mail sospette e / o non pertinenti, in particolare quelle ricevute da mittenti (indirizzi) sconosciuti. Tutti gli allegati (e collegamenti) presenti nella posta sospetta - non devono mai essere aperti, a causa dell'elevato rischio di installazione di malware. L'uso frequente dei servizi di posta elettronica richiede agli utenti di eseguire scansioni di sistema regolari, al fine di garantire che i contenuti dannosi non siano stati installati sui propri dispositivi tramite lettere ricevute. Si consiglia di utilizzare le versioni di Microsoft Office rilasciate dopo l'anno 2010. Le versioni più recenti hanno la modalità "Visualizzazione protetta", che impedisce alle macro dannose di infettare i sistemi nel momento in cui vengono aperti documenti virulenti. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Testo presentato nella lettera di posta elettronica "LAB Bot":

Subject: Re: [ Amazon Delivery Support ] [ Notification ] Authorization Form Customer ID

[ Support ] - 8764337 bil ling-prob lem@amazon.comPlease do not ignore this message, as it refers to your account **************** and cloud storage.

We are a group of data storage hackers.

If you receive this message, we've already hack you.

We are software developers (Login And Backup or often called LAB Bot).Frequently asked questions (FAQs)

Q: What is the LAB Bot?

A: LAB is an automated application made by Bot using a special API request; the API can download all the data or files that are related to your cloud storage and send it to our server automatically via hacked email access.Q: Definitely, you'll think this is impossible!

A: Smartphones, Apple, Windows, etc. All have cloud storage data. Like Google with Gdrive, Microsoft with OneDrive, Apple with iCloud, and all cloud storage directly connected to an email account.Q: Why should you care about LAB Bot?

A: Lab Bot is automatically configured and has a five day grace period. On the fifth day, Lab Bot will accomplish its final task.

I.e., share backup data downloaded to the darknet forum publicly or to e-mail correspondence, contacts, social network, co-worker. (You certainly didn't want everyone to see or know your private files (documents, nude photos, hot videos, or others).Precisely what should you do?

To prevent all of this thing from happening, you need to send Bitcoin with the amount of 0.20753 Bitcoin - to my bitcoin wallet. (if you didn't know this, search 'how to buy bitcoin' on Google.)

BTC address:

Scan the QR code with your phone to get the address.So, to stop the LAB Bot process, it's only in one way; "make payments through Bitcoin in the amount of 0,20753 Bitcoin". You have five days to make a payment, and the time will start when this message opened; LAB Bot will know if you've already read the letter because it uses e-mail trackers.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è "LAB Bot Email"?

- STEP 1. Rimozione manuale di possibili infezioni malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

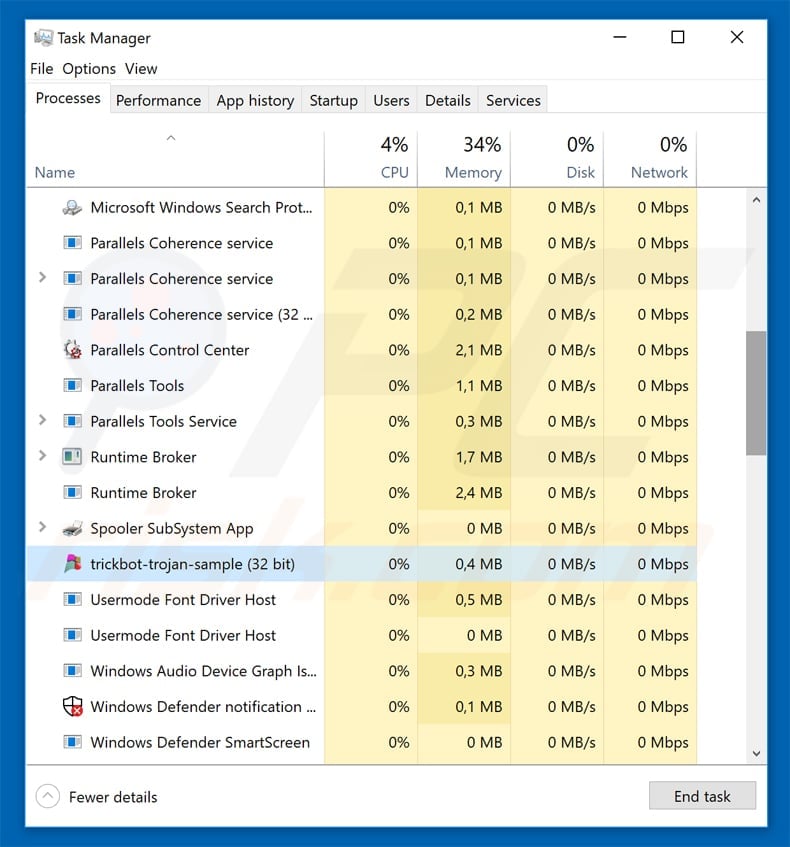

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando Task Manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

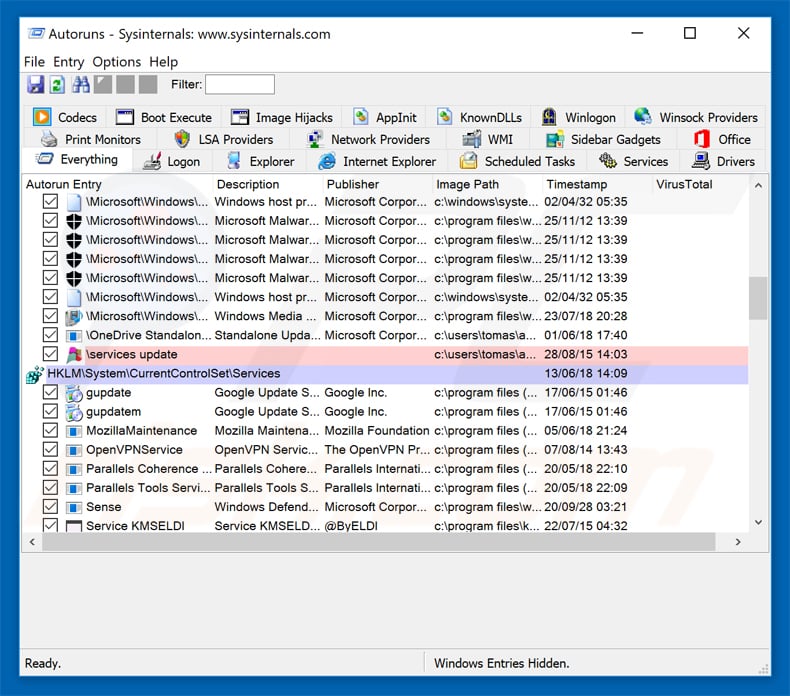

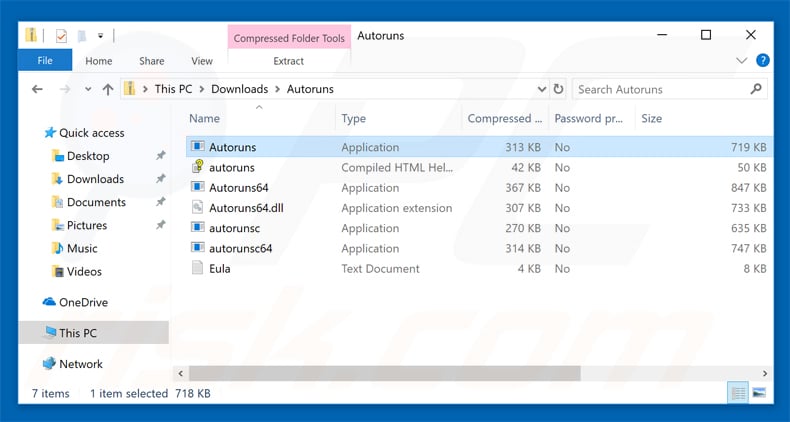

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

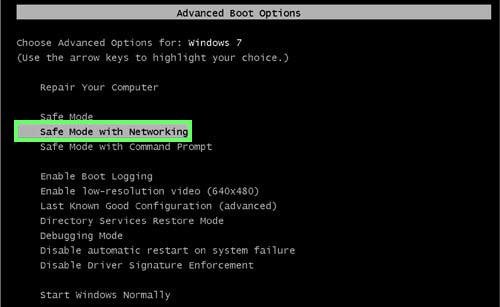

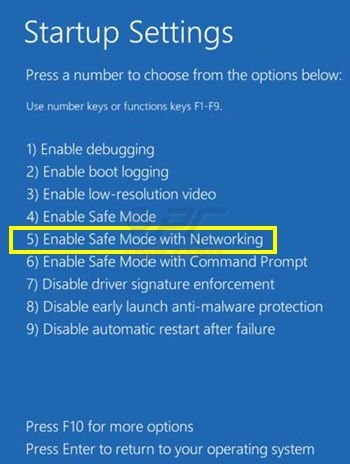

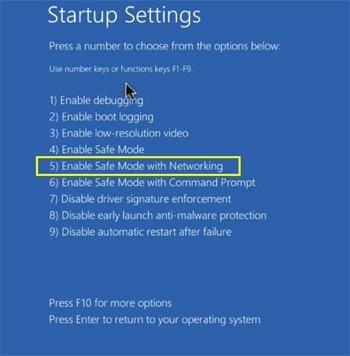

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

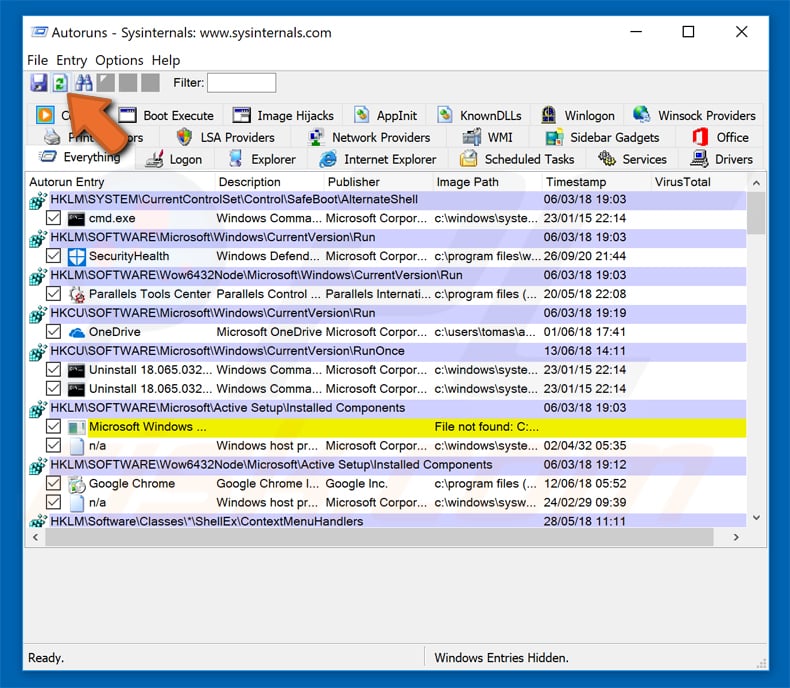

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

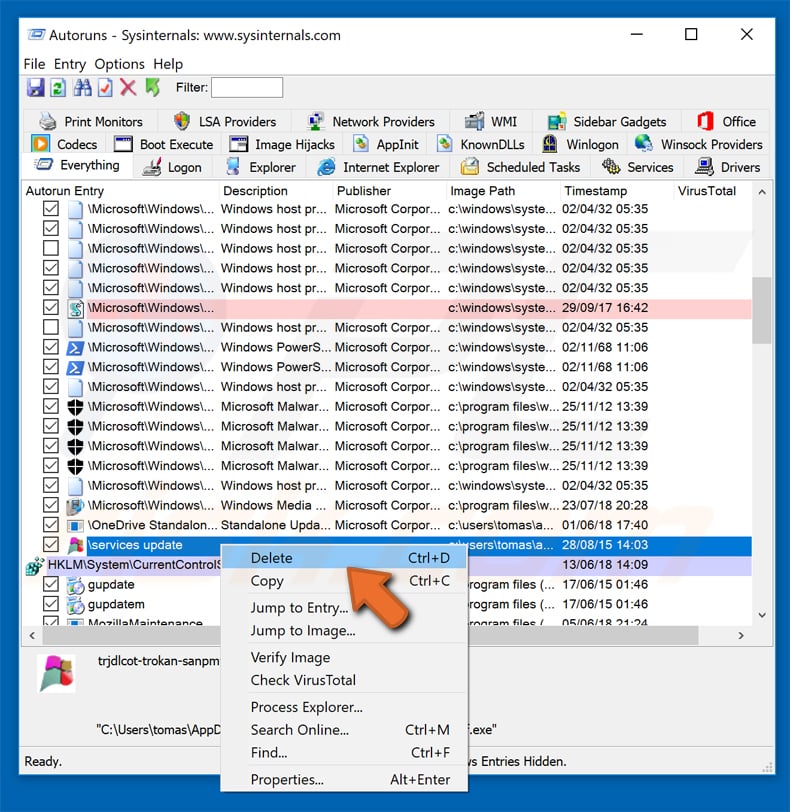

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

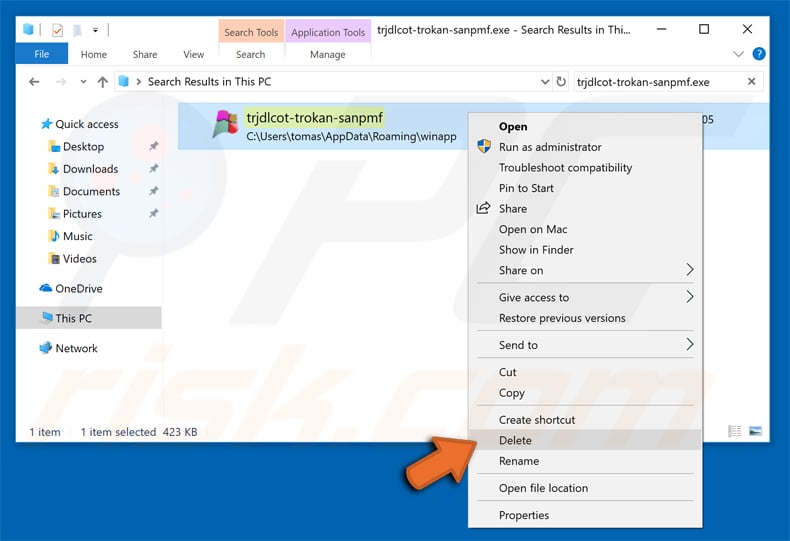

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare il nome del malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascosti prima di procedere. Se trovi il file del malware assicurati di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe aiutare a rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercano di rimuovere il malware in seguito. Per proteggere il computer, assicurarsi di installare gli aggiornamenti del sistema operativo più recenti e utilizzare il software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione