Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

IcedID virus, guida di rimozione

Cos'è IcedID?

IcedID è un trojan ad alto rischio che rappresenta una minaccia enorme per la privacy degli utenti, nonché per la sicurezza finanziaria e dei computer. Solitamente viene diffuso usando un altro trojan chiamato Emotet che viene solitamente distribuito usando varie campagne di spam via e-mail. Dopo aver effettuato correttamente l'infiltrazione nel sistema, IcedID esegue una serie di azioni dannose per monitorare l'attività di navigazione sul web dell'utente, rubare informazioni personali e manipolare il sistema.

Questo trojan è entrato per la prima volta in scena a settembre 2017. Inizialmente, questo trojan è stato progettato per rubare credenziali bancarie. È progettato per configurare un proxy locale e monitorare l'attività di navigazione web dell'utente. Ogni volta che l'utente visita un sito Web di una determinata banca, IcedID reindirizza gli utenti a un sito Web fasullo della stessa banca. Tuttavia, ciò che è interessante è che a differenza di altri trojan simili, IcedID non si limita a reindirizzare a un sito web identico con URL diversi. Invece, mantiene la connessione con il sito Web originale "vivo" per visualizzare l'URL originale e il certificato SSL. Questo fa credere agli utenti di essere completamente al sicuro. Pertanto, inseriscono le credenziali di accesso che vengono immediatamente salvate in un server Command & Control (C & C). Se ciò non bastasse, IcedID controlla l'intera sessione e in genere utilizza tecniche di ingegneria sociale per indurre gli utenti a rivelare dettagli di conferma delle transazioni (autorizzazione). In definitiva, i criminali informatici hanno pieno accesso al conto bancario della vittima. Quindi, dal momento che queste persone mirano a generare più entrate possibili, le probabilità che le vittime vengano derubate sono estremamente alte. Tuttavia, con il passare degli anni, IcedID è stato implementato con funzionalità aggiuntive. Comunica continuamente con il server C & C e attende i comandi da eseguire. Questo malware è in grado di eseguire svariate attività, come la condivisione dello schermo del computer, il download e l'esecuzione di app, la scrittura / lettura / cancellazione di chiavi di registro, l'eliminazione di file, la raccolta di credenziali di varie applicazioni di servizi di posta elettronica e così via (puoi trova l'elenco di comandi che IcedID è in grado di eseguire in seguito). Quindi, IcedID potrebbe essere utilizzato per iniettare virus aggiuntivi nel sistema. Tali trojan sono spesso usati per diffondere virus ransomware che sono progettati per crittografare i dati. Inoltre, poiché IcedID è anche in grado di eliminare i file, la presenza di questo malware potrebbe portare a enormi perdite di dati. Vale anche la pena ricordare che, dopo aver ottenuto l'accesso alle e-mail delle vittime, i criminali informatici possono causare enormi problemi di privacy e rubare l'identità. Prima di tutto, è molto probabile che gli utenti regolari che non hanno conoscenza della sicurezza informatica utilizzino la stessa password per più account. Inoltre, molti di loro hanno solo una email che usano quando si registrano in vari siti web. Pertanto, i criminali possono facilmente accedere a vari account personali utilizzando le password che sono identiche o che violano le e-mail dirottate tramite la funzione "Restore Password". In sintesi, la presenza di IcedID potrebbe portare a gravi problemi di privacy, significative perdite finanziarie / di dati e infezioni informatiche ad alto rischio.

| Nome | IcedID malware |

| Tipo di Minaccia | Trojan, ruba password, malware bancario, spyware |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere in silenzio, quindi nessun particolare sintomo è chiaramente visibile su una macchina infetta. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, crack software. |

| Danni | Informazioni bancarie rubate, password, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Esistono dozzine di infezioni di tipo ransomware simili a IcedID. L'elenco di esempi include (ma non è limitato a) Beta Bot, Rietspoof, ExileRat, Nymeria, e Qakbot. Queste infezioni sono sviluppate da diversi criminali informatici e il loro comportamento potrebbe essere leggermente diverso (alcuni raccolgono informazioni, altri distribuiscono malware e così via). Tuttavia, alla fine della giornata hanno tutti una cosa in comune: sono una grande minaccia per le finanze dell'utente, il computer e la privacy. Pertanto, l'eliminazione di IcedID e altre infezioni simili è fondamentale.

Come si è infiltrato IcedID nel mio computer?

Come accennato in precedenza, IcedID è distribuito principalmente utilizzando un altro trojan chiamato Emotet. I truffatori distribuiscono Emotet usando campagne di spam e-mail (e.g., "O2 Bill Email Virus", "Christmas Greetings Email Virus", "Order Confirmation Email Virus", etc.). Invia centinaia di migliaia di lettere e-mail ingannevoli che incoraggiano gli utenti ad aprire file allegati (la maggior parte dei quali sono documenti di Microsoft Office) che vengono solitamente presentati come fatture, fatture, ecc. Una volta aperti, questi allegati iniettano il trojan Emotet nel sistema. Ora il metodo di infiltrazione IcedID contiene pochi passaggi. In primo luogo, si inietta ad alcuni legittimi processi di Windows. Uno dei campioni analizzati si stava iniettando in "svchost.exe". Questo malware controlla anche se dispone di privilegi sufficienti per eseguire varie azioni. In caso contrario, si ripete per attivare il prompt UAC (User Account Control) e chiedere all'utente di concedere i privilegi di amministratore. Una volta completamente infiltrato, IcedID esegue diverse azioni, come la creazione di una voce di registro in modo che venga eseguita all'avvio di ogni sistema, configurando un proxy locale, stabilendo la connessione con il server C & C, raccogliendo i dati relativi al sistema. Alla fine IcedID finisce per aspettare una risposta dal server C & C su cosa fare dopo (quali comandi eseguire).

Come evitare l'installazione di malware?

Per evitare questa situazione, gli utenti devono essere molto cauti durante la navigazione in Internet. Assicurati sempre di analizzare attentamente ogni singolo allegato e-mail ricevuto. Se ricevi un allegato (link / file) irrilevante e / o il mittente sembra sospetto, non aprire nulla. Tieni presente che i truffatori cercano di abusare della curiosità degli utenti inviando vari messaggi ingannevoli, come "hai vinto una lotteria", "hai ricevuto un pacchetto", "i soldi sono stati trasferiti sul tuo conto bancario", e così su così via. Pertanto, non cadere mai per un simile trucco. Vale anche la pena notare che i truffatori possono fingere di essere dipendenti di società legittime, banche e agenzie governative al fine di creare l'impressione di legittimità. Quindi, se ricevi un'email da un'azienda con cui non hai rapporti commerciali, elimina immediatamente l'e-mail. Avere una suite anti-virus / anti-spyware affidabile installata e funzionante è anche fondamentale, perché questi strumenti sono più che in grado di rilevare ed eliminare malware prima che il sistema sia danneggiato. La chiave per la sicurezza del computer è cautela. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Elenco delle azioni che IcedID può eseguire una volta ricevuto un comando dal server C & C:

- Elimina una chiave di registro

- Elimina il file locale

- Scarica ed esegui un file

- Esegui un modulo .DAT esterno

- Esegui l'applicazione locale (già installata)

- Raccogli le credenziali archiviate nelle seguenti app: Windows Mail, RimArts, IncrediMail, Outlook, Windows Live Mail

- Leggi una chiave di registro

- Restituire informazioni sul processo in cui è stato iniettato IceID

- Restituire le variabili ambientali

- Esegui il modulo di diffusione della rete

- Invia i log del cliente

- Arresta il sistema

- Dormire

- Termina un modulo .DAT esterno

- Aggiorna l'indirizzo del server C & C

- Aggiorna se stesso

- Aggiorna il tempo di ritardo della comunicazione

- Aggiorna il modulo VNC (Virtual Network Computing) esterno

- Aggiorna l'elenco dei siti Web contraffatti

- Aggiorna l'elenco dei siti Web monitorati

- Carica i file desktop

- Scrivi una chiave di registro

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è IcedID?

- STEP 1. Rimozione manuale di IcedID malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

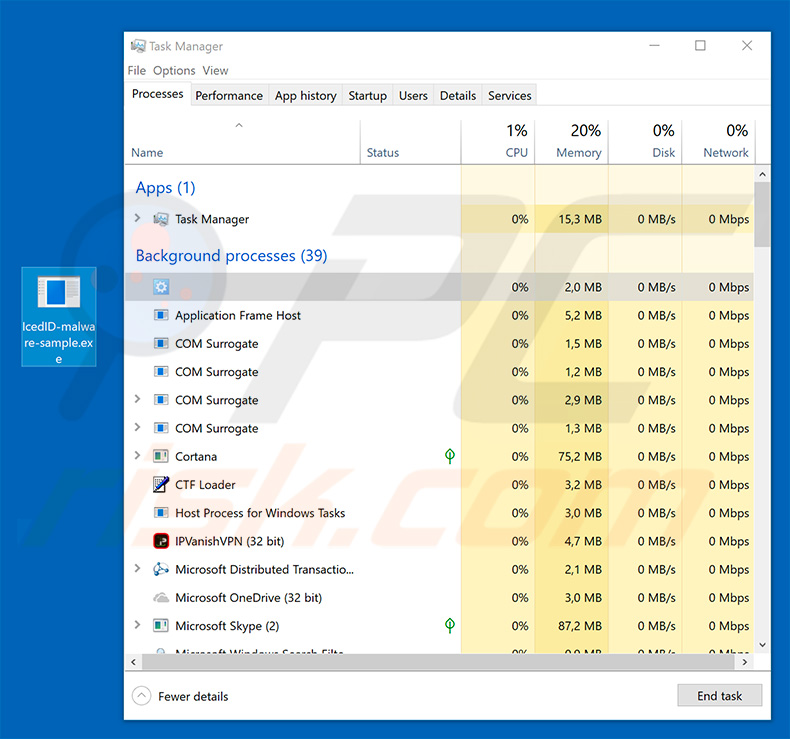

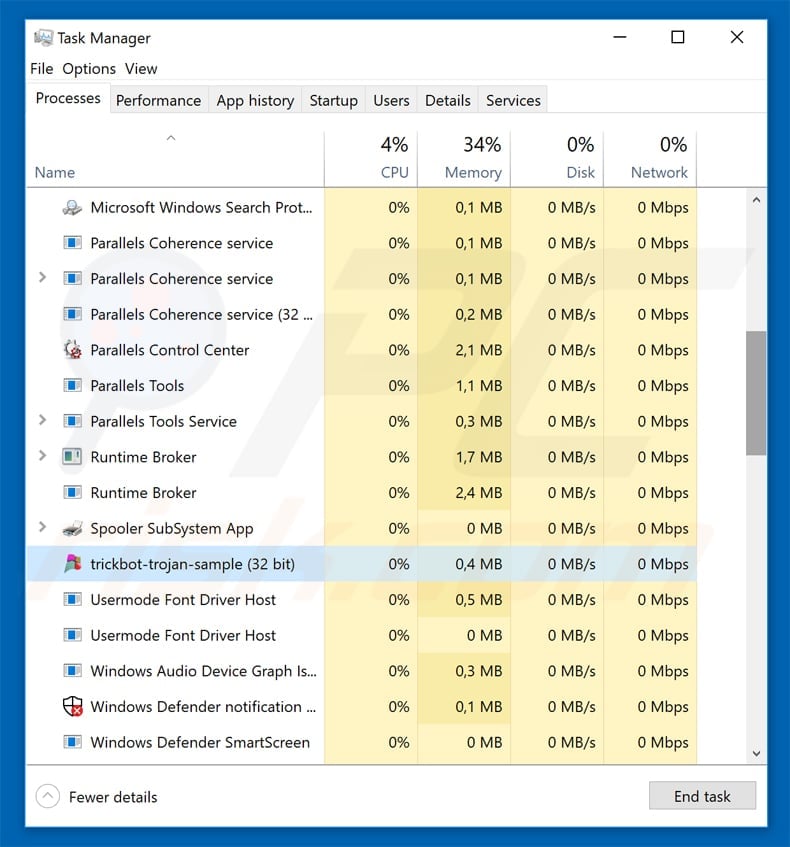

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando Task Manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

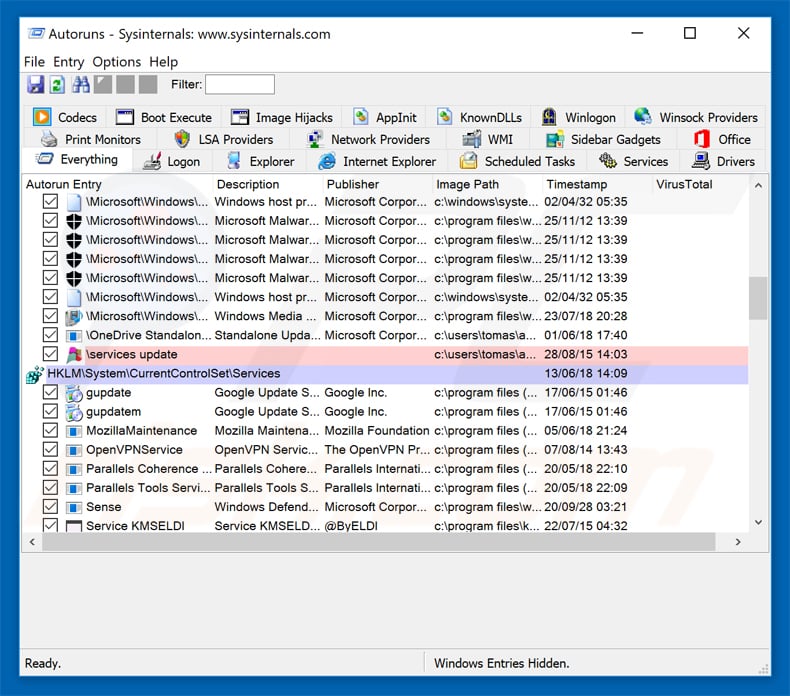

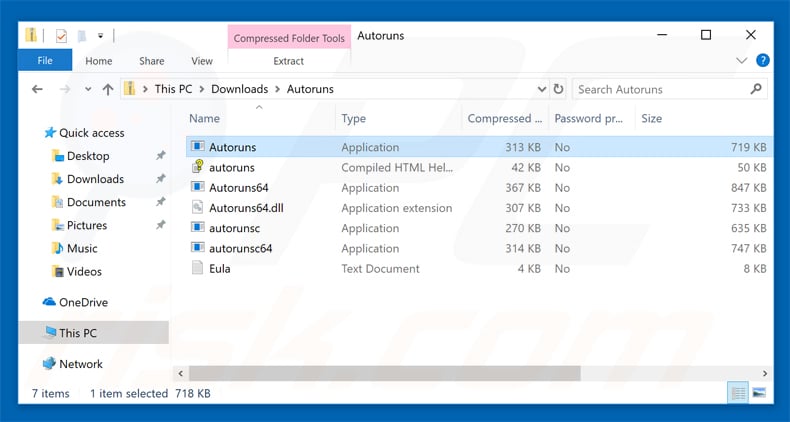

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

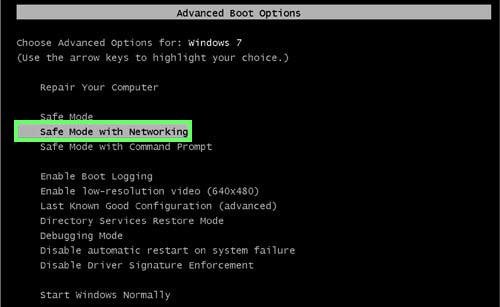

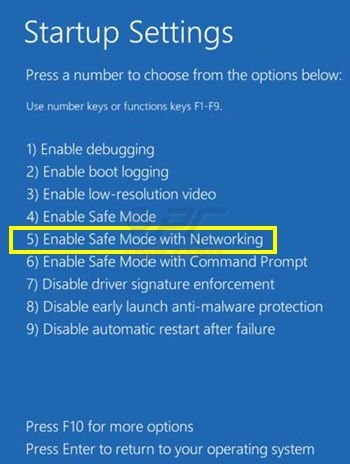

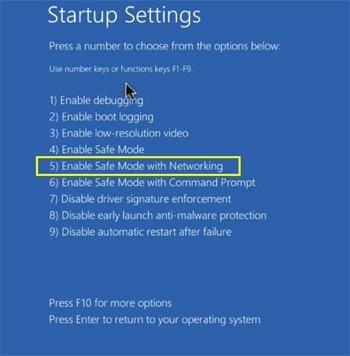

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

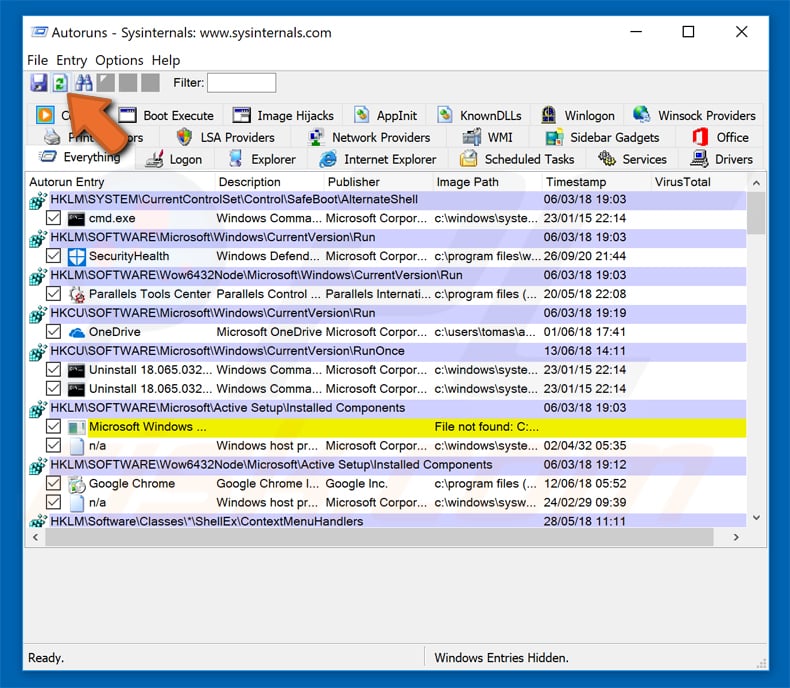

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

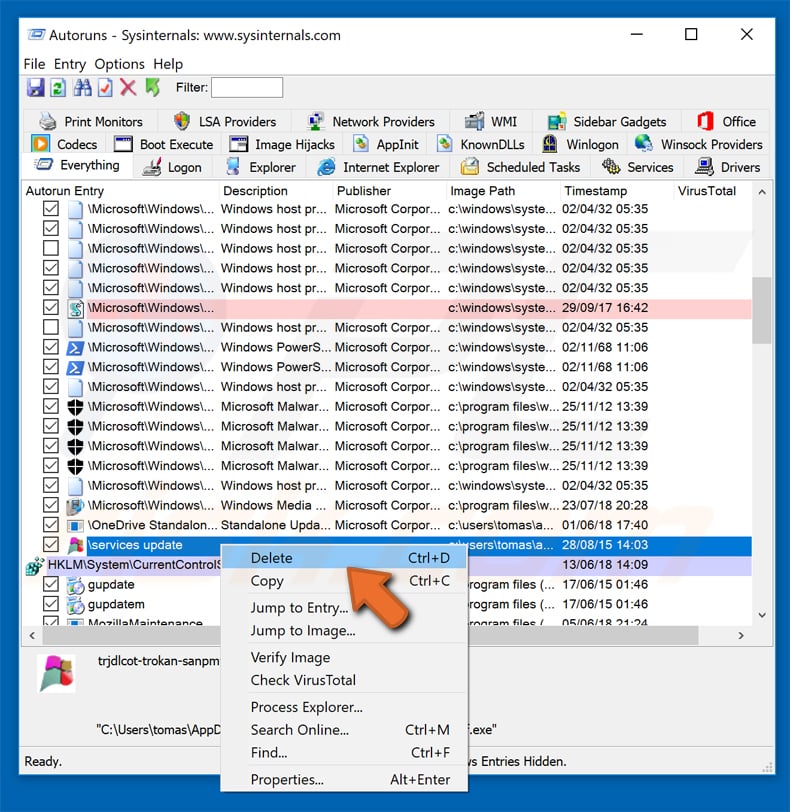

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

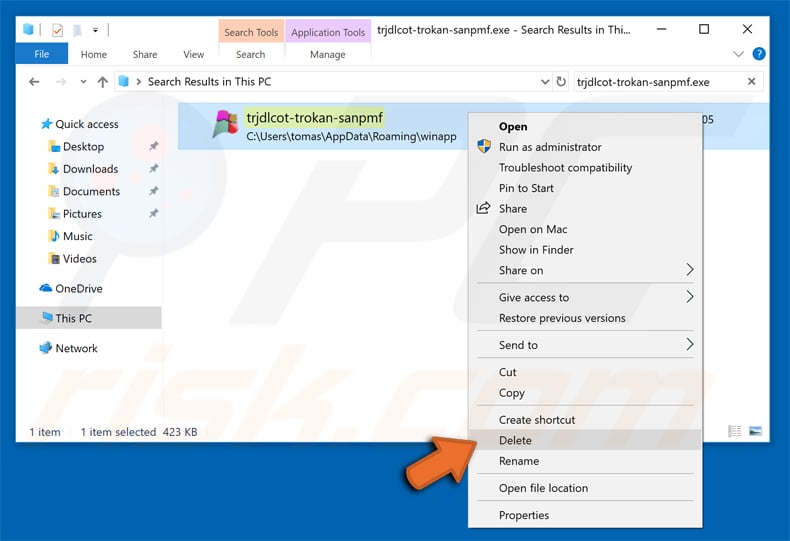

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare il nome del malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascosti prima di procedere. Se trovi il file del malware assicurati di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe aiutare a rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercano di rimuovere il malware in seguito. Per proteggere il computer, assicurarsi di installare gli aggiornamenti del sistema operativo più recenti e utilizzare il software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione