Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

CryptoStealer virus, guida di rimozione

Cos'è CryptoStealer?

CryptoStealer è un nome generico per virus progettati per rubare criptovalute e portafogli di criptovaluta. Negli ultimi anni il cryptomining è diventato molto popolare, specialmente dopo il successo dei Bitcoin nell'ultimo trimestre del 2017. L'intero settore ha attirato molta attenzione ed investimenti. Ovviamente anche i criminali informatici si sono interessati, perché è un ottimo modo per generare entrate, soprattutto perché le transazioni sono anonime. Queste persone hanno iniziato a rubare criptovalute utilizzando varie tecniche, iniziando con il dirottamento di siti web poco protetti (i truffatori modificano il contenuto dei siti web modificando l'indirizzo del criptowallet del proprietario del sito web) e terminando lo sviluppo di malware ad alto rischio che ruba le credenziali dell'account e esegue altre malintenzionate azioni.

Sebbene i criminali informatici utilizzino molti metodi per sottrarre criptovaluta, oggi parleremo di applicazioni dannose utilizzate per tali attività dannose. Esiste una varietà di malware che aiuta i criminali informatici a rubare i dettagli di criptovaluta e cryptowallet. La maggior parte di questi virus è progettata per rubare login / password salvate, cookie del browser, schermata di registrazione, sequenze di tasti e attività di navigazione sul Web. Le informazioni registrate vengono salvate in un server di comando e controllo remoto (C & C). Pertanto, i criminali informatici alla fine ottengono l'accesso ai portafogli di criptovaluta degli utenti e possono facilmente trasferire denaro ai propri. Ora, se ciò non bastasse, molti utenti usano le stesse e-mail / login e password per molti account, il che significa che i dati rubati possono essere utilizzati in modo diverso in vari altri modi. Ad esempio, i criminali possono accedere alle carte di credito degli utenti e rubare i risparmi di tutti gli utenti. Inoltre, queste persone usano spesso e-mail rubate e account di social network per diffondere il malware ancora di più. Ora c'è un altro tipo di virus che sono progettati per monitorare l'attività degli utenti. Il malware rileva ogni volta che l'utente tenta di trasferire la criptovaluta e modifica l'indirizzo del portafogli del destinatario con quello che appartiene ai criminali informatici. Ora tieni presente che l'indirizzo cryptowallet è una lunga serie di caratteri casuali. Pertanto, è molto probabile che gli utenti non notino questi cambiamenti e finiscano per trasferire inavvertitamente denaro a criminali informatici, piuttosto che a qualcuno che volevano. C'è anche un tipo di virus che non ruba informazioni personali ma abusa delle risorse del sistema per estrarre la criptovaluta. Ovviamente, tutte le entrate vanno alle tasche dei cyber criminali. Il problema è che il mining può richiedere fino al 100% delle risorse del sistema, ciò che lo rende instabile (è molto probabile che si verifichi un arresto anomalo) e praticamente inutilizzabile (risponde a stento). Vale la pena ricordare che la maggior parte di questi virus funziona in background e fa un ottimo lavoro nascosto. Quindi, nella maggior parte dei casi gli utenti non sono in grado di determinare / rilevare la loro presenza. Le uniche tracce che in genere questi virus lasciano sono file nascosti da qualche parte nelle cartelle di sistema e processi con nomi discutibili nel Task Manager di Windows. Alcuni di questi processi utilizzano nomi dall'aspetto legittimo come mascheramento (ad es. Sys32.exe, system.exe, ecc.), Ciò che rende ancora più difficile per un normale utente distinguere. Se, tuttavia, si sospetta che il computer sia infetto e / o che sia stato derubato (ad esempio, cryptowallet o carta di credito è vuoto), eseguire immediatamente la scansione del computer con una suite antivirus / antispyware affidabile ed eliminare tutti i minacce rilevate. Inoltre, assicurati di rimuovere tutte le applicazioni sospette e i plug-in del browser.

| Nome | CryptoStealer virus |

| Tipo di Minaccia | Trojan, ruba password, malware bancario, spyware |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere in silenzio, quindi nessun particolare sintomo è chiaramente visibile su una macchina infetta. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, crack software. |

| Danni | Informazioni bancarie rubate, password, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Come accennato in precedenza, ci sono molti virus cripto-rubanti là fuori. L'elenco di esempi include (ma non è limitato a) Torrent Movies, Vidar, CookieMiner, AZORult, Spy.Delf, TrickBot, CryptoShuffler, e molti altri. Questi virus sono sviluppati da diversi criminali informatici e, pertanto, il loro comportamento potrebbe leggermente differire. Tuttavia, il loro obiettivo principale è esattamente lo stesso: aiutare i criminali informatici a generare profitti rubando agli utenti ignari. Pertanto, l'eliminazione di tali virus è estremamente importante.

Come si è infiltrato CryptoStealer nel mio computer?

Al fine di diffondere tali trojan i criminali informatici spesso utilizzano campagne di spam e-mail, programmi di aggiornamento software falsi, fonti di download di software non ufficiali, crack software e altri trojan. Le campagne di spam vengono utilizzate per diffondere allegati dannosi (ad es. Link / documenti). Le e-mail contengono in genere messaggi ingannevoli che incoraggiano gli utenti ad aprire gli allegati. Tuttavia, farlo spesso si traduce in un'infezione del computer ad alto rischio. Gli aggiornamenti software falsi infettano i computer sfruttando bug / difetti obsoleti del software o semplicemente scaricando e installando malware anziché aggiornamenti promessi / previsti. Le fonti di download di software di terze parti (reti peer-to-peer [P2P], siti di file hosting gratuiti, siti Web di download gratuiti, ecc.) Presentano software dannosi come software legittimo, ingannando così gli utenti a scaricare e installare malware da soli. Le crepe del software vengono utilizzate per bypassare l'attivazione del software. Tuttavia, i criminali usano spesso questi strumenti (falsi) per diffondere virus. Pertanto, invece di attivare gli utenti di software a pagamento spesso finiscono per infettare i loro computer. Alcuni trojan sono progettati per provocare le cosiddette "infezioni a catena". Fondamentalmente si infiltrano nei computer e iniettano continuamente ulteriore malware nel sistema.

Come evitare l'installazione di malware?

Prima di tutto, gli utenti dovrebbero sapere che i motivi principali per le infezioni informatiche sono scarsa conoscenza e comportamento spericolato. La chiave della sicurezza è la cautela e, quindi, prestare attenzione quando si naviga in Internet e si scarica / installa / aggiorna il software. Assicurati sempre di analizzare attentamente ogni singola email ricevuta. Se il mittente sembra sospetto / irriconoscibile e / o l'allegato non ti riguarda, non aprire alcun file / collegamento allegato ed eliminare immediatamente l'e-mail. Inoltre, assicurati di scaricare app solo da fonti ufficiali, utilizzando i link per il download diretto. I downloader / installatori di terze parti spesso includono app non autorizzate, motivo per cui tali strumenti non dovrebbero mai essere utilizzati. Si consiglia vivamente di mantenere sempre aggiornate le applicazioni / il sistema operativo installati. Per ottenere ciò, tuttavia, utilizzare solo funzioni o strumenti implementati forniti dallo sviluppatore ufficiale. Inoltre, non si dovrebbero mai usare crepe del software perché non solo l'utilizzo di software piratato è considerato crimine informatico, ma si rischia anche di infettare il computer. Avere una suite anti-virus / anti-spyware affidabile installata e funzionante è anche di primaria importanza. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è CryptoStealer?

- STEP 1. Rimozione manuale di CryptoStealer malware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

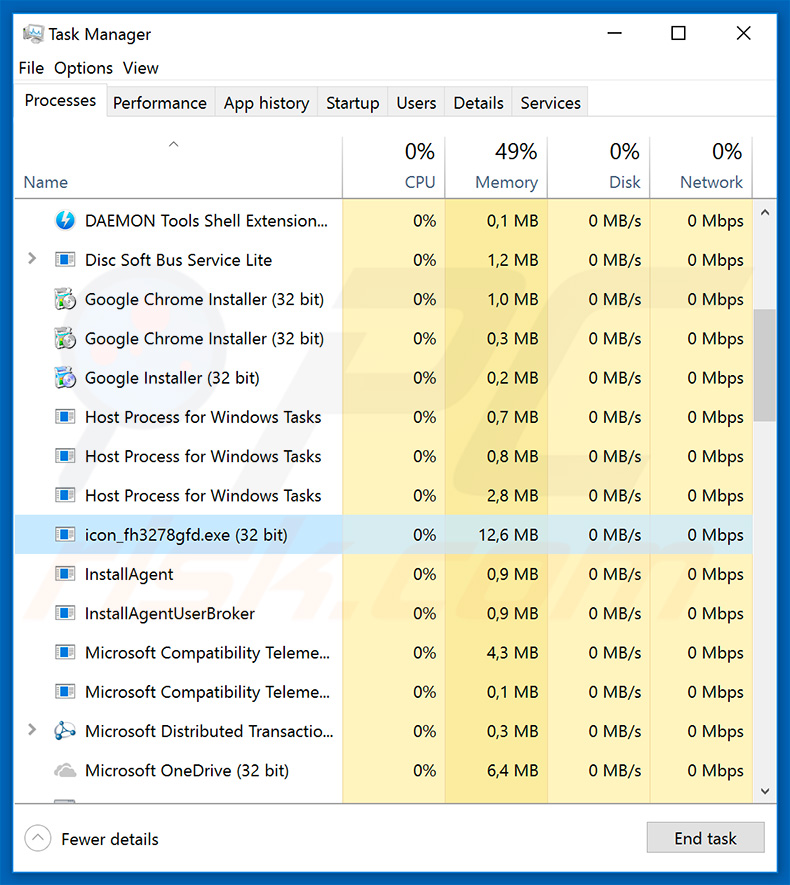

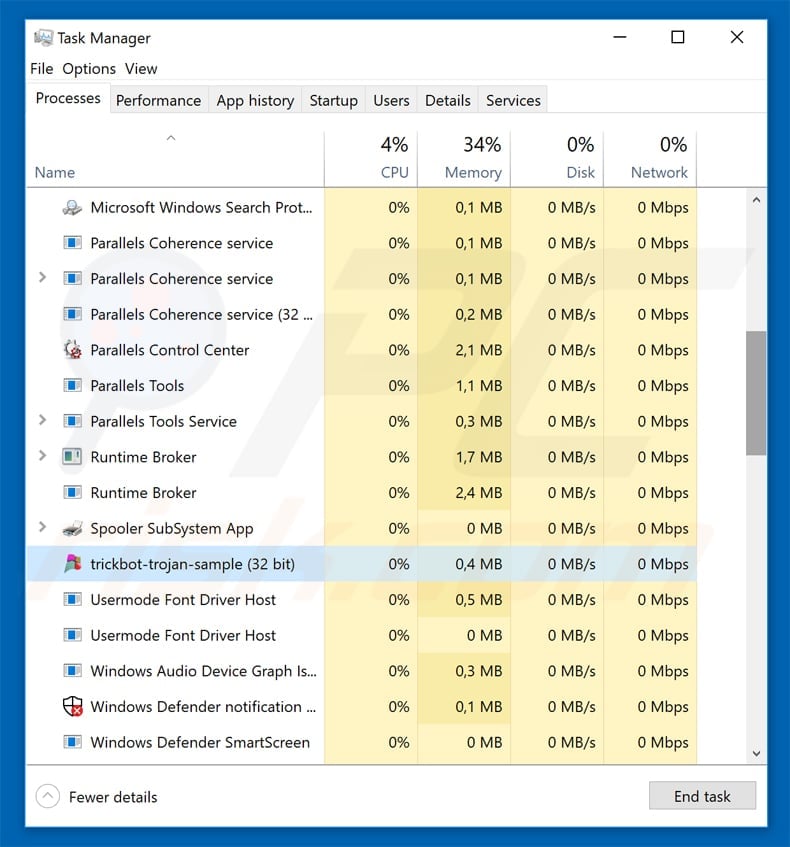

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando Task Manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

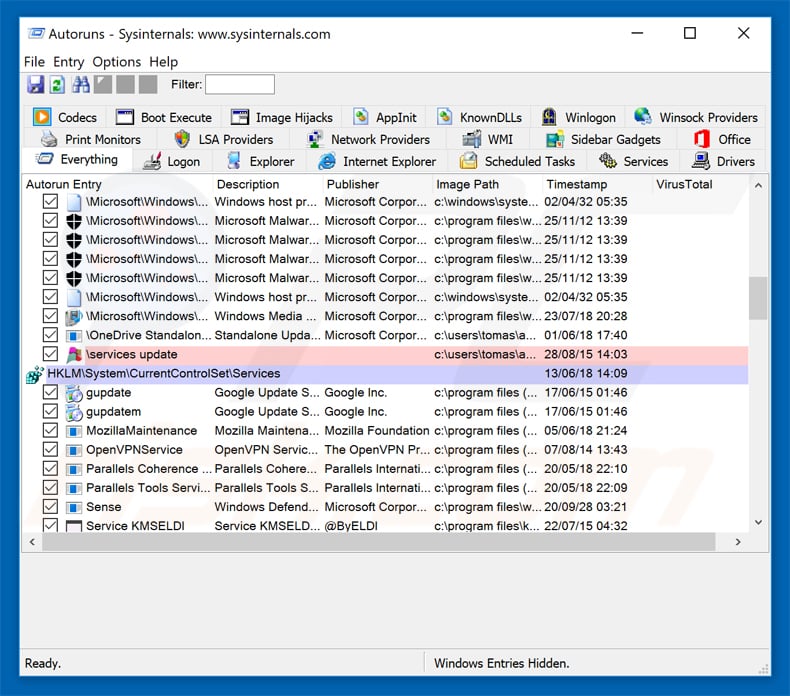

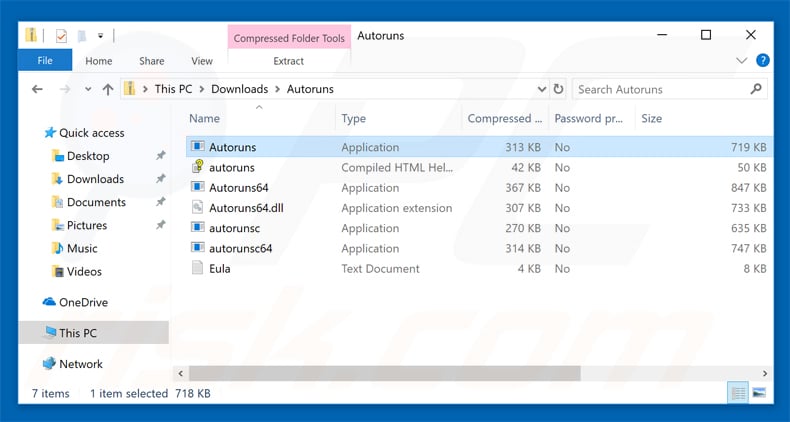

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

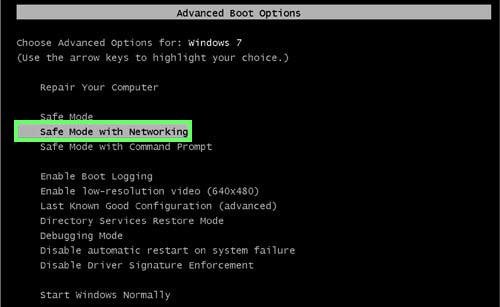

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

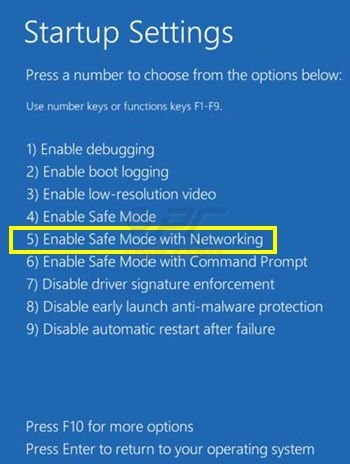

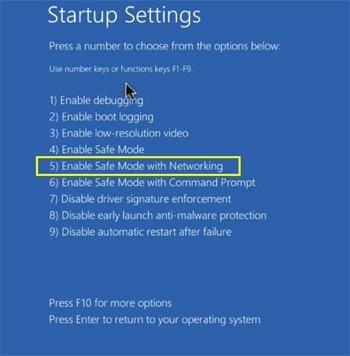

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

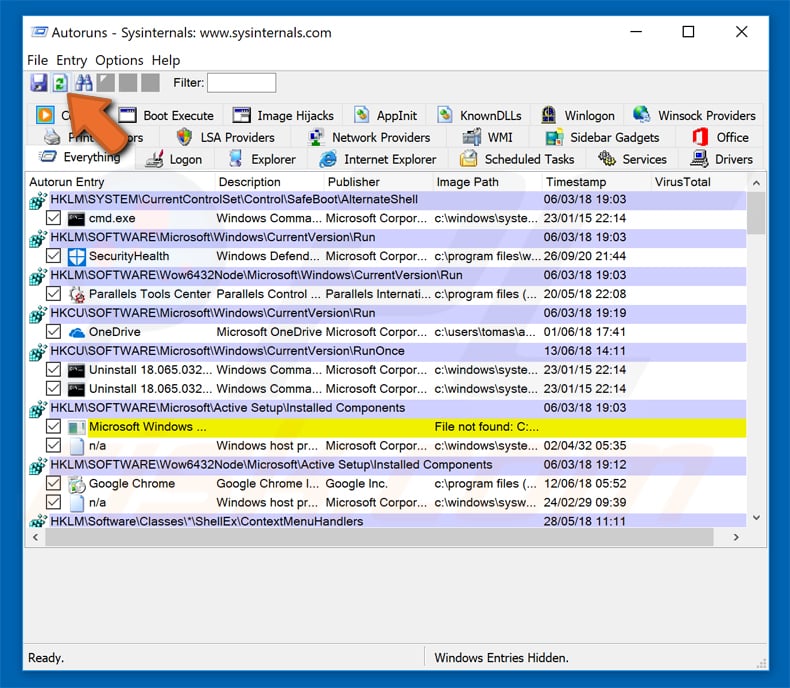

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

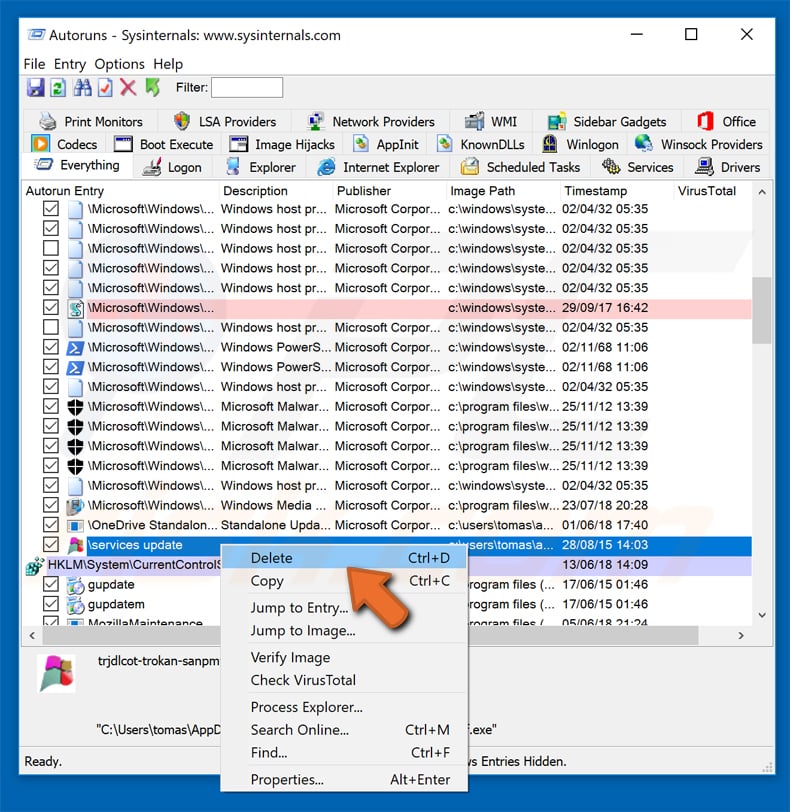

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

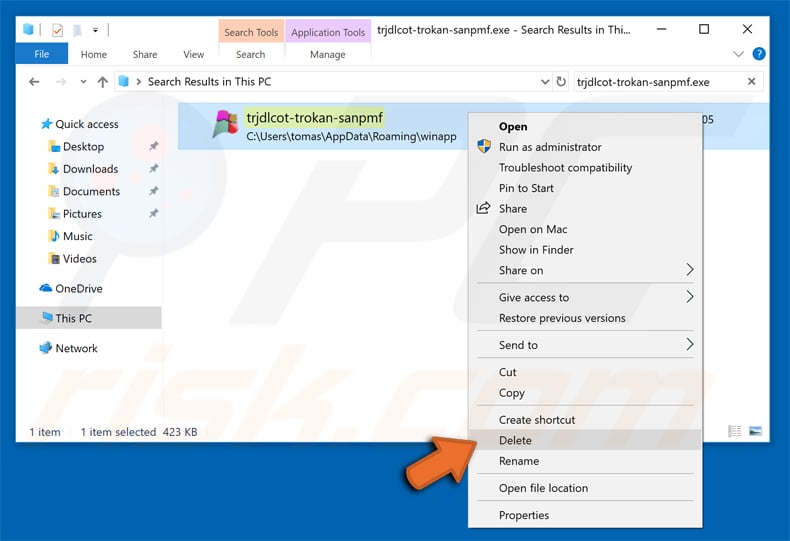

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare il nome del malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascosti prima di procedere. Se trovi il file del malware assicurati di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe aiutare a rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercano di rimuovere il malware in seguito. Per proteggere il computer, assicurarsi di installare gli aggiornamenti del sistema operativo più recenti e utilizzare il software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione