Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di software è KMSPico?

Sviluppato da criminali informatici, KMSPico è uno strumento che consente agli utenti di attivare gratuitamente i propri sistemi operativi Windows. KMS (Key Management System) è essenzialmente una tecnologia che consente l'attivazione di determinati servizi tramite una rete locale.

KMS consente l'attivazione senza connettersi ai server Microsoft ed è generalmente utilizzato dalle aziende che hanno molti computer connessi a una rete/server locale. KMSPico ignora l'intero processo e sostituisce semplicemente la chiave esistente con una nuova. Generando una nuova chiave, lo strumento KMSPico posticipa l'attivazione di Windows (in genere per 180 giorni).

KMSPico in dettaglio

KMSPico non è uno strumento legittimo ed è sviluppato da criminali informatici, piuttosto che dalla società Microsoft. Pertanto, l'utilizzo di questo strumento viola i termini e le condizioni del sistema operativo Windows. Inoltre, è spesso distribuito da siti Web dubbi con contenuti dannosi. Questi siti presentano eseguibili infettivi come KMSPico.

Piuttosto che eseguire le funzionalità di KMSPico, gli utenti vengono spesso indotti in errore nel download e nell'esecuzione di malware. Inoltre, gli sviluppatori di KMSPico incoraggiano gli utenti a disabilitare qualsiasi applicazione antivirus installata.

Sebbene affermino che lo strumento sia privo di virus, si tratta di un'affermazione dubbia: le richieste di disabilitare le suite anti-spyware indicano una potenziale distribuzione di malware. Per questi motivi, lo strumento KMSPico non dovrebbe mai essere utilizzato. Windows e MS Office devono essere attivati solo con chiavi originali fornite da Microsoft.

Come accennato in precedenza, i siti Web dannosi spesso diffondono malware. Esistono molte potenziali infezioni: minatori di criptovaluta, adware, browser hijacker e altre applicazioni potenzialmente indesiderate (PUA). I minatori di criptovaluta dannosi essenzialmente abusano delle risorse di sistema per estrarre criptovalute senza il consenso degli utenti.

Quali danni possono causare le applicazioni indesiderate?

La presenza di tali applicazioni riduce notevolmente le prestazioni del sistema. Per ulteriori informazioni sui minatori di criptovaluta dubbi, fare clic qui. Le applicazioni di tipo adware sono essenzialmente progettate per fornire pubblicità intrusive (coupon, banner, pop-up e così via).

Per raggiungere questo obiettivo, gli sviluppatori di adware utilizzano strumenti che consentono il posizionamento di contenuti grafici di terze parti su qualsiasi sito. Pertanto, gli annunci spesso nascondono i contenuti del sito Web visitato, riducendo così in modo significativo l'esperienza di navigazione. Inoltre, le pubblicità intrusive spesso reindirizzano a siti Web dannosi, eseguono script che scaricano/installano malware.

Pertanto, anche un solo clic potrebbe causare infezioni del computer ad alto rischio. I browser hijacker si infiltrano nei browser Web (in genere, Internet Explorer, Google Chrome, Mozilla Firefox) e promuovono motori di ricerca falsi. Ad esempio, questi dirottatori assegnano l'URL della nuova scheda, la home page e le impostazioni del browser del motore di ricerca predefinito a URL specifici.

Inoltre, riassegnano le impostazioni del browser quando si tenta di modificarle. Pertanto, gli utenti non sono in grado di riportare i browser ai loro stati precedenti e sono costretti a visitare siti non autorizzati. È probabile che anche adware, browser hijacker e altri programmi potenzialmente indesiderati raccolgano varie informazioni sensibili.

L'elenco dei dati raccolti in genere include (ma non è limitato a) sequenze di tasti, URL di siti Web visitati, pagine visualizzate, query di ricerca, indirizzi IP (Internet Protocol) e provider di servizi Internet (ISP). Le informazioni raccolte spesso includono dettagli privati che i criminali vendono a terzi.

Queste persone generano entrate abusando dei dettagli personali. Pertanto, il tracciamento dei dati può portare a gravi problemi di privacy o persino al furto di identità.

I programmi potenzialmente indesiderati devono essere disinstallati immediatamente. Alcune PUA sono nascoste e gli utenti non sono in grado di rimuoverle manualmente. Pertanto, ti consigliamo vivamente di scansionare il tuo sistema con una suite antivirus/antispyware legittima per rimuovere tutte le PUA ed eventuali residui.

| Nome | KMSPico malware |

| Tipo di minaccia | Trojan, virus che ruba password, malware bancario, spyware |

| Nomi rilevati (KMSpico v.10.2.0.zip) | Avast (Win32:PUA-gen [PUA]), BitDefender (Application.Hacktool.KMSAuto.N), ESET-NOD32 (una variante di MSIL/HackTool.IdleKMS.E potenzialmente non sicura), Kaspersky (HackTool.MSIL.KMSAuto.dh ), Lista completa (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere in silenzio, quindi nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi distributivi | Allegati email infetti, pubblicità online dannose, ingegneria sociale, crack software. |

| Danni | Informazioni bancarie rubate, password, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Dettagli aggiuntivi

Come con KMSPico, alcune PUA offrono varie funzioni utili, tuttavia sono progettate solo per generare entrate per gli sviluppatori. Le affermazioni di fornire "funzionalità utili" sono semplicemente tentativi di indurre gli utenti a installare o impedire loro di disinstallare il software. Piuttosto che fornire un valore reale, le PUA rappresentano una minaccia diretta per la tua privacy e la sicurezza della navigazione in Internet.

Come KMSPico si è infiltrato nel mio computer?

KMSPico ha un sito Web di download ufficiale, tuttavia, è spesso distribuito tramite siti Web dannosi. In effetti, questi siti Web di download di terze parti diffondono solo KMSPico: chiamano applicazioni dannose come KMSPico o sviluppano downloader/installer non ufficiali che "raggruppano" software non autorizzati.

Il "raggruppamento" è l'installazione invisibile di programmi potenzialmente indesiderati insieme a software/app regolari. Gli sviluppatori nascondono i programmi "raggruppati" nelle impostazioni "Personalizzate/Avanzate" (o in altre sezioni) dei processi di download/installazione.

Molti utenti affrettano queste procedure e saltano i passaggi. In tal modo, espongono i loro sistemi al rischio di varie infezioni. Gli sviluppatori di KMSPico richiedono agli utenti di disabilitare le applicazioni antivirus e, quindi, KMSPico potrebbe anche "raggruppare" programmi dubbi.

Come evitare l'installazione di malware?

Le ragioni principali delle infezioni del computer sono la scarsa conoscenza e il comportamento negligente. La chiave per la sicurezza è la cautela. Pertanto, prestare attenzione durante la navigazione in Internet e il download/installazione di software. Utilizza solo applicazioni legittime che non sono sviluppate da criminali informatici.

Inoltre, scarica il tuo software solo da fonti ufficiali e, preferibilmente, utilizzando i collegamenti per il download diretto. I downloader/installatori di terze parti vengono monetizzati utilizzando il metodo "raggruppamento": non utilizzare questi strumenti. Inoltre, i criminali informatici investono molte risorse nella progettazione di annunci intrusivi.

Una volta cliccati, tuttavia, reindirizzano a siti dubbi (giochi d'azzardo, sondaggi, pornografia e così via). La visualizzazione di questi annunci indica una potenziale infezione del computer. Se li incontri, rimuovi immediatamente tutte le app/i plug-in del browser sospetti e scansiona l'intero sistema con una suite antivirus legittima. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

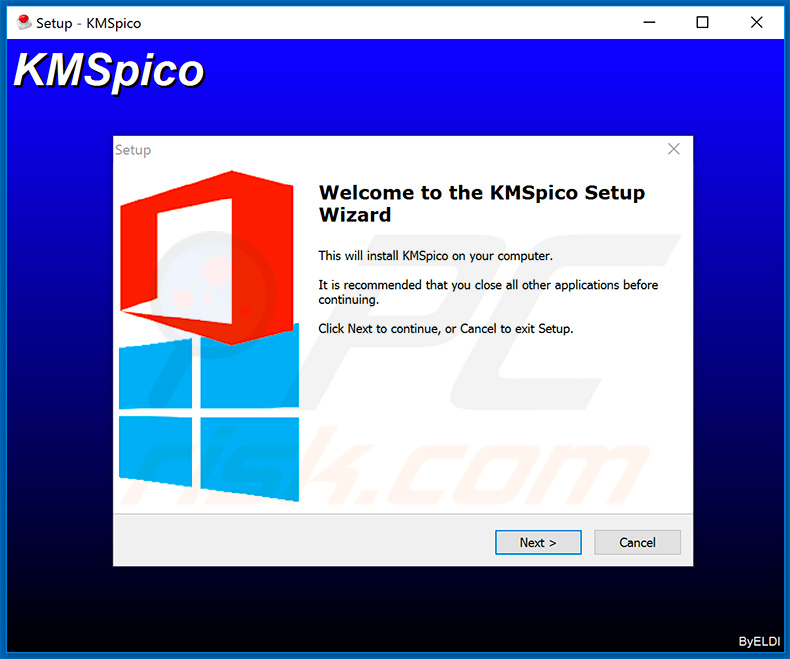

Screenshot di una configurazione di installazione dannosa di KMSPico:

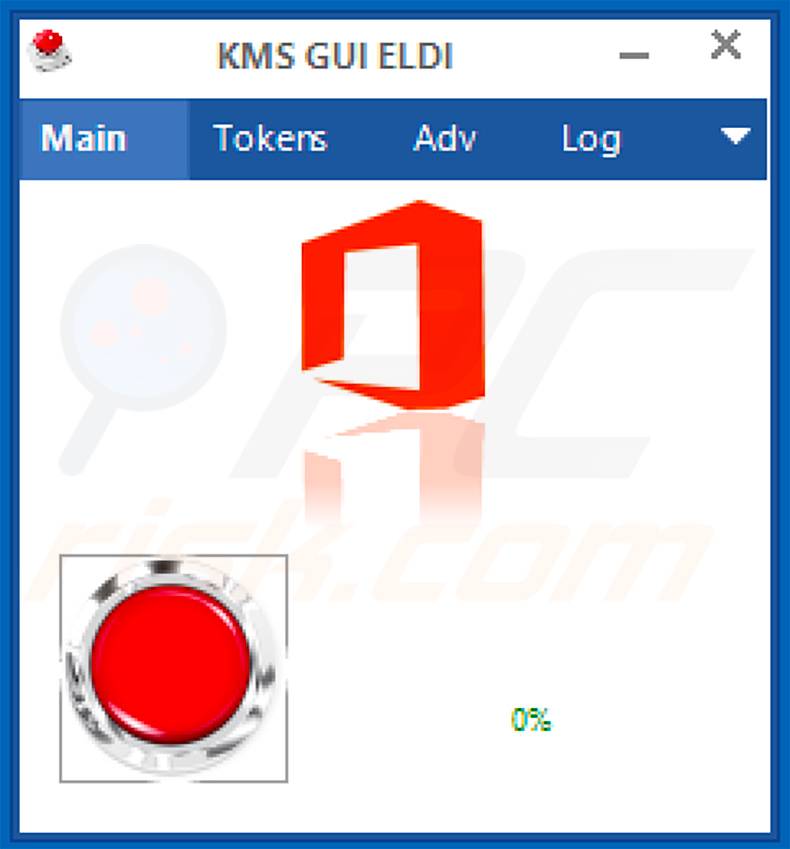

Screenshot dell'attivatore dannoso KMSPico:

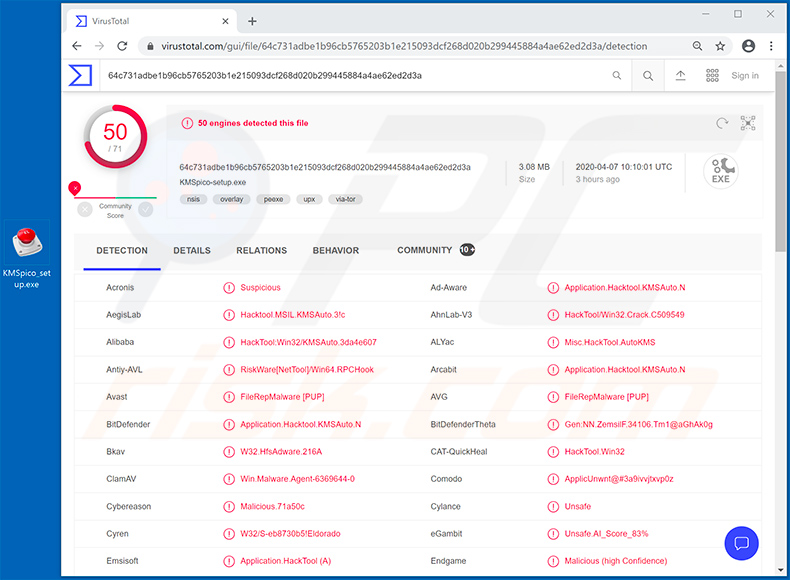

Rilevamento del malevolo attivatore KMSPico in VirusTotal:

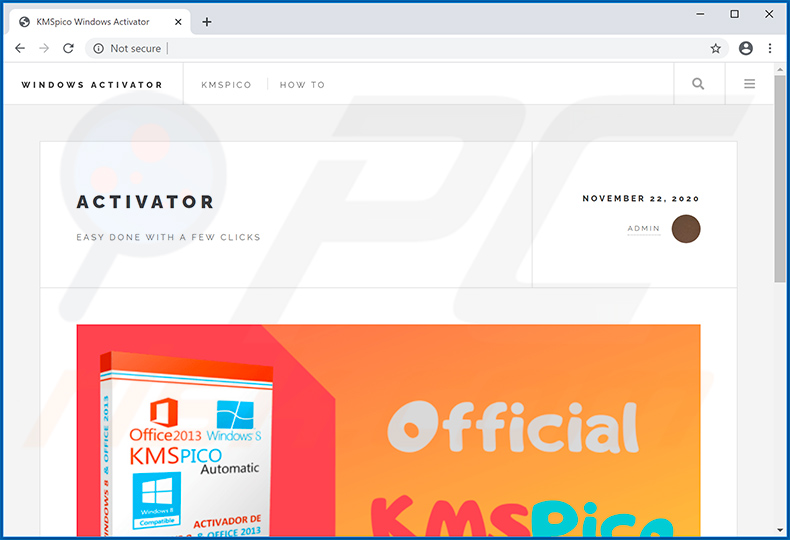

Screenshot di un sito Web utilizzato per promuovere una variante di KMSPico che inietta nel sistema Buer Loader e AsyncRAT:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è KMSPico?

- STEP 1. Rimozione manuale del malware KMSPico.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

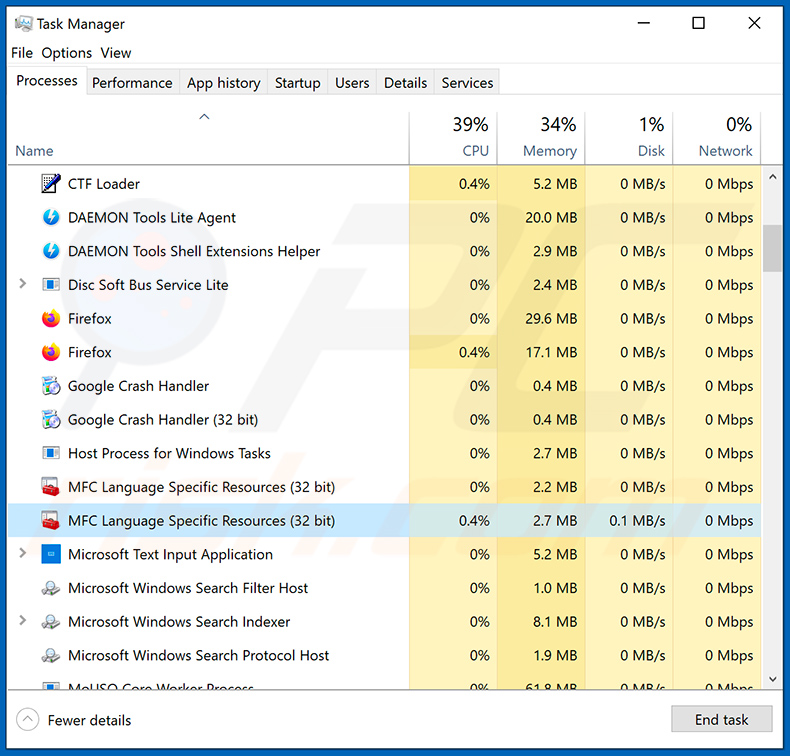

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

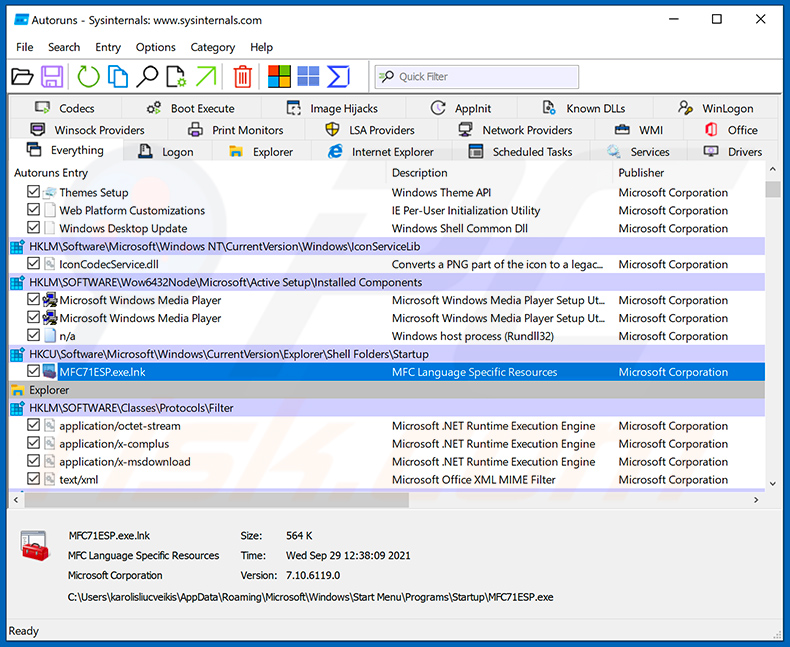

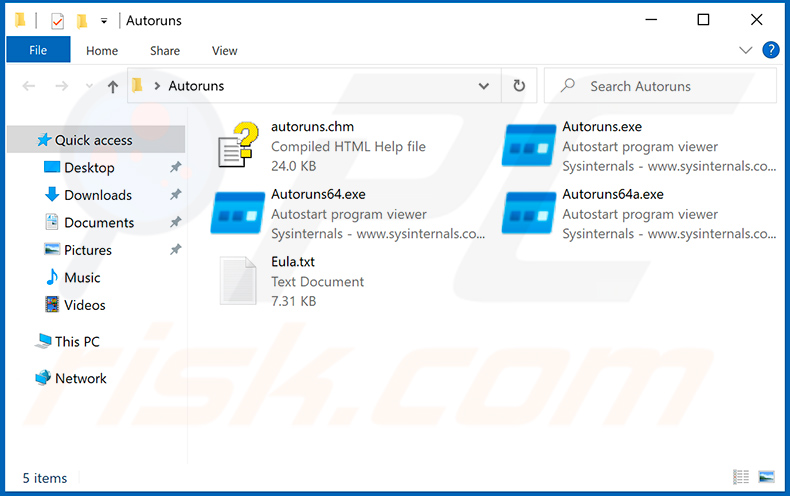

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

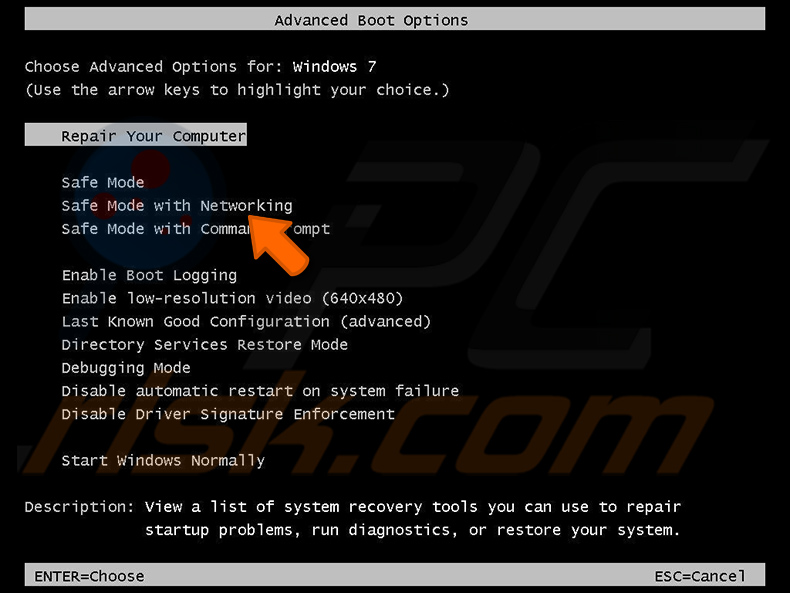

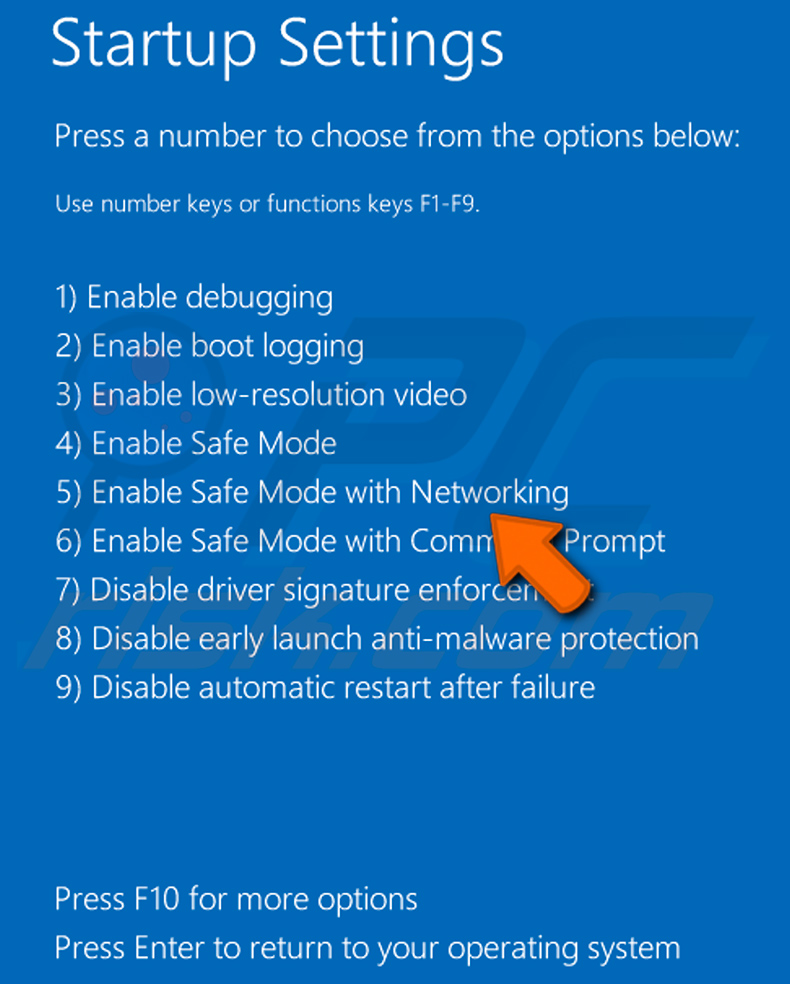

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP e Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

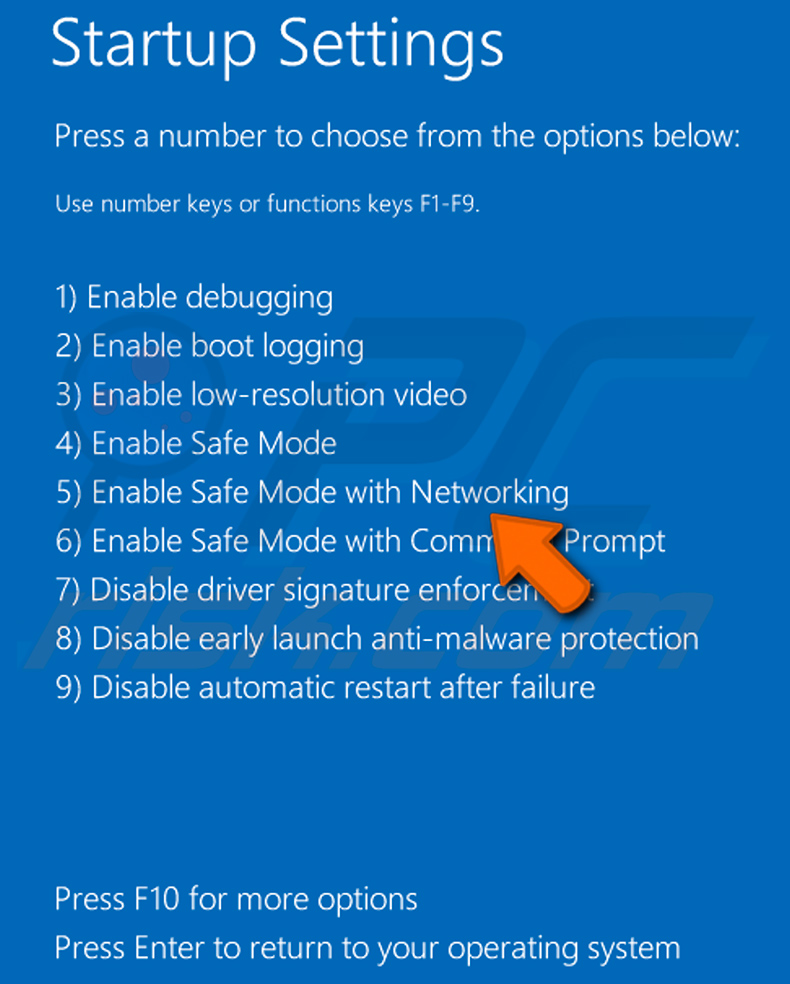

Windows 8:

Avvia Windows 8 è in modalità provvisoria con rete: vai alla schermata iniziale di Windows 8, digita Avanzate, nei risultati della ricerca seleziona Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà ora nel "menu Opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il tuo PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

ideo che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

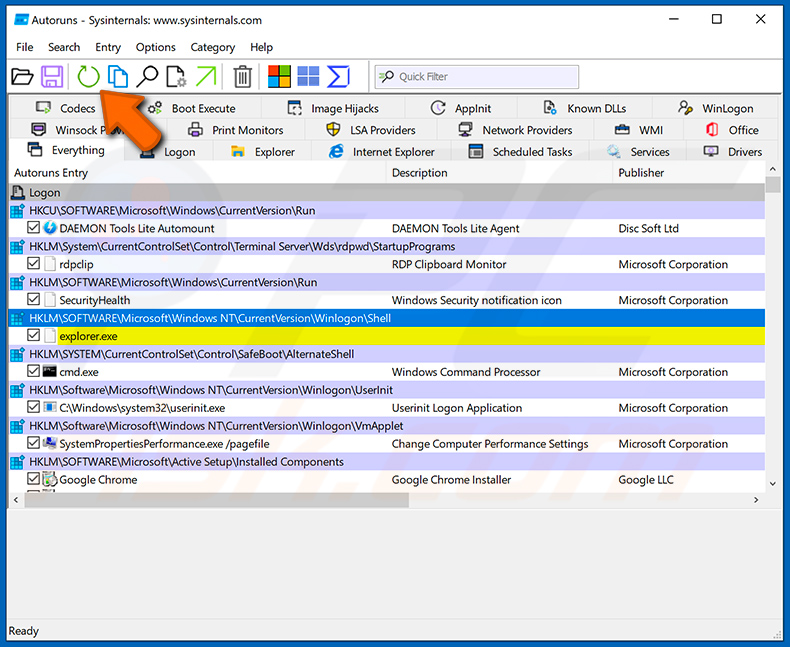

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema.

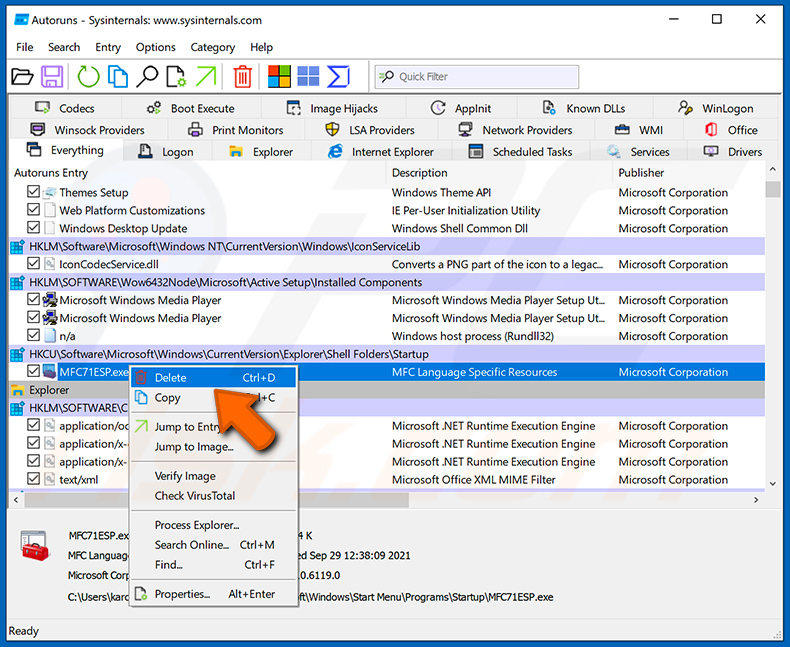

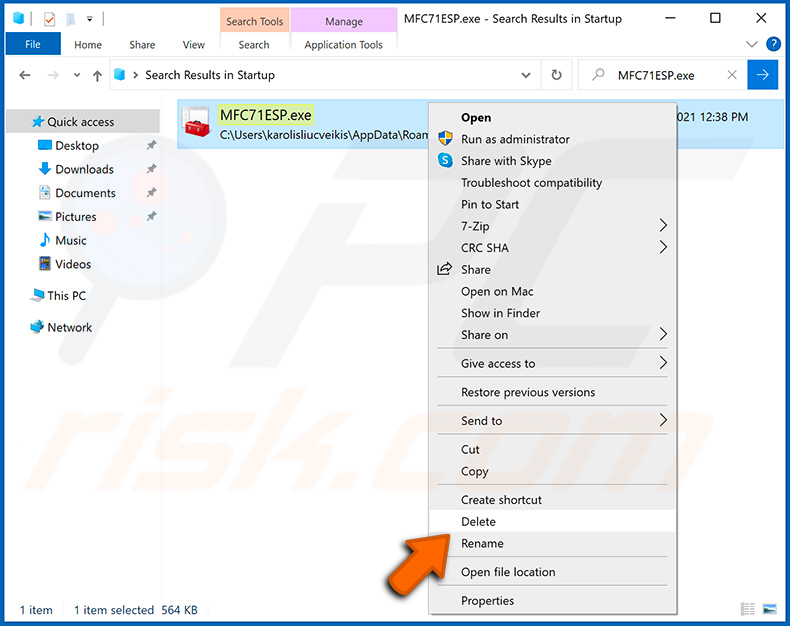

Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuro che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Domande Frequenti (FAQ)

Quali sono i maggiori problemi che il malware può causare?

Dipende dal tipo di malware. Potrebbe essere usato per rubare identità, denaro, dirottare account online, causare ulteriori infezioni, crittografare file.

Qual è lo scopo di un malware?

I criminali informatici utilizzano il malware per generare entrate. In alcuni casi, possono utilizzare software dannoso per prendere di mira qualcuno che conoscono per interrompere determinati processi, disturbare un'azienda o persino attaccare un paese. Gli obiettivi più comuni dei criminali informatici sono rubare informazioni sensibili o crittografare file (e richiedere il pagamento per la loro decrittazione).

In che modo un malware si è infiltrato nel mio computer?

Gli attori delle minacce utilizzano varie tecniche di phishing e di ingegneria sociale per distribuire malware. Ad esempio, tentano di indurre gli utenti ad aprire allegati di posta elettronica dannosi (o collegamenti nelle email) o creare messaggi di avviso di sistema falsi. In altri casi, il malware viene distribuito tramite download drive-by, reti P2P, strumenti di cracking del software. È importante sapere che alcuni tipi di malware possono diffondersi tramite reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dai malware?

Sì, Combo Cleaner è in grado di rilevare ed eliminare quasi tutti i programmi dannosi conosciuti. Alcuni di essi possono essere progettati per nascondersi in profondità nel sistema. Pertanto, i computer dovrebbero essere scansionati alla ricerca di malware utilizzando una scansione completa.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione