Ignora l'email truffa You have used Zoom recently - I have very unfortunate news

TruffaConosciuto anche come: possibili infezioni da malware

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Come rimuovere l'email truffa You have used Zoom recently - I have very unfortunate news

Cos'è l'email truffa You have used Zoom recently - I have very unfortunate news ?

I criminali informatici dietro le truffe via email di sextortion come questa tentano di rubare denaro (in genere, criptovaluta) dai destinatari minacciando di pubblicare immagini o video intimi ed espliciti di loro. Di solito affermano di aver registrato quei video (o scattato foto) utilizzando la webcam del computer collegata o installata sui computer dei destinatari. Tuttavia, tali email di sextortion sono false e non dovrebbero mai essere attendibili.

I truffatori dietro questa particolare truffa sextortion affermano che c'era una vulnerabilità di sicurezza zero-day nell'applicazione Zoom che consentiva loro di accedere completamente alla webcam del destinatario e registrare un destinatario che compiva un atto sessuale. Minacciano di inviare il video registrato a tutti i contatti del destinatario se non verranno pagati $ 2000 in Bitcoin entro due giorni dalla ricezione di questa email. È necessario effettuare un pagamento utilizzando uno degli indirizzi del portafoglio BTC forniti. Tuttavia, chiunque abbia ricevuto tale posta truffa sextortion dovrebbe sapere che i truffatori dietro di essa non hanno alcun video di loro che fanno nulla, compromettono informazioni, ecc. Pertanto, tali e-mail non dovrebbero mai essere prese sul serio, l'opzione migliore è semplicemente ignorarle. Inoltre, si consiglia di segnalare tali messaggi di posta elettronica alle autorità.

| Nome | Email truffa You have used Zoom recently - I have very unfortunate news |

| Tipo di minaccia | Truffa sextortion, ingegneria sociale, frode |

| Falsi proclami | I criminali informatici hanno registrato un video esplicito di un destinatario |

| Indirizzo Cryptowallet dei criminali | 1DbsZi3gMgnGVW4e9ytZwD1CodjRj5nC5h, 15AKuZPGMkdrpTGJwb87tnaqSyp91JSeeB |

| Sintomi | Acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | E-mail ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento da motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Altri esempi di truffe e-mail di sextortion in cui i truffatori tentano di indurre i destinatari a inviare loro denaro sono "I Infected Your Computer With My Private Trojan", "I Know A Lot More Things About You" e "You Have 46 Hours In Order To Make The Payment". Vale la pena ricordare che le e-mail possono essere utilizzate non solo per indurre gli utenti a effettuare transazioni di denaro, fornendo informazioni sensibili, ma per altri scopi dannosi. Ad esempio, per fornire malware, per indurre i destinatari a installare malware sui loro computer (es., ransomware, Trojan).

In che modo le campagne di spam infettano i computer?

Gli utenti infettano i loro computer con malware tramite email (malspam) quando scaricano e aprono i file dannosi allegati o aprono file che sono stati scaricati da loro tramite collegamenti a siti Web inclusi in tali e-mail. Un paio di esempi di file che i criminali informatici utilizzano per inviare malware tramite email sono file eseguibili dannosi (come .exe), file JavaScript, PDF, documenti di Microsoft Office, file di archivio (come ZIP, RAR). Di solito, quei file infettano i sistemi ed installano malware una volta aperti. Tuttavia, i documenti dannosi di Microsoft Office infettano i computer solo se i destinatari abilitano la modifica o contenuto (comandi macro) in essi. Tuttavia, si applica solo ai documenti che i destinatari aprono con versioni di Microsoft Office rilasciate dopo l'anno 2010. I documenti aperti con versioni precedenti installano automaticamente malware. È perché le versioni di cui sopra non includono la modalità "Visualizzazione protetta".

Come evitare l'installazione di malware?

Il software deve essere scaricato dalle pagine ufficiali legittime e tramite collegamenti per il download diretto. Altre fonti come reti peer-to-peer, siti non ufficiali, downloader di terze parti, ecc., Non dovrebbero essere utilizzate. Lo stesso vale per gli installatori di terze parti. Il sistema operativo e i programmi installati devono essere aggiornati con le funzioni e gli strumenti implementati forniti dai loro sviluppatori ufficiali. Strumenti di terze parti e non ufficiali tendono ad essere progettati per installare malware. Inoltre, non è legale utilizzare strumenti di terze parti per attivare software con licenza o utilizzare programmi di installazione per software piratato. Allegati e collegamenti in email irrilevanti inviati da indirizzi sospetti e sconosciuti non devono essere aperti. Molto spesso tali e-mail vengono inviate da criminali informatici che tentano di indurre i destinatari a installare malware sui loro computer. Inoltre, i computer possono essere protetti scansionandoli regolarmente alla ricerca di minacce con un software antivirus o anti-spyware aggiornato. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

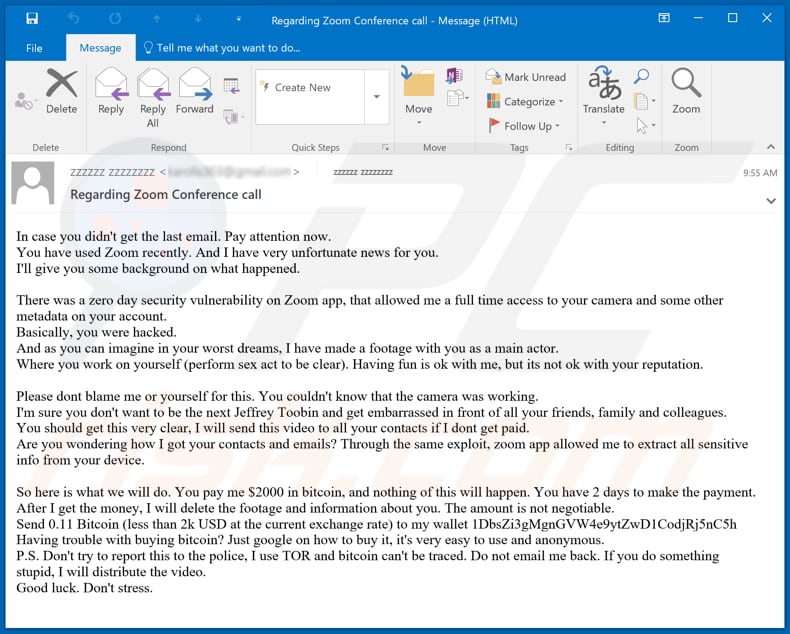

Testo presente nella email truffa You have used Zoom recently - I have very unfortunate news:

Subject: Regarding Zoom Conference call

In case you didn't get the last email. Pay attention now.

You have used Zoom recently. And I have very unfortunate news for you.

I'll give you some background on what happened.There was a zero day security vulnerability on Zoom app, that allowed me a full time access to your camera and some other metadata on your account.

Basically, you were hacked.

And as you can imagine in your worst dreams, I have made a footage with you as a main actor.

Where you work on yourself (perform sex act to be clear). Having fun is ok with me, but its not ok with your reputation.Please dont blame me or yourself for this. You couldn't know that the camera was working.

I'm sure you don't want to be the next Jeffrey Toobin and get embarrassed in front of all your friends, family and colleagues.

You shouldget this very clear, I will send this video to all your contacts if I dont get paid.

Are you wondering how I got your contacts and emails? Through the same exploit, zoom app allowed me to extract all sensitive info from your device.So here is what we will do. You pay me $2000 in bitcoin, and nothing of this will happen. You have 2 days to make the payment.

After I get the money, I will delete the footage and information about you. The amount is not negotiable.

Send 0.11 Bitcoin (less than 2k USD at the current exchange rate) to my wallet 1DbsZi3gMgnGVW4e9ytZwD1CodjRj5nC5h, 15AKuZPGMkdrpTGJwb87tnaqSyp91JSeeB

Having trouble with buying bitcoin? Just google on how to buy it, it's very easy to use and anonymous.

P.S. Don't try to report this to the police, I use TOR and bitcoin can't be traced. Do not email me back. If you do something stupid, I will distribute the video.

Good luck. Don't stress.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è la truffa email You have used Zoom recently - I have very unfortunate news?

- STEP 1. Rimozione manuale di possibili indfezioni da malaware.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

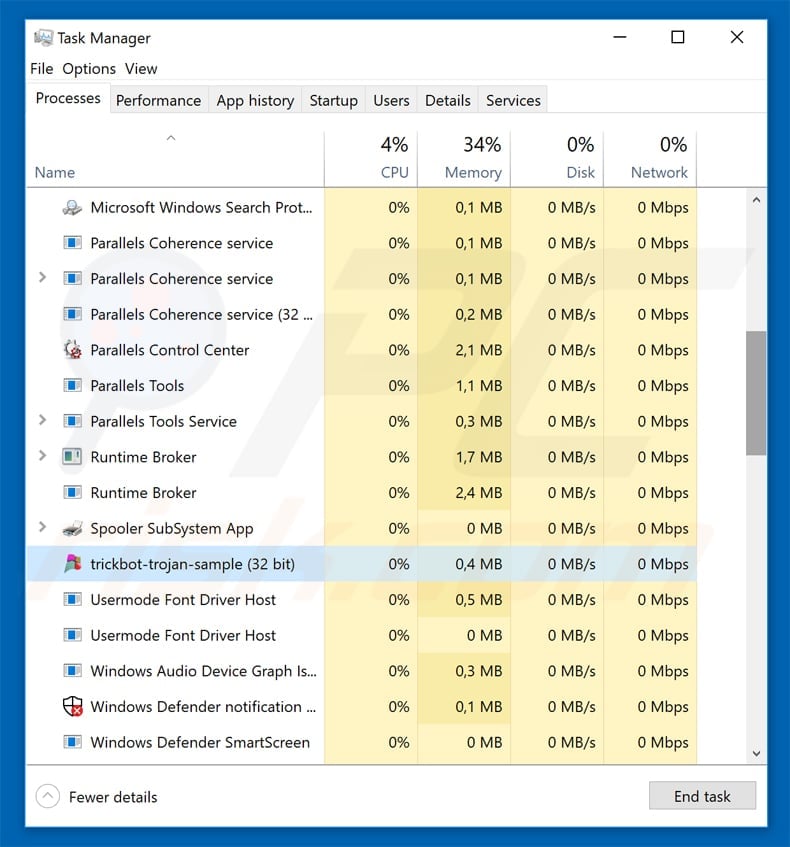

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

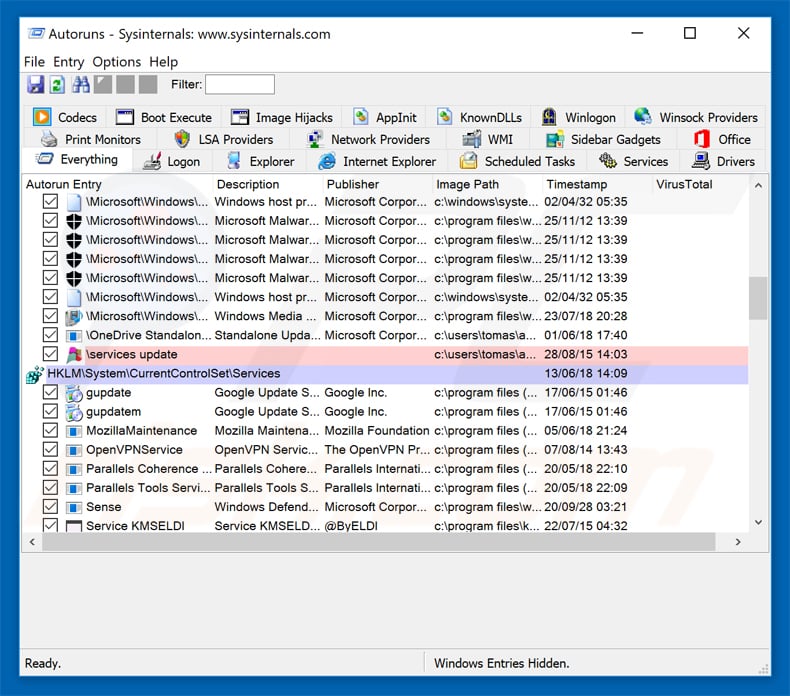

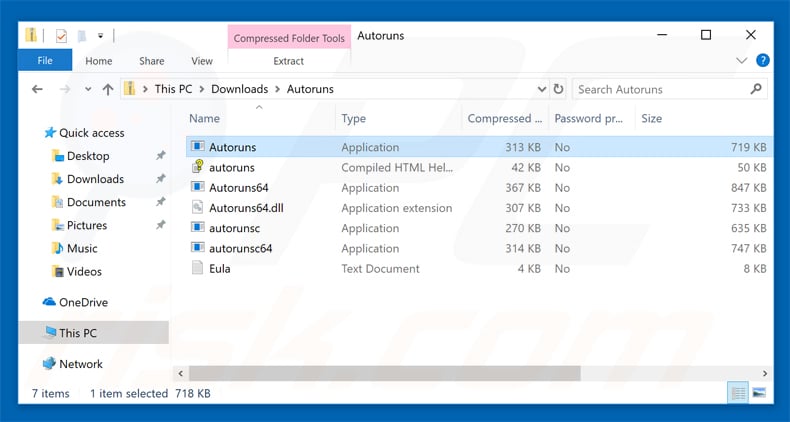

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

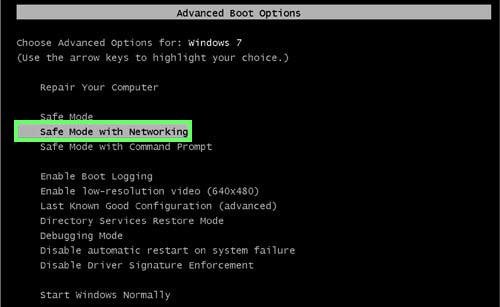

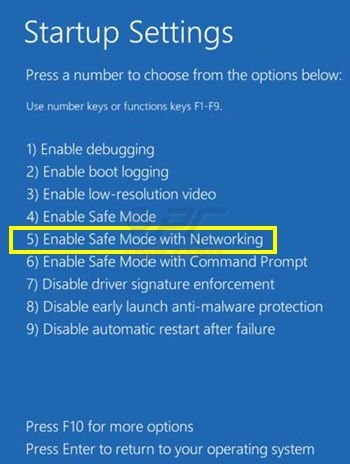

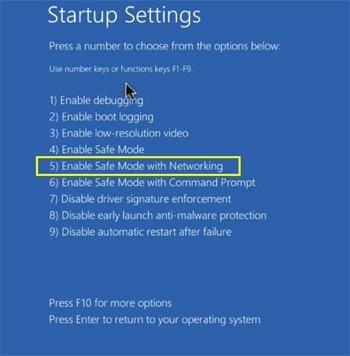

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP and Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

Windows 8: Vai alla schermata di avvio di Windows 8, digita Avanzato, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC", selezionare Avvio. Fare clic sul pulsante "Riavvia ora". Il vostro computer ora riavvierà. in "Opzioni del menu di avvio avanzate." Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere "5" per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

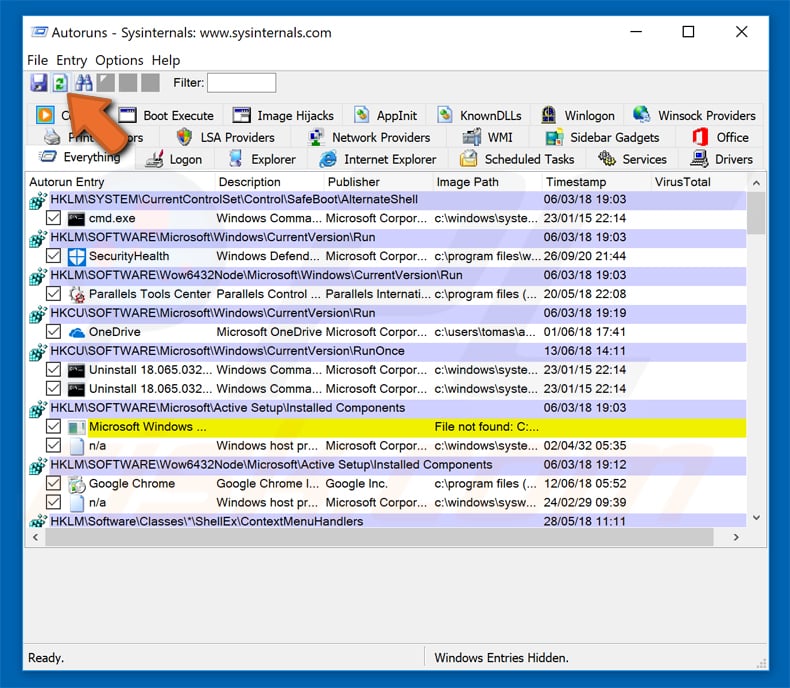

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

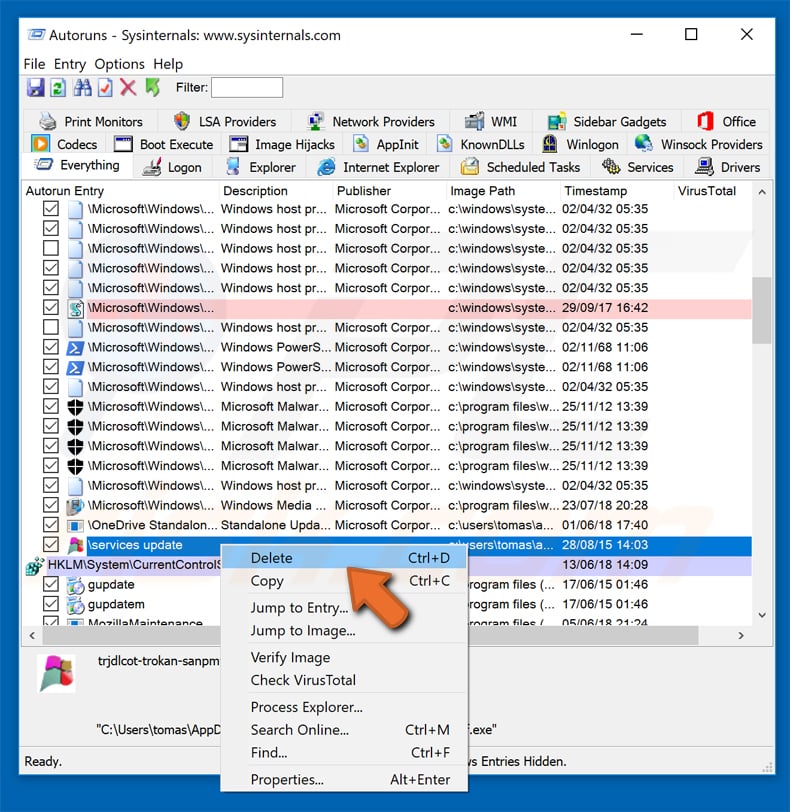

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

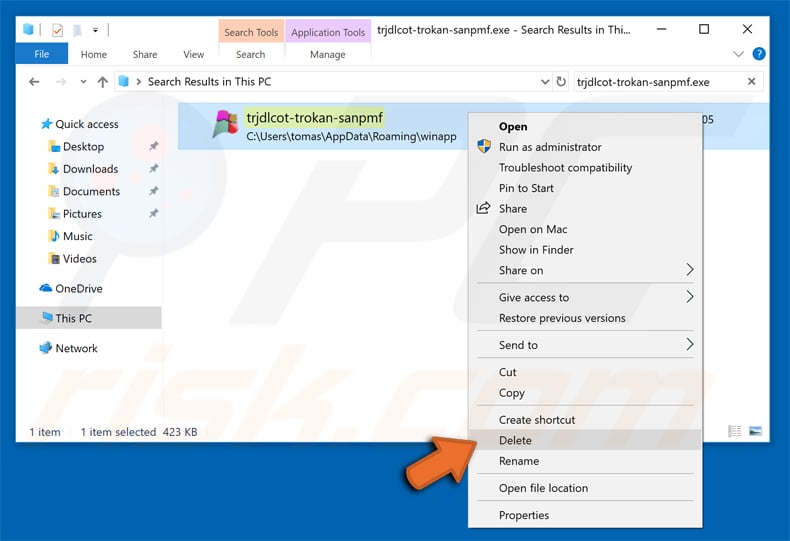

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware. Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuri che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner Antivirus per Windows.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione