Come rimuovere il malware Ov3r_Stealer dal sistema operativo

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Ov3r_Stealer?

Ov3r_Stealer è il nome di un malware che ruba informazioni. Questo programma si rivolge principalmente alle credenziali di accesso e ai portafogli (wallet) di criptovaluta. Ci sono alcune prove che suggeriscono che Ov3r_Stealer potrebbe essere basato sullo stealer (ladro di dati) Phmedrone. È stato osservato che Ov3r_Stealer si diffonde tramite delle pubblicità su Facebook incentrate sulle offerte di lavoro.

Panoramica del malware Ov3r_Stealer

Ov3r_Stealer si infiltra nei sistemi seguendo una catena di infezione a più fasi (descritta di seguito). Dopo che il malware ha stabilito la persistenza, inizia a raccogliere i dati rilevanti del dispositivo (ad esempio dettagli hardware e di sistema, geolocalizzazione, ecc.). Il ladro utilizza Telegram per il suo C&C (Comando e Controllo).

Ov3r_Stealer cerca di acquisire le credenziali di accesso e altre informazioni relative ai portafogli di criptovaluta. Il programma mira anche a estrarre Microsoft Word ed Excel, nonché file di testo semplice. Raccoglie anche dati associati a messenger e client FTP (File Transfer Protocol).

L'elenco di obiettivi di gran lunga più ampio di Ov3r_Stealer riguarda le estensioni del browser, che include dozzine di gestori di password e componenti aggiuntivi relativi alle criptovalute (elenco completo). Anche le informazioni memorizzate nei browser interessano questo malware. Può estrarre ed esfiltrare cookie Internet, compilazioni automatiche, password e dettagli della carta di credito. Il contenuto rubato viene quindi inviato al canale C&C degli aggressori.

È pertinente ricordare che gli sviluppatori di malware comunemente migliorano il loro software e le loro tecniche. Pertanto, potenziali varianti future di Ov3r_Stealer potrebbero vantare capacità e caratteristiche aggiuntive/diverse.

In sintesi, la presenza di software come Ov3r_Stealer sui dispositivi può portare a gravi problemi di privacy, perdite finanziarie e furti di identità.

| Nome | Ov3r_Stealer virus |

| Tipologia di minaccia | Trojan, ladri, virus che rubano password, malware bancario, spyware. |

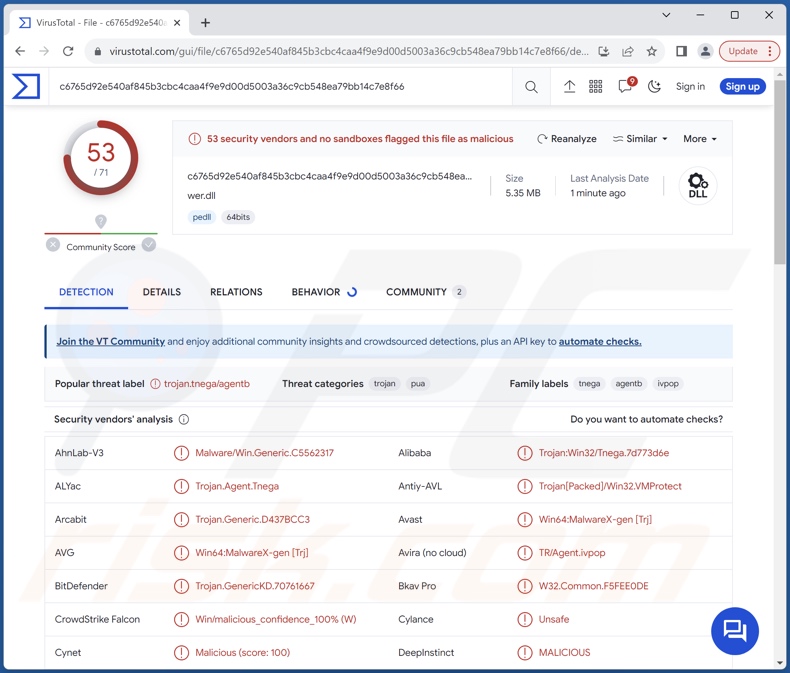

| Nomi rilevati | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.70761667), ESET-NOD32 (Win64/Agent.DFY), Kaspersky (Trojan.Win64.Agentb.kxjc), Microsoft (Trojan:Win32/ Tnega!MSR), Elenco completo dei rilevamenti (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, quindi nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi distributivi | Allegati email infetti, pubblicità online dannose, ingegneria sociale, "crack" del software. |

| Danni | Password e informazioni bancarie rubate, furto d'identità, computer della vittima aggiunto a una botnet. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di malware simili

Abbiamo ricercato innumerevoli campioni di malware; Nightingale, Rage, e GoStealer sono solo alcuni dei nostri articoli più recenti sugli stealer. I programmi dannosi che prendono di mira i dati possono cercare un'ampia gamma di informazioni o solo dettagli specifici. Il furto e il tracciamento dei dati sono funzionalità standard per vari tipi di malware.

È necessario sottolineare che, indipendentemente da come opera un software dannoso, la sua presenza su un sistema minaccia la sicurezza del dispositivo e dell'utente. Pertanto, tutte le minacce devono essere rimosse immediatamente dopo il rilevamento.

In che modo Ov3r_Stealer si è infiltrato nel mio computer?

La comunità della sicurezza informatica ha scoperto molti pseudonimi utilizzati dagli autori delle minacce collegati a Ov3r_Stealer. Anche questo ladro è stato discusso su più piattaforme frequentate dagli hacker. Al momento in cui scriviamo, l’esclusività di questo malware non è definitiva.

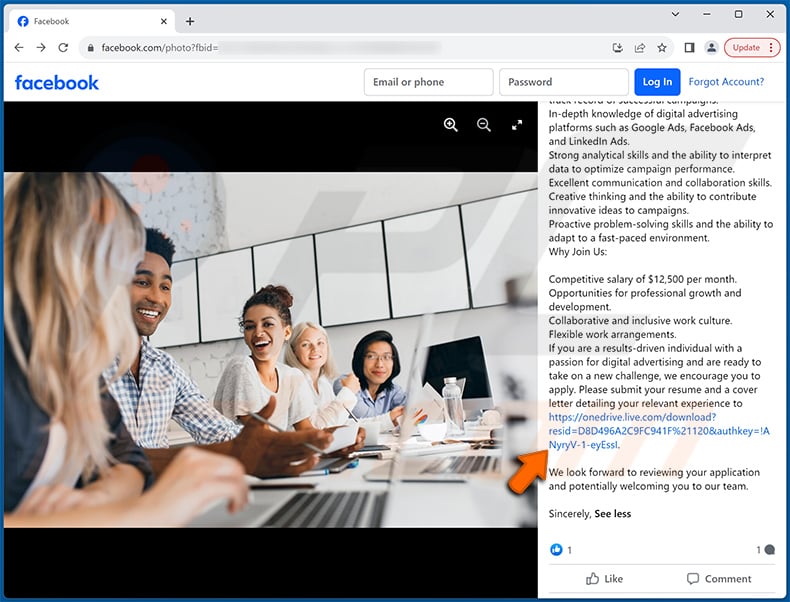

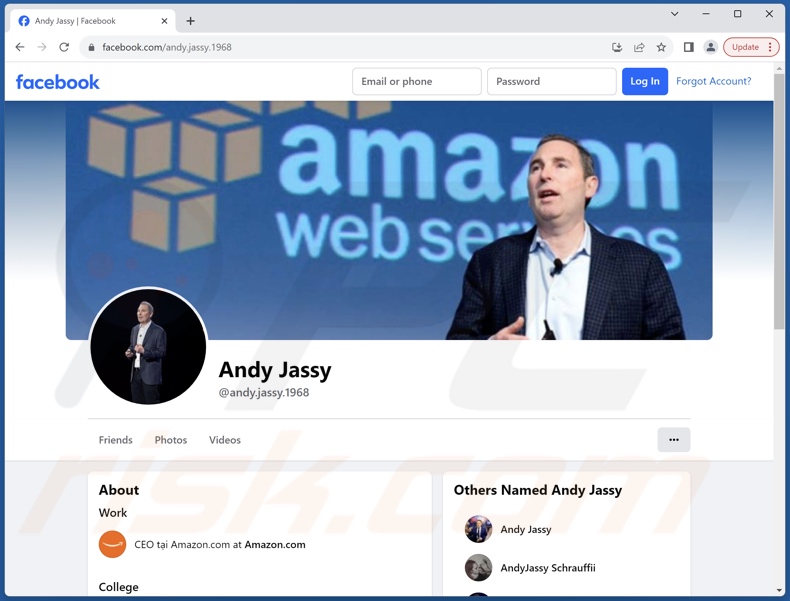

Come accennato nell'introduzione, l'origine nota delle infezioni di Ov3r_Stealer sono gli annunci di offerte di lavoro sulla piattaforma del social media Facebook. Sia la fase iniziale che quella successiva dell'infezione presentano variazioni.

L'annuncio ingannevole potrebbe indurre le vittime ad aprire un URL di distribuzione di contenuti Discord, innescando così la catena di infezione. In alternativa, le pubblicità di Facebook potrebbero promuovere un documento PDF infetto: questa catena si basa su diversi URL dannosi e su un file DocuSign falso.

Le fasi successive potrebbero comportare un presunto binario del Pannello di controllo di Windows che nasconde uno script PowerShell che, una volta eseguito, scarica Ov3r_Stealer come tre file da GitHub. Tuttavia, questi file potrebbero finire nei sistemi delle vittime attraverso un processo diverso.

La catena può fare affidamento su diversi programmi di caricamento, che a loro volta utilizzano il contrabbando HTML (infiltrazione di codice dannoso tramite file HTML), il contrabbando SVG (infiltrazione di contenuti tramite file SVG incorporati in JavaScript) e file LNK (scorciatoia di Windows) che mascherano eseguibili virulenti.

Queste fasi del caricatore si infiltrano nei tre file: "WerFaultSecure.exe" (un eseguibile Windows legittimo), "Wer.dll" e "Secure.pdf" (i nomi dei file possono variare). La tecnica di caricamento laterale delle DLL, in cui il meccanismo dell'ordine di ricerca delle DLL di Windows esegue il payload del malware sfruttando un'applicazione legittima, viene utilizzata per finalizzare l'infezione.

Pertanto al posto di "WerFaultSecure.exe" viene eseguito "Wer.dll". Mentre "Secure.pdf" contiene codice dannoso per il caricamento di "Wer.dll". Questa fase culmina con l'installazione di Ov3r_Stealer. È interessante notare che potrebbero essere utilizzati altri metodi per proliferare e infiltrarsi questo ladro nei sistemi.

In genere, i criminali informatici utilizzano il phishing e l'ingegneria sociale per diffondere malware. Il software dannoso viene in genere mascherato o incorporato in contenuti ordinari. I file virulenti sono disponibili in vari formati, ad esempio eseguibili (.exe, .run, ecc.), archivi (ZIP, RAR, ecc.), documenti (Microsoft Office, Microsoft OneNote, PDF, ecc.), JavaScript e così via .

Le tecniche di proliferazione più utilizzate includono: download drive-by (nascosti/ingannevoli), allegati/link dannosi nello spam (ad esempio, e-mail, messaggi diretti/privati privati, post sui social media, ecc.), malvertising, truffe online, canali di download dubbi ( ad esempio siti Web freeware e di terze parti, reti di condivisione peer-to-peer, ecc.), programmi/media piratati, strumenti di attivazione di software illegali ("crack") e aggiornamenti falsi.

Inoltre, alcuni programmi dannosi possono diffondersi autonomamente tramite reti locali e dispositivi di archiviazione rimovibili (ad esempio dischi rigidi esterni, unità flash USB, ecc.).

Come evitare l'installazione di malware?

Raccomandiamo vivamente di prestare attenzione durante la navigazione, poiché i contenuti online fraudolenti e pericolosi appaiono generalmente autentici e innocui. Fai attenzione alle e-mail / ai messaggi in arrivo e non aprire allegati o collegamenti trovati in posta dubbia poiché possono essere dannosi.

Inoltre, scarica solo da fonti ufficiali e verificate. Un altro consiglio è quello di attivare e aggiornare il software utilizzando funzioni/strumenti forniti da sviluppatori legittimi, poiché quelli ottenuti da terze parti potrebbero contenere malware.

Dobbiamo sottolineare che avere un antivirus affidabile installato e mantenuto aggiornato è essenziale per l'integrità del dispositivo e la sicurezza dell'utente. È necessario utilizzare programmi di sicurezza per eseguire scansioni regolari del sistema e rimuovere le minacce rilevate. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Software presi di mira dal malware Ov3r_Stealer;

Software di messaggistica:

Discord

Client FTP:

FileZilla

Estensioni del browser per l'autenticazione e la gestione delle password:

Aegis Authenticator, Authy, Avira Password Manager, Bitwarden, Browserpass, CommonKey, Dashlane, Duo Mobile, EOS Authenticator, FreeOTP, Google Authenticator, KeePass, KeePassXC, Keeper, LastPass Authenticator, Microsoft Authenticator, Myki, NordPass, Norton Password Manager, OTP Auth, RoboForm, Secure Password, Splikity, Trezor Password Manager, Zoho Vault.

Cryptowallet (Portafogli di criptovaluta) ed estensioni del browser relative alle criptovalute:

Airbitz, Atomic, BinanceChain, Bitbox, Bread (BRD), Byone, Bytecoin, Coin98, Coinomi, Copay, Edge, Electrum, Exodus, GreenAddress, Guarda, ICONex, iWallet, Jaxx Liberty, Keplr, KHC, Ledger, MetaMask, Metawallet, MEW CX, Mycelium, NeoLine, OneKey, Samourai, Sollet, Terra Station, TezBox, Trezor, TronLink, Trust, Wombat, YubiKey

Screenshot di un falso annuncio Facebook utilizzato per diffondere Ov3r_Stealer:

Screenshot del falso account Facebook utilizzato per pubblicare l'annuncio dannoso:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Cos'è Ov3r_Stealer?

- STEP 1. Rimozione manuale del malware Ov3r_Stealer.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner.

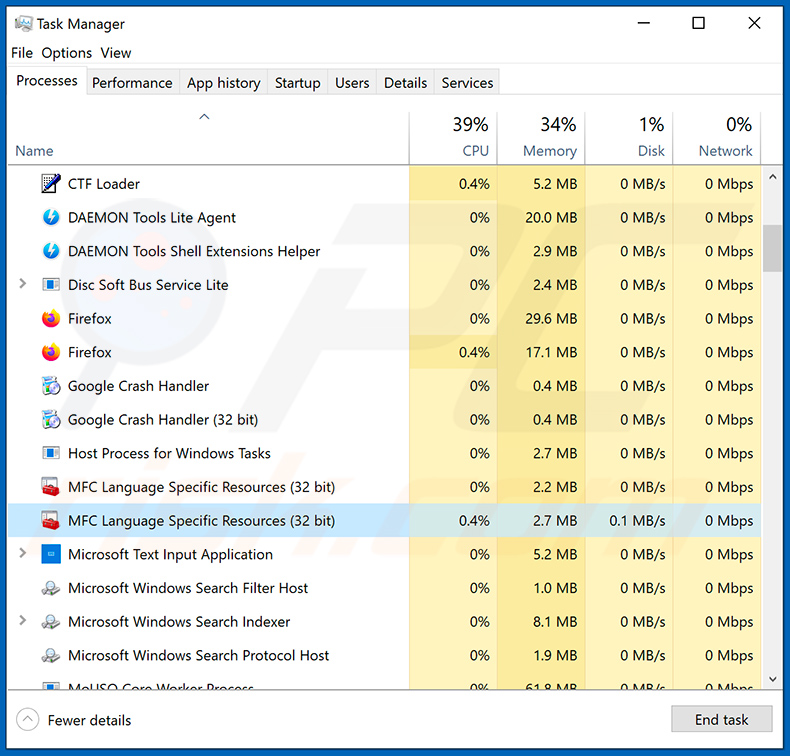

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

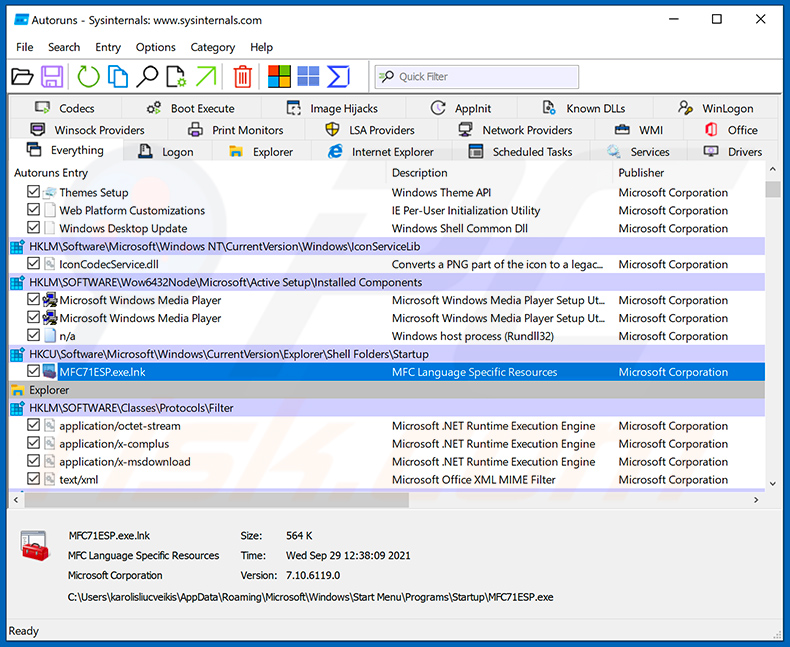

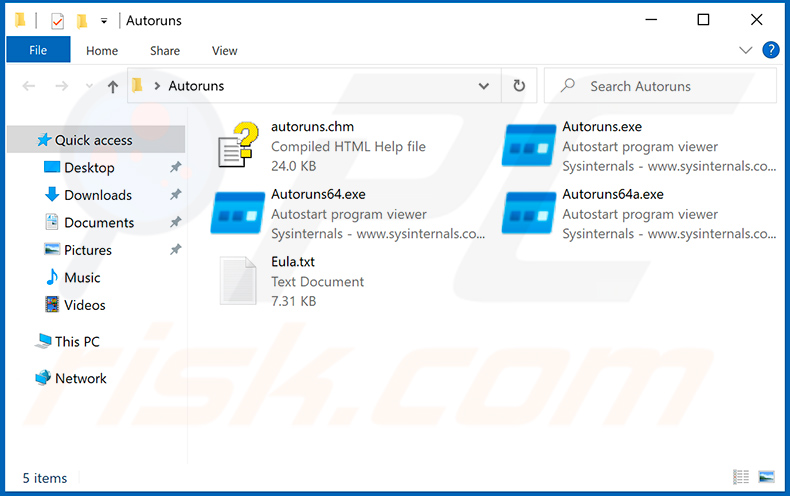

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

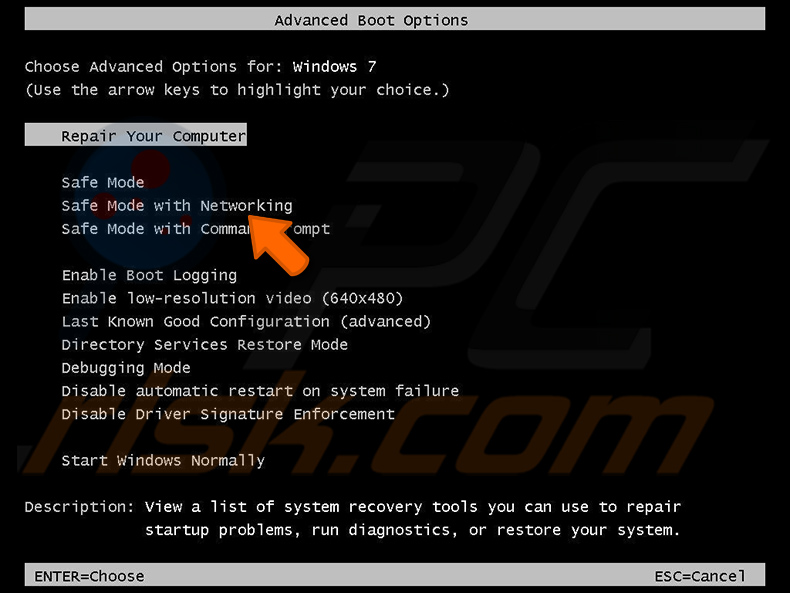

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP e Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Windows 8:

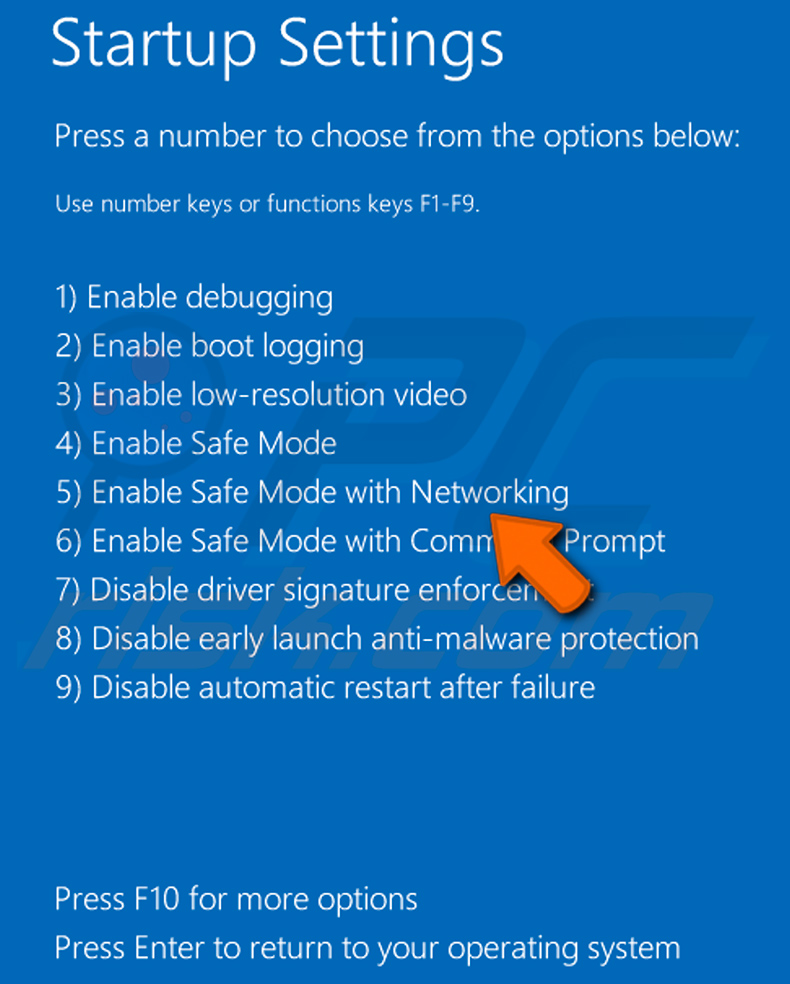

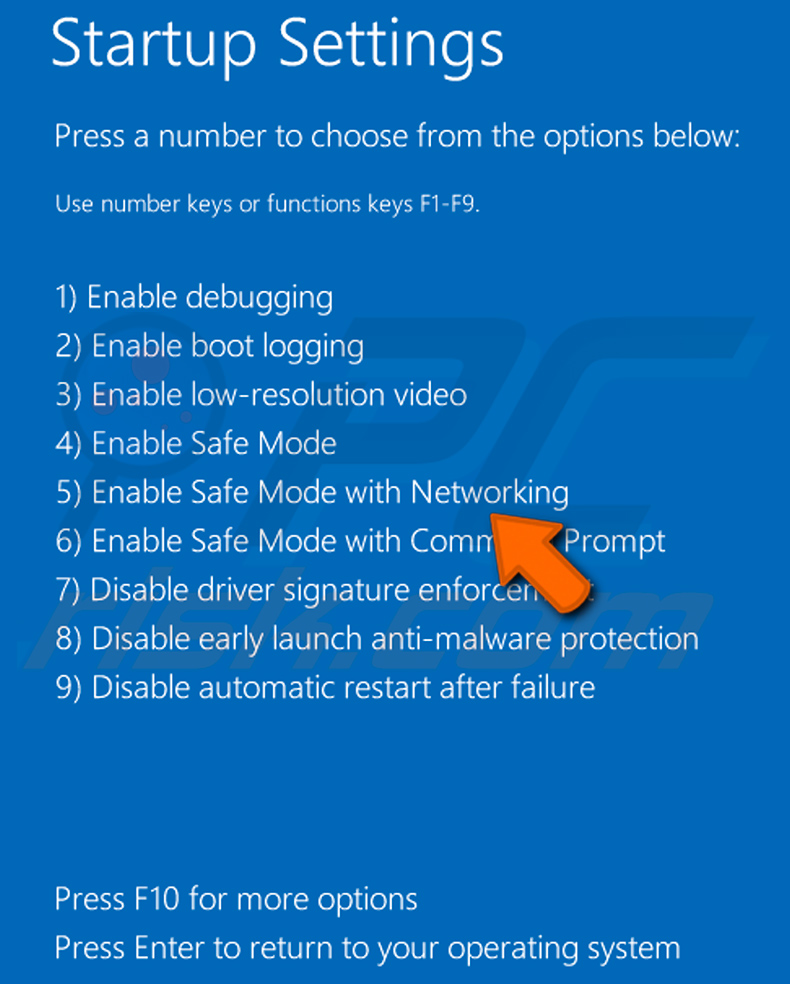

Avvia Windows 8 è in modalità provvisoria con rete: vai alla schermata iniziale di Windows 8, digita Avanzate, nei risultati della ricerca seleziona Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà ora nel "menu Opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il tuo PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

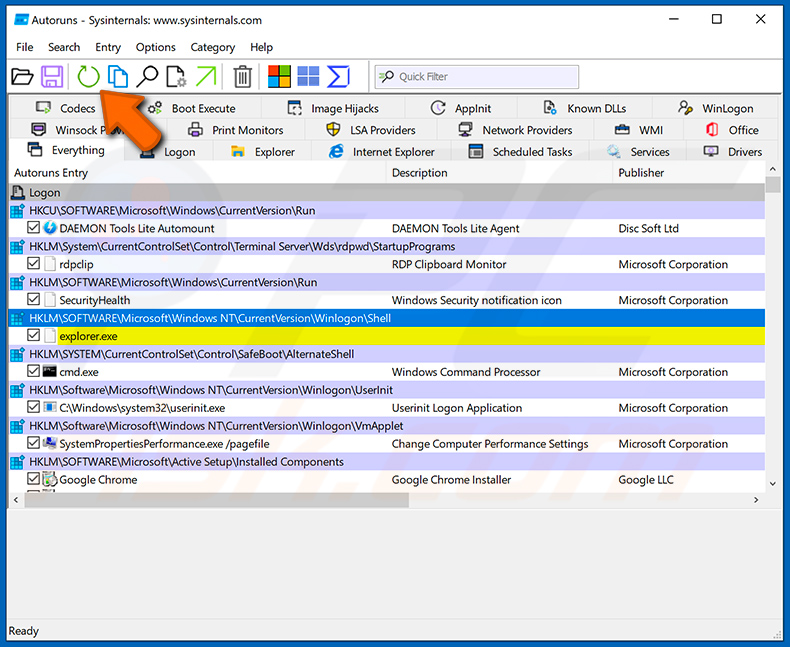

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema.

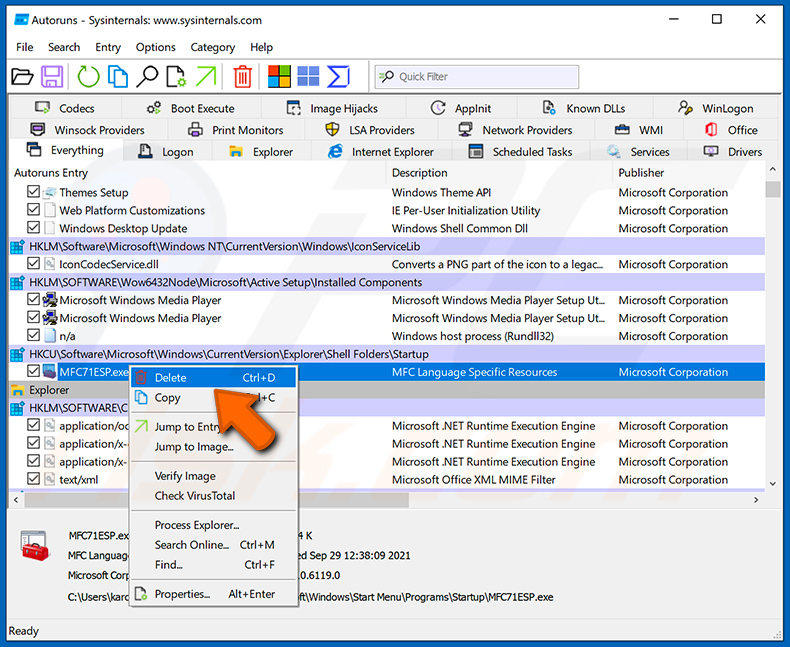

Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

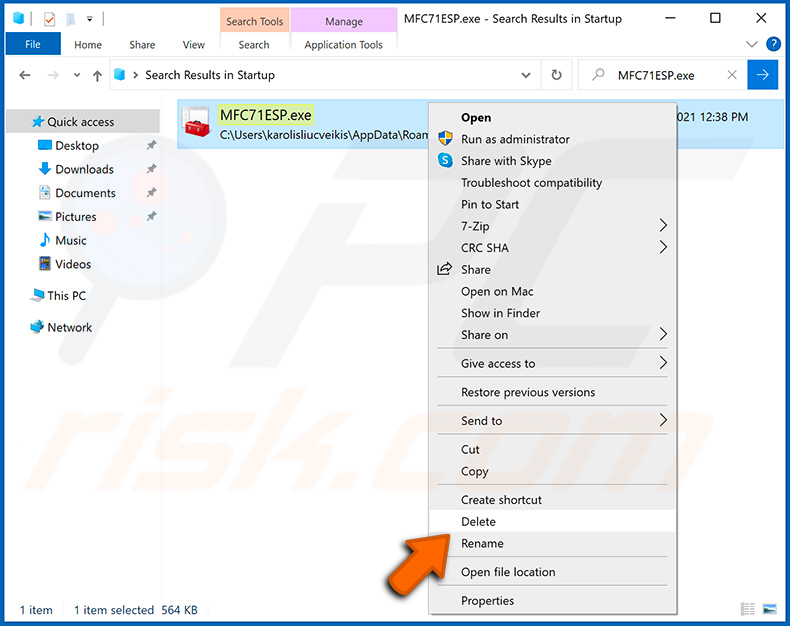

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuro che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner.

Domande Frequenti (FAQ)

Il mio computer è infetto dal malware Ov3r_Stealer, devo formattare il mio dispositivo di archiviazione per sbarazzarmene?

Raramente è necessario formattare i dispositivi per rimuovere il malware.

Quali sono i maggiori problemi che il malware Ov3r_Stealer può causare?

I pericoli derivanti da un'infezione dipendono dalle funzionalità del malware e dagli obiettivi dei criminali informatici. Ov3r_Stealer è un programma di furto di dati che prende di mira principalmente credenziali di accesso e portafogli di criptovaluta. In genere, tali infezioni possono comportare gravi problemi di privacy, perdite finanziarie e persino furti di identità.

Qual è lo scopo del malware Ov3r_Stealer?

Un malware viene utilizzato principalmente a scopo di lucro. Tuttavia, gli aggressori possono anche cercare di divertirsi, compiere vendette personali, interrompere processi (ad esempio siti, servizi, aziende, ecc.), impegnarsi in hacktivism e lanciare attacchi con motivazioni politiche/geopolitiche.

In che modo il malware Ov3r_Stealer si è infiltrato nel mio computer?

È stato notato che Ov3r_Stealer si diffonde tramite annunci di lavoro dannosi su Facebook. Tuttavia, potrebbero essere utilizzate anche altre tecniche per diffondere questo ladro.

A parte il malvertising, il malware viene comunemente distribuito tramite download drive-by, spam (ad esempio, e-mail, messaggi privati/DM, post sui social media, ecc.), truffe online, canali di download non affidabili (ad esempio, siti Web di hosting di file gratuiti e gratuiti, P2P condivisione di reti, ecc.), strumenti di attivazione di software illegali ("classe") e aggiornamenti falsi. Alcuni programmi dannosi possono persino diffondersi autonomamente tramite reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dai malware?

Sì, Combo Cleaner è in grado di rilevare e rimuovere praticamente tutte le infezioni malware conosciute. Tieni presente che eseguire una scansione completa del sistema è fondamentale poiché il software dannoso di fascia alta in genere si nasconde nelle profondità dei sistemi.

▼ Mostra Discussione