TeslaCrypt Virus

![]() Scitto da Tomas Meskauskas il (aggiornato)

Scitto da Tomas Meskauskas il (aggiornato)

TeslaCrypt ransomware, istruzioni di rimozione

Cosa è TeslaCrypt?

TeslaCrypt è un programma dannoso che cifra i file degli utenti utilizzando la crittografia AES. Una volta che i file sono criptati, viene richiesto un pagamento per una chiave privata (usata per decifrare i file). La differenza rispetto a un tipico file di crittografia dei ransomware (che mirano a video, documenti, database delle applicazioni, immagini, ecc) è che TeslaCrypt crittografa anche i file relativi ai videogiochi. Ci sono più di 40 diversi videogame presi di mira da TeslaCrypt, per esempio: Minecraft, World of Warcraft, StarCraft, World of Tanks, Dragon Age, RPG Maker e Steam.

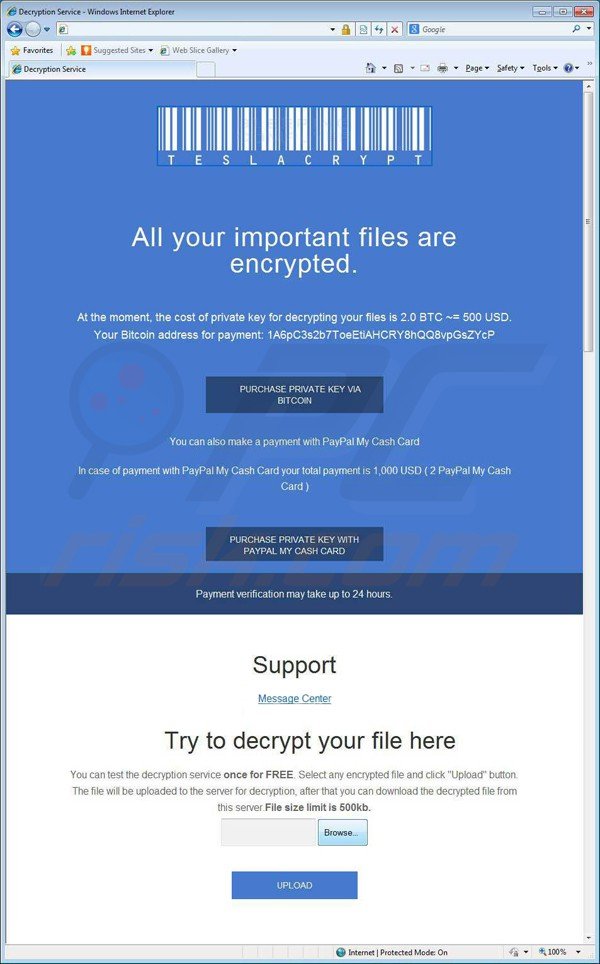

Una differenza importante di questo ransomware è che accetta anche le carte PayPal my Cash assieme a BitCoin per il pagamento del riscatto. Le carte PayPal my cash possono essere acquistate presso popolari catene di negozi e ricaricate di denaro che può essere successivamente trasferito in un conto PayPal utilizzando il codice PIN della carta. Tuttavia, pagando con bitcoin si avrà una spesa di 500 $, che è due volte più conveniente di PayPal. Il motivo è l'elevato rischio che i guadagni illeciti possano essere confiscati da PayPal.

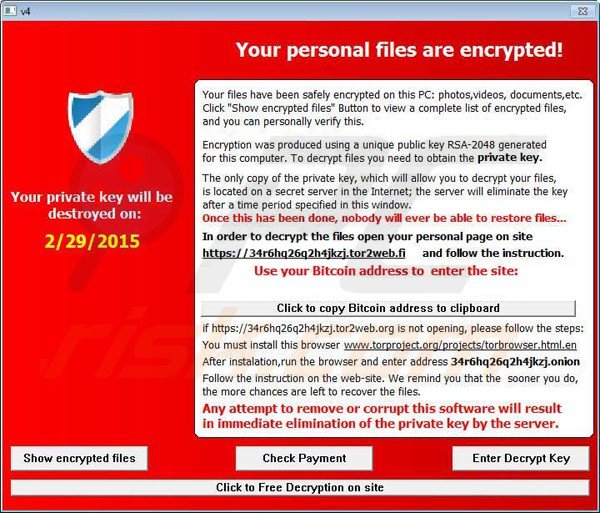

Per di più, TeslaCrypt cambierà lo sfondo del desktop creando un file chiamato HELP_TO_DECRYPT_YOUR_FILES.txt sul desktop. Apparirà in seguito una schermata di blocco, spiegando che è necessario effettuare il pagamento in 3 giorni . La schermata di blocco contiene i pulsanti che consentono all'utente di controllare lo stato dei pagamenti, immettere la propria chiave di decodifica, e un link a un sito pagamento TOR in cui può essere eseguita la decodifica di un file in maniera gratuita.

TeslaCrypt chiede di pagare un riscatto per decifrare i file:

Your files have been safely encrypted on this PC: photos, videos, documents, etc. Click "Show encrypted files" Button to view a complete list of encrypted files, and you can personally verify this.

Encryption was produced using a unique public key RSA-2048 generated for this computer. To decrypt files you need to obtain the private key.

The only copy of the private key, which allow you to decrypt your files, is located on a secret server in the Internet; the server will eliminate the key after a time period specified in this window.

Once this has been done, nobody will ever be able to restore files...

Al momento della ricerca, TeslaCrypt una un metodo di distribuzione del virus sconosciuto, tuttavia, dopo che si infiltra sul computer, effettua la scansione di tutte le unità e cripta determinati tipi di file utilizzando la crittografia AES. I file crittografati avranno estensione .ecc aggiunti alla fine del nome del file.

Tipi di file criptati dal ransomware TeslaCrypt:

.unity3d, .blob, .wma, .avi, .rar, .DayZProfile, .doc, .odb, .asset, ,forge, .cas, .map, .mcgame, .rgss3a, .big, .wotreplay, .xxx, .m3u, .png, .jpeg, .txt, .crt, .x3f, .ai, .eps, .pdf, .lvl, .sis, .gdb

Informazioni di pagamento del riscatto presentate in TeslaCrypt:

How to pay us in bitcoins:

Useful site: howtobuybitcoins.info (find exchanges in your country)

1. Visit one of the sites below to buy bitcoins (or find one yourself using the site given above)

(2. Login or create an account if necessary.)

3. Buy the amount of bitcoins you need to pay and send them to the address given in this window.

(4. You can go to blockchain.info and search for your address to see whether the bitcoins are received.)

5. If the bitcoins are on the address, click ‘check payment and receive keys’.

6. Your keys are now received, press ‘decrypt using keys’.

7. Your files will be restored and the program will delete itself.

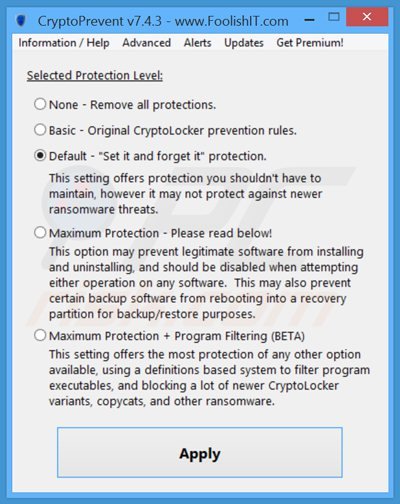

Si noti che al momento della scrittura, non c'erano strumenti noti in grado di decifrare i file crittografati da TeslaCrypt senza pagare il riscatto (tentare di ripristinare i file da copie shadow). Seguendo questa guida di rimozione, si sarà in grado di rimuovere questo ransomware dal computer, tuttavia, i file interessati rimarranno crittografati. Aggiorneremo questo articolo non appena ci sono maggiori informazioni disponibili riguardanti la decrittazione dei file compromessi.

Rimozione di TeslaCrypt ransomware:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Cosa è TeslaCrypt?

- STEP 1. TeslaCrypt ransomware rimozione attraverso modalità provvisoria con rete.

- STEP 2. TeslaCrypt ransomware rimozione attraverso ripristino sistema.

Step 1

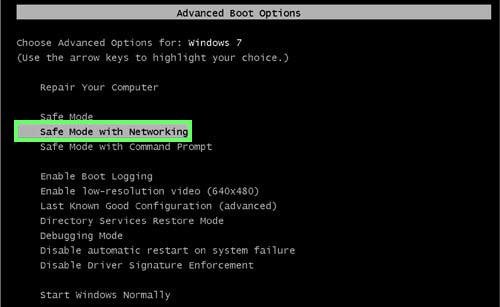

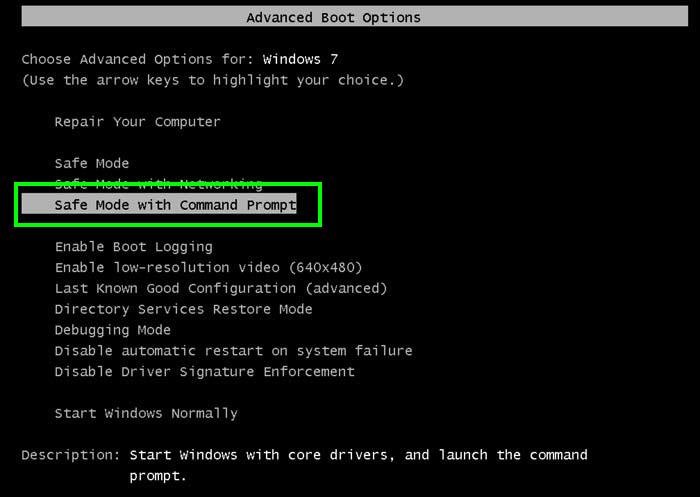

Windows XP and Windows 7: Avviare il computer in modalità provvisoria. Fare clic su Start, scegliere Chiudi sessione, fare clic su Riavvia, fare clic su OK. Durante il processo di avviamento del computer premere il tasto F8 sulla tastiera più volte fino a visualizzare il menu Opzioni avanzate di Windows, quindi scegliere la modalità provvisoria con rete dalla lista.

Video che mostra come avviare Windows 7 in "modalità provvisoria con rete":

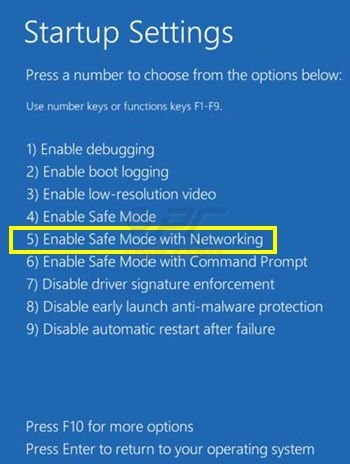

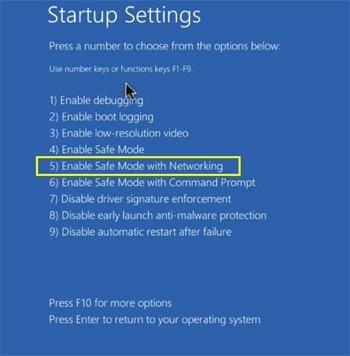

Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Vai a Windows 8 schermata di Start, digitare avanzata, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC", selezionare avvio Avanzate. Fare clic sul pulsante "Riavvia ora". Il computer verrà riavviato in "menu di opzioni avanzate". Fai clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio". Fai clic sul pulsante "Restart". Il PC si riavvia nella schermata Impostazioni di avvio. Premere F5 per l'avvio in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate". Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Step 2

Accedere al conto infettato con il TeslaCrypt. Avviare il browser Internet e scaricare un programma anti-spyware legittimo. Aggiornare il software anti-spyware e avviare una scansione completa del sistema. Rimuovere tutte le voci rilevate.

Se non è possibile avviare il computer in modalità provvisoria con rete, provare ad eseguire un ripristino del sistema.

Video che mostra come rimuovere il virus utilizzando ransomware "Modalità provvisoria con prompt dei comandi" e "Ripristino configurazione di sistema":

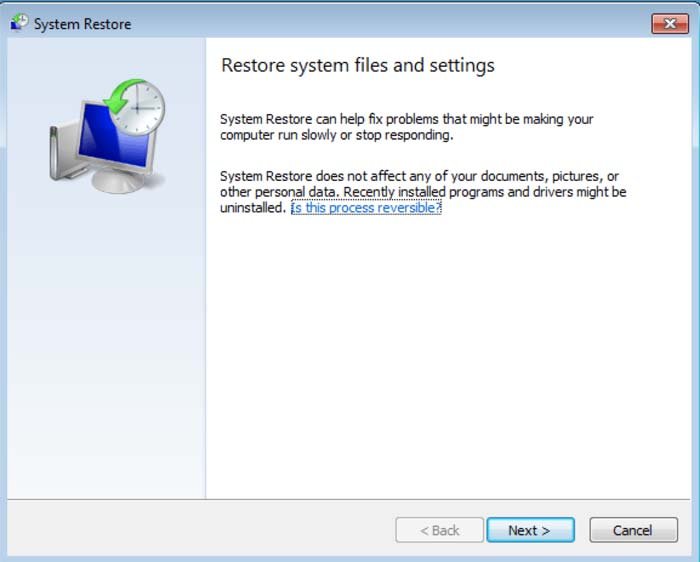

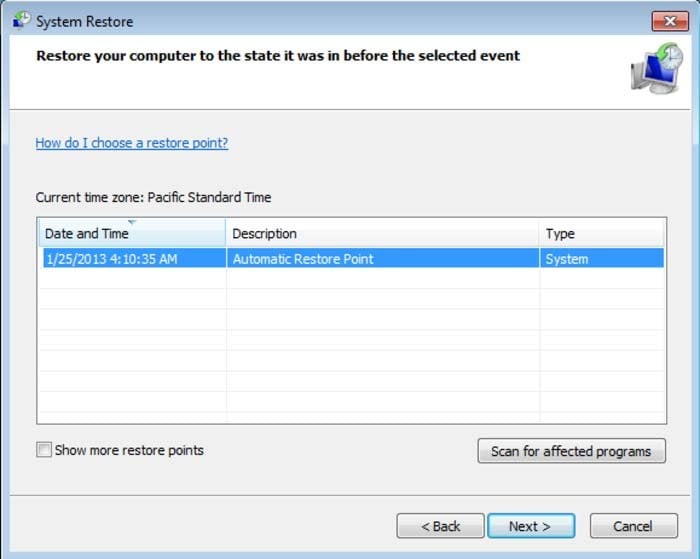

1. Durante il processo di avvio del computer, premere fino a visualizzare il menu Opzioni avanzate di Windows il tasto F8 sulla tastiera più volte, e quindi selezionare Modalità provvisoria con prompt dei comandi dall'elenco e premere INVIO.

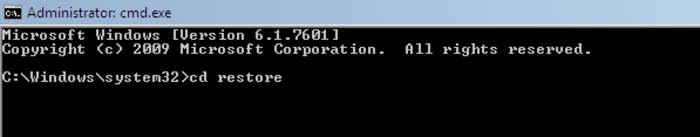

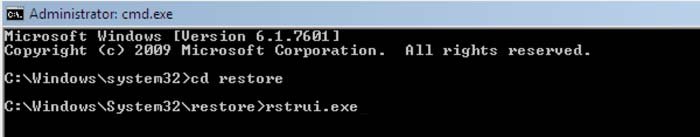

2. Quando il comando di carichi in modalità Prompt, inserire la seguente riga: cd restore e premere INVIO.

3.Quindi digitare la riga: rstrui.exe e premere INVIO.

4.Nella finestra aperta, fare clic su "Avanti".

5. Selezionare una delle disponibili punti di ripristino e fare clic su "Next" (questo sarà ripristinare il computer a uno stato precedente e la data, prima al virus TeslaCrypt ransomware infiltrarsi nel PC).

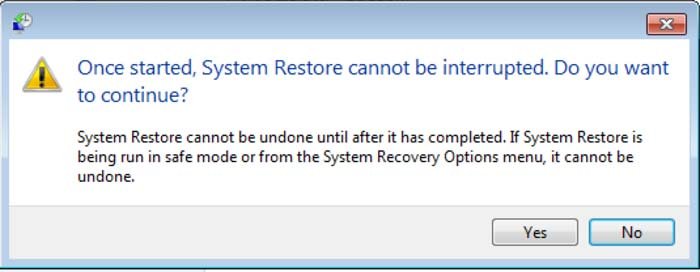

6. Nella finestra aperta, fare clic su "Si".

7.Dopo aver ripristinato il computer a una data precedente, scaricare ed eseguire la scansione del PC con il software consigliato di rimozione malware per eliminare tutti i file TeslaCrypt rimanenti.

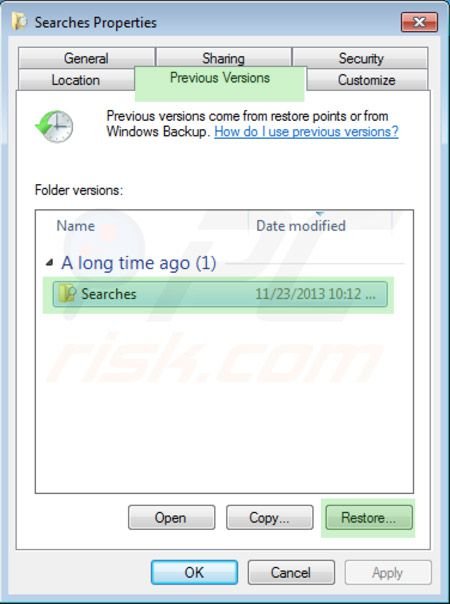

Per ripristinare singoli file crittografati da questo ransomware, provare a utilizzare le versioni precedenti di Windows dispongono. Questo metodo è efficace solo se Ripristino configurazione di sistema funzione è stata attivata su un sistema operativo infetto. Si noti che alcune varianti di TeslaCrypt sono noti per rimuovere copie shadow volume dei file, quindi questo metodo potrebbe non funzionare su tutti i computer.

Per ripristinare un file, fare clic destro su di esso, andare in Proprietà e selezionare la scheda Versioni precedenti. Se il file in questione ha un punto di ripristino, selezionarla e fare clic sul pulsante "Ripristina".

Se non è possibile avviare il computer in modalità provvisoria con rete (o con prompt dei comandi), avviare il computer utilizzando un disco di ripristino. Alcune varianti di ransomware disabilitano la modalità provvisoria facendo la sua rimozione complicata. Per questo passaggio, si richiede l'accesso a un altro computer.

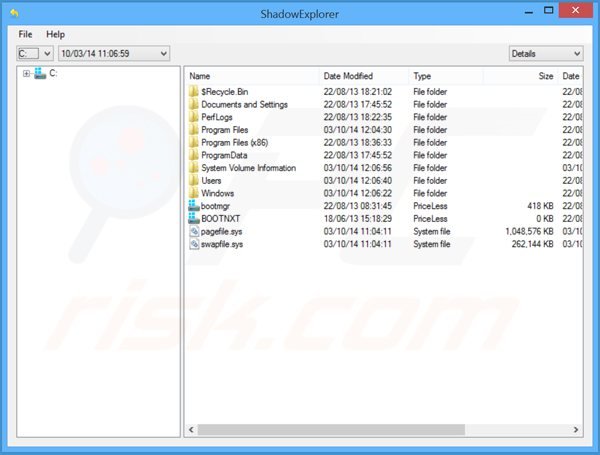

Per riprendere il controllo dei file crittografati da TeslaCrypt si può anche provare a utilizzare un programma chiamato Shadow Explorer. Maggiori informazioni su come utilizzare questo programma sono disponibili qui.

Altri strumenti noti per rimuovere TeslaCrypt:

Fonte: https://www.pcrisk.com/removal-guides/8724-teslacrypt-virus

▼ Mostra Discussione