CryptoDefense Virus

![]() Scitto da Tomas Meskauskas il (aggiornato)

Scitto da Tomas Meskauskas il (aggiornato)

CryptoDefense virus,istruzioni di rimozione

CryptoDefense è un ransomware virus che si infiltra nel sistema operativo dell'utente attraverso messaggi e-mail infetti e download falsi, per esempi lettori video canaglia o aggiornamenti flash falsi. Dopo l'infiltrazione questo programma maligno crittografa i file memorizzati sul computer dell'utente (*. Doc, *. Docx, *. Xls, *. Ppt, *. Psd, *. Pdf, * eps., *. Ai, *. Cdr, *. jpg, ecc) e richiede il pagamento di un riscatto di 500 dollari (in Bitcoins) per decriptare i file. I Cyber criminali che sono responsabili per il rilascio di questo programma canaglia hanno fatto in modo che si esegua su tutte le versioni di Windows (Windows XP, Windows Vista, Windows 7 e Windows 8). CryptoDefense ransomware crea file How_Decrypt.txt, How_Decrypt.html e How_Decrypt.url in ogni cartella che contiene i file crittografati.

Questi file contengono le istruzioni su come gli utenti potevano decifrare i propri file, le istruzioni comprendono l'utilizzo del browser Tor (browser web anonimo). I criminali informatici stanno usando Tor per nascondere la loro identità. Gli utenti di PC dovrebbero sapere che mentre l'infezione in sé non è così complicata da rimuovere, la decrittazione dei file (crittografati utilizzando la crittografia RSA 2048) colpiti da questo programma maligno è impossibile senza pagare il riscatto. Al momento della ricerca non c'erano strumenti o soluzioni in grado di decrittare i file crittografati da CryptoDefense. Si noti che la chiave privata che può essere utilizzata per decriptare i file viene memorizzata nei server-comando e controllo CryptoDefense che sono gestiti da criminali informatici. La soluzione ideale sarebbe la rimozione di questo virus ransomware e quindi il ripristino dei dati da un backup.

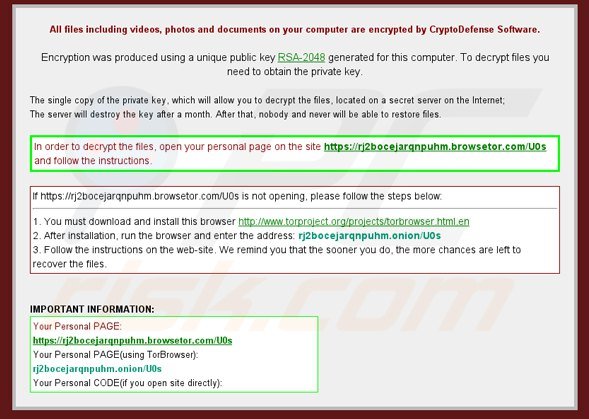

Schermata di un messaggio di How_Decrypt.txt, How_Decrypt.html e How_Decrypt.url files:

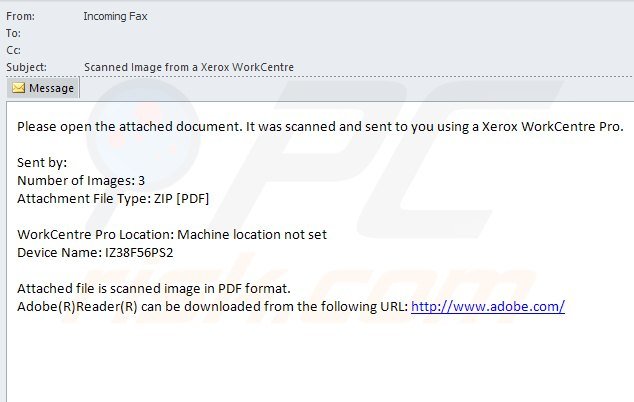

Le Infezioni ransomware come CryptoDefense (per esempio CryptorBit e Cryptolocker) dovrebbero essere un argomento molto forte per avere sempre copie di backup dei dati memorizzati. Si noti che pagare il riscatto a questo ransomware sarebbe pari a inviare il proprio denaro ai criminali informatici, si potrebbe sostenere il loro modello di business dannoso, inoltre non ci sono garanzie che i file verranno mai decifrati. Per evitare che il proprio computer sia infettato con tali infezioni ransomware bisognerebbe stare molto attenti quando si aprono messaggi di posta elettronica, i criminali informatici utilizzano vari titoli accattivanti per ingannare gli utenti di PC ad aprire gli allegati infetti delle e-mail, ad esempio "immagine acquisita da una Xerox WorkCentre". Recenti ricerche dimostrano che i criminali informatici utilizzano anche reti P2P e download falsi che contengono le infezioni ransomware bundle per diffondere CryptoDefense.

Messaggio presentato in How_Decrypt.txt, How_Decrypt.html and How_Decrypt.url files:

All files including videos, photos and documents on your computer are encrypted by CryptoDefense Software. Encryption was produced using a unique public key RSA-2048 generated for this computer. To decrypt files you need to obtain the private key. The single copy of the private key, which will allow you to decrypt the files, located on a secret server on the Internet; The server will destroy the key after a month. After that, nobody and never will be able to restore files. In order to decrypt the files, open your personal page on the site hxxps://rj2bocejarqnpuhm.browsetor.com/UOs and follow the instructions.

If hxxps://rj2bocejarqnpuhm.browsetor.com/UOs is not opening, please follow the steps below:

1. You must download and install this browser hxxp://www.torproject.org/projects/torbrowser.html.en

2. After installation, run the browser and enter the address: rj2bocejarqnpuhm.onion/UOs

3. Follow the instructions on the web-site. We remind you the the sooner you do, the more chances are left to recover the files.

Schermata di un messaggio e-mail infetto utilizzato nella distribuzione CryptoDefense:

testo presente nelle email infette:

From: Incoming Fax

Subject: Scanned Image from a Xerox WorkCentrePlease open the attached document. It was scanned and sent to you using Xerox WorkCentre Pro.

Number of Images:3

Attachment File Type: ZIP [PDF]WorkCentre Pro Location: Machine location not set

Device Name: IZ38F56PS2Attached files is scanned image in PDF format.

schermata di una pagina di pagamento:

Messaggio presente nella pagina di pagamento:

Your files are encrypted. To get the key to decrypt files you have to pay 500 USD/EUR If payment is not made before [date - time] the cost of decrypting files will increase 2 times and will be 1000 USD/EUR. We are present a special software - CryptoDefense Decrypter - which is allow to decrypt and return control to all your encrypted files. How to buy CryptoDefense decrypter?

1. You should register Bitcoin waller

2. Purchasing Bitcoins - Although it's not yet easy to buy bit coins, it's getting simpler every day.

3. Send 1.09 BTC to Bitcoin address: 1EmLLj8peW292zR2VvumYPPa9wLcK4CPK1

4. Enter the Transaction ID and select amount.

5. Please check the payment information and click "PAY".

Si noti che, al momento della stesura di questo articolo non ci sono strumenti noti che potrebbero decifrare i file crittografati CryptoDefense senza pagare il riscatto. Seguendo questa guida rimozione sarete in grado di rimuovere questo ransomware dal computer ma i file interessati rimarranno crittografati. Aggiorneremo questo articolo non appena vi saranno più informazioni per quanto riguarda la decrittografia dei file compromessi.

Rimozione di CryptoDefense virus:

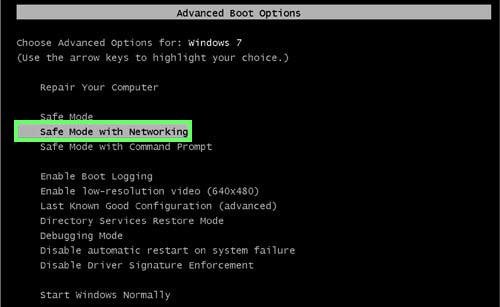

Step 1

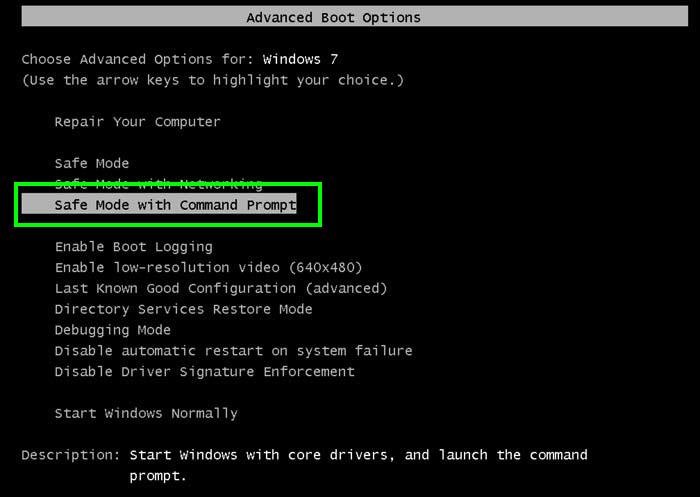

Windows XP e Windows 7: Durante il processo di avviamento premere il tasto F8 sulla tastiera del computer più volte finché non appare il menu Opzioni avanzate di Windows, quindi selezionare la modalità provvisoria con rete dall'elenco e premere INVIO.

Video che mostra come far partire Windows 7 in "modalità provvisoria con rete":

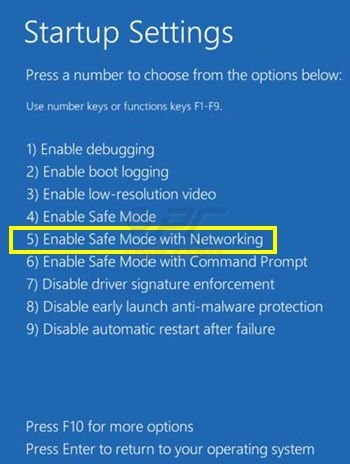

Windows 8: Vai alla schermata di Start di Windows 8, digitare avanzato, nei risultati di ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare avvio avanzate. Fare clic sul pulsante "Riavvia ora". Il computer verrà riavviato in "menu Opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate clicca su "Impostazioni di avvio". Fare clic sul pulsante "Restart". Il PC si riavvia in schermata Impostazioni di avvio. Premere il tasto "5" per l'avvio in modalità provvisoria con prompt dei comandi.

Video che mostra come far partire Windows 8 in "modalità provvisoria con rete":

Step 2

Accedere all'account che è stato infettato dal virus CryptoDefense. Avviare il browser Internet e scaricare un programma anti-spyware legittimo. Aggiornare il software anti-spyware e avviare una scansione completa del sistema. Rimuovere tutte le voci che rileva.

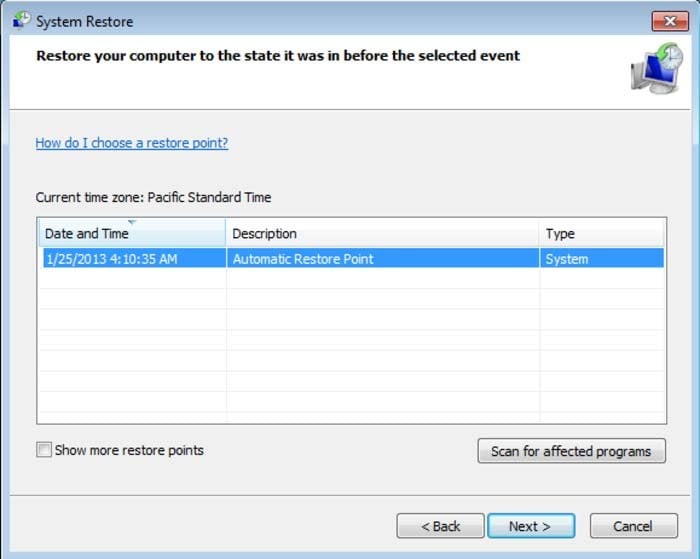

Se non è possibile avviare il computer in modalità provvisoria con rete, prova a fare un ripristino di sistema.

Video che mostra come rimuovere il virus ransomware con "Modalità provvisoria con prompt dei comandi" e "Ripristino configurazione di sistema":

1. Avviare il computer in modalità provvisoria con prompt dei comandi - Durante il processo di avviamento del computer premere il tasto F8 sulla tastiera più volte finché menu Opzioni avanzate di Windows si presenta, quindi selezionare la modalità provvisoria con prompt dei comandi dall'elenco e premere INVIO.

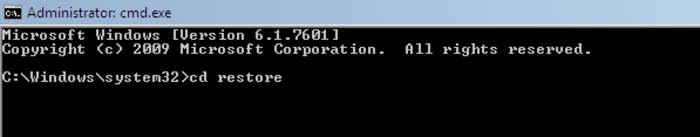

2. quando la modalità con prompt dei comandi si avvia inserire la riga: cd restore e premere INVIO.

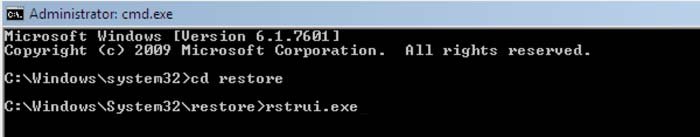

3. dopo digita questa linea: rstrui.exe e premi INVIO.

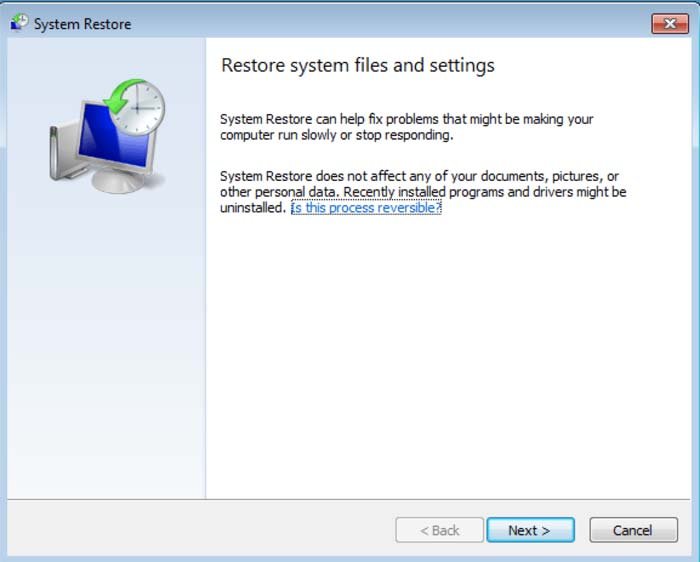

4. Nella finestra aperta clicca su "Avanti".

5. Selezionare uno dei punti di ripristino disponibili e fare clic su "Next" (questo sarà ripristinare il sistema del computer a uno stato precedente e la data, prima che il virus ransomware CryptoDefense infiltrato vostro PC).

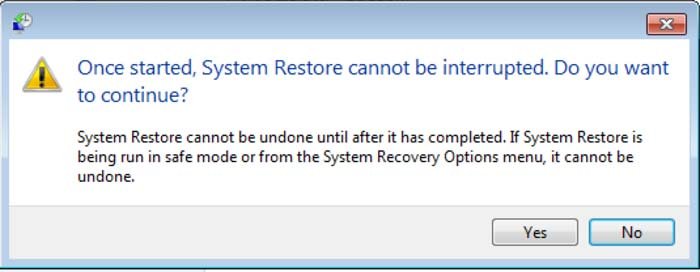

6.Nella finestra aperta clicca su "Si".

7. Dopo aver ripristinato il computer a una data precedente il download e la scansione del PC con un software di rimozione di malware consigliato di eliminare tutti i file CryptoDefense sinistra.

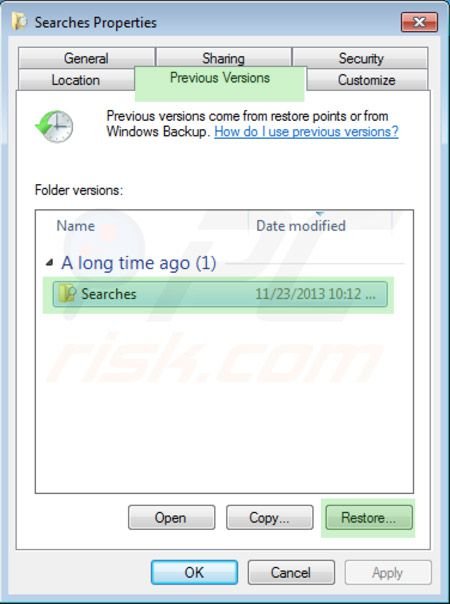

Per ripristinare i singoli file crittografati questo gli utenti di PC ransomware potrebbe provare a utilizzare le versioni precedenti di Windows dispongono. Questo metodo è efficace solo se Ripristino configurazione di sistema la funzione è stata attivata su un sistema operativo infetto. Si noti che alcune varianti di CryptoDefense sono noti per rimuovere copie shadow volume dei file quindi questo metodo potrebbe non funzionare su tutti i computer.

Per ripristinare un file fare clic destro sul file, andare in Proprietà e selezionare la scheda Versioni precedenti. Se il file selezionato aveva il punto di ripristino selezionarla e fare clic su un pulsante "Ripristina".

Se non è possibile avviare il computer in modalità provvisoria con rete (o con prompt dei comandi), si dovrebbe avviare il computer utilizzando un disco di ripristino. Alcune varianti di questo ransomware disabilita modalità sicura rendendo di rimozione più complicato. Per questo passaggio sarà necessario accedere a un altro computer.

Altri strumenti noti per rimuovere CryptoDefense ransomware:

Fonte: https://www.pcrisk.com/removal-guides/7733-cryptodefense-virus

▼ Mostra Discussione